Felhőhöz készült Microsoft Defender-alkalmazások vezérlőinek használata a Power BI-ban

Ha Felhőhöz készült Defender-alkalmazásokat használ a Power BI-val, segíthet megvédeni a Power BI-jelentéseket, az adatokat és a szolgáltatásokat a nem szándékos szivárgások és incidensek ellen. A Felhőhöz készült Defender Apps használatával feltételes hozzáférési szabályzatokat hozhat létre a szervezet adataihoz a Microsoft Entra ID valós idejű munkamenet-vezérlőinek használatával, amelyek segítenek a Power BI-elemzések biztonságossá tételében. A szabályzatok beállítása után a rendszergazdák figyelhetik a felhasználók hozzáférését és tevékenységeit, valós idejű kockázatelemzést végezhetnek, és címkespecifikus vezérlőket állíthatnak be.

Feljegyzés

Felhőhöz készült Microsoft Defender Alkalmazások mostantól a Microsoft Defender XDR. További információ: Felhőhöz készült Microsoft Defender Alkalmazások a Microsoft Defender XDR-ben.

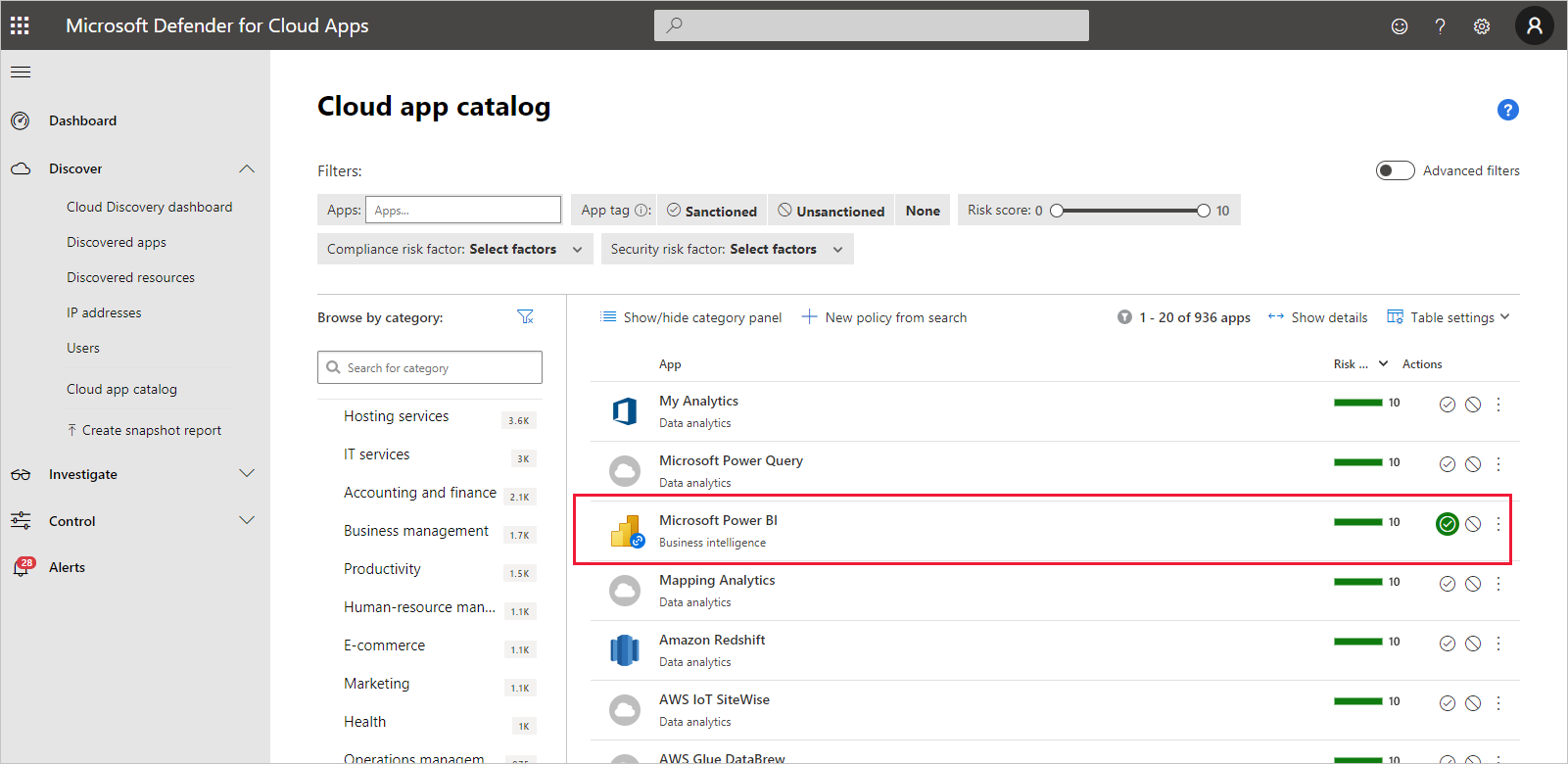

A Felhőhöz készült Defender-alkalmazásokat sokféle alkalmazáshoz és szolgáltatáshoz konfigurálhatja, nem csak a Power BI-hoz. Konfigurálnia kell a Felhőhöz készült Defender-alkalmazásokat a Power BI-val való együttműködéshez, hogy kihasználhassa a Power BI-adatok és -elemzések Felhőhöz készült Defender Alkalmazások védelmét. A Felhőhöz készült Defender-alkalmazásokkal kapcsolatos további információkért, beleértve az alkalmazás működésének áttekintését, az irányítópultot és az alkalmazáskockázati pontszámokat, tekintse meg az Felhőhöz készült Defender Apps dokumentációját.

Felhőhöz készült Defender Alkalmazások licencelése

Ha Felhőhöz készült Defender-alkalmazásokat szeretne használni a Power BI-jal, a Megfelelő Microsoft biztonsági szolgáltatásokat kell használnia és konfigurálnia, amelyek némelyike a Power BI-n kívül van beállítva. Ahhoz, hogy Felhőhöz készült Defender-alkalmazások legyenek a bérlőben, a következő licencek egyikével kell rendelkeznie:

- Felhőhöz készült Microsoft Defender Alkalmazások: Az EMS E5 és a Microsoft 365 E5 csomag részét képező összes támogatott alkalmazáshoz biztosít Felhőhöz készült Defender Apps-funkciókat.

- Office 365 Felhőappbiztonság: Csak az Office 365-höz biztosít Felhőhöz készült Defender Alkalmazások funkciót, amely a Office 365 E5 csomag csomag része.

Valós idejű vezérlők konfigurálása a Power BI-hoz Felhőhöz készült Defender-alkalmazásokkal

Feljegyzés

A Valós idejű alkalmazások Felhőhöz készült Defender használatához Microsoft Entra ID P1 licenc szükséges.

A következő szakaszok ismertetik a Power BI valós idejű vezérlőinek Felhőhöz készült Defender Apps használatával történő konfigurálásának lépéseit.

Munkamenet-szabályzatok beállítása a Microsoft Entra-azonosítóban (kötelező)

A munkamenet-vezérlők beállításához szükséges lépések a Microsoft Entra-azonosítóban és az Felhőhöz készült Defender-alkalmazások portálján érhetők el. A Microsoft Entra Felügyeleti központban létrehoz egy feltételes hozzáférési szabályzatot a Power BI-hoz, és átirányítja a Power BI-ban használt munkameneteket a Felhőhöz készült Defender Apps szolgáltatáson keresztül.

Felhőhöz készült Defender Alkalmazások fordított proxy architektúrában működnek, és a Microsoft Entra Feltételes hozzáféréssel integrálva valós időben figyelik a Power BI felhasználói tevékenységeit. Az alábbi lépések segítenek a folyamat megértésében, és részletes részletes útmutatást a csatolt tartalom tartalmaz az alábbi lépések mindegyikében. A teljes folyamat leírását az Felhőhöz készült Defender Alkalmazások című témakörben talál.

- Microsoft Entra feltételes hozzáférési tesztszabályzat létrehozása

- Jelentkezzen be az egyes alkalmazásokba egy, a szabályzatra hatókörrel rendelkező felhasználó használatával

- Ellenőrizze, hogy az alkalmazások hozzáférés- és munkamenet-vezérlők használatára vannak-e konfigurálva

- Az alkalmazás engedélyezése a szervezetben való használatra

- Az üzembe helyezés tesztelése

A munkamenet-szabályzatok beállításának folyamatát részletesen a munkamenet-szabályzatok ismertetik.

Anomáliadetektálási szabályzatok beállítása a Power BI-tevékenységek monitorozásához (ajánlott)

A rendellenességek power BI-észlelési szabályzatai egymástól függetlenül is meghatározhatók, így csak azokra a felhasználókra és csoportokra vonatkoznak, amelyeket fel szeretne venni a szabályzatba, és kizárja őket. További információ: Anomáliadetektálási szabályzatok.

Felhőhöz készült Defender Alkalmazások két dedikált, beépített észleléssel rendelkezik a Power BI-hoz. Lásd a Power BI beépített Felhőhöz készült Defender-alkalmazásészleléseit.

Bizalmassági címkék használata Microsoft Purview információvédelem (ajánlott)

A bizalmassági címkék lehetővé teszik a bizalmas tartalmak besorolását és védelmét, hogy a szervezeten belüli személyek együttműködhessenek a szervezeten kívüli partnerekkel, de még mindig legyenek óvatosak és tudatában a bizalmas tartalmaknak és adatoknak.

A bizalmassági címkék Power BI-beli használatának folyamatáról a Bizalmassági címkék a Power BI-ban című témakörben olvashat. Lásd a bizalmassági címkéken alapuló Power BI-szabályzat jelen cikkének későbbi példáját.

Egyéni szabályzatok, amelyek riasztást küldenek a gyanús felhasználói tevékenységekről a Power BI-ban

Felhőhöz készült Defender Alkalmazások tevékenységszabályzatai lehetővé teszik a rendszergazdák számára, hogy saját egyéni szabályokat határozzanak meg, hogy észlelhessék a normától eltérő felhasználói viselkedést, és akár automatikusan is felléphetnek, ha túl veszélyesnek tűnik. Példa:

Nagy érzékenységű címke eltávolítása. Ha például egyetlen felhasználó eltávolítja a bizalmassági címkéket egy 5 percnél rövidebb időablakban lévő 20 különböző jelentésből, értesítést kérek.

Bizalmassági címke titkosítása visszalépés. Riasztást kérek például, ha egy szigorúan bizalmas bizalmassági címkével rendelkező jelentés most nyilvánosként van besorolva.

Feljegyzés

A Power BI-összetevők és bizalmassági címkék egyedi azonosítói (azonosítói) a Power BI REST API-k használatával találhatók. Lásd: Szemantikai modellek lekérése vagy jelentések lekérése.

Az egyéni tevékenységszabályzatok az Felhőhöz készült Defender Apps portálon vannak konfigurálva. További információ: Tevékenységszabályzatok.

Beépített Felhőhöz készült Defender-alkalmazások észlelése a Power BI-hoz

Felhőhöz készült Defender Az alkalmazások észlelése lehetővé teszi a rendszergazdák számára a figyelt alkalmazások adott tevékenységeinek monitorozását. A Power BI-ban jelenleg két dedikált, beépített Felhőhöz készült Defender-alkalmazásészlelés érhető el:

Gyanús megosztás – észleli, ha egy felhasználó bizalmas jelentést oszt meg ismeretlen (szervezeten kívüli) e-mail-címmel. A bizalmas jelentések olyan jelentések, amelyek bizalmassági címkéje CSAK BELSŐ vagy magasabb.

Jelentések tömeges megosztása – észleli, ha egy felhasználó nagy számú jelentést oszt meg egyetlen munkamenetben.

Gépház ezekhez az észlelésekhez az Felhőhöz készült Defender Apps portálon van konfigurálva. További információ: Szokatlan tevékenységek (felhasználó szerint).

Power BI-rendszergazdai szerepkör az Felhőhöz készült Defender-alkalmazásokban

A Power BI-rendszergazdák új szerepkört kapnak, amikor Felhőhöz készült Defender-alkalmazásokat használnak a Power BI-val. Amikor Power BI-rendszergazdaként jelentkezik be a Felhőhöz készült Defender Alkalmazások portálra, korlátozott hozzáféréssel rendelkezik a Power BI-hoz kapcsolódó adatokhoz, riasztásokhoz, veszélyeztetett felhasználókhoz, tevékenységnaplókhoz és egyéb információkhoz.

Szempontok és korlátozások

Az Felhőhöz készült Defender-alkalmazások Power BI-val való használata a szervezet tartalmának és adatainak védelmére szolgál, a felhasználói munkameneteket és azok tevékenységeit figyelő észlelésekkel. Ha Felhőhöz készült Defender-alkalmazásokat használ a Power BI-val, érdemes figyelembe vennie néhány szempontot és korlátozást:

- Felhőhöz készült Defender Alkalmazások csak Excel-, PowerPoint- és PDF-fájlokon működnek.

- Ha bizalmassági címkékkel kapcsolatos képességeket szeretne használni a Power BI munkamenet-szabályzataiban, akkor azure Information Protection Premium P1 vagy Premium P2 licencre van szüksége. A Microsoft Azure Information Protection önállóan vagy a Microsoft egyik licenccsomagján keresztül vásárolható meg. További információkért tekintse meg az Azure Information Protection díjszabását. Emellett a bizalmassági címkéket a Power BI-objektumokra is alkalmazni kell.

- A munkamenet-vezérlés bármely böngészőben elérhető bármely nagyobb platformon bármely operációs rendszeren. Javasoljuk, hogy a Microsoft Edge, a Google Chrome, a Mozilla Firefox vagy az Apple Safari legújabb verzióját használja. A Nyilvános Power BI API-hívások és más nem böngészőalapú munkamenetek nem támogatottak az Felhőhöz készült Defender Apps munkamenet-vezérlésének részeként. További információ: Támogatott alkalmazások és ügyfelek.

- Ha bejelentkezési nehézségeket tapasztal, például többször kell bejelentkeznie, az összefügghet azzal, ahogyan egyes alkalmazások kezelik a hitelesítést. További információkért tekintse meg a Lassú bejelentkezés című hibaelhárítási cikket.

Figyelemfelhívás

A munkamenet-szabályzat "Művelet" részén a "védelem" funkció csak akkor működik, ha nincs címke az elemen. Ha már létezik címke, a "védelem" művelet nem érvényes; Nem bírálhat felül egy meglévő címkét, amelyet már alkalmaztak a Power BI egyik elemére.

Példa

Az alábbi példa bemutatja, hogyan hozhat létre új munkamenet-szabályzatot Felhőhöz készült Defender-alkalmazások és a Power BI használatával.

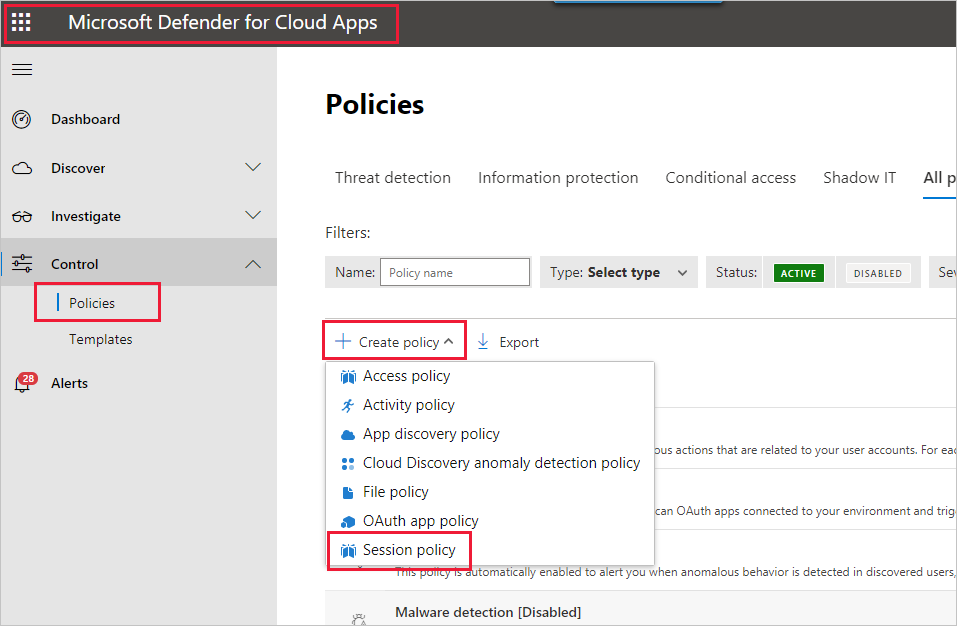

Először hozzon létre egy új munkamenet-szabályzatot. A Felhőhöz készült Defender Alkalmazások portálon válassza a Navigációs panel Szabályzatok elemét. Ezután a szabályzatok lapon válassza a Szabályzat létrehozása és a Munkamenet-szabályzat lehetőséget.

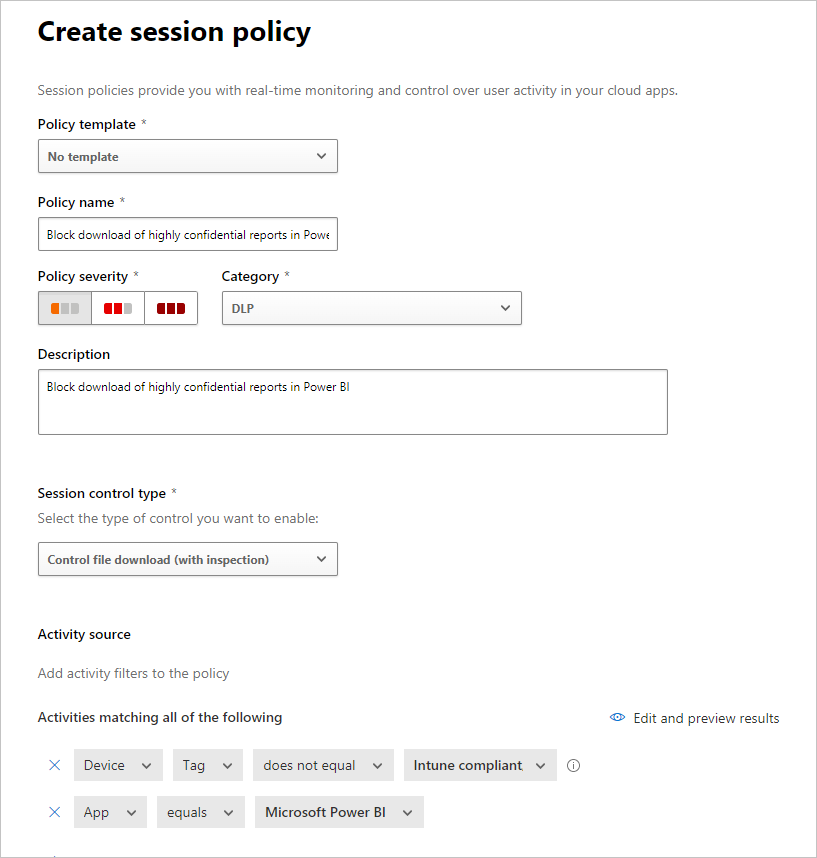

A megjelenő ablakban hozza létre a munkamenet-szabályzatot. A számozott lépések az alábbi kép beállításait ismertetik.

A Szabályzatsablon legördülő listában válassza a Nincs sablon lehetőséget.

A Szabályzat neve esetén adja meg a munkamenet-szabályzat megfelelő nevét.

A munkamenet-vezérlés típusához válassza a Control file download (with inspection) (for DLP) lehetőséget.

A Tevékenység forrás szakaszában válassza ki a megfelelő blokkolási szabályzatokat. Javasoljuk, hogy tiltsa le a nem felügyelt és nem megfelelő eszközöket. Válassza ki, hogy letiltja-e a letöltéseket, ha a munkamenet a Power BI-ban van.

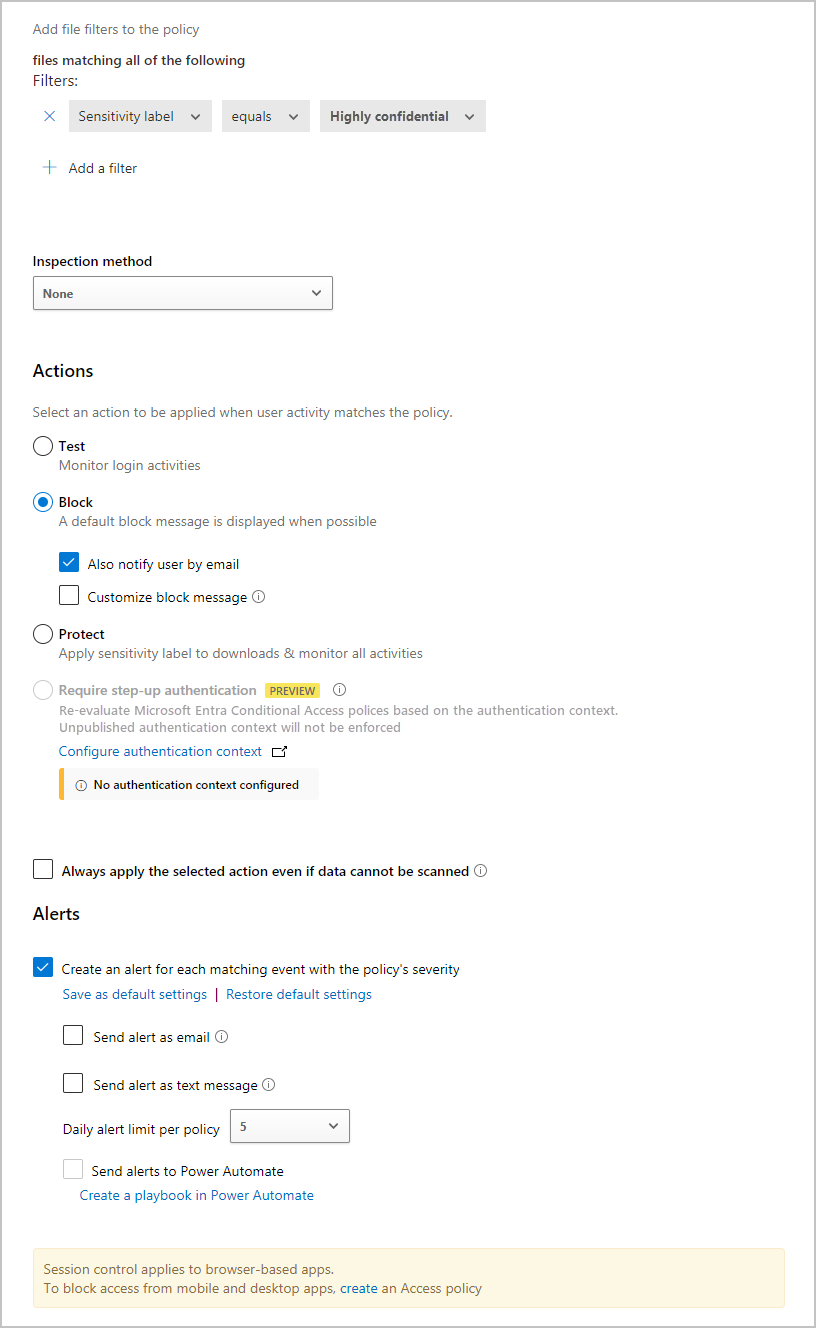

A lefelé görgetéskor további lehetőségek jelennek meg. Az alábbi képen ezek a lehetőségek láthatók, más példákkal együtt.

Hozzon létre egy szűrőt a bizalmassági címkén, és válassza a szigorúan bizalmas vagy a szervezetnek leginkább megfelelőt.

Módosítsa a vizsgálati módszert egyikre sem.

Válassza az igényeinek megfelelő Blokk lehetőséget.

Hozzon létre egy riasztást egy ilyen művelethez.

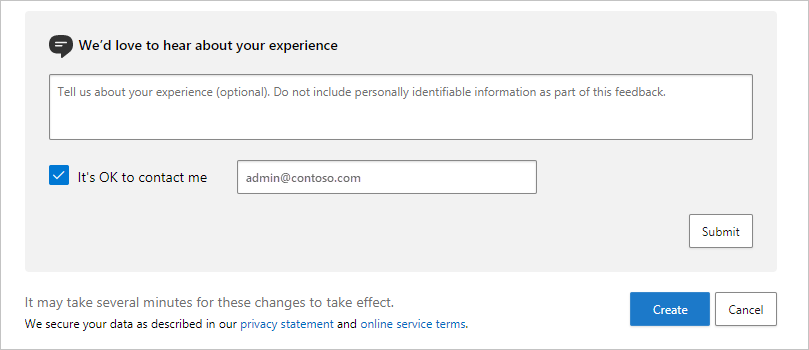

A munkamenet-szabályzat befejezéséhez válassza a Létrehozás lehetőséget .

Kapcsolódó tartalom

Ez a cikk azt ismertette, hogy a Felhőhöz készült Defender-alkalmazások hogyan biztosíthatnak adat- és tartalomvédelmet a Power BI-hoz. További információ a Power BI adatvédelmi funkciójáról és az azt engedélyező Azure-szolgáltatásokhoz kapcsolódó tartalomról:

- Bizalmassági címkék a Power BI-ban

- Bizalmassági címkék engedélyezése a Power BI-ban

- Bizalmassági címkék alkalmazása a Power BI-ban

Az Azure-ról és a biztonsági cikkekről a következő témakörökben olvashat bővebben:

- Alkalmazások védelme a Microsoft Defender for Cloud Apps feltételes hozzáférést biztosító alkalmazásvezérlőjével

- Feltételes hozzáférésű alkalmazásvezérlő üzembe helyezése katalógusalkalmazásokhoz a Microsoft Entra-azonosítóval

- Munkamenet-szabályzatok

- További információ a bizalmassági címkékről

- Adatvédelmi metrikák jelentése

- A Power BI implementálásának megtervezése: Felhőhöz készült Defender Power BI-alkalmazások

Visszajelzés

Hamarosan elérhető: 2024-ben fokozatosan kivezetjük a GitHub-problémákat a tartalom visszajelzési mechanizmusaként, és lecseréljük egy új visszajelzési rendszerre. További információ: https://aka.ms/ContentUserFeedback.

Visszajelzés küldése és megtekintése a következőhöz: