Megjegyzés

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhat bejelentkezni vagy módosítani a címtárat.

Az oldalhoz való hozzáféréshez engedély szükséges. Megpróbálhatja módosítani a címtárat.

Mivel a zsarolóprogram-támadók a fájlban, adatbázisban és más típusú kiszolgálókon található helyszíni adatokat is megtekintik, az adatok védelmének egyik legjobb módja az, ha áttelepíti őket a Microsoft 365-bérlőre. Ezt követően olyan beépített kockázatcsökkentési és helyreállítási funkciókkal védhető, mint a verziószámozás, a lomtár és a fájlok visszaállítása.

A Bizalmas adatok további védelme a Microsoft 365-bérlőben:

- Keresse meg a bizalmas adatokat.

- Alkalmazzon szigorú engedélyeket, és szüntesse meg a széles körű hozzáférést (például megakadályozza, hogy túl sok felhasználónak legyen írási, szerkesztési és törlési képessége).

- Bizalmas adatok védelme.

Megjegyzés:

A Microsoft 365-bérlők információvédelmével kapcsolatos részletes telepítési útmutatóért lásd: Adatvédelem üzembe helyezése adatvédelmi szabályozásokhoz. Bár az adatvédelmi szabályozások célja, az útmutató nagy része a zsarolóprogramok elleni védelemre is vonatkozik.

Bizalmas adatok megkeresése

Az első feladat a bizalmas adatok típusainak és helyeinek azonosítása a bérlőben, amelyek a következő típusokat tartalmazhatják:

- Érzékeny

- Jogvédett vagy szellemi tulajdon

- Szabályozott, olyan regionális szabályozások, amelyek meghatározzák a személyazonosításra alkalmas adatok védelmét

- Informatikai helyreállítási tervek

Minden bizalmas adattípusnál határozza meg a következőket:

Az információk felhasználása a szervezet számára

Pénzbeli értékének relatív mértéke, ha váltságdíjért tartják fogva (például magas, közepes, alacsony)

Jelenlegi helye, például Egy OneDrive- vagy SharePoint-mappa vagy együttműködési helyszín, például egy Microsoft Teams-csapat

Az aktuális engedélyek, amelyek a következőkből állnak:

A hozzáféréssel rendelkező felhasználói fiókok

A hozzáféréssel rendelkező fiókok számára engedélyezett műveletek

Szigorú engedélyek implementálása bizalmas adatokkal rendelkező helyekhez

A szigorú engedélyek Microsoft 365-bérlőn belüli implementálása a minimális jogosultság elvét használja a helyek és kommunikációs helyszínek esetében, amelyek a Microsoft 365-ben jellemzően OneDrive-mappák, SharePoint-webhelyek és -mappák, valamint csapatok.

Bár egyszerűbb a fájltárolási helyek vagy a széles körű hozzáféréssel rendelkező csapatok létrehozása (például a szervezet minden tagja számára az alapértelmezett beállítás), a bizalmas adatok esetében az engedélyezett felhasználói fiókoknak és az engedélyezett műveleteknek az együttműködési és üzleti követelményeknek való megfeleléshez szükséges minimális készletre kell korlátozódnia.

Miután egy zsarolóprogram-támadó beszivárogt a bérlőbe, megpróbálják eszkalálni a jogosultságaikat azáltal, hogy veszélyeztetik a bérlőre vonatkozó szélesebb körű engedélyekkel rendelkező felhasználói fiókok hitelesítő adatait, például a rendszergazdai szerepkörű fiókokat vagy a bizalmas adatokhoz hozzáféréssel rendelkező felhasználói fiókokat.

Ezen tipikus támadói viselkedés alapján a támadónak két nehézségi szintje van:

- Alacsony: A támadók alacsony jogosultságú fiókot használhatnak, és felderíthetik a bizalmas adatokat a bérlőn belüli széles körű hozzáférés miatt.

- Magasabb: A támadók szigorú engedélyek miatt nem használhatnak alacsony jogosultságú fiókot, és nem deríthetik fel az Ön bizalmas adatait. Eszkalálniuk kell az engedélyeiket egy olyan fiók hitelesítő adatainak meghatározásával, majd veszélyeztetésével, amely bizalmas adatokkal rendelkező helyhez rendelkezik hozzáféréssel, de előfordulhat, hogy csak korlátozott számú műveletet tudnak végrehajtani.

Bizalmas információk esetén a nehézségi szintet a lehető legmagasabbra kell emelnie.

A bérlőben az alábbi lépésekkel biztosíthatja a szigorú engedélyeket:

- A bizalmas adatok megkeresése érdekében tekintse át a bizalmas információk helyének engedélyeit.

- Szigorú engedélyeket valósítson meg a bizalmas információkhoz az együttműködés és az üzleti követelmények teljesítése során, és tájékoztassa az érintett felhasználókat.

- Végezze el a felhasználók változáskezelését, hogy a bizalmas információk jövőbeni helyei szigorú engedélyekkel legyenek létrehozva és karbantartva.

- A bizalmas információk helyének naplózása és monitorozása annak érdekében, hogy a széles körű engedélyek ne legyenek megadva.

Részletes útmutatásért lásd: Biztonságos fájlmegosztás és együttműködés beállítása a Microsoft Teamsszel . A bizalmas információkra vonatkozó szigorú engedélyekkel rendelkező kommunikációs és együttműködési helyszín például egy biztonsági elkülönítéssel rendelkező csapat.

Bizalmas adatok védelme

A bizalmas adatok védelme arra az esetre, ha egy zsarolóprogram-támadó hozzáférést szerez az adatokhoz:

Szabályozott mappahozzáférés használatával megnehezítheti a jogosulatlan alkalmazások számára az adatok szabályozott mappákban való módosítását.

Használjon Microsoft Purview információvédelem és bizalmassági címkéket, és alkalmazza őket a bizalmas információkra. A bizalmassági címkék további titkosításhoz és engedélyekhez konfigurálhatók meghatározott felhasználói fiókokkal és engedélyezett műveletekkel. Az ilyen bizalmassági címkével ellátott, a bérlőből kiszúrt fájlokat csak a címkében meghatározott felhasználói fiókok használhatják.

A Microsoft Purview Adatveszteség-megelőzés (DLP) használatával észlelheti, figyelmeztetheti és letilthatja a bizalmassági címkéken alapuló személyes vagy bizalmas adatokat tartalmazó adatok bizalmassági címkéken alapuló kockázatos, véletlen vagy nem megfelelő megosztását, mind belsőleg, mind külsőleg.

A Microsoft Defender for Cloud Apps használatával letilthatja a bizalmas adatok, például fájlok letöltését. A Defender for Cloud Apps anomáliadetektálási szabályzatokkal is észlelheti a fájlfeltöltések vagy fájltörlési tevékenységek nagy arányát.

A felhasználókra és a változáskezelésre gyakorolt hatás

A széles körű engedélyek rendszergazdai módosításai miatt a felhasználók hozzáférése megtagadható, vagy egyes műveletek nem hajthatók végre.

Emellett a Microsoft 365-bérlő bizalmas adatainak védelme érdekében betanította a felhasználókat a következő célokra:

- Hozzon létre szigorú engedélyekkel rendelkező kommunikációs és együttműködési helyszíneket (a hozzáféréshez szükséges felhasználói fiókok minimális készletét és az egyes fiókok minimálisan engedélyezett műveleteit).

- Alkalmazza a megfelelő bizalmassági címkéket a bizalmas adatokra.

- Szabályozott mappahozzáférés használata.

Az eredményként kapott konfiguráció

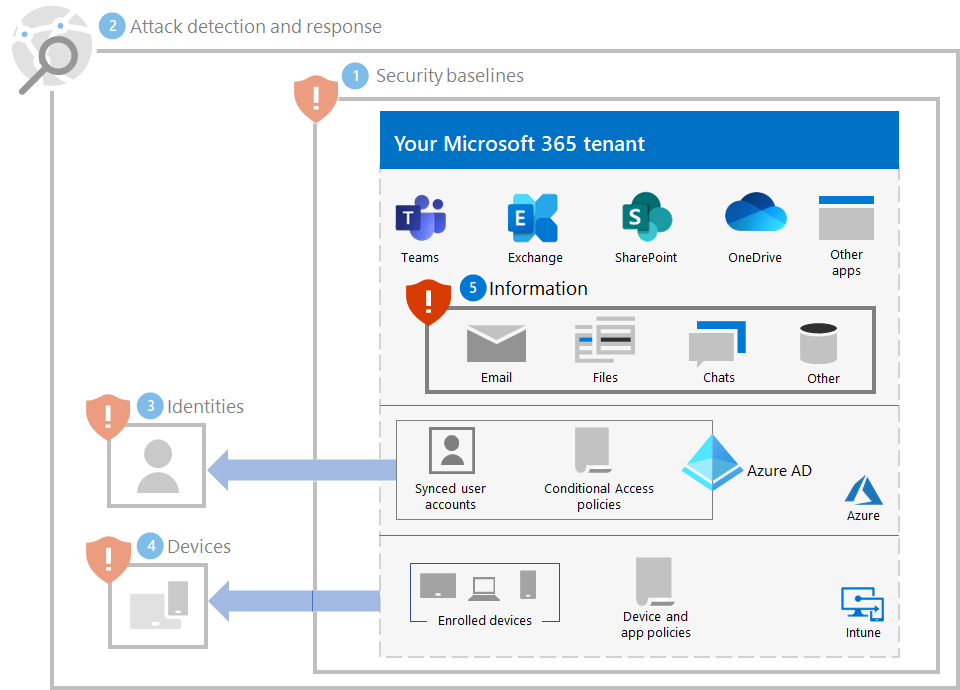

Íme a bérlő zsarolóprogram-védelme az 1–5. lépéshez.

További zsarolóprogram-erőforrások

A Microsoft legfontosabb információi:

- A zsarolóvírusok egyre növekvő fenyegetése, Microsoft On the Issues blogbejegyzés 2021. július 20-án

- Ember által működtetett zsarolóprogramok

- Zsarolóprogramok megelőzésének gyors üzembe helyezése

- 2021-Microsoft Digitális védelmi jelentés (lásd a 10–19. oldalakat)

- Zsarolóprogramok: A Microsoft Defender portálon elérhető, folyamatos fenyegetéselemzési jelentés

- A Microsoft észlelési és reagálási csapata (DART) zsarolóprogramokkal kapcsolatos megközelítése, ajánlott eljárásai és esettanulmánya

Microsoft 365:

- Zsarolóprogramok rugalmasságának maximalizálása az Azure és a Microsoft 365 használatával

- Zsarolóprogramok incidensmegoldási forgatókönyvei

- Kártevők és zsarolóprogramok elleni védelem

- A Windows 10 PC védelme zsarolóprogramokkal szemben

- A zsarolóvírus kezelése a SharePoint Online-ban

- Zsarolóprogramokkal kapcsolatos fenyegetéselemzési jelentések a Microsoft Defender portálon

Microsoft Defender XDR:

Microsoft Azure:

- Azure Defenses zsarolóprogram-támadáshoz

- Zsarolóprogramok rugalmasságának maximalizálása az Azure és a Microsoft 365 használatával

- Biztonsági mentési és visszaállítási terv a zsarolóprogramok elleni védelem érdekében

- Zsarolóvírusok elleni védelem a Microsoft Azure Backup használatával (26 perces videó)

- Helyreállítás rendszerszintű identitás sérüléséből

- Speciális többlépéses támadások észlelése a Microsoft Sentinel

- Zsarolóprogramok fúziós észlelése Microsoft Sentinel

Microsoft Defender for Cloud Apps:

A Microsoft biztonsági csapatának blogbejegyzései:

3 lépés a zsarolóvírusok megelőzéséhez és helyreállításához (2021. szeptember)

Útmutató az ember által működtetett zsarolóprogramok elleni küzdelemhez: 1. rész (2021. szeptember)

A microsoftos észlelési és reagálási csapat (DART) zsarolóprogram-incidensek vizsgálatának fő lépései.

Útmutató az ember által működtetett zsarolóprogramok elleni küzdelemhez: 2. rész (2021. szeptember)

Javaslatok és ajánlott eljárások.

-

Lásd a Zsarolóprogramok szakaszt.

Ember által működtetett zsarolóprogram-támadások: Megelőzhető katasztrófa (2020. március)

Tartalmazza a tényleges támadások támadáslánc-elemzését.

Zsarolóprogram-válasz – fizetésre vagy nem fizetésre? (2019. december)

A Norsk Hydro átláthatóan reagál a zsarolóprogram-támadásokra (2019. december)