Solusi manajemen Office 365 di Azure (Pratinjau)

![]()

Penting

Pembaruan solusi

Solusi ini telah diganti dengan solusi Ketersediaan Umum Office 365 di Microsoft Azure Sentinel dan solusi pelaporan dan pemantauan Azure Active Directory. Bersama-sama keduanya menyediakan versi terbaru dari solusi Azure Monitor Office 365 versi sebelumnya dengan pengalaman konfigurasi yang lebih disempurnakan. Anda dapat terus menggunakan solusi yang ada hingga 31 Oktober 2020.

Microsoft Azure Sentinel adalah solusi Security Information and Event Management native cloud yang menyerap log dan menyediakan fungsi SIEM tambahan termasuk deteksi, investigasi, perburuan, dan wawasan berbasis pembelajaran mesin. Microsoft Azure Sentinel kini akan memberi Anda penyerapan aktivitas Office 365 SharePoint dan log pengelolaan Exchange.

Pelaporan Microsoft Azure Active Directory menyediakan tampilan dan log aktivitas Microsoft Azure Active Directory yang komprehensif di platform Anda, termasuk peristiwa masuk, peristiwa audit, dan perubahan pada direktori Anda. Untuk menghubungkan log Azure Active Directory, Anda dapat menggunakan konektor Azure Active Directory Microsoft Azure Sentinel atau mengonfigurasi integrasi log Azure Active Directory dengan Azure Monitor.

Kumpulan dari log Microsoft Azure Active Directory ditentukan pada harga Azure Monitor. Lihat Harga Azure Monitor untuk informasi selengkapnya.

Untuk menggunakan solusi Microsoft Azure Sentinel Office 365:

- Penggunaan konektor Office 365 di Microsoft Azure Sentinel memengaruhi harga ruang kerja Anda. Untuk informasi selengkapnya, lihat Harga Microsoft Azure Sentinel.

- Jika Anda sudah menggunakan solusi Office 365 Azure Monitor, Anda harus menghapus instalasinya terlebih dahulu menggunakan skrip pada bagian Copot Pemasangan di bawah.

- Aktifkan solusi Microsoft Azure Sentinel di ruang kerja Anda.

- Masuk ke halaman Konektor data di Microsoft Azure Sentinel dan aktifkan konektor Office 365.

Tanya jawab umum

T: Apakah mungkin untuk melakukan pemasangan solusi Office 365 Azure Monitor antara sekarang hingga 31 Oktober?

Tidak, skrip pemasangan solusi Azure Monitor Office 365 tidak lagi tersedia. Solusinya akan dihapus pada 31 Oktober.

T: Apakah tabel dan skema akan diubah?

Nama tabel dan skema OfficeActivity akan tetap sama seperti pada solusi saat ini. Anda bisa terus menggunakan kueri yang sama dalam solusi baru tanpa termasuk kueri yang mereferensikan data Microsoft Azure Active Directory.

Log Solusi pelaporan dan pemantauan Microsoft Azure Active Directory yang baru akan terserap ke dalam tabel SigninLogs dan AuditLogs alih-alih OfficeActivity. Untuk informasi selengkapnya, lihat cara menganalisis log Azure Active Directory, yang juga relevan untuk pengguna Microsoft Azure Sentinel dan Azure Monitor.

Berikut ini adalah sampel untuk mengonversi kueri dari OfficeActivity ke SigninLogs:

Kueri gagal masuk, oleh pengguna:

OfficeActivity

| where TimeGenerated >= ago(1d)

| where OfficeWorkload == "AzureActiveDirectory"

| where Operation == 'UserLoginFailed'

| summarize count() by UserId

SigninLogs

| where ConditionalAccessStatus == "failure" or ConditionalAccessStatus == "notApplied"

| summarize count() by UserDisplayName

Lihat operasi Microsoft Azure Active Directory:

OfficeActivity

| where OfficeWorkload =~ "AzureActiveDirectory"

| sort by TimeGenerated desc

| summarize AggregatedValue = count() by Operation

AuditLogs

| summarize count() by OperationName

T: Bagaimana saya dapat mengorientasikan Microsoft Azure Sentinel?

Microsoft Azure Sentinel adalah solusi yang dapat diaktifkan di ruang kerja Log Analytics baru atau yang sudah ada. Untuk mempelajari lebih lanjut, lihat Dokumentasi orientasi Microsoft Azure Sentinel.

T: Apakah saya memerlukan Microsoft Azure Sentinel untuk menghubungkan log Azure Active Directory?

Anda dapat mengonfigurasi integrasi log Azure Active Directory dengan Azure Monitor, yang tidak terkait dengan solusi Microsoft Azure Sentinel. Microsoft Azure Sentinel dilengkapi dengan konektor native dan konten di luar kotak untuk log Azure Active Directory. Untuk informasi selengkapnya, lihat pertanyaan di bawah ini mengenai konten berorientasi keamanan siap pakai.

T: Apa perbedaan saat menghubungkan log Azure Active Directory dengan Microsoft Azure Sentinel dan Azure Monitor?

Microsoft Azure Sentinel dan Azure Monitor terhubung ke log Azure Active Directory berdasarkan solusi pelaporan dan pemantauan Azure Active Directory yang sama. Microsoft Sentinel dilengkapi dengan konektor native sekali klik yang menghubungkan data yang sama dan memberikan informasi pemantauan.

T: Apa yang harus saya ubah saat berpindah ke tabel pelaporan dan pemantauan Microsoft Azure Active Directory yang baru?

Semua kueri yang menggunakan data Microsoft Azure Active Directory, termasuk kueri pada pemberitahuan, dasbor, dan konten apa pun yang Anda buat menggunakan data Office 365 Microsoft Azure Active Directory, harus dibuat ulang menggunakan tabel yang baru.

Microsoft Azure Sentinel dan Azure Active Directory dilengkapi dengan konten bawaan yang dapat digunakan saat bermigrasi ke solusi pelaporan dan pemantauan Azure Active Directory. Untuk informasi selengkapnya, lihat pertanyaan berikutnya mengenai konten berorientasi keamanan siap pakai dan Cara menggunakan buku kerja Azure Monitor untuk laporan Microsoft Azure Active Directory.

T: Bagaimana cara menggunakan konten berorientasi keamanan di luar kotak Microsoft Azure Sentinel?

Microsoft Azure Sentinel dilengkapi dengan dasbor berorientasi keamanan di luar kotak, kueri pemberitahuan kustom, kueri perburuan, investigasi, dan kemampuan respons otomatis berdasarkan log Office 365 dan Azure Active Directory. Jelajahi komunitas dan tutorial Microsoft Azure Sentinel GitHub untuk mempelajari lebih lanjut:

- Mendeteksi ancaman secara siap pakai

- Membuat aturan analitik kustom untuk mendeteksi ancaman yang mencurigakan

- Memantau data Anda

- Menyelidiki insiden dengan Microsoft Azure Sentinel

- Menyiapkan respons ancaman otomatis di Microsoft Azure Sentinel

- Komunitas Microsoft Azure Sentinel GitHub

T: Apakah Microsoft Azure Sentinel dilengkapi dengan konektor tambahan sebagai bagian dari solusi?

Ya, lihat Sumber data koneksi Microsoft Azure Sentinel.

T: Apa yang akan terjadi pada 31 Oktober? Apakah saya harus lakukan pencopotan sebelumnya?

- Anda tidak akan dapat menerima data dari solusi Office365. Solusi akan dihapus dari ruang kerja Anda dan tidak akan lagi tersedia di Marketplace.

- Untuk pelanggan Microsoft Azure Sentinel, solusi ruang kerja Log Analytics Office365 akan disertakan dalam solusi SecurityInsights Microsoft Azure Sentinel.

- Jika Anda tidak melakukan pencopotan solusi Anda secara manual sebelum 31 Oktober, data Anda akan terputus secara otomatis, dan tabel OfficeActivity akan dihapus. Meskipun demikian, Anda masih dapat memulihkan tabel saat mengaktifkan konektor Office 365 di Microsoft Azure Sentinel, seperti yang dijelaskan berikut.

T: Apakah data saya akan ditransfer ke solusi baru?

Ya. Saat Anda menghapus solusi Office 365 dari ruang kerja Anda, datanya akan menjadi tidak tersedia untuk sementara karena skema telah dihapus. Saat Anda mengaktifkan konektor Office 365 baru di Microsoft Azure Sentinel, skema akan dipulihkan ke ruang kerja dan data apa pun yang telah dikumpulkan akan tersedia.

Solusi manajemen Office 365 memungkinkan Anda memantau platform Office 365 Anda di Azure Monitor.

- Pantau aktivitas pengguna pada akun Office 365 Anda untuk menganalisis pola penggunaan serta mengidentifikasi tren perilaku. Misalnya, Anda bisa mengekstrak skenario penggunaan tertentu, seperti file yang dibagikan di luar organisasi Anda atau situs SharePoint yang paling populer.

- Pantau aktivitas administrator untuk melacak perubahan konfigurasi atau operasi dengan hak istimewa tinggi.

- Deteksi dan selidiki perilaku pengguna yang tidak diinginkan, yang dapat disesuaikan untuk kebutuhan organisasi Anda.

- Menunjukkan audit dan kepatuhan. Misalnya, Anda dapat memantau operasi akses file pada file rahasia, yang dapat membantu Anda dalam proses audit dan kepatuhan.

- Melakukan pemecahan masalah operasional dengan menggunakan kueri log di bagian atas data aktivitas Office 365 pada organisasi Anda.

Hapus instalasi

Anda bisa menghapus solusi manajemen Office 365 menggunakan proses pada Menghapus solusi manajemen. Hal ini tidak akan menghentikan data dikumpulkan dari Office 365 ke Azure Monitor sekalipun. Ikuti prosedur di bawah ini untuk berhenti berlangganan dari Office 365 dan berhenti mengumpulkan data.

Simpan skrip berikut sebagai office365_unsubscribe.ps1.

param ( [Parameter(Mandatory=$True)][string]$WorkspaceName, [Parameter(Mandatory=$True)][string]$ResourceGroupName, [Parameter(Mandatory=$True)][string]$SubscriptionId, [Parameter(Mandatory=$True)][string]$OfficeTennantId, [Parameter(Mandatory=$True)][string]$clientId, [Parameter(Mandatory=$True)][string]$xms_client_tenant_Id ) $line='#-------------------------------------------------------------------------------------------------------------------------------------------------------------------------' $line IF ($Subscription -eq $null) {Login-AzAccount -ErrorAction Stop} $Subscription = (Select-AzSubscription -SubscriptionId $($SubscriptionId) -ErrorAction Stop) $Subscription $option = [System.StringSplitOptions]::RemoveEmptyEntries $Workspace = (Set-AzOperationalInsightsWorkspace -Name $($WorkspaceName) -ResourceGroupName $($ResourceGroupName) -ErrorAction Stop) $Workspace $WorkspaceLocation= $Workspace.Location # Client ID for Azure PowerShell # Set redirect URI for Azure PowerShell $redirectUri = "urn:ietf:wg:oauth:2.0:oob" $domain='login.microsoftonline.com' $adTenant = $Subscription[0].Tenant.Id $authority = "https://login.windows.net/$adTenant"; $ARMResource ="https://management.azure.com/";' switch ($WorkspaceLocation) { "USGov Virginia" { $domain='login.microsoftonline.us'; $authority = "https://login.microsoftonline.us/$adTenant"; $ARMResource ="https://management.usgovcloudapi.net/"; break} # US Gov Virginia default { $domain='login.microsoftonline.com'; $authority = "https://login.windows.net/$adTenant"; $ARMResource ="https://management.azure.com/";break} } Function RESTAPI-Auth { $global:SubscriptionID = $Subscription.SubscriptionId # Set Resource URI to Azure Service Management API $resourceAppIdURIARM=$ARMResource; # Authenticate and Acquire Token # Create Authentication Context tied to Azure AD Tenant $authContext = New-Object "Microsoft.IdentityModel.Clients.ActiveDirectory.AuthenticationContext" -ArgumentList $authority # Acquire token $platformParameters = New-Object "Microsoft.IdentityModel.Clients.ActiveDirectory.PlatformParameters" -ArgumentList "Auto" $global:authResultARM = $authContext.AcquireTokenAsync($resourceAppIdURIARM, $clientId, $redirectUri, $platformParameters) $global:authResultARM.Wait() $authHeader = $global:authResultARM.Result.CreateAuthorizationHeader() $authHeader } Function Office-UnSubscribe-Call{ #---------------------------------------------------------------------------------------------------------------------------------------------- $authHeader = $global:authResultARM.Result.CreateAuthorizationHeader() $ResourceName = "https://manage.office.com" $SubscriptionId = $Subscription[0].Subscription.Id $OfficeAPIUrl = $ARMResource + 'subscriptions/' + $SubscriptionId + '/resourceGroups/' + $ResourceGroupName + '/providers/Microsoft.OperationalInsights/workspaces/' + $WorkspaceName + '/datasources/office365datasources_' + $SubscriptionId + $OfficeTennantId + '?api-version=2015-11-01-preview' $Officeparams = @{ ContentType = 'application/json' Headers = @{ 'Authorization'="$($authHeader)" 'x-ms-client-tenant-id'=$xms_client_tenant_Id 'Content-Type' = 'application/json' } Method = 'Delete' URI = $OfficeAPIUrl } $officeresponse = Invoke-WebRequest @Officeparams $officeresponse } #GetDetails RESTAPI-Auth -ErrorAction Stop Office-UnSubscribe-Call -ErrorAction StopMenjalankan skrip dengan menjalankan perintah berikut:

.\office365_unsubscribe.ps1 -WorkspaceName <Log Analytics workspace name> -ResourceGroupName <Resource Group name> -SubscriptionId <Subscription ID> -OfficeTennantID <Tenant ID>Contoh:

.\office365_unsubscribe.ps1 -WorkspaceName MyWorkspace -ResourceGroupName MyResourceGroup -SubscriptionId '60b79d74-f4e4-4867-b631-yyyyyyyyyyyy' -OfficeTennantID 'ce4464f8-a172-4dcf-b675-xxxxxxxxxxxx'

Anda akan dimintai info masuk. Berikan info masuk untuk ruang kerja Analitik Log Anda.

Kumpulan data

Hal ini mungkin memerlukan waktu beberapa jam untuk data mulai dikumpulkan. Setelah mulai mengumpulkan, Office 365 mengirimkan pemberitahuan webhook dengan data terperinci ke Azure Monitor setiap kali rekaman dibuat. Catatan ini akan tersedia di Azure Monitor dalam waktu beberapa menit setelah diterima.

Menggunakan solusi

Data yang dikumpulkan oleh solusi pemantauan ini tersedia di halaman Ringkasan Ruang Kerja (tidak digunakan lagi) di portal Azure. Buka halaman ini dari ruang kerja Analitik Log untuk ruang kerja dengan solusi Anda lalu pilih Ringkasan Ruang Kerja (tidak digunakan lagi) dari bagian Klasik menu. Setiap solusi diwakili oleh petak peta. Pilih petak peta untuk data yang lebih rinci yang dikumpulkan oleh solusi tersebut.

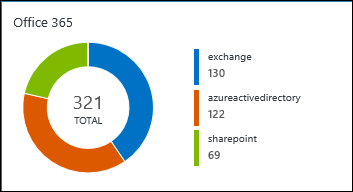

Saat Anda menambahkan solusi Office 365 ke ruang kerja Analitik Log Anda, petak Office 365 akan ditambahkan ke dasbor Anda. Petak ini memperlihatkan representasi hitungan dan grafis dari jumlah komputer di platform Anda dan kepatuhan pembaruannya.

Klik pada petak Office 365 untuk membuka dasbor Office 365.

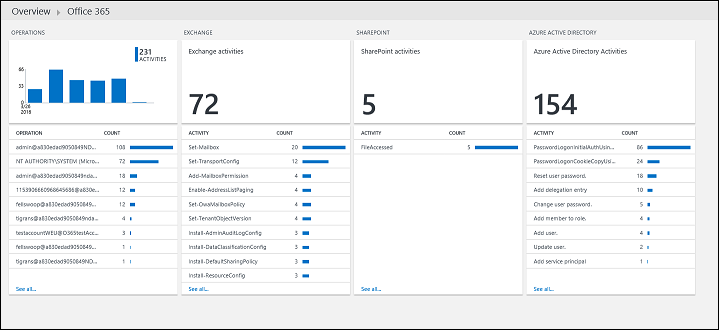

Dasbor menyertakan kolom dalam tabel berikut. Setiap kolom mencantumkan sepuluh peringatan teratas berdasarkan hitungan yang cocok dengan kriteria kolom tersebut untuk lingkup dan rentang waktu yang ditentukan. Anda dapat menjalankan pencarian log yang menyediakan seluruh daftar dengan memilih Lihat semua di bagian kanan bawah kolom, atau dengan mengklik header kolom.

| Kolom | Deskripsi |

|---|---|

| Operasional | Menyediakan informasi tentang pengguna aktif dari semua langganan Office 365 Anda yang dipantau. Anda juga akan dapat melihat jumlah aktivitas yang terjadi dari waktu ke waktu. |

| Exchange | Memperlihatkan perincian aktivitas Exchange Server seperti Add-Mailbox Permission, atau Set-Mailbox. |

| SharePoint | Memperlihatkan aktivitas teratas yang dilakukan pengguna pada dokumen SharePoint. Saat Anda menelusuri paling detail dari petak ini, halaman pencarian memperlihatkan detail dari aktivitas tersebut, seperti dokumen target dan lokasi dari aktivitas ini. Misalnya, untuk peristiwa File Accessed, Anda akan dapat melihat dokumen yang sedang diakses, nama akun terkait, dan alamat IP-nya. |

| Azure Active Directory | Mencakup aktivitas pengguna paling atas, seperti Reset Kata Sandi Pengguna dan Upaya Login. Saat Anda melakukan penelusuran paling detail, Anda akan dapat melihat detail aktivitas tersebut seperti Status Hasil. Hal ini secara garis besar membantu jika Anda ingin memantau aktivitas mencurigakan di Microsoft Azure Active Directory Anda. |

Catatan log Azure Monitor

Semua catatan yang dibuat di ruang kerja Analitik Log di Azure Monitor oleh solusi Office 365 memiliki Jenis dari OfficeActivity. Properti OfficeWorkload menentukan layanan Office 365 mana yang merujuk pada - Exchange, AzureActiveDirectory, SharePoint, atau OneDrive. Properti RecordType menentukan tipe operasi. Properti akan bervariasi untuk setiap jenis operasi dan diperlihatkan pada tabel di bawah ini.

Properti umum

Properti berikut ini bersifat umum untuk semua catatan Office 365.

| Properti | Deskripsi |

|---|---|

| Jenis | OfficeActivity |

| ClientIp | Alamat IP perangkat yang digunakan ketika aktivitas dicatat. Alamat IP ditampilkan baik dalam format alamat IPv4 ataupun IPv6. |

| OfficeWorkload | Layanan Office 365 yang merujuk pada catatan tersebut. AzureActiveDirectory Exchange SharePoint |

| Operasi | Nama pengguna atau aktivitas admin. |

| OrganizationId | Pengidentifikasi unik untuk penyewa Office 365 organisasi Anda. Nilai ini akan selalu sama untuk organisasi Anda, terlepas dari di mana layanan Office 365 terjadi. |

| RecordType | Jenis operasi yang dilakukan. |

| ResultStatus | Menunjukkan apakah tindakan (ditentukan dalam properti Operasi) berhasil atau tidak. Nilai yang memungkinkan mencakup Sukses, Sebagian Sukses, atau Gagal. Untuk aktivitas admin Exchange, nilainya berkisar antara True atau False. |

| UserId | UPN (Nama Prinsipal Pengguna) dari pengguna yang melakukan tindakan yang mengakibatkan rekaman dicatat; contohnya, my_name@my_domain_name. Perhatikan bahwa catatan untuk aktivitas yang dilakukan oleh akun sistem (seperti SHAREPOINT\system atau NTAUTHORITY\SYSTEM) juga disertakan. |

| UserKey | ID alternatif untuk pengguna yang diidentifikasi dalam properti UserId. Misalnya, properti ini diisi dengan ID unik paspor (PUID) untuk acara yang dilakukan oleh pengguna pada SharePoint, OneDrive for Business, dan Exchange. Properti ini juga dapat menentukan nilai yang sama dengan properti UserID untuk peristiwa yang terjadi pada layanan dan peristiwa yang lain yang dilakukan oleh akun sistem |

| UserType | Tipe pengguna yang melakukan operasi. Admin Aplikasi DcAdmin Reguler Telah dipesan ServicePrincipal Sistem |

Basis Microsoft Azure Active Directory

Properti berikut ini bersifat umum untuk semua catatan Microsoft Azure Active Directory.

| Properti | Deskripsi |

|---|---|

| OfficeWorkload | AzureActiveDirectory |

| RecordType | AzureActiveDirectory |

| AzureActiveDirectory_EventType | Tipe peristiwa Microsoft Azure Active Directory. |

| ExtendedProperties | Properti yang diperluas dari peristiwa Microsoft Azure Active Directory. |

Masuk Akun Microsoft Azure Active Directory

Catatan ini dibuat ketika pengguna Direktori Aktif mencoba masuk.

| Properti | Deskripsi |

|---|---|

OfficeWorkload |

AzureActiveDirectory |

RecordType |

AzureActiveDirectoryAccountLogon |

Application |

Aplikasi yang memicu peristiwa masuk akun, seperti Office 15. |

Client |

Detail mengenai perangkat klien, OS perangkat, dan browser perangkat yang digunakan untuk peristiwa login akun. |

LoginStatus |

Properti ini berasal dari OrgIdLogon.LoginStatus secara langsung. Pemetaan berbagai kegagalan masuk yang menarik perhatian dapat dilakukan dengan memperingatkan algoritma. |

UserDomain |

Informasi Identitas Penyewa (TII). |

Azure Active Directory

Rekaman ini dibuat saat perubahan atau penambahan dilakukan pada objek Microsoft Azure Active Directory.

| Properti | Deskripsi |

|---|---|

| OfficeWorkload | AzureActiveDirectory |

| RecordType | AzureActiveDirectory |

| AADTarget | Pengguna tempat tindakan (diidentifikasi oleh properti Operasi) dilakukan. |

| Actor | Pengguna atau kepala layanan yang melakukan tindakan. |

| ActorContextId | GUID organisasi milik aktor tersebut. |

| ActorIpAddress | Alamat IP aktor dalam format alamat IPV4 atau IPV6. |

| InterSystemsId | GUID yang melacak tindakan di seluruh komponen dalam layanan Office 365. |

| IntraSystemId | GUID yang dihasilkan oleh Microsoft Azure Active Directory untuk melacak tindakan. |

| SupportTicketId | ID tiket dukungan pelanggan untuk tindakan dalam situasi "act-on-behalf-of". |

| TargetContextId | GUID organisasi milik pengguna yang dituju. |

Keamanan Pusat Data

Catatan ini dibuat dari data audit Keamanan Pusat Data.

| Properti | Deskripsi |

|---|---|

| EffectiveOrganization | Nama penyewa yang ditargetkan oleh elevasi/cmdlet. |

| ElevationApprovedTime | Tanda waktu ketika elevasi disetujui. |

| ElevationApprover | Nama manajer Microsoft. |

| ElevationDuration | Durasi di mana elevasi aktif. |

| ElevationRequestId | Pengidentifikasi unik untuk permintaan elevasi. |

| ElevationRole | Peran yang diminta oleh elevasi. |

| ElevationTime | Waktu dimulainya elevasi. |

| Start_Time | Waktu dimulainya eksekusi cmdlet. |

Admin Exchange

Catatan ini dibuat saat perubahan dilakukan pada konfigurasi Exchange.

| Properti | Deskripsi |

|---|---|

| OfficeWorkload | Exchange |

| RecordType | ExchangeAdmin |

| ExternalAccess | Menentukan apakah cmdlet dijalankan oleh pengguna di organisasi Anda, oleh personel pusat data Microsoft atau akun layanan pusat data, atau oleh administrator yang ditunjuk. Nilai False menunjukkan bahwa cmdlet dijalankan oleh seseorang di organisasi Anda. Nilai True menunjukkan bahwa cmdlet dijalankan oleh personel pusat data, akun layanan pusat data, atau administrator yang ditunjuk. |

| ModifiedObjectResolvedName | Ini adalah nama yang ramah pengguna dari objek yang dimodifikasi oleh cmdlet. Ini dicatat hanya jika cmdlet memodifikasi objek. |

| NamaOrganisasi | Nama penyewa. |

| OriginatingServer | Nama server tempat cmdlet dieksekusi. |

| Parameter | Nama dan nilai untuk semua parameter yang digunakan dengan cmdlet yang diidentifikasi dalam properti Operasi. |

Kotak surat Exchange

Catatan ini dibuat saat perubahan atau penambahan dilakukan pada kotak surat Exchange.

| Properti | Deskripsi |

|---|---|

| OfficeWorkload | Exchange |

| RecordType | ExchangeItem |

| ClientInfoString | Informasi mengenai klien email yang digunakan untuk melakukan operasi, seperti versi browser, versi Outlook, dan informasi perangkat seluler. |

| Client_IPAddress | Alamat IP perangkat yang digunakan ketika aktivitas dicatat. Alamat IP ditampilkan baik dalam format alamat IPv4 ataupun IPv6. |

| ClientMachineName | Nama komputer yang menjadi host klien Outlook. |

| ClientProcessName | Klien surel yang digunakan untuk mengakses kotak surat. |

| KlienVersion | Versi klien email . |

| InternalLogonType | Dicadangkan untuk penggunaan internal. |

| Logon_Type | Menunjukkan tipe pengguna yang mengakses kotak surat dan melakukan operasi yang dicatat. |

| LogonUserDisplayName | Nama yang bersifat ramah pengguna dari pengguna yang melakukan operasi. |

| LogonUserSid | SID pengguna yang melakukan operasi. |

| MailboxGuid | GUID Exchange dari kotak surat yang diakses. |

| MailboxOwnerMasterAccountSid | SID akun master akun pemilik kotak surat. |

| MailboxOwnerSid | SID dari pemilik kotak surat. |

| MailboxOwnerUPN | Alamat email orang pemilik kotak surat yang diakses. |

Audit Kotak Surat Exchange

Catatan ini dibuat saat entri audit kotak surat dibuat.

| Properti | Deskripsi |

|---|---|

| OfficeWorkload | Exchange |

| RecordType | ExchangeItem |

| Item | Menampilkan item di mana operasi dilakukan |

| SendAsUserMailboxGuid | GUID Exchange dari kotak surat yang diakses untuk pengiriman surat. |

| SendAsUserSmtp | Alamat SMTP dari pengguna yang sedang ditiru. |

| SendonBehalfOfUserMailboxGuid | GUID Exchange dari kotak surat yang diakses untuk pengiriman surat sebagai perwakilan. |

| SendOnBehalfOfUserSmtp | Alamat SMTP pengguna dengan atas nama siapa email dikirimkan. |

Grup Audit Kotak Surat Exchange

Catatan ini dibuat saat perubahan atau penambahan dilakukan pada grup Exchange.

| Properti | Deskripsi |

|---|---|

| OfficeWorkload | Exchange |

| OfficeWorkload | ExchangeItemGroup |

| AffectedItems | Informasi tentang setiap item dalam grup. |

| CrossMailboxOperations | Menunjukkan apakah operasi melibatkan lebih dari satu kotak surat. |

| DestMailboxId | Atur hanya jika parameter CrossMailboxOperations adalah True. Menentukan GUID kotak surat target. |

| DestMailboxOwnerMasterAccountSid | Atur hanya jika parameter CrossMailboxOperations adalah True. Menentukan SID untuk SID akun master dari pemilik kotak surat target. |

| DestMailboxOwnerSid | Atur hanya jika parameter CrossMailboxOperations adalah True. Menentukan SID kotak surat target. |

| DestMailboxOwnerUPN | Atur hanya jika parameter CrossMailboxOperations adalah Benar. Menentukan UPN pemilik kotak surat target. |

| DestFolder | Folder tujuan, untuk operasi seperti Move. |

| Folder | Folder tempat sekelompok item berada. |

| Folder | Informasi mengenai folder sumber yang terlibat dalam operasi; misalnya, jika folder dipilih kemudian dihapus. |

Basis SharePoint

Properti ini umum adanya untuk semua catatan SharePoint.

| Properti | Deskripsi |

|---|---|

| OfficeWorkload | SharePoint |

| OfficeWorkload | SharePoint |

| EventSource | Mengidentifikasi bahwa peristiwa terjadi di SharePoint. Nilai yang mungkin adalah SharePoint atau ObjectModel. |

| ItemType | Jenis objek yang diakses atau dimodifikasi. Lihat tabel ItemType untuk detail pada jenis objek. |

| MachineDomainInfo | Informasi mengenai operasi sinkronisasi perangkat. Informasi ini dilaporkan hanya jika operasi muncul dalam permintaan. |

| MachineId | Informasi mengenai operasi sinkronisasi perangkat. Informasi ini dilaporkan hanya jika operasi muncul dalam permintaan. |

| Site_ | GUID dari situs tempat file atau folder diakses oleh pengguna berada. |

| Source_Name | Entitas yang memicu operasi yang diaudit. Nilai yang mungkin adalah SharePoint atau ObjectModel. |

| UserAgent | Informasi mengenai klien atau browser pengguna. Informasi ini disediakan oleh klien atau browser. |

SharePoint Schema

Catatan ini dibuat saat perubahan konfigurasi dilakukan pada SharePoint.

| Properti | Deskripsi |

|---|---|

| OfficeWorkload | SharePoint |

| OfficeWorkload | SharePoint |

| CustomEvent | Untai (karakter) opsional untuk peristiwa kustom. |

| Event_Data | Payload yang bersifat opsional untuk kejadian tertentu. |

| ModifiedProperties | Properti disertakan untuk acara admin, seperti menambahkan pengguna sebagai anggota dari situs atau grup admin kumpulan situs. Properti menyertakan nama properti yang dimodifikasi (contohnya, grup Admin Situs), nilai baru properti yang dimodifikasi (seperti pengguna yang ditambahkan sebagai admin situs), dan nilai sebelumnya dari objek yang dimodifikasi. |

Operasi File SharePoint

Catatan ini dibuat sebagai respons terhadap operasi file di SharePoint.

| Properti | Deskripsi |

|---|---|

| OfficeWorkload | SharePoint |

| OfficeWorkload | SharePointFileOperation |

| DestinationFileExtension | Ekstensi berkas dari berkas yang disalin atau dipindahkan. Properti ini hanya ditampilkan untuk kejadian FileCopied dan FileMoved. |

| DestinationFileName | Nama berkas yang disalin atau dipindahkan. Properti ini hanya ditampilkan untuk kejadian FileCopied dan FileMoved. |

| DestinationRelativeUrl | URL dari folder tujuan tempat file disalin atau dipindahkan. Kombinasi dari nilai untuk parameter SiteURL, DestinationRelativeURL, dan DestinationFileName adalah sama dengan nilai untuk properti ObjectID, yang merupakan nama jalur lengkap untuk file yang disalin. Properti ini hanya ditampilkan untuk kejadian FileCopied dan FileMoved. |

| SharingType | Jenis dari izin berbagi yang ditetapkan untuk pengguna tempat sumber daya dibagikan. Pengguna ini diidentifikasi oleh parameter UserSharedWith. |

| Site_Url | URL dari situs tempat file atau folder diakses oleh pengguna berada. |

| SourceFileExtension | Ekstensi file dari file yang diakses oleh pengguna. Properti ini kosong jika objek yang diakses adalah folder. |

| SourceFileName | Nama dari file atau folder yang diakses oleh pengguna. |

| SourceRelativeUrl | URL dari folder yang berisi file yang diakses oleh pengguna. Kombinasi dari nilai untuk parameter SiteURL, SourceRelativeURL, dan SourceFileName adalah sama dengan nilai untuk properti ObjectID, yang merupakan nama jalur lengkap untuk file yang diakses oleh pengguna. |

| UserSharedWith | Pengguna yang diberi bagian dari sumber daya. |

Kueri log sampel

Tabel berikut ini menyediakan kueri dari log sampel untuk catatan yang dikumpulkan oleh solusi ini.

| Kueri | Deskripsi |

|---|---|

| Menghitung semua operasi di langganan Office 365 Anda | OfficeActivity | merangkum count() berdasarkan Operation |

| Penggunaan situs SharePoint | OfficeActivity | tempat OfficeWorkload =~ "sharepoint" | ringkasan count() oleh SiteUrl | diurutkan berdasarkan Count asc |

| Operasi akses file menurut jenis pengguna | OfficeActivity | ringkasan count() berdasarkan UserType |

| Memantau tindakan eksternal di Exchange | OfficeActivity | tempat OfficeWorkload =~ "exchange" dan ExternalAccess == true |

Langkah berikutnya

- Menggunakan kueri log di Azure Monitor untuk menampilkan data pembaruan yang terperinci.

- Membuat dasbor Anda sendiri untuk menampilkan kueri pencarian Office 365 favorit Anda.

- Membuat pemberitahuan untuk mendapatkan notifikasi secara proaktif mengenai aktivitas penting Office 365.