Menyelidiki dan merespons pemberitahuan jaringan OT

Artikel ini menjelaskan cara menyelidiki dan merespons pemberitahuan jaringan OT di Pertahanan Microsoft untuk IoT.

Anda mungkin seorang insinyur pusat operasi keamanan (SOC) yang menggunakan Microsoft Sentinel, yang melihat insiden baru di ruang kerja Microsoft Azure Sentinel Anda dan melanjutkan di Defender for IoT untuk detail lebih lanjut tentang perangkat terkait dan langkah-langkah remediasi yang direkomendasikan.

Secara bergantian, Anda mungkin menjadi insinyur OT yang mengawasi pemberitahuan operasional langsung di Defender untuk IoT. Pemberitahuan operasional mungkin tidak berbahaya tetapi dapat menunjukkan aktivitas operasional yang dapat membantu dalam penyelidikan keamanan.

Prasyarat

Sebelum memulai, pastikan Anda memiliki:

Langganan Azure. Jika perlu, daftar untuk akun gratis.

Sensor jaringan OT yang terhubung ke cloud yang di-onboarding ke Defender for IoT, dengan pemberitahuan mengalir ke portal Azure.

Untuk menyelidiki pemberitahuan dari insiden Microsoft Azure Sentinel, pastikan Anda telah menyelesaikan tutorial berikut:

Halaman detail pemberitahuan terbuka, diakses baik dari halaman Pemberitahuan Defender for IoT di portal Azure, halaman detail perangkat Defender for IoT, atau insiden Microsoft Sentinel.

Menyelidiki pemberitahuan dari portal Azure

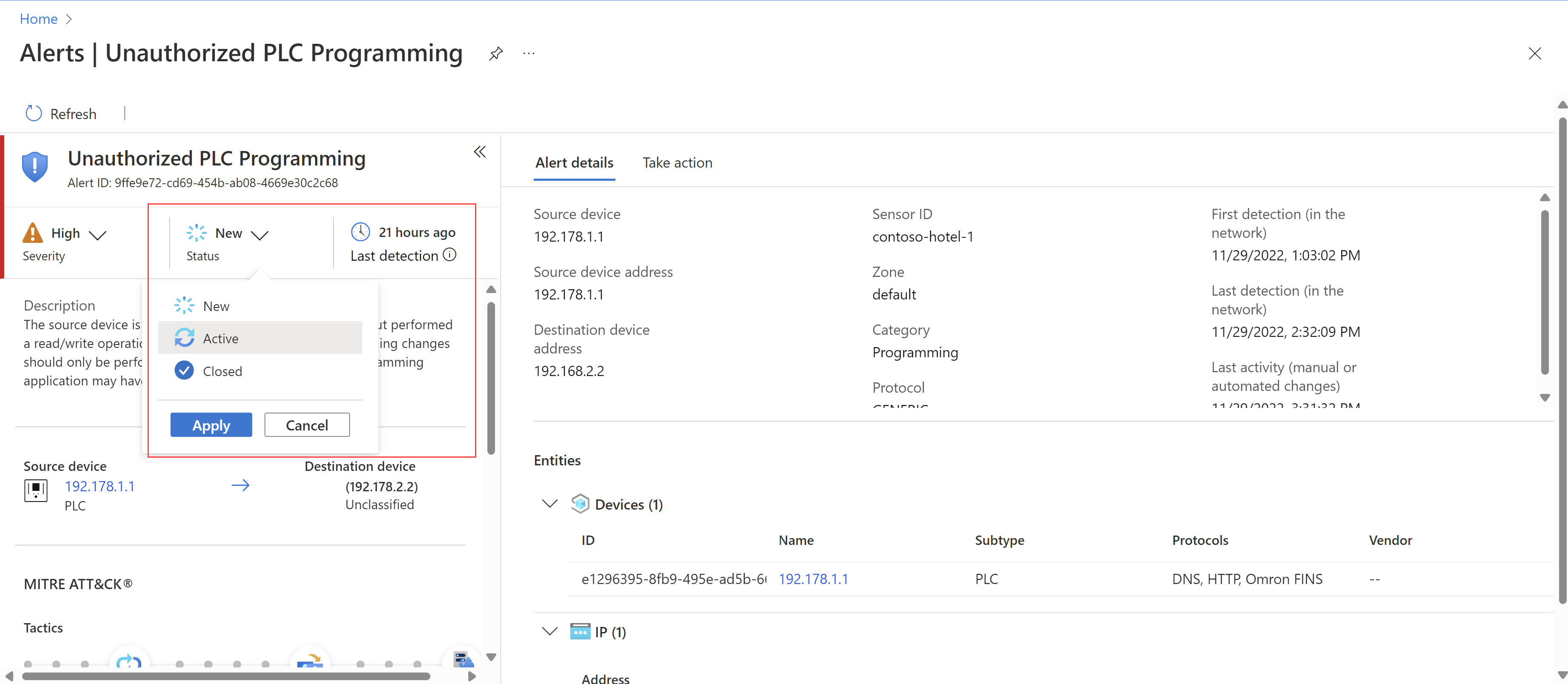

Pada halaman detail pemberitahuan di portal Azure, mulailah dengan mengubah status pemberitahuan menjadi Aktif, yang menunjukkan bahwa saat ini sedang diselidiki.

Contohnya:

Penting

Jika Anda mengintegrasikan dengan Microsoft Azure Sentinel, pastikan untuk mengelola status pemberitahuan Hanya dari insiden di Microsoft Azure Sentinel. Status pemberitahuan tidak disinkronkan dari Defender untuk IoT ke Microsoft Sentinel.

Setelah memperbarui status, periksa halaman detail pemberitahuan untuk detail berikut untuk membantu penyelidikan Anda:

Detail perangkat sumber dan tujuan. Perangkat sumber dan tujuan tercantum di tab Detail pemberitahuan, dan juga di area Entitas di bawah ini, sebagai entitas Microsoft Azure Sentinel, dengan halaman entitas mereka sendiri. Di area Entitas, Anda akan menggunakan tautan di kolom Nama untuk membuka halaman detail perangkat yang relevan untuk penyelidikan lebih lanjut.

Situs dan/atau zona. Nilai-nilai ini membantu Anda memahami lokasi geografis dan jaringan pemberitahuan dan jika ada area jaringan yang sekarang lebih rentan terhadap serangan.

Taktik dan teknik MITRE ATT&CK . Gulir ke bawah di panel kiri untuk melihat semua detail MITRE ATT&CK. Selain deskripsi taktik dan teknik, pilih tautan ke situs MITRE ATT&CK untuk mempelajari lebih lanjut tentang masing-masing.

Unduh PCAP. Di bagian atas halaman, pilih Unduh PCAP untuk mengunduh file lalu lintas mentah untuk pemberitahuan yang dipilih.

Menyelidiki pemberitahuan terkait pada portal Azure

Cari pemberitahuan lain yang dipicu oleh perangkat sumber atau tujuan yang sama. Korelasi antara beberapa pemberitahuan dapat menunjukkan bahwa perangkat berisiko dan dapat dieksploitasi.

Misalnya, perangkat yang mencoba terhubung ke IP berbahaya, bersama dengan pemberitahuan lain tentang perubahan pemrograman PLC yang tidak sah pada perangkat, mungkin menunjukkan bahwa penyerang telah mendapatkan kontrol atas perangkat.

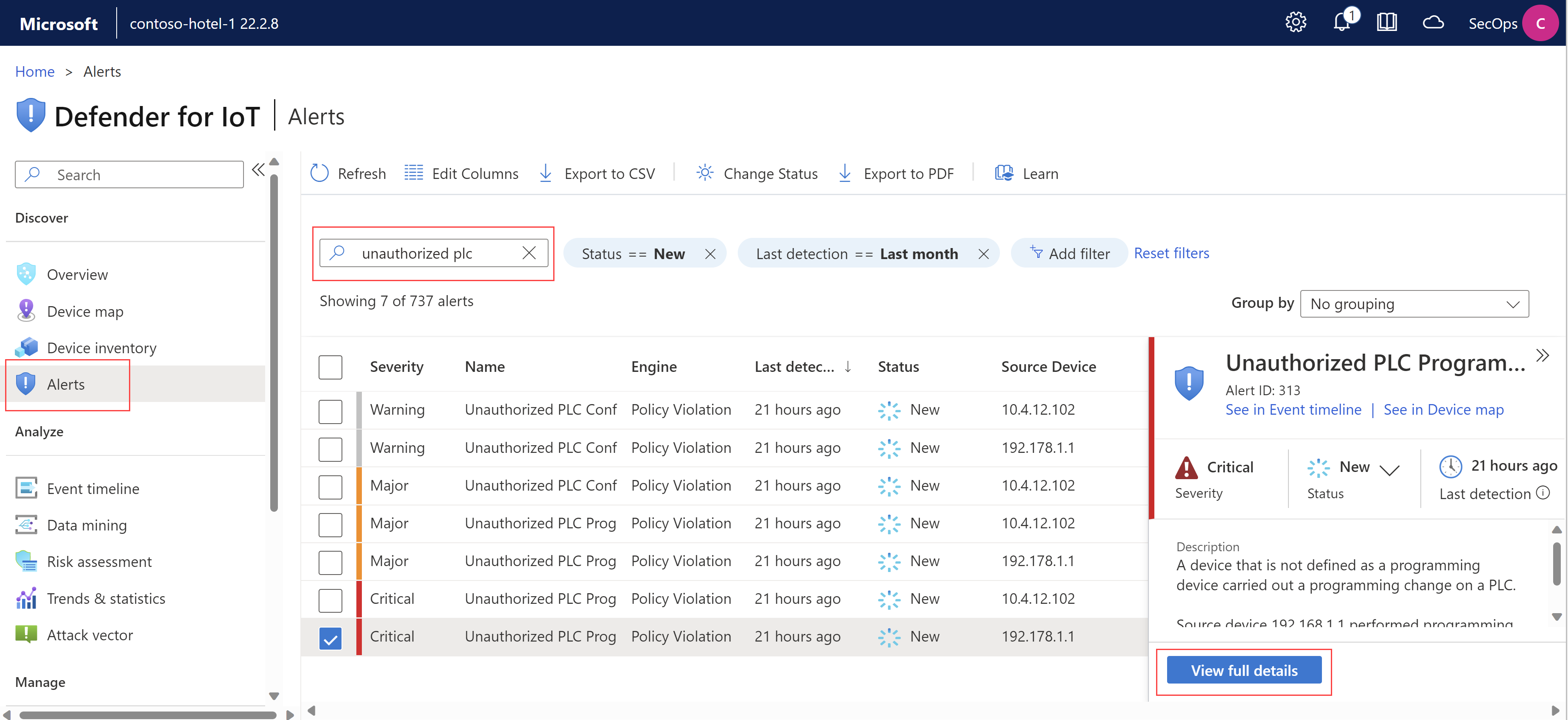

Untuk menemukan pemberitahuan terkait di Defender untuk IoT:

Pada halaman Pemberitahuan , pilih pemberitahuan untuk melihat detail di sebelah kanan.

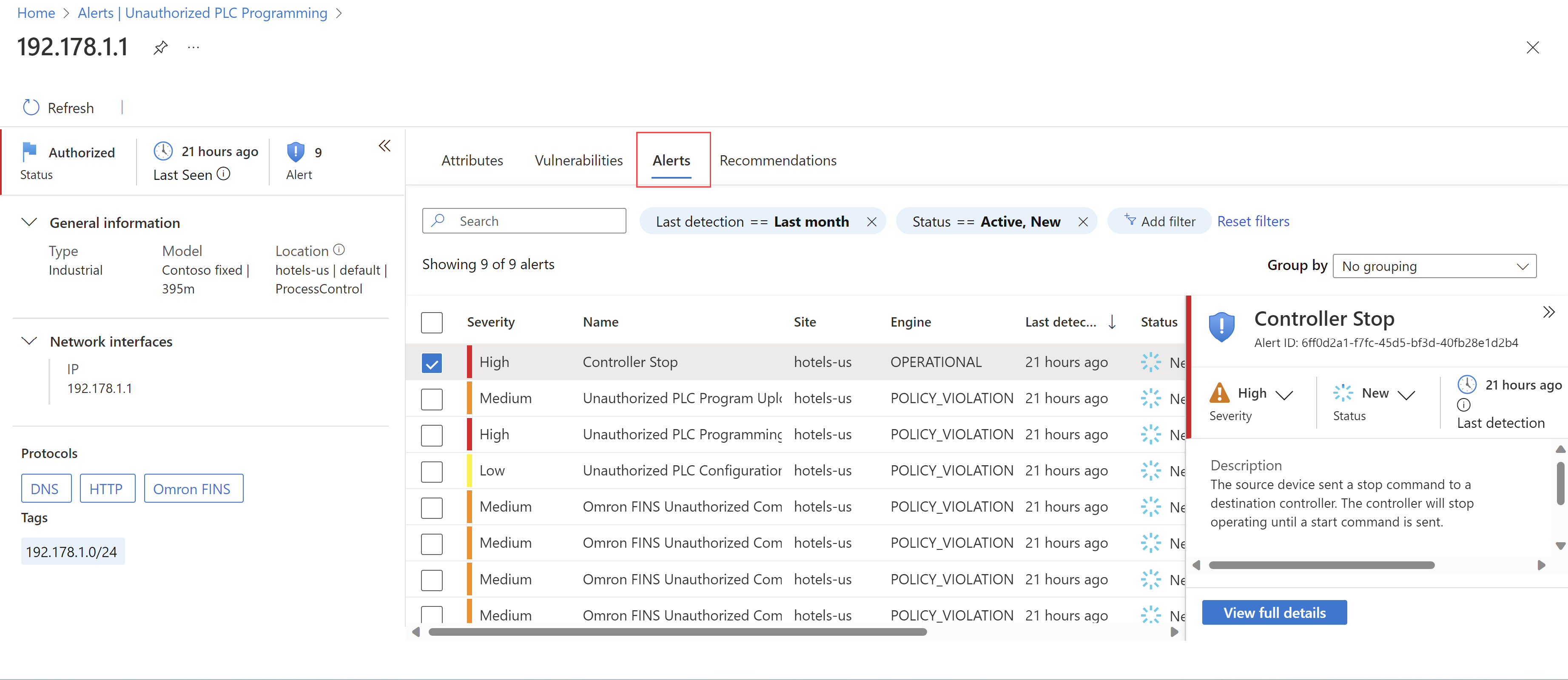

Temukan tautan perangkat di area Entitas , baik di panel detail di sebelah kanan atau di halaman detail pemberitahuan. Pilih tautan entitas untuk membuka halaman detail perangkat terkait, untuk perangkat sumber dan tujuan.

Pada halaman detail perangkat, pilih tab Pemberitahuan untuk melihat semua pemberitahuan untuk perangkat tersebut. Misalnya:

Menyelidiki detail pemberitahuan pada sensor OT

Sensor OT yang memicu pemberitahuan akan memiliki detail lebih lanjut untuk membantu penyelidikan Anda.

Untuk melanjutkan penyelidikan Anda pada sensor OT:

Masuk ke sensor OT Anda sebagai penampil atau pengguna Analis Keamanan.

Pilih halaman Pemberitahuan lalu temukan lalu beri tahu anda sedang menyelidiki. Pilih **Lihat detail selengkapnya untuk membuka halaman detail pemberitahuan sensor OT. Misalnya:

Pada halaman detail pemberitahuan sensor:

Pilih tab Tampilan peta untuk melihat pemberitahuan di dalam peta perangkat sensor OT, termasuk perangkat yang terhubung.

Pilih tab Garis waktu peristiwa untuk melihat garis waktu peristiwa penuh pemberitahuan, termasuk aktivitas terkait lainnya yang juga terdeteksi oleh sensor OT.

Pilih Ekspor PDF untuk mengunduh ringkasan PDF dari detail pemberitahuan.

Mengambil tindakan remediasi

Waktu saat Anda mengambil tindakan remediasi mungkin tergantung pada tingkat keparahan pemberitahuan. Misalnya, untuk pemberitahuan tingkat keparahan tinggi, Anda mungkin ingin mengambil tindakan bahkan sebelum menyelidiki, seperti jika Anda perlu segera mengkarantina area jaringan Anda.

Untuk pemberitahuan tingkat keparahan yang lebih rendah, atau untuk pemberitahuan operasional, Anda mungkin ingin sepenuhnya menyelidiki sebelum mengambil tindakan.

Untuk memulihkan pemberitahuan, gunakan defender berikut untuk sumber daya IoT:

Pada halaman detail pemberitahuan di sensor portal Azure atau OT, pilih tab Ambil tindakan untuk melihat detail tentang langkah-langkah yang direkomendasikan untuk mengurangi risiko.

Pada halaman detail perangkat di portal Azure, untuk perangkat sumber dan tujuan:

Pilih tab Kerentanan dan periksa kerentanan yang terdeteksi di setiap perangkat.

Pilih tab Rekomendasi dan periksa rekomendasi keamanan saat ini untuk setiap perangkat.

Rekomendasi keamanan dan data kerentanan Defender for IoT dapat memberikan tindakan sederhana yang dapat Anda ambil untuk mengurangi risiko, seperti memperbarui firmware atau menerapkan patch. Tindakan lain mungkin mengambil lebih banyak perencanaan.

Setelah selesai dengan aktivitas mitigasi dan siap untuk menutup pemberitahuan, pastikan untuk memperbarui status pemberitahuan ke Ditutup atau memberi tahu tim SOC Anda untuk manajemen insiden lebih lanjut.

Catatan

Jika Anda mengintegrasikan Defender for IoT dengan Microsoft Sentinel, perubahan status pemberitahuan yang Anda buat di Defender for IoT tidak diperbarui di Microsoft Azure Sentinel. Pastikan untuk mengelola pemberitahuan Anda di Microsoft Azure Sentinel bersama dengan insiden terkait.

Pemberitahuan triase secara teratur

Pemberitahuan triase secara teratur untuk mencegah kelelahan pemberitahuan di jaringan Anda dan memastikan bahwa Anda dapat melihat dan menangani pemberitahuan penting secara tepat waktu.

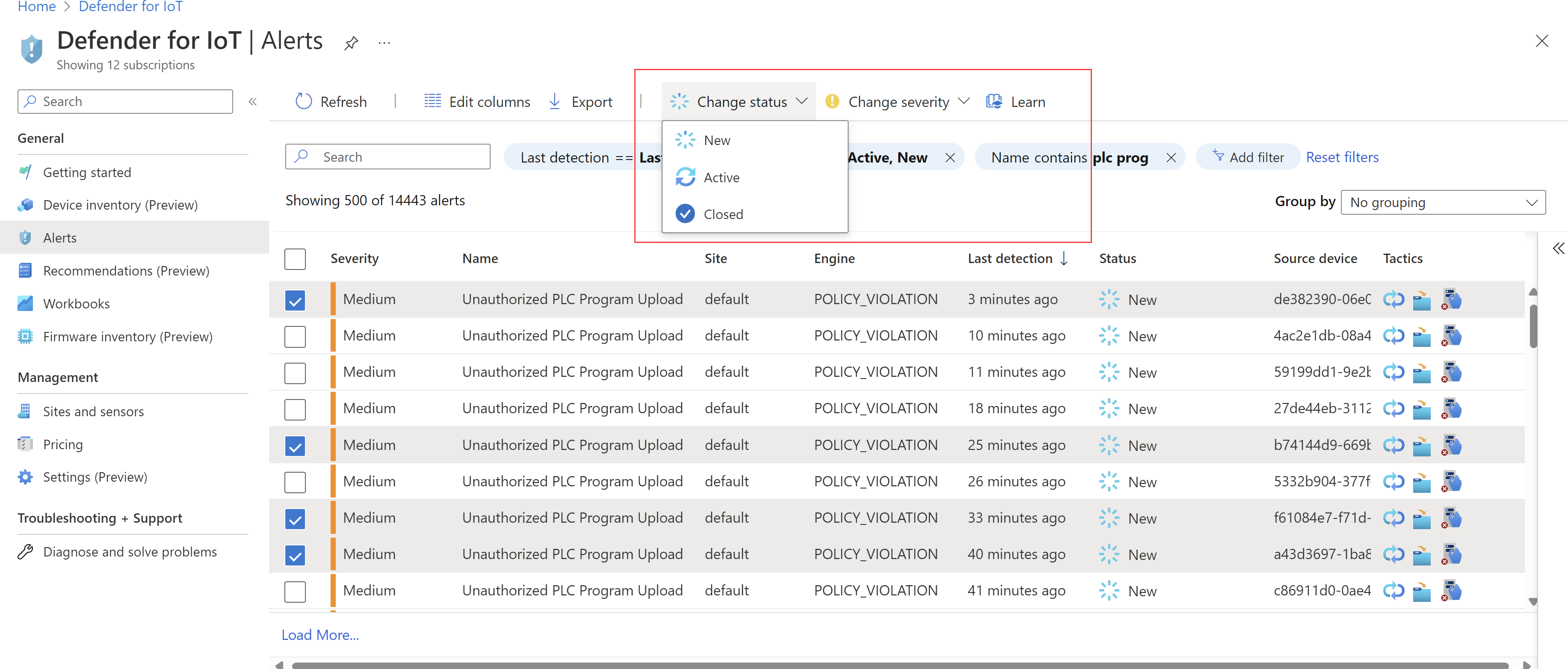

Untuk melakukan triase pemberitahuan:

Di Defender untuk IoT di portal Azure, buka halaman Pemberitahuan. Secara default, pemberitahuan diurutkan menurut kolom Deteksi terakhir, dari pemberitahuan terbaru hingga terlama, sehingga Anda dapat terlebih dahulu melihat pemberitahuan terbaru di jaringan Anda.

Gunakan filter lain, seperti Sensor atau Tingkat Keparahan untuk menemukan pemberitahuan tertentu.

Periksa detail pemberitahuan dan selidiki sesuai kebutuhan sebelum Anda mengambil tindakan pemberitahuan apa pun. Saat Anda siap, ambil tindakan pada halaman detail pemberitahuan untuk pemberitahuan tertentu, atau di halaman Pemberitahuan untuk tindakan massal.

Misalnya, perbarui status pemberitahuan atau tingkat keparahan, atau pelajari pemberitahuan untuk mengotorisasi lalu lintas yang terdeteksi. Pemberitahuan yang dipelajari tidak dipicu lagi jika lalu lintas yang sama persis terdeteksi lagi.

Untuk pemberitahuan tingkat keparahan tinggi, Anda mungkin ingin segera mengambil tindakan.