Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Insiden Microsoft Sentinel adalah file yang menggabungkan semua bukti yang relevan untuk penyelidikan tertentu. Setiap insiden dibuat (atau ditambahkan ke) berdasarkan potongan bukti (pemberitahuan) yang dihasilkan oleh aturan analitik atau diimpor dari produk keamanan pihak ketiga yang menghasilkan pemberitahuan mereka sendiri. Insiden mewarisi entitas yang terkandung dalam peringatan, serta properti peringatan, seperti tingkat keparahan, status, dan taktik dan teknik MITRE ATT&CK.

Microsoft Azure Sentinel memberi Anda platform manajemen kasus lengkap berperforma lengkap di portal Azure untuk menyelidiki insiden keamanan. Halaman Detail Insiden adalah pusat kendali Anda untuk menjalankan investigasi, mengumpulkan semua informasi yang relevan dan semua alat serta tugas yang diperlukan dalam satu layar.

Artikel ini menjelaskan cara menyelidiki insiden secara mendalam, membantu Anda menavigasi dan menyelidiki insiden Anda dengan lebih cepat, efektif, dan efisien, dan mengurangi waktu rata-rata Anda untuk menyelesaikan (MTTR).

Prasyarat

Penetapan peran "Microsoft Sentinel Responder" diperlukan untuk menyelidiki insiden.

Pelajari selengkapnya tentang peran di Microsoft Azure Sentinel.

Jika Anda memiliki pengguna tamu yang perlu menetapkan insiden, pengguna harus diberi peran Pembaca Direktori di penyewa Microsoft Entra Anda. Pengguna reguler (nonguest) memiliki peran ini yang ditetapkan secara default.

Jika saat ini Anda melihat versi lama halaman detail insiden, aktifkan pengalaman baru di pojok kanan atas halaman untuk melanjutkan prosedur dalam artikel ini untuk pengalaman baru.

Siapkan tanah dengan benar

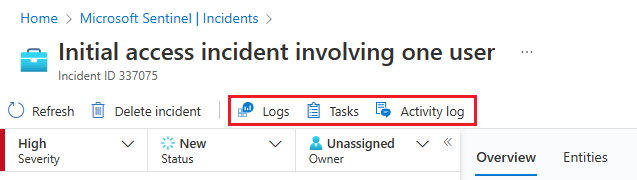

Saat Anda menyiapkan untuk menyelidiki insiden, kumpulkan hal-hal yang Anda butuhkan untuk mengarahkan alur kerja Anda. Anda menemukan alat berikut pada bilah tombol di bagian atas halaman insiden, tepat di bawah judul.

Pilih Tugas untuk melihat tugas yang ditetapkan untuk insiden ini, atau untuk menambahkan tugas Anda sendiri. Tugas dapat meningkatkan standardisasi proses di SOC Anda. Untuk informasi selengkapnya, lihat Menggunakan tugas untuk mengelola insiden di Microsoft Azure Sentinel.

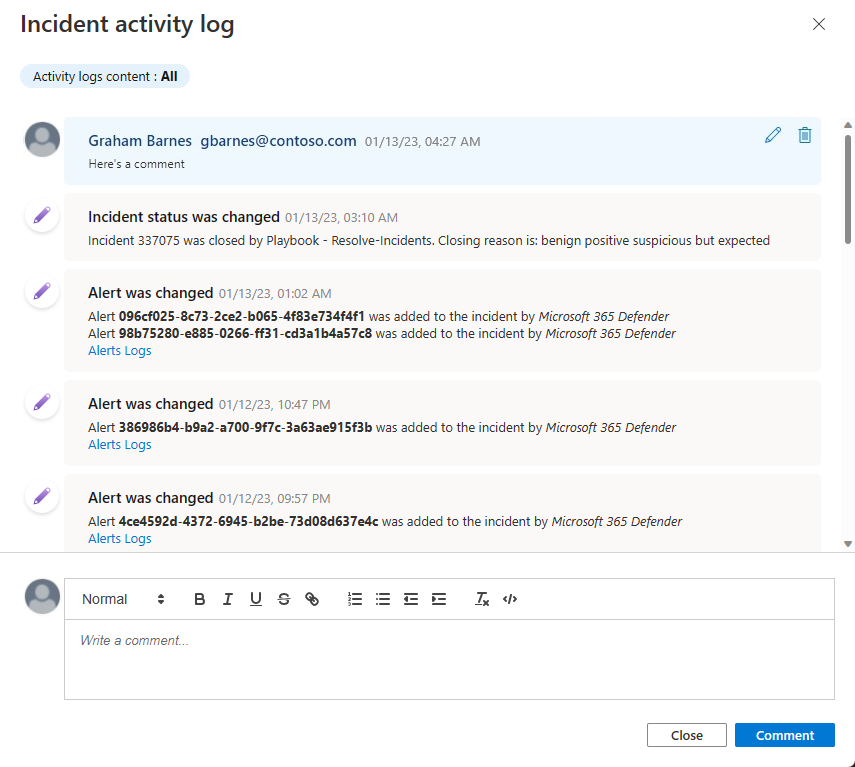

Pilih Log aktivitas untuk melihat apakah ada tindakan yang telah diambil pada insiden ini—dengan aturan otomatisasi, misalnya—dan komentar apa pun yang telah dibuat. Anda juga dapat menambahkan komentar Anda sendiri di sini. Untuk informasi selengkapnya, lihat Audit peristiwa insiden dan tambahkan komentar.

Pilih Log kapan saja untuk membuka jendela kueri Analitik log kosong penuh di dalam halaman insiden. Buat dan jalankan kueri, baik yang terkait maupun tidak, tanpa keluar dari kejadian. Jadi, setiap kali Anda terpikir untuk mengejar suatu pemikiran secara mendadak, jangan khawatir mengganggu alur Anda—catatan ada untuk Anda. Untuk informasi selengkapnya, lihat Mendalami data Anda di Log.

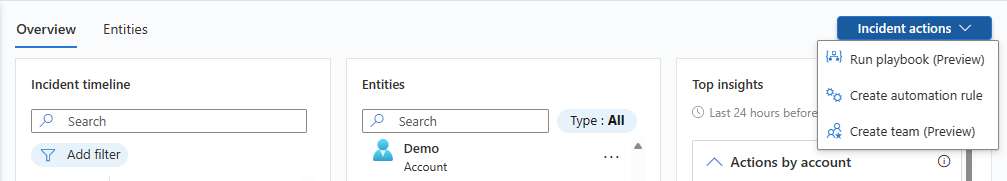

Tombol Tindakan Insiden juga terletak di seberang tab Gambaran Umum dan Entitas Di sini, Anda memiliki tindakan yang sama yang dijelaskan sebelumnya seperti yang tersedia dari tombol Tindakan pada panel detail di halaman kisi Insiden . Satu-satunya yang hilang adalah Selidiki, yang tersedia di panel detail sebelah kiri sebagai gantinya.

Tindakan yang tersedia di bawah tombol Tindakan insiden meliputi:

| Perbuatan | Deskripsi |

|---|---|

| Jalankan playbook | Jalankan playbook pada insiden ini untuk mengambil tindakan pengayaan, kolaborasi, atau respons tertentu. |

| Membuat aturan otomatisasi | Buat aturan otomatisasi yang hanya berjalan pada insiden seperti ini (dihasilkan oleh aturan analitik yang sama) di masa mendatang. |

| Buat tim (Pratinjau) | Buat tim di Microsoft Teams untuk berkolaborasi dengan individu atau tim lain di seluruh departemen dalam menangani insiden tersebut. Jika tim telah dibuat untuk insiden ini, item menu ini ditampilkan sebagai Open Teams. |

Dapatkan seluruh gambar di halaman detail insiden

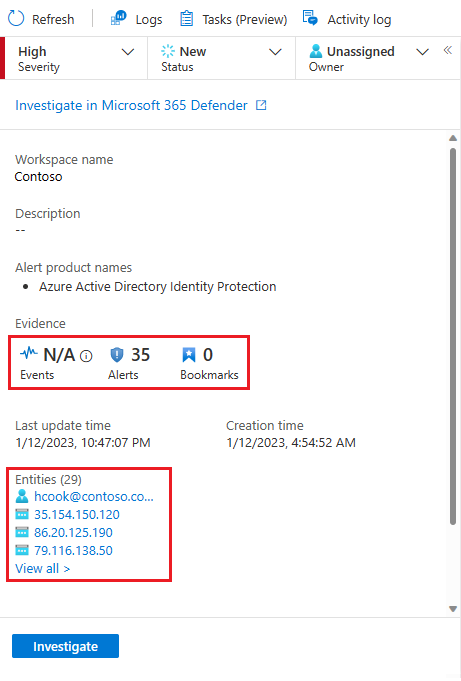

Panel sebelah kiri halaman detail insiden berisi informasi detail insiden yang sama yang Anda lihat di halaman Insiden di sebelah kanan kisi. Panel ini selalu ditampilkan, tidak peduli tab mana yang ditampilkan di halaman lainnya. Dari sana, Anda dapat melihat informasi dasar insiden, dan menelusuri dengan cara berikut:

Di bawah Bukti, pilih Peristiwa, Pemberitahuan, atau Penanda untuk membuka panel Log dalam halaman insiden. Panel Log ditampilkan dengan kueri dari salah satu dari tiga yang Anda pilih, dan Anda dapat menelusuri hasil kueri secara mendalam tanpa meninggalkan insiden. Pilih Selesai untuk menutup panel dan kembali ke insiden Anda. Untuk informasi selengkapnya, lihat Mendalami data Anda di Log.

Pilih salah satu entri di bawah Entitas untuk menampilkannya di tab Entitas. Hanya empat entitas pertama dalam insiden yang ditampilkan di sini. Lihat sisanya dengan memilih Tampilkan semua, atau di widget Entitas pada tab Gambaran Umum, atau di tab Entitas. Untuk informasi selengkapnya, lihat tab Entitas.

Pilih Selidiki untuk membuka insiden di alat investigasi grafis yang memetakan hubungan antara semua elemen insiden.

Panel ini juga dapat diciutkan ke margin kiri layar dengan memilih panah ganda kecil yang mengarah ke kiri di sebelah kotak drop-down Pemilik. Namun, bahkan dalam keadaan diminimalkan ini, Anda masih dapat mengubah pemilik, status, dan tingkat keparahan.

Sisa halaman detail insiden dibagi menjadi dua tab, Gambaran Umum dan Entitas.

Tab Gambaran Umum berisi widget berikut, yang masing-masing mewakili tujuan penting penyelidikan Anda.

| Widget | Deskripsi |

|---|---|

| Garis waktu insiden | Widget Linimasa Insiden menunjukkan linimasa pemberitahuan dan bookmark dalam insiden, yang dapat memudahkan Anda merekonstruksi linimasa aktivitas penyerang. Pilih item individual untuk melihat semua detailnya, memungkinkan Anda menelusuri lebih lanjut. Untuk informasi selengkapnya, lihat Rekonstruksi garis waktu cerita serangan. |

| Insiden serupa | Dalam widget Insiden serupa, Anda melihat koleksi hingga 20 insiden lain yang paling mirip dengan insiden saat ini. Hal ini memungkinkan Anda melihat insiden dalam konteks yang lebih besar dan membantu mengarahkan investigasi Anda. Untuk informasi selengkapnya, lihat Memeriksa insiden serupa di lingkungan Anda. |

| Entitas | Widget Entitas menunjukkan kepada Anda semua entitas yang telah diidentifikasi dalam pemberitahuan. Ini adalah objek yang berperan dalam insiden tersebut, baik itu pengguna, perangkat, alamat, file, atau jenis lainnya. Pilih entitas untuk melihat detail lengkapnya, yang ditampilkan di tab Entitas. Untuk informasi selengkapnya, lihat Menjelajahi entitas insiden. |

| Wawasan teratas | Di widget Wawasan teratas, Anda melihat kumpulan hasil kueri yang ditentukan oleh peneliti keamanan Microsoft yang memberikan informasi keamanan berharga dan kontekstual tentang semua entitas dalam insiden, berdasarkan data dari kumpulan sumber. Untuk informasi selengkapnya, lihat Mendapatkan wawasan teratas tentang insiden Anda. |

Tab Entitas menunjukkan daftar lengkap entitas dalam insiden tersebut, yang juga ditampilkan di widget Entitas di halaman Gambaran Umum . Saat Anda memilih entitas di widget, Anda diarahkan ke sini untuk melihat dokumen lengkap entitas—informasi identifikasinya, garis waktu aktivitasnya (baik di dalam maupun di luar insiden), dan serangkaian wawasan lengkap tentang entitas, seperti yang Anda lihat di halaman entitas lengkapnya, tetapi terbatas pada jangka waktu yang sesuai dengan insiden tersebut.

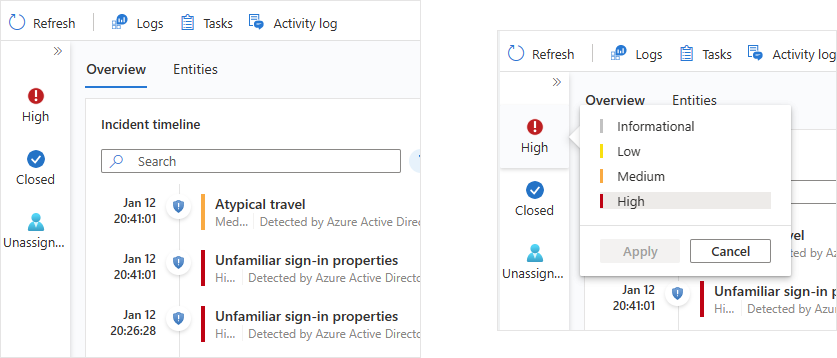

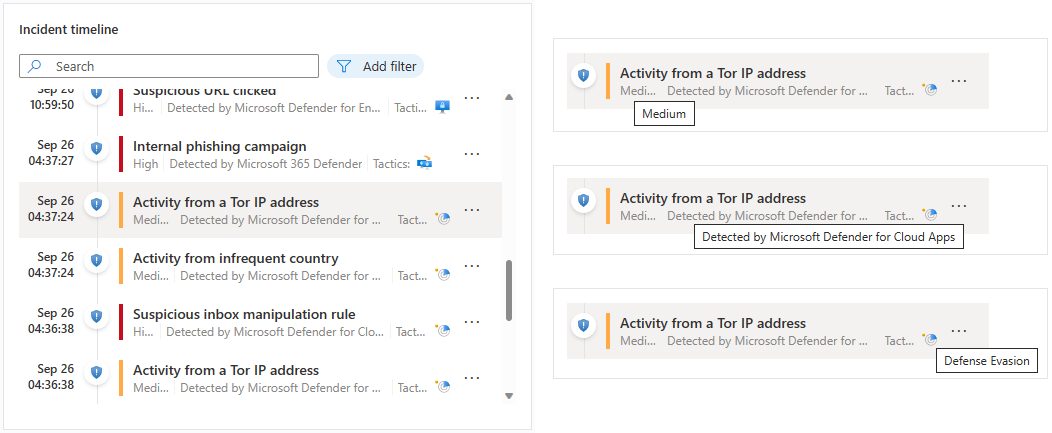

Rekonstruksi garis waktu cerita serangan

Widget Linimasa Insiden menunjukkan linimasa pemberitahuan dan bookmark dalam insiden, yang dapat memudahkan Anda merekonstruksi linimasa aktivitas penyerang.

Arahkan mouse ke atas ikon apa pun atau elemen teks yang tidak lengkap untuk melihat TipsAlat dengan teks lengkap ikon atau elemen teks tersebut. TipsAlat ini berguna ketika teks yang ditampilkan terpotong karena lebar widget yang terbatas. Lihat contoh dalam cuplikan layar ini:

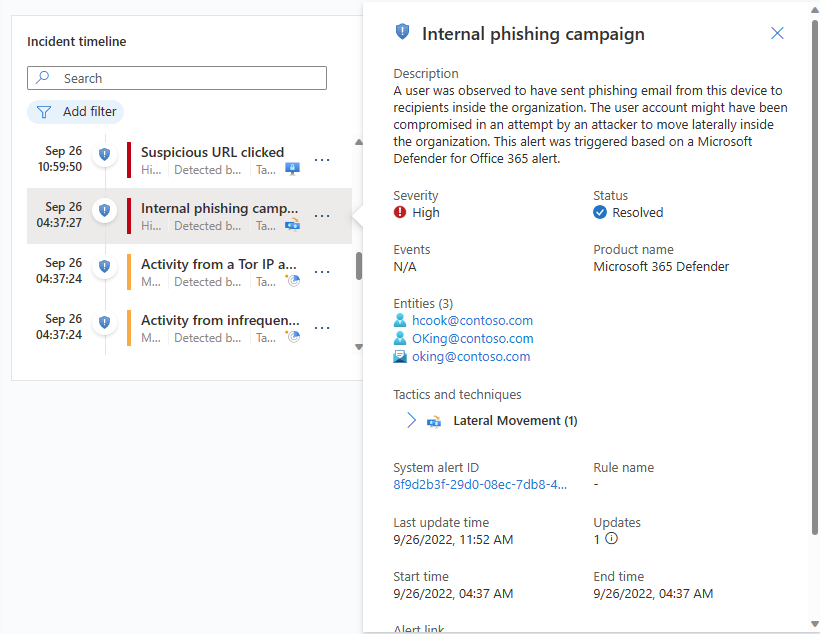

Pilih peringatan atau penanda buku individual untuk melihat detail lengkapnya.

Detail pemberitahuan termasuk tingkat keparahan dan status pemberitahuan, aturan analitik yang menghasilkannya, produk yang menghasilkan pemberitahuan, entitas yang disebutkan dalam pemberitahuan, taktik dan teknik MITRE ATT&CK terkait, dan ID pemberitahuan Sistem internal.

Pilih tautan ID pemberitahuan Sistem untuk menelusuri lebih jauh ke pemberitahuan, membuka panel Log dan menampilkan kueri yang menghasilkan hasil dan peristiwa yang memicu pemberitahuan.

Detail penanda tidak sama persis dengan detail pemberitahuan; meskipun mereka juga menyertakan entitas, taktik dan teknik MITRE ATT&CK, dan ID penanda, mereka juga menyertakan hasil mentah dan informasi pembuat penanda.

Pilih tautan Lihat log marka buku untuk membuka panel Log dan menampilkan kueri yang menghasilkan hasil yang disimpan sebagai penanda buku.

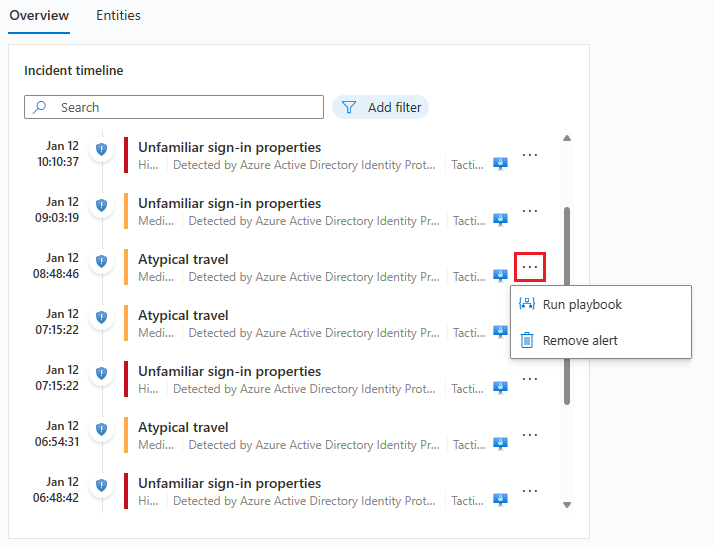

Dari widget garis waktu insiden, Anda juga dapat melakukan tindakan berikut pada peringatan dan penanda:

Jalankan buku panduan pada peringatan untuk mengambil tindakan segera guna mengurangi ancaman. Terkadang Anda perlu memblokir atau mengisolasi ancaman sebelum melanjutkan penyelidikan. Pelajari lebih lanjut tentang menjalankan panduan langkah pada peringatan.

Menghapus pemberitahuan dari insiden. Anda dapat menghapus pemberitahuan yang ditambahkan ke insiden setelah pembuatannya jika Anda menilainya agar tidak relevan. Pelajari selengkapnya tentang menghapus pemberitahuan dari insiden.

Hapus penanda buku dari insiden, atau edit bidang pada penanda buku yang bisa diedit (tidak ditampilkan).

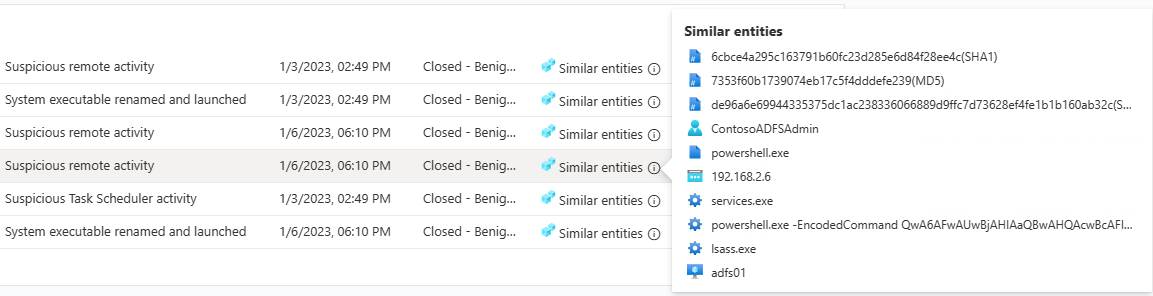

Periksa insiden serupa di lingkungan Anda

Sebagai analis operasi keamanan, saat menyelidiki insiden, Anda ingin memperhatikan konteksnya yang lebih besar.

Seperti halnya widget garis waktu insiden, Anda dapat mengarahkan mouse ke atas teks apa pun yang tidak lengkap ditampilkan karena lebar kolom untuk menampilkan teks lengkap.

Alasan munculnya insiden dalam daftar insiden serupa ditampilkan di kolom Alasan kemiripan. Arahkan kursor ke ikon info untuk menampilkan item umum (entitas, nama aturan, atau detail).

Dapatkan wawasan teratas tentang insiden Anda

Pakar keamanan Microsoft Sentinel memiliki kueri bawaan yang secara otomatis mengajukan pertanyaan signifikan tentang entitas dalam insiden Anda. Anda dapat melihat jawaban teratas di widget Wawasan teratas, terlihat di sisi kanan halaman detail insiden. Widget ini menunjukkan kumpulan wawasan berdasarkan analisis pembelajaran mesin dan kurasi tim ahli keamanan teratas.

Ini adalah beberapa wawasan yang sama yang muncul di halaman entitas, khususnya dipilih untuk membantu Anda melakukan triase dengan cepat dan memahami cakupan ancaman. Untuk alasan yang sama, wawasan untuk semua entitas dalam insiden disajikan bersama-sama untuk memberi Anda gambaran yang lebih lengkap tentang apa yang terjadi.

Wawasan teratas dapat berubah, dan mungkin mencakup:

- Tindakan menurut akun.

- Tindakan pada akun.

- Wawasan Analitik Perilaku Pengguna dan Entitas (UEBA).

- Indikator ancaman yang terkait dengan pengguna.

- Insight Daftar Tonton (Pratinjau)

- Jumlah peristiwa keamanan yang secara anomali tinggi.

- Aktivitas masuk ke Windows.

- Koneksi jarak jauh dengan alamat IP.

- Koneksi jarak jauh dengan alamat IP yang sesuai dengan TI.

Masing-masing wawasan ini (kecuali untuk yang berkaitan dengan daftar pantauan, untuk saat ini) memiliki tautan yang dapat Anda pilih untuk membuka kueri yang mendasari di panel Log yang terbuka di halaman insiden. Anda kemudian dapat menelusuri paling detail hasil kueri.

Jangka waktu untuk Wawasan Teratas pada widget adalah dari 24 jam sebelum peringatan paling awal dalam insiden hingga waktu peringatan terbaru.

Menjelajahi entitas insiden

Widget Entitas menunjukkan kepada Anda semua entitas yang telah diidentifikasi dalam pemberitahuan dalam insiden tersebut. Ini adalah objek yang berperan dalam insiden tersebut, baik itu pengguna, perangkat, alamat, file, atau jenis lainnya.

Anda dapat mencari daftar entitas di widget entitas, atau memfilter daftar menurut jenis entitas, untuk membantu Anda menemukan entitas.

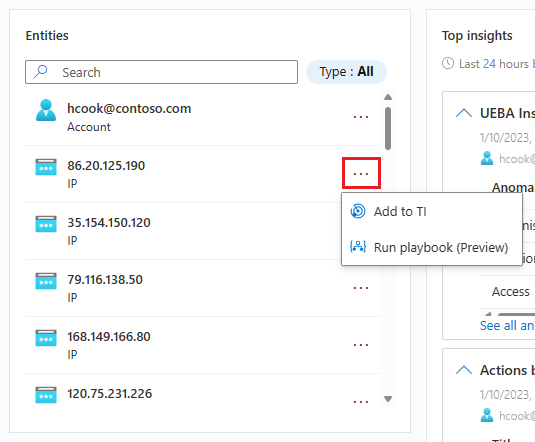

Jika Anda sudah tahu bahwa entitas tertentu adalah indikator kompromi yang diketahui, pilih tiga titik pada baris entitas dan pilih Tambahkan ke TI untuk menambahkan entitas ke intelijen ancaman Anda. (Opsi ini tersedia untuk jenis entitas yang didukung.)

Jika Anda ingin memicu urutan respons otomatis untuk entitas tertentu, pilih tiga titik dan pilih Jalankan playbook (Pratinjau). (Opsi ini tersedia untuk jenis entitas yang didukung.)

Pilih entitas untuk melihat detail lengkapnya. Saat Anda memilih entitas, Anda berpindah dari tab Gambaran Umum ke tab Entitas, bagian lain dari halaman detail insiden.

Tab Entitas

Tab Entitas memperlihatkan daftar semua entitas dalam insiden tersebut.

Seperti widget entitas, daftar ini juga dapat dicari dan difilter menurut jenis entitas. Pencarian dan filter yang diterapkan dalam satu daftar tidak akan berlaku untuk daftar lainnya.

Pilih baris dalam daftar untuk informasi entitas tersebut yang akan ditampilkan di panel samping di sebelah kanan.

Jika nama entitas muncul sebagai tautan, memilih nama entitas akan mengarahkan Anda ke halaman entitas lengkap, di luar halaman investigasi insiden. Untuk menampilkan hanya panel samping tanpa meninggalkan kejadian, pilih baris dalam daftar di mana entitas muncul, tetapi jangan pilih namanya.

Anda dapat mengambil tindakan yang sama di sini yang dapat Anda ambil dari widget di halaman gambaran umum. Pilih ikon tiga titik dalam baris entitas untuk menjalankan playbook atau menambahkan entitas ke dalam intelijen ancaman Anda.

Anda juga dapat mengambil tindakan ini dengan memilih tombol di samping Lihat detail lengkap di bagian bawah panel samping. Tombol menampilkan Tambahkan ke TI, Jalankan playbook (Pratinjau), atau Tindakan entitas—dalam hal ini, menu akan muncul dengan dua pilihan lainnya.

Tombol Lihat detail lengkap itu sendiri mengalihkan Anda ke halaman entitas lengkap.

Panel samping tab Entitas

Pilih entitas pada tab Entitas untuk memperlihatkan panel samping, dengan kartu berikut:

Info berisi informasi identifikasi tentang entitas. Misalnya, untuk entitas akun pengguna, ini mungkin mencakup hal-hal seperti nama pengguna, nama domain, pengidentifikasi keamanan (SID), informasi organisasi, informasi keamanan, dan banyak lagi, sedangkan untuk alamat IP, termasuk misalnya, geolokasi.

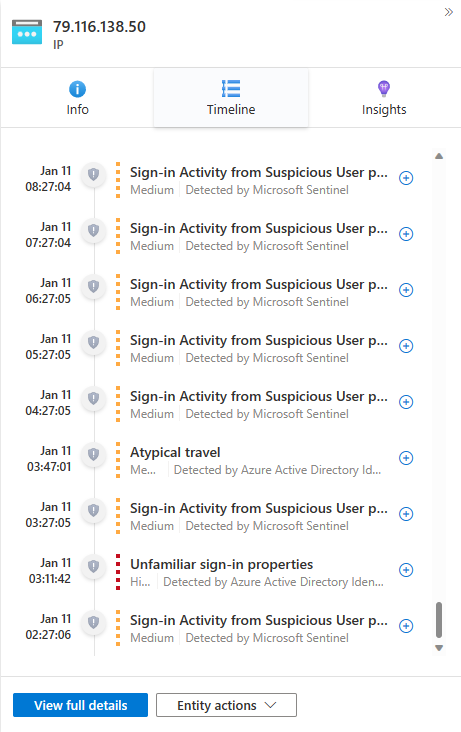

Garis waktu berisi daftar peringatan, penanda, dan anomali yang terkait dengan entitas ini, dan juga aktivitas yang telah dilakukan entitas, sebagaimana yang dikumpulkan dari log tempat entitas muncul. Semua pemberitahuan yang menampilkan entitas ini ada dalam daftar ini, apakah pemberitahuan tersebut berkaitan dengan insiden ini atau tidak.

Pemberitahuan yang bukan bagian dari insiden ditampilkan secara berbeda: ikon perisai berwarna abu-abu, pita warna tingkat keparahan adalah garis putus-putus alih-alih garis padat, dan ada tombol dengan tanda plus di sisi kanan baris pemberitahuan.

Pilih tanda plus untuk menambahkan pemberitahuan ke insiden ini. Saat pemberitahuan ditambahkan ke insiden, semua entitas lainnya dari pemberitahuan (yang belum menjadi bagian dari insiden) juga ditambahkan ke insiden. Sekarang Anda dapat memperluas penyelidikan lebih lanjut dengan melihat garis waktu entitas tersebut untuk pemberitahuan terkait.

Garis waktu ini terbatas pada pemberitahuan dan aktivitas selama tujuh hari sebelumnya. Untuk kembali lebih jauh, beralih ke linimasa di halaman entitas lengkap, yang rentang waktunya dapat disesuaikan.

Wawasan berisi hasil kueri yang ditentukan oleh peneliti keamanan Microsoft yang memberikan informasi keamanan yang berharga dan kontekstual tentang entitas, berdasarkan data dari kumpulan sumber. Wawasan ini mencakup yang dari widget Wawasan teratas dan banyak lagi; wawasan tersebut sama dengan yang muncul di halaman entitas penuh, tetapi dalam jangka waktu terbatas: yaitu mulai dari 24 jam sebelum pemberitahuan paling awal dari insiden, dan berakhir pada waktu pemberitahuan terbaru.

Sebagian besar wawasan berisi tautan yang, ketika dipilih, akan membuka panel Log yang menampilkan kueri yang menghasilkan wawasan tersebut beserta hasilnya.

Menyelam lebih dalam ke dalam data Anda di Log

Dari hampir semua bagian dari pengalaman investigasi, Anda dapat memilih tautan yang membuka kueri dasar di panel Log, dalam konteks investigasi. Jika Anda masuk ke panel Log dari salah satu tautan ini, kueri terkait muncul di jendela kueri, dan kueri berjalan secara otomatis dan menghasilkan hasil yang sesuai untuk Anda jelajahi.

Anda juga dapat memanggil panel Log kosong di dalam halaman detail insiden kapan saja, jika Anda memikirkan kueri yang ingin Anda coba saat menyelidiki, sambil tetap dalam konteks. Untuk melakukan ini, pilih Log di bagian atas halaman.

Namun Anda berakhir di panel Log , jika Anda telah menjalankan kueri yang hasilnya ingin Anda simpan, gunakan prosedur berikut:

Tandai kotak centang di samping baris yang ingin Anda simpan di antara hasilnya. Untuk menyimpan semua hasil, tandai kotak centang di bagian atas kolom.

Simpan hasil yang ditandai sebagai penanda buku. Anda memiliki dua opsi untuk melakukan ini:

Pilih Tambahkan penanda ke insiden saat ini untuk membuat penanda dan menambahkannya ke insiden yang sedang dibuka. Ikuti instruksi penanda buku untuk menyelesaikan proses. Setelah selesai, penanda muncul di garis waktu insiden.

Pilih Tambahkan penanda buku untuk membuat penanda buku tanpa menambahkannya ke kejadian apa pun. Ikuti instruksi penanda buku untuk menyelesaikan proses. Anda dapat menemukan penanda ini bersama dengan yang lain yang telah Anda buat di Hunting, di bawah tab Penanda. Dari sana Anda dapat menambahkannya ke kejadian ini atau kejadian lainnya.

Setelah membuat penanda buku (atau jika Anda memilih untuk tidak membuatnya), pilih Selesai untuk menutup panel Log.

Contohnya:

Memperluas atau memfokuskan penyelidikan Anda

Tambahkan pemberitahuan ke insiden Anda untuk memperluas, atau memperluas cakupan penyelidikan Anda. Sebagai alternatif, hapus peringatan dari insiden Anda untuk mempersempit atau memfokuskan cakupan penyelidikan Anda.

Untuk informasi selengkapnya, lihat Menghubungkan pemberitahuan dengan insiden di Microsoft Azure Sentinel di portal Azure.

Menyelidiki insiden secara visual menggunakan grafik investigasi

Jika Anda lebih suka representasi visual dan grafis dari peringatan, entitas, dan koneksi di antara keduanya dalam penyelidikan Anda, Anda bisa menyelesaikan banyak hal yang dibahas sebelumnya dengan grafik investigasi klasik juga. Kelemahan grafik adalah Anda akhirnya harus mengalihkan konteks secara signifikan lebih sering.

Grafik investigasi memberi Anda:

| Isi penyelidikan | Deskripsi |

|---|---|

| Konteks visual dari data mentah | Grafik visual langsung menampilkan hubungan entitas yang diekstrak secara otomatis dari data mentah. Ini memungkinkan Anda dengan mudah melihat koneksi di berbagai sumber data. |

| Penemuan cakupan investigasi penuh | Perluas cakupan investigasi Anda menggunakan kueri eksplorasi bawaan untuk menampilkan cakupan penuh pelanggaran. |

| Langkah-langkah investigasi bawaan | Gunakan opsi eksplorasi yang telah ditentukan sebelumnya untuk memastikan Anda mengajukan pertanyaan yang tepat dalam menghadapi ancaman. |

Untuk menggunakan grafik investigasi:

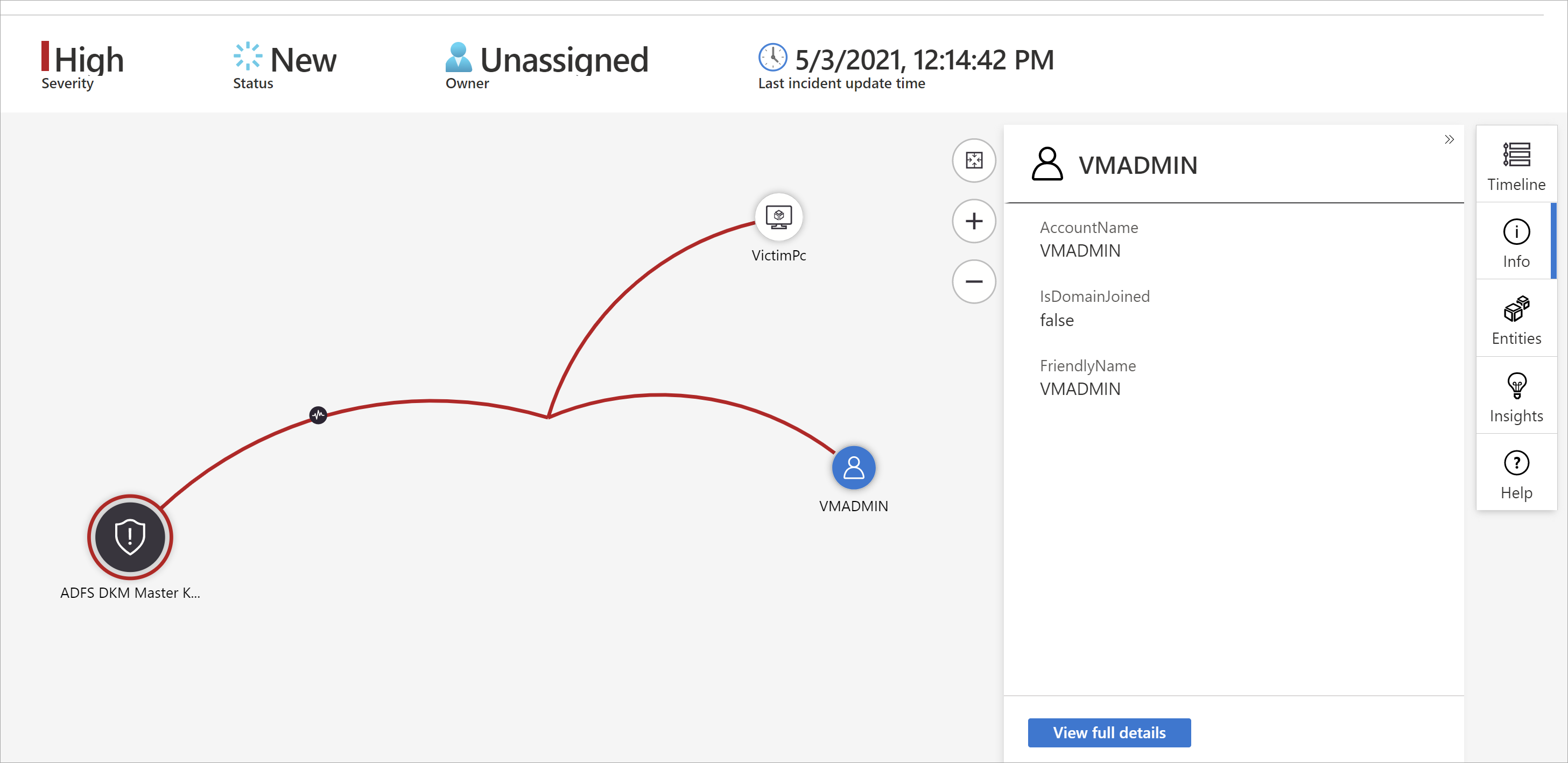

Pilih insiden, lalu pilih Selidiki. Ini akan membawa Anda ke grafik investigasi. Grafik menyediakan peta ilustrasi entitas yang terhubung langsung ke pemberitahuan dan setiap sumber daya yang terhubung lebih jauh.

Penting

Anda hanya akan dapat menyelidiki insiden jika aturan analitik atau penanda buku yang menghasilkan insiden tersebut berisi pemetaan entitas. Grafik investigasi mengharuskan bahwa insiden asli Anda mencakup entitas.

Grafik investigasi saat ini mendukung penyelidikan insiden hingga 30 hari.

Pilih entitas untuk membuka panel Entitas sehingga Anda dapat meninjau informasi tentang entitas tersebut.

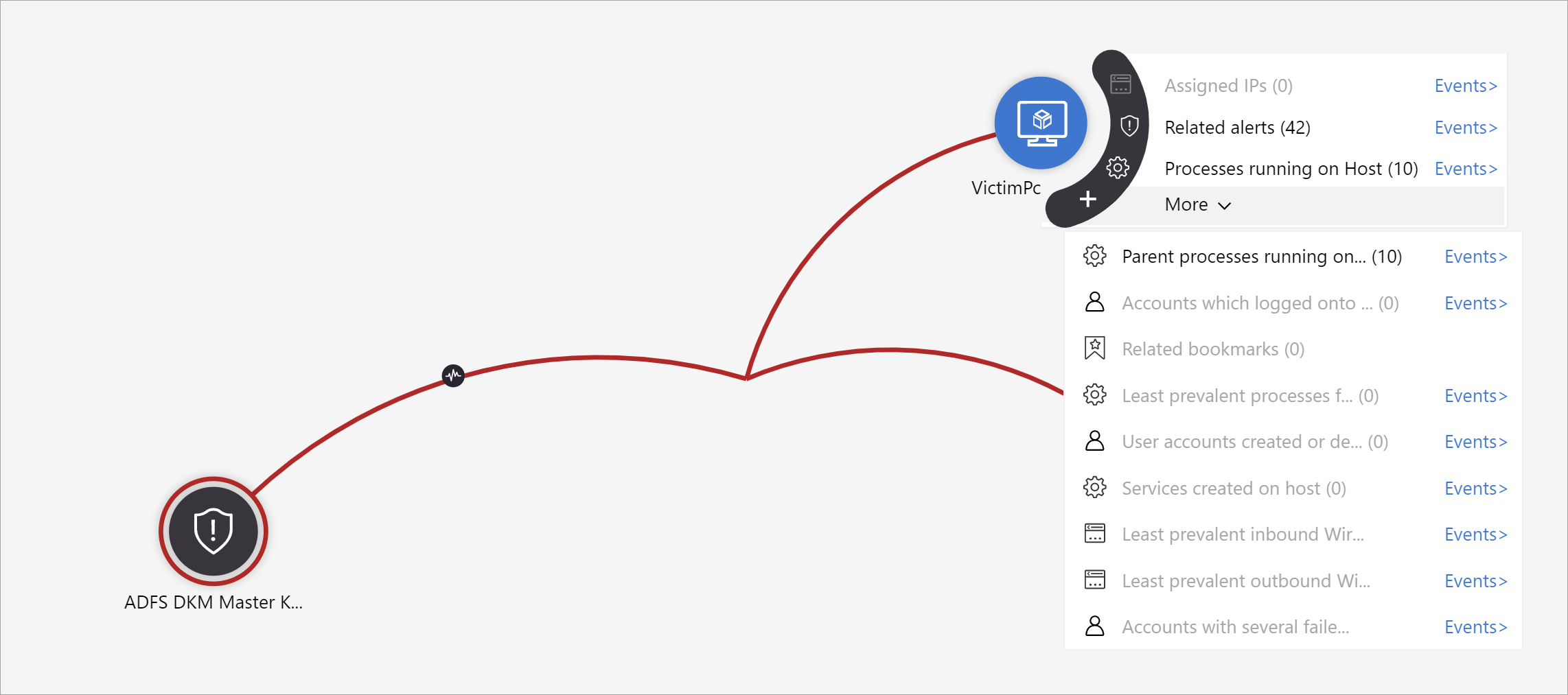

Perluas penyelidikan Anda dengan mengarahkan mouse ke setiap entitas untuk mengungkapkan daftar pertanyaan yang dirancang oleh pakar keamanan dan analis kami per jenis entitas untuk memperdalam penyelidikan Anda. Kami menyebut opsi ini kueri eksplorasi.

Misalnya, Anda dapat meminta peringatan terkait. Jika Anda memilih kueri eksplorasi, entitas yang dihasilkannya ditambahkan kembali ke grafik. Dalam contoh ini, memilih Pemberitahuan terkait menampilkan pemberitahuan berikut ke dalam grafik:

Lihat bahwa peringatan terkait muncul terhubung ke entitas dengan garis titik-titik.

Untuk setiap kueri eksplorasi, Anda dapat memilih opsi untuk membuka hasil peristiwa mentah dan kueri yang digunakan dalam Analitik Log, dengan memilih Peristiwa >.

Untuk memahami insiden, grafik memberi Anda garis waktu paralel.

Arahkan kursor ke garis waktu untuk melihat hal-hal pada grafik mana yang terjadi pada titik waktu berapa.

Mengaudit peristiwa insiden dan menambahkan komentar

Saat menyelidiki insiden, Anda ingin secara menyeluruh mendokumenkan langkah-langkah yang Anda ambil, baik untuk memastikan pelaporan yang akurat ke manajemen dan untuk memungkinkan kerja sama dan kolaborasi yang lancar di antara rekan kerja. Anda juga ingin melihat dengan jelas catatan tindakan apa pun yang diambil pada insiden oleh orang lain, termasuk oleh proses otomatis. Microsoft Sentinel menyediakan Log Aktivitas, yang disajikan dengan lingkungan audit dan komentar yang kaya, untuk membantu Anda menyelesaikannya.

Anda juga dapat memperkaya insiden Anda secara otomatis dengan komentar. Misalnya, saat Anda menjalankan playbook pada insiden yang mengambil informasi yang relevan dari sumber eksternal (misalnya, memeriksa file untuk malware di VirusTotal), Anda dapat membuat playbook menempatkan respons sumber eksternal—bersama dengan informasi lain yang Anda tentukan—dalam komentar insiden.

Log aktivitas memperbarui otomatis, bahkan saat terbuka, sehingga Anda selalu dapat melihat perubahan secara 'real time'. Anda juga diberi tahu tentang perubahan apa pun yang dilakukan pada log aktivitas saat Anda membukanya.

Prasyarat

Mengedit: Hanya penulis komentar yang memiliki izin untuk mengeditnya.

Menghapus: Hanya pengguna dengan peran Kontributor Microsoft Sentinel yang memiliki izin untuk menghapus komentar. Bahkan penulis komentar harus memiliki peran ini untuk menghapusnya.

Untuk melihat log aktivitas dan komentar, atau untuk menambahkan komentar Anda sendiri:

- Pilih Log aktivitas di bagian atas halaman detail insiden.

- Untuk memfilter log agar hanya menampilkan aktivitas atau hanya komentar, pilih kontrol filter di bagian atas log.

- Jika Anda ingin menambahkan komentar, masukkan pada editor teks kaya di bawah panel log aktivitas Insiden.

- Pilih Komentar untuk mengirimkan komentar. Komentar Anda ditambahkan di bagian atas log.

Input yang didukung untuk komentar

Tabel berikut ini mencantumkan batasan untuk input yang didukung dalam komentar:

| Jenis | Deskripsi |

|---|---|

| Teks | Komentar di Microsoft Azure Sentinel mendukung input teks dalam teks biasa, HTML dasar, dan Markdown. Anda juga dapat menempelkan teks yang disalin, HTML, dan Markdown ke dalam jendela komentar. |

| Tautan | Tautan harus dalam bentuk tag jangkar HTML, dan harus memiliki parameter target="_blank". Misalnya::html<br><a href="https://www.url.com" target="_blank">link text</a><br>Jika Anda memiliki playbook yang membuat komentar dalam insiden, tautan dalam komentar tersebut juga harus sesuai dengan templat ini. |

| Gambar | Gambar tidak dapat diunggah langsung ke komentar. Sebagai gantinya, sisipkan tautan ke gambar dalam komentar untuk menampilkan gambar sebaris. Gambar tertaut harus sudah dihosting di lokasi yang dapat diakses publik seperti Dropbox, OneDrive, Google Drive, dan sebagainya. |

| Batas ukuran |

Per komentar: Satu komentar dapat berisi hingga 30.000 karakter. Per insiden: Satu insiden dapat berisi hingga 100 komentar. Batas ukuran satu baris insiden di tabel SecurityIncident di Log Analytics adalah 64 KB. Jika batas ini terlampaui, komentar (dimulai dengan yang paling awal) dipotong, yang dapat memengaruhi komentar yang muncul di hasil pencarian lanjutan. Rekaman insiden aktual dalam database insiden tidak terpengaruh. |

Langkah selanjutnya

Menyelidiki insiden dengan data UEBA

Konten terkait

Dalam artikel ini, Anda mempelajari cara memulai penyelidikan insiden menggunakan Microsoft Sentinel. Untuk informasi selengkapnya, lihat: