Mulai Cepat - Membuat titik akhir privat menggunakan Azure CLI

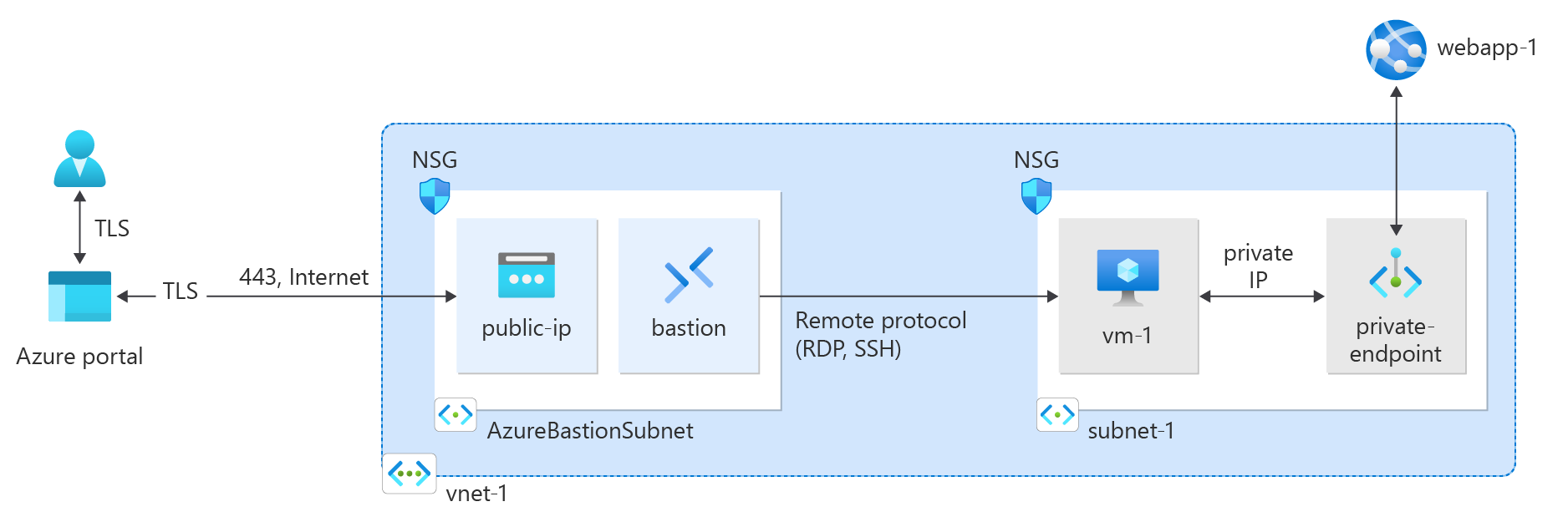

Memulai Azure Private Link dengan menggunakan Titik akhir Privat untuk tersambung ke aplikasi web Azure dengan aman.

Dalam mulai cepat ini, buat titik akhir privat untuk aplikasi web Azure App Services lalu buat dan sebarkan komputer virtual (VM) untuk menguji koneksi privat.

Anda dapat membuat titik akhir privat untuk berbagai layanan Azure, seperti Azure SQL dan Azure Storage.

Prasyarat

Akun Azure dengan langganan aktif. Jika Anda belum memiliki akun Azure, buat akun secara gratis.

Aplikasi web Azure dengan aplikasi PremiumV2-tier atau paket layanan aplikasi yang lebih tinggi yang disebarkan di langganan Azure Anda.

Untuk informasi selengkapnya dan contohnya, lihat Mulai Cepat: Membuat aplikasi web ASP.NET Core di Azure.

Contoh webapp dalam artikel ini bernama webapp-1. Ganti contoh dengan nama aplikasi web Anda.

Gunakan lingkungan Bash di Azure Cloud Shell. Untuk informasi selengkapnya, lihat Mulai Cepat untuk Bash di Azure Cloud Shell.

Jika Anda lebih suka menjalankan perintah referensi CLI secara lokal, instal Azure CLI. Jika Anda menjalankan Windows atau macOS, pertimbangkan untuk menjalankan Azure CLI dalam kontainer Docker. Untuk informasi lebih lanjut, lihat Cara menjalankan Azure CLI di kontainer Docker.

Jika Anda menggunakan instalasi lokal, masuk ke Azure CLI dengan menggunakan perintah login az. Untuk menyelesaikan proses autentikasi, ikuti langkah-langkah yang ditampilkan di terminal Anda. Untuk opsi masuk lainnya, lihat Masuk dengan Azure CLI.

Saat Anda diminta, instal ekstensi Azure CLI pada penggunaan pertama. Untuk informasi selengkapnya tentang ekstensi, lihat Menggunakan ekstensi dengan Azure CLI.

Jalankan versi az untuk menemukan versi dan pustaka dependen yang diinstal. Untuk meningkatkan ke versi terbaru, jalankan peningkatan az.

Buat grup sumber daya

Grup sumber daya Azure adalah kontainer logis tempat sumber daya Azure disebarkan dan dikelola.

Pertama, buat grup sumber daya dengan menggunakan buat grup az:

az group create \

--name test-rg \

--location eastus2

Membuat jaringan virtual dan host bastion

Jaringan virtual dan subnet diperlukan untuk menghosting alamat IP privat untuk titik akhir privat. Anda membuat host bastion untuk terhubung dengan aman ke komputer virtual untuk menguji titik akhir privat. Anda membuat komputer virtual di bagian selanjutnya.

Catatan

Harga per jam dimulai sejak Bastion disebarkan, terlepas dari penggunaan data keluar. Untuk informasi selengkapnya, lihat Harga dan SKU. Jika Anda menyebarkan Bastion sebagai bagian dari tutorial atau pengujian, kami sarankan Anda menghapus sumber daya ini setelah Selesai menggunakannya.

Buat Virtual Network dengan az network vnet create.

az network vnet create \

--resource-group test-rg \

--location eastus2 \

--name vnet-1 \

--address-prefixes 10.0.0.0/16 \

--subnet-name subnet-1 \

--subnet-prefixes 10.0.0.0/24

Buat subnet bastion dengan az network vnet subnet create.

az network vnet subnet create \

--resource-group test-rg \

--name AzureBastionSubnet \

--vnet-name vnet-1 \

--address-prefixes 10.0.1.0/26

Buat alamat IP publik untuk host bastion dengan ip-publik jaringan az create.

az network public-ip create \

--resource-group test-rg \

--name public-ip \

--sku Standard \

--zone 1 2 3

Buat host bastion dengan az network bastion create.

az network bastion create \

--resource-group test-rg \

--name bastion \

--public-ip-address public-ip \

--vnet-name vnet-1 \

--location eastus2

Dibutuhkan beberapa menit agar host Azure Bastion diterapkan.

Membuat titik akhir privat

Layanan Azure yang mendukung titik akhir privat diperlukan untuk menyiapkan titik akhir privat dan koneksi ke jaringan virtual. Untuk contoh dalam artikel ini, gunakan Azure WebApp dari prasyarat. Untuk informasi selengkapnya tentang layanan Azure yang mendukung titik akhir privat, lihat ketersediaan Azure Private Link.

Titik akhir privat dapat memiliki alamat IP yang ditetapkan secara statis atau dinamis.

Penting

Anda harus memiliki Azure App Services WebApp yang disebarkan sebelumnya untuk melanjutkan langkah-langkah dalam artikel ini. Untuk informasi selengkapnya, lihat Prasyarat.

Tempatkan ID sumber daya aplikasi web yang Anda buat sebelumnya ke dalam variabel shell dengan menggunakan az webapp list. Buat titik akhir privat dengan az network private-endpoint create.

id=$(az webapp list \

--resource-group test-rg \

--query '[].[id]' \

--output tsv)

az network private-endpoint create \

--connection-name connection-1 \

--name private-endpoint \

--private-connection-resource-id $id \

--resource-group test-rg \

--subnet subnet-1 \

--group-id sites \

--vnet-name vnet-1

Mengonfigurasi Zona DNS privat

Zona DNS privat digunakan untuk mengatasi nama DNS titik akhir privat di jaringan virtual. Untuk contoh ini, kami menggunakan informasi DNS untuk Azure WebApp, untuk informasi selengkapnya tentang konfigurasi DNS titik akhir privat, lihat Konfigurasi DNS Titik Akhir Privat Azure.

Buat zona Azure DNS privat baru dengan az network private-dns zone create.

az network private-dns zone create \

--resource-group test-rg \

--name "privatelink.azurewebsites.net"

Tautkan zona DNS ke jaringan virtual yang Anda buat sebelumnya dengan az network private-dns link vnet create.

az network private-dns link vnet create \

--resource-group test-rg \

--zone-name "privatelink.azurewebsites.net" \

--name dns-link \

--virtual-network vnet-1 \

--registration-enabled false

Anda akan membuat grup zona DNS dengan perintah az network private-endpoint dns-zone-group create.

az network private-endpoint dns-zone-group create \

--resource-group test-rg \

--endpoint-name private-endpoint \

--name zone-group \

--private-dns-zone "privatelink.azurewebsites.net" \

--zone-name webapp

Membuat mesin virtual uji

Untuk memverifikasi alamat IP statis dan fungsionalitas titik akhir privat, diperlukan mesin virtual pengujian yang terhubung ke jaringan virtual Anda.

Buat mesin virtual dengan az vm create.

az vm create \

--resource-group test-rg \

--name vm-1 \

--image Win2022Datacenter \

--public-ip-address "" \

--vnet-name vnet-1 \

--subnet subnet-1 \

--admin-username azureuser

Catatan

Komputer virtual di jaringan virtual dengan host bastion tidak memerlukan alamat IP publik. Bastion menyediakan IP publik, dan VM menggunakan IP privat untuk berkomunikasi dalam jaringan. Anda dapat menghapus IP publik dari VM apa pun di jaringan virtual yang dihosting bastion. Untuk informasi selengkapnya, lihat Memisahkan alamat IP publik dari Azure VM.

Catatan

Azure menyediakan IP akses keluar default untuk VM yang tidak diberi alamat IP publik atau berada di kumpulan backend load balancer Azure dasar internal. Mekanisme IP akses keluar default menyediakan alamat IP keluar yang tidak dapat dikonfigurasi.

IP akses keluar default dinonaktifkan saat salah satu peristiwa berikut terjadi:

- Alamat IP publik ditetapkan ke VM.

- VM ditempatkan di kumpulan backend load balancer standar, dengan atau tanpa aturan keluar.

- Sumber daya Azure NAT Gateway ditetapkan ke subnet VM.

VM yang Anda buat dengan menggunakan set skala komputer virtual dalam mode orkestrasi fleksibel tidak memiliki akses keluar default.

Untuk informasi selengkapnya tentang koneksi keluar di Azure, lihat Akses keluar default di Azure dan Menggunakan Terjemahan Alamat Jaringan Sumber (SNAT) untuk koneksi keluar.

Menguji konektivitas ke titik akhir privat

Gunakan komputer virtual yang Anda buat sebelumnya untuk menyambungkan ke aplikasi web di seluruh titik akhir privat.

Di kotak pencarian di bagian atas portal, masukkan Jaringan virtual. Pilih Komputer virtual.

Pilih vm-1.

Pada halaman gambaran umum untuk vm-1, pilih Sambungkan, lalu pilih tab Bastion .

Pilih Gunakan Bastion.

Masukkan nama pengguna dan kata sandi yang Anda gunakan saat membuat mesin virtual.

Pilih Sambungkan.

Setelah Anda terhubung, buka PowerShell di server.

Memasuki

nslookup webapp-1.azurewebsites.net. Anda menerima pesan yang mirip dengan contoh berikut:Server: UnKnown Address: 168.63.129.16 Non-authoritative answer: Name: webapp-1.privatelink.azurewebsites.net Address: 10.0.0.10 Aliases: webapp-1.azurewebsites.netAlamat IP privat 10.0.0.10 dikembalikan untuk nama aplikasi web jika Anda memilih alamat IP statis di langkah-langkah sebelumnya. Alamat ini berada di subnet jaringan virtual yang Anda buat sebelumnya.

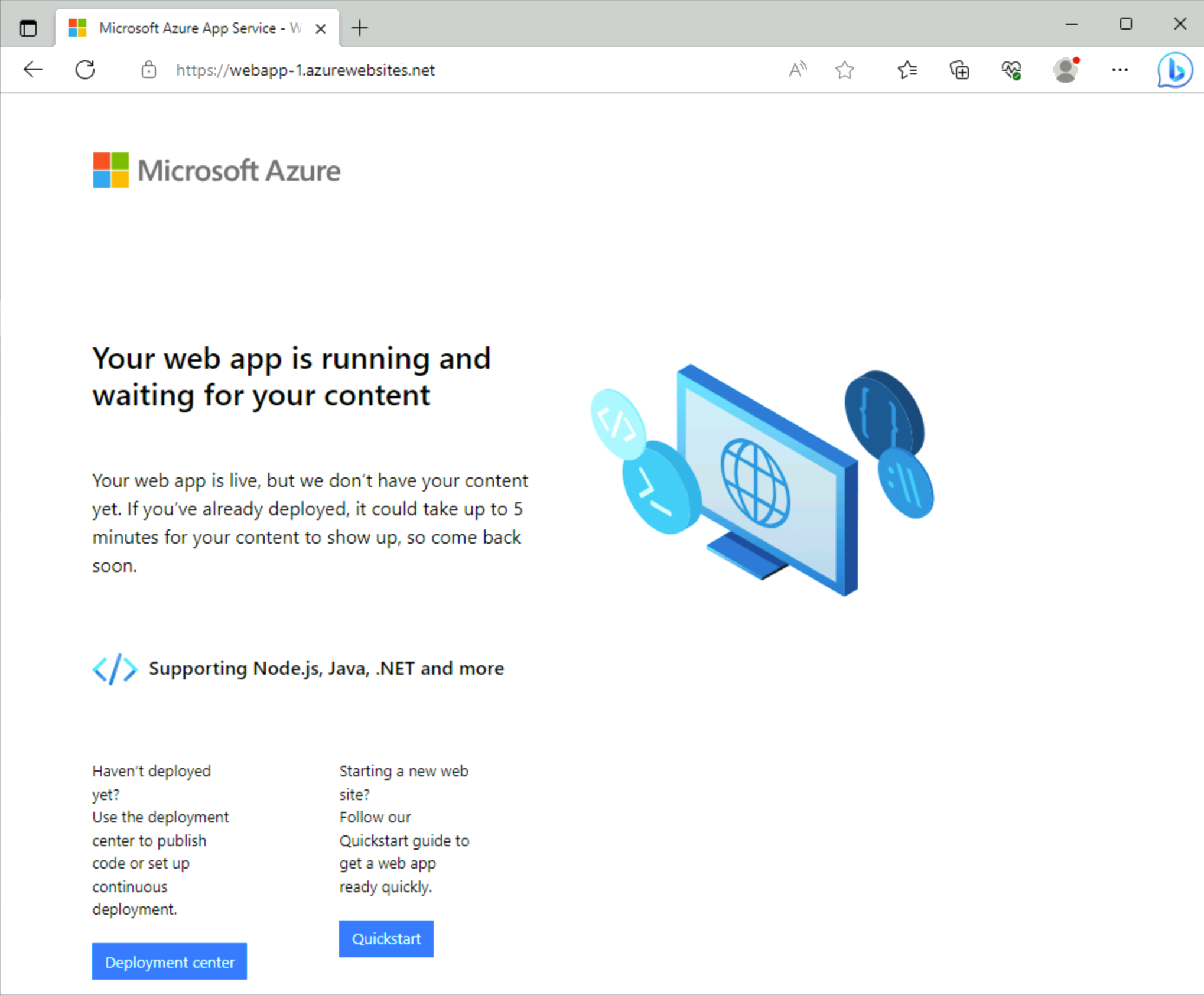

Di koneksi bastion ke vm-1, buka browser web.

Masukkan URL aplikasi web Anda,

https://webapp-1.azurewebsites.net.Jika aplikasi web Anda belum disebarkan, Anda mendapatkan halaman aplikasi web default berikut:

Tutup koneksi ke vm-1.

Membersihkan sumber daya

Jika tidak lagi diperlukan, gunakan perintah hapus grup az untuk menghapus grup sumber daya, penyeimbang muatan, dan semua sumber daya terkait.

az group delete \

--name test-rg

Langkah berikutnya

Untuk informasi selengkapnya tentang layanan yang mendukung titik akhir privat, lihat: