Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Penting

Pengumpulan log dari banyak appliance dan perangkat sekarang didukung oleh Common Event Format (CEF) melalui AMA, Syslog melalui AMA, atau Log Kustom melalui konektor data AMA di Microsoft Sentinel. Untuk informasi selengkapnya, lihat Menemukan konektor data Microsoft Azure Sentinel Anda.

Perhatian

Artikel ini mereferensikan CentOS, distribusi Linux yang telah mencapai status End Of Life (EOL). Harap pertimbangkan penggunaan dan perencanaan Anda yang sesuai. Untuk informasi selengkapnya, lihat panduan Akhir Masa Pakai CentOS.

Catatan

Untuk informasi tentang ketersediaan fitur di cloud Pemerintah AS, lihat tabel Microsoft Sentinel di Ketersediaan fitur Cloud untuk pelanggan Pemerintah AS.

Syslog adalah protokol pengelogan peristiwa yang umum untuk Linux. Anda dapat menggunakan daemon Syslog yang dibangun ke dalam perangkat dan appliance Linux untuk mengumpulkan peristiwa lokal dari jenis yang Anda tentukan, dan memintanya mengirim peristiwa tersebut ke Microsoft Azure Sentinel menggunakan agen Analitik Log untuk Linux (sebelumnya dikenal sebagai agen OMS).

Artikel ini menjelaskan cara menghubungkan sumber data Anda ke Microsoft Azure Sentinel menggunakan Syslog. Untuk informasi selengkapnya tentang konektor yang didukung untuk metode ini, lihat Referensi konektor data.

Pelajari cara mengumpulkan Syslog dengan Agen Azure Monitor, termasuk cara mengonfigurasi Syslog dan membuat DCR.

Penting

Agen Analitik Log akan dihentikan pada 31 Agustus 2024. Jika Anda menggunakan agen Log Analytics dalam penyebaran Microsoft Sentinel, kami sarankan Anda mulai merencanakan migrasi ke AMA. Untuk informasi lebih lanjut, lihat Migrasi AMA untuk Microsoft Sentinel.

Untuk informasi tentang menyebarkan log Syslog dengan Agen Azure Monitor, tinjau opsi untuk log streaming dalam format CEF dan Syslog ke Microsoft Azure Sentinel.

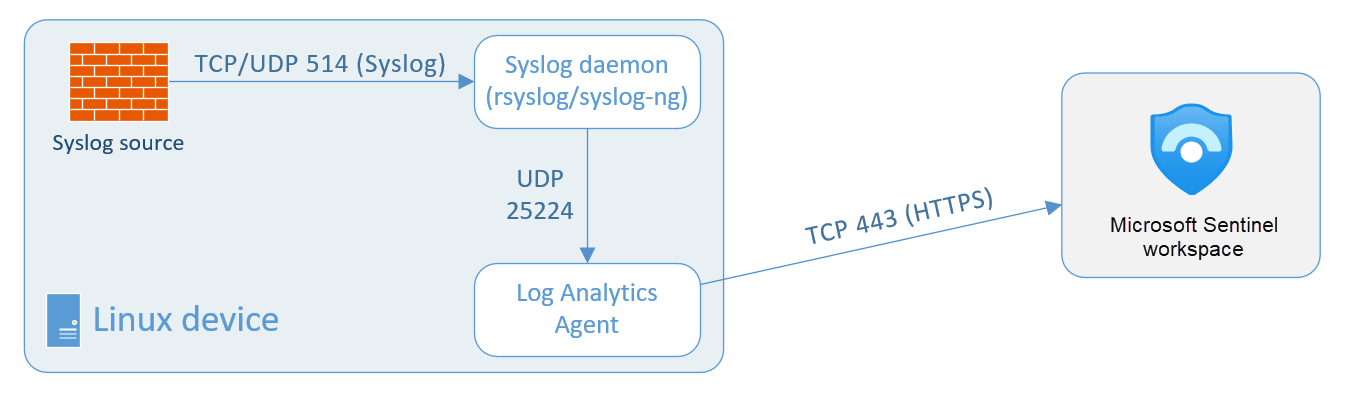

Arsitektur

Ketika agen Log Analytics diinstal pada mesin virtual atau appliance Anda, skrip penginstalan mengonfigurasi daemon Syslog lokal untuk meneruskan pesan ke agen pada port UDP 25224. Setelah menerima pesan, agen mengirimkannya ke ruang kerja Analitik Log Anda melalui HTTPS, tempat mereka dimasukkan ke dalam tabel Syslog di Log Microsoft Sentinel>.

Untuk informasi selengkapnya, lihat Sumber data Syslog di Azure Monitor.

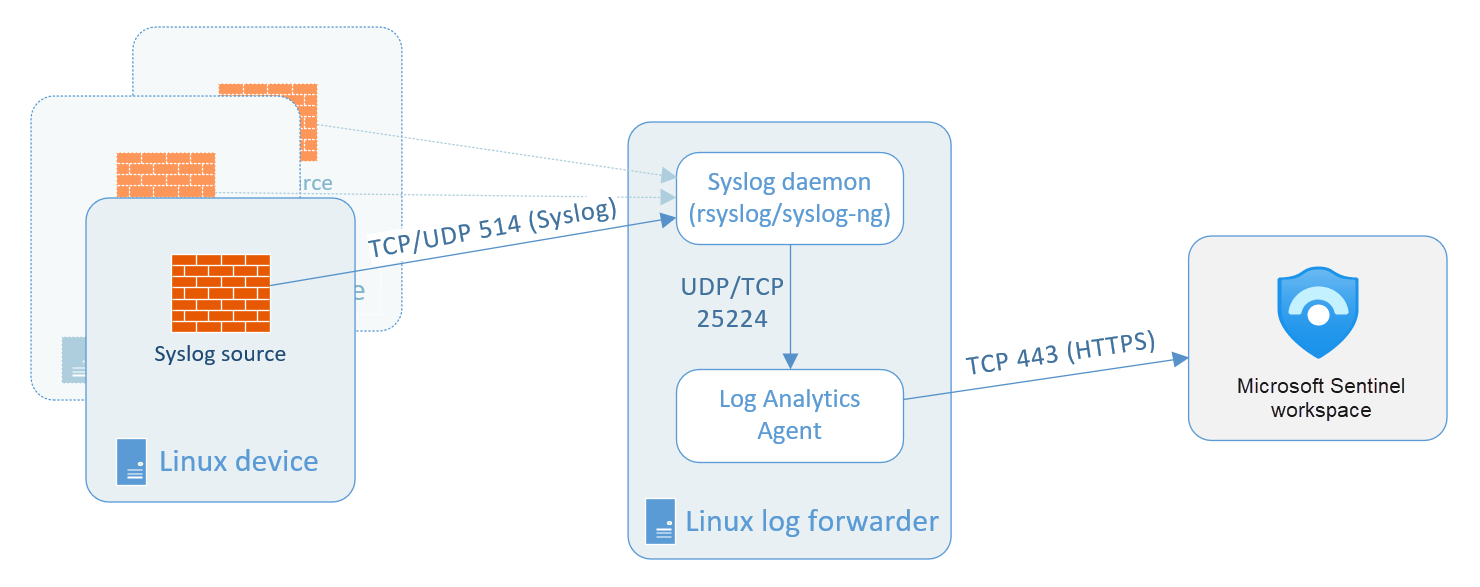

Untuk beberapa jenis perangkat yang tidak mengizinkan penginstalan lokal agen Analitik Log, agen dapat diinstal sebagai gantinya pada penerus log berbasis Linux khusus. Perangkat asal harus dikonfigurasi untuk mengirim log Syslog ke daemon Syslog di penerus ini, bukan ke daemon lokal. Daemon Syslog di "forwarder" mengirimkan peristiwa ke agen Analitik Log melalui UDP. Jika penerus Linux ini diharapkan untuk mengumpulkan acara Syslog bervolume tinggi, daemon Syslog mengirimkan acara tersebut ke agen melalui TCP sebagai gantinya. Dalam kedua kasus, agen kemudian mengirimkan peristiwa dari sana ke ruang kerja Log Analytics Anda di Microsoft Sentinel.

Catatan

Jika appliance Anda mendukung Common Event Format (CEF) melalui Syslog, himpunan data yang lebih lengkap dikumpulkan, dan data diurai saat pengumpulan. Anda harus memilih opsi ini dan mengikuti instruksi di Mendapatkan log berformat CEF dari perangkat atau appliance Anda ke Microsoft Sentinel.

Log Analytics mendukung pengumpulan pesan yang dikirim oleh daemon rsyslog atau syslog-ng , di mana rsyslog adalah default. Daemon syslog default pada versi 5 Red Hat Enterprise Linux (RHEL), CentOS, dan versi Oracle Linux (sysklog) tidak didukung untuk koleksi peristiwa syslog. Untuk mengumpulkan data syslog dari versi distribusi ini, daemon rsyslog harus diinstal dan dikonfigurasi untuk menggantikan sysklog.

Ada tiga langkah untuk mengonfigurasi kumpulan Syslog:

Konfigurasikan perangkat atau appliance Linux Anda. Ini mengacu pada perangkat tempat agen Analitik Log akan diinstal, apakah itu perangkat yang sama yang menghasilkan peristiwa atau pengumpul log yang akan meneruskannya.

Konfigurasikan pengaturan pengelogan aplikasi Anda yang sesuai dengan lokasi daemon Syslog yang akan mengirim peristiwa ke agen.

Konfigurasikan agen Analitik Log itu sendiri. Tindakan ini dilakukan dari dalam Microsoft Azure Sentinel, dan konfigurasi dikirim ke semua agen yang diinstal.

Prasyarat

Sebelum memulai, instal solusi untuk Syslog dari Content Hub di Microsoft Azure Sentinel. Untuk informasi selengkapnya, lihat Menemukan dan mengelola konten siap pakai Microsoft Sentinel.

Mengonfigurasi mesin atau peralatan Linux Anda

Dari menu navigasi Microsoft Azure Sentinel, pilih Konektor data.

Dari galeri konektor, pilih Syslog lalu pilih Buka halaman konektor.

Jika jenis perangkat Anda tercantum di galeri konektor Data Microsoft Sentinel, pilih konektor untuk perangkat Anda alih-alih konektor Syslog generik. Jika ada instruksi tambahan atau khusus untuk jenis perangkat Anda, Anda akan melihatnya bersama dengan konten kustom seperti buku kerja dan templat aturan analitik, pada halaman konektor untuk perangkat Anda.

Instal agen Linux. Di bawah Pilih tempat untuk menginstal agen:

Jenis komputer Petunjuk Untuk sebuah Azure Linux VM 1. Buka Instal agen di komputer virtual Azure Linux.

2. Pilih tautan Unduh & instalasi agen untuk Azure Linux Komputer Virtual>.

3. Di bilah Komputer virtual , pilih komputer virtual untuk memasang agen, lalu pilih Sambungkan. Ulangi langkah ini untuk setiap VM yang ingin dihubungkan.Untuk komputer Linux lainnya 1. Perluas Instal agen pada Komputer Linux non-Azure

2. Pilih tautan Unduh & instal agen untuk mesin Linux non-Azure>.

3. Di bilah Manajemen Agen, pilih tab Server Linux, lalu salin perintah untuk Mengunduh dan mengikutsertakan agen untuk Linux dan jalankan di komputer Linux Anda.

Jika Anda ingin menyimpan salinan lokal file penginstalan agen Linux, pilih tautan Unduh Agen Linux di atas perintah "Unduh dan hubungkan agen".Catatan

Pastikan Anda mengonfigurasi pengaturan keamanan untuk perangkat ini sesuai kebijakan keamanan organisasi Anda. Misalnya, Anda dapat mengonfigurasi pengaturan jaringan agar sesuai dengan kebijakan keamanan jaringan organisasi Anda, serta mengubah port dan protokol di daemon agar sesuai dengan persyaratan keamanan.

Menggunakan komputer yang sama untuk meneruskan pesan Syslog dan CEF biasa

Anda juga dapat menggunakan mesin penerus log CEF yang ada untuk mengumpulkan dan meneruskan log dari sumber Syslog biasa. Namun, Anda harus melakukan langkah-langkah berikut untuk menghindari pengiriman peristiwa dalam kedua format ke Microsoft Azure Sentinel, karena hal tersebut akan menghasilkan duplikasi peristiwa.

Setelah menyiapkan pengumpulan data dari sumber CEF Anda, dan telah mengonfigurasi agen Analitik Log:

Pada setiap mesin yang mengirim log dalam format CEF, Anda harus mengedit file konfigurasi Syslog dengan tujuan menghapus fasilitas yang digunakan untuk mengirim pesan CEF. Dengan demikian, fasilitas yang dikirim di CEF juga tidak akan dikirim di Syslog. Lihat Mengonfigurasi Syslog di agen Linux untuk instruksi terperinci tentang cara melakukannya.

Anda harus menjalankan perintah berikut pada komputer-komputer tersebut untuk menonaktifkan sinkronisasi agen dengan konfigurasi Syslog di Microsoft Azure Sentinel. Ini memastikan bahwa perubahan konfigurasi yang Anda buat pada langkah sebelumnya tidak akan ditimpa.

sudo -u omsagent python /opt/microsoft/omsconfig/Scripts/OMS_MetaConfigHelper.py --disable

Mengonfigurasi pengaturan log perangkat Anda

Banyak jenis perangkat memiliki konektor data mereka sendiri yang muncul di galeri Konektor data. Beberapa konektor ini memerlukan instruksi tambahan khusus untuk menyiapkan kumpulan log dengan benar di Microsoft Azure Sentinel. Instruksi ini dapat mencakup implementasi parser berdasarkan fungsi Kusto.

Semua konektor yang tercantum di galeri akan menampilkan instruksi spesifik di halaman konektor masing-masing di portal, serta di bagian referensi konektor data pada halaman Microsoft Sentinel.

Jika instruksi di halaman konektor data Anda di Microsoft Azure Sentinel menunjukkan bahwa fungsi Kusto disebarkan sebagai pengurai Model Informasi Keamanan Tingkat Lanjut (ASIM), pastikan Anda memiliki pengurai ASIM yang disebarkan ke ruang kerja Anda.

Gunakan tautan di halaman konektor data untuk menyebarkan pengurai Anda, atau ikuti instruksi dari repositori GitHub Microsoft Sentinel.

Untuk informasi selengkapnya, lihat Pengurai Model Informasi Keamanan Tingkat Lanjut (ASIM).

Mengonfigurasikan agen Analitik Log

Di bagian bawah bilah konektor Syslog, pilih tautan Buka konfigurasi >agen ruang kerja Anda.

Di halaman pengelolaan agen lama, tambahkan fasilitas agar konektor dapat mengumpulkan data. Pilih Tambahkan fasilitas dan pilih dari daftar drop-down fasilitas.

Tambahkan fasilitas yang disertakan oleh peralatan syslog Anda pada header lognya.

Jika Anda ingin menggunakan deteksi masuk SSH anomali dengan data yang Anda kumpulkan, tambahkan autentikasi dan authpriv. Lihat bagian berikut untuk detail tambahan.

Setelah Anda menambahkan semua fasilitas yang ingin Anda pantau, hapus centang pada kotak untuk tingkat keparahan apa pun yang tidak ingin Anda kumpulkan. Secara default, mereka semua ditandai.

Pilih Terapkan.

Pada VM atau peralatan Anda, pastikan Anda mengirimkan fitur yang Anda tentukan.

Menemukan data Anda

Untuk mengkueri data log syslog di Log, ketik

Syslogdi jendela kueri.(Beberapa konektor yang menggunakan mekanisme Syslog mungkin menyimpan data mereka dalam tabel selain

Syslog. Lihat bagian konektor Anda di halaman referensi konektor data Microsoft Azure Sentinel .)Anda dapat menggunakan parameter kueri yang dijelaskan dalam Menggunakan fungsi di kueri log Azure Monitor untuk mengurai pesan Syslog Anda. Anda kemudian dapat menyimpan kueri sebagai fungsi Analitik Log yang baru dan menggunakannya sebagai jenis data baru.

Mengonfigurasikan konektor Syslog untuk deteksi login SSH yang anomali

Penting

Deteksi masuk SSH anomali sedang dalam tahap PRATINJAU. Lihat Ketentuan Penggunaan Tambahan untuk Pratinjau Microsoft Azure untuk persyaratan hukum tambahan yang berlaku untuk fitur Azure yang dalam versi beta, pratinjau, atau belum dirilis ke ketersediaan umum.

Microsoft Azure Sentinel dapat menerapkan pembelajaran mesin (ML) ke data syslog untuk mengidentifikasi aktivitas login Secure Shell (SSH) yang anomali. Skenario ini meliputi:

Perjalanan yang mustahil - ketika dua kejadian login yang sukses terjadi dari dua lokasi yang tidak mungkin dijangkau dalam jangka waktu dua kejadian login.

Lokasi tidak terduga – lokasi tempat kejadian login berhasil yang mencurigakan. Misalnya, lokasi belum terlihat baru-baru ini.

Deteksi ini memerlukan konfigurasi yang spesifik untuk konektor data Syslog:

Untuk langkah 2 di bawah Konfigurasikan agen Analitik Log di atas, pastikan bahwa auth dan authpriv dipilih sebagai fasilitas untuk dipantau, dan bahwa semua tingkat keparahan dipilih.

Berikan waktu yang cukup untuk pengumpulan informasi syslog. Kemudian, buka Microsoft Sentinel - Logs, dan salin serta tempel kueri berikut:

Syslog | where Facility in ("authpriv","auth") | extend c = extract( "Accepted\\s(publickey|password|keyboard-interactive/pam)\\sfor ([^\\s]+)",1,SyslogMessage) | where isnotempty(c) | countUbah Rentang waktu jika diperlukan, dan pilih Jalankan.

Jika jumlah yang dihasilkan adalah nol, silakan konfirmasikan bahwa konfigurasi konektor dan komputer yang dipantau memang memiliki aktivitas login yang berhasil untuk periode waktu yang Anda tentukan bagi kueri Anda.

Jika jumlah yang dihasilkan lebih besar dari nol, makan data syslog Anda sudah cocok untuk deteksi login SSH anomali. Anda mengaktifkan deteksi ini dari Analitik>Template Aturan>(Pratinjau) Deteksi Masuk SSH Anomali.

Langkah berikutnya

Di dalam dokumen ini, Anda akan mempelajari cara menghubungkan peralatan lokal Syslog pada Microsoft Azure Sentinel. Untuk mempelajari selengkapnya tentang Microsoft Azure Sentinel, lihat artikel berikut:

- Pelajari cara mendapatkan visibilitas ke dalam data Anda, dan potensi ancaman.

- Mulai mendeteksi ancaman dengan Microsoft Azure Sentinel.

- Gunakan buku kerja untuk memantau data Anda.