Memantau arsitektur keamanan Zero Trust (TIC 3.0) dengan Microsoft Azure Sentinel

Zero Trust adalah strategi keamanan untuk merancang dan menerapkan serangkaian prinsip keamanan berikut:

| Memverifikasi secara eksplisit | Gunakan akses hak istimewa minimum | Mengasumsikan pembobolan |

|---|---|---|

| Selalu autentikasi dan otorisasi berdasarkan semua titik data yang tersedia. | Batasi akses pengguna dengan Just-In-Time dan Just-Enough-Access (JIT/JEA), kebijakan adaptif berbasis risiko, dan perlindungan data. | Minimalkan radius ledakan dan akses segmen. Verifikasi enkripsi menyeluruh dan gunakan analitik untuk mendapatkan visibilitas, mendorong deteksi ancaman, dan meningkatkan pertahanan. |

Artikel ini menjelaskan cara menggunakan solusi Microsoft Sentinel Zero Trust (TIC 3.0), yang membantu tim tata kelola dan kepatuhan memantau dan menanggapi persyaratan Zero Trust sesuai dengan inisiatif TRUSTED INTERNET CONNECTIONS (TIC) 3.0 .

Solusi Microsoft Azure Sentinel adalah sekumpulan konten yang dibundel, yang telah dikonfigurasi sebelumnya untuk sekumpulan data tertentu. Solusi Zero Trust (TIC 3.0) mencakup buku kerja, aturan analitik, dan playbook, yang menyediakan visualisasi otomatis prinsip Zero Trust, yang berjalan silang ke kerangka kerja Koneksi Internet Kepercayaan, membantu organisasi memantau konfigurasi dari waktu ke waktu.

Catatan

Dapatkan tampilan komprehensif tentang status Zero Trust organisasi Anda dengan inisiatif Zero Trust di Microsoft Exposure Management. Untuk informasi selengkapnya, lihat Memodernisasi postur keamanan Anda dengan cepat untuk Zero Trust | Microsoft Learn.

Zero Trust dan TIC 3.0 tidak sama, tetapi mereka berbagi banyak tema umum dan bersama-sama memberikan cerita umum. Solusi Microsoft Sentinel untuk Zero Trust (TIC 3.0) menawarkan lintas terperinci antara Microsoft Sentinel dan model Zero Trust dengan kerangka kerja TIC 3.0. Lintasan ini membantu pengguna untuk lebih memahami tumpang tindih antara keduanya.

Meskipun solusi Microsoft Sentinel untuk Zero Trust (TIC 3.0) memberikan panduan praktik terbaik, Microsoft tidak menjamin atau menyiratkan kepatuhan. Semua persyaratan, validasi, dan kontrol Koneksi Internet Tepercaya (TIC) diatur oleh Badan Keamanan Cyber & Infrastruktur.

Solusi Zero Trust (TIC 3.0) memberikan visibilitas dan kesadaran situasional untuk persyaratan kontrol yang dikirimkan dengan teknologi Microsoft di lingkungan yang sebagian besar berbasis cloud. Pengalaman pelanggan akan bervariasi menurut pengguna, dan beberapa panel mungkin memerlukan konfigurasi tambahan dan modifikasi kueri untuk operasi.

Rekomendasi tidak menyiratkan cakupan kontrol masing-masing, karena mereka sering menjadi salah satu dari beberapa tindakan untuk mendekati persyaratan, yang unik untuk setiap pelanggan. Rekomendasi harus dianggap sebagai titik awal untuk merencanakan cakupan penuh atau sebagian dari persyaratan kontrol masing-masing.

Solusi Microsoft Sentinel untuk Zero Trust (TIC 3.0) berguna untuk salah satu pengguna berikut dan kasus penggunaan:

- Tata kelola keamanan, risiko, dan profesional kepatuhan, untuk penilaian dan pelaporan postur kepatuhan

- Insinyur dan arsitek, yang perlu merancang beban kerja yang selaras dengan Zero Trust dan TIC 3.0

- Analis keamanan, untuk pemberitahuan dan pembuatan otomatisasi

- Penyedia layanan keamanan terkelola (MSP) untuk layanan konsultasi

- Manajer keamanan, yang perlu meninjau persyaratan, menganalisis pelaporan, mengevaluasi kemampuan

Sebelum menginstal solusi Zero Trust (TIC 3.0), pastikan Anda memiliki prasyarat berikut:

Onboard layanan Microsoft: Pastikan Anda mengaktifkan Microsoft Sentinel dan Microsoft Defender untuk Cloud di langganan Azure Anda.

persyaratan Microsoft Defender untuk Cloud: Dalam Microsoft Defender untuk Cloud:

Tambahkan standar peraturan yang diperlukan ke dasbor Anda. Pastikan untuk menambahkan tolok ukur keamanan Microsoft Cloud dan Penilaian NIST SP 800-53 R5 ke dasbor Microsoft Defender untuk Cloud Anda. Untuk informasi selengkapnya, lihat menambahkan standar peraturan ke dasbor Anda di dokumentasi Microsoft Defender untuk Cloud.

Terus ekspor data Microsoft Defender untuk Cloud ke ruang kerja Analitik Log Anda. Untuk informasi selengkapnya, lihat Terus mengekspor data Microsoft Defender untuk Cloud.

Izin pengguna yang diperlukan. Untuk menginstal solusi Zero Trust (TIC 3.0), Anda harus memiliki akses ke ruang kerja Microsoft Azure Sentinel Anda dengan izin Pembaca Keamanan.

Solusi Zero Trust (TIC 3.0) juga ditingkatkan oleh integrasi dengan Layanan Microsoft lainnya, seperti:

- Pertahanan Microsoft XDR

- Perlindungan Informasi Microsoft

- Microsoft Entra ID

- Microsoft Defender untuk Cloud

- Microsoft Defender untuk Titik Akhir

- Pertahanan Microsoft untuk Identitas

- Aplikasi Microsoft Defender untuk Cloud

- Microsoft Defender untuk Office 365

Untuk menyebarkan solusi Zero Trust (TIC 3.0) dari portal Azure:

Di Microsoft Azure Sentinel, pilih Hub konten dan temukan solusi Zero Trust (TIC 3.0).

Di kanan bawah, pilih Tampilkan detail, lalu Buat. Pilih langganan, grup sumber daya, dan ruang kerja tempat Anda ingin memasang solusi, lalu tinjau konten keamanan terkait yang akan disebarkan.

Setelah selesai, pilih Tinjau + Buat untuk memasang solusi.

Untuk informasi selengkapnya, lihat Menyebarkan konten dan solusi siap pakai.

Bagian berikut menunjukkan bagaimana analis operasi keamanan dapat menggunakan sumber daya yang disebarkan dengan solusi Zero Trust (TIC 3.0) untuk meninjau persyaratan, menjelajahi kueri, mengonfigurasi pemberitahuan, dan menerapkan otomatisasi.

Setelah menginstal solusi Zero Trust (TIC 3.0), gunakan buku kerja, aturan analitik, dan playbook yang disebarkan ke ruang kerja Microsoft Azure Sentinel Anda untuk mengelola Zero Trust di jaringan Anda.

Navigasikan ke buku kerja Buku Kerja>Microsoft Sentinel Zero Trust (TIC 3.0), dan pilih Tampilkan buku kerja yang disimpan.

Di halaman buku kerja Zero Trust (TIC 3.0), pilih kemampuan TIC 3.0 yang ingin Anda tampilkan. Untuk prosedur ini, pilih Deteksi Intrusi.

Tip

Gunakan tombol Panduan di bagian atas halaman untuk menampilkan atau menyembunyikan rekomendasi dan panel panduan. Pastikan bahwa detail yang benar dipilih di opsi Langganan, Ruang Kerja, dan TimeRange sehingga Anda bisa menampilkan data tertentu yang ingin Anda temukan.

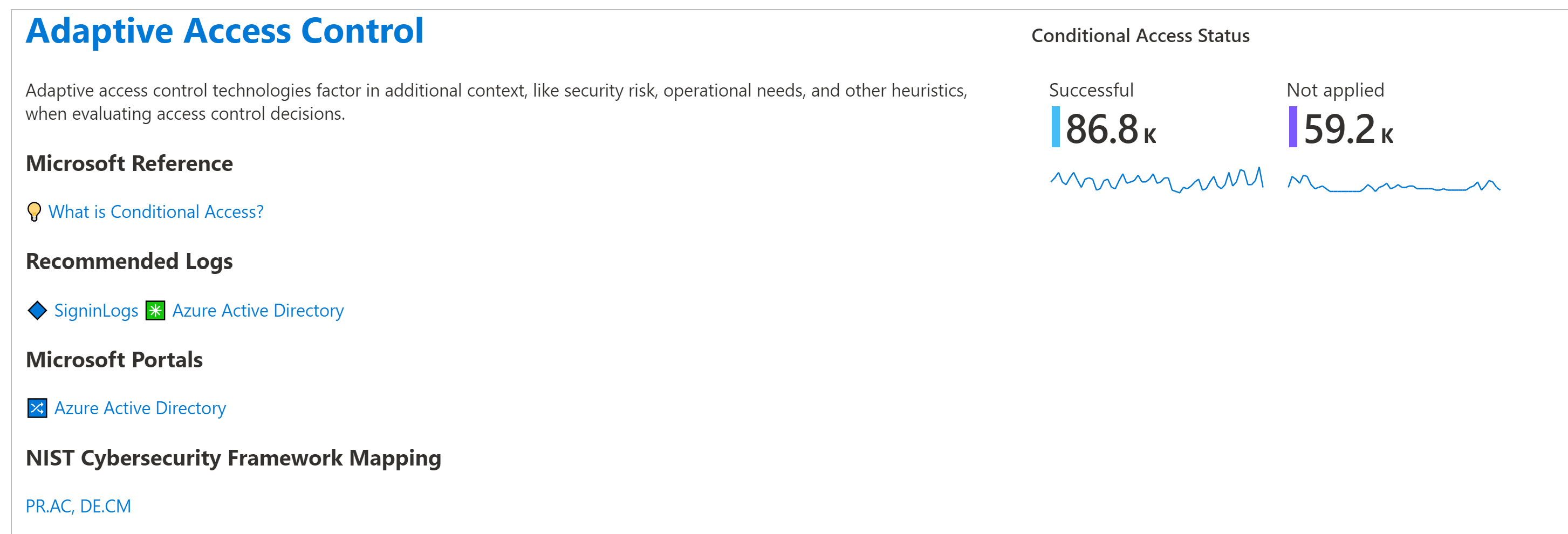

Pilih kartu kontrol yang ingin Anda tampilkan. Untuk prosedur ini, pilih Kontrol Akses Adaptif, lalu lanjutkan menggulir untuk melihat kartu yang ditampilkan.

Tip

Gunakan tombol Panduan di kiri atas untuk menampilkan atau menyembunyikan rekomendasi dan panel panduan. Misalnya, ini mungkin berguna ketika Anda pertama kali mengakses buku kerja, tetapi tidak perlu setelah Anda memahami konsep yang relevan.

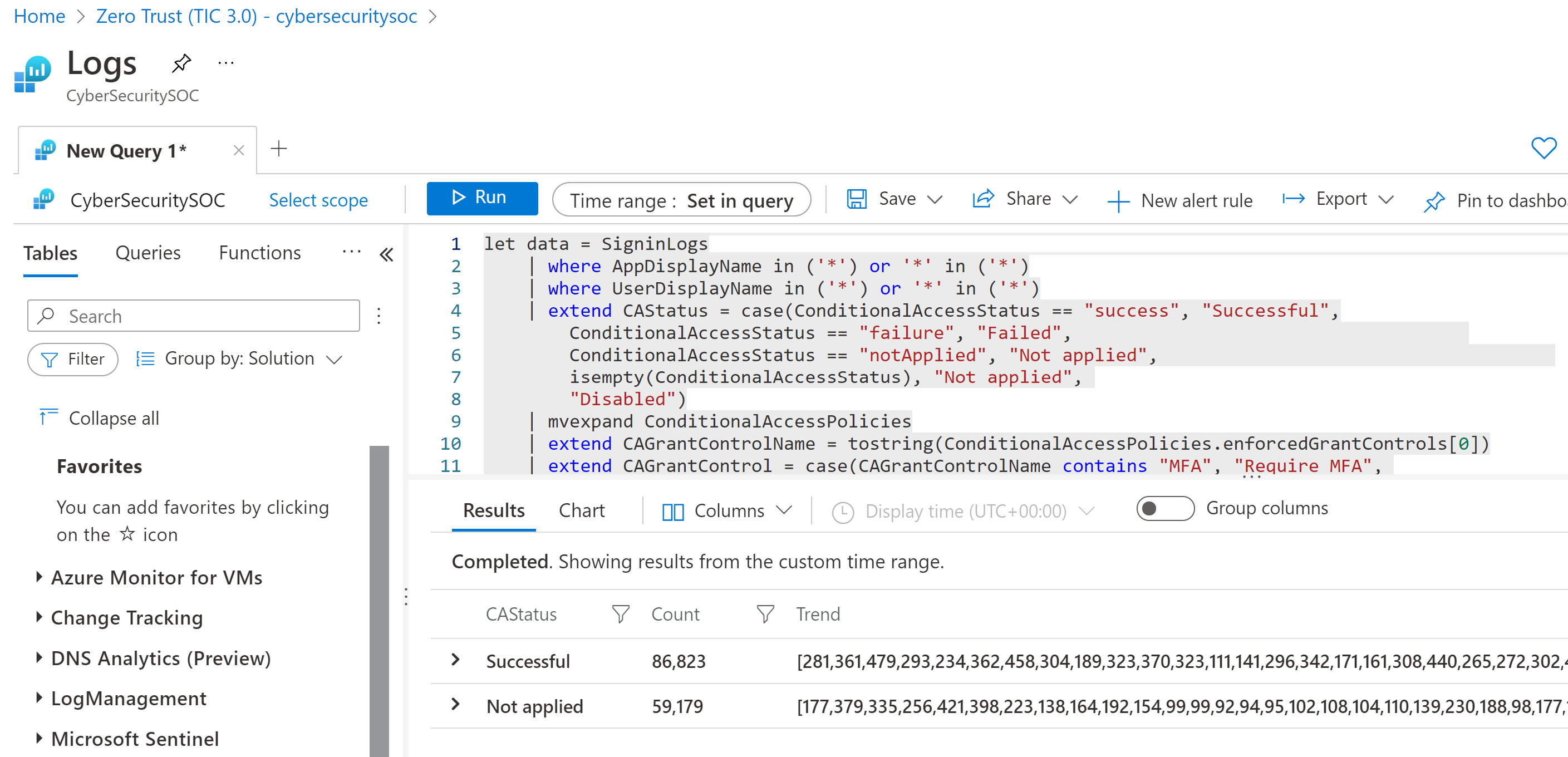

Jelajahi kueri. Misalnya, di kanan atas kartu Kontrol Akses Adaptif, pilih menu Opsi tiga titik, lalu pilih Buka kueri eksekusi terakhir dalam tampilan Log.

Kueri dibuka di halaman Log Microsoft Azure Sentinel:

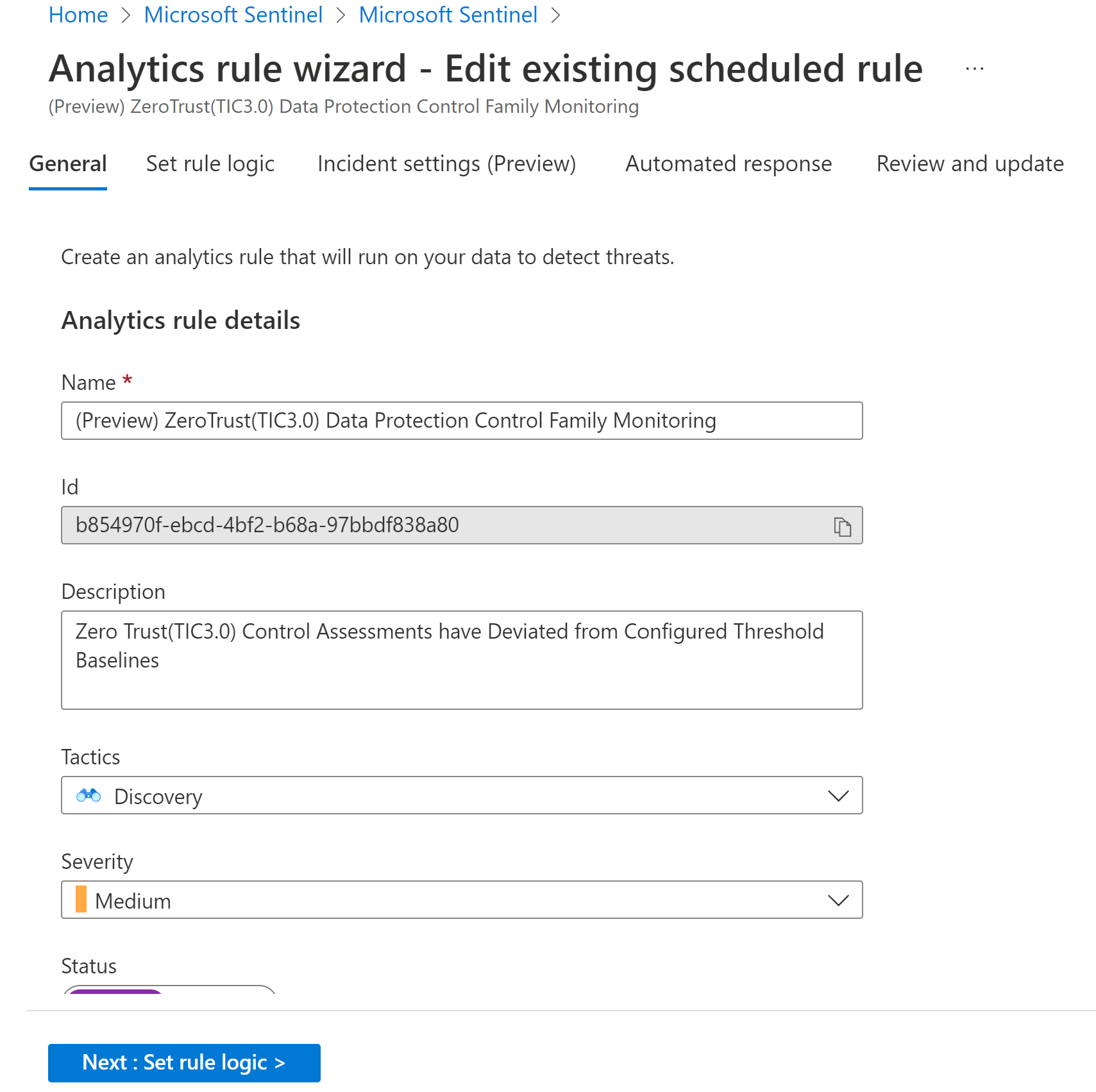

Di Microsoft Azure Sentinel, navigasikan ke area Analitik . Lihat aturan analitik siap pakai yang disebarkan dengan solusi Zero Trust (TIC 3.0) dengan mencari TIC3.0.

Secara default, solusi Zero Trust (TIC 3.0) menginstal serangkaian aturan analitik yang dikonfigurasi untuk memantau postur Zero Trust (TIC3.0) menurut keluarga kontrol, dan Anda dapat menyesuaikan ambang batas untuk memperingatkan tim kepatuhan terhadap perubahan postur.

Misalnya, jika postur ketahanan beban kerja Anda berada di bawah persentase tertentu dalam seminggu, Microsoft Sentinel akan menghasilkan pemberitahuan untuk merinci status kebijakan masing-masing (lulus/gagal), aset yang diidentifikasi, waktu penilaian terakhir, dan menyediakan tautan mendalam ke Microsoft Defender untuk Cloud untuk tindakan remediasi.

Perbarui aturan sesuai kebutuhan atau konfigurasikan yang baru:

Untuk informasi selengkapnya, lihat Membuat aturan analitik kustom untuk mendeteksi ancaman.

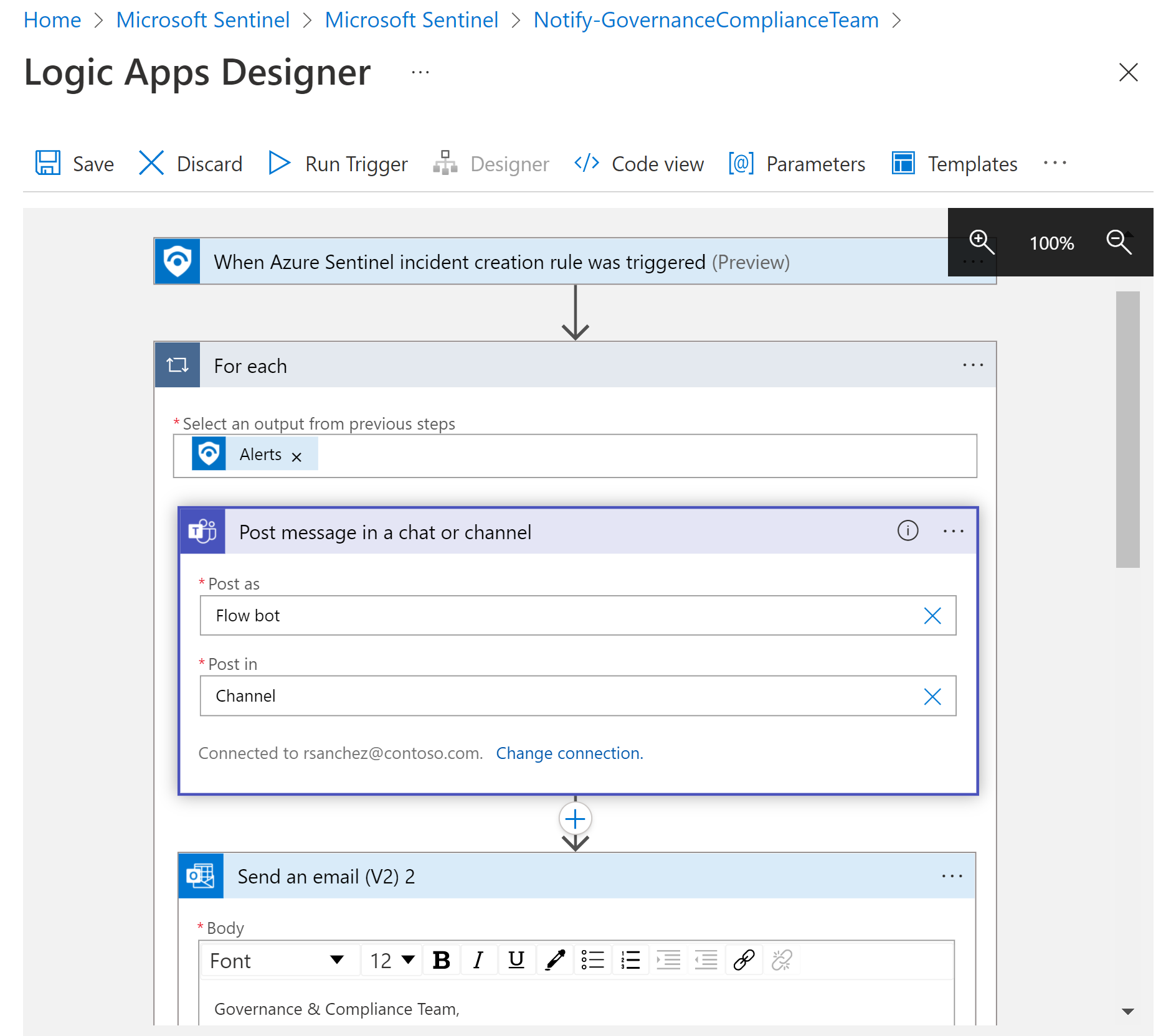

Di Microsoft Azure Sentinel, navigasikan ke tab Playbook Automation>Active, dan temukan playbook Notify-GovernanceComplianceTeam.

Gunakan playbook ini untuk memantau pemberitahuan CMMC secara otomatis, dan memberi tahu tim kepatuhan tata kelola dengan detail yang relevan melalui email dan pesan Microsoft Teams. Ubah playbook sesuai kebutuhan:

Untuk informasi selengkapnya, lihat Menggunakan pemicu dan tindakan di playbook Microsoft Azure Sentinel.

Ya. Anda bisa mengkustomisasi buku kerja Zero Trust (TIC 3.0) Anda untuk menampilkan data berdasarkan parameter langganan, ruang kerja, waktu, keluarga kontrol, atau tingkat kematangan, dan Anda bisa mengekspor dan mencetak buku kerja Anda.

Untuk informasi selengkapnya, lihat Menggunakan buku kerja Azure Monitor untuk memvisualisasikan dan memantau data Anda.

Microsoft Azure Sentinel dan Microsoft Defender untuk Cloud diperlukan.

Selain layanan ini, setiap kartu kontrol didasarkan pada data dari beberapa layanan, tergantung pada jenis data dan visualisasi yang ditampilkan dalam kartu. Lebih dari 25 layanan Microsoft memberikan pengayaan untuk solusi Zero Trust (TIC 3.0).

Panel tanpa data menyediakan titik awal untuk mengatasi persyaratan kontrol Zero Trust dan TIC 3.0, termasuk rekomendasi untuk mengatasi kontrol masing-masing.

Ya. Anda dapat menggunakan parameter buku kerja, Azure Lighthouse, dan Azure Arc untuk memanfaatkan solusi Zero Trust (TIC 3.0) di semua langganan, cloud, dan penyewa Anda.

Untuk informasi selengkapnya, lihat Menggunakan buku kerja Azure Monitor untuk memvisualisasikan dan memantau data Anda dan Mengelola beberapa penyewa di Microsoft Sentinel sebagai MSSP.

Ya. Aturan buku kerja dan analitik dapat disesuaikan untuk integrasi dengan layanan mitra.

Untuk informasi selengkapnya, lihat Menggunakan buku kerja Azure Monitor untuk memvisualisasikan dan memantau data Anda dan Memunculkan detail peristiwa kustom dalam pemberitahuan.

Ya. Solusi Zero Trust (TIC 3.0) berada di Pratinjau Umum dan dapat disebarkan ke wilayah Komersial/Pemerintah. Untuk informasi selengkapnya, lihat Ketersediaan fitur cloud untuk pelanggan komersial dan Pemerintah AS.

Pengguna Kontributor Microsoft Azure Sentinel dapat membuat dan mengedit buku kerja, aturan analitik, dan sumber daya Microsoft Azure Sentinel lainnya.

Pengguna Pembaca Microsoft Azure Sentinel dapat menampilkan data, insiden, buku kerja, dan sumber daya Microsoft Azure Sentinel lainnya.

Untuk informasi selengkapnya, lihat Izin di Microsoft Azure Sentinel.

Untuk informasi selengkapnya, lihat:

- Mulai menggunakan Microsoft Azure Sentinel

- Memvisualisasikan dan memantau data Anda dengan buku kerja

- Microsoft Zero Trust Model

- Pusat Penyebaran Zero Trust

Tonton video kami:

- Demo: Solusi Microsoft Sentinel Zero Trust (TIC 3.0)

- Microsoft Sentinel: Demo Buku Kerja Zero Trust (TIC 3.0)

Baca blog kami!

- Mengumumkan Solusi Microsoft Sentinel: Zero Trust (TIC3.0)

- Membangun dan memantau beban kerja Zero Trust (TIC 3.0) untuk sistem informasi federal dengan Microsoft Sentinel

- Zero Trust: 7 strategi adopsi dari pemimpin keamanan

- Menerapkan Zero Trust dengan Microsoft Azure: Manajemen Identitas dan Akses (Seri 6 Bagian)