Memecahkan masalah peering jaringan virtual

Panduan pemecahan masalah ini menyediakan langkah-langkah untuk membantu Anda mengatasi sebagian besar masalah peering jaringan virtual.

Mengonfigurasi peering jaringan virtual antara dua jaringan virtual

Apakah jaringan virtual berada di langganan yang sama atau berbeda?

Jaringan virtual berada dalam langganan yang sama

Untuk mengonfigurasikan peering bagi beberapa jaringan virtual yang berada di langganan yang sama, gunakan metode dalam artikel berikut:

- Jika jaringan virtual berada di wilayah yang sama, baca Membuat peering.

- Jika jaringan virtual berada di wilayah yang berbeda, baca Peering jaringan virtual.

Catatan

Konektivitas tidak berfungsi melalui peering jaringan virtual global untuk sumber daya berikut:

- Komputer virtual (VM) di belakang Basic internal load balancer (ILB) SKU

- Cache Redis (menggunakan SKU ILB Dasar)

- Gateway aplikasi v1 (menggunakan SKU ILB Dasar)

- Rangkaian skala komputer virtual (menggunakan SKU ILB Dasar)

- Kluster Azure Service Fabric (menggunakan SKU ILB Dasar)

- SQL Server Always On (menggunakan SKU ILB Dasar)

- Lingkungan Layanan Aplikasi Azure untuk Power Apps (menggunakan SKU ILB Dasar)

- Azure API Management (menggunakan SKU ILB Dasar)

- Microsoft Entra Domain Services (menggunakan SKU ILB Dasar)

Untuk informasi selengkapnya, baca persyaratan dan batasan peering global.

Jaringan virtual berada di langganan atau penyewa Active Directory yang berbeda

Untuk mengonfigurasi peering jaringan virtual untuk jaringan virtual di langganan yang berbeda atau penyewa Direktori Aktif, lihat Membuat peering jaringan virtual di antara langganan yang berbeda.

Catatan

Untuk mengonfigurasikan peering jaringan, Anda harus memiliki izin Kontributor Jaringan di kedua langganan. Untuk informasi selengkapnya, baca Izin peering.

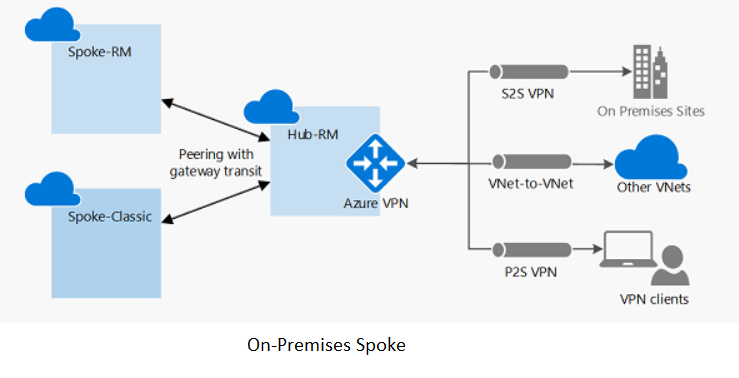

Mengonfigurasikan peering jaringan virtual dengan topologi hub-spoke yang menggunakan sumber daya lokal

Untuk koneksi situs-ke-situs atau koneksi ExpressRoute

Ikuti langkah pada: Mengonfigurasikan transit gateway VPN untuk peering jaringan virtual.

Untuk koneksi titik-ke-situs

- Ikuti langkah pada: Mengonfigurasikan transit gateway VPN untuk peering jaringan virtual.

- Setelah peering jaringan virtual dibuat atau diubah, unduh dan instal ulang paket titik-ke-situs sehingga klien titik-ke-situs mendapatkan rute yang diperbarui ke jaringan virtual spoke.

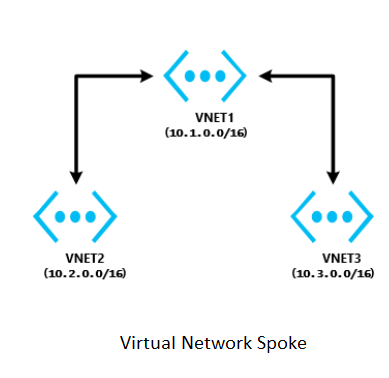

Mengonfigurasikan peering jaringan virtual dengan jaringan virtual topologi hub-spoke

Jaringan virtual berada dalam wilayah sama

- Di jaringan virtual hub, konfigurasikan alat virtual jaringan (NVA).

- Dalam jaringan virtual spoke, miliki rute yang ditentukan pengguna dengan jenis hop berikutnya "alat virtual jaringan" diterapkan.

Untuk informasi selengkapnya, baca Penautan layanan.

Catatan

Jika Anda perlu bantuan untuk menyiapkan NVA, hubungi vendor NVA.

Untuk bantuan dalam pemecahan masalah penyiapan dan perutean perangkat NVA, lihat Masalah alat virtual jaringan di Azure.

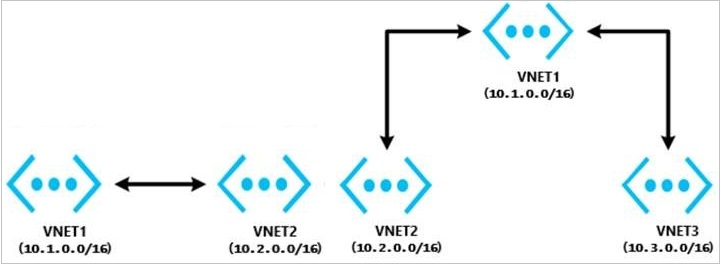

Jaringan virtual berada di wilayah berbeda

Transit melalui peering jaringan virtual global sekarang didukung. Konektivitas tidak berfungsi melalui peering jaringan virtual global untuk sumber daya berikut:

- VM di belakang SKU ILB Dasar

- Cache Redis (menggunakan SKU ILB Dasar)

- Gateway aplikasi (menggunakan SKU ILB Dasar)

- Rangkaian skala (menggunakan SKU ILB Dasar)

- Kluster Service Fabric (menggunakan SKU ILB Dasar)

- SQL Server Always On (menggunakan SKU ILB Dasar)

- App Service Environment (ASE) (menggunakan SKU ILB Dasar)

- API Management (menggunakan SKU ILB Dasar)

- Microsoft Entra Domain Services (menggunakan SKU ILB Dasar)

Untuk mempelajari selengkapnya tentang persyaratan dan batasan peering global, lihat Peering jaringan virtual.

Memecahkan masalah konektivitas antara dua jaringan virtual yang di-peering

Masuk ke portal Azure dengan akun yang memiliki peran dan izin yang diperlukan. Pilih jaringan virtual, pilih Peering, lalu centang bidang Status. Bagaimana statusnya?

Status peering "Tersambung"

Untuk memecahkan masalah ini:

Periksa arus lalu lintas jaringan:

Gunakan Pemecahan Masalah Koneksi dan verifikasi aliran IP dari sumber VM ke VM tujuan untuk menentukan apakah ada NSG atau UDR yang menyebabkan gangguan pada arus lalu lintas.

Jika Anda menggunakan firewall atau NVA:

- Dokumentasikan parameter UDR sehingga Anda dapat memulihkannya setelah langkah ini selesai.

- Hapus UDR dari subnet VM sumber atau NIC yang menunjuk ke NVA sebagai hop berikutnya. Verifikasi konektivitas dari VM sumber langsung ke tujuan yang melampaui NVA. Jika langkah ini tidak berhasil, lihat pemecah masalah NVA.

Ambil pelacakan jaringan:

Mulai pelacakan jaringan pada VM tujuan. Untuk Windows, Anda dapat menggunakan Netsh. Untuk Linux, gunakan TCPDump.

Jalankan TcpPing atau PsPing dari sumber ke IP tujuan.

Ini adalah contoh perintah TcpPing:

tcping64.exe -t <destination VM address> 3389Setelah TcpPing selesai, hentikan pelacakan jaringan di tujuan.

Jika paket tiba dari sumbernya, tidak ada masalah jaringan. Periksa firewall VM dan aplikasi yang mendengarkan port tersebut untuk menemukan masalah konfigurasi.

Catatan

Anda tidak dapat tersambung ke jenis sumber daya berikut melalui peering jaringan virtual global (jaringan virtual di berbagai wilayah):

- VM di belakang SKU ILB Dasar

- Cache Redis (menggunakan SKU ILB Dasar)

- Gateway aplikasi (menggunakan SKU ILB Dasar)

- Rangkaian skala (menggunakan SKU ILB Dasar)

- Kluster Service Fabric (menggunakan SKU ILB Dasar)

- SQL Server Always On (menggunakan SKU ILB Dasar)

- App Service Environment (ASE) (menggunakan SKU ILB Dasar)

- API Management (menggunakan SKU ILB Dasar)

- Microsoft Entra Domain Services (menggunakan SKU ILB Dasar)

Untuk informasi selengkapnya, baca persyaratan dan batasan peering global.

Status peering "Terputus"

Untuk mengatasi masalah ini, hapus peering dari kedua jaringan virtual, lalu buat ulang.

Memecahkan masalah konektivitas antara jaringan virtual hub-spoke dan sumber daya lokal

Apakah jaringan Anda menggunakan gateway NVA atau VPN pihak ketiga?

Jaringan saya menggunakan gateway NVA atau VPN pihak ketiga

Untuk memecahkan masalah konektivitas yang memengaruhi gateway NVA atau VPN pihak ketiga, lihat artikel berikut ini:

Jaringan saya tidak menggunakan gateway NVA atau VPN pihak ketiga

Apakah jaringan virtual hub dan spoke memiliki gateway VPN?

Baik jaringan virtual hub maupun spoke memiliki gateway VPN

Penggunaan gateway jarak jauh tidak didukung.

Jika jaringan virtual spoke sudah memiliki gateway VPN, opsi Gunakan gateway jarak jauh tidak didukung di jaringan virtual spoke. Hal ini dikarenakan oleh keterbatasan peering jaringan virtual.

Baik jaringan virtual hub maupun spoke tidak memiliki gateway VPN

Untuk koneksi situs-ke-situs atau Azure ExpressRoute, periksa penyebab utama masalah konektivitas berikut ke jaringan virtual jarak jauh dari lokal:

- Di jaringan virtual yang memiliki gateway, pastikan bahwa kotak centang Izinkan lalu lintas terusan dipilih.

- Di jaringan virtual yang tidak memiliki gateway, pastikan bahwa kotak centang Gunakan gateway jarak jauh dipilih.

- Minta administrator jaringan memeriksa perangkat lokal Anda untuk memastikan bahwa semuanya telah ditambahkan ruang alamat jaringan virtual jarak jauh.

Untuk koneksi titik-ke-situs:

- Di jaringan virtual yang memiliki gateway, pastikan bahwa kotak centang Izinkan lalu lintas terusan dipilih.

- Di jaringan virtual yang tidak memiliki gateway, pastikan bahwa kotak centang Gunakan gateway jarak jauh dipilih.

- Unduh dan instal ulang paket klien titik-ke-situs. Rute jaringan virtual yang baru di-peering tidak secara otomatis menambahkan rute ke klien titik-ke-situs.

Memecahkan masalah konektivitas jaringan hub-spoke antara jaringan virtual spoke di wilayah yang sama

Jaringan hub harus menyertakan NVA. Konfigurasikan UDR dalam spoke yang memiliki NVA sebagai hop berikutnya, dan aktifkan Izinkan lalu lintas terusan di jaringan virtual hub.

Untuk informasi selengkapnya, baca Penautan layanan, dan diskusikan persyaratan ini dengan vendor NVA pilihan Anda.

Memecahkan masalah konektivitas jaringan hub-spoke antara jaringan virtual spoke di wilayah berbeda

Transit melalui peering jaringan virtual global sekarang didukung. Konektivitas tidak berfungsi melalui peering jaringan virtual global untuk sumber daya berikut:

- VM di belakang SKU ILB Dasar

- Cache Redis (menggunakan SKU ILB Dasar)

- Gateway aplikasi (menggunakan SKU ILB Dasar)

- Rangkaian skala (menggunakan SKU ILB Dasar)

- Kluster Service Fabric (menggunakan SKU ILB Dasar)

- SQL Server Always On (menggunakan SKU ILB Dasar)

- App Service Environment (ASE) (menggunakan SKU ILB Dasar)

- API Management (menggunakan SKU ILB Dasar)

- Microsoft Entra Domain Services (menggunakan SKU ILB Dasar)

Untuk informasi selengkapnya, baca persyaratan dan batasan peering global dan Berbagai Topologi VPN.

Memecahkan masalah konektivitas jaringan hub-spoke antara aplikasi web dan jaringan virtual spoke

Untuk memecahkan masalah ini:

- Masuk ke portal Azure.

- Di aplikasi web, pilih jaringan, lalu pilih Integrasi VNet.

- Periksa apakah Anda dapat melihat jaringan virtual jarak jauh. Masukkan ruang alamat jaringan virtual jarak jauh secara manual (Sinkronkan Jaringan dan Tambah Rute).

Untuk informasi lebih lanjut, baca artikel berikut:

Memecahkan masalah pesan kesalahan konfigurasi peering jaringan virtual

Penyewa <TENANT ID> saat ini tidak berwenang untuk mengakses langganan tertaut

Untuk mengatasi masalah ini, lihat Membuat peering jaringan virtual di antara langganan yang berbeda.

Tidak terhubung

Untuk mengatasi masalah ini, hapus peering dari kedua jaringan virtual, lalu buat ulang semuanya.

Gagal melakukan peering jaringan virtual Databricks

Untuk mengatasi masalah ini, konfigurasikan peering jaringan virtual pada Azure Databricks, lalu tentukan jaringan virtual target dengan ID Sumber Daya. Untuk informasi selengkapnya, baca Melakukan peering jaringan virtual Databricks ke jaringan virtual jarak jauh.

Jaringan virtual jarak jauh tidak memiliki gateway

Masalah ini terjadi ketika Anda melakukan peering jaringan virtual dari penyewa yang berbeda lalu ingin mengonfigurasikan Use Remote Gateways. Batasan portal Azure adalah tidak dapat memvalidasi keberadaan gateway jaringan virtual di jaringan virtual penyewa lain.

Ada dua cara untuk mengatasi masalah ini:

- Menghapus peering dan mengaktifkan opsi

Use Remote Gatewayssaat membuat peering baru. - Menggunakan PowerShell atau CLI, bukan portal Azure, untuk mengaktifkan

Use Remote Gateways.