Azure Web Application Firewall di Azure Content Delivery Network dari Microsoft

Azure Web Application Firewall (WAF) di Azure Content Delivery Network (CDN) dari Microsoft memberikan perlindungan terpusat untuk konten web Anda. WAF mempertahankan layanan web Anda terhadap eksploitasi dan kerentanan umum. Ini membuat layanan Anda sangat tersedia untuk para pengguna Anda dan membantu Anda memenuhi persyaratan kepatuhan.

Penting

Azure WAF di Azure CDN dari pratinjau Microsoft tidak lagi menerima pelanggan baru. Pelanggan didorong untuk menggunakan Azure WAF di Azure Front Door sebagai gantinya. Pelanggan CDN WAF yang ada disediakan dengan perjanjian tingkat layanan pratinjau. Fitur tertentu mungkin tidak didukung atau mungkin memiliki kemampuan terbatas. Lihat Ketentuan Penggunaan Tambahan Pratinjau Microsoft Azure untuk mengetahui detailnya.

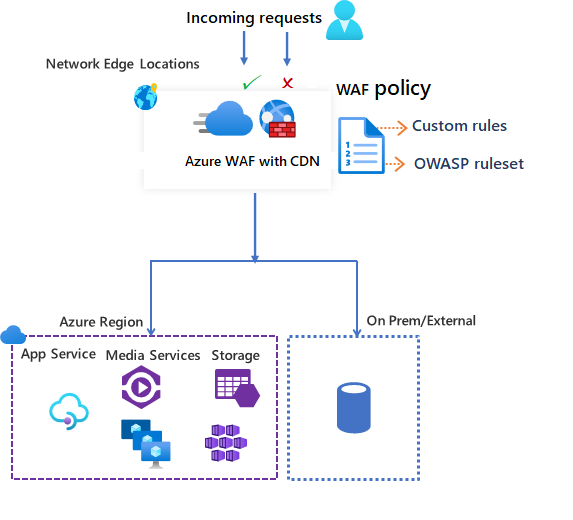

WAF di Azure CDN adalah solusi global dan terpusat. WAF ini disebarkan di lokasi tepi jaringan Azure di seluruh dunia. WAF menghentikan serangan berbahaya yang dekat dengan sumber serangan, sebelum mereka mencapai asal Anda. Anda mendapatkan perlindungan global dalam skala besar tanpa mengorbankan performa.

Kebijakan WAF dengan mudah menautkan ke titik akhir CDN apa pun di langganan Anda. Aturan baru dapat disebarkan dalam beberapa menit, sehingga Anda dapat merespons dengan cepat terhadap perubahan pola ancaman.

Anda dapat mengonfigurasi kebijakan WAF dan mengaitkan kebijakan tersebut ke satu atau beberapa titik akhir CDN untuk perlindungan. Kebijakan WAF terdiri dari dua jenis aturan keamanan:

aturan kustom yang bisa Anda buat.

seperangkat aturan terkelola yang merupakan kumpulan aturan yang telah dikonfigurasi sebelumnya yang dikelola Azure.

Ketika keduanya tersedia, aturan kustom diproses sebelum memproses aturan dalam seperangkat aturan terkelola. Aturan dibuat dari kondisi pencocokan, prioritas, dan tindakan. Jenis tindakan yang didukung adalah: ALLOW, BLOCK, LOG,dan REDIRECT. Anda dapat membuat kebijakan yang dikustomisasi secara keseluruhan untuk memenuhi persyaratan perlindungan aplikasi spesifik Anda dengan menggabungkan aturan terkelola dan aturan kustom.

Aturan dalam kebijakan diproses dalam urutan prioritas. Prioritas adalah angka unik yang menentukan urutan aturan untuk diproses. Angka yang lebih kecil adalah prioritas yang lebih tinggi dan aturan tersebut dievaluasi sebelum aturan dengan nilai yang lebih besar. Setelah aturan dicocokkan, tindakan yang sesuai yang ditentukan dalam aturan diterapkan ke permintaan. Setelah kecocokan seperti itu diproses, aturan dengan prioritas yang lebih rendah tidak diproses lebih lanjut.

Aplikasi web yang dihosting di Azure CDN hanya dapat memiliki satu kebijakan WAF yang terkait dengannya pada satu waktu. Namun, Anda dapat memiliki titik akhir CDN tanpa kebijakan WAF apa pun yang terkait dengannya. Jika kebijakan WAF tersedia, kebijakan ini direplikasi ke semua lokasi tepi kami untuk memastikan kebijakan keamanan yang konsisten di seluruh dunia.

Kebijakan WAF dapat dikonfigurasi untuk berjalan dalam dua mode berikut:

Mode deteksi: Saat dijalankan dalam mode deteksi, WAF tidak melakukan tindakan lain selain memantau dan mencatat permintaan dan aturan WAF yang cocok ke log WAF. Anda dapat mengaktifkan diagnostik logging untuk CDN. Saat Anda menggunakan portal, buka bagian Diagnostik.

Mode pencegahan: Dalam mode pencegahan, WAF mengambil tindakan yang ditentukan jika permintaan cocok dengan aturan. Jika kecocokan ditemukan, tidak ada evaluasi terhadap aturan lebih lanjut dengan prioritas yang lebih rendah. Setiap permintaan yang cocok juga dicatat dalam log WAF.

Anda dapat memilih salah satu tindakan berikut saat permintaan cocok dengan kondisi aturan:

- Izinkan: Permintaan tersebut melewati WAF dan diteruskan ke back-end. Tidak ada aturan prioritas lebih rendah yang dapat memblokir permintaan ini.

- Blokir: Permintaan diblokir dan WAF mengirimkan respons kepada klien tanpa meneruskan permintaan ke ujung belakang.

- Log: Permintaan dicatat dalam log WAF dan WAF terus mengevaluasi aturan dengan prioritas lebih rendah.

- Alihkan: WAF mengalihkan permintaan ke URI yang ditentukan. URI yang ditentukan adalah pengaturan tingkat kebijakan. Setelah dikonfigurasi, semua permintaan yang cocok dengan tindakan Alihkan dikirim ke URI tersebut.

Kebijakan WAF dapat terdiri dari dua jenis aturan keamanan:

- aturan kustom: aturan yang dapat Anda buat sendiri.

- seperangkat aturan terkelola: Sekumpulan aturan yang telah dikonfigurasi sebelumnya yang dapat Anda aktifkan sebelumnya.

Aturan kustom dapat memiliki aturan yang cocok dan aturan kontrol tarif.

Anda dapat mengonfigurasi aturan kecocokan kustom berikut ini:

Daftar IP yang diizinkan dan daftar blokir: Anda dapat mengontrol akses ke aplikasi web Anda berdasarkan daftar alamat IP klien atau rentang alamat IP. Dua jenis alamat, baik IPv4 dan IPv6, keduanya didukung. Aturan daftar IP menggunakan IP RemoteAddress yang terkandung dalam header permintaan X-Forwarded-For dan bukan SocketAddress yang dilihat WAF. Daftar IP dapat dikonfigurasi untuk memblokir atau mengizinkan permintaan di mana IP RemoteAddress cocok dengan IP dalam daftar. Jika Anda memiliki persyaratan untuk memblokir permintaan pada alamat IP sumber yang dilihat WAF, misalnya alamat server proksi jika pengguna berada di belakang proksi, Anda harus menggunakan tingkat standar atau premium Azure Front Door. Untuk informasi selengkapnya, lihat Mengonfigurasi aturan pembatasan IP dengan Web Application Firewall untuk Azure Front Door untuk detailnya.

Kontrol akses berbasis geografis: Anda dapat mengontrol akses ke aplikasi web Anda berdasarkan kode negara yang terkait dengan alamat IP klien.

Kontrol akses berbasis parameter HTTP: Anda dapat mendasarkan aturan pada kecocokan untai (karakter) dalam parameter permintaan HTTP/HTTPS. Misalnya, kueri string, argumen POST, URI Permintaan, Judul Permintaan, dan Isi Permintaan.

Meminta kontrol akses berbasis metode: Anda mendasarkan aturan pada metode permintaan HTTP atas permintaan tersebut. Misalnya, GET, PUT, atau HEAD.

Batasan ukuran: Anda dapat mendasarkan aturan pada panjang bagian tertentu dari permintaan seperti untai (karakter) kueri, Uri, atau request body.

Aturan kontrol tarif membatasi traffic yang sangat tinggi dari alamat IP klien manapun.

- Aturan pembatasan tarif: Anda dapat mengonfigurasi ambang batas jumlah permintaan web yang diizinkan dari alamat IP klien selama durasi satu menit. Aturan ini berbeda dari aturan kustom izinkan/blokir berbasis daftar IP yang mengizinkan semua atau memblokir semua permintaan dari alamat IP klien. Batas tarif dapat digabungkan dengan kondisi kecocokan tambahan seperti kecocokan parameter HTTP(S) untuk kontrol lalu lintas granuler.

Seperangkat aturan yang dikelola Azure menyediakan cara mudah untuk menyebarkan perlindungan terhadap serangkaian ancaman keamanan umum. Karena Azure mengelola set aturan ini, aturan diperbarui sesuai kebutuhan untuk melindungi dari tanda tangan serangan baru. Kumpulan Aturan Default yang dikelola Azure menyertakan aturan terhadap kategori ancaman berikut ini:

- Skrip lintas situs

- Serangan Java

- Penyertaan file lokal

- Serangan injeksi PHP

- Eksekusi perintah jarak jauh

- Penyertaan file jarak jauh

- Fiksasi sesi

- Perlindungan injeksi SQL

- Penyerang protokol

Nomor versi tahapan Seperangkat Aturan Default saat tanda tangan serangan baru telah ditambahkan ke seperangkat aturan. Seperangkat Aturan Default diaktifkan secara default dalam mode Deteksi dalam kebijakan WAF Anda. Anda dapat menonaktifkan atau mengaktifkan masing-masing aturan dalam Seperangkat Aturan Default untuk memenuhi persyaratan aplikasi. Anda juga dapat mengatur tindakan tertentu (ALLOW/BLOCK/REDIRECT/LOG) untuk setiap aturan. Tindakan default untuk Kumpulan Aturan Default terkelola adalah Blokir.

Aturan kustom selalu diterapkan sebelum aturan dalam Kumpulan Aturan Default dievaluasi. Jika permintaan cocok dengan aturan kustom, tindakan aturan terkait diterapkan. Permintaan diblokir atau diteruskan ke ujung belakang. Tidak ada aturan kustom lain atau aturan dalam Seperangkat Aturan Default yang diproses. Anda juga dapat menghapus Kumpulan Aturan Default dari kebijakan WAF Anda.

Anda dapat mengonfigurasi dan menyebarkan semua jenis aturan WAF menggunakan portal Microsoft Azure, API REST, templat Azure Resource Manager, dan Azure PowerShell.

Pemantauan untuk WAF dengan CDN terintegrasi dengan Azure Monitor untuk melacak peringatan dan dengan mudah memantau tren lalu lintas.