Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Saat organisasi semakin mengadopsi layanan cloud, memastikan akses yang aman dan efisien ke sumber daya ini menjadi yang terpenting. Hub FinOps menawarkan opsi fleksibel untuk mendukung akses publik atau privat ke jaringan data, tergantung pada kebutuhan Anda. Panduan ini menjelaskan cara kerja setiap opsi akses data dan cara mengonfigurasi jaringan privat untuk mengakses data dengan aman di hub FinOps.

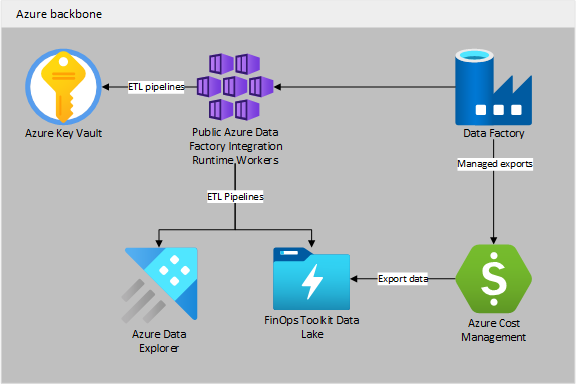

Cara kerja akses publik

Akses publik di hub FinOps memiliki sifat berikut:

- Akses dikontrol melalui kontrol akses berbasis peran (RBAC) dan komunikasi yang dienkripsi melalui keamanan lapisan transportasi (TLS).

- Penyimpanan dapat diakses melalui alamat IP publik (firewall diatur ke publik).

- Data Explorer (jika diterapkan) dapat diakses melalui alamat IP publik (firewall diatur untuk akses publik).

- Key Vault dapat diakses melalui alamat IP publik (firewall disetel ke publik).

- Azure Data Factory dikonfigurasi untuk menggunakan runtime integrasi publik.

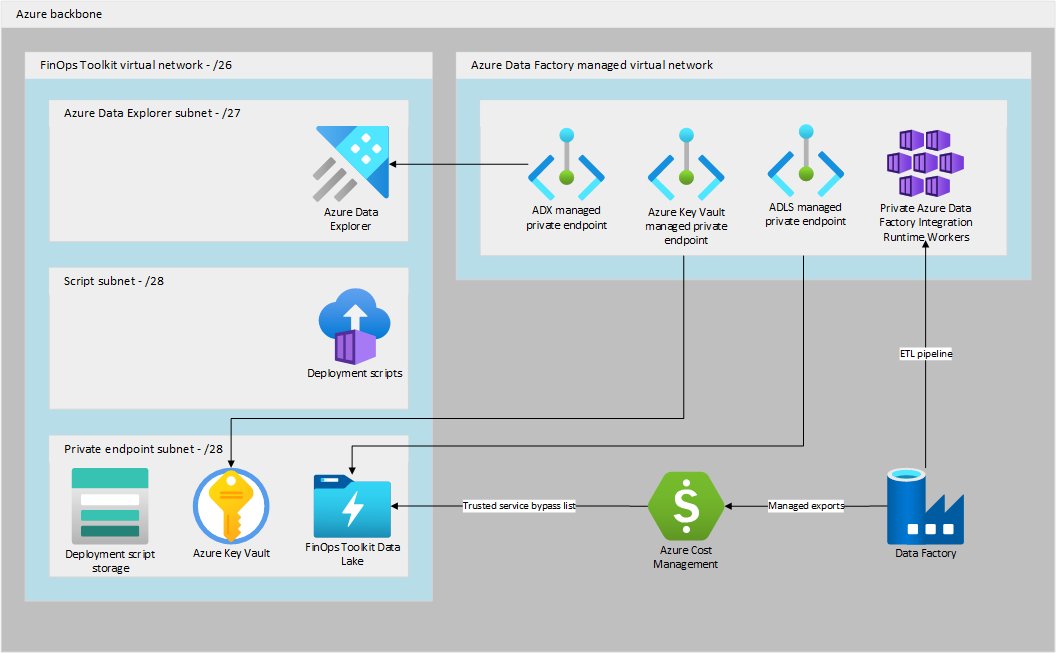

Cara kerja akses pribadi

Akses privat adalah opsi yang lebih aman yang menempatkan sumber daya hub FinOps pada jaringan yang terisolasi dan membatasi akses melalui jaringan privat:

- Akses jaringan publik dinonaktifkan secara default.

- Penyimpanan dapat diakses melalui alamat IP privat dan layanan Azure tepercaya - firewall diatur ke kondisi tolak secara default dengan pengecualian untuk layanan dalam daftar tepercaya.

- Data Explorer (jika diimplementasikan) dapat diakses melalui alamat IP privat - firewall ditetapkan untuk menolak secara default tanpa pengecualian.

- Brankas kunci dapat diakses melalui alamat IP privat dan layanan Azure tepercaya - firewall diatur untuk menolak secara default dengan pengecualian untuk layanan dalam daftar tepercaya.

- Azure Data Factory dikonfigurasi untuk menggunakan runtime integrasi publik, yang membantu mengurangi biaya.

- Jaringan virtual disebarkan untuk memastikan komunikasi antara semua komponen selama penyebaran dan saat runtime tetap bersifat pribadi.

Perhatikan bahwa jaringan privat dikenakan biaya tambahan untuk sumber daya jaringan, konektivitas, dan komputasi khusus di Azure Data Factory. Untuk perkiraan biaya terperinci, lihat kalkulator harga Azure.

Membandingkan opsi akses jaringan

Tabel berikut membandingkan opsi akses jaringan yang tersedia di hub FinOps:

| Komponen | Umum | Pribadi | Manfaat |

|---|---|---|---|

| Storage | Dapat diakses melalui internet¹ | Akses dibatasi ke jaringan hub FinOps, jaringan yang di-peering (misalnya, vNet perusahaan), dan layanan Azure tepercaya | Data hanya dapat diakses saat bekerja atau di VPN perusahaan |

| Azure Data Explorer | Dapat diakses melalui internet¹ | Akses dibatasi ke jaringan hub FinOps, jaringan yang di-peering (misalnya, vNet perusahaan), dan layanan Azure tepercaya | Data hanya dapat diakses saat bekerja atau di VPN perusahaan |

| Penyimpanan kunci | Dapat diakses melalui internet¹ | Akses dibatasi ke jaringan hub FinOps, jaringan yang di-peering (misalnya, vNet perusahaan), dan layanan Azure tepercaya | Kunci dan rahasia tidak pernah dapat diakses melalui internet terbuka |

| Azure Data Factory | Menggunakan kumpulan komputasi publik | Runtime integrasi terkelola di jaringan privat dengan Penjelajah Data, penyimpanan, dan gudang kunci | Semua pemrosesan data terjadi di dalam jaringan |

| Virtual Network | Tidak digunakan | Lalu lintas hub FinOps terjadi dalam vNet yang terisolasi | Semuanya tetap privat; ideal untuk lingkungan yang diatur |

¹ Meskipun sumber daya dapat diakses melalui internet, akses masih dilindungi oleh kontrol akses berbasis peran (RBAC).

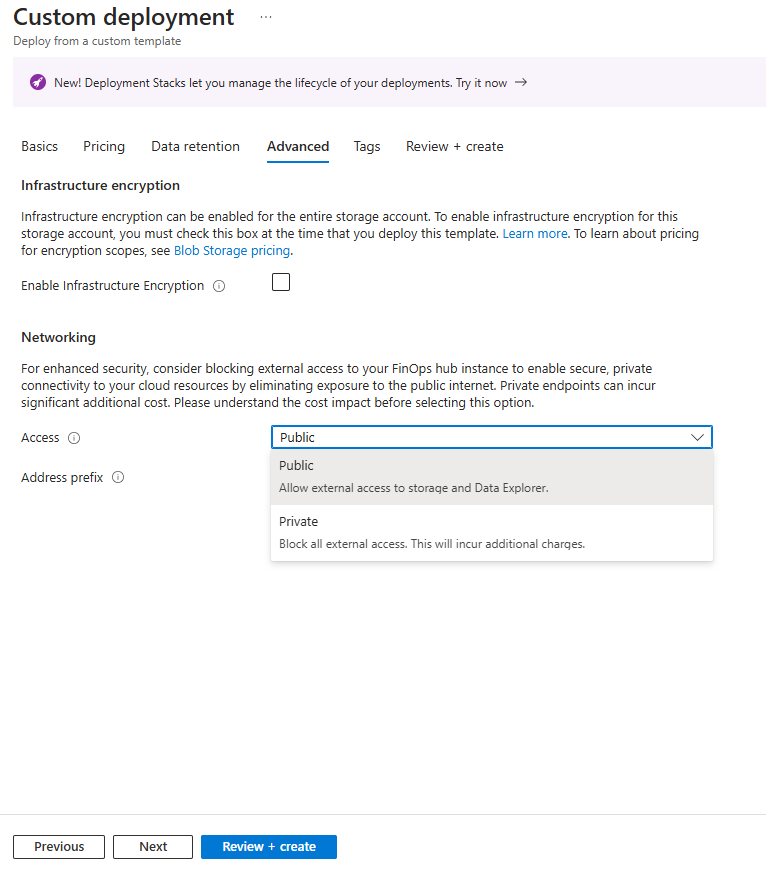

Mengaktifkan jaringan privat

Untuk mengaktifkan jaringan privat saat menyebarkan instans hub FinOps baru atau yang sudah ada, atur Access ke Private pada tab Tingkat Lanjut.

Sebelum mengaktifkan akses privat, tinjau detail jaringan di halaman ini untuk memahami konfigurasi tambahan yang diperlukan untuk menyambungkan ke instans hub Anda. Setelah diaktifkan, instans hub FinOps Anda tidak dapat diakses hingga akses jaringan dikonfigurasi di luar instans hub FinOps. Sebaiknya bagikan ini dengan admin jaringan Anda untuk memastikan rentang IP memenuhi standar jaringan dan mereka memahami cara menyambungkan instans hub Anda ke jaringan yang ada.

Menghapus jaringan privat

Jika Anda perlu mengurangi biaya atau menyederhanakan penyebaran hub FinOps, Anda dapat menghapus jaringan privat dan beralih kembali ke akses publik. Perubahan ini akan:

- Menghapus jaringan virtual dan biaya jaringan terkait

- Menonaktifkan titik akhir privat dan zona DNS

- Mengonfigurasi penyimpanan, Data Explorer, dan Key Vault untuk menggunakan akses publik

- Mengalihkan Azure Data Factory kembali ke runtime integrasi publik

Peringatan

Menghapus jaringan privat adalah perubahan signifikan yang akan memengaruhi cara Anda mengakses hub FinOps Anda. Pastikan semua pemangku kepentingan memahami implikasi keamanan sebelum melanjutkan.

Langkah-langkah untuk menghapus jaringan privat

Rencanakan transisi:

- Mengidentifikasi semua pengguna dan sistem yang saat ini mengakses hub melalui jaringan privat

- Berkoordinasi dengan administrator jaringan Anda tentang perubahan

- Jadwalkan jendela pemeliharaan karena hub akan tidak dapat diakses sementara selama transisi

Perbarui penyebaran hub FinOps:

Anda memiliki dua opsi untuk menyebarkan ulang hub FinOps Anda dengan akses publik:

Opsi 1: Mendistribusi ulang dari penyebaran yang sudah ada

- Menavigasi ke grup sumber daya hub FinOps Anda di portal Microsoft Azure

- Buka tab Penyebaran pada grup sumber daya

- Temukan dan buka penyebaran hub FinOps asli

- Klik Sebar ulang

- Pada tab Tingkat Lanjut , atur Akses ke Publik

- Tinjau semua pengaturan lain untuk memastikan pengaturan tetap seperti yang diinginkan

- Menyebarkan konfigurasi yang diperbarui

Opsi 2: Menyebarkan versi toolkit terbaru

- Instal toolkit FinOps versi terbaru saat ini

- Gunakan nama grup sumber daya, nama hub, dan nama kluster Data Explorer yang sama dengan penyebaran yang ada

- Nilai-nilai ini dapat diperoleh dari templat penyebaran asli atau file config.json di akun penyimpanan hub Anda

- Pada tab Tingkat Lanjut , atur Akses ke Publik

- Menyebarkan dengan konfigurasi yang sama untuk memperbarui hub Anda yang sudah ada

Verifikasi perubahan:

- Konfirmasikan bahwa akun penyimpanan, Data Explorer, dan Key Vault dapat diakses melalui titik akhir publik

- Menguji akses data dari Power BI dan sistem tersambung lainnya

- Verifikasi bahwa alur Azure Data Factory terus berjalan dengan sukses

Bersihkan sumber daya jaringan (opsional):

- Setelah mengonfirmasi bahwa hub berfungsi dengan benar dengan akses publik, Anda dapat menghapus sumber daya jaringan untuk berhenti menimbulkan biaya jaringan

- Hapus sumber daya dalam urutan berikut untuk menghindari konflik dependensi:

- Titik akhir pribadi

- Zona DNS Private

- Jaringan virtual dan kelompok keamanan jaringan (NSG)

- Berhati-hatilah saat menghapus sumber daya secara manual - pastikan sumber daya tersebut tidak digunakan oleh sistem lain

Hapus runtime integrasi terkelola Azure Data Factory (opsional):

- Saat jaringan privat diaktifkan, Azure Data Factory mungkin telah membuat runtime integrasi terkelola untuk pemrosesan data yang aman

- Walaupun meninggalkan runtime integrasi terkelola tidak akan merusak fungsionalitas, hal ini akan menimbulkan biaya berkelanjutan

- Untuk menghapus runtime integrasi terkelola:

- Menavigasi ke instans Azure Data Factory Anda di portal Microsoft Azure

- Pergi ke Mengelola>Runtime Integrasi

- Identifikasi runtime integrasi terkelola yang dibuat untuk jaringan pribadi (biasanya diberi nama sesuai dengan instans hub Anda)

- Menghentikan dan menghapus runtime integrasi terkelola jika tidak lagi diperlukan

- Verifikasi bahwa alur data Anda terus berfungsi dengan runtime integrasi publik

- Hanya hapus runtime integrasi terkelola yang secara khusus dibuat untuk penyiapan jaringan privat hub FinOps

Nota

Setelah menghapus jaringan privat, data hub FinOps Anda akan dapat diakses melalui internet, meskipun masih dilindungi oleh kontrol akses berbasis peran (RBAC) dan keamanan lapisan transportasi (TLS). Tinjau kebijakan keamanan organisasi Anda untuk memastikan ini memenuhi kebutuhan Anda.

Rekomendasi keamanan:

- Periksa pengaturan keamanan pada akun penyimpanan dan kluster Azure Data Explorer untuk memastikannya selaras dengan persyaratan keamanan Anda

- Pertimbangkan untuk menggunakan grup keamanan jaringan (NSG) atau aturan firewall untuk membatasi akses ke alamat IP terkenal seperti firewall perusahaan, titik akhir VPN, atau lokasi kantor tertentu

- Meninjau dan mengonfigurasi aturan akses jaringan akun penyimpanan untuk membatasi akses dari jaringan tepercaya jika diperlukan

- Verifikasi bahwa pengaturan jaringan kluster Azure Data Explorer dikonfigurasi dengan benar untuk persyaratan akses Anda

Jaringan virtual di hub FinOps

Saat akses privat dipilih, instans hub FinOps Anda menyertakan jaringan virtual untuk memastikan komunikasi antara berbagai komponennya tetap privat.

- Jaringan virtual dapat berupa ukuran subnet apa pun dari /8 hingga /26, dengan minimal /26 (64 alamat IP) yang diperlukan. Defaultnya adalah /26 untuk menghemat alamat IP sambil menyediakan ukuran subnet minimum yang diperlukan untuk Container Services (digunakan selama penyebaran untuk menjalankan skrip) dan Data Explorer.

- Rentang IP dapat diatur pada saat penyebaran dan secara default diatur ke 10.20.30.0/26. Pilih subnet yang lebih besar (seperti /24 atau lebih kecil) jika Anda memerlukan ruang alamat tambahan untuk layanan seperti Power BI VNet Data Gateway.

Jika perlu, Anda dapat membuat jaringan virtual, subnet, dan secara opsional melakukan peering dengan jaringan hub Anda sebelum menyebarkan hub FinOps jika Anda mengikuti persyaratan ini:

- Jaringan virtual harus berukuran minimal /26 (64 alamat IP) tetapi dapat menjadi ukuran apa pun hingga /8 (16.777.216 alamat IP).

- Nama harus

<HubName>-vNet. - Jaringan virtual harus dibagi menjadi tiga subnet dengan delegasi layanan seperti yang ditentukan:

- private-endpoint-subnet (/28) – tidak ada delegasi layanan yang dikonfigurasi; menghosting endpoint privat untuk penyimpanan dan key vault.

- skrip-subnet (/28) – didelegasikan ke layanan kontainer untuk menjalankan skrip selama penyebaran.

- dataExplorer-subnet (/27) – didelegasikan ke Azure Data Explorer.

Titik akhir privat dan DNS

Komunikasi antara berbagai komponen hub FinOps dienkripsi menggunakan TLS. Agar validasi sertifikat TLS berhasil saat menggunakan jaringan privat, diperlukan resolusi nama sistem nama domain (DNS) yang andal. Zona DNS, titik akhir privat, dan entri DNS menjamin resolusi nama antara komponen hub FinOps.

- privatelink.blob.core.windows.net – untuk Data Explorer dan penyimpanan yang digunakan oleh skrip penyebaran

- privatelink.dfs.core.windows.net - untuk Data Explorer dan data lake yang menghosting konfigurasi data dan alur FinOps

- privatelink.table.core.windows.net – untuk Data Explorer

- privatelink.queue.core.windows.net – untuk Data Explorer

- privatelink.vaultcore.azure.net – untuk Azure Key Vault

- privatelink.{location}.kusto.windows.net – untuk Data Explorer

Penting

Mengubah konfigurasi DNS jaringan virtual hub FinOps tidak disarankan. Komponen hub FinOps memerlukan resolusi nama yang andal untuk penyebaran dan peningkatan agar berhasil. Alur Data Factory juga memerlukan resolusi nama yang andal antar komponen.

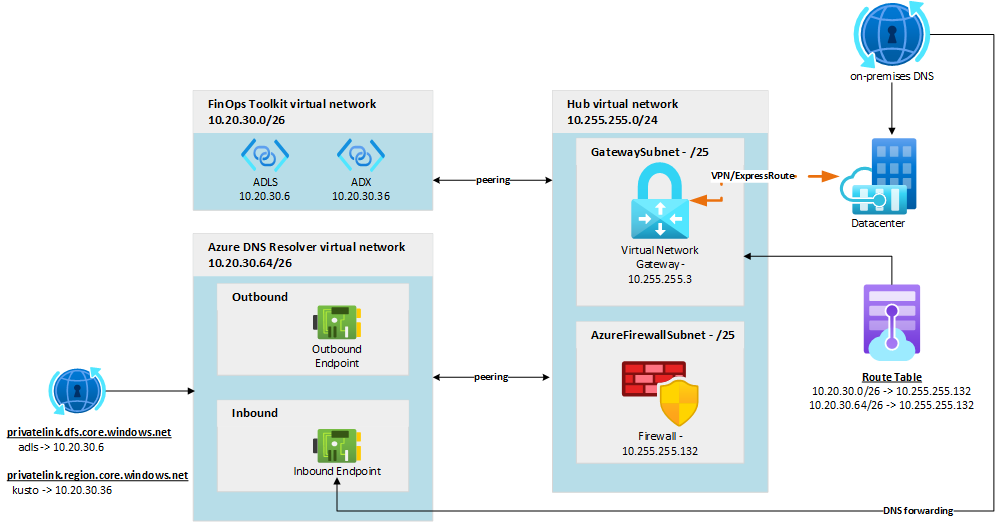

Peering jaringan, perutean, dan penyelesaian nama

Saat akses privat dipilih, instans hub FinOps disebarkan ke jaringan virtual spoke yang terisolasi. Ada beberapa opsi untuk mengaktifkan konektivitas privat ke jaringan virtual hub FinOps termasuk:

- Melakukan peering antara jaringan hub FinOps dan vNet Azure lainnya.

- Menghubungkan jaringan hub FinOps dengan hub Azure vWAN.

- Memperluas ruang alamat jaringan hub FinOps dan menyebarkan gateway VPN.

- Memperluas ruang alamat jaringan hub FinOps dan menyebarkan gateway data Power BI.

- Mengizinkan rentang IP firewall perusahaan dan VPN dapat diakses melalui internet publik melalui firewall penyimpanan dan Data Explorer.

Untuk mengakses data hub FinOps dari jaringan virtual yang ada, konfigurasikan catatan di jaringan virtual tersebut untuk mengakses penyimpanan atau Data Explorer. catatan CNAME mungkin juga diperlukan tergantung pada solusi DNS Anda.

| Diperlukan | Nama | Deskripsi |

|---|---|---|

| Diperlukan | < >storage_account_name.privatelink.dfs.core.windows.net | Catatan untuk mengakses penyimpanan |

| Opsional | < >storage_account_name.dfs.core.windows.net | CNAME ke catatan A penyimpanan |

| Diperlukan | < >data_explorer_name.privatelink.<>azure_location.kusto.windows.net | Catatan untuk mengakses Data Explorer |

| Opsional | < >data_explorer_name.<>azure_location.kusto.windows.net | CNAME ke rekaman A Data Explorer |

Penting

Saat menggunakan titik akhir privat bersama dengan gateway data Power BI, pastikan untuk menggunakan nama domain yang sepenuhnya memenuhi syarat (FQDN) dari kluster Azure Data Explorer (seperti clustername.region.kusto.windows.net) daripada versi singkatan (seperti clustername.region). Ini memastikan resolusi nama yang tepat untuk fungsi titik akhir privat seperti yang diharapkan.

Contoh peering jaringan

Dalam contoh ini:

- Jaringan virtual hub FinOps dihubungkan ke hub jaringan.

- Firewall Azure bertindak sebagai inti router.

- Entri DNS untuk penyimpanan dan Data Explorer ditambahkan ke Azure DNS Resolver untuk memastikan resolusi nama yang andal.

- Agar lalu lintas dari lokasi on-premis dapat dirutekan ke vNet yang dipasangkan, tabel rute dilampirkan ke subnet gateway jaringan.

Topologi jaringan ini mengikuti panduan arsitektur jaringan Hub-Spoke yang diuraikan dalam Cloud Adoption Framework untuk Azure dan Azure Architecture Center.

Berikan umpan balik

Beri tahu kami bagaimana kinerja kami melalui ulasan singkat. Kami menggunakan ulasan ini untuk meningkatkan dan memperluas alat dan sumber daya FinOps.

Jika Anda mencari sesuatu yang spesifik, pilih yang sudah ada atau buat ide baru. Bagikan ide dengan orang lain untuk mendapatkan lebih banyak suara. Kami fokus pada ide-ide dengan suara terbanyak.