Pembatasan penyewa universal

Pembatasan penyewa universal meningkatkan fungsionalitas pembatasan penyewa v2 menggunakan Akses Aman Global untuk menandai semua lalu lintas terlepas dari sistem operasi, browser, atau faktor bentuk perangkat. Ini memungkinkan dukungan untuk konektivitas jaringan klien dan jarak jauh. Administrator tidak lagi harus mengelola konfigurasi server proksi atau konfigurasi jaringan yang kompleks.

Pembatasan Penyewa Universal melakukan penegakan ini menggunakan sinyal kebijakan berbasis Akses Aman Global untuk autentikasi dan bidang data. Pembatasan penyewa v2 memungkinkan perusahaan untuk mencegah penyelundupan data oleh pengguna menggunakan identitas penyewa eksternal untuk aplikasi terintegrasi Microsoft Entra seperti Microsoft Graph, SharePoint Online, dan Exchange Online. Teknologi ini bekerja sama untuk mencegah penyelundupan data secara universal di semua perangkat dan jaringan.

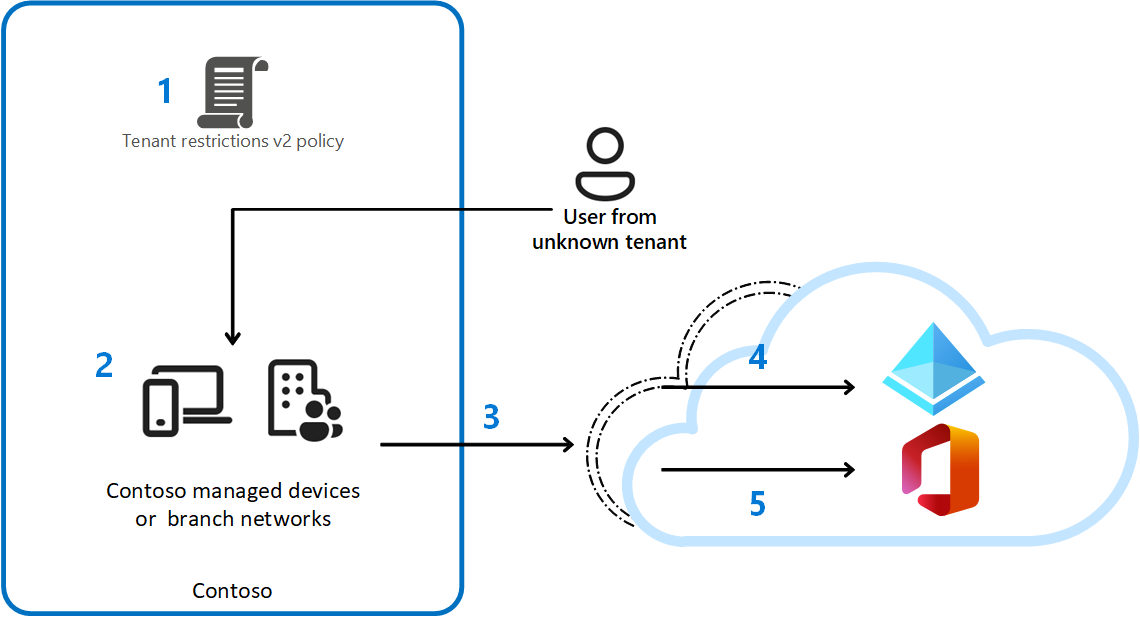

Tabel berikut menjelaskan langkah-langkah yang diambil pada setiap titik dalam diagram sebelumnya.

| Langkah | Deskripsi |

|---|---|

| 1 | Contoso mengonfigurasi kebijakan **pembatasan penyewa v2 ** di pengaturan akses lintas penyewa mereka untuk memblokir semua akun eksternal dan aplikasi eksternal. Contoso memberlakukan kebijakan menggunakan pembatasan penyewa universal Akses Aman Global. |

| 2 | Pengguna dengan perangkat yang dikelola Contoso mencoba mengakses aplikasi terintegrasi Microsoft Entra dengan identitas eksternal yang tidak disanksi. |

| 3 | Perlindungan bidang autentikasi: Menggunakan ID Microsoft Entra, kebijakan Contoso memblokir akun eksternal yang tidak disanksi untuk mengakses penyewa eksternal. |

| 4 | Perlindungan bidang data: Jika pengguna kembali mencoba mengakses aplikasi eksternal yang tidak disanksi dengan menyalin token respons autentikasi yang mereka peroleh di luar jaringan Contoso dan menempelkannya ke perangkat, mereka akan diblokir. Ketidakcocokan token memicu aatentikasi ulang dan memblokir akses. Untuk SharePoint Online, setiap upaya untuk mengakses sumber daya secara anonim akan diblokir. |

Pembatasan penyewa universal membantu mencegah penyelundupan data di seluruh browser, perangkat, dan jaringan dengan cara berikut:

- Ini memungkinkan aplikasi Microsoft Entra ID, Akun Microsoft, dan Microsoft untuk mencari dan menerapkan kebijakan pembatasan penyewa terkait v2. Pencarian ini memungkinkan aplikasi kebijakan yang konsisten.

- Bekerja dengan semua aplikasi pihak ketiga terintegrasi Microsoft Entra di bidang autentikasi selama masuk.

- Bekerja dengan Exchange, SharePoint, dan Microsoft Graph untuk perlindungan bidang data.

Prasyarat

- Administrator yang berinteraksi dengan fitur Akses Aman Global harus memiliki satu atau beberapa penetapan peran berikut tergantung pada tugas yang mereka lakukan.

- Peran Administrator Akses Aman Global untuk mengelola fitur Akses Aman Global.

- Administrator Akses Bersyar untuk membuat dan berinteraksi dengan kebijakan Akses Bersyar.

- Produk ini membutuhkan lisensi. Untuk detailnya, lihat bagian lisensi dari Apa itu Akses Aman Global. Jika diperlukan, Anda dapat membeli lisensi atau mendapatkan lisensi uji coba.

Pembatasan yang diketahui

- Jika Anda telah mengaktifkan pembatasan penyewa universal dan Anda mengakses pusat admin Microsoft Entra untuk salah satu penyewa terdaftar yang diizinkan, Anda mungkin melihat kesalahan "Akses ditolak". Tambahkan bendera fitur berikut ke pusat admin Microsoft Entra:

?feature.msaljs=true&exp.msaljsexp=true- Misalnya, Anda bekerja untuk Contoso dan Anda telah mengizinkan Fabrikam terdaftar sebagai penyewa mitra. Anda mungkin melihat pesan kesalahan untuk pusat admin Microsoft Entra penyewa Fabrikam.

- Jika Anda menerima pesan kesalahan "akses ditolak" untuk URL ini:

https://entra.microsoft.com/maka tambahkan bendera fitur sebagai berikut:https://entra.microsoft.com/?feature.msaljs%253Dtrue%2526exp.msaljsexp%253Dtrue#home

- Jika Anda menerima pesan kesalahan "akses ditolak" untuk URL ini:

Mengonfigurasi kebijakan v2 pembatasan penyewa

Sebelum organisasi dapat menggunakan pembatasan penyewa universal, mereka harus mengonfigurasi pembatasan penyewa default dan pembatasan penyewa untuk mitra tertentu.

Untuk informasi selengkapnya untuk mengonfigurasi kebijakan ini, lihat artikel Menyiapkan pembatasan penyewa v2.

Mengaktifkan pemberian tag untuk pembatasan penyewa v2

Setelah membuat kebijakan v2 pembatasan penyewa, Anda dapat menggunakan Akses Aman Global untuk menerapkan pemberian tag untuk pembatasan penyewa v2. Administrator dengan peran Administrator Akses Aman Global dan Administrator Keamanan harus mengambil langkah-langkah berikut untuk mengaktifkan penerapan dengan Akses Aman Global.

- Masuk ke pusat admin Microsoft Entra sebagai Administrator Akses Aman Global.

- Telusuri Ke Pembatasan Penyewa Manajemen>Sesi Akses>Global Akses>Aman Global.

- Pilih tombol untuk Mengaktifkan pemberian tag untuk menerapkan pembatasan penyewa di jaringan Anda.

- Pilih Simpan.

Coba pembatasan penyewa Universal dengan SharePoint Online (pratinjau).

Kemampuan ini berfungsi sama untuk Exchange Online dan Microsoft Graph dalam contoh berikut, kami menjelaskan cara melihatnya dalam tindakan di lingkungan Anda sendiri.

Coba jalur autentikasi:

- Dengan pembatasan penyewa universal dinonaktifkan di pengaturan global Akses Aman Global.

- Buka SharePoint Online,

https://yourcompanyname.sharepoint.com/, dengan identitas eksternal yang tidak diizinkan tercantum dalam kebijakan pembatasan penyewa v2.- Misalnya, pengguna Fabrikam di penyewa Fabrikam.

- Pengguna Fabrikam harus dapat mengakses SharePoint Online.

- Aktifkan pembatasan penyewa universal.

- Sebagai pengguna akhir, dengan Klien Akses Aman Global berjalan, buka SharePoint Online dengan identitas eksternal yang belum diizinkan secara eksplisit tercantum.

- Misalnya, pengguna Fabrikam di penyewa Fabrikam.

- Pengguna Fabrikam harus diblokir agar tidak mengakses SharePoint Online dengan pesan kesalahan yang mengatakan:

- Akses diblokir, departemen IT Contoso telah membatasi organisasi mana yang dapat diakses. Hubungi departemen IT Contoso untuk mendapatkan akses.

Coba jalur data

- Dengan pembatasan penyewa universal dinonaktifkan di pengaturan global Akses Aman Global.

- Buka SharePoint Online,

https://yourcompanyname.sharepoint.com/, dengan identitas eksternal yang tidak diizinkan tercantum dalam kebijakan pembatasan penyewa v2.- Misalnya, pengguna Fabrikam di penyewa Fabrikam.

- Pengguna Fabrikam harus dapat mengakses SharePoint Online.

- Di browser yang sama dengan SharePoint Online terbuka, buka Alat Pengembang, atau tekan F12 pada keyboard. Mulai menangkap log jaringan. Anda akan melihat Status 200, ketika semuanya berfungsi seperti yang diharapkan.

- Pastikan opsi Pertahankan log dicentang sebelum melanjutkan.

- Biarkan jendela browser tetap terbuka dengan log.

- Aktifkan pembatasan penyewa universal.

- Saat pengguna Fabrikam, di browser dengan SharePoint Online terbuka, dalam beberapa menit, log baru muncul. Selain itu, browser dapat me-refresh dirinya sendiri berdasarkan permintaan dan respons yang terjadi di back-end. Jika browser tidak di-refresh secara otomatis setelah beberapa menit, tekan refresh di browser dengan SharePoint Online terbuka.

- Pengguna Fabrikam melihat bahwa akses mereka sekarang diblokir dengan mengatakan:

- Akses diblokir, departemen IT Contoso telah membatasi organisasi mana yang dapat diakses. Hubungi departemen IT Contoso untuk mendapatkan akses.

- Pengguna Fabrikam melihat bahwa akses mereka sekarang diblokir dengan mengatakan:

- Di log, cari Status 302. Baris ini menunjukkan pembatasan penyewa universal yang diterapkan pada lalu lintas.

- Dalam respons yang sama, periksa header untuk informasi berikut yang mengidentifikasi bahwa pembatasan penyewa universal diterapkan:

Restrict-Access-Confirm: 1x-ms-diagnostics: 2000020;reason="xms_trpid claim was not present but sec-tenant-restriction-access-policy header was in requres";error_category="insufficiant_claims"

- Dalam respons yang sama, periksa header untuk informasi berikut yang mengidentifikasi bahwa pembatasan penyewa universal diterapkan:

Ketentuan Penggunaan

Penggunaan Anda atas pengalaman dan fitur pratinjau Akses Privat Microsoft Entra dan Akses Internet Microsoft Entra diatur oleh syarat dan ketentuan layanan online pratinjau perjanjian tempat Anda mendapatkan layanan. Pratinjau dapat tunduk pada pengurangan atau komitmen keamanan, kepatuhan, dan privasi yang berbeda, seperti yang dijelaskan lebih lanjut dalam Ketentuan Lisensi Universal untuk Layanan Online dan Adendum Perlindungan Data Produk dan Layanan Microsoft ("DPA"), dan pemberitahuan lain yang disediakan dengan Pratinjau.

Langkah berikutnya

Langkah selanjutnya untuk memulai Akses Internet Microsoft Entra adalah Mengaktifkan sinyal Akses Aman Global yang ditingkatkan.

Untuk informasi selengkapnya tentang kebijakan Akses Bersyar untuk Akses Aman Global, lihat artikel berikut ini:

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk