Tutorial: Mengonfigurasi Forcepoint Cloud Security Gateway - Autentikasi Pengguna untuk provisi pengguna otomatis

Tutorial ini menjelaskan langkah-langkah yang perlu Anda lakukan di Forcepoint Cloud Security Gateway - Autentikasi Pengguna dan ID Microsoft Entra untuk mengonfigurasi provisi pengguna otomatis. Saat dikonfigurasi, MICROSOFT Entra ID secara otomatis memprovisi dan mendeprovisi pengguna dan grup ke Forcepoint Cloud Security Gateway - Autentikasi Pengguna menggunakan layanan provisi Microsoft Entra. Untuk detail penting tentang apa yang dilakukan layanan ini, cara kerjanya, dan tanya jawab umum, lihat Mengotomatiskan provisi dan deprovisi pengguna ke aplikasi SaaS dengan ID Microsoft Entra.

Kemampuan yang didukung

- Membuat pengguna di Forcepoint Cloud Security Gateway - Autentikasi Pengguna.

- Hapus pengguna di Forcepoint Cloud Security Gateway - Autentikasi Pengguna saat mereka tidak memerlukan akses lagi.

- Menjaga atribut pengguna tetap sinkron antara ID Microsoft Entra dan Forcepoint Cloud Security Gateway - Autentikasi Pengguna.

- Memprovisikan grup dan keanggotaan grup di Forcepoint Cloud Security Gateway - Autentikasi Pengguna.

- Akses menyeluruh ke Forcepoint Cloud Security Gateway - Autentikasi Pengguna (disarankan ).

Prasyarat

Skenario yang diuraikan dalam tutorial ini mengasumsikan bahwa Anda sudah memiliki prasyarat berikut:

- Penyewa Microsoft Entra.

- Salah satu peran berikut: Administrator Aplikasi, Administrator Aplikasi Cloud, atau Pemilik Aplikasi.

- Forcepoint Cloud Security Gateway - Penyewa Autentikasi Pengguna.

- Akun pengguna di Forcepoint Cloud Security Gateway - Autentikasi Pengguna dengan izin Admin.

Langkah 1: Merencanakan penyebaran provisi Anda

- Pelajari tentang Cara kerja layanan provisi .

- Tentukan siapa yang akan berada dalam cakupan untuk provisi.

- Tentukan data apa yang akan dipetakan antara ID Microsoft Entra dan Forcepoint Cloud Security Gateway - Autentikasi Pengguna.

Langkah 2: Mengonfigurasi Forcepoint Cloud Security Gateway - Autentikasi Pengguna untuk mendukung provisi dengan ID Microsoft Entra

Hubungi Forcepoint Cloud Security Gateway - Dukungan Autentikasi Pengguna untuk mengonfigurasi Forcepoint Cloud Security Gateway - Autentikasi Pengguna untuk mendukung provisi dengan ID Microsoft Entra.

Langkah 3: Tambahkan Forcepoint Cloud Security Gateway - Autentikasi Pengguna dari galeri aplikasi Microsoft Entra

Tambahkan Forcepoint Cloud Security Gateway - Autentikasi Pengguna dari galeri aplikasi Microsoft Entra untuk mulai mengelola provisi ke Forcepoint Cloud Security Gateway - Autentikasi Pengguna. Jika sebelumnya Anda telah menyiapkan Forcepoint Cloud Security Gateway - Autentikasi Pengguna untuk SSO, Anda dapat menggunakan aplikasi yang sama. Namun, sebaiknya Anda membuat aplikasi terpisah saat menguji integrasi pada awalnya. Pelajari selengkapnya tentang cara menambahkan aplikasi dari galeri di sini.

Langkah 4 : Tentukan siapa yang akan berada dalam cakupan provisi

Layanan provisi Microsoft Entra memungkinkan Anda untuk mencakup siapa yang akan disediakan berdasarkan penugasan ke aplikasi dan atau berdasarkan atribut pengguna /grup. Jika Anda memilih untuk mencakup siapa saja yang akan diprovisi ke aplikasi berdasarkan penugasan, Anda dapat mengikuti langkah-langkah berikut untuk menetapkan pengguna dan grup ke aplikasi. Jika Anda memilih untuk mencakup siapa saja yang akan diprovisikan hanya berdasarkan pada atribut pengguna atau grup, Anda dapat menggunakan filter cakupan seperti yang dijelaskan di sini.

Mulai dari yang kecil. Lakukan pengujian pada set kecil pengguna dan grup sebelum meluncurkan ke semua orang. Saat cakupan provisi diatur ke pengguna dan grup yang telah ditetapkan, Anda dapat mengontrolnya dengan menetapkan satu atau dua pengguna atau grup ke aplikasi. Ketika cakupan diatur ke semua pengguna dan grup, Anda dapat menentukan filter cakupan berbasis atribut.

Jika Anda memerlukan lebih banyak peran, Anda dapat memperbarui manifes aplikasi untuk menambahkan peran baru.

Langkah 5: Mengonfigurasi provisi pengguna otomatis ke Forcepoint Cloud Security Gateway - Autentikasi Pengguna

Bagian ini memandu Anda melalui langkah-langkah untuk mengonfigurasi layanan provisi Microsoft Entra untuk membuat, memperbarui, dan menonaktifkan pengguna dan/atau grup di TestApp berdasarkan penetapan pengguna dan/atau grup di ID Microsoft Entra.

Untuk mengonfigurasi provisi pengguna otomatis untuk Forcepoint Cloud Security Gateway - Autentikasi Pengguna di ID Microsoft Entra:

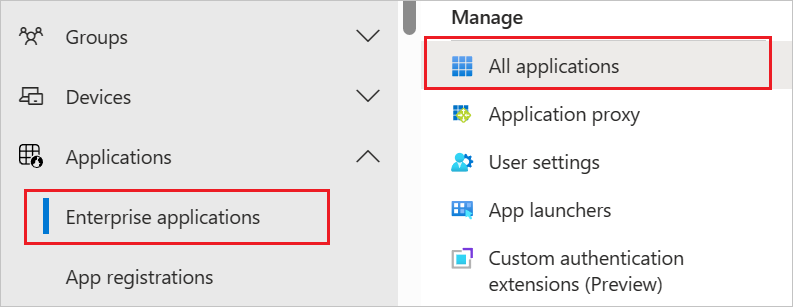

Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Aplikasi Cloud.

Telusuri aplikasi Identity>Applications>Enterprise

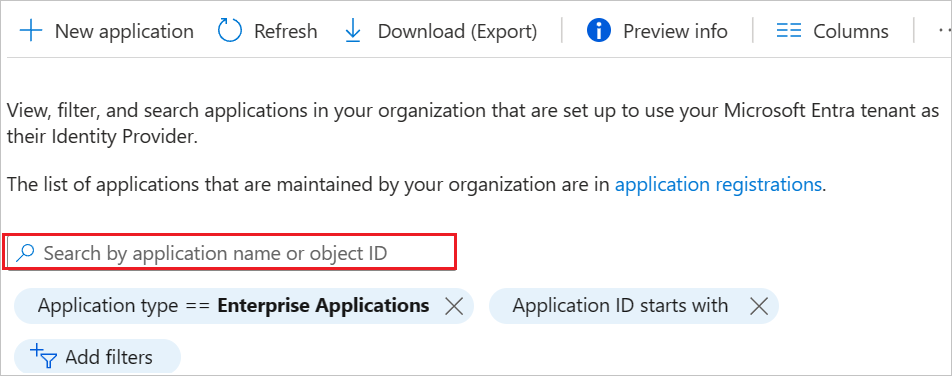

Dalam daftar aplikasi, pilih Forcepoint Cloud Security Gateway - Autentikasi Pengguna.

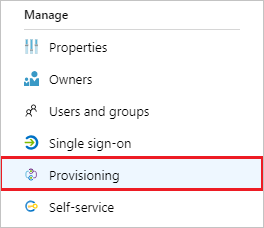

Pilih Provisi tab.

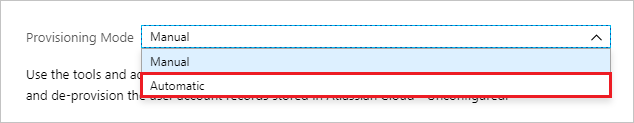

Atur Mode Provisi ke Otomatis.

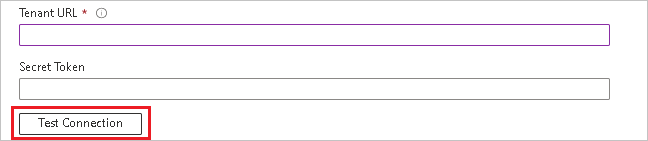

Di bawah bagian Info Masuk Admin, masukkan Forcepoint Cloud Security Gateway Anda - URL Penyewa Autentikasi Pengguna dan Token Rahasia. Klik Uji Koneksi ion untuk memastikan ID Microsoft Entra dapat tersambung ke Forcepoint Cloud Security Gateway - Autentikasi Pengguna. Jika koneksi gagal, pastikan Forcepoint Cloud Security Gateway - akun Autentikasi Pengguna Anda memiliki izin Admin, lalu coba lagi.

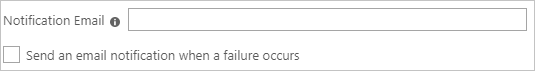

Di bidang Surel Pemberitahuan, masukkan alamat surel seseorang atau grup penerima pemberitahuan kesalahan provisi dan pilih kotak centang Kirim pemberitahuan surel ketika kegagalan terjadi.

Pilih Simpan.

Di bawah bagian Pemetaan , pilih Sinkronkan pengguna Microsoft Entra ke Forcepoint Cloud Security Gateway - Autentikasi Pengguna.

Tinjau atribut pengguna yang disinkronkan dari ID Microsoft Entra ke Forcepoint Cloud Security Gateway - Autentikasi Pengguna di bagian Pemetaan Atribut. Atribut yang dipilih sebagai properti Pencocokan digunakan untuk mencocokkan akun pengguna di Forcepoint Cloud Security Gateway - Autentikasi Pengguna untuk operasi pembaruan. Jika Anda memilih untuk mengubah atribut target yang cocok, Anda harus memastikan bahwa Forcepoint Cloud Security Gateway - User Authentication API mendukung pemfilteran pengguna berdasarkan atribut tersebut. Pilih tombol Simpan untuk menerapkan perubahan apa pun.

Atribut Jenis Didukung untuk pemfilteran Diperlukan oleh Forcepoint Cloud Security Gateway - Autentikasi Pengguna userName String ✓ ✓ externalId String ✓ displayName String ✓ urn:ietf:params:scim:schemas:extension:forcepoint:2.0:User:ntlmId String Di bawah bagian Pemetaan , pilih Sinkronkan grup Microsoft Entra ke Forcepoint Cloud Security Gateway - Autentikasi Pengguna.

Tinjau atribut grup yang disinkronkan dari ID Microsoft Entra ke Forcepoint Cloud Security Gateway - Autentikasi Pengguna di bagian Pemetaan Atribut. Atribut yang dipilih sebagai properti Pencocokan digunakan untuk mencocokkan grup di Forcepoint Cloud Security Gateway - Autentikasi Pengguna untuk operasi pembaruan. Pilih tombol Simpan untuk menerapkan perubahan apa pun.

Atribut Jenis Didukung untuk pemfilteran Diperlukan oleh Forcepoint Cloud Security Gateway - Autentikasi Pengguna displayName String ✓ ✓ externalId String anggota Referensi Untuk mengonfigurasi filter cakupan, lihat instruksi berikut yang disediakan dalam Tutorial filter cakupan.

Untuk mengaktifkan layanan provisi Microsoft Entra untuk Forcepoint Cloud Security Gateway - Autentikasi Pengguna, ubah Status Provisi menjadi Aktif di bagian Pengaturan.

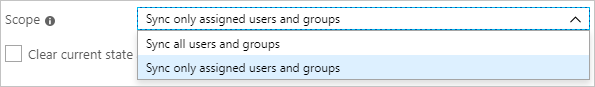

Tentukan pengguna dan/atau grup yang ingin Anda provisikan ke Forcepoint Cloud Security Gateway - Autentikasi Pengguna dengan memilih nilai yang diinginkan dalam Cakupan di bagian Pengaturan.

Ketika Anda siap untuk memprovisi, klik Simpan.

Operasi ini memulai siklus sinkronisasi awal semua pengguna dan grup yang ditentukan dalam Cakupan di bagian Pengaturan. Siklus awal membutuhkan waktu lebih lama untuk dilakukan daripada siklus berikutnya, yang terjadi sekitar setiap 40 menit selama layanan provisi Microsoft Entra berjalan.

Langkah 6: Memantau penyebaran Anda

Setelah Anda mengonfigurasi provisi, gunakan sumber daya berikut untuk memantau penyebaran Anda:

- Gunakan log provisi untuk menentukan pengguna mana yang telah berhasil atau gagal diprovisi

- Periksa bilah progres untuk melihat status siklus provisi dan seberapa lama penyelesaiannya

- Jika konfigurasi provisi tampaknya dalam keadaan tidak sehat, aplikasi masuk ke karantina. Pelajari selengkapnya status karantina di sini.

Sumber daya lainnya

- Mengelola provisi akun pengguna untuk Aplikasi Perusahaan

- Apa itu akses aplikasi dan akses menyeluruh dengan MICROSOFT Entra ID?

Langkah berikutnya

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk