Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Microsoft Fabric menggunakan Microsoft Entra ID Conditional Access sebagai bagian dari model keamanan Zero Trust berbasis identitasnya. Setiap permintaan ke Fabric diautentikasi dengan ID Microsoft Entra, dan kebijakan Akses Bersyarat dapat menentukan akses berdasarkan sinyal seperti identitas pengguna, status perangkat, dan lokasi. Kebijakan umum meliputi:

- Memerlukan autentikasi multifaktor (MFA).

- Izinkan hanya perangkat yang terdaftar di Intune untuk mengakses layanan tertentu.

- Membatasi lokasi pengguna dan rentang IP.

Akses Bersyarat adalah salah satu dari beberapa kontrol keamanan yang tersedia untuk melindungi akses ke Fabric. Ini melengkapi perlindungan berbasis jaringan seperti tautan privat dan mendukung pendekatan keamanan berlapis yang selaras dengan prinsip Zero Trust . Untuk informasi lebih lanjut tentang fitur lengkap Akses Bersyarat, silakan lihat dokumentasi Microsoft Entra tentang Akses Bersyarat.

Praktik terbaik yang direkomendasikan untuk kebijakan Akses Bersyar Fabric

Untuk memastikan pengalaman yang lancar dan aman di seluruh Microsoft Fabric dan layanan terhubungnya, siapkan satu kebijakan Akses Bersyarat umum. Pendekatan ini membantu:

- Kurangi perintah masuk yang tidak terduga yang disebabkan oleh kebijakan yang berbeda pada layanan hilir.

- Pertahankan penyiapan keamanan yang konsisten di semua alat.

- Meningkatkan pengalaman pengguna secara keseluruhan.

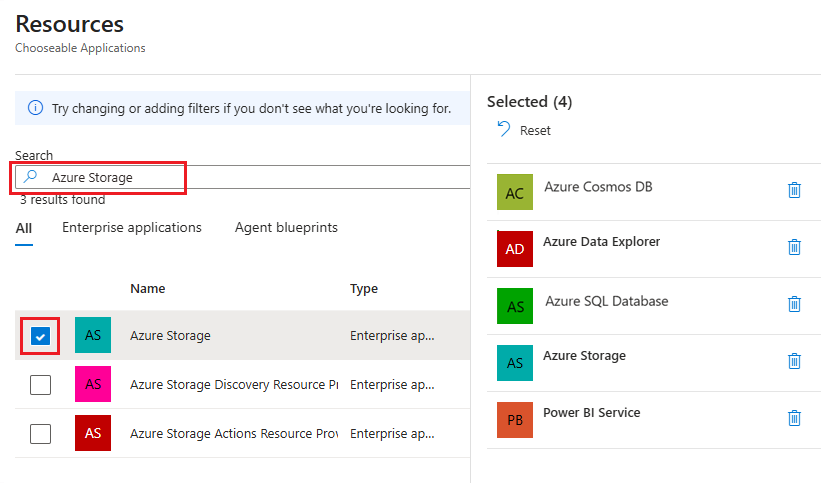

Sertakan sumber daya target berikut dalam kebijakan:

- Layanan Power BI

- Azure Data Explorer

- Azure SQL Database

- Azure Storage

- Azure Cosmos DB

Jika kebijakan Anda terlalu ketat - misalnya, jika memblokir semua aplikasi kecuali Power BI - beberapa fitur, seperti aliran data, mungkin tidak berfungsi.

Catatan

- Jika Anda sudah memiliki kebijakan Akses Bersyarat yang dikonfigurasi untuk Power BI, sertakan sumber daya yang disebutkan di sini dalam kebijakan Power BI yang sudah ada. Jika tidak, Conditional Access mungkin tidak beroperasi seperti yang diharapkan dalam Fabric.

- Fabric tidak mendukung kontrol sesi evaluasi akses berkelanjutan (CAE) di Akses Bersyarat.

Mengatur kebijakan Akses Kondisional untuk Fabric

Langkah-langkah berikut menunjukkan cara mulai mengonfigurasi kebijakan Akses Bersyarat Fabric, termasuk cara mengonfigurasi penetapan Target sumber daya yang direkomendasikan.

Masuk ke pusat admin Microsoft Entra sebagai setidaknya seorang Administrator Kebijakan Akses Bersyarat.

Jelajahi Entra ID>Akses Bersyarat>Kebijakan.

Pilih Kebijakan baru.

Masukkan nama untuk kebijakan Anda. Buat standar yang bermakna untuk nama kebijakan Anda.

Konfigurasikan kontrol di bawah bagian Penugasan dan Akses kebijakan berdasarkan skenario Anda. Untuk pola desain kebijakan umum, lihat Panduan Cara Akses Bersyarat.

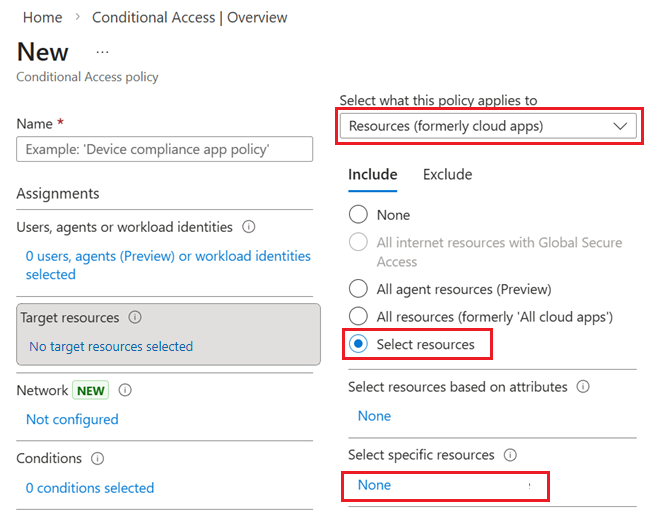

Di bawah Sumber daya target, pilih tautan dan konfigurasikan opsi berikut:

Di bawah Pilih apa kebijakan ini berlaku, pilih Sumber Daya (sebelumnya aplikasi cloud).

Pada tab Sertakan , pilih Pilih sumber daya.

Pilih tautan di bawah Pilih sumber daya tertentu.

Di panel sisi Sumber Daya yang muncul, temukan dan pilih Layanan Power BI, Azure Data Explorer, Azure SQL Database, Azure Storage, dan Azure Cosmos DB. Setelah Anda memilih kelima item, tutup panel samping dengan memilih Pilih.

Saat semua penugasan dan kontrol akses dikonfigurasi untuk kebijakan, pilih Buat atau Simpan.

Konten terkait

- Dokumentasi Microsoft Entra Akses Kondisional - Pelajari lebih lanjut mengenai fitur-fitur Akses Kondisional, desain kebijakan, dan praktik terbaik.

- Garis besar keamanan Azure untuk Microsoft Fabric – Tinjau rekomendasi dari standar tolok ukur keamanan cloud Microsoft.

- Lindungi lalu lintas masuk ke Microsoft Fabric – Pahami cara kerja Akses Bersyarkat bersama tautan privat untuk mengontrol akses masuk ke Fabric.