Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

In qualità di cliente microsoft 365 esistente, le pagineVersioni di valutazione e valutazione nel portale https://security.microsoft.com di Microsoft Defender consentono di provare le funzionalità di Microsoft Defender per Office 365 Piano 2 prima di acquistare.

Prima di provare Defender per Office 365 piano 2, è necessario porre alcune domande chiave:

- Si vuole osservare passivamente cosa può fare Defender per Office 365 piano 2 (controllo) o si vuole Defender per Office 365 piano 2 per intervenire direttamente sui problemi rilevati (blocco)?

- In entrambi i casi, come posso dire cosa Defender per Office 365 piano 2 sta facendo per me?

- Quanto tempo ho prima di prendere la decisione di mantenere Defender per Office 365 Piano 2?

Questo articolo consente di rispondere a queste domande in modo da provare Defender per Office 365 piano 2 in modo da soddisfare al meglio le esigenze dell'organizzazione.

Per una guida complementare su come usare la versione di valutazione, vedere Guida all'utente di valutazione: Microsoft Defender per Office 365.

Nota

Le versioni di valutazione e le versioni di valutazione di Defender per Office 365 non sono disponibili nelle organizzazioni governative degli Stati Uniti (Microsoft 365 GCC, GCC High e DoD) o nelle organizzazioni Microsoft 365 Education.

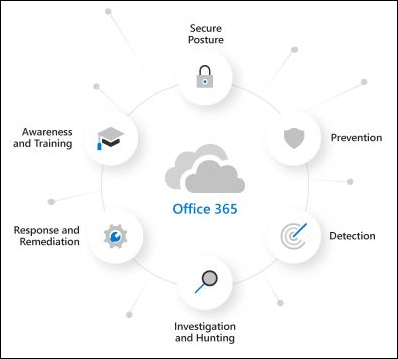

Panoramica di Defender per Office 365

Defender per Office 365 aiuta le organizzazioni a proteggere la propria azienda offrendo una lista completa di funzionalità. Per altre informazioni, vedere Microsoft Defender per Office 365.

Per altre informazioni su Defender per Office 365, vedere questa guida interattiva.

Guardare questo breve video per altre informazioni su come ottenere di più in meno tempo con Microsoft Defender per Office 365.

Per informazioni sui prezzi, vedere Microsoft Defender per Office 365.

Funzionamento delle versioni di valutazione e delle versioni di valutazione per Defender per Office 365

Criteri

Defender per Office 365 include le funzionalità di Exchange Online Protection (EOP), presenti in tutte le organizzazioni di Microsoft 365 con cassette postali Exchange Online e funzionalità esclusive per Defender per Office 365.

Le funzionalità di protezione di EOP e Defender per Office 365 vengono implementate usando i criteri. I criteri esclusivi per Defender per Office 365 vengono creati automaticamente in base alle esigenze:

- Protezione della rappresentazione nei criteri anti-phishing

- Allegati sicuri per i messaggi di posta elettronica

-

Collegamenti sicuri per i messaggi di posta elettronica e Microsoft Teams

- Collegamenti sicuri esplode gli URL durante il flusso di posta. Per evitare la detonazione di URL specifici, inviare gli URL a Microsoft come URL validi. Per istruzioni, vedere Segnalare url validi a Microsoft.

- I collegamenti sicuri non eseguono il wrapping dei collegamenti URL nei corpi dei messaggi di posta elettronica.

L'idoneità per una valutazione o una versione di valutazione indica che si dispone già di EOP. Non vengono creati criteri EOP nuovi o speciali per la valutazione o la versione di valutazione di Defender per Office 365 Piano 2. I criteri EOP esistenti nell'organizzazione di Microsoft 365 rimangono in grado di agire sui messaggi (ad esempio, inviare messaggi alla cartella Email indesiderata o in quarantena):

- Criteri antimalware

- Protezione dalla posta indesiderata in ingresso

- Protezione anti-spoofing nei criteri anti-phishing

I criteri predefiniti per queste funzionalità EOP sono sempre attivati, si applicano a tutti i destinatari e vengono sempre applicati per ultimi dopo eventuali criteri personalizzati.

Modalità di controllo e modalità di blocco per Defender per Office 365

Vuoi che la tua esperienza di Defender per Office 365 sia attiva o passiva? Sono disponibili le seguenti modalità:

Modalità di controllo: vengono creati criteri di valutazione speciali per l'anti-phishing (che include la protezione della rappresentazione), gli allegati sicuri e i collegamenti sicuri. Questi criteri di valutazione sono configurati per rilevare solo le minacce. Defender per Office 365 rileva i messaggi dannosi per la creazione di report, ma i messaggi non vengono agito su (ad esempio, i messaggi rilevati non sono messi in quarantena). Le impostazioni di questi criteri di valutazione sono descritte nella sezione Criteri in modalità di controllo più avanti in questo articolo.

Nota

Le funzionalità di protezione seguenti sono attivate per impostazione predefinita e possono intervenire sugli elementi, anche in modalità di controllo:

- Tempo di protezione dei collegamenti sicuri nei carichi di lavoro non di posta elettronica,ad esempio Microsoft Teams, SharePoint e OneDrive.

- Eliminazione automatica a zero ore (ZAP) in Microsoft Teams.

È anche possibile attivare o disattivare in modo selettivo la protezione anti-phishing (spoofing e rappresentazione), la protezione dei collegamenti sicuri e la protezione degli allegati sicuri. Per istruzioni, vedere Gestire le impostazioni di valutazione.

La modalità di controllo fornisce report specializzati per le minacce rilevate dai criteri di valutazione nella pagina di valutazione Microsoft Defender per Office 365 all'indirizzo https://security.microsoft.com/atpEvaluation. Questi report sono descritti nella sezione Report per la modalità di controllo più avanti in questo articolo.

Modalità di blocco: il modello Standard per i criteri di sicurezza predefiniti è attivato e usato per la versione di valutazione e gli utenti che si specifica di includere nella versione di valutazione vengono aggiunti ai criteri di sicurezza predefiniti Standard. Defender per Office 365 rileva e interviene sui messaggi dannosi(ad esempio, i messaggi rilevati vengono messi in quarantena).

La selezione predefinita e consigliata consiste nell'ambito di questi criteri di Defender per Office 365 a tutti gli utenti dell'organizzazione. Tuttavia, durante o dopo la configurazione della versione di valutazione, è possibile modificare l'assegnazione dei criteri in utenti, gruppi o domini di posta elettronica specifici nel portale di Microsoft Defender o in Exchange Online PowerShell.

Le informazioni sulle minacce rilevate da Defender per Office 365 sono disponibili nei report regolari e nelle funzionalità di indagine di Defender per Office 365 piano 2, descritti nella sezione Report per la modalità di blocco più avanti in questo articolo.

Fattori chiave che determinano le modalità disponibili:

Indipendentemente dal fatto che si disponga o meno di Defender per Office 365 (Piano 1 o Piano 2) come descritto nella sezione successiva.

Come viene recapitata la posta elettronica all'organizzazione di Microsoft 365, come descritto negli scenari seguenti:

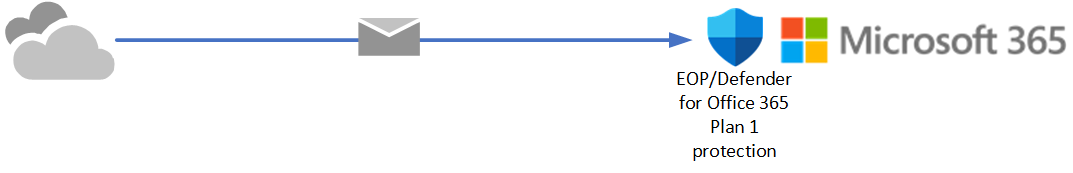

La posta da Internet scorre direttamente da Microsoft 365, ma la sottoscrizione corrente ha solo Exchange Online Protection (EOP) o Defender per Office 365 Piano 1.

In questi ambienti sono disponibili la modalità di controllo o la modalità di blocco , a seconda delle licenze, come illustrato nella sezione successiva.

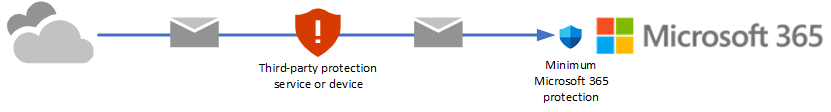

Attualmente si usa un servizio o un dispositivo di terze parti per la protezione della posta elettronica delle cassette postali di Microsoft 365. La posta da Internet scorre attraverso il servizio di protezione prima del recapito nell'organizzazione di Microsoft 365. La protezione di Microsoft 365 è il più bassa possibile (non è mai completamente disattivata; ad esempio, la protezione da malware viene sempre applicata).

In questi ambienti è disponibile solo la modalità di controllo . Non è necessario modificare il flusso di posta (record MX) per valutare Defender per Office 365 piano 2.

Valutazione e valutazione per Defender per Office 365

Qual è la differenza tra una valutazione e una versione di valutazione di Defender per Office 365 Piano 2? Non sono la stessa cosa? Beh, sì e no. Le licenze nell'organizzazione di Microsoft 365 fanno la differenza:

No Defender per Office 365 Piano 2: se non si dispone già di Defender per Office 365 Piano 2 ( ad esempio, si dispone di EOP autonomo, Microsoft 365 E3, Microsoft 365 Business Premium o un Defender per Office 365 sottoscrizione del componente aggiuntivo Piano 1), è possibile avviare l'esperienza Defender per Office 365 Piano 2 dalle posizioni seguenti nel portale di Microsoft Defender:

- La pagina delle versioni di valutazione di Microsoft 365 all'indirizzo https://security.microsoft.com/trialHorizontalHub.

- La pagina di valutazione Microsoft Defender per Office 365 in https://security.microsoft.com/atpEvaluation.

È possibile selezionare la modalità di controllo (criteri di valutazione) o la modalità di blocco (Standard criteri di sicurezza predefiniti) durante la configurazione della valutazione o della versione di valutazione.

Indipendentemente dalla posizione usata, viene effettuato automaticamente il provisioning delle licenze necessarie Defender per Office 365 piano 2 durante la registrazione. Non è necessario ottenere e assegnare manualmente le licenze del piano 2 nel interfaccia di amministrazione di Microsoft 365.

Le licenze con provisioning automatico sono valide per 90 giorni. Il significato di questo periodo di 90 giorni dipende dalle licenze esistenti nell'organizzazione:

No Defender per Office 365 Piano 1: per le organizzazioni senza Defender per Office 365 Piano 1 (ad esempio, EOP autonomo o Microsoft 365 E3) tutte le Defender per Office 365 Le funzionalità del piano 2 (in particolare i criteri di sicurezza) sono disponibili solo durante il periodo di 90 giorni.

Defender per Office 365 Piano 1: le organizzazioni con Defender per Office 365 Piano 1 (ad esempio, Microsoft 365 Business Premium o sottoscrizioni di componenti aggiuntivi) hanno già gli stessi criteri di sicurezza disponibili in Defender per Office 365 Piano 2: protezione dalla rappresentazione nei criteri anti-phishing, nei criteri allegati sicuri e nei criteri di collegamenti sicuri.

I criteri di sicurezza dalla modalità di controllo (criteri di valutazione) o dalla modalità di blocco (Standard criteri di sicurezza predefiniti) non scadono o smettono di funzionare dopo 90 giorni. Dopo 90 giorni terminano le funzionalità di automazione, analisi, correzione e formazione di Defender per Office 365 Piano 2 non disponibili nel piano 1.

Se si configura la valutazione o la versione di valutazione in modalità di controllo (criteri di valutazione), è possibile convertirla in un secondo momento in modalità di blocco (Standard criteri di sicurezza predefiniti). Per istruzioni, vedere la sezione Converti in protezione Standard più avanti in questo articolo.

Defender per Office 365 Piano 2: se si dispone già di Defender per Office 365 Piano 2 (ad esempio, come parte di una sottoscrizione di Microsoft 365 E5), Defender per Office 365 non è disponibile per la selezione in Microsoft 365 pagina delle versioni di valutazione all'indirizzo https://security.microsoft.com/trialHorizontalHub.

L'unica opzione consiste nel configurare una valutazione di Defender per Office 365 nella pagina di valutazione Microsoft Defender per Office 365 all'indirizzo https://security.microsoft.com/atpEvaluation. Inoltre, la valutazione viene configurata automaticamente in modalità di controllo (criteri di valutazione).

Successivamente, è possibile eseguire la conversione inmodalità di blocco (Standard criteri di sicurezza predefiniti) usando l'azione Converti in standard nella pagina di valutazione Microsoft Defender per Office 365 o disattivando la valutazione nel Microsoft Defender per Office 365 pagina di valutazione e quindi configurare i criteri di sicurezza predefiniti Standard.

Per definizione, le organizzazioni con Defender per Office 365 Piano 2 non richiedono licenze aggiuntive per valutare Defender per Office 365 piano 2, quindi le valutazioni in queste organizzazioni hanno una durata illimitata.

Le informazioni dell'elenco precedente sono riepilogate nella tabella seguente:

| Organizzazione | Eseguire la registrazione da pagina Versioni di valutazione? |

Eseguire la registrazione da la pagina Valutazione? |

Modalità disponibili | Valutazione periodo |

|---|---|---|---|---|

| EOP autonomo (nessuna cassetta postale Exchange Online) Microsoft 365 E3 |

Sì | Sì | Modalità di controllo Modalità di blocco¹ |

90 giorni |

| Defender per Office 365 Piano 1 Microsoft 365 Business Premium |

Sì | Sì | Modalità di controllo Modalità di blocco¹ |

90 giorni² |

| Microsoft 365 E5 | No | Sì | Modalità di controllo Modalità di blocco¹ ³ |

Illimitati |

¹ Come descritto in precedenza, la modalità di blocco (Standard criteri di sicurezza predefiniti) non è disponibile se la posta Internet scorre attraverso un servizio o un dispositivo di protezione di terze parti prima del recapito a Microsoft 365.

² I criteri di sicurezza dalla modalità di controllo (criteri di valutazione) o dalla modalità di blocco (Standard criteri di sicurezza predefiniti) non scadono o smettono di funzionare dopo 90 giorni. Le funzionalità di automazione, analisi, correzione e formazione esclusive di Defender per Office 365 piano 2 non funzionano più dopo 90 giorni.

³ La valutazione è configurata in modalità di controllo (criteri di valutazione). Al termine dell'installazione, è possibile eseguire la conversione inmodalità di blocco (Standard criteri di sicurezza predefiniti) come descritto in Converti in protezione Standard.

Dopo aver compreso le differenze tra le valutazioni, le versioni di valutazione, la modalità di controllo e la modalità di blocco, è possibile configurare la valutazione o la versione di valutazione come descritto nelle sezioni successive.

Configurare una valutazione o una versione di valutazione in modalità di controllo

Tenere presente che, quando si valuta o si prova Defender per Office 365 in modalità di controllo, vengono creati criteri di valutazione speciali in modo che Defender per Office 365 possano rilevare le minacce. Le impostazioni di questi criteri di valutazione sono descritte nella sezione Criteri in modalità di controllo più avanti in questo articolo.

Avviare la valutazione in una delle posizioni disponibili nel portale di Microsoft Defender all'indirizzo https://security.microsoft.com. Ad esempio:

- Nel banner nella parte superiore della pagina delle funzionalità Defender per Office 365 selezionare Avvia versione di valutazione gratuita.

- Nella pagina Versioni di valutazione di Microsoft 365 in https://security.microsoft.com/trialHorizontalHubindividuare e selezionare Defender per Office 365.

- Nella pagina di valutazione Microsoft Defender per Office 365 in https://security.microsoft.com/atpEvaluationselezionare Avvia valutazione.

La finestra di dialogo Attiva protezione non è disponibile nelle organizzazioni con Defender per Office 365 Piano 1 o Piano 2.

Nella finestra di dialogo Attiva protezione selezionare No, Voglio solo creare report e quindi selezionare Continua.

Nella finestra di dialogo Selezionare gli utenti da includere configurare le impostazioni seguenti:

Tutti gli utenti: questa è l'opzione predefinita e consigliata.

Utenti specifici: se si seleziona questa opzione, è necessario selezionare i destinatari interni a cui si applica la valutazione:

- Utenti: la cassette postali, gli utenti di posta o contatti di posta specificati.

-

Gruppi:

- Membri dei gruppi di distribuzione o dei gruppi di sicurezza abilitati alla posta specificati (i gruppi di distribuzione dinamici non sono supportati).

- Gruppi di Microsoft 365 specificati.

- Domini: tutti i destinatari dell'organizzazione con un indirizzo di posta elettronica primario nel dominio accettato specificato.

Consiglio

I sottodomini vengono inclusi automaticamente, a meno che non vengano esclusi in modo specifico. Ad esempio, un criterio che include contoso.com include anche marketing.contoso.com a meno che non si escluda marketing.contoso.com.

Fare clic nella casella, iniziare a digitare un valore e selezionare il valore dai risultati sotto la casella. Ripetere questa procedura tutte le volte necessarie. Per rimuovere un valore esistente, selezionare

accanto al valore nella casella.

accanto al valore nella casella.Per utenti o gruppi è possibile usare la maggior parte degli identificatori, ad esempio nome, nome visualizzato, alias, indirizzo di posta elettronica, nome dell'account e così via, ma il nome visualizzato corrispondente viene visualizzato nei risultati. Per gli utenti, immettere un asterisco (*) da solo per visualizzare tutti i valori disponibili.

È possibile usare una condizione del destinatario una sola volta, ma la condizione può contenere più valori:

Più valori della stessa condizione usano la logica OR , <ad esempio recipient1> o <recipient2>. Se il destinatario corrisponde a uno dei valori specificati, i criteri vengono applicati a tali valori.

I diversi tipi di condizioni usano la logica AND. Il destinatario deve corrispondere a tutte le condizioni specificate per l'applicazione dei criteri. Ad esempio, si configura una condizione con i valori seguenti:

- Gli utenti:

romain@contoso.com - Gruppi: Dirigenti

Il criterio viene applicato solo

romain@contoso.comse è anche membro del gruppo Dirigenti. In caso contrario, il criterio non viene applicato a lui.- Gli utenti:

Al termine della finestra di dialogo Selezionare gli utenti da includere , selezionare Continua.

Nella finestra di dialogo Help us understand your mail flow (Guida a comprendere il flusso di posta) configurare le opzioni seguenti:

Una delle opzioni seguenti viene selezionata automaticamente in base al rilevamento del record MX per il dominio:

Sto usando un provider di servizi di terze parti e/o locale: il record MX per i punti di dominio in un punto diverso da Microsoft 365. Verificare o configurare le impostazioni seguenti:

Servizio di terze parti usato dall'organizzazione: Verificare o selezionare uno dei valori seguenti:

Altro: questo valore richiede anche informazioni in Se i messaggi di posta elettronica passano attraverso più gateway, elencare ogni indirizzo IP del gateway, disponibile solo per il valore Altro. Usare questo valore se si usa un provider di servizi locale.

Immettere un elenco delimitato da virgole degli indirizzi IP usati dal dispositivo o dal servizio di protezione di terze parti per inviare posta in Microsoft 365.

Barracuda

IronPort

Mimecast

Punto di correzione

Sophos

Symantec

Trend Micro

Connettore a cui applicare questa valutazione: selezionare il connettore usato per il flusso di posta in Microsoft 365.

Il filtro avanzato per i connettori (noto anche come skip listing) viene configurato automaticamente nel connettore specificato.

Quando un servizio o un dispositivo di terze parti si trova davanti alla posta elettronica che scorre in Microsoft 365, il filtro avanzato per i connettori identifica correttamente l'origine dei messaggi Internet e migliora notevolmente l'accuratezza dello stack di filtri Microsoft (in particolare l'intelligence per lo spoofing, nonché le funzionalità post-violazione in Threat Explorer e Automated Investigation & Response (AIR).

Sto usando solo Microsoft Exchange Online: i record MX per il tuo dominio puntano a Microsoft 365. Non c'è più nulla da configurare, quindi selezionare Fine.

Condividi dati con Microsoft: questa opzione non è selezionata per impostazione predefinita, ma è possibile selezionare la casella di controllo, se si vuole.

Al termine della finestra di dialogo Guida a comprendere il flusso di posta, selezionare Fine.

Al termine della configurazione, viene visualizzata una finestra di dialogo Let us show you around . Selezionare Avvia presentazione o Ignora.

Configurare una valutazione o una versione di valutazione in modalità di blocco

Quando si tenta di Defender per Office 365 in modalità di blocco, la sicurezza del set di impostazioni di Standard è attivata e gli utenti specificati (alcuni o tutti) sono inclusi nei criteri di sicurezza predefiniti Standard. Per altre informazioni sui criteri di sicurezza predefiniti Standard, vedere Criteri di sicurezza predefiniti.

Avviare la versione di valutazione in una delle posizioni disponibili nel portale di Microsoft Defender all'indirizzo https://security.microsoft.com. Ad esempio:

- Nel banner nella parte superiore della pagina delle funzionalità Defender per Office 365 selezionare Avvia versione di valutazione gratuita.

- Nella pagina Versioni di valutazione di Microsoft 365 in https://security.microsoft.com/trialHorizontalHubindividuare e selezionare Defender per Office 365.

- Nella pagina di valutazione Microsoft Defender per Office 365 in https://security.microsoft.com/atpEvaluationselezionare Avvia valutazione.

La finestra di dialogo Attiva protezione non è disponibile nelle organizzazioni con Defender per Office 365 Piano 1 o Piano 2.

Nella finestra di dialogo Attiva protezione selezionare Sì, proteggere l'organizzazione bloccando le minacce e quindi selezionare Continua.

Nella finestra di dialogo Selezionare gli utenti da includere configurare le impostazioni seguenti:

Tutti gli utenti: questa è l'opzione predefinita e consigliata.

Selezionare gli utenti: se si seleziona questa opzione, è necessario selezionare i destinatari interni a cui si applica la versione di valutazione:

- Utenti: la cassette postali, gli utenti di posta o contatti di posta specificati.

-

Gruppi:

- Membri dei gruppi di distribuzione o dei gruppi di sicurezza abilitati alla posta specificati (i gruppi di distribuzione dinamici non sono supportati).

- Gruppi di Microsoft 365 specificati.

- Domini: tutti i destinatari dell'organizzazione con un indirizzo di posta elettronica primario nel dominio accettato specificato.

Consiglio

I sottodomini vengono inclusi automaticamente, a meno che non vengano esclusi in modo specifico. Ad esempio, un criterio che include contoso.com include anche marketing.contoso.com a meno che non si escluda marketing.contoso.com.

Fare clic nella casella, iniziare a digitare un valore e selezionare il valore dai risultati sotto la casella. Ripetere questa procedura tutte le volte necessarie. Per rimuovere un valore esistente, selezionare

accanto al valore nella casella.

accanto al valore nella casella.Per utenti o gruppi è possibile usare la maggior parte degli identificatori, ad esempio nome, nome visualizzato, alias, indirizzo di posta elettronica, nome dell'account e così via, ma il nome visualizzato corrispondente viene visualizzato nei risultati. Per gli utenti, immettere un asterisco (*) da solo per visualizzare tutti i valori disponibili.

È possibile usare una condizione del destinatario una sola volta, ma la condizione può contenere più valori:

Più valori della stessa condizione usano la logica OR , <ad esempio recipient1> o <recipient2>. Se il destinatario corrisponde a uno dei valori specificati, i criteri vengono applicati a tali valori.

I diversi tipi di condizioni usano la logica AND. Il destinatario deve corrispondere a tutte le condizioni specificate per l'applicazione dei criteri. Ad esempio, si configura una condizione con i valori seguenti:

- Gli utenti:

romain@contoso.com - Gruppi: Dirigenti

Il criterio viene applicato solo

romain@contoso.comse è anche membro del gruppo Dirigenti. In caso contrario, il criterio non viene applicato a lui.- Gli utenti:

Al termine della finestra di dialogo Selezionare gli utenti da includere , selezionare Continua.

Quando la valutazione è configurata, viene visualizzata una finestra di dialogo di stato. Al termine dell'installazione, selezionare Fine.

Gestire la valutazione o la versione di valutazione di Defender per Office 365

Dopo aver configurato la valutazione o la versione di valutazione in modalità di controllo, la pagina di valutazione Microsoft Defender per Office 365 in https://security.microsoft.com/atpEvaluation è la posizione centrale per i risultati del tentativo di Defender per Office 365 piano 2.

Nel portale di Microsoft Defender in https://security.microsoft.compassare a Email & Criteri di collaborazione>& regole>Criteri> di minaccia selezionare Modalità di valutazione nella sezione Altri. In alternativa, per passare direttamente alla pagina di valutazione Microsoft Defender per Office 365, usare https://security.microsoft.com/atpEvaluation.

Le azioni disponibili nella pagina di valutazione Microsoft Defender per Office 365 sono descritte nelle sottosezioni seguenti.

Gestire le impostazioni di valutazione

Nella pagina di valutazione Microsoft Defender per Office 365 in https://security.microsoft.com/atpEvaluationselezionare Gestisci impostazioni di valutazione.

Nel riquadro a comparsa Gestisci impostazioni di valutazione MDO che si apre sono disponibili le informazioni e le impostazioni seguenti:

Se la valutazione è attiva viene visualizzata nella parte superiore del riquadro a comparsa (Valutazione attivata o Disattivata). Queste informazioni sono disponibili anche nella pagina di valutazione Microsoft Defender per Office 365.

L'azione

Disattiva o Attiva consente di disattivare o attivare i criteri di valutazione.

Disattiva o Attiva consente di disattivare o attivare i criteri di valutazione.Il numero di giorni rimasti nella valutazione viene visualizzato nella parte superiore del riquadro a comparsa (nn giorni rimanenti).

Sezione Funzionalità di rilevamento: usare gli interruttori per attivare o disattivare le protezioni di Defender per Office 365 seguenti:

- Collegamenti sicuri

- Allegati sicuri

- Anti-phishing

Sezione Utenti, gruppi e domini : selezionare Modifica utenti, gruppi e domini per modificare a chi si applica la valutazione o la versione di valutazione come descritto in precedenza in Configurare una valutazione o una versione di valutazione in modalità di controllo.

Sezione Impostazioni di rappresentazione :

Se la protezione dalla rappresentazione non è configurata nei criteri di valutazione anti-phishing, selezionare Applica protezione di rappresentazione per configurare la protezione dalla rappresentazione:

- Utenti interni ed esterni (mittenti) per la protezione della rappresentazione degli utenti.

- Domini personalizzati per la protezione della rappresentazione del dominio.

- Mittenti e domini attendibili da escludere dalla protezione della rappresentazione.

I passaggi sono essenzialmente gli stessi descritti nella sezione Rappresentazione del passaggio 5 in Usare il portale di Microsoft Defender per creare criteri anti-phishing.

Se la protezione dalla rappresentazione è configurata nei criteri di valutazione anti-phishing, questa sezione mostra le impostazioni di protezione della rappresentazione per:

- Protezione della rappresentazione utente

- Protezione della rappresentazione del dominio

- Mittenti e domini rappresentati attendibili

Per modificare le impostazioni, selezionare Modifica impostazioni di rappresentazione.

Al termine, nel riquadro a comparsa Gestisci impostazioni di valutazione MDO selezionare ![]() Chiudi.

Chiudi.

Converti in protezione Standard

Per la valutazione o la versione di valutazione, è possibile passare dalla modalità di controllo (criteri di valutazione) alla modalità di blocco (Standard criteri di sicurezza predefiniti) usando uno dei metodi seguenti:

- Nella pagina di valutazione Microsoft Defender per Office 365 selezionare Converti in protezione standard

-

Nel riquadro a comparsa Gestisci impostazioni di valutazione MDO: nella pagina di valutazione Microsoft Defender per Office 365 selezionare Gestisci impostazioni di valutazione. Nel riquadro a comparsa dei dettagli visualizzato selezionare

Converti in protezione standard.

Converti in protezione standard.

Dopo aver selezionato Converti in protezione standard, leggere le informazioni nella finestra di dialogo visualizzata e quindi selezionare Continua.

Viene visualizzata la procedura guidata Applica protezione standard nella pagina Criteri di sicurezza predefiniti . L'elenco dei destinatari inclusi ed esclusi dalla valutazione o dalla versione di valutazione viene copiato nei criteri di sicurezza predefiniti Standard. Per altre informazioni, vedere Usare il portale di Microsoft Defender per assegnare agli utenti criteri di sicurezza predefiniti Standard e Strict.

- I criteri di sicurezza nel Standard criteri di sicurezza predefiniti hanno una priorità più alta rispetto ai criteri di valutazione, il che significa che i criteri nel Standard sicurezza preimpostata vengono sempre applicati prima dei criteri di valutazione, anche se entrambi sono presenti e attivati.

- Non esiste un modo automatico per passare dalla modalità di blocco alla modalità di controllo. I passaggi manuali sono:

Disattivare i criteri di sicurezza predefiniti Standard nella pagina Criteri di sicurezza predefiniti all'indirizzo https://security.microsoft.com/presetSecurityPolicies.

Nella pagina di valutazione Microsoft Defender per Office 365 in https://security.microsoft.com/atpEvaluationverificare che venga visualizzato il valore Valutazione in .

Se viene visualizzata La valutazione è disattivata , selezionare Gestisci impostazioni di valutazione. Nel riquadro a comparsa Gestisci impostazioni di valutazione MDO visualizzato selezionare

Attiva.

Attiva.Selezionare Gestisci impostazioni di valutazione per verificare gli utenti a cui si applica la valutazione nella sezione Utenti, gruppi e domini del riquadro a comparsa Gestisci impostazioni di valutazione MDO visualizzato.

Report per la valutazione o la valutazione di Defender per Office 365

Questa sezione descrive i report disponibili in modalità di controllo e modalità di blocco.

Report per la modalità di blocco

Non vengono creati report speciali per la modalità di blocco, quindi usare i report standard disponibili in Defender per Office 365. In particolare, si stanno cercando report che si applicano solo alle funzionalità Defender per Office 365 (ad esempio, collegamenti sicuri o allegati sicuri) o report che possono essere filtrati in base ai rilevamenti Defender per Office 365 come descritto nell'elenco seguente:

Visualizzazione Flusso di posta per il report stato flusso di posta:

- I messaggi rilevati come rappresentazione utente o rappresentazione di dominio da criteri anti-phishing vengono visualizzati nel blocco Rappresentazione.

- I messaggi rilevati durante la detonazione di file o URL da criteri allegati sicuri o criteri di collegamenti sicuri vengono visualizzati nel blocco Detonazione.

Report sullo stato di Protezione dalle minacce:

È possibile filtrare molte visualizzazioni nel report sullo stato di Protezione dalle minacce in base al valoreProtected by MDO per visualizzare gli effetti di Defender per Office 365.

-

- I messaggi rilevati dalle campagne vengono visualizzati in Campagna.

- I messaggi rilevati dagli allegati sicuri vengono visualizzati nella reputazione detonazione dei file e detonazione dei file.

- I messaggi rilevati dalla protezione dalla rappresentazione utente nei criteri anti-phishing vengono visualizzati nel dominio di rappresentazione, nell'utente di rappresentazione e nella rappresentazione intelligence delle cassette postali.

- I messaggi rilevati dai collegamenti sicuri vengono visualizzati nella reputazione di detonazione url e detonazione url.

-

- I messaggi rilevati dalle campagne vengono visualizzati in Campagna.

- I messaggi rilevati dagli allegati sicuri vengono visualizzati nella reputazione detonazione dei file e detonazione dei file.

- I messaggi rilevati dai collegamenti sicuri vengono visualizzati nella reputazione di detonazione url e detonazione url.

-

I messaggi rilevati dai collegamenti sicuri vengono visualizzati nella reputazione dannosa degli URL.

Suddivisione del grafico in base al tipo di criterio

I messaggi rilevati dagli allegati sicuri vengono visualizzati in Allegati sicuri

Visualizzare i dati in base al malware per il contenuto >

I file dannosi rilevati dagli allegati sicuri per SharePoint, OneDrive e Microsoft Teams vengono visualizzati in MDO detonazione.

Report Mittenti e destinatari principali

Mostra i dati per i principali destinatari di malware (MDO) e Mostra i dati per i principali destinatari di phishing (MDO).Show data for Top phish recipients (MDO).

Report protezione URL

Report per la modalità di controllo

In modalità di controllo si cercano report che mostrano i rilevamenti in base ai criteri di valutazione, come descritto nell'elenco seguente:

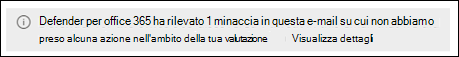

La pagina dell'entità Email mostra il banner seguente nei dettagli di rilevamento dei messaggi nella scheda Analisi per allegati non validi, URL di posta indesiderata e malware, URL phish e messaggi di rappresentazione rilevati dalla valutazione Defender per Office 365:

La pagina di valutazione Microsoft Defender per Office 365 in https://security.microsoft.com/atpEvaluation consente di consolidare i rilevamenti dai report standard disponibili in Defender per Office 365. I report in questa pagina vengono filtrati principalmente in base alla valutazione: Sì per visualizzare solo i rilevamenti in base ai criteri di valutazione, ma la maggior parte dei report usa anche filtri di chiarimento aggiuntivi.

Per impostazione predefinita, i riepiloghi del report nella pagina mostrano i dati per gli ultimi 30 giorni, ma è possibile filtrare l'intervallo di date selezionando

30 giorni e selezionando tra i valori aggiuntivi seguenti inferiori a 30 giorni:

30 giorni e selezionando tra i valori aggiuntivi seguenti inferiori a 30 giorni:- 24 ore

- 7 giorni

- 14 giorni

- Intervallo di date personalizzato

Il filtro dell'intervallo di date influisce sui dati visualizzati nei riepiloghi del report nella pagina e nel report principale quando si seleziona Visualizza dettagli in una scheda.

Selezionare

Scarica per scaricare i dati del grafico in un file di .csv.

Scarica per scaricare i dati del grafico in un file di .csv.I report seguenti nella pagina di valutazione Microsoft Defender per Office 365 contengono informazioni filtrate da visualizzazioni specifiche nel report sullo stato della protezione dalle minacce:

-

Email collegamenti:

- Visualizzazione report: visualizzare i dati per Email > suddivisione di phish e grafico in base alla tecnologia di rilevamento

- Filtri di rilevamento : reputazione della detonazione dell'URL e detonazione dell'URL.

-

Allegati nel messaggio di posta elettronica:

- Visualizzazione report: visualizzare i dati per Email > suddivisione di phish e grafico in base alla tecnologia di rilevamento

- Filtri di rilevamento : detonazione dei file e reputazione di detonazione dei file.

-

Rappresentazione

- Visualizzazione report: visualizzare i dati per Email > suddivisione di phish e grafico in base alla tecnologia di rilevamento

- Filtri di rilevamento : utente di rappresentazione, dominio di rappresentazione e rappresentazione intelligence delle cassette postali.

-

Collegamenti allegati

- Visualizzazione report: visualizzare i dati in base alla suddivisione Email > malware e grafico in base alla tecnologia di rilevamento

- Filtri di rilevamento : la detonazione dell'URL e la reputazione di detonazione dell'URL.

-

Malware incorporato

- Visualizzazione report: visualizzare i dati in base alla suddivisione Email > malware e grafico in base alla tecnologia di rilevamento

- Filtri di rilevamento : detonazione dei file e reputazione di detonazione dei file.

-

Mittenti spoofed:

- Visualizzazione report: visualizzare i dati per Email > suddivisione di phish e grafico in base alla tecnologia di rilevamento

- Filtri di rilevamento : spoof all'interno dell'organizzazione, dominio esterno spoofing e spoof DMARC.

-

Email collegamenti:

La protezione con clic url in tempo reale usa l'azione Visualizza dati in base all'URL nel report protezione URL filtrato in base a Valutazione: Sì.

Anche se il report Visualizza dati in base all'URL in base all'applicazione nel report protezione URL non è visualizzato nella pagina di valutazione Microsoft Defender per Office 365, è anche filtrabile in base alla valutazione: Sì.

Autorizzazioni necessarie

In Microsoft Entra ID sono necessarie le autorizzazioni seguenti per configurare una valutazione o una versione di valutazione di Defender per Microsoft 365:

- Creare, modificare o eliminare una valutazione o una versione di valutazione: appartenenza ai ruoli Amministratore della sicurezza o Amministratore* globale.

- Visualizzare i criteri e i report di valutazione in modalità di controllo: appartenenza ai ruoli Amministratore sicurezza o Lettore di sicurezza .

Per altre informazioni sulle autorizzazioni Microsoft Entra nel portale di Microsoft Defender, vedere Microsoft Entra ruoli nel portale di Microsoft Defender

Importante

* Microsoft consiglia di usare i ruoli con il minor numero di autorizzazioni. L'uso di account con autorizzazioni inferiori consente di migliorare la sicurezza per l'organizzazione. Amministratore globale è un ruolo con privilegi elevati che deve essere limitato agli scenari di emergenza quando non è possibile usare un ruolo esistente.

Domande frequenti

D: È necessario ottenere o attivare manualmente le licenze di valutazione?

R. No. La versione di valutazione effettua automaticamente il provisioning Defender per Office 365 licenze del piano 2 se sono necessarie, come descritto in precedenza.

D: Ricerca per categorie estendere la versione di valutazione?

R: Vedere Estendere la versione di valutazione.

D: Cosa succede ai dati dopo la scadenza della versione di valutazione?

R: Dopo la scadenza della versione di valutazione, è possibile accedere ai dati di valutazione (dati delle funzionalità in Defender per Office 365 non disponibili in precedenza) per 30 giorni. Dopo questo periodo di 30 giorni, tutti i criteri e i dati associati alla versione di valutazione Defender per Office 365 vengono eliminati.

D: Quante volte è possibile usare la versione di valutazione Defender per Office 365 nell'organizzazione?

R: Un massimo di due volte. Se la prima versione di valutazione scade, è necessario attendere almeno 30 giorni dopo la data di scadenza prima di poter eseguire di nuovo la registrazione alla versione di valutazione Defender per Office 365. Dopo la seconda versione di valutazione, non è possibile iscriversi a un'altra versione di valutazione.

D: In modalità di controllo esistono scenari in cui Defender per Office 365 agisce sui messaggi?

R: Sì. Per la protezione del servizio, nessuno in alcun programma o SKU può disattivare o ignorare l'azione di azione sui messaggi classificati come malware o phishing ad alta attendibilità dal servizio.

D: In quale ordine vengono valutati i criteri?

R: Vedere Ordine di precedenza per i criteri di sicurezza predefiniti e altri criteri.

Impostazioni dei criteri associate a valutazioni e versioni di valutazione Defender per Office 365

Criteri in modalità di controllo

Avviso

Non tentare di creare, modificare o rimuovere i singoli criteri di sicurezza associati alla valutazione di Defender per Office 365. L'unico metodo supportato per la creazione dei singoli criteri di sicurezza per la valutazione consiste nell'avviare la valutazione o la versione di valutazione in modalità di controllo nel portale di Microsoft Defender per la prima volta.

Come descritto in precedenza, quando si sceglie la modalità di controllo per la valutazione o la versione di valutazione, vengono creati automaticamente i criteri di valutazione con le impostazioni necessarie per osservare i messaggi ma non intervenire.

Per visualizzare questi criteri e le relative impostazioni, eseguire il comando seguente in Exchange Online PowerShell:

Write-Output -InputObject ("`r`n"*3),"Evaluation anti-phishing policy",("-"*79); Get-AntiPhishPolicy | Where-Object -Property RecommendedPolicyType -eq -Value "Evaluation"; Write-Output -InputObject ("`r`n"*3),"Evaluation Safe Attachments policy",("-"*79); Get-SafeAttachmentPolicy | Where-Object -Property RecommendedPolicyType -eq -Value "Evaluation"; Write-Output -InputObject ("`r`n"*3),"Evaluation Safe Links policy",("-"*79);Get-SafeLinksPolicy | Where-Object -Property RecommendedPolicyType -eq -Value "Evaluation"

Le impostazioni sono descritte anche nelle tabelle seguenti.

Impostazioni dei criteri di valutazione anti-phishing

| Impostazione | Valore |

|---|---|

| Nome | Criteri di valutazione |

| AdminDisplayName | Criteri di valutazione |

| AuthenticationFailAction | MoveToJmf |

| DmarcQuarantineAction | Quarantena |

| DmarcRejectAction | Rifiuta |

| Abilitato | Vero |

| EnableFirstContactSafetyTips | Falso |

| EnableMailboxIntelligence | Vero |

| EnableMailboxIntelligenceProtection | Vero |

| EnableOrganizationDomainsProtection | Falso |

| EnableSimilarDomainsSafetyTips | Falso |

| EnableSimilarUsersSafetyTips | Falso |

| EnableSpoofIntelligence | Vero |

| EnableSuspiciousSafetyTip | Falso |

| EnableTargetedDomainsProtection | Falso |

| EnableTargetedUserProtection | Falso |

| EnableUnauthenticatedSender | Vero |

| EnableUnusualCharactersSafetyTips | Falso |

| EnableViaTag | Vero |

| ExcludedDomains | {} |

| EsclusiSenders | {} |

| ExcludedSubDomains | {} |

| HonorDmarcPolicy | Vero |

| ImpersonationProtectionState | Manuale |

| IsDefault | Falso |

| MailboxIntelligenceProtectionAction | NoAction |

| MailboxIntelligenceProtectionActionRecipients | {} |

| MailboxIntelligenceQuarantineTag | DefaultFullAccessPolicy |

| PhishThresholdLevel | 3 |

| PolicyTag | |

| RecommendedPolicyType | Valutazione |

| SpoofQuarantineTag | DefaultFullAccessPolicy |

| TargetedDomainActionRecipients | {} |

| TargetedDomainProtectionAction | NoAction |

| TargetedDomainQuarantineTag | DefaultFullAccessPolicy |

| TargetedDomainsToProtect | {} |

| TargetedUserActionRecipients | {} |

| TargetedUserProtectionAction | NoAction |

| TargetedUserQuarantineTag | DefaultFullAccessPolicy |

| TargetedUsersToProtect | {} |

Impostazioni dei criteri di valutazione degli allegati sicuri

| Impostazione | Valore |

|---|---|

| Nome | Criteri di valutazione |

| Azione | Consenti |

| AdminDisplayName | Criteri di valutazione |

| Attivazione | Vero |

| EnableOrganizationBranding | Falso |

| IsBuiltInProtection | Falso |

| IsDefault | Falso |

| QuarantineTag | AdminOnlyAccessPolicy |

| RecommendedPolicyType | Valutazione |

| Reindirizzare | Falso |

| RedirectAddress |

Impostazioni dei criteri di valutazione dei collegamenti sicuri

| Impostazione | Valore |

|---|---|

| Nome | Criteri di valutazione |

| AdminDisplayName | Criteri di valutazione |

| AllowClickThrough | Vero |

| CustomNotificationText | |

| DeliverMessageAfterScan | Vero |

| DisableUrlRewrite | Vero |

| DoNotRewriteUrls | {} |

| EnableForInternalSenders | Falso |

| EnableOrganizationBranding | Falso |

| EnableSafeLinksForEmail | Vero |

| EnableSafeLinksForOffice | Falso |

| EnableSafeLinksForTeams | Falso |

| IsBuiltInProtection | Falso |

| LocalizedNotificationTextList | {} |

| RecommendedPolicyType | Valutazione |

| ScanUrls | Vero |

| TrackClicks | Vero |

Usare PowerShell per configurare le condizioni del destinatario e le eccezioni alla valutazione o alla versione di valutazione in modalità di controllo

Una regola associata ai criteri di valutazione Defender per Office 365 controlla le condizioni del destinatario e le eccezioni alla valutazione.

Per visualizzare la regola associata alla valutazione, eseguire il comando seguente in Exchange Online PowerShell:

Get-ATPEvaluationRule

Per usare Exchange Online PowerShell per modificare a chi si applica la valutazione, usare la sintassi seguente:

Set-ATPEvaluationRule -Identity "Evaluation Rule" -SentTo <"user1","user2",... | $null> -ExceptIfSentTo <"user1","user2",... | $null> -SentToMemberOf <"group1","group2",... | $null> -ExceptIfSentToMemberOf <"group1","group2",... | $null> -RecipientDomainIs <"domain1","domain2",... | $null> -ExceptIfRecipientDomainIs <"domain1","domain2",... | $null>

In questo esempio vengono configurate le eccezioni dalla valutazione per le cassette postali secOps (Security Operations) specificate.

Set-ATPEvaluationRule -Identity "Evaluation Rule" -ExceptIfSentTo "SecOps1","SecOps2"

Usare PowerShell per attivare o disattivare la valutazione o la versione di valutazione in modalità di controllo

Per attivare o disattivare la valutazione in modalità di controllo, abilitare o disabilitare la regola associata alla valutazione. Il valore della proprietà State della regola di valutazione indica se la regola è Abilitata o Disabilitata.

Eseguire il comando seguente per determinare se la valutazione è attualmente abilitata o disabilitata:

Get-ATPEvaluationRule -Identity "Evaluation Rule" | Format-Table Name,State

Eseguire il comando seguente per disattivare la valutazione se è attivata:

Disable-ATPEvaluationRule -Identity "Evaluation Rule"

Eseguire il comando seguente per attivare la valutazione se è disattivata:

Enable-ATPEvaluationRule -Identity "Evaluation Rule"

Criteri in modalità di blocco

Come descritto in precedenza, i criteri di modalità di blocco vengono creati usando il modello Standard per i criteri di sicurezza predefiniti.

Per usare Exchange Online PowerShell per visualizzare i singoli criteri di sicurezza associati ai criteri di sicurezza predefiniti Standard e per visualizzare e configurare le condizioni del destinatario e le eccezioni per i criteri di sicurezza predefiniti, vedere Criteri di sicurezza predefiniti in Exchange Online PowerShell.