Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Sono stati configurati connettori e altri mezzi per raccogliere i dati delle attività nel digital estate. È ora necessario esaminare tutti questi dati per rilevare i modelli di attività e individuare le attività che non si adattano a tali modelli e che potrebbero rappresentare una minaccia per la sicurezza.

Microsoft Sentinel e le numerose soluzioni disponibili nell'hub contenuto offrono modelli per i tipi più comunemente usati di regole di analisi e si è fortemente invitati a usare tali modelli, personalizzandoli in base a scenari specifici. Ma è possibile che sia necessario qualcosa di completamente diverso, quindi in questo caso è possibile creare una regola da zero, usando la procedura guidata della regola di analisi.

Nota

Se si esaminano i dettagli di una raccomandazione di ottimizzazione SOC nella pagina di ottimizzazione soc e si segue il collegamento Altre informazioni a questa pagina, è possibile che si stia cercando l'elenco delle regole di analisi suggerite. In questo caso, scorrere fino alla fine della scheda dei dettagli di ottimizzazione e selezionare Vai all'hub contenuto per trovare e installare le regole consigliate specifiche di tale raccomandazione. Per altre informazioni, vedere Flusso di utilizzo dell'ottimizzazione SOC.

Questo articolo descrive il processo di creazione di una regola di analisi da zero, incluso l'uso della regola guidata di Analisi. Include screenshot e indicazioni per accedere alla procedura guidata sia nel portale di Azure che nel portale di Defender.

Importante

Dopo il 31 marzo 2027, Microsoft Sentinel non sarà più supportato nel portale di Azure e sarà disponibile solo nel portale di Microsoft Defender. Tutti i clienti che usano Microsoft Sentinel nel portale di Azure verranno reindirizzati al portale di Defender e useranno Microsoft Sentinel solo nel portale di Defender.

Se si usa ancora Microsoft Sentinel nel portale di Azure, è consigliabile iniziare a pianificare la transizione al portale di Defender per garantire una transizione senza problemi e sfruttare appieno l'esperienza di operazioni di sicurezza unificata offerta da Microsoft Defender.

Prerequisiti

È necessario disporre del ruolo collaboratore Microsoft Sentinel o di qualsiasi altro ruolo o set di autorizzazioni che includa autorizzazioni di scrittura per l'area di lavoro Log Analytics e il relativo gruppo di risorse.

È necessario avere almeno una conoscenza di base della data science e dell'analisi e del Linguaggio di query Kusto.

È consigliabile acquisire familiarità con la procedura guidata della regola di analisi e con tutte le opzioni di configurazione disponibili. Per altre informazioni, vedere Regole di analisi pianificate in Microsoft Sentinel.

Progettare e compilare la query

Prima di eseguire altre operazioni, è necessario progettare e compilare una query in Linguaggio di query Kusto (KQL) che verrà usata dalla regola per eseguire query su una o più tabelle nell'area di lavoro Log Analytics.

Determinare un'origine dati o un set di origini dati che si desidera cercare per rilevare attività insolite o sospette. Trovare il nome della tabella Log Analytics in cui vengono inseriti i dati di tali origini. È possibile trovare il nome della tabella nella pagina del connettore dati per l'origine. Usare questo nome di tabella (o una funzione basata su di essa) come base per la query.

Decidere il tipo di analisi da eseguire nella tabella. Questa decisione determina quali comandi e funzioni usare nella query.

Decidere quali elementi di dati (campi, colonne) si desidera ottenere dai risultati della query. Questa decisione determina la struttura dell'output della query.

Importante

Assicurarsi che la query restituisca la

TimeGeneratedcolonna, poiché le regole di analisi pianificata la usano come riferimento per il periodo di lookback. Ciò significa che la regola valuta solo i record in cui ilTimeGeneratedvalore rientra nella finestra lookback specificata.Compilare e testare le query nella schermata Log . Quando si è soddisfatti, salvare la query da usare nella regola.

Per altre informazioni, vedere:

- Procedure consigliate per le query sulle regole di analisi.

- Linguaggio di query Kusto in Microsoft Sentinel

- Procedure consigliate per le query Linguaggio di query Kusto

Creare la regola di analisi

Questa sezione descrive come creare una regola usando i portali Azure o Defender.

Introduzione alla creazione di una regola di query pianificata

Per iniziare, passare alla pagina Analisi in Microsoft Sentinel per creare una regola di analisi pianificata.

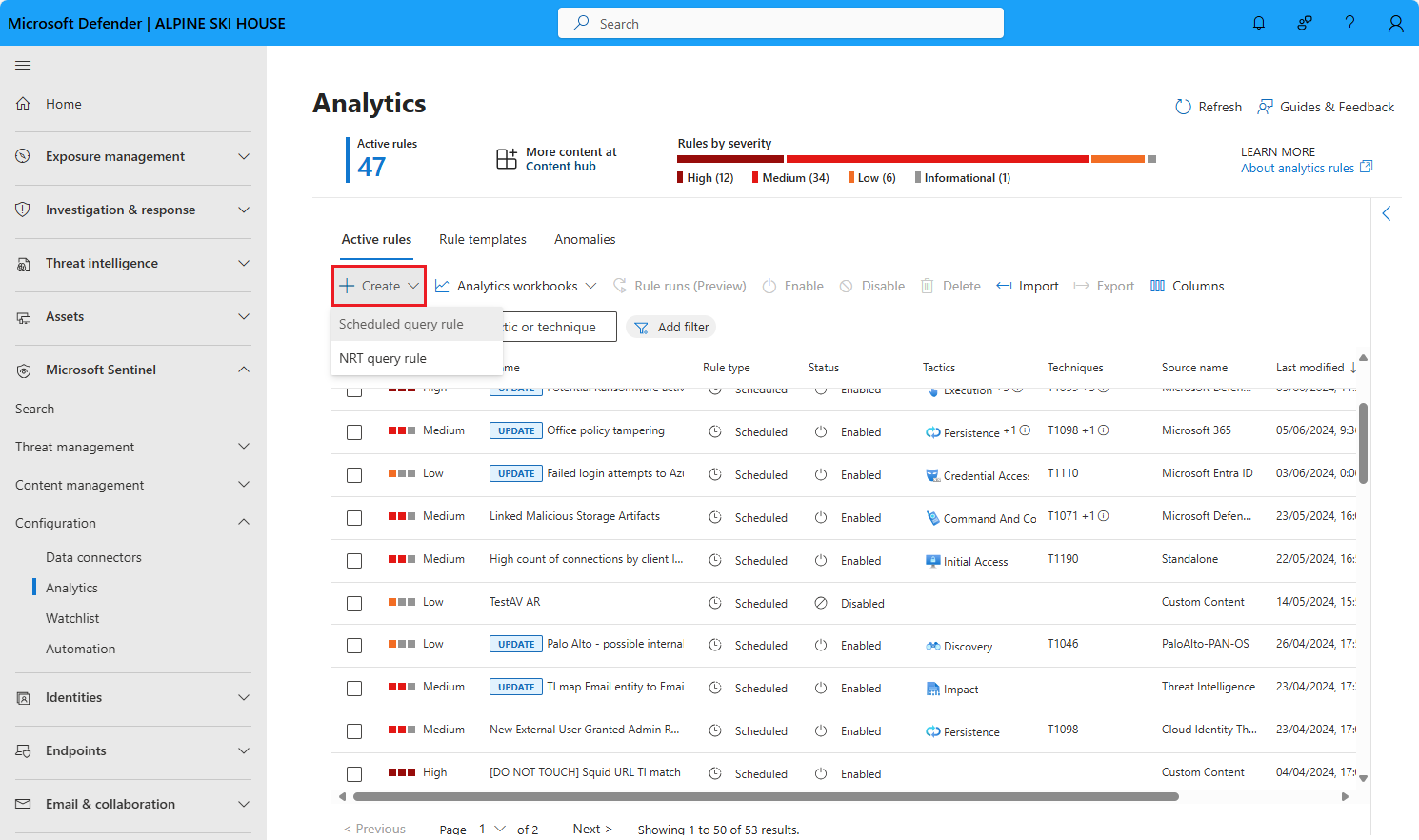

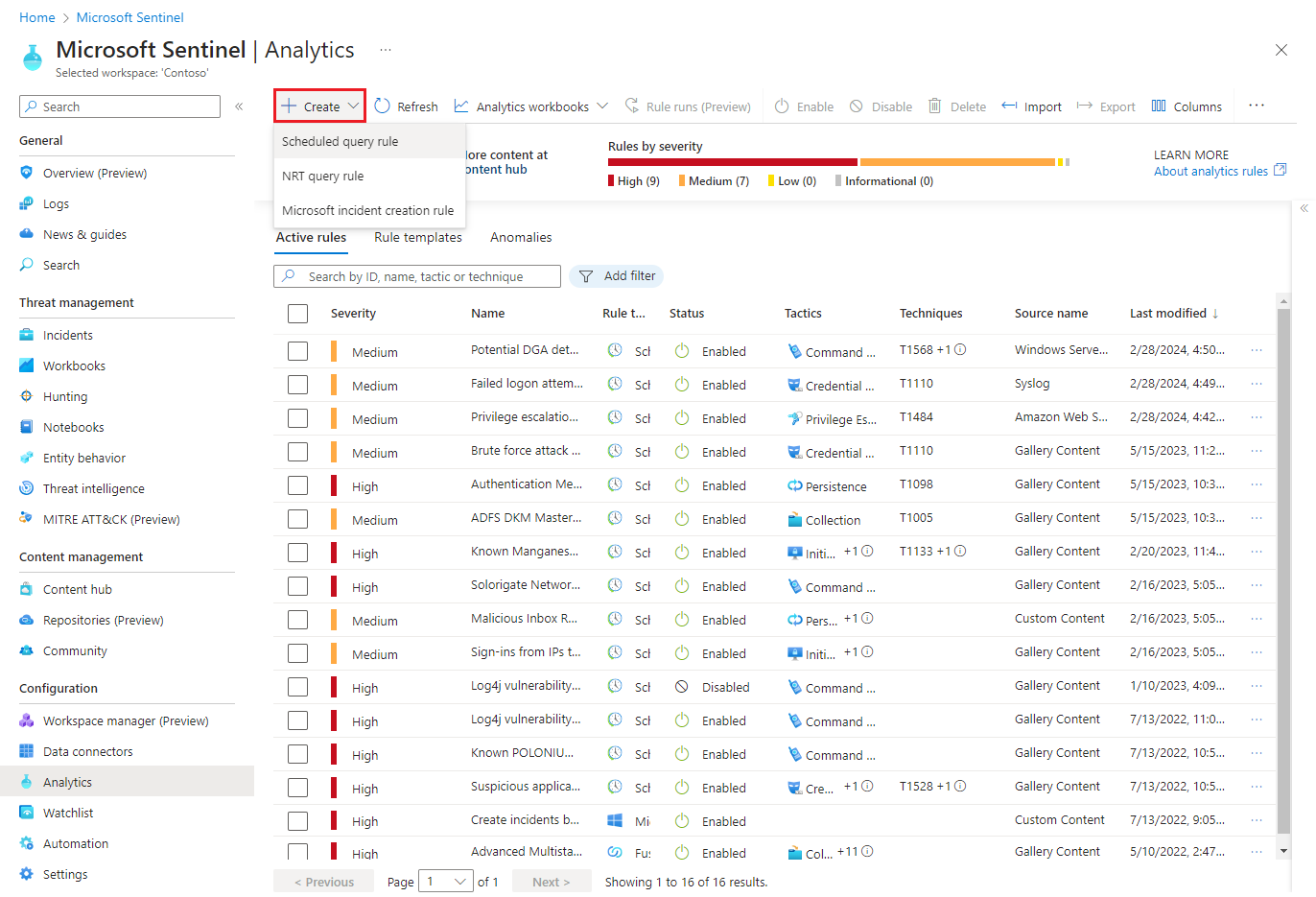

Per Microsoft Sentinel nel portale di Defender selezionare Microsoft Sentinel>Configuration>Analytics. Per Microsoft Sentinel nel portale di Azure, in Configurazione selezionare Analisi.

Selezionare +Crea e selezionare Regola query pianificata.

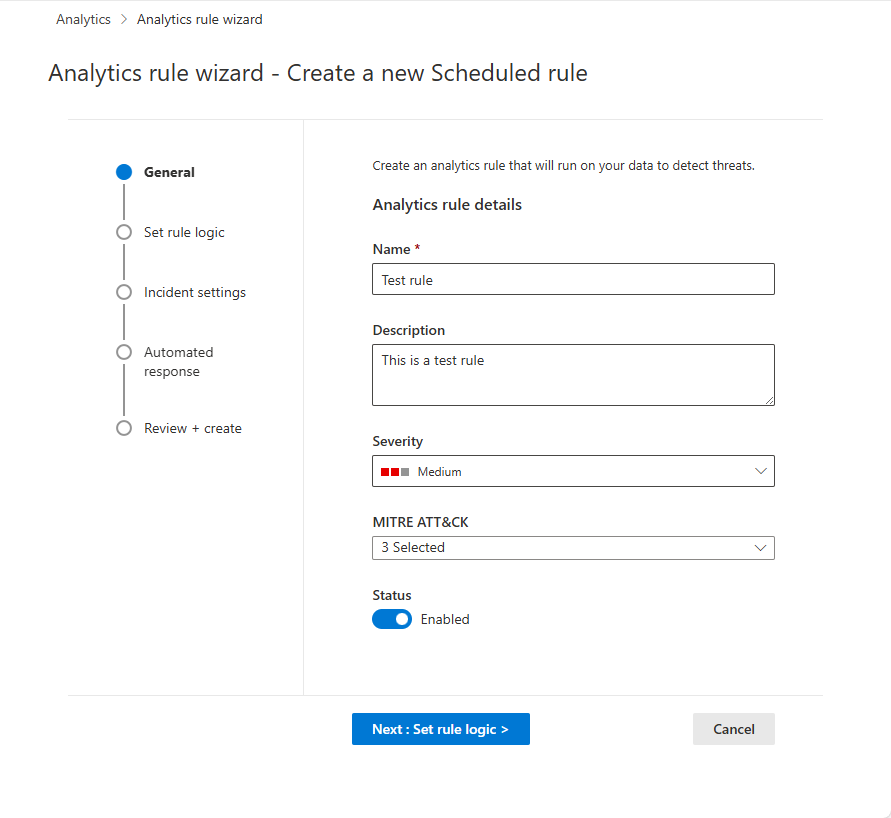

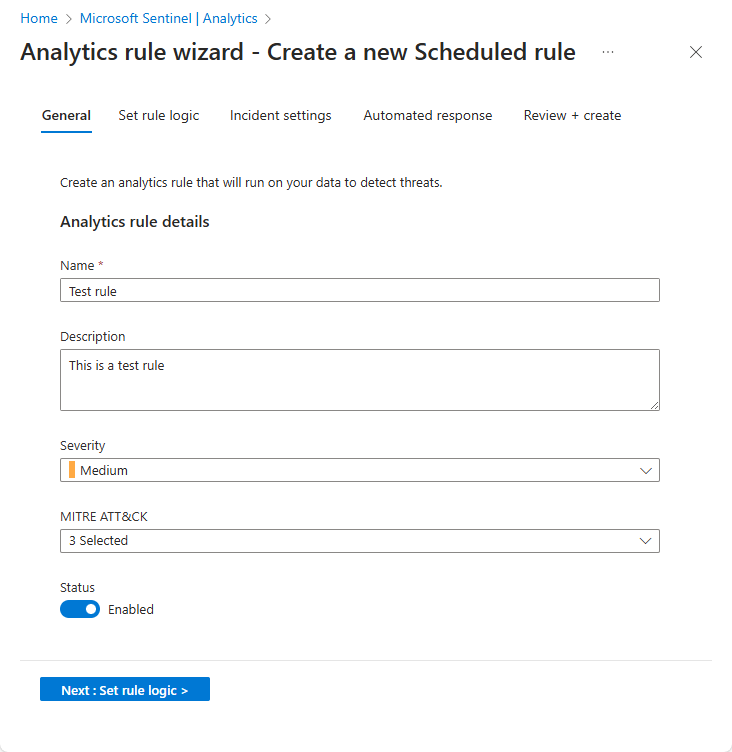

Assegnare alla regola il nome e definire informazioni generali

Nel portale di Azure le fasi vengono visualizzate come schede. Nel portale di Defender vengono visualizzate come attività cardine in una sequenza temporale.

Immettere le informazioni seguenti per la regola.

Campo Descrizione Nome Nome univoco per la regola. Questo campo supporta solo testo normale. Tutti gli URL inclusi nel nome devono seguire il formato di codifica percentuale per la corretta visualizzazione. Descrizione Descrizione di testo libero per la regola.

Se Microsoft Sentinel viene eseguito l'onboarding nel portale di Defender, questo campo supporta solo testo normale. Tutti gli URL inclusi nella descrizione devono seguire il formato di codifica percentuale per la corretta visualizzazione.Gravità Corrisponde all'impatto che l'attività che attiva la regola potrebbe avere sull'ambiente di destinazione, se la regola è un vero positivo.

Informativo: nessun impatto sul sistema, ma le informazioni potrebbero essere indicative dei passaggi futuri pianificati da un attore di minacce.

Basso: l'impatto immediato è minimo. È probabile che un attore di minacce debba eseguire più passaggi prima di ottenere un impatto su un ambiente.

Medio: l'attore della minaccia potrebbe avere un impatto sull'ambiente con questa attività, ma sarebbe limitato nell'ambito o richiederebbe attività aggiuntive.

Alta: l'attività identificata fornisce all'attore della minaccia un ampio accesso per condurre azioni nell'ambiente o viene attivata dall'impatto sull'ambiente.MITRE ATT&CK Scegliere le attività di minaccia che si applicano alla regola. Selezionare tra le tattiche e le tecniche mitre ATT&CK presentate nell'elenco a discesa. È possibile effettuare più selezioni.

Per altre informazioni sull'ottimizzazione della copertura del panorama delle minacce di MITRE ATT&CK, vedere Informazioni sulla copertura della sicurezza da parte del framework MITRE ATT&CK®.Stato Abilitata: la regola viene eseguita immediatamente dopo la creazione o alla data e all'ora specifiche in cui si sceglie di pianificarla (attualmente in ANTEPRIMA).

Disabilitata: la regola viene creata ma non viene eseguita. Abilitarlo in un secondo momento dalla scheda Regole attive quando necessario.Selezionare Avanti: Imposta logica regola.

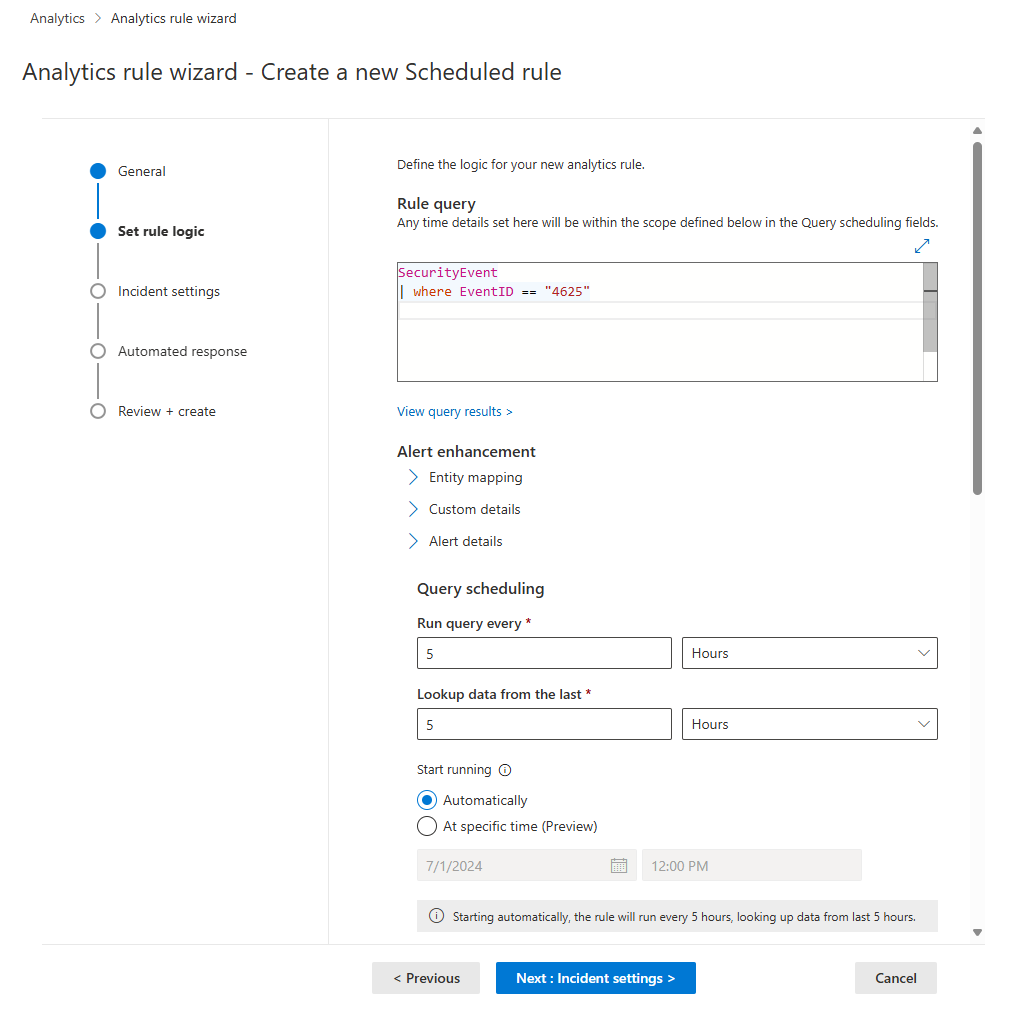

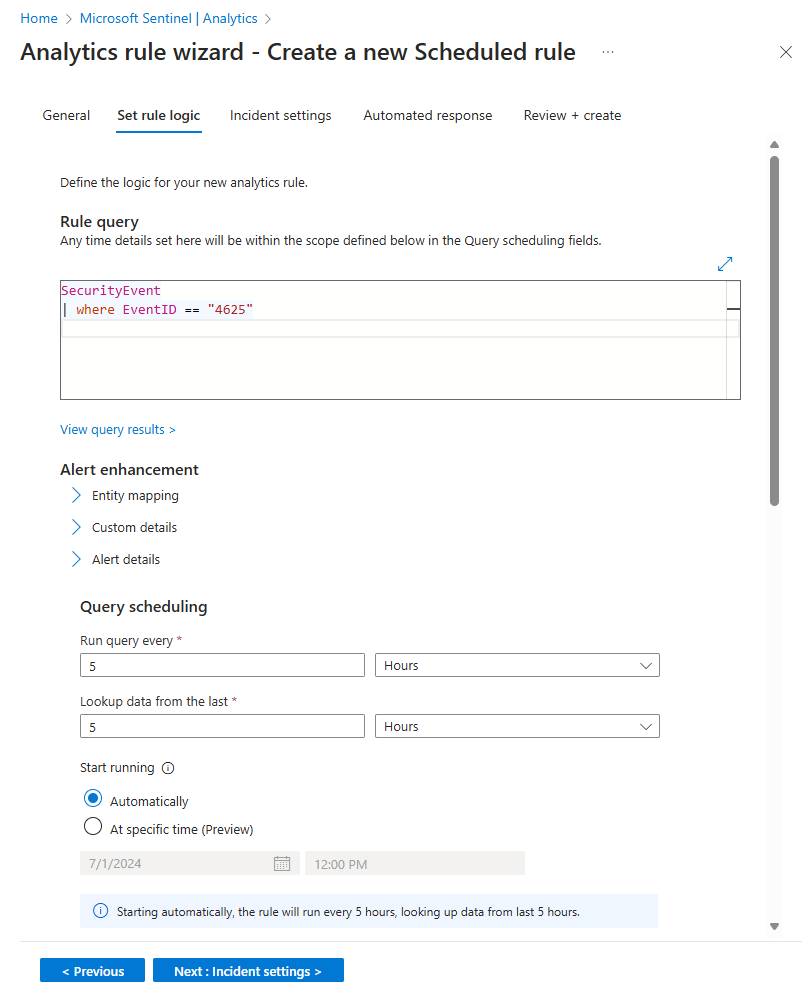

Definire la logica della regola

Il passaggio successivo consiste nell'impostare la logica della regola, che include l'aggiunta della query Kusto creata.

Immettere la configurazione della query delle regole e del miglioramento degli avvisi.

Impostazione Descrizione Query sulle regole Incollare la query progettata, compilata e testata nella finestra Query regola . Ogni modifica apportata in questa finestra viene immediatamente convalidata, quindi se ci sono errori, viene visualizzata un'indicazione proprio sotto la finestra. Eseguire il mapping di entità Espandere Mapping entità e definire fino a 10 tipi di entità riconosciuti da Microsoft Sentinel nei campi nei risultati della query. Questo mapping integra le entità identificate nel campo Entità nello schema di avviso.

Per istruzioni complete sul mapping di entità, vedere Eseguire il mapping dei campi dati alle entità in Microsoft Sentinel.Dettagli personalizzati di Surface negli avvisi Espandere Dettagli personalizzati e definire tutti i campi nei risultati della query che si desidera visualizzare negli avvisi come dettagli personalizzati. Questi campi vengono visualizzati anche in eventuali eventi imprevisti.

Per istruzioni complete sulla visualizzazione di dettagli personalizzati, vedere Dettagli dell'evento personalizzato di Surface negli avvisi in Microsoft Sentinel.Personalizzare i dettagli dell'avviso Espandere Dettagli avviso e personalizzare le proprietà degli avvisi altrimenti standard in base al contenuto dei vari campi in ogni singolo avviso. Ad esempio, personalizzare il nome o la descrizione dell'avviso per includere un nome utente o un indirizzo IP in primo piano nell'avviso.

Per istruzioni complete sulla personalizzazione dei dettagli dell'avviso, vedere Personalizzare i dettagli dell'avviso in Microsoft Sentinel.Pianificare e definire l'ambito della query. Impostare i parametri seguenti nella sezione Pianificazione delle query :

Impostazione Descrizione/Opzioni Eseguire query ogni Controlla l'intervallo di query: con quale frequenza viene eseguita la query.

Intervallo consentito: da 5 minuti a 14 giorni.Ricerca dei dati dell'ultimo Determina il periodo di lookback: il periodo di tempo coperto dalla query.

Intervallo consentito: da 5 minuti a 14 giorni.

Deve essere maggiore o uguale all'intervallo di query.Avviare l'esecuzione Automaticamente: la regola viene eseguita per la prima volta immediatamente dopo la creazione e successivamente all'intervallo di query.

Ora specifica (anteprima): impostare una data e un'ora per la prima esecuzione della regola, dopo di che viene eseguita all'intervallo di query.

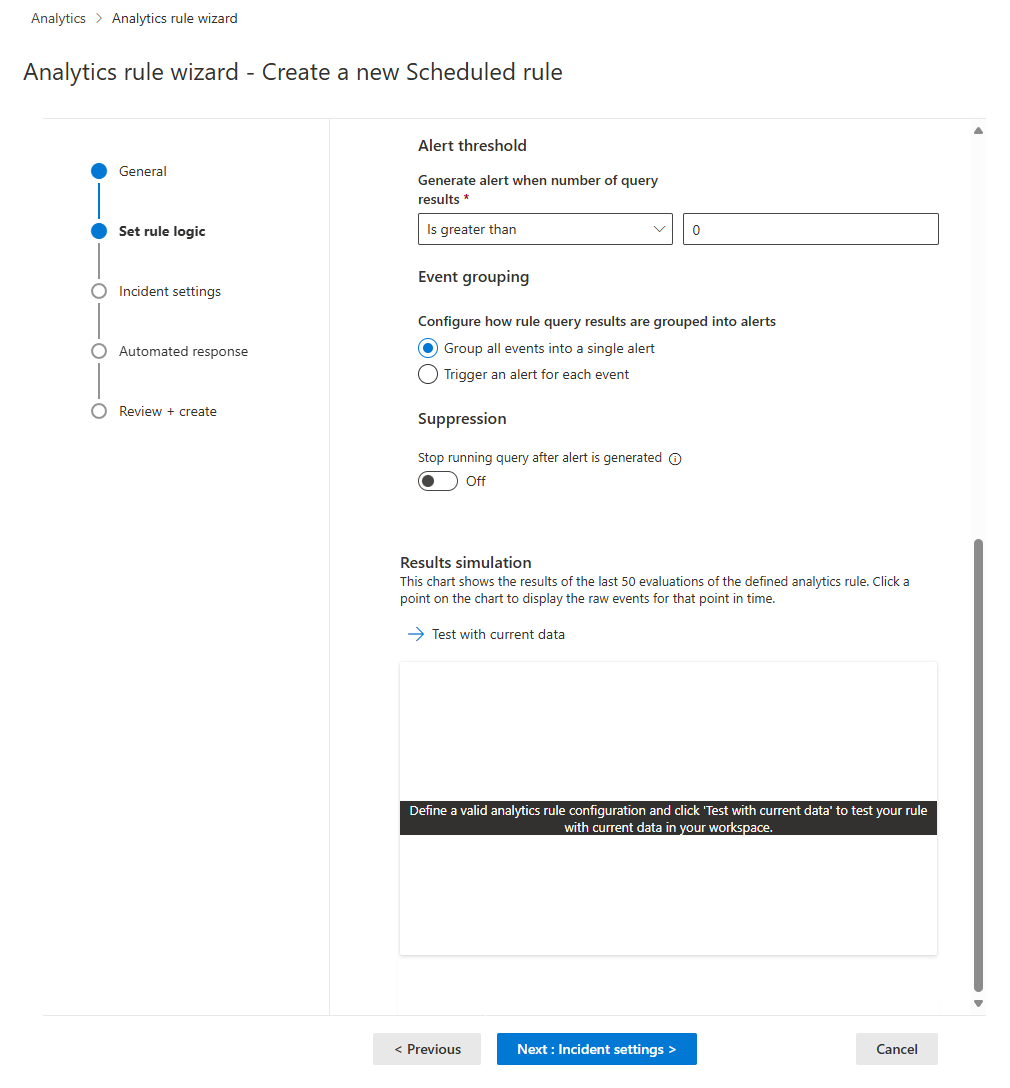

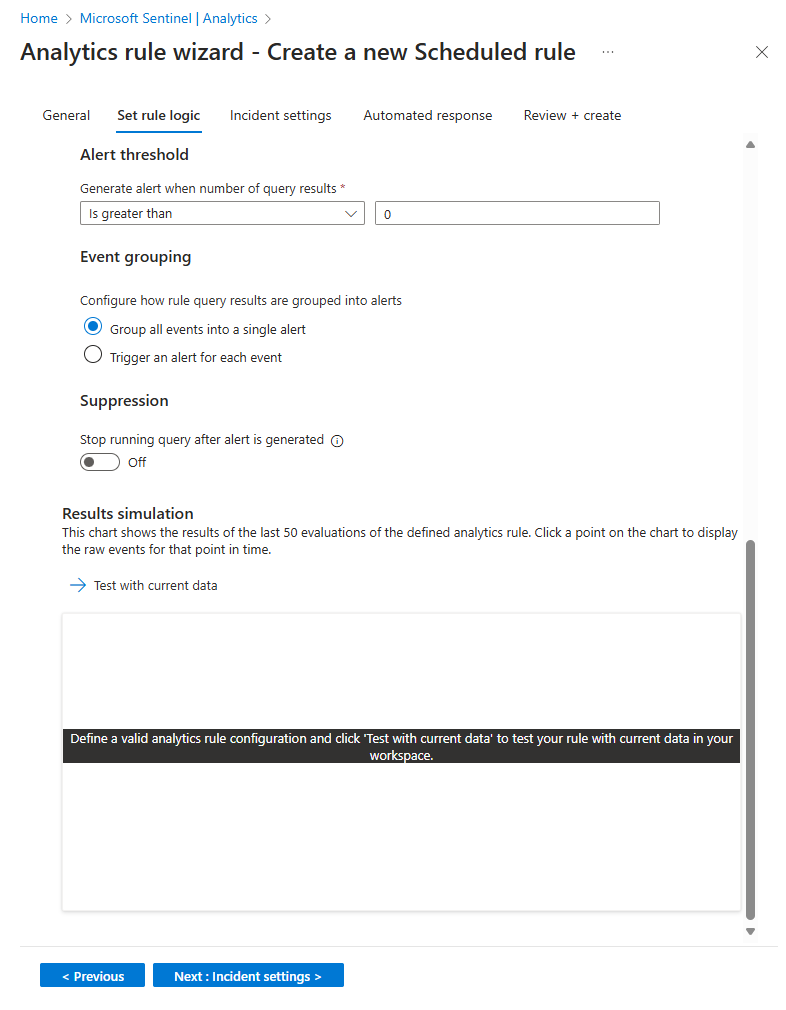

Intervallo consentito: da 10 minuti a 30 giorni dopo l'ora di creazione (o abilitazione) della regola.Impostare la soglia per la creazione di avvisi.

Usare la sezione Soglia avviso per definire il livello di riservatezza della regola. Impostare ad esempio una soglia minima di 100:

Impostazione Descrizione Generare un avviso quando il numero di risultati della query Maggiore di Numero di eventi 100Se non si vuole impostare una soglia, immettere

0nel campo numero.Impostare le impostazioni di raggruppamento eventi.

In Raggruppamento di eventi scegliere uno dei due modi per gestire il raggruppamento di eventi in avvisi:

Impostazione Comportamento Raggruppare tutti gli eventi in un singolo avviso

(impostazione predefinita)La regola genera un singolo avviso ogni volta che viene eseguito, purché la query restituisca più risultati rispetto alla soglia di avviso specificata sopra. Questo singolo avviso riepiloga tutti gli eventi restituiti nei risultati della query. Attivare un avviso per ogni evento La regola genera un avviso univoco per ogni evento restituito dalla query. Questa opzione è utile se si desidera che gli eventi vengano visualizzati singolarmente o se si desidera raggrupparli in base a determinati parametri, per utente, nome host o altro. È possibile definire questi parametri nella query. Eliminare temporaneamente la regola dopo la generazione di un avviso.

Per eliminare una regola oltre la fase di esecuzione successiva se viene generato un avviso, attivare l'impostazioneArresta l'esecuzione della query dopo la generazione dell'avviso. Se si attiva questa impostazione, impostare Arresta l'esecuzione della query per la quantità di tempo in cui la query deve arrestarsi, fino a 24 ore.

Simulare i risultati delle impostazioni di query e logica.

Nell'area Simulazione risultati selezionare Test con i dati correnti per visualizzare l'aspetto dei risultati della regola se fosse in esecuzione sui dati correnti. Microsoft Sentinel simula l'esecuzione della regola 50 volte sui dati correnti, usando la pianificazione definita, e mostra un grafico dei risultati (eventi di log). Se si modifica la query, selezionare di nuovo Test con i dati correnti per aggiornare il grafico. Il grafico mostra il numero di risultati nel periodo di tempo definito dalle impostazioni nella sezione Pianificazione delle query .

Selezionare Avanti: Impostazioni evento imprevisto.

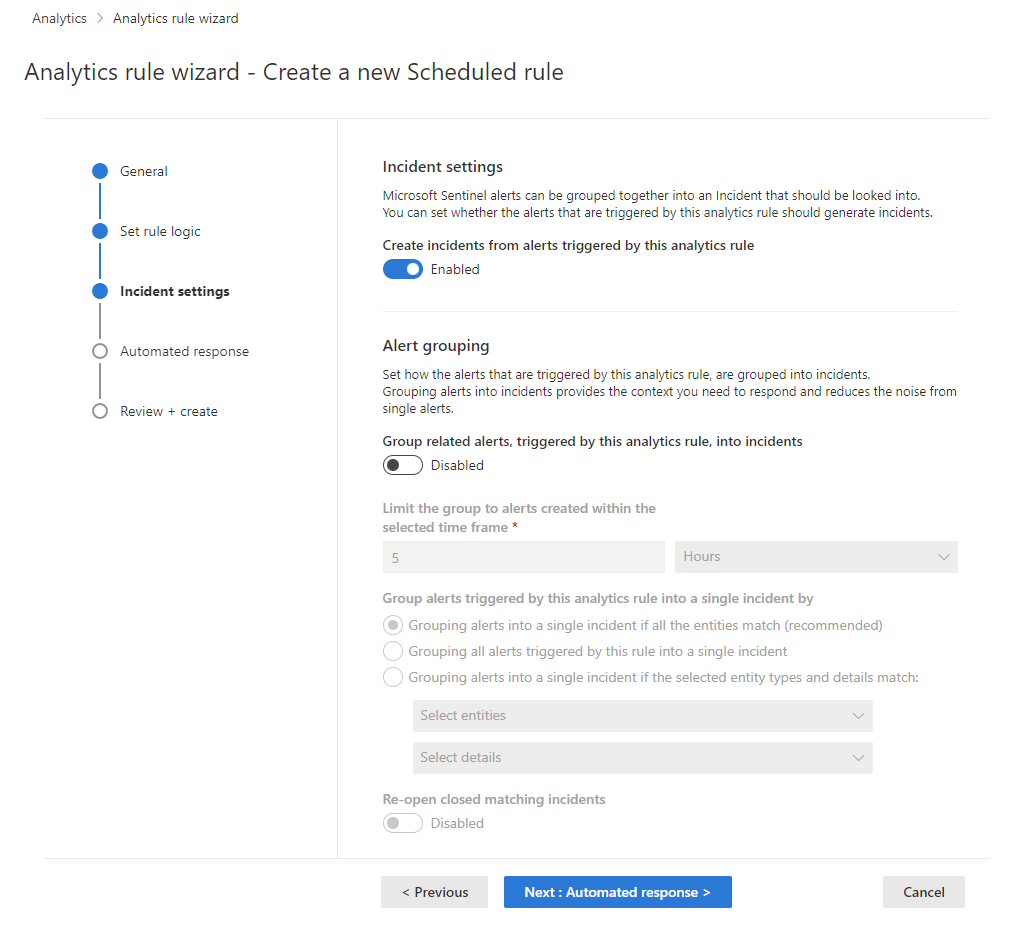

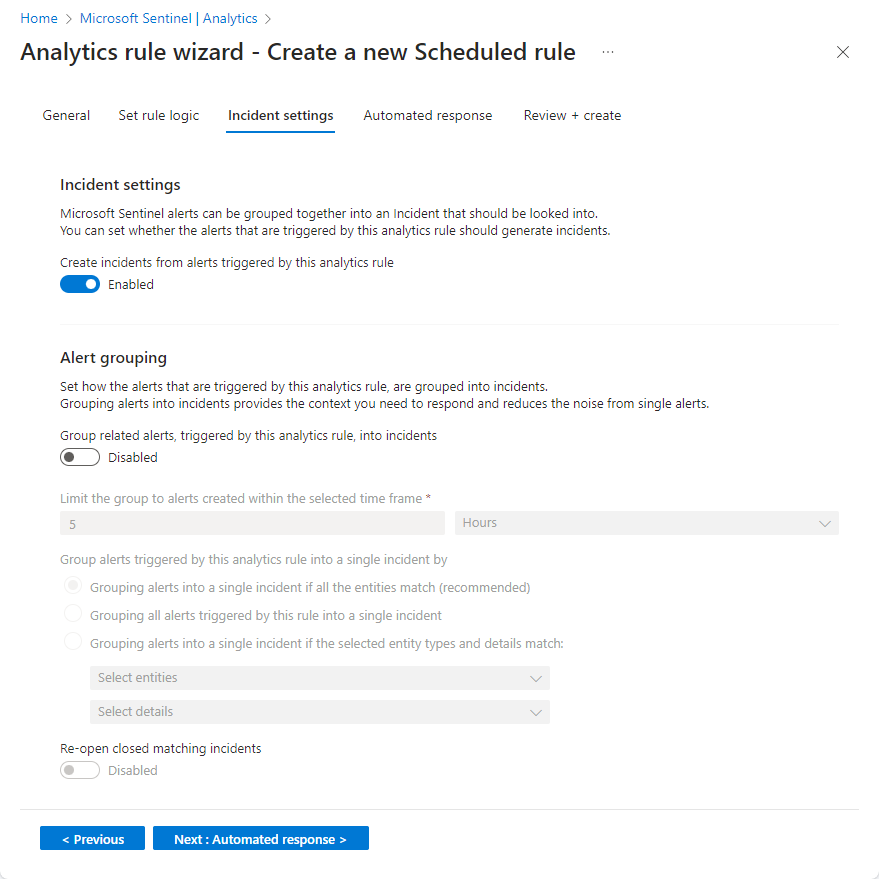

Configurare le impostazioni di creazione degli eventi imprevisti

Nella scheda Impostazioni evento imprevisto scegliere se Microsoft Sentinel trasforma gli avvisi in eventi imprevisti interattivi e se e come vengono raggruppati in eventi imprevisti.

Abilitare la creazione di eventi imprevisti.

Nella sezione Impostazioni evento imprevisto creare eventi imprevisti da avvisi attivati da questa regola di analisi è impostato per impostazione predefinita su Abilitato, ovvero Microsoft Sentinel crea un singolo evento imprevisto separato da ogni avviso attivato dalla regola.

Se non si vuole che questa regola crei eventi imprevisti(ad esempio, se questa regola è solo per raccogliere informazioni per l'analisi successiva), impostare questa opzione su Disabilitato.

Importante

Se è stato caricato Microsoft Sentinel nel portale di Microsoft Defender, lasciare abilitata questa impostazione.

- In questo scenario, Microsoft Defender XDR crea eventi imprevisti, non Microsoft Sentinel.

- Questi eventi imprevisti vengono visualizzati nella coda degli eventi imprevisti nei portali Azure e Defender.

- Nella portale di Azure vengono visualizzati nuovi eventi imprevisti con "Microsoft XDR" come nome del provider di eventi imprevisti.

Se si vuole creare un singolo evento imprevisto da un gruppo di avvisi, anziché uno per ogni singolo avviso, vedere il passaggio successivo.

Impostare le impostazioni di raggruppamento degli avvisi.

Nella sezione Raggruppamento degli avvisi , se si vuole generare un singolo evento imprevisto da un gruppo di un massimo di 150 avvisi simili o ricorrenti (vedere la nota), impostare Avvisi correlati al gruppo, attivati da questa regola di analisi, in Eventi imprevisti suAbilitato e impostare i parametri seguenti.

Limitare il gruppo agli avvisi creati entro l'intervallo di tempo selezionato: impostare l'intervallo di tempo entro il quale vengono raggruppati gli avvisi simili o ricorrenti. Gli avvisi al di fuori di questo intervallo di tempo generano un evento imprevisto o un set di eventi imprevisti separati.

Raggruppare gli avvisi attivati da questa regola di analisi in un singolo evento imprevisto da: Scegliere come raggruppare gli avvisi:

Opzione Descrizione Raggruppare gli avvisi in un singolo evento imprevisto se tutte le entità corrispondono Gli avvisi vengono raggruppati se condividono valori identici per ognuna delle entità mappate (definite nella scheda Imposta logica regola sopra). Si tratta dell'impostazione consigliata. Raggruppare tutti gli avvisi attivati da questa regola in un singolo evento imprevisto Tutti gli avvisi generati da questa regola vengono raggruppati anche se non condividono valori identici. Raggruppare gli avvisi in un singolo evento imprevisto se le entità e i dettagli selezionati corrispondono Gli avvisi vengono raggruppati se condividono valori identici per tutte le entità mappate, i dettagli degli avvisi e i dettagli personalizzati selezionati nei rispettivi elenchi a discesa. Riapri eventi imprevisti di corrispondenza chiusi: se un evento imprevisto viene risolto e chiuso e successivamente viene generato un altro avviso che deve appartenere a tale evento imprevisto , impostare questa impostazione su Abilitato se si vuole riaprire l'evento imprevisto chiuso e lasciare disabilitato se si vuole che l'avviso crei un nuovo evento imprevisto.

Questa opzione non è disponibile quando Microsoft Sentinel viene eseguito l'onboarding nel portale di Microsoft Defender.

Importante

Se è stato eseguito l'onboarding Microsoft Sentinel nel portale di Microsoft Defender, le impostazioni di raggruppamento degli avvisi diventano effettive solo nel momento in cui viene creato l'evento imprevisto.

Poiché il motore di correlazione del portale di Defender è responsabile della correlazione degli avvisi in questo scenario, accetta queste impostazioni come istruzioni iniziali, ma potrebbe anche prendere decisioni sulla correlazione degli avvisi che non tengono conto di queste impostazioni.

Pertanto, il modo in cui gli avvisi vengono raggruppati in eventi imprevisti potrebbe essere spesso diverso da quello previsto in base a queste impostazioni.

Nota

È possibile raggruppare fino a 150 avvisi in un singolo evento imprevisto.

L'evento imprevisto viene creato solo dopo la generazione di tutti gli avvisi. Tutti gli avvisi vengono aggiunti all'evento imprevisto immediatamente dopo la creazione.

Se più di 150 avvisi vengono generati da una regola che li raggruppa in un singolo evento imprevisto, viene generato un nuovo evento imprevisto con gli stessi dettagli dell'evento imprevisto originale e gli avvisi in eccesso vengono raggruppati nel nuovo evento imprevisto.

Selezionare Avanti: Risposta automatizzata.

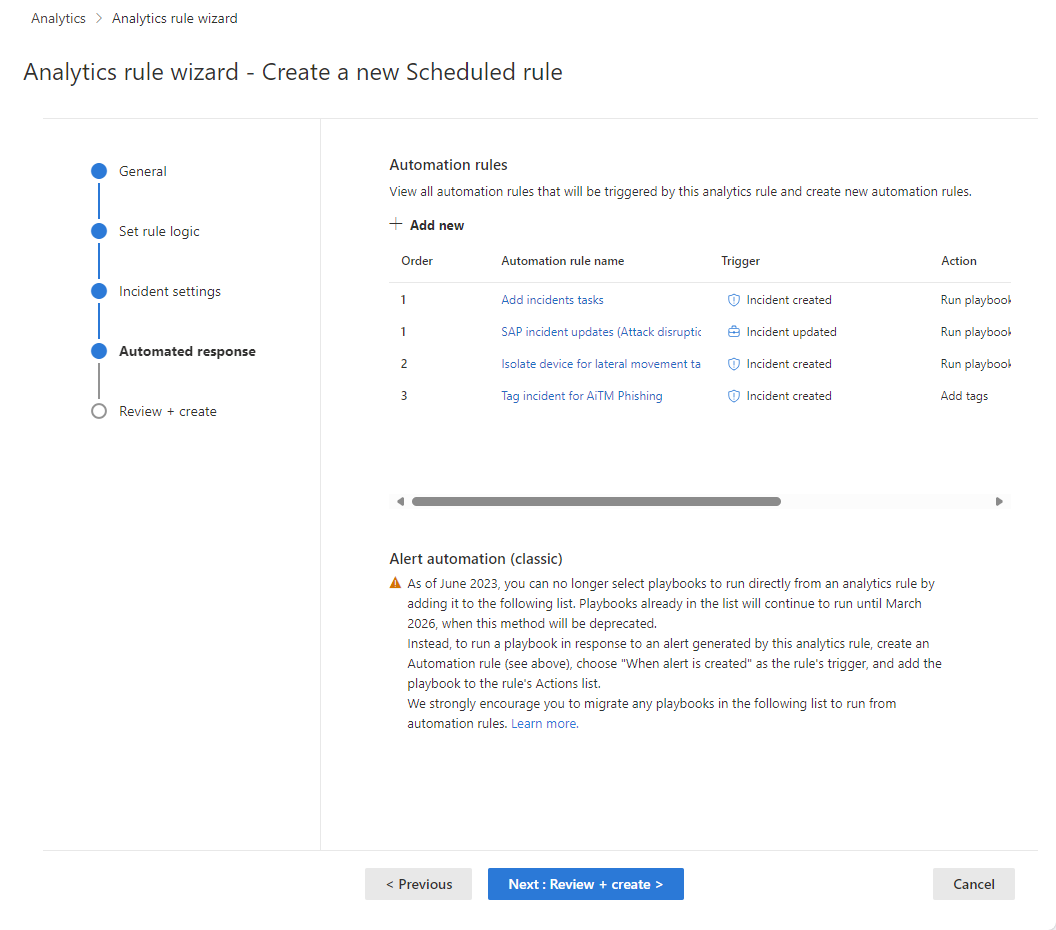

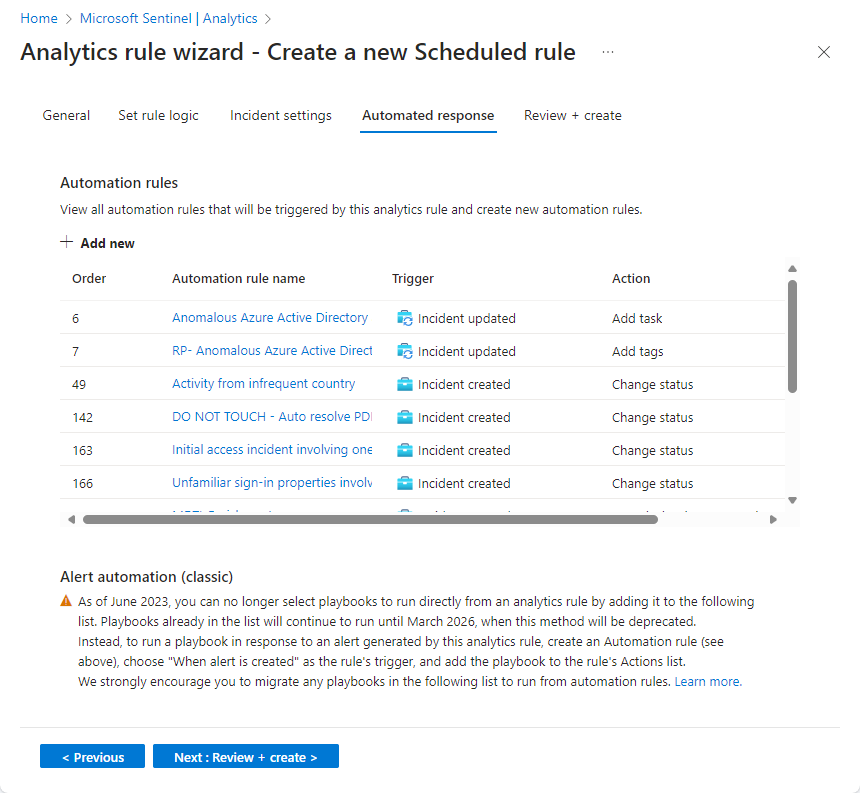

Esaminare o aggiungere risposte automatizzate

Nella scheda Risposte automatizzate vedere le regole di automazione visualizzate nell'elenco. Se si desidera aggiungere risposte che non sono già coperte da regole esistenti, sono disponibili due opzioni:

- Modificare una regola esistente se si vuole che la risposta aggiunta si applichi a molte regole o a tutte.

- Selezionare Aggiungi nuovo per creare una nuova regola di automazione che si applica solo a questa regola di analisi.

Per altre informazioni su cosa è possibile usare le regole di automazione, vedere Automatizzare la risposta alle minacce in Microsoft Sentinel con le regole di automazione.

- In Automazione avvisi (versione classica) nella parte inferiore dello schermo vengono visualizzati tutti i playbook configurati per l'esecuzione automatica quando viene generato un avviso usando il metodo precedente.

A partire da giugno 2023, non è possibile aggiungere playbook a questo elenco. I playbook già elencati qui continuano a essere eseguiti fino a quando questo metodo non è deprecato, a partire da marzo 2026.

Se sono ancora elencati playbook, creare una regola di automazione basata sul trigger creato dall'avviso e richiamare il playbook dalla regola di automazione. Dopo aver completato questo passaggio, selezionare i puntini di sospensione alla fine della riga del playbook elencato qui e selezionare Rimuovi. Per istruzioni complete, vedere Eseguire la migrazione dei playbook di Microsoft Sentinel trigger di avviso alle regole di automazione.

Selezionare Avanti: Rivedi e crea per esaminare tutte le impostazioni per la nuova regola di analisi.

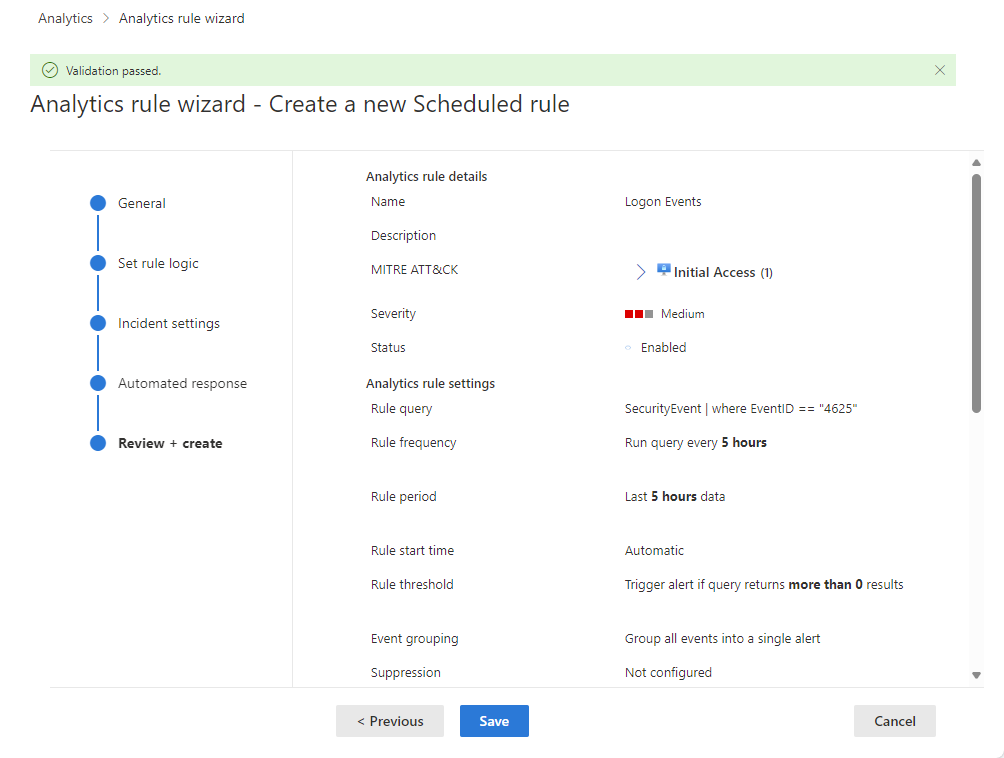

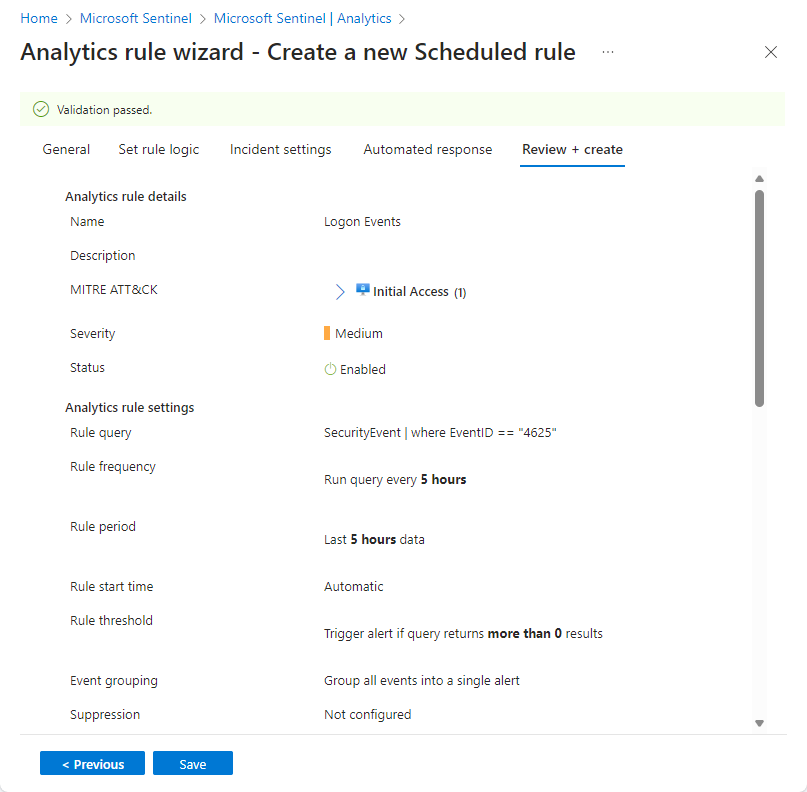

Convalidare la configurazione e creare la regola

Quando viene visualizzato il messaggio "Convalida superata", selezionare Crea.

Se invece viene visualizzato un errore, trovare e selezionare la X rossa nella scheda della procedura guidata in cui si è verificato l'errore.

Correggere l'errore e tornare alla scheda Rivedi e crea per eseguire di nuovo la convalida.

Visualizzare la regola e il relativo output

Visualizzare la definizione della regola

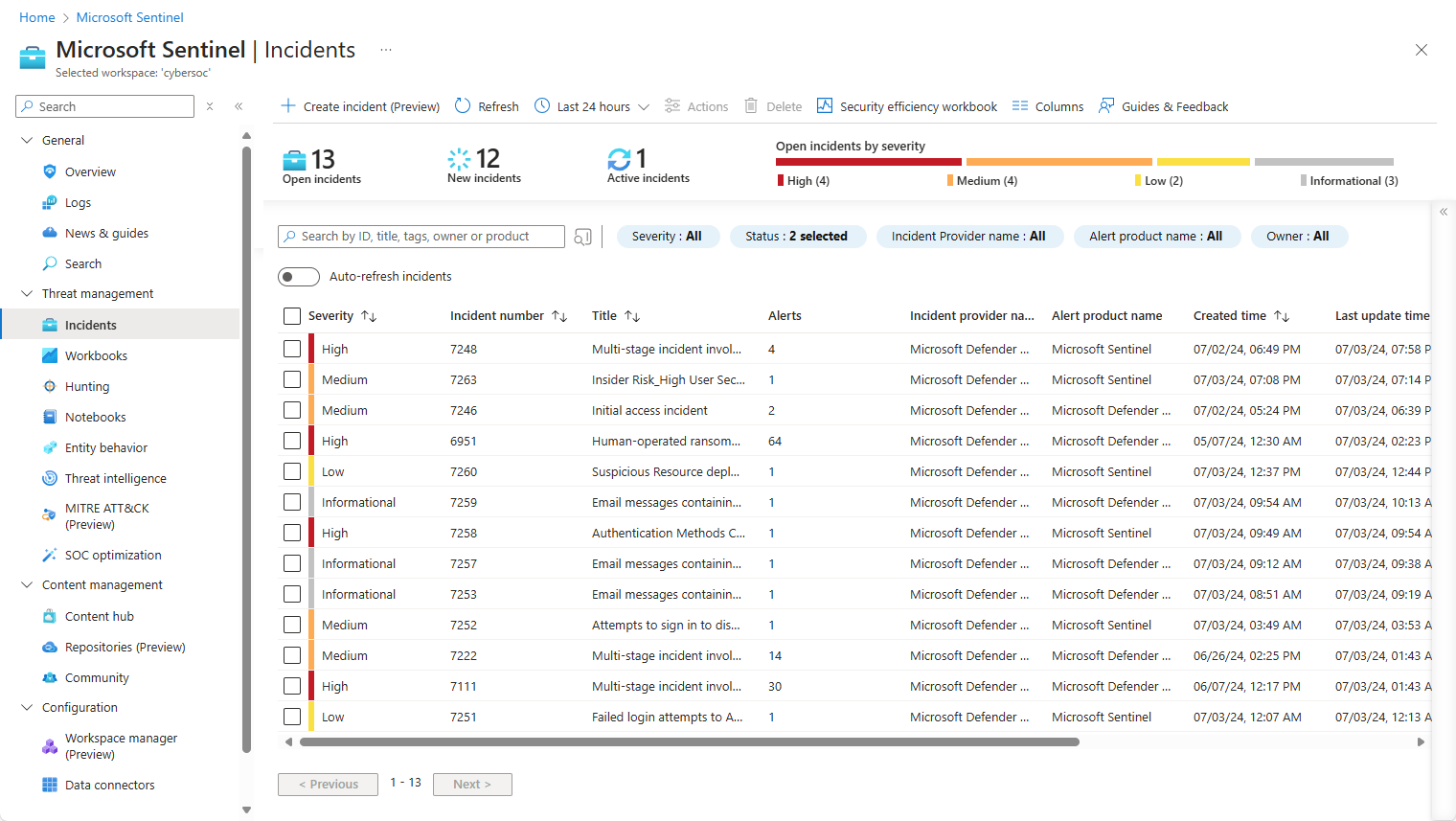

È possibile trovare la regola personalizzata appena creata (di tipo "Pianificato") nella tabella nella scheda Regole attive nella schermata principale di Analisi . Da questo elenco è possibile abilitare, disabilitare o eliminare ogni regola.

Visualizzare i risultati della regola

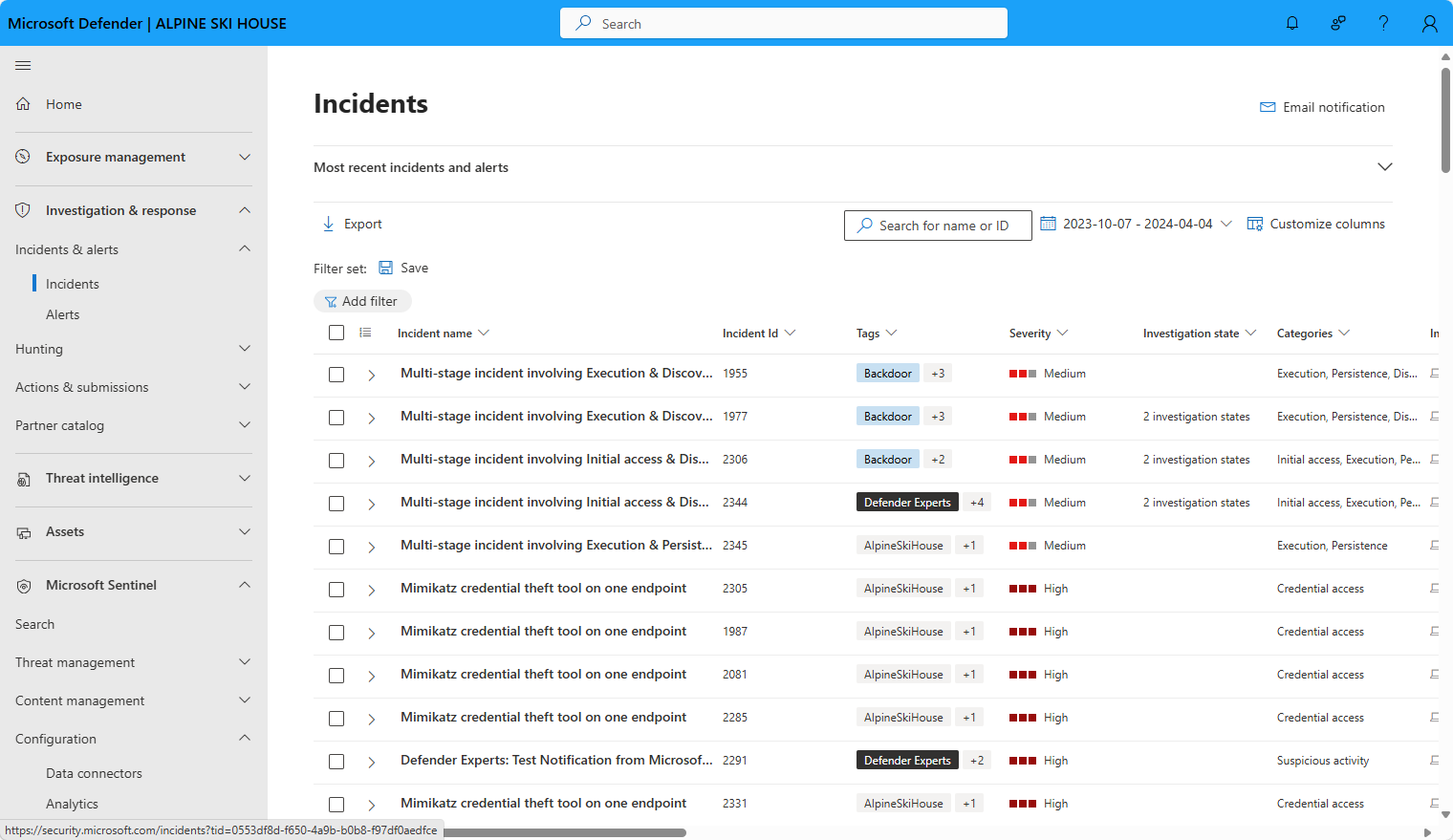

Per visualizzare i risultati delle regole di analisi create nel portale di Defender, espandere Indagine & risposta nel menu di spostamento, quindi Eventi imprevisti & avvisi. Visualizzare gli eventi imprevisti nella pagina Eventi imprevisti , in cui è possibile valutare gli eventi imprevisti, analizzarli e correggere le minacce. Visualizzare i singoli avvisi nella pagina Avvisi .

Ottimizzare la regola

- È possibile aggiornare la query delle regole per escludere i falsi positivi. Per altre informazioni, vedere Gestire i falsi positivi in Microsoft Sentinel.

Nota

Gli avvisi generati in Microsoft Sentinel sono disponibili tramite Microsoft Graph Security. Per altre informazioni, vedere la documentazione relativa agli avvisi di Microsoft Graph Security.

Esportare la regola in un modello di Resource Manager

Se si vuole creare un pacchetto della regola da gestire e distribuire come codice, è possibile esportare facilmente la regola in un modello di Azure Resource Manager (ARM). È anche possibile importare regole dai file modello per visualizzarle e modificarle nell'interfaccia utente.

Passaggi successivi

Quando si usano regole di analisi per rilevare le minacce da Microsoft Sentinel, assicurarsi di abilitare tutte le regole associate alle origini dati connesse per garantire una copertura di sicurezza completa per l'ambiente.

Per automatizzare l'abilitazione delle regole, eseguire il push delle regole in Microsoft Sentinel tramite API e PowerShell, anche se per farlo è necessario un impegno aggiuntivo. Quando si usa l'API o PowerShell, è prima necessario esportare le regole in JSON prima di abilitare le regole. L'API o PowerShell può essere utile quando si abilitano regole in più istanze di Microsoft Sentinel con impostazioni identiche in ogni istanza.

Per altre informazioni, vedere:

- Risoluzione dei problemi relativi alle regole di analisi in Microsoft Sentinel

- Esplorare e analizzare gli eventi imprevisti in Microsoft Sentinel

- Entità in Microsoft Sentinel

- Esercitazione: Usare playbook con regole di automazione in Microsoft Sentinel

Inoltre, imparare da un esempio di uso di regole di analisi personalizzate durante il monitoraggio di Zoom con un connettore personalizzato.