Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Quando viene identificata una vulnerabilità in un'immagine del contenitore, che sia archiviata in un registro contenitori o in esecuzione in un cluster Kubernetes, i professionisti della sicurezza potrebbero faticare a risalire alla pipeline CI/CD che l'ha originariamente compilata. Senza tale contesto, è difficile identificare lo sviluppatore responsabile della risoluzione del problema. Microsoft Defender Cloud Security Posture Management (CSPM) include funzionalità di sicurezza DevOps che consentono di eseguire il mapping delle applicazioni native del cloud dal codice al cloud. Di conseguenza, è possibile avviare facilmente i flussi di lavoro di correzione degli sviluppatori e ridurre il tempo necessario per correggere le vulnerabilità nelle immagini del contenitore.

Codice in fase di esecuzione: prerequisiti tecnici

Per stabilire le relazioni tra codice e runtime, sono necessari i prerequisiti seguenti.

Prerequisiti generali (tutti i metodi)

I prerequisiti seguenti si applicano indipendentemente dal metodo di mapping usato:

-

Defender CSPM (Cloud Security Posture Management) o Defender per contenitori deve essere abilitato nell'ambiente cloud

- Un set limitato di funzionalità di mapping è incluso in Defender per contenitori.

- Le immagini dei contenitori devono essere create attraverso una pipeline CI/CD

- Le immagini compilate manualmente e spinte manualmente non sono supportate (in alcuni casi, le immagini compilate e spinte manualmente potrebbero essere ancora mappate).

- Le immagini del contenitore devono essere individuabili da Defender for Cloud, in uno dei casi seguenti:

- Essere archiviato in un registro contenitori supportato, o

- Esecuzione in un ambiente Kubernetes supportato

Opzione 1: Connettere l'ambiente di codice a Defender for Cloud

Quando si connette l'ambiente di codice a Defender for Cloud, viene attivato automaticamente un set di strumenti automatizzati. Questi strumenti non influiscono sui flussi di lavoro DevOps esistenti e abilitano il mapping da codice a runtime.

Nota

- Attualmente supportato per Azure DevOps e GitHub

- Le immagini del contenitore compilate e distribuite prima della connessione potrebbero avere un supporto limitato

Altre informazioni:

Opzione 2: mapping basato sulle etichette Docker

Il mapping basato sulle etichette Docker si basa sui metadati incorporati direttamente nell'immagine del contenitore in fase di compilazione. Defender for Cloud estrae questi metadati dal manifesto dell'immagine OCI/Docker e lo usa per correlare l'immagine al repository di origine.

Altre informazioni:

- Specifica delle annotazioni delle immagini Docker OCI

- Aggiungere etichette OCI/Docker in Azure DevOps

- Aggiungere etichette in GitHub

-

Specificare manualmente le etichette usando l'istruzione Dockerfile

LABEL

Nota

- Questo metodo non richiede un connettore DevOps.

- Il mapping viene eseguito per gli ambienti Kubernetes coperti da Defender CSPM o Defender per Containers.

Opzione 3: Mapping basato sulle attestazioni di GitHub

Il mapping basato sull'attestazione usa metadati di provenienza verificabili in modo crittografico generati durante i flussi di lavoro di GitHub Actions. Queste attestazioni collegano le immagini del container al repository di origine esatto, al commit e all'identità di build.

Altre informazioni:

- Uso delle attestazioni degli artefatti per stabilire la provenienza delle compilazioni - GitHub Docs

Verificare il mapping del codice al runtime (portale di Azure)

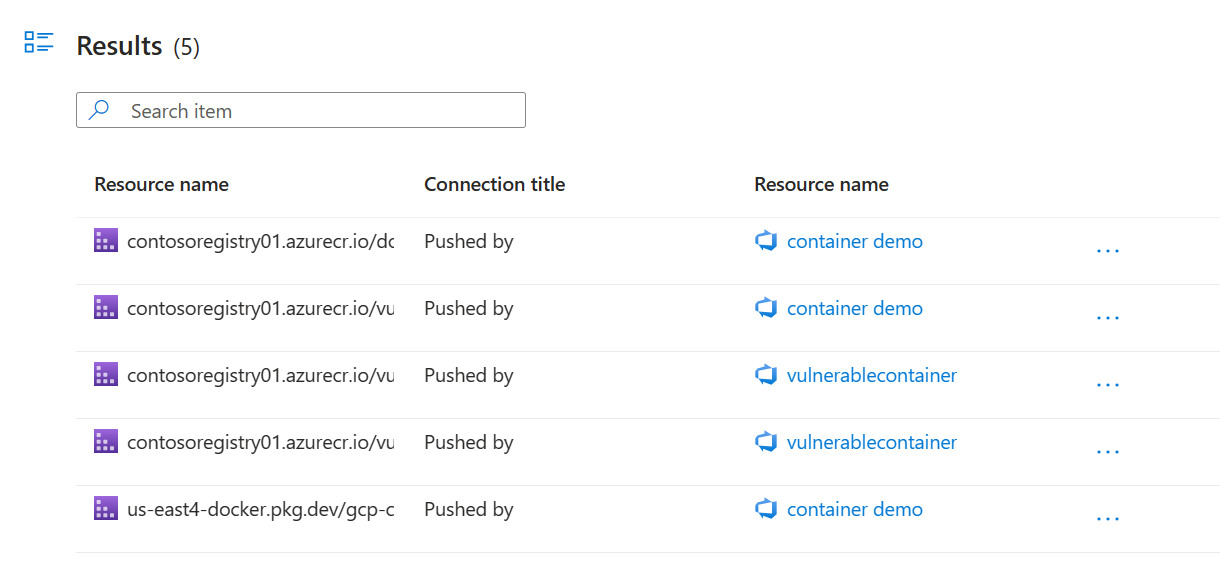

Dopo aver compilato un'immagine del contenitore in una pipeline CI/CD di Azure DevOps ed averne eseguito il push in un registro, vedere il mapping usando Cloud Security Explorer:

Accedere al portale di Azure.

Andare a Microsoft Defender per il Cloud>Esploratore di Sicurezza del Cloud. La visualizzazione del mapping dell'immagine del contenitore in Cloud Security Explorer può impiegare fino a un massimo di 4 ore.

Per visualizzare il mapping di base, selezionare Immagini del contenitore>+>Invia dai repository di codice.

(Facoltativo) Selezionare + per Immagini del contenitore per aggiungere altri filtri alla query, ad esempio Presenta vulnerabilità per filtrare solo le immagini del contenitore con CVE.

Dopo aver eseguito la query, verrà visualizzata la mappatura tra registro dei contenitori e pipeline. Selezionare ... accanto al bordo per visualizzare altri dettagli.

Passaggi successivi

- Altre informazioni su Sicurezza DevOps in Defender per il cloud.

- Altre informazioni sul Codice in fase di esecuzione per le raccomandazioni