Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

GitHub'integrazione di GHAS (Advanced Security) con Microsoft Defender per il cloud collega il codice sorgente ai carichi di lavoro cloud in esecuzione e viceversa, in modo che i team di sicurezza possano classificare in ordine di priorità le vulnerabilità che raggiungono effettivamente la produzione e i team di progettazione possono risolverli senza lasciare GitHub.

Utilizza l'integrazione per:

Traccia le vulnerabilità del runtime fino al repository di origine e al proprietario del codice.

Assegnare priorità alle correzioni in base alla distribuzione del codice, all'esposizione di produzione e al rischio di runtime.

Coordinare la correzione tra repository di codice GitHub e ambienti cloud con contesto e stato condivisi.

Accelerare le correzioni con soluzioni basate su intelligenza artificiale (Copilot).

Questa panoramica illustra il funzionamento dell'integrazione e consente di comprendere le funzionalità principali prima della distribuzione.

Disponibilità e prerequisiti

Prima di eseguire l'onboarding, verificare quanto segue:

| Categoria | Dettagli |

|---|---|

| Requisiti ambientali | - GitHub account con un connettore creato in Defender per il cloud - Licenza GHAS - Defender Cloud Security Posture Management (DCSPM) abilitato nella sottoscrizione - Microsoft Security Copilot (facoltativo per la correzione automatica) |

| Ruoli e autorizzazioni | - Autorizzazioni di amministratore della sicurezza - Amministratore della sicurezza nella sottoscrizione Azure (per visualizzare i risultati in Defender per il cloud) - Proprietario dell'organizzazione GitHub |

| Ambienti Cloud | - Disponibile solo nei cloud commerciali (non in Azure per enti pubblici, Azure gestito da 21Vianet o altri cloud sovrani) |

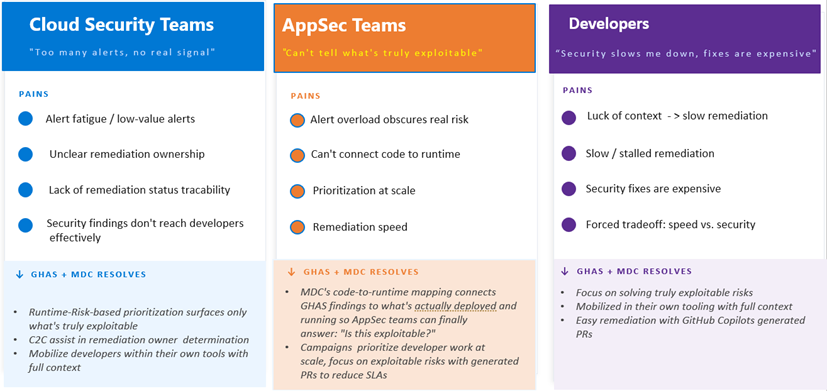

Personaggi e punti di dolore

Flussi principali

Funzionalità principali

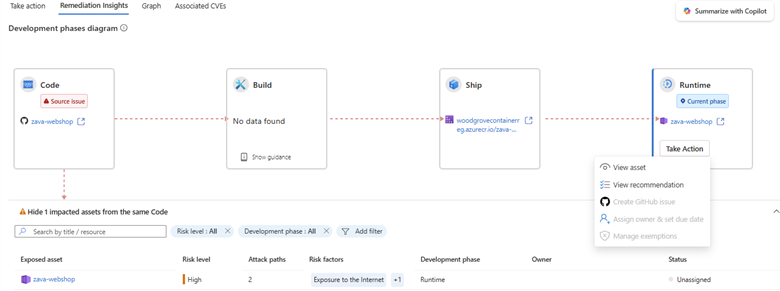

Mappatura automatica da codice a runtime

Quando si connette l'organizzazione o il repository GitHub a Microsoft Defender per il cloud tramite GitHub connector, il sistema esegue automaticamente il mapping dei repository di origine ai carichi di lavoro cloud in esecuzione. Utilizza i metodi proprietari Defender per il cloud dalle origini del codice fino al runtime per assicurarsi che ogni carico di lavoro venga tracciato fino al suo repository di origine e nel senso inverso.

Questa funzionalità offre visibilità end-to-end immediata, quindi sapete quale codice alimenta ogni applicazione distribuita e quali workload containerizzati sono mappati a quale repository del codice sorgente senza un mapping manuale che richiede tempo.

Definizione delle priorità degli avvisi in base alla produzione

Eliminare gli avvisi di sicurezza rumorosi e concentrarsi sulle vulnerabilità che contano davvero.

I risultati della sicurezza di GHAS in GitHub sono classificati in ordine di priorità dal contesto di runtime reale di Defender per il cloud. Evidenziano fattori di rischio di runtime come l'esposizione a Internet, i dati sensibili, le risorse critiche e lo spostamento laterale. Questi fattori di rischio derivano dall'analisi del percorso di attacco di Defender CSPM:

- Esposizione a Internet : carico di lavoro raggiungibile dalla rete Internet pubblica

- Dati sensibili : il carico di lavoro gestisce dati regolamentati o riservati

- Risorse critiche : carico di lavoro contrassegnato o classificato come business critical

- Spostamento laterale: il carico di lavoro si trova in un percorso che un utente malintenzionato potrebbe attraversare

Questi rischi, identificati nei carichi di lavoro di runtime, sono collegati dinamicamente ai repository di codice di origine dei carichi di lavoro e agli artefatti di compilazione specifici in GitHub.

È possibile filtrare, valutare e agire solo sui problemi di sicurezza che hanno un impatto effettivo sulla produzione sia in Defender per il cloud che in GitHub . Questa capacità consente al team di rimanere efficienti e mantenere sicure le applicazioni più importanti.

In pratica

Un'immagine del contenitore creata dal repository contoso/payments-api viene distribuita su AKS (Azure Kubernetes Service). Defender per il cloud rileva l'esposizione a Internet e la gestione dei dati sensibili nel carico di lavoro. Il codice CVE nell'immagine viene automaticamente elevato a Critico nella scheda di sicurezza di GitHub e un problema di GitHub con un clic viene assegnato agli elementi CODEOWNERS del repository con l'intero contesto di runtime e SDLC allegato.

Correzione unificata basata su intelligenza artificiale

Colmare il divario tra team di sicurezza e progettazione con flussi di lavoro integrati e contesto pertinente.

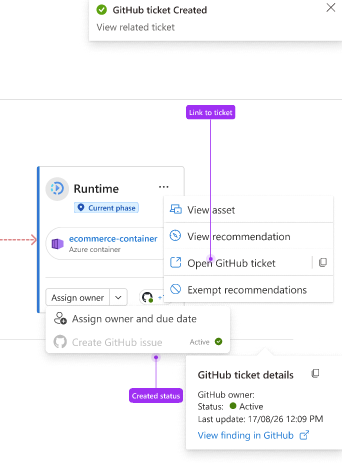

All'interno di Defender per il cloud, i responsabili della sicurezza possono vedere quali problemi di sicurezza il team di progettazione conosce già, insieme allo stato di tali problemi. I responsabili della sicurezza aprono questa visualizzazione selezionando il collegamento Visualizza in GitHub.

I responsabili della sicurezza possono assegnare raccomandazioni di sicurezza per la risoluzione ai team di progettazione pertinenti generando un'assegnazione di problemi GitHub.

L'assegnazione viene generata nel repository di origine. Fornisce informazioni di tempo di esecuzione e contesto per facilitare la correzione ingegneristica.

I responsabili tecnici possono assegnare un problema a uno sviluppatore per una risoluzione più approfondita. L'assegnatario può usare un agente di codifica Copilot per correzioni automatiche basate sull'intelligenza artificiale.

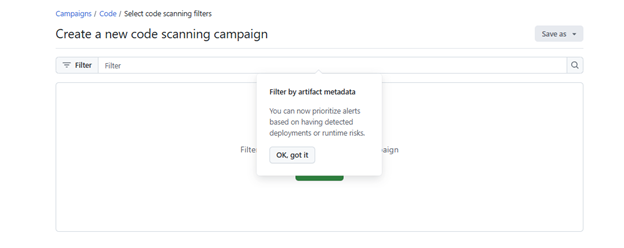

I team di AppSec possono usare i fattori di rischio di runtime come parte dei risultati di GHAS, concentrandosi sul lavoro di progettazione sui risultati associati al codice effettivamente distribuito e in esecuzione.

Questi filtri possono essere usati per filtrare direttamente gli avvisi GHAS o usati per continuare la definizione di priorità pianificata tramite campagne.

Correzioni dei problemi su GitHub, avanzamenti e progressi delle campagne vengono monitorati in tempo reale. Gli stati vengono riflessi sia su GitHub che in Defender per il cloud.

Questo approccio garantisce che le correzioni vengano distribuite rapidamente, creino una chiara responsabilità e semplificano la collaborazione. Tutti questi vantaggi si verificano all'interno degli strumenti già usati dai team.