Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Defender per il cloud usa un algoritmo proprietary per individuare potenziali percorsi di attacco specifici dell'ambiente multicloud. Defender per il cloud si concentra sulle minacce reali, guidate esternamente e sfruttabili anziché su scenari generali. L'algoritmo rileva i percorsi di attacco che iniziano all'esterno dell'organizzazione e passa a obiettivi business critical, consentendo di tagliare il rumore e agire più velocemente.

È possibile usare l'analisi del percorso di attacco per risolvere i problemi di sicurezza che rappresentano minacce immediate e hanno il massimo potenziale di sfruttamento nell'ambiente in uso. Defender per il cloud analizza quali problemi di sicurezza fanno parte di percorsi di attacco esposti esternamente che gli utenti malintenzionati potrebbero usare per violare l'ambiente. Vengono inoltre evidenziate le raccomandazioni sulla sicurezza da risolvere per attenuare questi problemi.

Per impostazione predefinita, i percorsi di attacco sono organizzati per livello di rischio. Il livello di rischio è determinato da un motore di classificazione dei rischi compatibile con il contesto che considera i fattori di rischio di ogni risorsa. Altre informazioni su come Defender per il cloud priorizza le raccomandazioni di sicurezza.

Annotazioni

Questa funzionalità è attualmente in anteprima.

Per informazioni dettagliate sulle lacune e sulle restrizioni correnti, vedere Limitazioni note.

Prerequisiti

È necessario abilitare la gestione della postura di sicurezza del cloud di Defender (CSPM) e avere la scansione senza agenti abilitata.

Ruoli e autorizzazioni necessari: ruolo con autorizzazioni di lettura per la sicurezza, amministratore della sicurezza, lettore, collaboratore o proprietario.

Annotazioni

È possibile che venga visualizzata una pagina percorso di attacco vuota, poiché i percorsi di attacco ora si concentrano su minacce reali, guidate esternamente e sfruttabili anziché su scenari generali. Ciò consente di ridurre il rumore e classificare in ordine di priorità i rischi imminenti.

Per visualizzare i percorsi di attacco correlati ai contenitori:

È necessario abilitare l'estensione dello stato del contenitore senza agenti in Defender CSPM o

È possibile enable Defender for Containers e installare gli agenti pertinenti per visualizzare i percorsi di attacco correlati ai contenitori. In questo modo è anche possibile eseguire query sui carichi di lavoro del piano dati dei contenitori in Esplora sicurezza.

Ruoli e autorizzazioni necessari: ruolo con autorizzazioni di lettura per la sicurezza, amministratore della sicurezza, lettore, collaboratore o proprietario.

Identificare i percorsi di attacco

È possibile usare l'analisi del percorso di attacco per individuare i maggiori rischi per l'ambiente e risolverli.

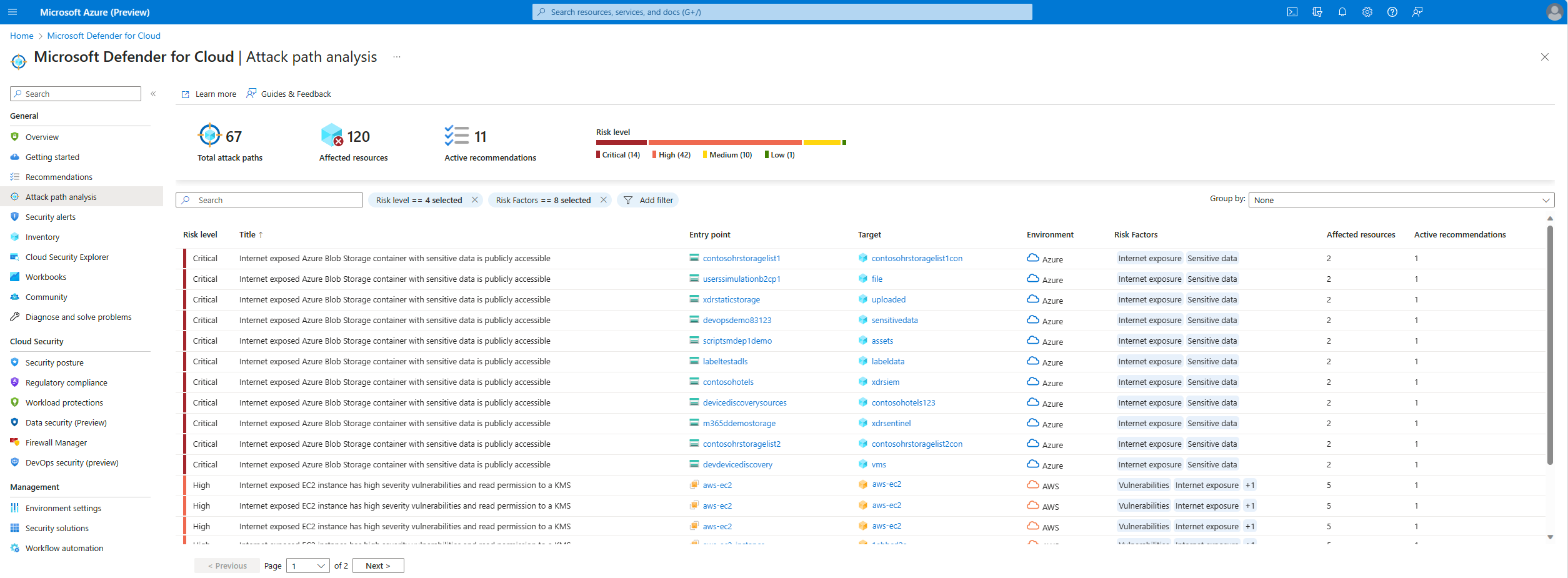

La pagina del percorso di attacco mostra una panoramica di tutti i percorsi di attacco. È anche possibile visualizzare le risorse interessate e un elenco di percorsi di attacco attivi.

Per identificare i percorsi di attacco nel portale di Azure:

Accedere al portale Azure.

Passare a Microsoft Defender per il cloud>analisi del percorso di attacco.

Selezionare un percorso di attacco.

Selezionare un nodo.

Annotazioni

Se si dispone di autorizzazioni limitate, in particolare per le sottoscrizioni, è possibile che non vengano visualizzati i dettagli completi del percorso di attacco. Questo comportamento previsto è progettato per proteggere i dati sensibili. Per visualizzare tutti i dettagli, assicurarsi di disporre delle autorizzazioni necessarie.

Selezionare Informazioni dettagliate per visualizzare le informazioni dettagliate associate per il nodo.

Selezionare Raccomandazioni.

Selezionare un consiglio.

Per identificare i percorsi di attacco nel portale di Defender:

Accedere al portale Microsoft Defender.

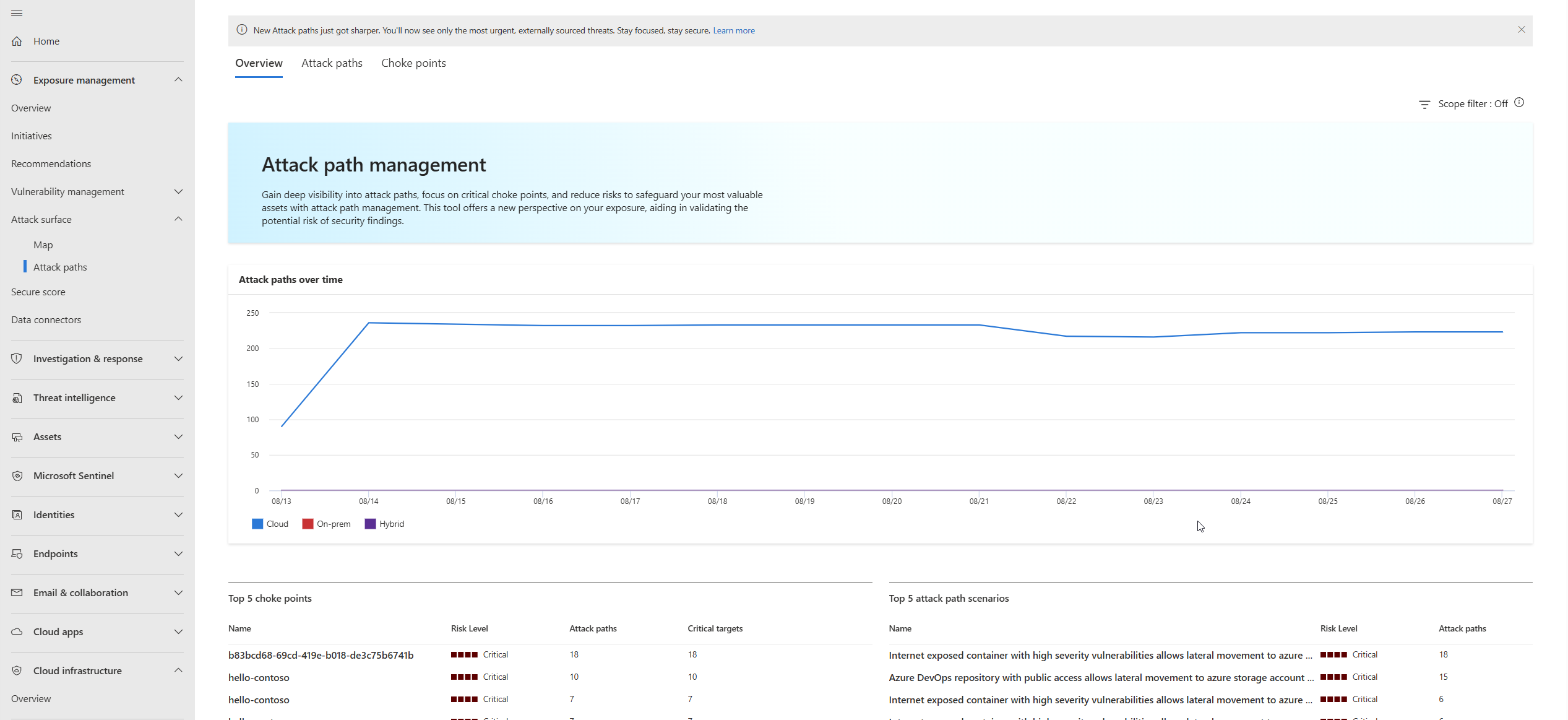

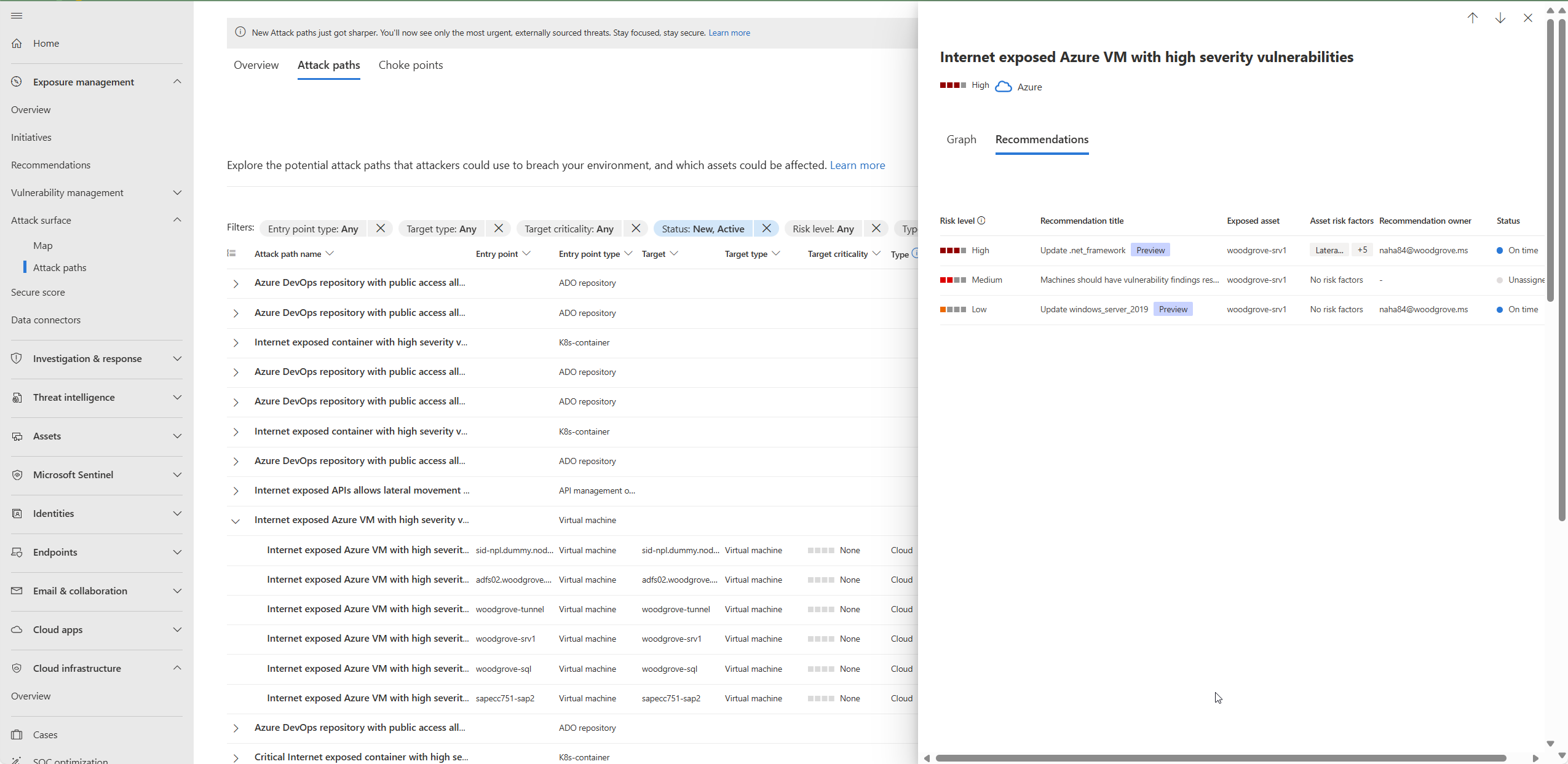

Passare a Gestione dell'esposizione>Superficie di attacco>Percorsi di attacco. Verrà visualizzata una panoramica dei percorsi di attacco.

L'esperienza dei percorsi di attacco offre più visualizzazioni:

- Scheda Panoramica: visualizzare i percorsi di attacco nel tempo, i primi 5 punti di attacco, i primi 5 scenari di percorso di attacco, gli obiettivi principali e i punti di ingresso principali

- Elenco dei percorsi di attacco: visualizzazione dinamica e filtrabile di tutti i percorsi di attacco con funzionalità di filtro avanzate

- Punti di strozzatura: elenco di nodi in cui convergono più percorsi di attacco, identificati come punti di strozzatura ad alto rischio

Annotazioni

Nel portale di Defender l'analisi del percorso di attacco fa parte delle funzionalità di gestione dell'esposizione più ampie, offrendo un'integrazione avanzata con altre soluzioni di sicurezza Microsoft e correlazione unificata degli eventi imprevisti.

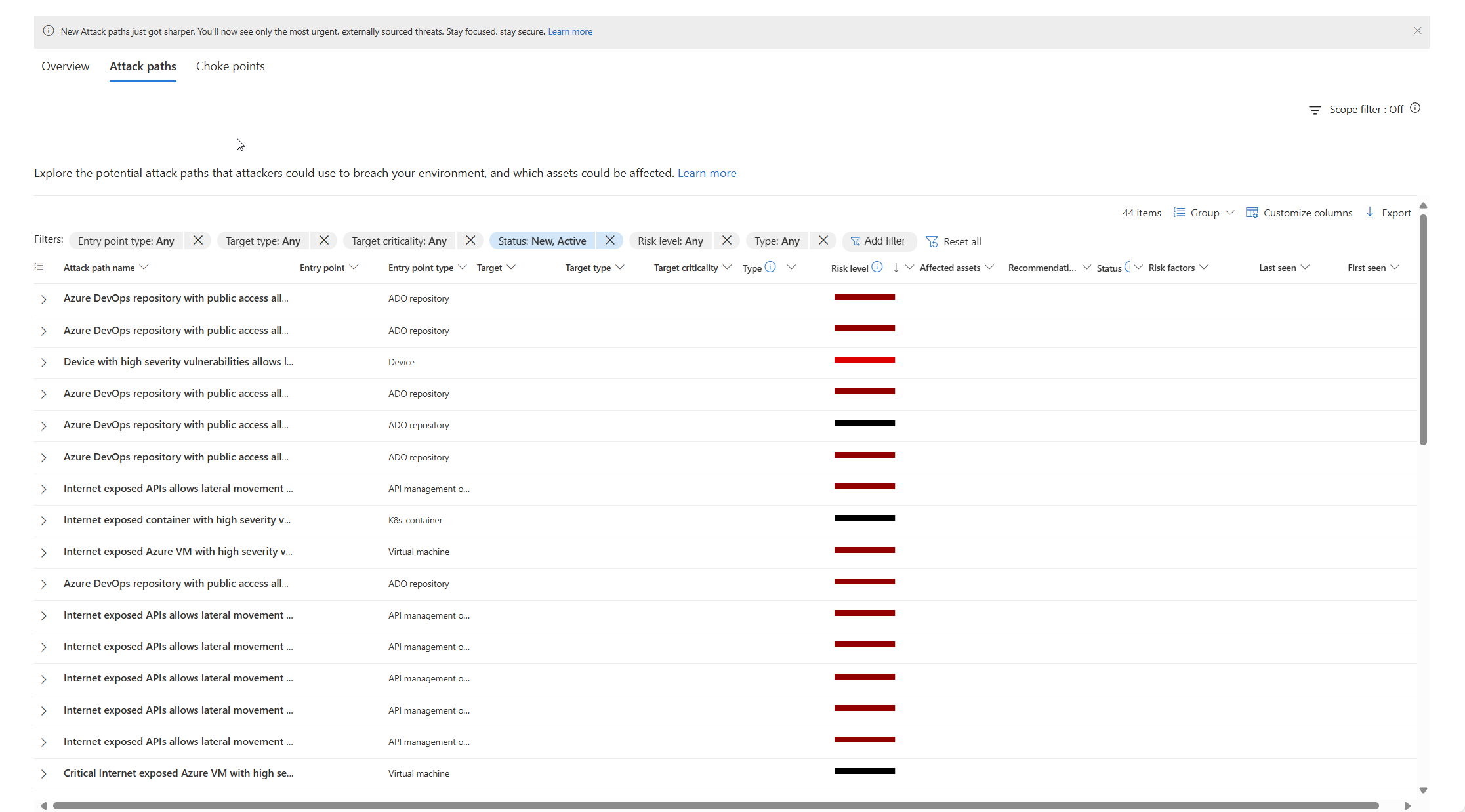

Selezionare la scheda Percorsi di attacco .

Usare il filtro avanzato nell'elenco Percorsi di attacco per concentrarsi su percorsi di attacco specifici:

- Livello di rischio: filtrare in base a percorsi di attacco ad alto, medio o basso rischio

- Tipo di asset: concentrarsi su tipi di risorse specifici

- Stato di correzione: visualizzare i percorsi di attacco risolti, in corso o in sospeso

- Intervallo di tempo: filtrare in base a periodi di tempo specifici (ad esempio, ultimi 30 giorni)

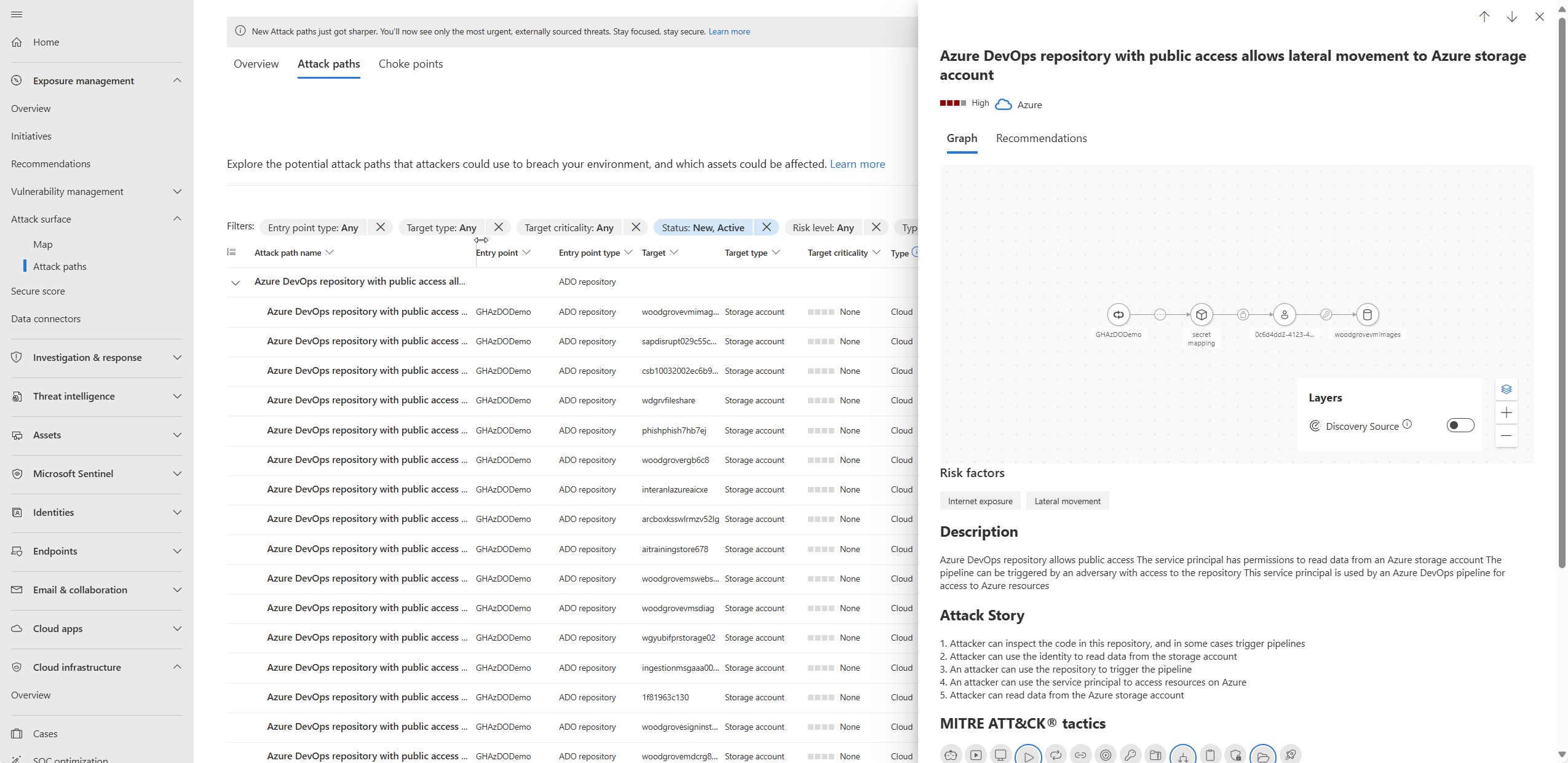

Selezionare un percorso di attacco per visualizzare la mappa del percorso di attacco, una visualizzazione in formato grafo che evidenzia:

- Nodi vulnerabili: risorse con problemi di sicurezza

- Punti di ingresso: punti di accesso esterni in cui potrebbero iniziare gli attacchi

- Risorse di destinazione: risorse critiche che gli aggressori stanno tentando di raggiungere

- Punti choke: punti di convergenza in cui si intersecano più percorsi di attacco

Selezionare un nodo per analizzare informazioni dettagliate:

Annotazioni

Se si dispone di autorizzazioni limitate, in particolare per le sottoscrizioni, è possibile che non vengano visualizzati i dettagli completi del percorso di attacco. Questo comportamento previsto è progettato per proteggere i dati sensibili. Per visualizzare tutti i dettagli, assicurarsi di disporre delle autorizzazioni necessarie.

Esaminare i dettagli del nodo, tra cui:

- Tattiche e tecniche MITRE ATT&CK: Comprendere la metodologia di attacco

- Fattori di rischio: fattori ambientali che contribuiscono al rischio

- Raccomandazioni associate: miglioramenti della sicurezza per attenuare il problema

Selezionare Informazioni dettagliate per visualizzare le informazioni dettagliate associate per il nodo.

Selezionare Raccomandazioni per visualizzare indicazioni praticabili con il rilevamento dello stato di correzione.

Selezionare un consiglio.

Correggere la raccomandazione.

Dopo aver completato l'analisi di un percorso di attacco e aver esaminato tutti i risultati e le raccomandazioni associati, è possibile iniziare a correggere il percorso di attacco.

Una volta risolto un percorso di attacco, possono essere necessarie fino a 24 ore prima che un percorso di attacco venga rimosso dall'elenco.

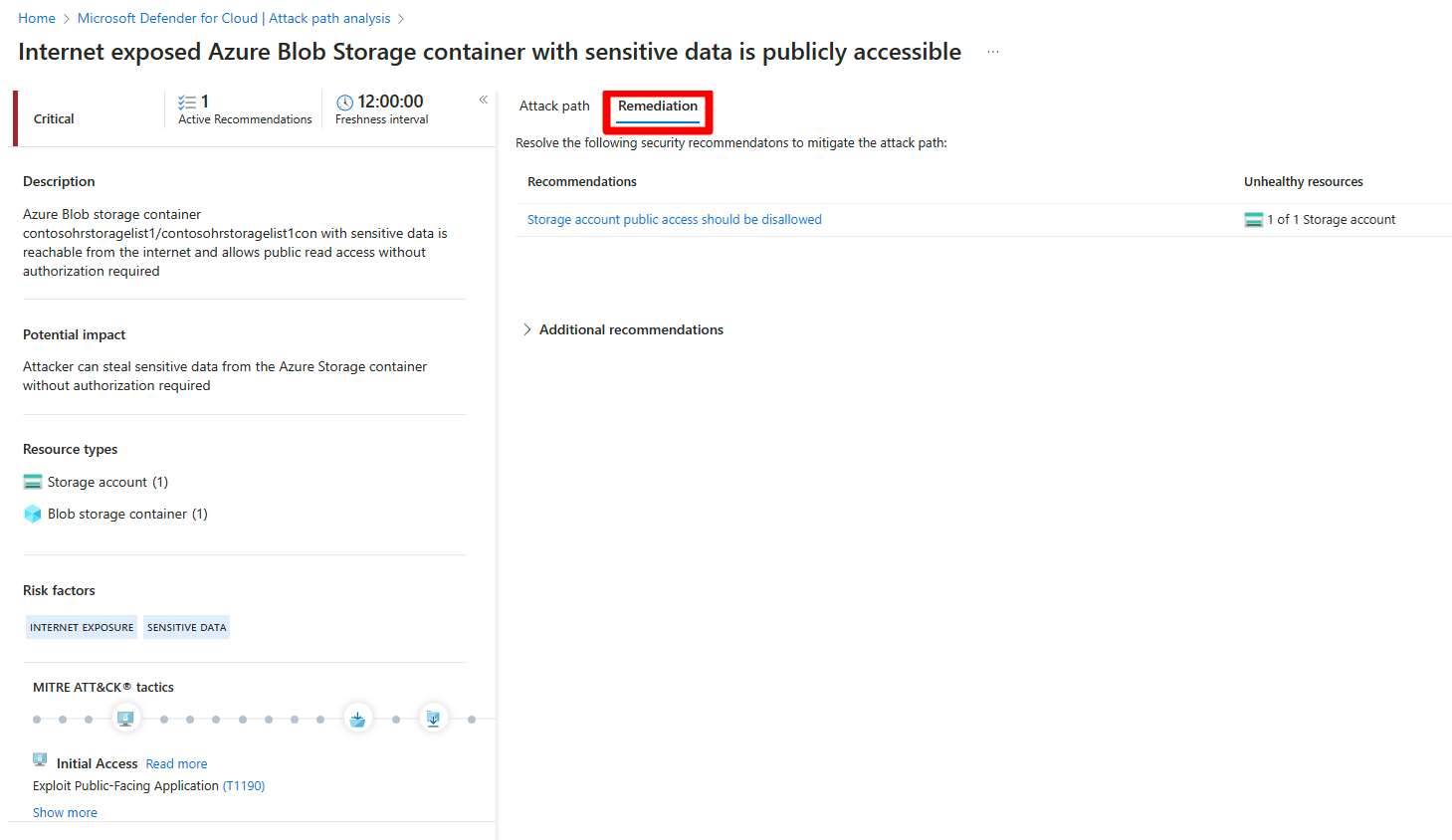

Correggere i percorsi di attacco

Dopo aver completato l'analisi di un percorso di attacco e aver esaminato tutti i risultati e le raccomandazioni associati, è possibile iniziare a correggere il percorso di attacco.

Per correggere un percorso di attacco nel portale di Azure:

Passare a Microsoft Defender per il Cloud>Analisi del percorso di attacco.

Selezionare un percorso di attacco.

Selezionare Correzione.

Selezionare un consiglio.

Una volta risolto un percorso di attacco, possono essere necessarie fino a 24 ore prima che un percorso di attacco venga rimosso dall'elenco.

Correggere tutte le raccomandazioni all'interno di un percorso di attacco

L'analisi del percorso di attacco consente di visualizzare tutte le raccomandazioni in base al percorso di attacco senza dover controllare singolarmente ogni nodo. È possibile risolvere tutte le raccomandazioni senza dover visualizzare ogni nodo singolarmente.

Il percorso di correzione contiene due tipi di raccomandazione:

- Raccomandazioni: raccomandazioni che attenuano il percorso di attacco.

- Raccomandazioni aggiuntive : raccomandazioni che riducono i rischi di sfruttamento, ma non riducono il percorso di attacco.

Per risolvere tutte le raccomandazioni nel portale di Azure:

Accedere al portale Azure.

Passare a Microsoft Defender per il cloud>Analisi del percorso di attacco.

Selezionare un percorso di attacco.

Selezionare Correzione.

Espandere Raccomandazioni aggiuntive.

Selezionare un consiglio.

Una volta risolto un percorso di attacco, possono essere necessarie fino a 24 ore prima che un percorso di attacco venga rimosso dall'elenco.

Per risolvere tutti i suggerimenti nel portale di Defender:

Accedere al portale Microsoft Defender.

Andare a Gestione dell'esposizione>Analisi del percorso di attacco.

Selezionare un percorso di attacco.

Selezionare Correzione.

Annotazioni

Il portale di Defender offre un monitoraggio avanzato dello stato di avanzamento della correzione e può correlare le attività di correzione con flussi di lavoro di gestione degli eventi imprevisti e operazioni di sicurezza più ampie.

Espandere Raccomandazioni aggiuntive.

Selezionare un consiglio.

Una volta risolto un percorso di attacco, possono essere necessarie fino a 24 ore prima che un percorso di attacco venga rimosso dall'elenco.

Funzionalità avanzate di gestione dell'esposizione

Il portale di Defender offre funzionalità aggiuntive per l'analisi del percorso di attacco tramite il framework di gestione dell'esposizione integrato:

- La correlazione degli eventi imprevisti unificata: i percorsi di attacco vengono correlati automaticamente agli eventi imprevisti di sicurezza nell'ecosistema di sicurezza Microsoft.

- Cross-product insights: i dati del percorso di attacco sono integrati con i risultati ottenuti da Microsoft Defender per endpoint, Microsoft Sentinel e altre soluzioni di sicurezza Microsoft.

- Advanced threat intelligence: Contesto migliorato dai feed di intelligence sulle minacce di Microsoft per comprendere meglio i modelli di attacco e i comportamenti degli attori.

- Flussi di lavoro di correzione integrati: processi di correzione semplificati che possono attivare risposte automatizzate tra più strumenti di sicurezza.

- Creazione di report esecutivi: funzionalità di creazione di report avanzate per la leadership della sicurezza con valutazioni dell'impatto aziendale.

Queste funzionalità offrono una visualizzazione più completa del comportamento di sicurezza e consentono una risposta più efficace alle potenziali minacce identificate tramite l'analisi del percorso di attacco.

Altre informazioni sui percorsi di attacco in Defender per il cloud.