Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Nota

Questo connettore dati verrà deprecato e smetterà di raccogliere dati a giugno 2026. È consigliabile passare al nuovo connettore dati dell'API Threat Intelligence Upload Indicators il prima possibile per garantire una raccolta dati ininterrotta. Per altre informazioni, vedere Connettere la piattaforma di intelligence sulle minacce a Microsoft Sentinel con l'API di caricamento.

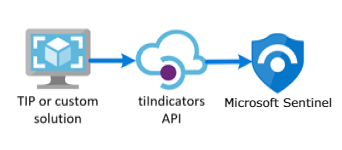

Molte organizzazioni usano soluzioni TIP (Threat Intelligence Platform) per aggregare feed di indicatori di minaccia da varie origini. Dal feed aggregato, i dati vengono curati per essere applicati a soluzioni di sicurezza come dispositivi di rete, soluzioni EDR/XDR o soluzioni siem (Security Information and Event Management), ad esempio Microsoft Sentinel. Usando il connettore dati TIP, è possibile usare queste soluzioni per importare gli indicatori di minaccia in Microsoft Sentinel.

Poiché il connettore dati TIP funziona con l'API tiIndicators di Microsoft Graph Security per eseguire questo processo, è possibile usare il connettore per inviare indicatori a Microsoft Sentinel (e ad altre soluzioni di sicurezza Microsoft come Defender XDR) da qualsiasi altro SUGGERIMENTO personalizzato in grado di comunicare con tale API.

Nota

Per informazioni sulla disponibilità delle funzionalità nei cloud del governo degli Stati Uniti, vedere le tabelle Microsoft Sentinel in Disponibilità delle funzionalità cloud per i clienti del governo degli Stati Uniti.

Altre informazioni sull'intelligence sulle minacce in Microsoft Sentinel e in particolare sui prodotti TIP che è possibile integrare con Microsoft Sentinel.

Importante

Dopo il 31 marzo 2027, Microsoft Sentinel non sarà più supportato nel portale di Azure e sarà disponibile solo nel portale di Microsoft Defender. Tutti i clienti che usano Microsoft Sentinel nel portale di Azure verranno reindirizzati al portale di Defender e useranno Microsoft Sentinel solo nel portale di Defender.

Se si usa ancora Microsoft Sentinel nel portale di Azure, è consigliabile iniziare a pianificare la transizione al portale di Defender per garantire una transizione senza problemi e sfruttare appieno l'esperienza di operazioni di sicurezza unificata offerta da Microsoft Defender.

Prerequisiti

- Per installare, aggiornare ed eliminare contenuti o soluzioni autonomi nell'hub contenuto, è necessario il ruolo collaboratore Microsoft Sentinel a livello di gruppo di risorse.

- Per concedere le autorizzazioni al prodotto TIP o a qualsiasi altra applicazione personalizzata che usa l'integrazione diretta con l'API Indicatori TI di Microsoft Graph, è necessario disporre del ruolo amministratore della sicurezza Microsoft Entra o delle autorizzazioni equivalenti.

- Per archiviare gli indicatori di minaccia, è necessario disporre delle autorizzazioni di lettura e scrittura per l'area di lavoro Microsoft Sentinel.

Istruzioni

Per importare gli indicatori di minaccia da Microsoft Sentinel dalla soluzione integrata TIP o di intelligence sulle minacce personalizzata, seguire questa procedura:

- Ottenere un ID applicazione e un segreto client da Microsoft Entra ID.

- Inserire queste informazioni nella soluzione TIP o nell'applicazione personalizzata.

- Abilitare il connettore dati TIP in Microsoft Sentinel.

Iscriversi per ottenere un ID applicazione e un segreto client da Microsoft Entra ID

Sia che si stia lavorando con un SUGGERIMENTO o una soluzione personalizzata, l'API tiIndicators richiede alcune informazioni di base per consentire di connettere il feed ad esso e inviarlo indicatori di minaccia. Le tre informazioni necessarie sono:

- ID applicazione (client)

- Directory (tenant) ID

- Segreto client

È possibile ottenere queste informazioni da Microsoft Entra ID tramite la registrazione dell'app, che include i tre passaggi seguenti:

- Registrare un'app con Microsoft Entra ID.

- Specificare le autorizzazioni richieste dall'app per connettersi all'API TiIndicators di Microsoft Graph e inviare indicatori di minaccia.

- Ottenere il consenso dell'organizzazione per concedere queste autorizzazioni all'applicazione.

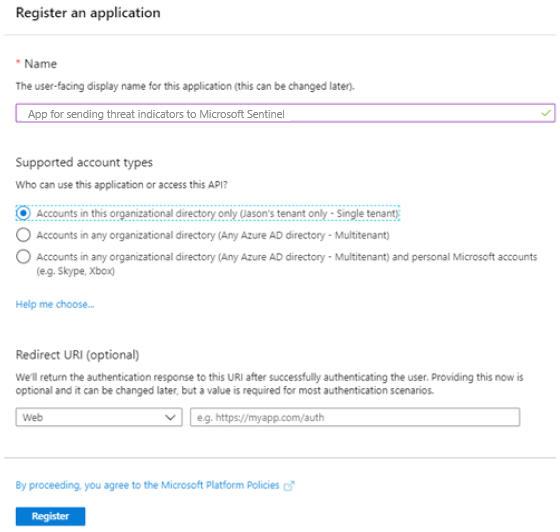

Registrare un'applicazione con Microsoft Entra ID

Nel portale di Azure passare a Microsoft Entra ID.

Nel menu selezionare Registrazioni app e quindi selezionare Nuova registrazione.

Scegliere un nome per la registrazione dell'applicazione, selezionare Tenant singolo e quindi selezionare Registra.

Nella schermata visualizzata copiare i valori ID applicazione (client) e ID directory (tenant). Queste due informazioni sono necessarie in un secondo momento per configurare la soluzione TIP o personalizzata per inviare indicatori di minaccia a Microsoft Sentinel. La terza informazione necessaria, il segreto client, viene più tardi.

Specificare le autorizzazioni necessarie per l'applicazione

Indietro alla pagina principale di Microsoft Entra ID.

Nel menu selezionare Registrazioni app e quindi selezionare l'app appena registrata.

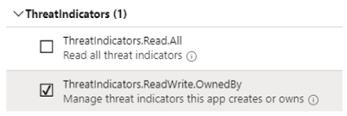

Nel menu selezionare Autorizzazioni> APIAggiungi un'autorizzazione.

Nella pagina Selezionare un'API selezionare l'API Microsoft Graph . Scegliere quindi da un elenco di autorizzazioni di Microsoft Graph.

Al prompt Quale tipo di autorizzazioni richiede l'applicazione?, selezionare Autorizzazioni applicazione. Questa autorizzazione è il tipo usato dalle applicazioni che eseguono l'autenticazione con l'ID app e i segreti dell'app (chiavi API).

Selezionare ThreatIndicators.ReadWrite.OwnedBy e quindi selezionare Aggiungi autorizzazioni per aggiungere questa autorizzazione all'elenco di autorizzazioni dell'app.

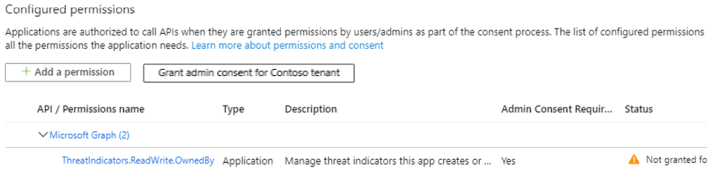

Ottenere il consenso dell'organizzazione per concedere queste autorizzazioni

Per concedere il consenso, è necessario un ruolo con privilegi. Per altre informazioni, vedere Concedere il consenso amministratore a livello di tenant a un'applicazione.

Dopo aver concesso il consenso all'app, dovrebbe essere visualizzato un segno di spunta verde in Stato.

Dopo aver registrato l'app e aver concesso le autorizzazioni, è necessario ottenere un segreto client per l'app.

Indietro alla pagina principale di Microsoft Entra ID.

Nel menu selezionare Registrazioni app e quindi selezionare l'app appena registrata.

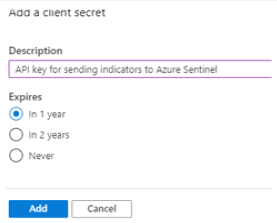

Nel menu selezionare Certificati & segreti. Selezionare quindi Nuovo segreto client per ricevere un segreto (chiave API) per l'app.

Selezionare Aggiungi e quindi copiare il segreto client.

Importante

È necessario copiare il segreto client prima di uscire da questa schermata. Non è possibile recuperare di nuovo questo segreto se si va via da questa pagina. Questo valore è necessario quando si configura la soluzione TIP o personalizzata.

Inserire queste informazioni nella soluzione TIP o nell'applicazione personalizzata

Sono ora disponibili tutte e tre le informazioni necessarie per configurare la soluzione TIP o personalizzata per inviare indicatori di minaccia a Microsoft Sentinel:

- ID applicazione (client)

- Directory (tenant) ID

- Segreto client

Immettere questi valori nella configurazione della soluzione tip o personalizzata integrata, se necessario.

Per il prodotto di destinazione, specificare Azure Sentinel. Specificando Microsoft Sentinel si verifica un errore.

Per l'azione, specificare l'avviso.

Al termine della configurazione, gli indicatori di minaccia vengono inviati dalla soluzione TIP o personalizzata tramite l'API TiIndicators di Microsoft Graph, destinata a Microsoft Sentinel.

Abilitare il connettore dati TIP in Microsoft Sentinel

L'ultimo passaggio del processo di integrazione consiste nell'abilitare il connettore dati TIP in Microsoft Sentinel. L'abilitazione del connettore consente a Microsoft Sentinel di ricevere gli indicatori di minaccia inviati dalla soluzione TIP o personalizzata. Questi indicatori sono disponibili per tutte le aree di lavoro Microsoft Sentinel per l'organizzazione. Per abilitare il connettore dati TIP per ogni area di lavoro, seguire questa procedura:

Per Microsoft Sentinel nel portale di Azure, in Gestione contenuto selezionare Hub contenuto.

Per Microsoft Sentinel nel portale di Defender, selezionare Microsoft Sentinel>Hub contenuto per la gestione>dei contenuti.Trovare e selezionare la soluzione Intelligence per le minacce .

Selezionare il

pulsante Installa/Aggiorna.

pulsante Installa/Aggiorna.Per altre informazioni su come gestire i componenti della soluzione, vedere Individuare e distribuire contenuto predefinito.

Per configurare il connettore dati TIP, selezionareConnettori dati diconfigurazione>.

Trovare e selezionare il connettore dati Threat Intelligence Platforms - BEING DEPRECATED e quindi selezionare Open connector page (Apri connettore).

Poiché la registrazione dell'app è già stata completata e la soluzione TIP o personalizzata è stata configurata per l'invio di indicatori di minaccia, l'unico passaggio a sinistra consiste nel selezionare Connetti.

Entro pochi minuti, gli indicatori di minaccia dovrebbero iniziare a scorrere in questa area di lavoro Microsoft Sentinel. È possibile trovare i nuovi indicatori nel riquadro Intelligence sulle minacce, a cui è possibile accedere dal menu Microsoft Sentinel.

Contenuto correlato

In questo articolo si è appreso come connettere il SUGGERIMENTO a Microsoft Sentinel usando un metodo nel percorso per la deprecazione. Per connettere il SUGGERIMENTO usando il metodo consigliato, vedere Connettere il SUGGERIMENTO con l'API di caricamento.

- Informazioni su come ottenere visibilità sui dati e sulle potenziali minacce.

- Introduzione al rilevamento delle minacce con Microsoft Sentinel.