Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Zero Trust è una strategia di sicurezza per la progettazione e l'implementazione dei seguenti set di principi di sicurezza:

| Verificare esplicitamente | Usare l'accesso con privilegi minimi | Presupporre le violazioni |

|---|---|---|

| Eseguire sempre l'autenticazione e l'autorizzazione in base a tutti i punti dati disponibili. | Limitare l'accesso utente con ji-in-time e just-enough-access (JIT/JEA), criteri adattivi basati sui rischi e protezione dei dati. | Ridurre al minimo l'accesso ai segmenti e il raggio blast. Verificare la crittografia end-to-end e usare l'analisi per ottenere visibilità, guidare il rilevamento delle minacce e migliorare le difese. |

Questo articolo descrive come usare la soluzione Microsoft Sentinel Zero Trust (TIC 3.0), che consente ai team di governance e conformità di monitorare e rispondere ai requisiti di Zero Trust in base all'iniziativa TRUSTED INTERNET CONNECTIONS (TIC) 3.0.

Microsoft Sentinel soluzioni sono set di contenuto in bundle, pre-configurati per un set specifico di dati. La soluzione Zero Trust (TIC 3.0) include una cartella di lavoro, regole di analisi e un playbook, che forniscono una visualizzazione automatizzata dei principi di Zero Trust, passa al framework Trust Internet Connections, consentendo alle organizzazioni di monitorare le configurazioni nel tempo.

Nota

Ottenere una visualizzazione completa dello stato Zero Trust dell'organizzazione con l'iniziativa Zero Trust in Microsoft Exposure Management. Per altre informazioni, vedere Modernizzare rapidamente il comportamento di sicurezza per Zero Trust | Microsoft Learn.

Soluzione Zero Trust e framework TIC 3.0

Zero Trust e TIC 3.0 non sono uguali, ma condividono molti temi comuni e insieme forniscono una storia comune. La soluzione Microsoft Sentinel per Zero Trust (TIC 3.0) offre passaggi incrociati dettagliati tra Microsoft Sentinel e il modello Zero Trust con il framework TIC 3.0. Queste passerelle aiutano gli utenti a comprendere meglio le sovrapposizioni tra i due.

Anche se la soluzione Microsoft Sentinel per Zero Trust (TIC 3.0) fornisce indicazioni sulle procedure consigliate, Microsoft non garantisce né implica la conformità. Tutti i requisiti, le convalide e i controlli TIC (Trusted Internet Connection) sono regolati dall'Agenzia di sicurezza dell'infrastruttura di cybersecurity &.

La soluzione Zero Trust (TIC 3.0) offre visibilità e consapevolezza della situazione per i requisiti di controllo forniti con le tecnologie Microsoft in ambienti prevalentemente basati sul cloud. L'esperienza del cliente varia in base all'utente e alcuni riquadri potrebbero richiedere configurazioni aggiuntive e modifiche alle query per il funzionamento.

Le raccomandazioni non implicano la copertura dei rispettivi controlli, in quanto sono spesso uno dei diversi percorsi di azione per affrontare i requisiti, che è univoco per ogni cliente. Le raccomandazioni devono essere considerate un punto di partenza per la pianificazione di una copertura completa o parziale dei rispettivi requisiti di controllo.

La soluzione Microsoft Sentinel per Zero Trust (TIC 3.0) è utile per uno degli utenti e dei casi d'uso seguenti:

- Professionisti della governance della sicurezza, dei rischi e della conformità per la valutazione e la creazione di report sul comportamento di conformità

- Ingegneri e architetti, che devono progettare carichi di lavoro allineati a Zero Trust e TIC 3.0

- Analisti della sicurezza, per la creazione di avvisi e automazione

- Provider di servizi di sicurezza gestiti (MSSP) per i servizi di consulenza

- Responsabili della sicurezza, che devono esaminare i requisiti, analizzare i report, valutare le funzionalità

Prerequisiti

Prima di installare la soluzione Zero Trust (TIC 3.0), assicurarsi di avere i prerequisiti seguenti:

Eseguire l'onboarding dei servizi Microsoft: assicurarsi di avere sia Microsoft Sentinel che Microsoft Defender per il cloud abilitati nella sottoscrizione Azure.

Microsoft Defender per i requisiti cloud: in Microsoft Defender per il cloud:

Aggiungere gli standard normativi necessari al dashboard. Assicurarsi di aggiungere sia microsoft cloud security benchmark che NIST SP 800-53 R5 Assessments al dashboard Microsoft Defender for Cloud. Per altre informazioni, vedere Aggiungere uno standard normativo al dashboard nella documentazione Microsoft Defender for Cloud.

Esportare continuamente Microsoft Defender per i dati cloud nell'area di lavoro Log Analytics. Per altre informazioni, vedere Esportare continuamente Microsoft Defender per i dati cloud.

Autorizzazioni utente necessarie. Per installare la soluzione Zero Trust (TIC 3.0), è necessario avere accesso all'area di lavoro Microsoft Sentinel con autorizzazioni di lettura della sicurezza.

La soluzione Zero Trust (TIC 3.0) è migliorata anche dalle integrazioni con altri servizi Microsoft, ad esempio:

- Microsoft Defender XDR

- Microsoft Information Protection

- Microsoft Entra ID

- Microsoft Defender for Cloud

- Microsoft Defender per endpoint

- Microsoft Defender per identità

- Microsoft Defender for Cloud Apps

- Microsoft Defender per Office 365

Installare la soluzione Zero Trust (TIC 3.0)

Per distribuire la soluzione Zero Trust (TIC 3.0) dal portale di Azure:

In Microsoft Sentinel selezionare Hub contenuto e individuare la soluzione Zero Trust (TIC 3.0).

In basso a destra selezionare Visualizza dettagli e quindi Crea. Selezionare la sottoscrizione, il gruppo di risorse e l'area di lavoro in cui si vuole installare la soluzione e quindi esaminare il contenuto di sicurezza correlato che verrà distribuito.

Al termine, selezionare Rivedi e crea per installare la soluzione.

Per altre informazioni, vedere Distribuire contenuti e soluzioni predefiniti.

Scenario di utilizzo di esempio

Le sezioni seguenti illustrano come un analista delle operazioni di sicurezza potrebbe usare le risorse distribuite con la soluzione Zero Trust (TIC 3.0) per esaminare i requisiti, esplorare le query, configurare avvisi e implementare l'automazione.

Dopo aver installato la soluzione Zero Trust (TIC 3.0), usare la cartella di lavoro, le regole di analisi e il playbook distribuiti nell'area di lavoro Microsoft Sentinel per gestire Zero Trust nella rete.

Visualizzare i dati Zero Trust

Passare alla cartella di lavoro Microsoft Sentinel Workbooks>Zero Trust (TIC 3.0) e selezionare Visualizza cartella di lavoro salvata.

Nella pagina della cartella di lavoro Zero Trust (TIC 3.0) selezionare le funzionalità TIC 3.0 da visualizzare. Per questa procedura selezionare Rilevamento intrusioni.

Consiglio

Usare l'interruttore Guida nella parte superiore della pagina per visualizzare o nascondere consigli e riquadri della guida. Assicurarsi che i dettagli corretti siano selezionati nelle opzioni Sottoscrizione, Area di lavoro e Intervallo di tempo in modo da poter visualizzare i dati specifici che si desidera trovare.

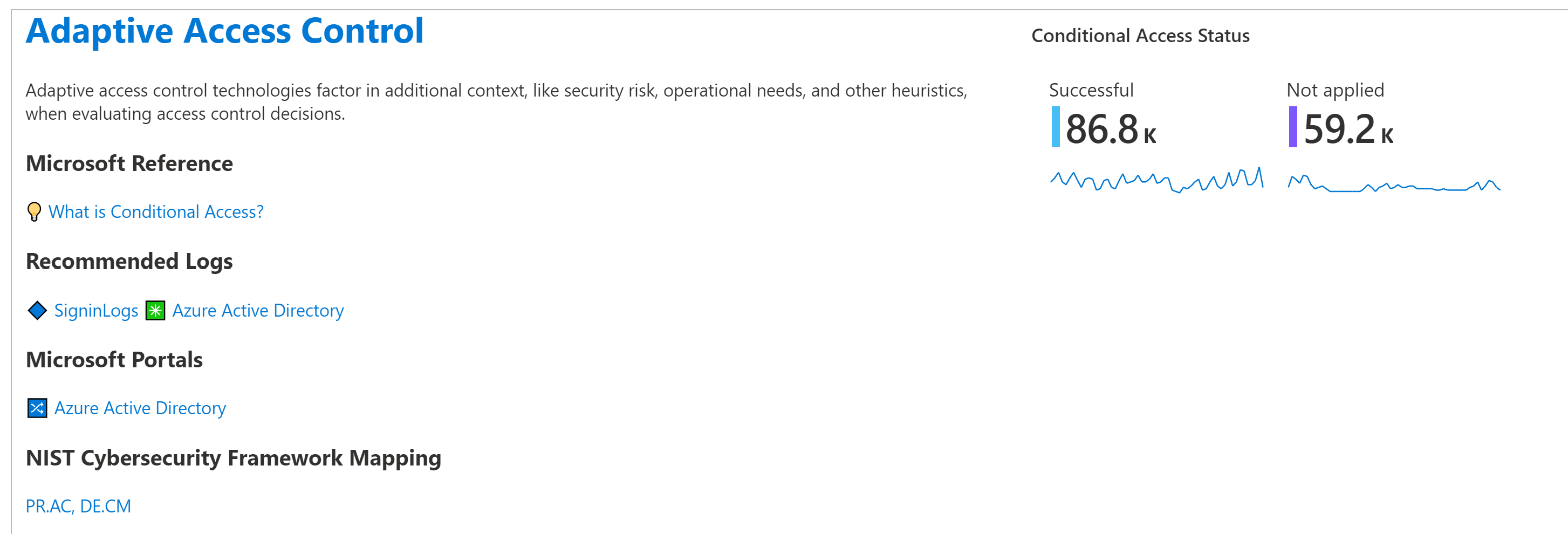

Selezionare le schede di controllo da visualizzare. Per questa procedura selezionare Adaptive Controllo di accesso e quindi continuare a scorrere per visualizzare la scheda visualizzata.

Consiglio

Usare l'interruttore Guide in alto a sinistra per visualizzare o nascondere le raccomandazioni e i riquadri della guida. Ad esempio, possono essere utili quando si accede per la prima volta alla cartella di lavoro, ma non è necessario dopo aver compreso i concetti pertinenti.

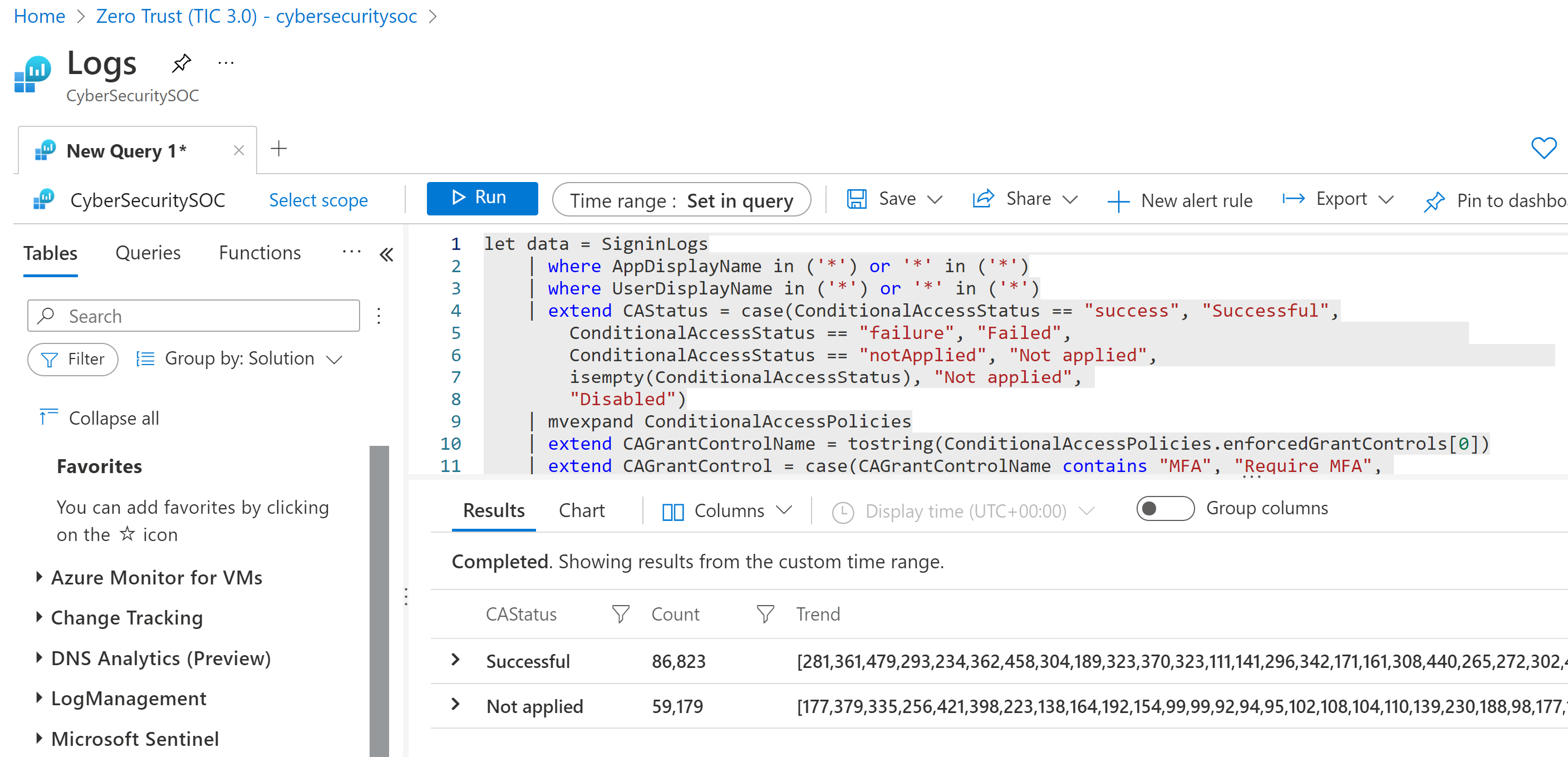

Esplorare le query. Ad esempio, nella parte superiore destra della scheda Adaptive Controllo di accesso selezionare il menu Opzioni a tre punti e quindi selezionare Apri l'ultima query di esecuzione nella visualizzazione Log.

La query viene aperta nella pagina log Microsoft Sentinel:

Configurare gli avvisi correlati a Zero Trust

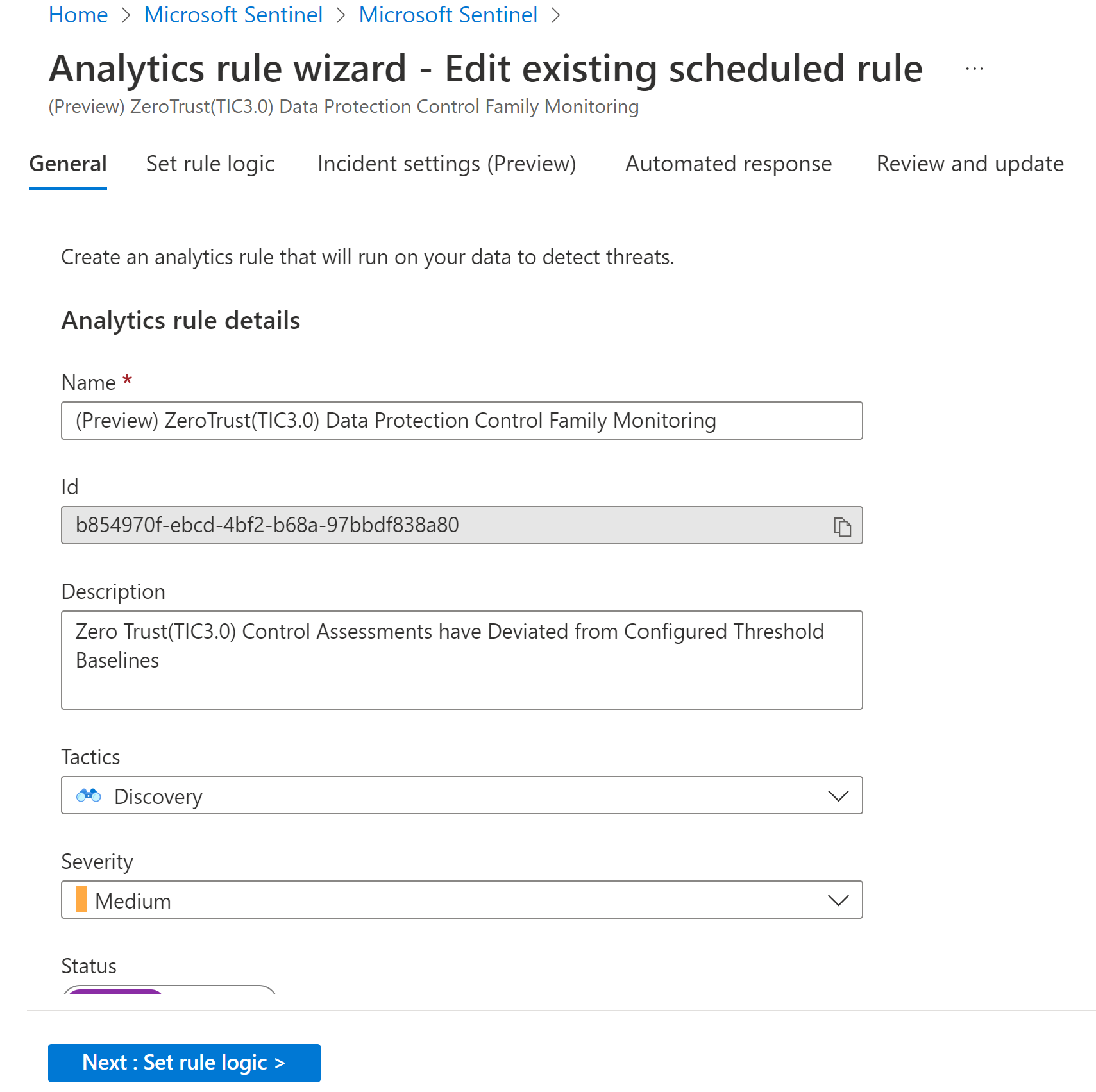

In Microsoft Sentinel passare all'area Analisi. Visualizzare le regole di analisi predefinite distribuite con la soluzione Zero Trust (TIC 3.0) cercando TIC3.0.

Per impostazione predefinita, la soluzione Zero Trust (TIC 3.0) installa un set di regole di analisi configurate per monitorare il comportamento di Zero Trust (TIC3.0) in base alla famiglia di controlli ed è possibile personalizzare le soglie per avvisare i team di conformità in caso di modifiche nella postura.

Ad esempio, se il comportamento di resilienza del carico di lavoro scende al di sotto di una percentuale specificata in una settimana, Microsoft Sentinel genererà un avviso per specificare in dettaglio lo stato dei rispettivi criteri (pass/fail), gli asset identificati, l'ultima ora di valutazione e fornire collegamenti approfonditi a Microsoft Defender per le azioni di correzione cloud.

Aggiornare le regole in base alle esigenze o configurare una nuova regola:

Per altre informazioni, vedere Creare regole di analisi personalizzate per rilevare le minacce.

Rispondere con SOAR

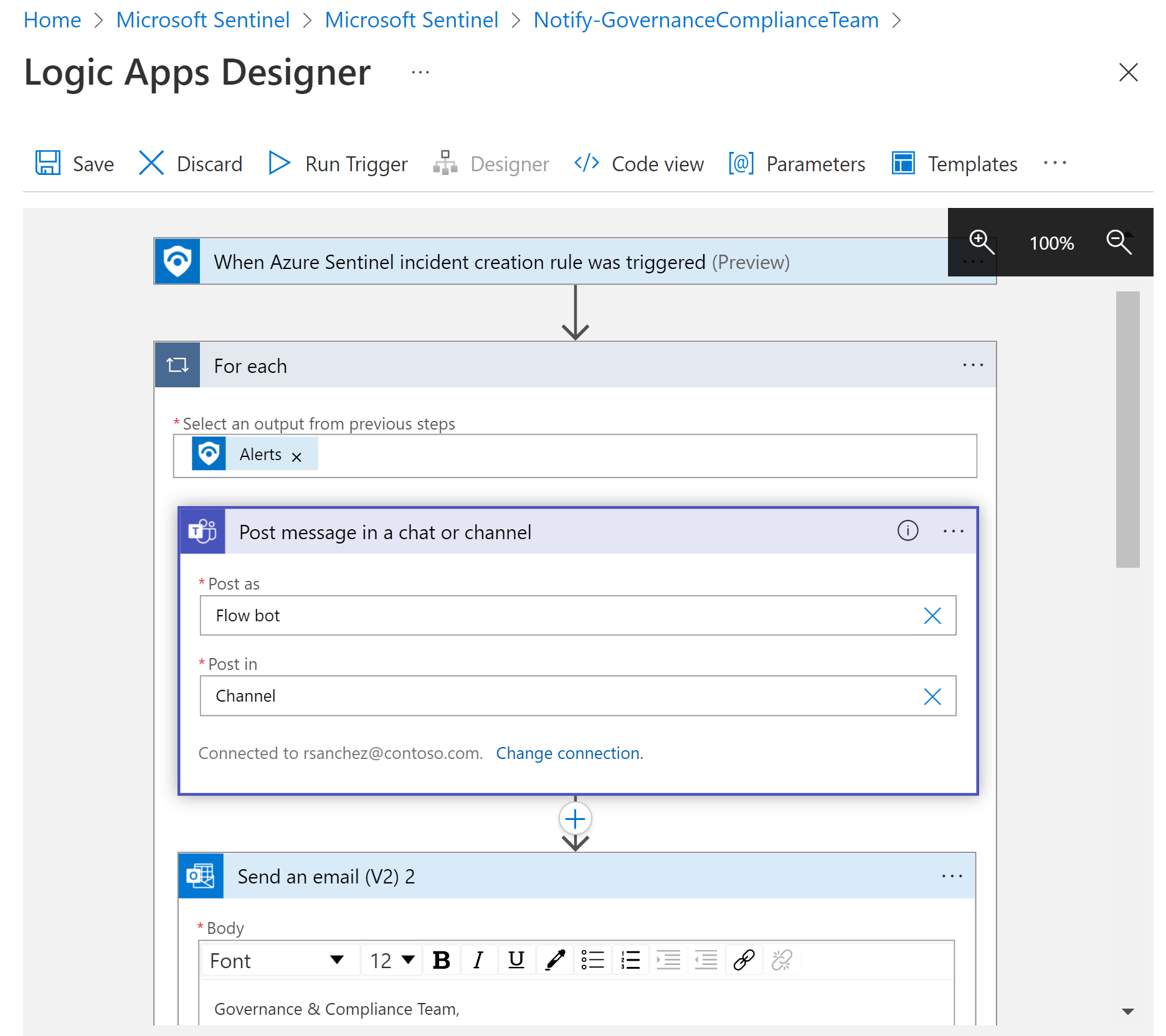

In Microsoft Sentinel passare alla schedaPlaybook diAutomation> Active e individuare il playbook Notify-GovernanceComplianceTeam.

Usare questo playbook per monitorare automaticamente gli avvisi di CMMC e notificare al team di conformità della governance i dettagli pertinenti tramite posta elettronica e messaggi di Microsoft Teams. Modificare il playbook in base alle esigenze:

Per altre informazioni, vedere Usare trigger e azioni in Microsoft Sentinel playbook.

Domande frequenti

Le visualizzazioni e i report personalizzati sono supportati?

Sì. È possibile personalizzare la cartella di lavoro Zero Trust (TIC 3.0) per visualizzare i dati in base a sottoscrizione, area di lavoro, ora, famiglia di controlli o parametri di livello di maturità ed è possibile esportare e stampare la cartella di lavoro.

Per altre informazioni, vedere Usare Azure monitorare le cartelle di lavoro per visualizzare e monitorare i dati.

Sono necessari prodotti aggiuntivi?

Sono necessari sia Microsoft Sentinel che Microsoft Defender per il cloud.

Oltre a questi servizi, ogni scheda di controllo si basa sui dati di più servizi, a seconda dei tipi di dati e visualizzazioni visualizzati nella scheda. Oltre 25 servizi Microsoft offrono arricchimento per la soluzione Zero Trust (TIC 3.0).

Cosa devo fare con i pannelli senza dati?

I pannelli senza dati forniscono un punto di partenza per soddisfare i requisiti di controllo di Zero Trust e TIC 3.0, incluse le raccomandazioni per affrontare i rispettivi controlli.

Sono supportate più sottoscrizioni, cloud e tenant?

Sì. È possibile usare i parametri della cartella di lavoro, Azure Lighthouse e Azure Arc per sfruttare la soluzione Zero Trust (TIC 3.0) in tutte le sottoscrizioni, i cloud e i tenant.

Per altre informazioni, vedere Usare Azure monitorare le cartelle di lavoro per visualizzare e monitorare i dati e Gestire più tenant in Microsoft Sentinel come provider di servizi condivisi.

L'integrazione dei partner è supportata?

Sì. Sia le cartelle di lavoro che le regole di analisi sono personalizzabili per le integrazioni con i servizi partner.

Per altre informazioni, vedere Usare le cartelle di lavoro di monitoraggio di Azure per visualizzare e monitorare i dati e i dettagli degli eventi personalizzati di Surface negli avvisi.

È disponibile nelle aree governative?

Sì. La soluzione Zero Trust (TIC 3.0) è disponibile in anteprima pubblica e distribuibile nelle aree commerciali/governative. Per altre informazioni, vedere Disponibilità delle funzionalità cloud per i clienti commerciali e del governo degli Stati Uniti.

Quali autorizzazioni sono necessarie per usare questo contenuto?

Microsoft Sentinel gli utenti collaboratori possono creare e modificare cartelle di lavoro, regole di analisi e altre risorse Microsoft Sentinel.

Microsoft Sentinel gli utenti reader possono visualizzare dati, eventi imprevisti, cartelle di lavoro e altre risorse Microsoft Sentinel.

Per altre informazioni, vedere Autorizzazioni in Microsoft Sentinel.

Passaggi successivi

Per ulteriori informazioni, vedere:

- Introduzione a Microsoft Sentinel

- Visualizzare e monitorare i dati con le cartelle di lavoro

- Modello di Microsoft Zero Trust

- Centro distribuzione Zero Trust

Guarda i nostri video:

- Demo: soluzione Microsoft Sentinel Zero Trust (TIC 3.0)

- Microsoft Sentinel: demo della cartella di lavoro di Zero Trust (TIC 3.0)

Leggi i nostri blog!

- Annuncio della soluzione Microsoft Sentinel: Zero Trust (TIC3.0)

- Creazione e monitoraggio di carichi di lavoro Zero Trust (TIC 3.0) per sistemi informativi federali con Microsoft Sentinel

- Zero Trust: 7 strategie di adozione dei leader della sicurezza

- Implementazione di Zero Trust con Microsoft Azure: Gestione delle identità e degli accessi (serie 6 parti)