Si applica a:  Inquilini della forza lavoro (altre informazioni)

Inquilini della forza lavoro (altre informazioni)

Queste domande frequenti su Microsoft Entra collaborazione business-to-business (B2B) vengono aggiornate periodicamente per includere nuovi argomenti.

Che cosa cambia nell'esperienza di accesso degli utenti ospiti in Collaborazione B2B?

Nel mese di luglio 2025, Microsoft ha iniziato a distribuire un aggiornamento all'esperienza di accesso dell'utente guest per collaborazione B2B. L'implementazione ha continuato fino alla fine del 2025. Con questo aggiornamento, gli utenti guest vengono reindirizzati alla pagina di accesso della propria organizzazione per fornire le credenziali. Gli utenti guest vedono il marchio e l'endpoint URL del loro tenant di origine. Questo passaggio fornisce indicazioni più chiare sulle informazioni di accesso da usare. Dopo aver completato l'autenticazione nella propria organizzazione, gli utenti guest vengono restituiti all'organizzazione per completare l'accesso.

Gli utenti di Collaborazione B2B possono accedere SharePoint Online e OneDrive?

Sì. Tuttavia, la possibilità di cercare utenti guest esistenti in SharePoint Online usando la selezione utenti è Off per impostazione predefinita. Per attivare l'opzione di ricercare degli utenti guest esistenti, impostare ShowPeoplePickerSuggestionsForGuestUsers a On. È possibile attivare questa impostazione a livello di tenant o a livello di raccolta siti. È possibile modificare questa impostazione tramite i cmdlet Set-SPOTenant e SPOSite Set. Con questi cmdlet, i membri possono cercare tutti gli utenti guest esistenti nella directory. Le modifiche dell'ambito del tenant non influiscono sui siti SharePoint Online che sono già stati forniti.

Gli utenti di Collaborazione B2B possono accedere ai contenuti Power BI?

Sì, è possibile distribuire contenuto di Power BI agli utenti ospiti esterni usando Collaborazione aziendale B2B. Per condividere Power BI contenuto tra cloud Microsoft, è possibile usare le impostazioni cloud Microsoft per stabilire una collaborazione B2B reciproca tra il cloud e un cloud esterno.

La funzione di caricamento dei CSV è ancora supportata?

Sì. Per altre informazioni sull'uso della funzionalità di caricamento dei file con estensione CSV, vedere questo esempio di PowerShell.

Come è possibile personalizzare i messaggi di posta elettronica di invito?

È possibile personalizzare quasi tutti gli elementi del processo del mittente dell'invito usando le API di invito B2B.

Gli utenti guest possono reimpostare il metodo di autenticazione a più fattori?

Sì. Gli utenti guest possono reimpostare il metodo di autenticazione a più fattori nello stesso modo in cui lo fanno gli utenti normali.

Quale organizzazione è responsabile delle licenze per l'autenticazione a più fattori?

L'organizzazione che invia l'invito esegue l'autenticazione a più fattori. L'organizzazione che invia l'invito deve assicurarsi che l'organizzazione abbia un numero sufficiente di licenze per gli utenti B2B che usano l'autenticazione a più fattori.

Che cosa accade se un'organizzazione partner ha già configurato l'autenticazione a più fattori? È possibile considerare attendibile l'autenticazione a più fattori?

Impostazioni di accesso multi-tenant consentono di affidarsi alle attestazioni di autenticazione a più fattori e alle attestazioni dei dispositivi (attestazioni conformi e attestazioni ibride di Microsoft Entra) da altre organizzazioni Microsoft Entra.

Quante organizzazioni è possibile aggiungere nelle impostazioni di accesso tra tenant?

Le impostazioni di accesso tra tenant sono un criterio presente nella directory in cui vengono archiviate le impostazioni per la collaborazione con altre organizzazioni. Non esistono limiti al numero di organizzazioni che è possibile aggiungere nelle impostazioni di accesso tra tenant.

Come si usano gli inviti posticipati?

Un'organizzazione può voler aggiungere utenti di Collaborazione B2B, assegnarli alle applicazioni secondo necessità e quindi inviare gli inviti. È possibile usare l'API di invito di Collaborazione B2B per personalizzare il flusso di lavoro di onboarding.

È possibile rendere visibili gli utenti guest nell'elenco indirizzi globale Exchange?

Sì. Per impostazione predefinita, gli oggetti guest non sono visibili nell'elenco degli indirizzi globale dell'organizzazione, ma è possibile renderli visibili. Per maggiori dettagli, vedere Aggiungere guest all'elenco degli indirizzi globali nell'articolo sul'accesso degli ospiti per gruppo di Microsoft 365.

È possibile fare in modo che un utente guest diventi amministratore con limitazioni?

Assolutamente. Per altre informazioni, vedere Aggiunta di utenti guest a un ruolo.

La collaborazione B2B di Microsoft Entra consente agli utenti B2B di accedere al centro di amministrazione di Microsoft Entra?

A meno che a un utente non sia assegnato il ruolo di amministratore limitato, gli utenti di Collaborazione B2B non richiedono l'accesso al Interfaccia di amministrazione di Microsoft Entra. Tuttavia, gli utenti di Collaborazione B2B a cui è stato assegnato il ruolo di amministratore con limitazioni possono accedere al portale. Se un utente guest a cui non è assegnato nessuno di questi ruoli di amministratore accede al portale, l'utente potrebbe riuscire ad accedere a determinate parti dell'esperienza. Il ruolo di utente guest ha determinate autorizzazioni nella directory.

È possibile bloccare l'accesso al Interfaccia di amministrazione di Microsoft Entra per gli utenti guest?

Sì, è possibile creare un criterio di accesso condizionale che blocchi l'accesso degli utenti guest all'interfaccia di amministrazione o al portale. Quando si configura il criterio di accesso condizionale, si ha un controllo granulare sui tipi di utenti esterni a cui applicare tale criterio. Quando si configura questo criterio, prestare attenzione e non bloccare accidentalmente l'accesso ai membri e agli amministratori. Altre informazioni sull'accesso condizionale per gli utenti esterni.

La collaborazione B2B di Microsoft Entra supporta l'autenticazione multifattore e gli account email consumer?

Sì. L'autenticazione a più fattori e gli account di posta elettronica per i consumatori sono supportati per la collaborazione B2B di Microsoft Entra.

È supportata la reimpostazione della password per gli utenti di Collaborazione B2B Microsoft Entra?

Se il tenant Microsoft Entra è la home directory per un utente, è possibile impostare la password dell'utente dal Interfaccia di amministrazione di Microsoft Entra. Tuttavia, non è possibile reimpostare direttamente una password per un utente guest che accede con un account gestito da un'altra directory Microsoft Entra o da un provider di identità esterno. Solo l'utente guest o un amministratore nella home directory dell'utente può reimpostare la password. Di seguito sono riportati alcuni esempi di come funziona la reimpostazione della password per gli utenti guest:

Gli utenti guest in un tenant Microsoft Entra contrassegnati come "Guest" (UserType==Guest) non possono registrarsi per la reimpostazione self-service della password tramite https://aka.ms/ssprsetup. Questo tipo di utente guest può eseguire la reimpostazione della password tramite https://aka.ms/sspr.

Gli utenti guest che accedono con un account Microsoft (ad esempio guestuser@live.com) possono reimpostare le proprie password usando la reimpostazione self-service della password dell'account Microsoft. Consulta Come reimpostare la password dell'account Microsoft.

Gli utenti guest che accedono con un account Google o un altro provider di identità esterno possono reimpostare le proprie password usando il metodo di reimpostazione della password self-service del provider di identità. Un utente guest con un account Google guestuser@gmail.com, ad esempio, può reimpostare la password seguendo le istruzioni contenute in Modificare o reimpostare la password.

Se il tenant di identità è un tenant JIT (JUST-In-Time) o "virale" (ovvero è un tenant separato, non gestito Azure), solo l'utente guest può reimpostare la password. A volte un'organizzazione acquisirà la gestione dei tenant virali che vengono creati quando i dipendenti usano gli indirizzi di posta elettronica aziendali per registrarsi ai servizi. Quando l'organizzazione acquisisce un tenant virale, solo l'amministratore dell'organizzazione può reimpostare la password dell'utente o abilitare la reimpostazione password self-service. Se necessario, l'organizzazione che emette l'invito può rimuovere l'account utente guest dalla directory e inviare di nuovo l'invito.

Se la home directory dell'utente guest è all'interno del tenant di Microsoft Entra, è possibile reimpostare la password dell'utente. Ad esempio, si potrebbe aver creato un utente o sincronizzato un utente dal Active Directory locale e impostare UserType su Guest. Poiché questo utente è incluso nella directory, è possibile reimpostare la password dal Interfaccia di amministrazione di Microsoft Entra.

Microsoft Dynamics 365 fornisce supporto online per Microsoft Entra collaborazione B2B?

Sì, Dynamics 365 (online) supporta la collaborazione B2B di Microsoft Entra. Per ulteriori informazioni, vedere l'articolo di Dynamics 365 Invita utenti con la collaborazione B2B di Microsoft Entra.

Qual è la durata di una password iniziale per un nuovo utente di Collaborazione B2B?

Microsoft Entra ID ha un set fisso di requisiti di caratteri, complessità della password e blocco dell'account che si applicano allo stesso modo a tutti gli account utente cloud Microsoft Entra. Gli account utente cloud sono account non federati con un altro provider di identità, ad esempio:

- account Microsoft

- Active Directory Federation Services

- Un altro tenant cloud (per Collaborazione B2B)

Per gli account federati, i criteri password dipendono dai criteri applicati nella tenancy locale e dalle impostazioni dell'account Microsoft dell'utente.

Per un'organizzazione potrebbe essere necessario avere esperienze diverse nelle applicazioni per gli utenti tenant e gli utenti guest. Ci sono linee guida standard per questo? La presenza dell'attestazione del provider di identità è il modello corretto da usare?

Un utente guest può usare qualsiasi provider di identità per eseguire l'autenticazione. Per altre informazioni, vedere Proprietà di un utente di Collaborazione B2B. Utilizzare la proprietà UserType per determinare l'esperienza utente. L'attestazione UserType non è attualmente inclusa nel token. Le applicazioni devono usare Microsoft API Graph per eseguire query sulla directory dell'utente e ottenere il tipo di utente.

Dove è possibile trovare una community di Collaborazione B2B per condividere soluzioni e inviare idee?

Microsoft ascolta sempre commenti e suggerimenti su come migliorare la Collaborazione B2B. Condividi i tuoi scenari degli utenti, le migliori pratiche e ciò che ti piace della collaborazione B2B di Microsoft Entra. Partecipa alla discussione in Microsoft Tech Community.

Vi invitiamo anche a inviare le vostre idee e votare per le funzionalità future in Collaborazione B2B Ideas.

È possibile inviare un invito che viene riscattato automaticamente, in modo che l'utente possa "iniziare subito"? Oppure l'utente deve sempre fare clic sull'URL di riscatto?

È possibile invitare altri utenti nell'organizzazione partner tramite l'interfaccia utente, script di PowerShell o API. È quindi possibile inviare all'utente guest un collegamento diretto a un'app condivisa. Nella maggior parte dei casi, non è più necessario aprire l'invito tramite posta elettronica e fare clic su un URL di riscatto. Vedere Riscatto inviti per la collaborazione B2B di Microsoft Entra.

Come funziona Collaborazione B2B quando il partner invitato usa la federazione per aggiungere la propria autenticazione locale?

Se il partner ha un tenant Microsoft Entra federato all'infrastruttura di autenticazione locale, viene automaticamente ottenuto l'accesso Single Sign-On (SSO) locale. Se il partner non ha un tenant Microsoft Entra, viene creato un account Microsoft Entra per i nuovi utenti.

Un account locale di AD B2C Azure può essere invitato a un tenant di Microsoft Entra per la collaborazione B2B?

No Un account locale di AD B2C Azure può essere usato solo per accedere al tenant di Azure AD B2C. Non è possibile usare l'account per accedere a un tenant Microsoft Entra. L'invito di un account locale di Azure Active Directory B2C a un tenant Microsoft Entra per la collaborazione B2B non è supportato.

Importante

A partire dal 1° maggio 2025, Azure Active Directory B2C (Azure AD B2C) non è più disponibile per l'acquisto di nuovi clienti. Per altre informazioni, vedere Is Azure AD B2C ancora disponibile per l'acquisto? nelle domande frequenti.

Quali applicazioni e servizi supportano Azure utenti guest B2B?

Tutte le applicazioni integrate Microsoft Entra possono supportare gli utenti guest B2B di Azure, ma devono usare un endpoint configurato come istanza per autenticare gli utenti guest. Potrebbe anche essere necessario personalizzare le attestazioni nel token SAML rilasciato quando un utente guest esegue l'autenticazione all'app.

Se i partner non dispongono dell' autenticazione a più fattori, è possibile forzarla per gli utenti guest di B2B?

Sì. Per altre informazioni, vedere Accesso condizionale per gli utenti di Collaborazione B2B.

In SharePoint è possibile definire un elenco "consenti" o "nega" per gli utenti esterni. Possiamo farlo in Azure?

Sì. Microsoft Entra Collaborazione B2B supporta gli elenchi consentiti e gli elenchi di blocchi.

Quali licenze è necessario usare Microsoft Entra B2B?

Per le informazioni sulle licenze che l'organizzazione deve avere per usare Microsoft Entra B2B, vedere Prezzi ID esterno.

Cosa accade se si invita un utente il cui indirizzo di posta elettronica e UPN non corrispondono?

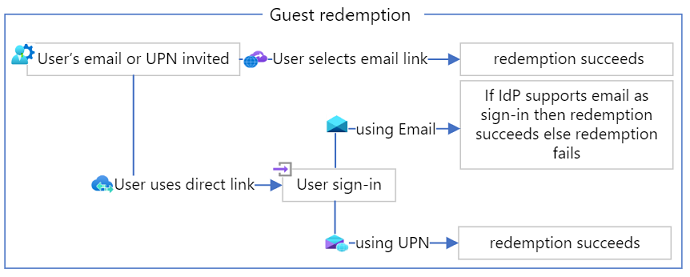

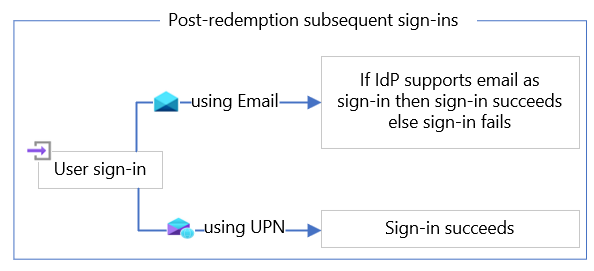

Dipende. Per impostazione predefinita, Microsoft Entra ID consente solo l'UPN come ID di accesso. Quando UPN ed email sono gli stessi, gli inviti Microsoft Entra B2B e gli accessi successivi funzionano come previsto. Tuttavia, i problemi possono verificarsi quando l'indirizzo di posta elettronica e l'UPN di un utente non corrispondono e il messaggio di posta elettronica viene usato anziché l'UPN per accedere. Quando un utente viene invitato con un messaggio di posta elettronica non UPN, sarà in grado di riscattare l'invito se riscatta usando il collegamento all’invito del messaggio di posta elettronica. Tuttavia, i riscatti tramite un collegamento diretto avranno esito negativo. Tuttavia, anche se l'utente riscatta correttamente l'invito, i tentativi di accesso successivi che usano il messaggio di posta elettronica non UPN avranno esito negativo a meno che il provider di identità (Microsoft Entra ID o un provider di identità federato) non sia configurato per consentire la posta elettronica come ID di accesso alternativo. È possibile ridurre tale problema nei modi seguenti:

- Abilitare l'email come ID di accesso alternativo nel tenant Microsoft Entra invitato/home

- Abilitazione del provider di identità federato per supportare la posta elettronica come ID di accesso (se Microsoft Entra ID è federato a un altro provider di identità) o

- Segnalazione all'utente della necessità di riscattare/accedere con il proprio UPN.

Per evitare assolutamente questo problema, gli amministratori devono assicurarsi che l'UPN e la posta elettronica degli utenti contengano lo stesso valore.

Nota

Gli inviti e i riscatti inviati tra Microsoft cloud devono usare l'UPN. La posta elettronica non è attualmente supportata. Ad esempio, se un utente di un tenant del governo degli Stati Uniti viene invitato a un tenant commerciale, l'utente deve essere invitato con il suo UPN.

Immediatezza: Cosa può causare la latenza di replica?

Nei flussi di Collaborazione B2B gli utenti vengono aggiunti alla directory e aggiornati in modo dinamico durante il riscatto dell'invito, l'assegnazione di app e così via. Le operazioni di aggiornamento e scrittura vengono eseguite generalmente in un'istanza della directory e devono essere replicate in tutte le istanze. La replica viene completata quando tutte le istanze sono state aggiornate. In alcuni casi, quando un oggetto viene scritto o aggiornato in un'istanza e la chiamata per il recupero dell'oggetto viene effettuata a un'altra istanza, è possibile che si verifichino latenze della replica. Se succede, aggiorna la pagina o riprova. Se si sta scrivendo un'app usando l'API, è consigliabile riprovare, interrompendo temporaneamente, per risolvere il problema.

L'app è pronta per l'eliminazione graduale di WebView di Google e le impostazioni predefinite per OTP di Microsoft?

A partire dal 4 gennaio 2021, il supporto per l'accesso a WebView è stato deprecato da Google. Se si utilizza la federazione Google o l'iscrizione self-service con Gmail, è consigliabile testare la compatibilità delle applicazioni aziendali. La funzionalità di passcode monouso tramite email è ora attivata per impostazione predefinita per tutti i nuovi tenant e per tutti i tenant esistenti in cui non è stata disattivata in modo esplicito. Quando questa funzionalità è disattivata, il metodo di autenticazione di fallback consiste nel richiedere agli invitati di creare un account Microsoft.