Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo articolo descrive il processo di registrazione e gestione di un'origine dati Azure Data Lake Storage (ADLS Gen2) in Microsoft Purview, incluse le istruzioni per l'autenticazione e l'interazione con l'origine ADLS Gen2.

Funzionalità supportate

Funzionalità di analisi

| Estrazione dei metadati | Analisi completa | Analisi incrementale | Analisi con ambito |

|---|---|---|---|

| Sì | Sì | Sì | Sì |

Durante l'analisi Azure Data Lake Storage Gen2 origine, Microsoft Purview supporta l'estrazione di metadati tecnici, tra cui:

- Account di archiviazione

- Servizio Data Lake Storage Gen2

- File system (contenitore)

- Cartelle

- File

- Set di risorse

Quando si configura l'analisi, è possibile scegliere di analizzare l'intera cartella ADLS Gen2 o selettiva. Per informazioni sul formato di file supportato, vedere qui.

Altre funzionalità

Per classificazioni, etichette di riservatezza, criteri, derivazione dei dati e visualizzazione dinamica, vedere l'elenco delle funzionalità supportate.

Prerequisiti

Un account Azure con una sottoscrizione attiva. Creare un account gratuitamente.

Un account Microsoft Purview attivo.

Sarà necessario essere un amministratore dell'origine dati e un lettore dati per registrare un'origine e gestirla nel portale di governance di Microsoft Purview. Per informazioni dettagliate, vedere la pagina Autorizzazioni di Microsoft Purview .

È necessario disporre almeno dell'autorizzazione Lettore per l'account ADLS Gen 2 per poterla registrare.

Registrazione

Questa sezione consente di registrare l'origine dati ADLS Gen2 per l'analisi e la condivisione dati in Purview.

Prerequisiti per la registrazione

- Per registrare un'origine e gestirla nel portale di governance di Microsoft Purview, è necessario essere un'origine dati Amministrazione e uno degli altri ruoli di Purview, ad esempio Lettore dati o Collaboratore Condivisione dati. Per informazioni dettagliate, vedere la pagina Autorizzazioni di Microsoft Purview .

Passaggi per la registrazione

È importante registrare l'origine dati in Microsoft Purview prima di configurare un'analisi per l'origine dati.

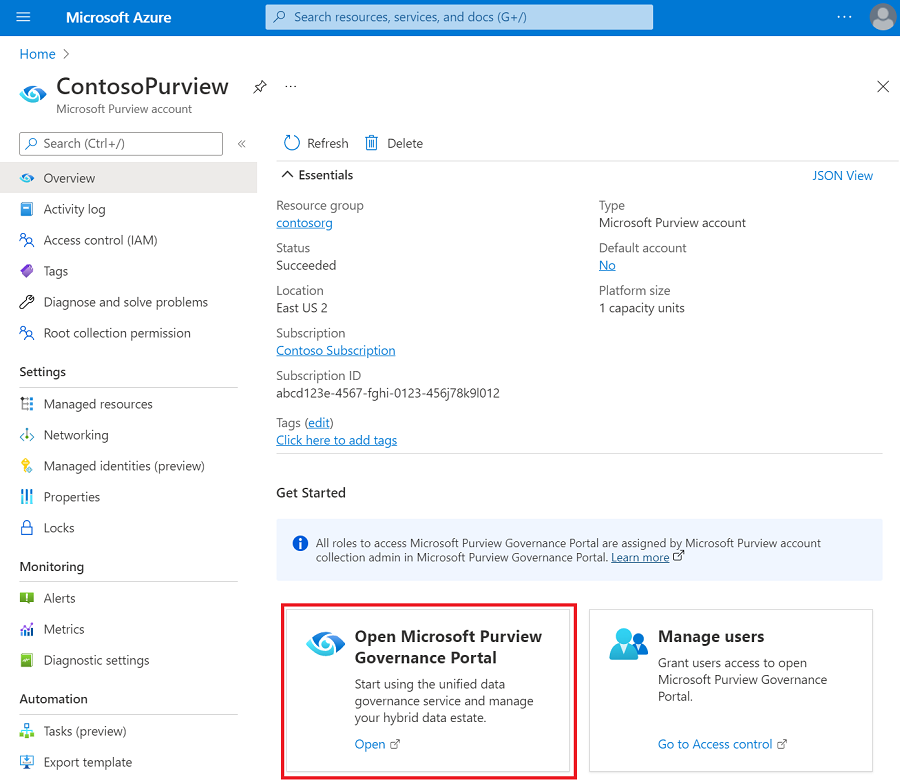

Passare al portale di governance di Microsoft Purview:

- Passare direttamente all'account https://web.purview.azure.com Microsoft Purview e selezionarlo.

- Apertura del portale di Azure, ricerca e selezione dell'account Microsoft Purview. Selezionare il pulsante Portale di governance di Microsoft Purview .

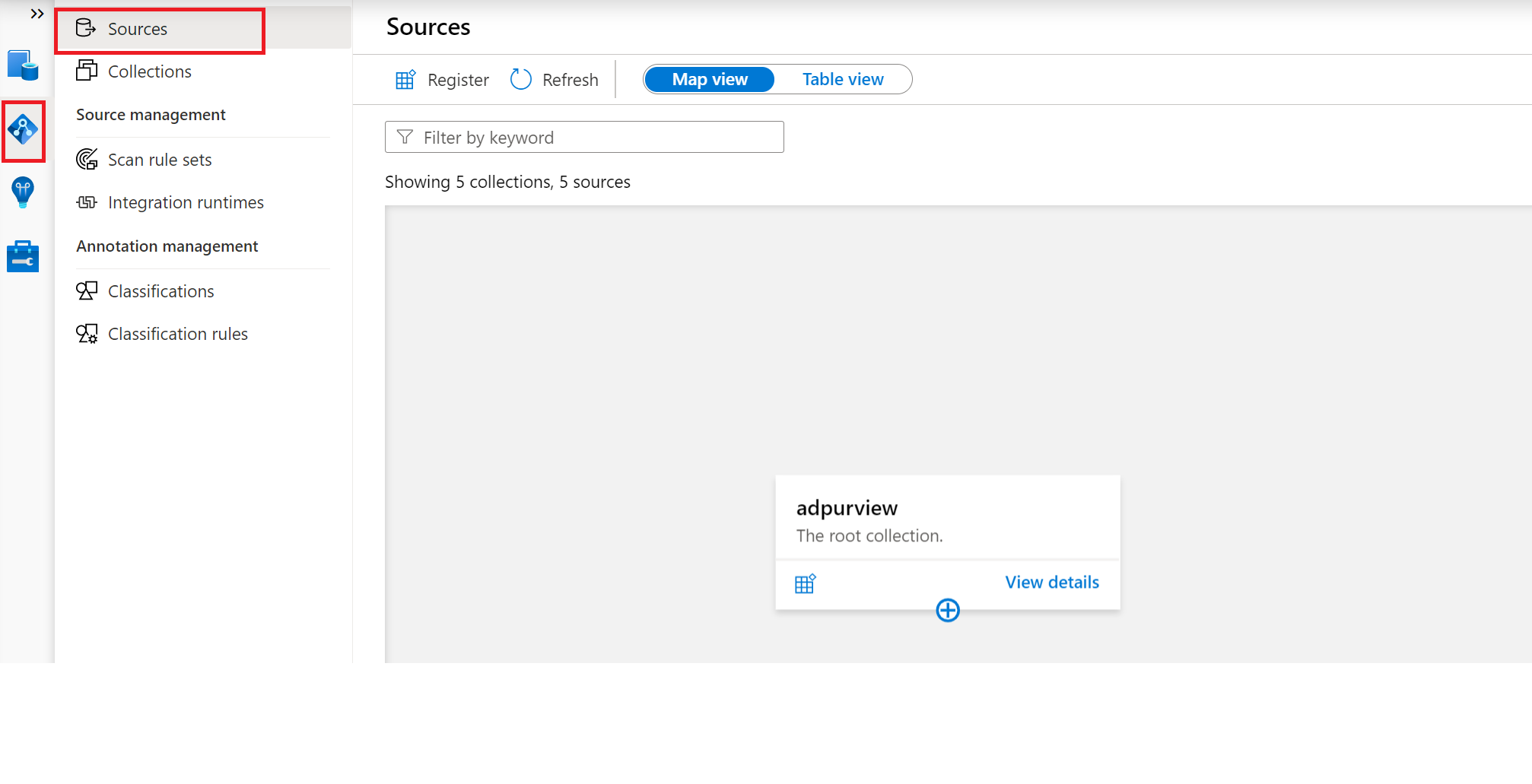

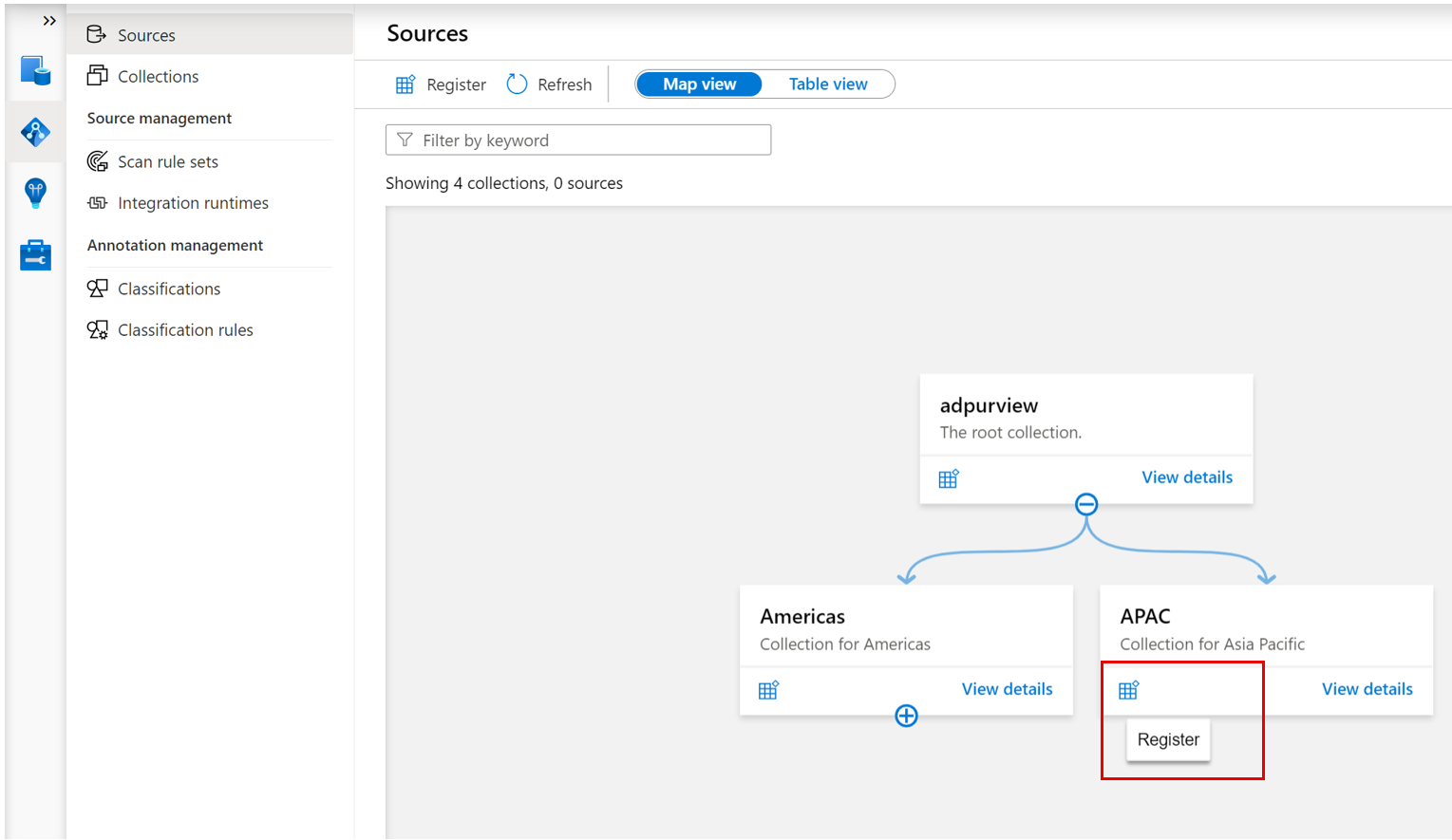

Passare alla mappa dati --> Origini

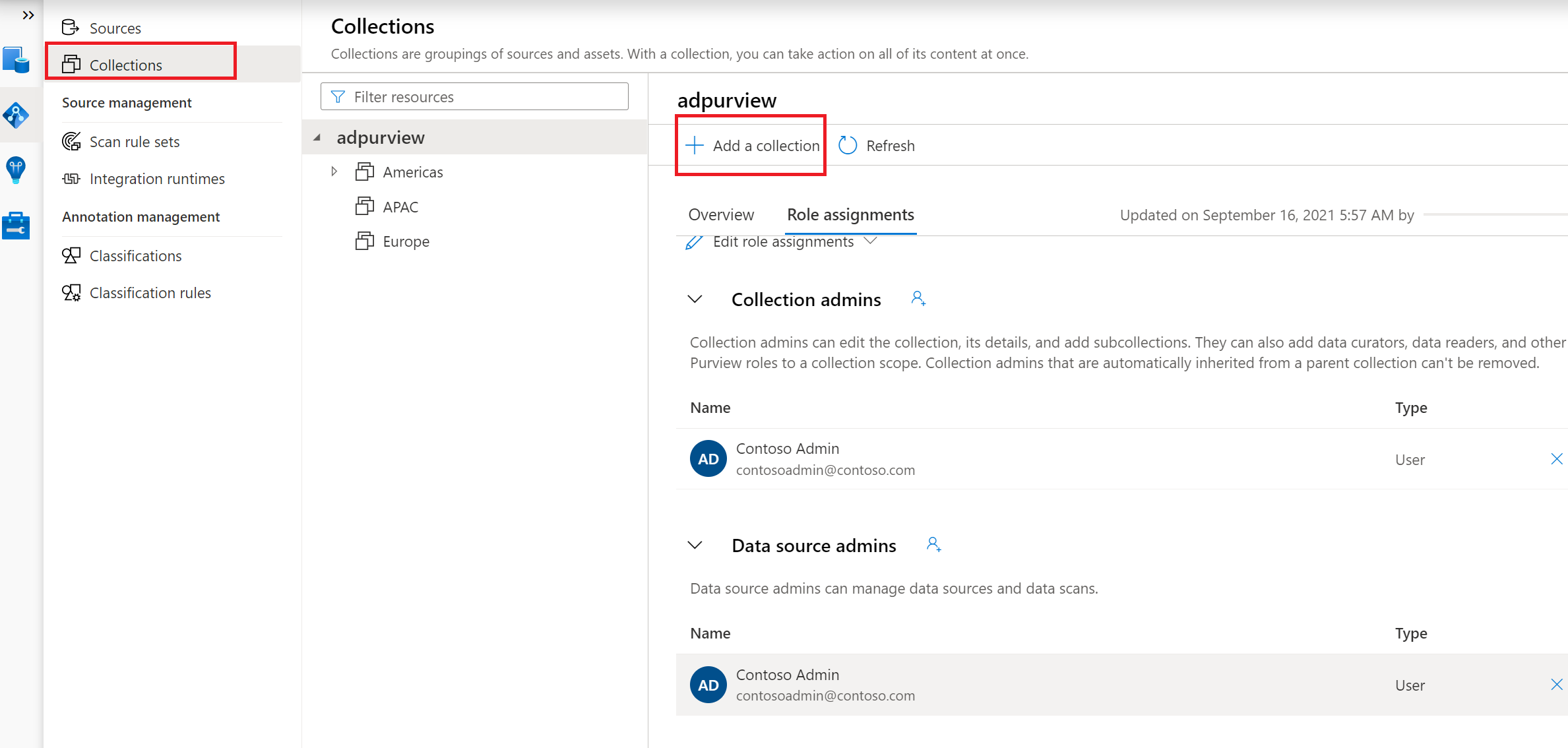

Creare la gerarchia raccolta usando il menu Raccolte e assegnare le autorizzazioni alle singole sottoraccolte, in base alle esigenze

Passare alla raccolta appropriata nel menu Origini e selezionare l'icona Registra per registrare una nuova origine dati ADLS Gen2

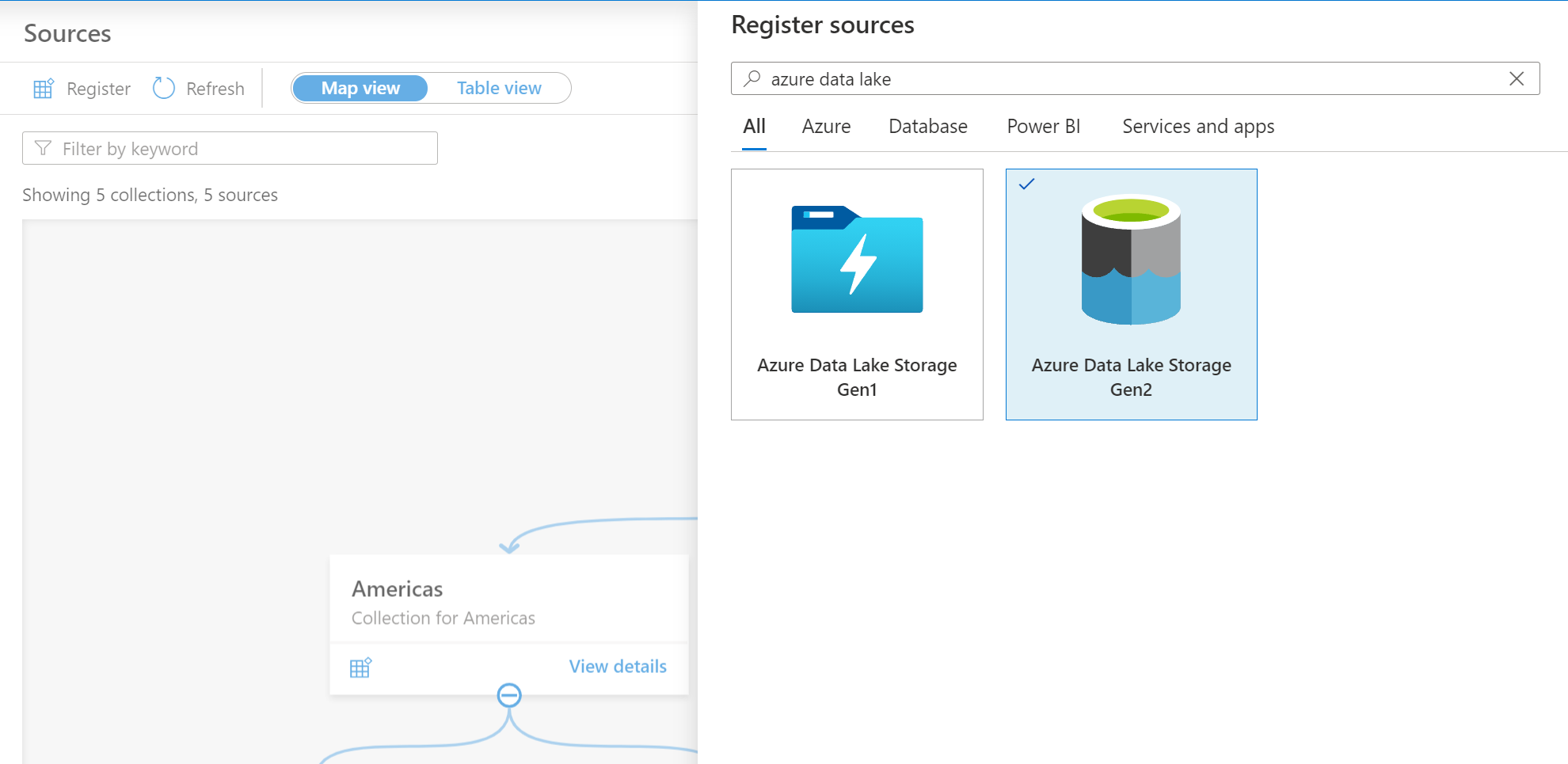

Selezionare l'origine dati Azure Data Lake Storage Gen2 e selezionare Continua

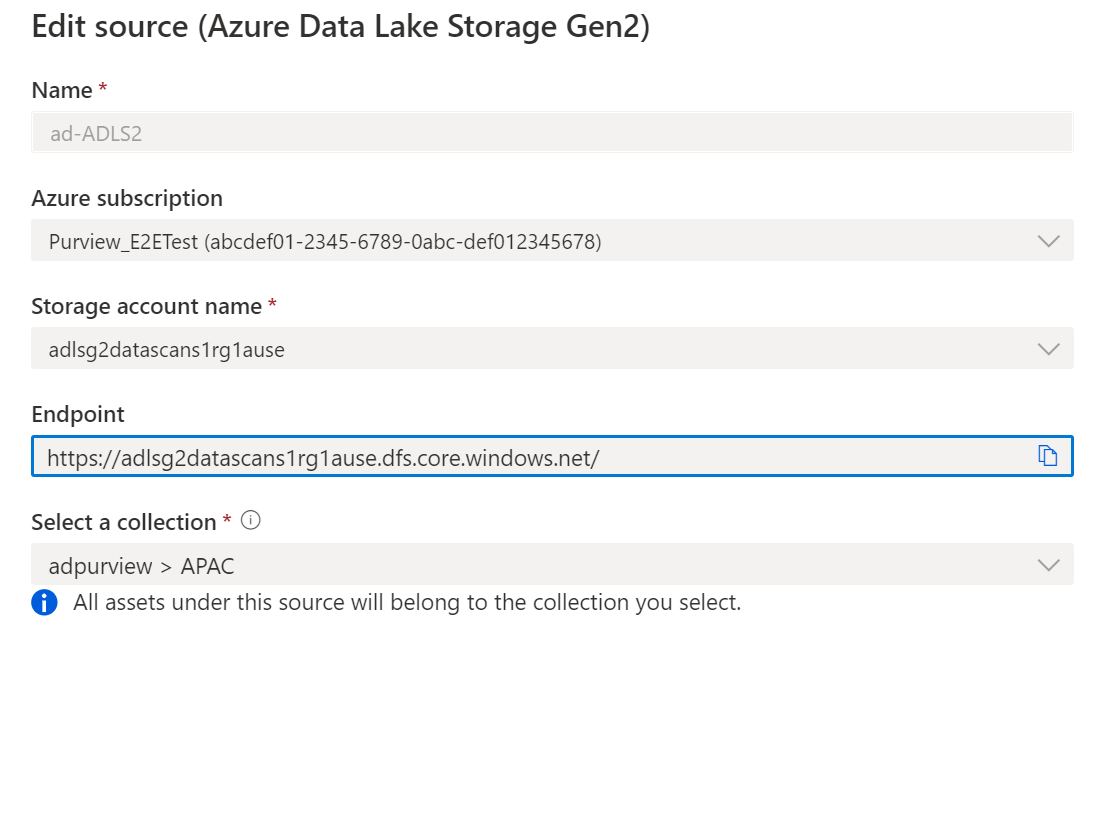

Specificare un nome appropriato per l'origine dati, selezionare la sottoscrizione di Azure pertinente, il nome dell'account Data Lake Store esistente e la raccolta e selezionare Applica. Lasciare l'interruttore Imposizione criteri dati sulla posizione disabilitata fino a quando non si ha la possibilità di esaminare attentamente questo documento.

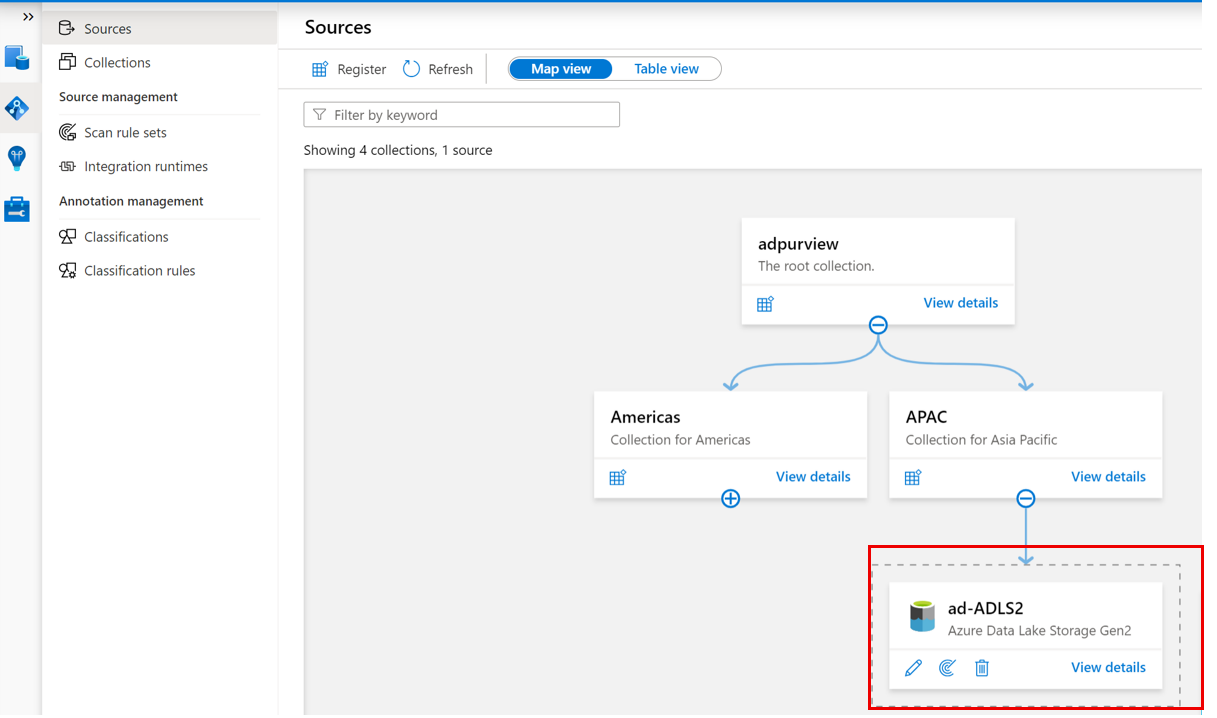

L'account di archiviazione ADLS Gen2 verrà visualizzato nella raccolta selezionata

Analisi

Consiglio

Per risolvere eventuali problemi relativi all'analisi:

- Verificare di aver configurato correttamente l'autenticazione per l'analisi

- Esaminare la documentazione sulla risoluzione dei problemi di analisi.

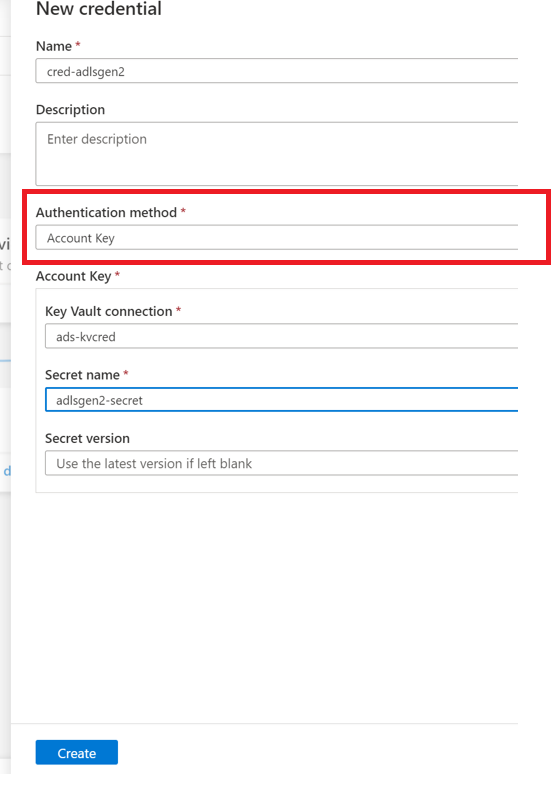

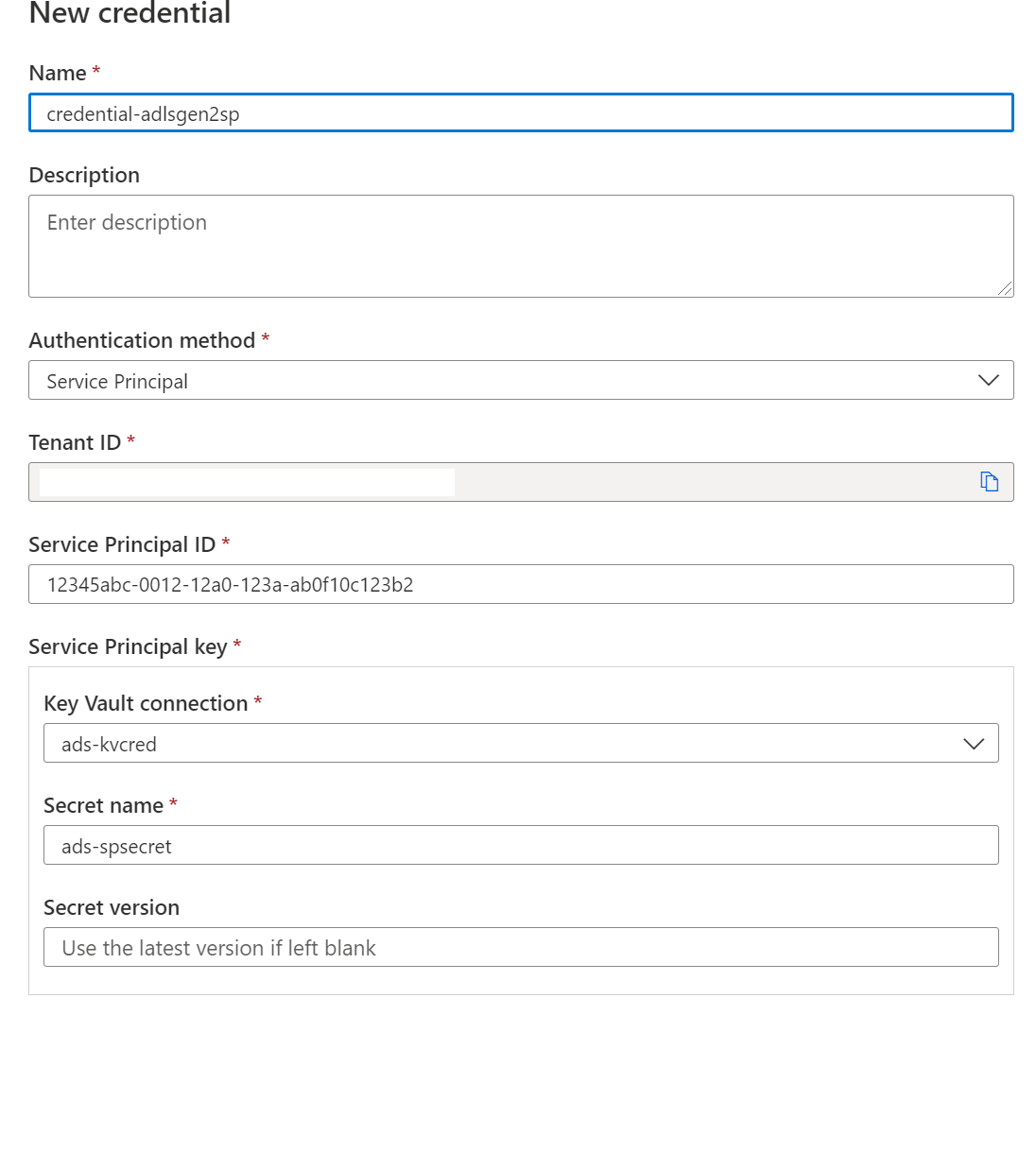

Autenticazione per un'analisi

La rete di Azure può consentire comunicazioni tra le risorse di Azure, ma se sono stati configurati firewall, endpoint privati o reti virtuali in Azure, è necessario seguire una di queste configurazioni di seguito.

| Vincoli di rete | Tipo di runtime di integrazione | Tipi di credenziali disponibili |

|---|---|---|

| Nessun endpoint privato o firewall | Runtime di integrazione di Azure | Identità gestita (scelta consigliata), entità servizio o chiave dell'account |

| Firewall abilitato ma nessun endpoint privato | Runtime di integrazione di Azure | Identità gestita |

| Endpoint privati abilitati | *Runtime di integrazione self-hosted | Entità servizio, chiave dell'account |

Importante

- *Per usare un runtime di integrazione self-hosted, è prima necessario scegliere quello giusto per lo scenario, crearne uno e confermare le impostazioni di rete per Microsoft Purview.

- Se si usa il runtime di integrazione di Self-Hosted per analizzare i file Parquet, è necessario installare JRE 8 a 64 bit (ambiente java runtime) o OpenJDK nel computer a runtime di integrazione. È possibile consultare la guida all'installazione di Java Runtime Environment.

Uso di un'identità gestita assegnata dal sistema o dall'utente per l'analisi

È possibile usare due tipi di identità gestita:

Identità gestita assegnata dal sistema (scelta consigliata): non appena viene creato l'account Microsoft Purview, viene creata automaticamente un'identità gestita assegnata dal sistema nel tenant Microsoft Entra. A seconda del tipo di risorsa, sono necessarie assegnazioni di ruolo controllo degli accessi in base al ruolo specifiche affinché l'identità gestita assegnata dal sistema (SAMI) di Microsoft Purview esegua le analisi.

Identità gestita assegnata dall'utente (anteprima): analogamente a un'identità gestita dal sistema, un'identità gestita assegnata dall'utente è una risorsa credenziale che può essere usata per consentire a Microsoft Purview di eseguire l'autenticazione in base a Microsoft Entra ID. Per altre informazioni, vedere la guida all'identità gestita assegnata dall'utente.

È importante concedere all'account Microsoft Purview o all'identità gestita assegnata dall'utente l'autorizzazione per analizzare l'origine dati ADLS Gen2. È possibile aggiungere l'identità gestita assegnata dal sistema dell'account Microsoft Purview (che ha lo stesso nome dell'account Microsoft Purview) o UAMI a livello di sottoscrizione, gruppo di risorse o risorsa, a seconda del livello di autorizzazioni di analisi necessarie.

Nota

È necessario essere proprietari della sottoscrizione per poter aggiungere un'identità gestita in una risorsa di Azure.

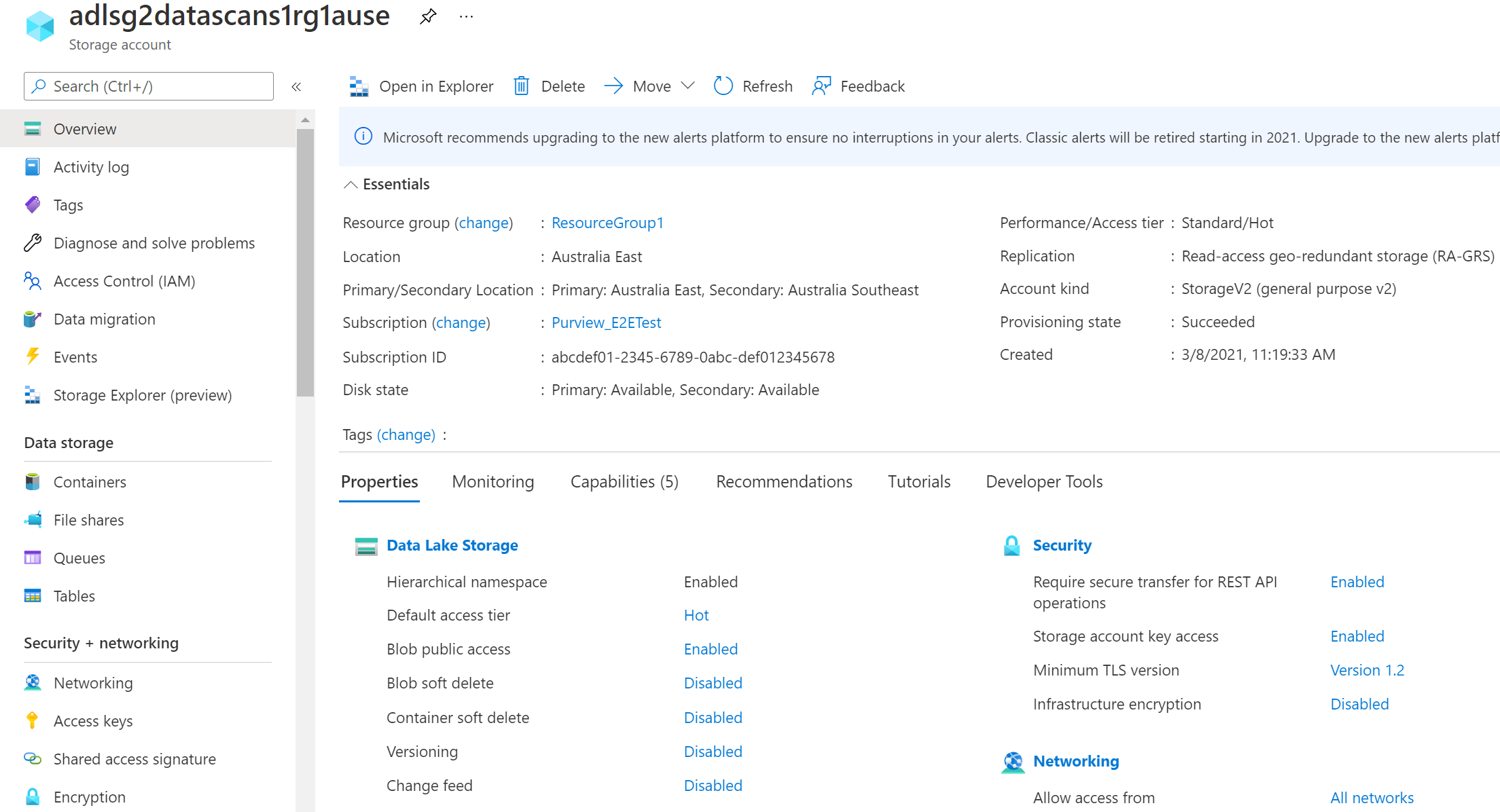

Dal portale di Azure individuare la sottoscrizione, il gruppo di risorse o la risorsa (ad esempio, un account di archiviazione Azure Data Lake Storage Gen2) che si vuole consentire al catalogo di analizzare.

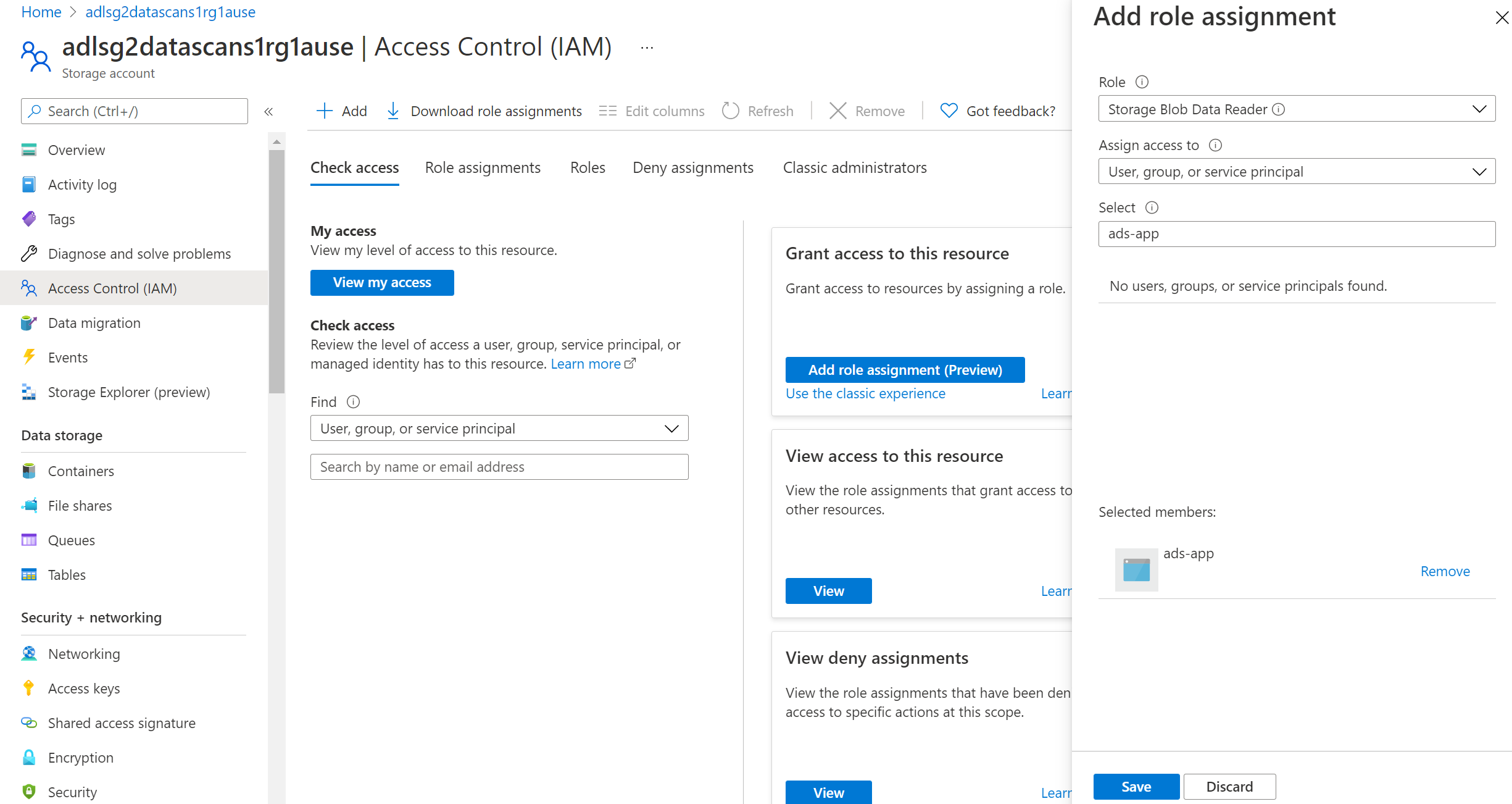

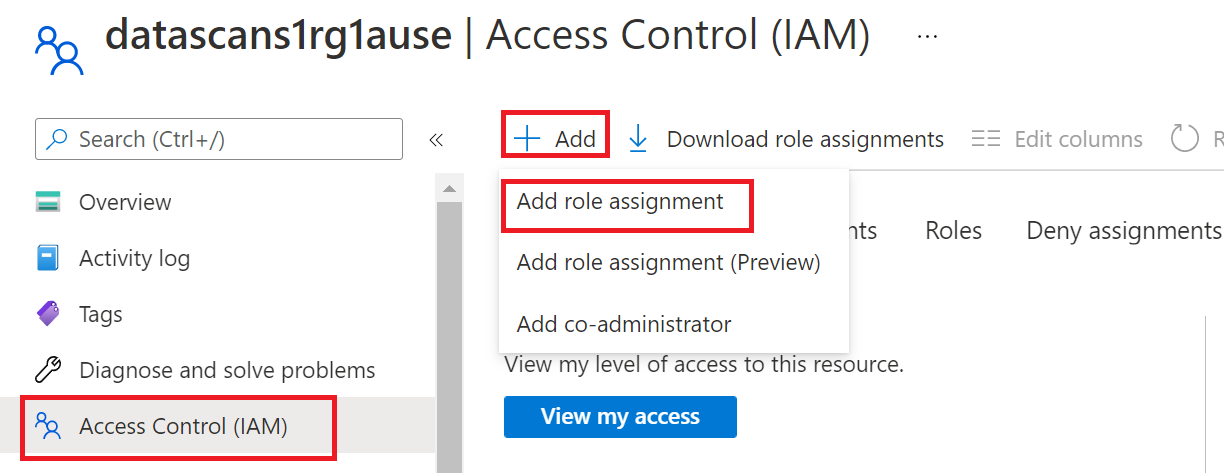

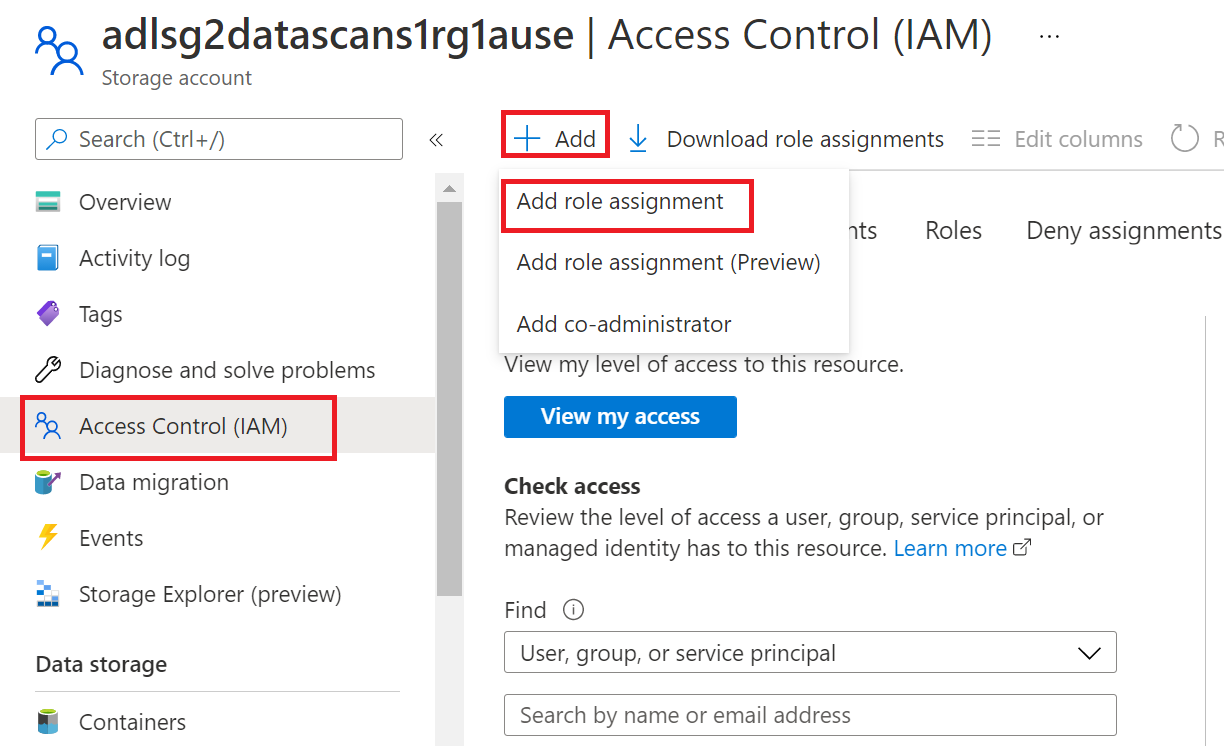

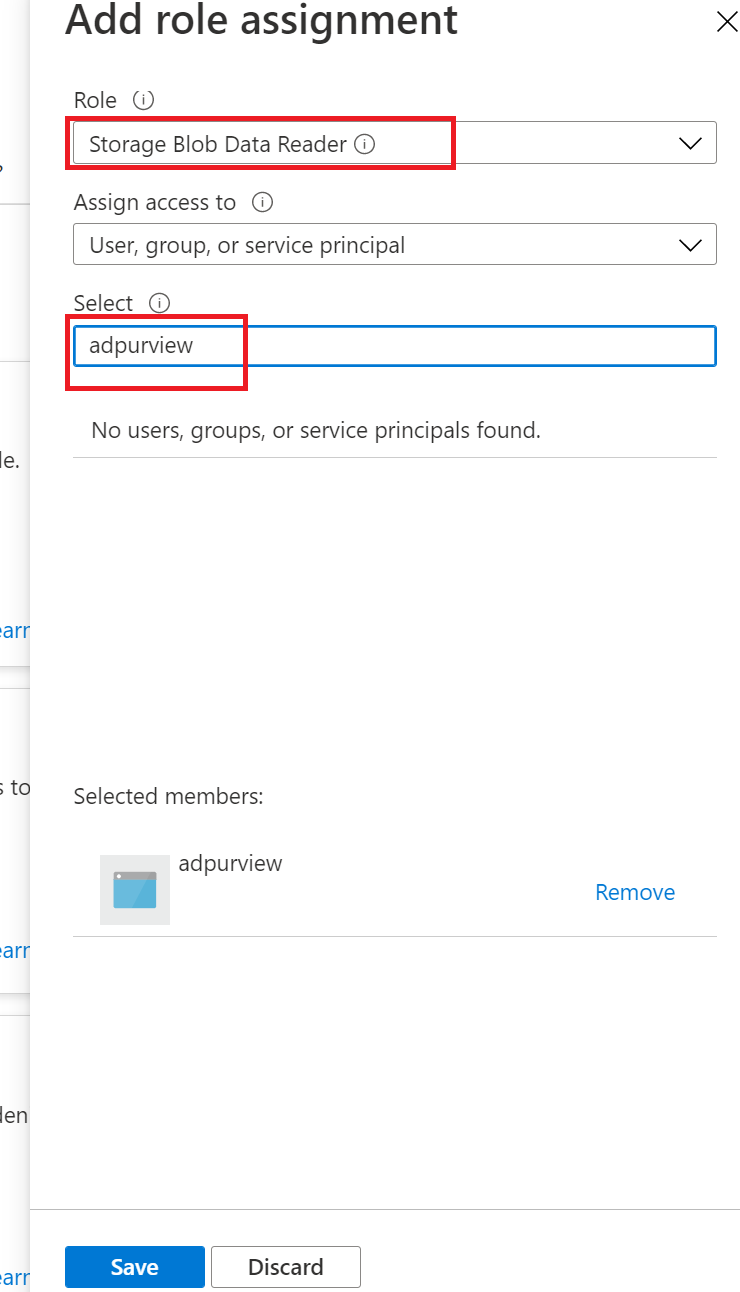

Selezionare Controllo di accesso (IAM) nel riquadro di spostamento a sinistra e quindi selezionare + Aggiungi -->Aggiungi assegnazione di ruolo

Impostare Ruolo su Lettore dati BLOB di archiviazione e immettere il nome dell'account Microsoft Purview o l'identità gestita assegnata dall'utente nella casella Seleziona input. Selezionare quindi Salva per assegnare questo ruolo all'account Microsoft Purview.

Nota

Per altre informazioni, vedere la procedura descritta in Autorizzare l'accesso a BLOB e code usando Microsoft Entra ID

Nota

Se il firewall è abilitato per l'account di archiviazione, è necessario usare il metodo di autenticazione dell'identità gestita durante la configurazione di un'analisi.

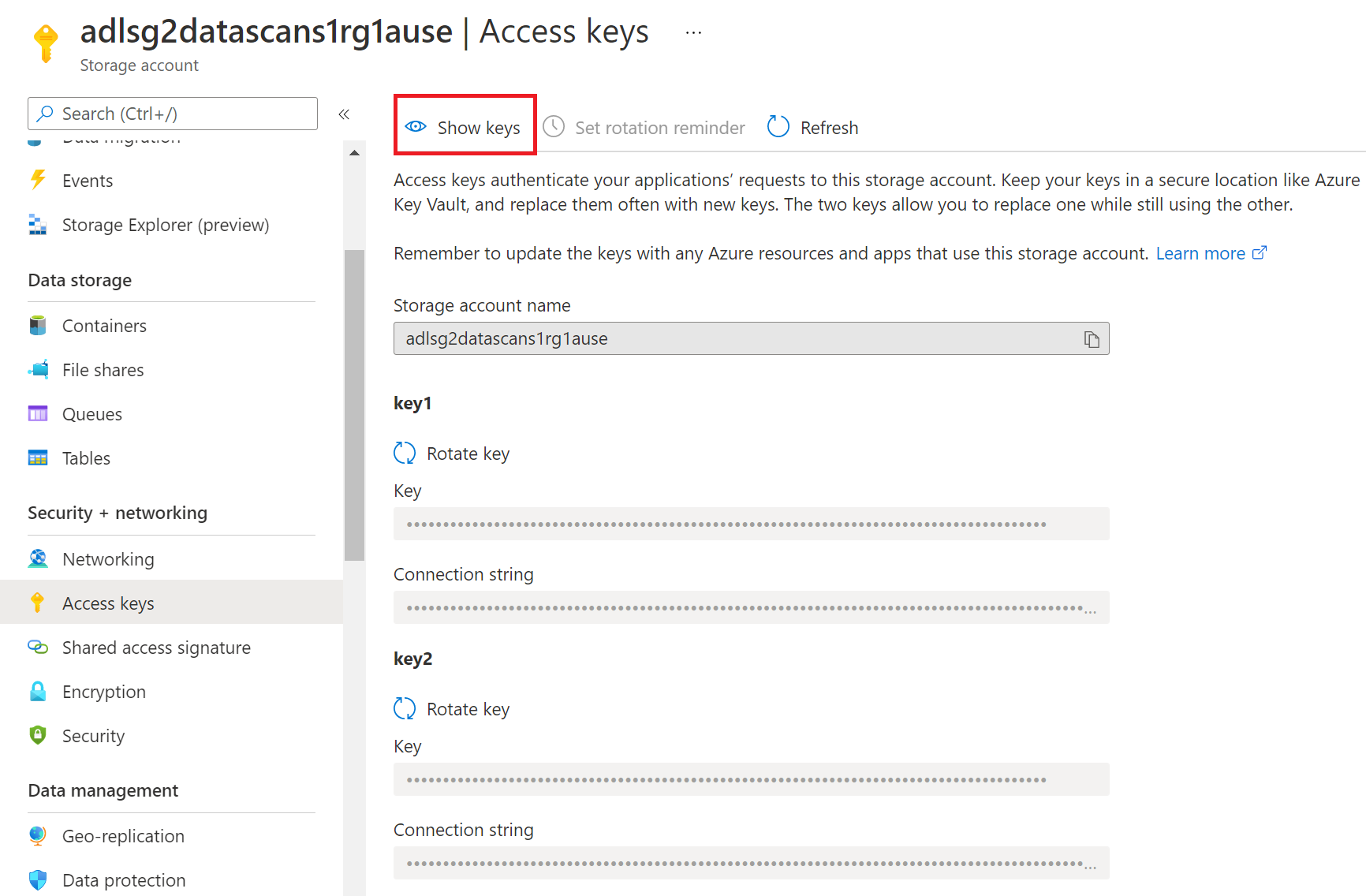

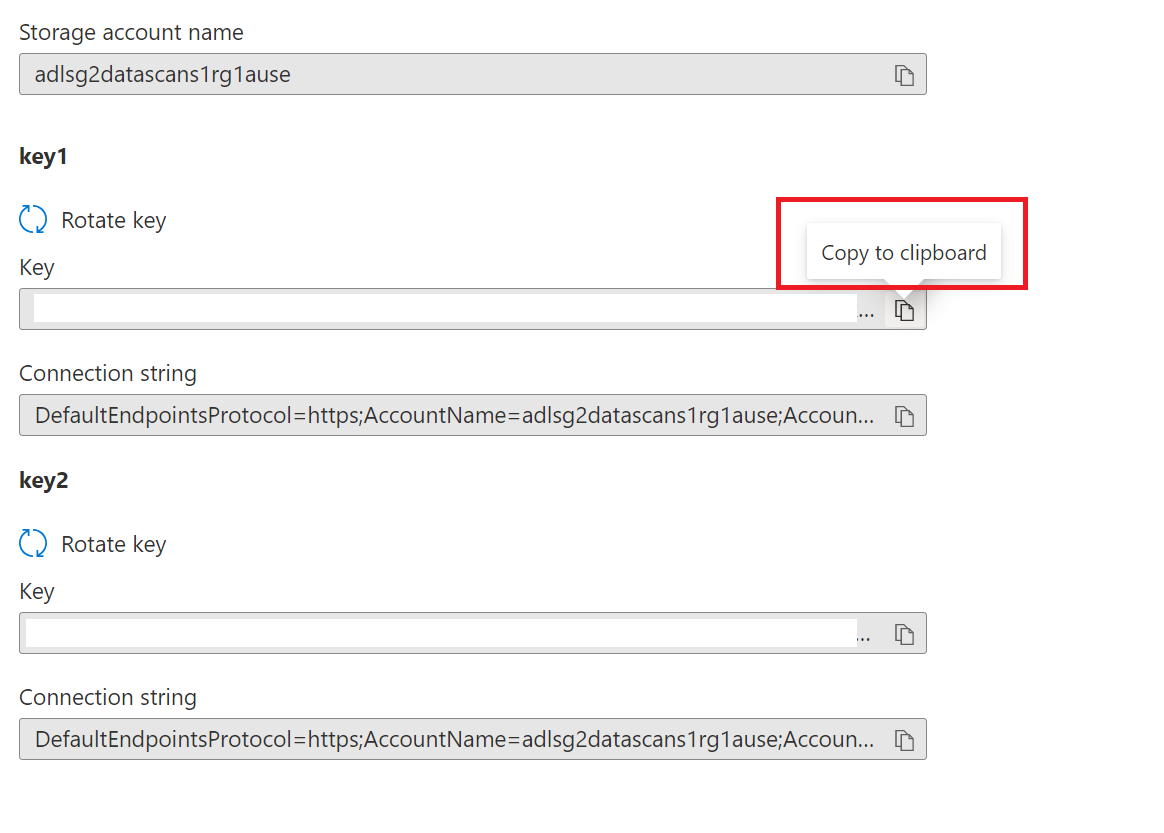

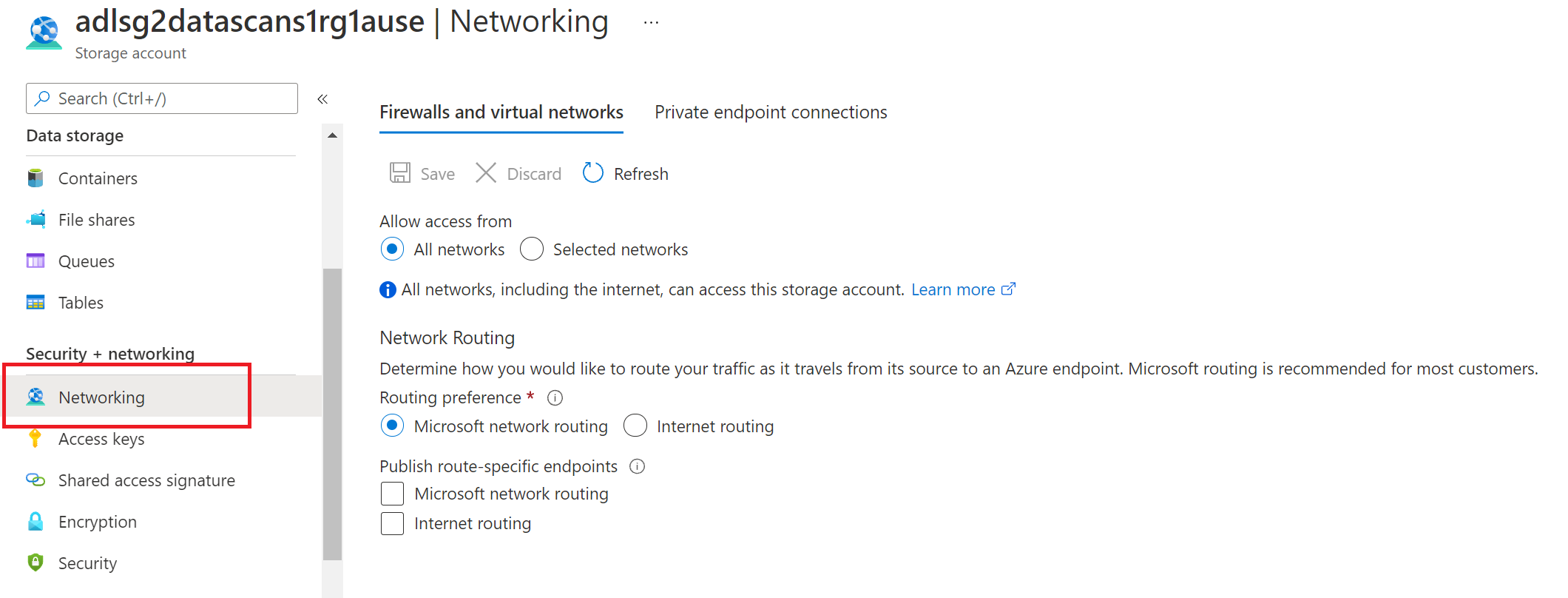

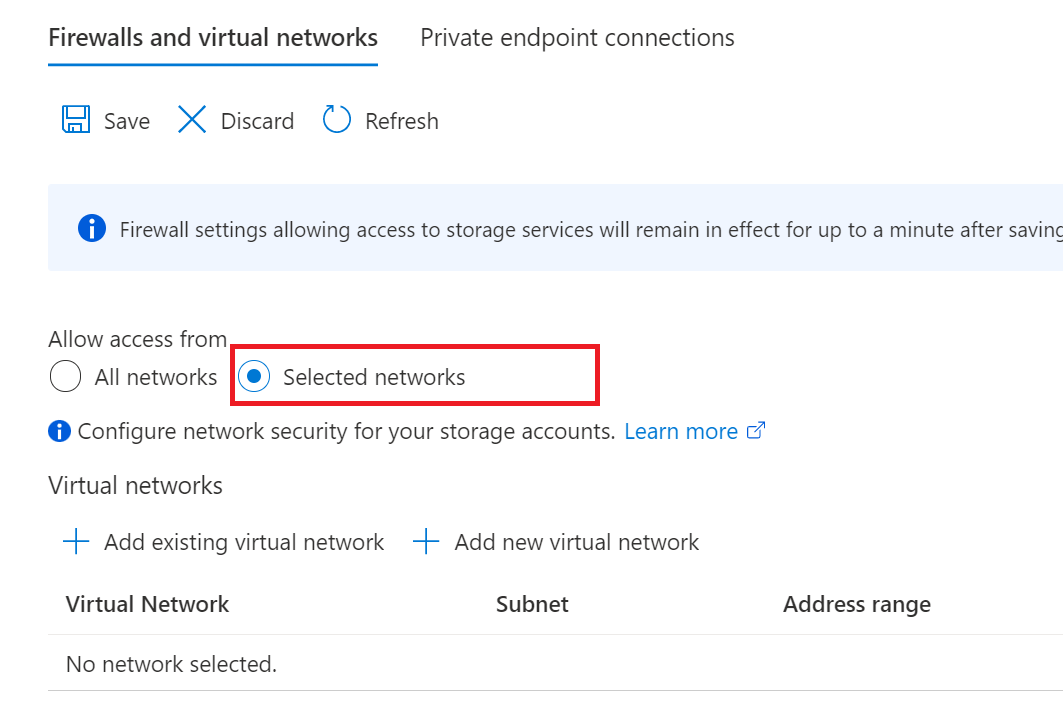

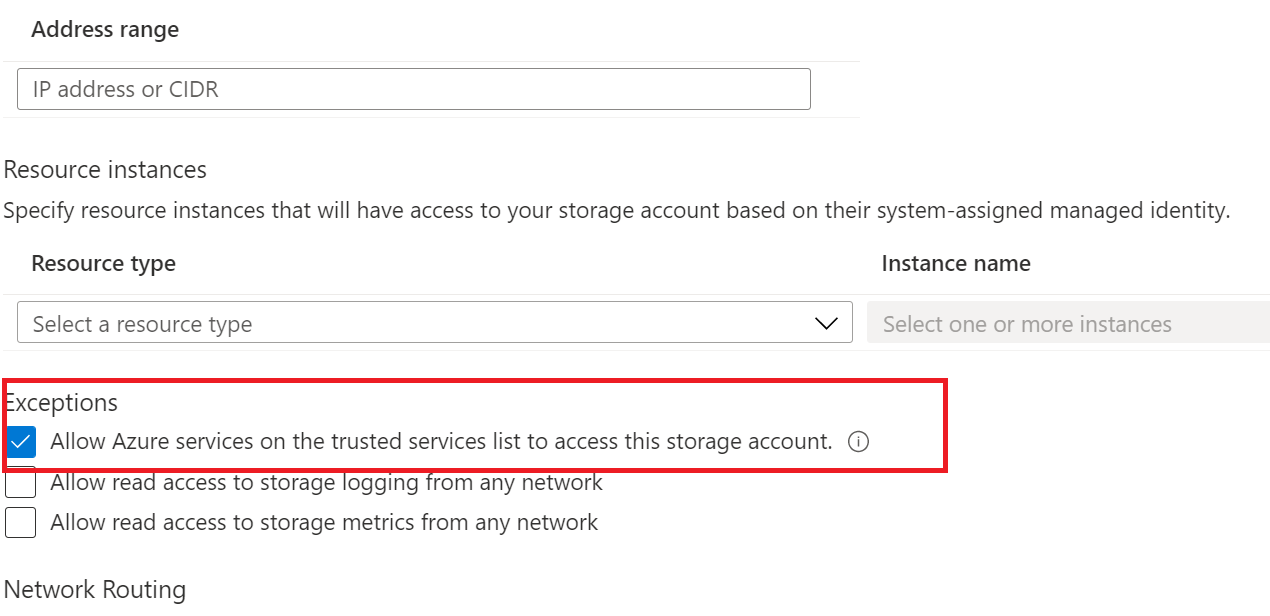

Accedere all'account di archiviazione ADLS Gen2 in portale di Azure

Passare a Sicurezza e rete >

Scegliere Reti selezionate in Consenti accesso da

Nella sezione Eccezioni selezionare Consenti ai servizi Microsoft attendibili di accedere a questo account di archiviazione e premere Salva

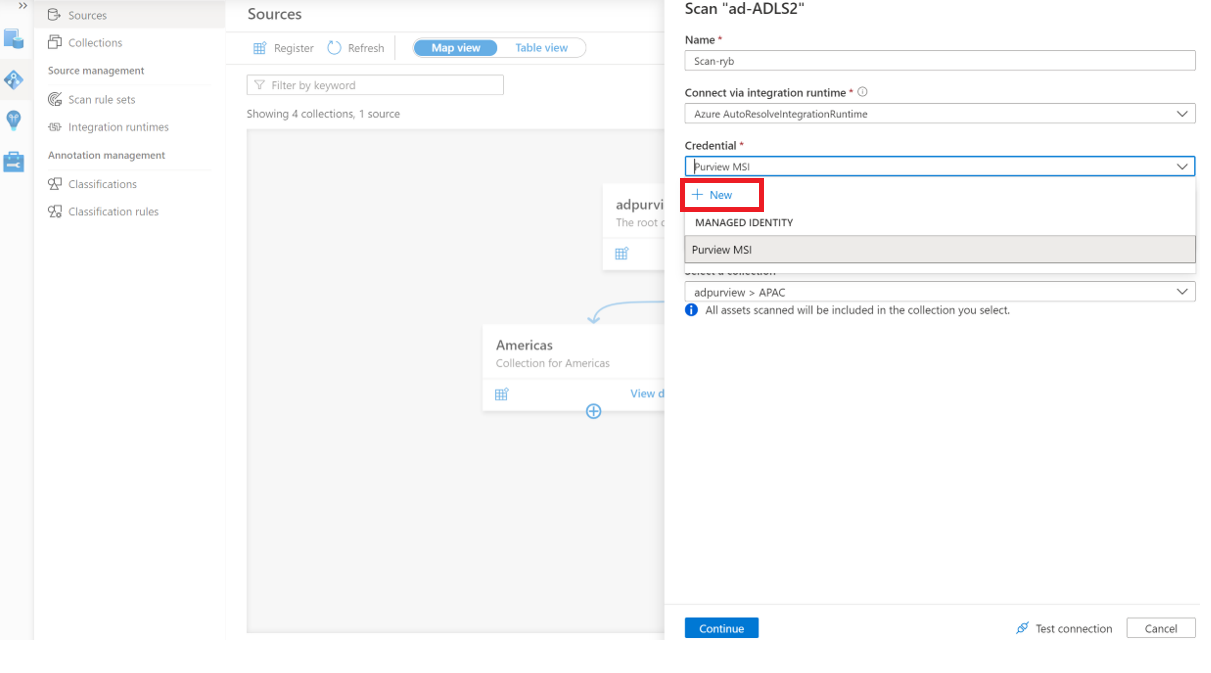

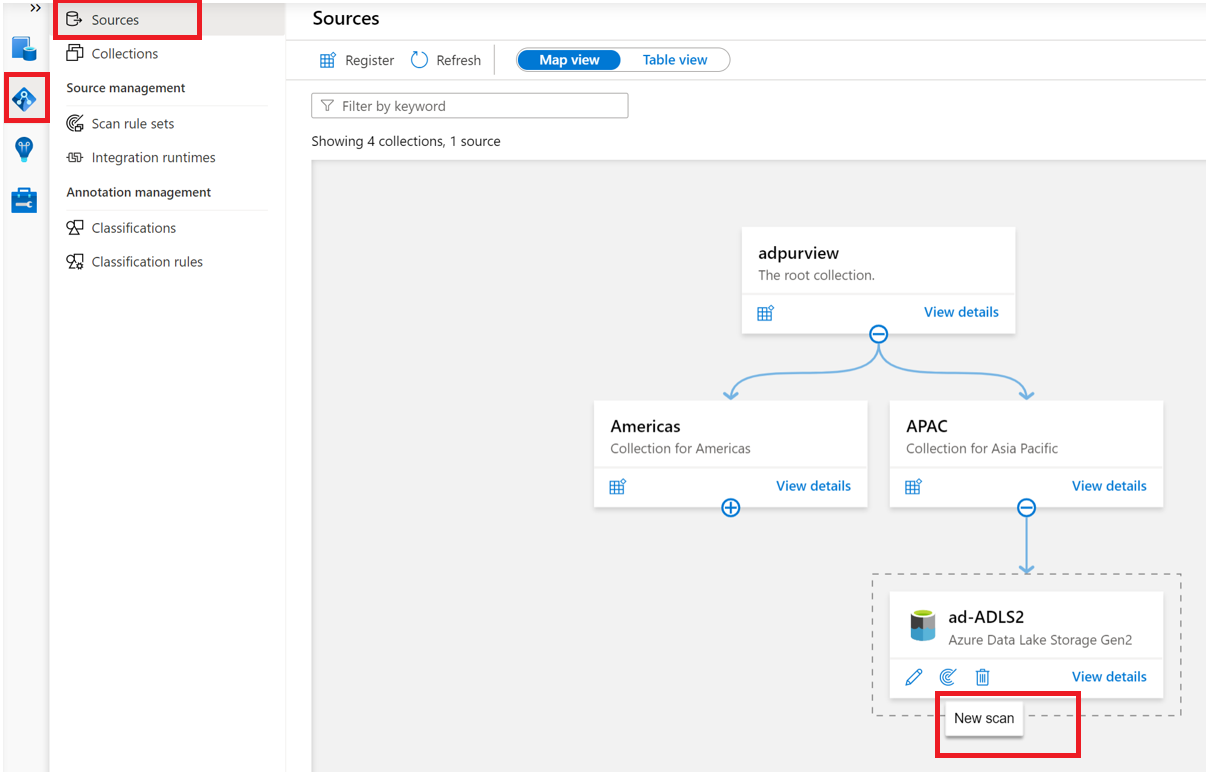

Creare l'analisi

Aprire l'account Microsoft Purview e selezionare il portale di governance Open Microsoft Purview

Passare alla mappa dati -->Origini per visualizzare la gerarchia della raccolta

Selezionare l'icona Nuova analisi sotto l'origine dati ADLS Gen2 registrata in precedenza

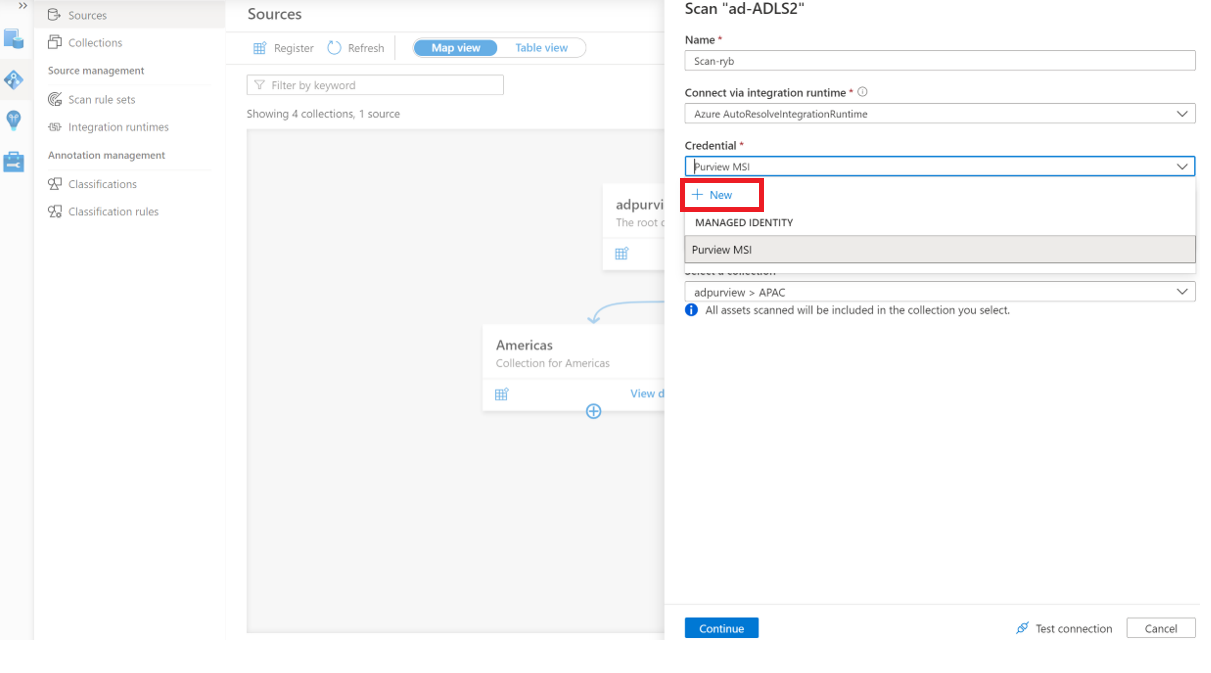

Scegliere il runtime di integrazione di Azure se l'origine è accessibile pubblicamente, un runtime di integrazione della rete virtuale gestita se si usa una rete virtuale gestita o un runtime di integrazione self-hosted se l'origine si trova in una rete virtuale privata. Per altre informazioni sul runtime di integrazione da usare, vedere l'articolo scegliere la configurazione corretta del runtime di integrazione.

Se si usa un'identità gestita assegnata dall'utente o dal sistema

Specificare un nome per l'analisi, selezionare l'identità gestita assegnata dal sistema o assegnata dall'utente in Credenziali, scegliere la raccolta appropriata per l'analisi e selezionare Test connessione. In una connessione riuscita selezionare Continua.

Ambito ed esecuzione dell'analisi

È possibile definire l'ambito dell'analisi per cartelle e sottocartelle specifiche scegliendo gli elementi appropriati nell'elenco.

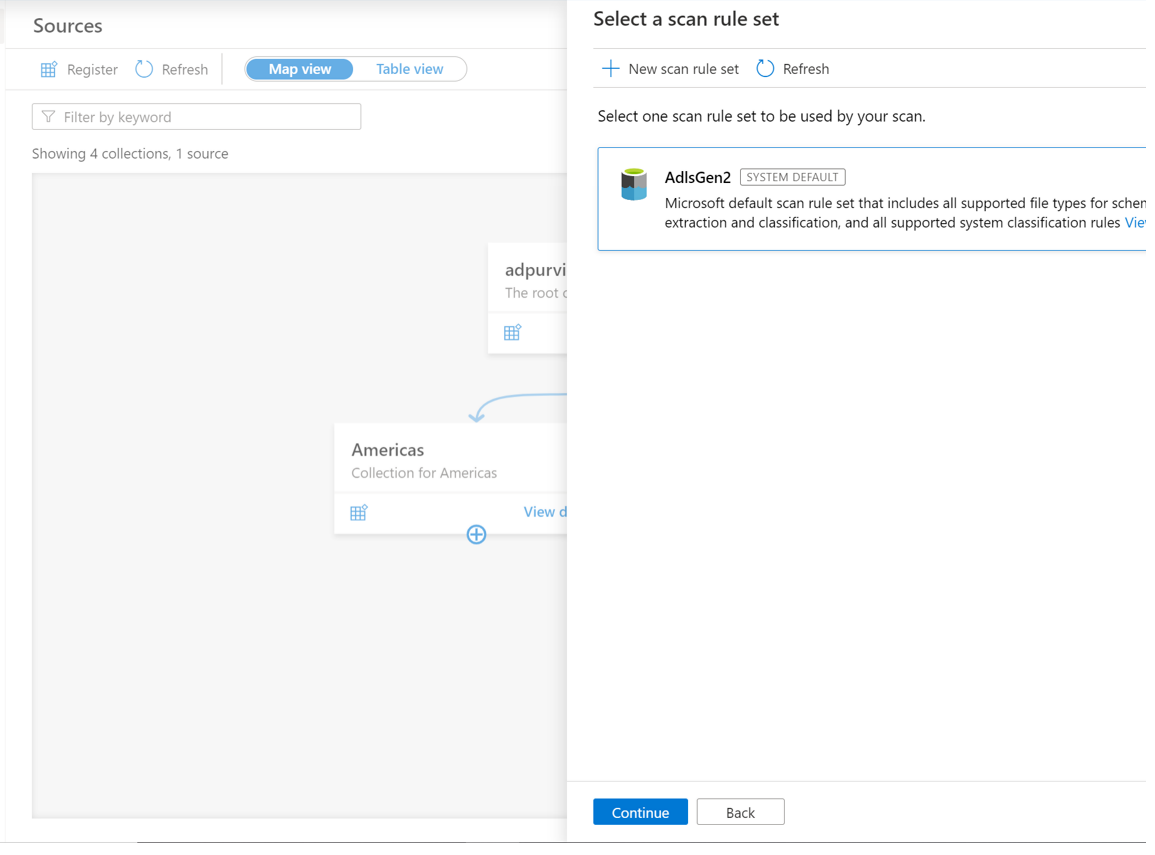

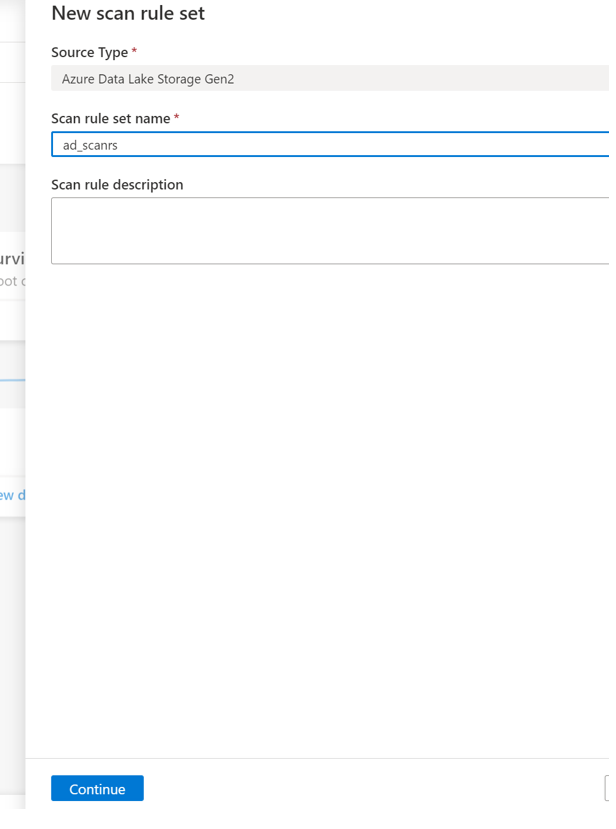

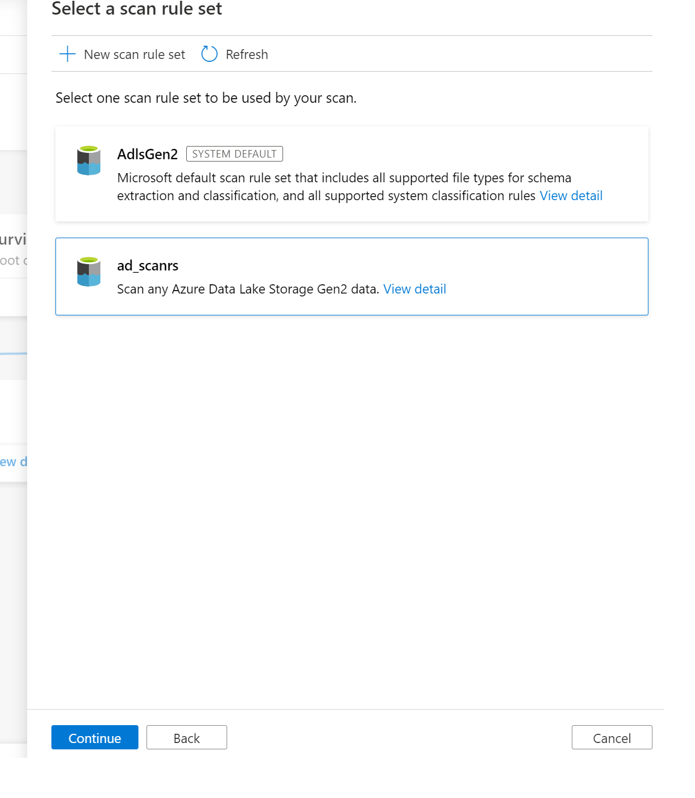

Selezionare quindi un set di regole di analisi. È possibile scegliere tra i set di regole personalizzati predefiniti del sistema o esistenti oppure creare un nuovo set di regole inline.

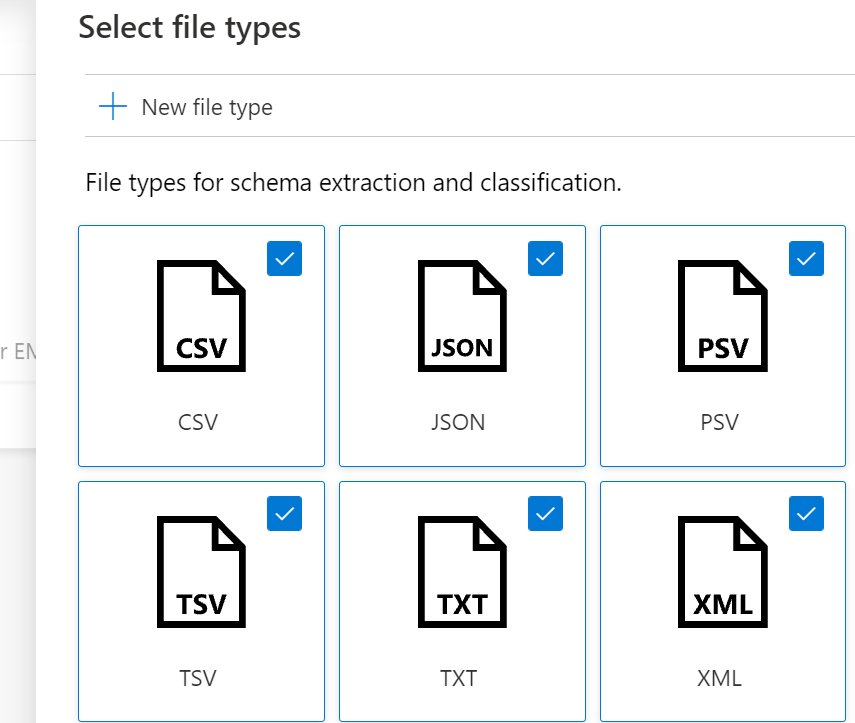

Se si crea un nuovo set di regole di analisi, selezionare i tipi di file da includere nella regola di analisi.

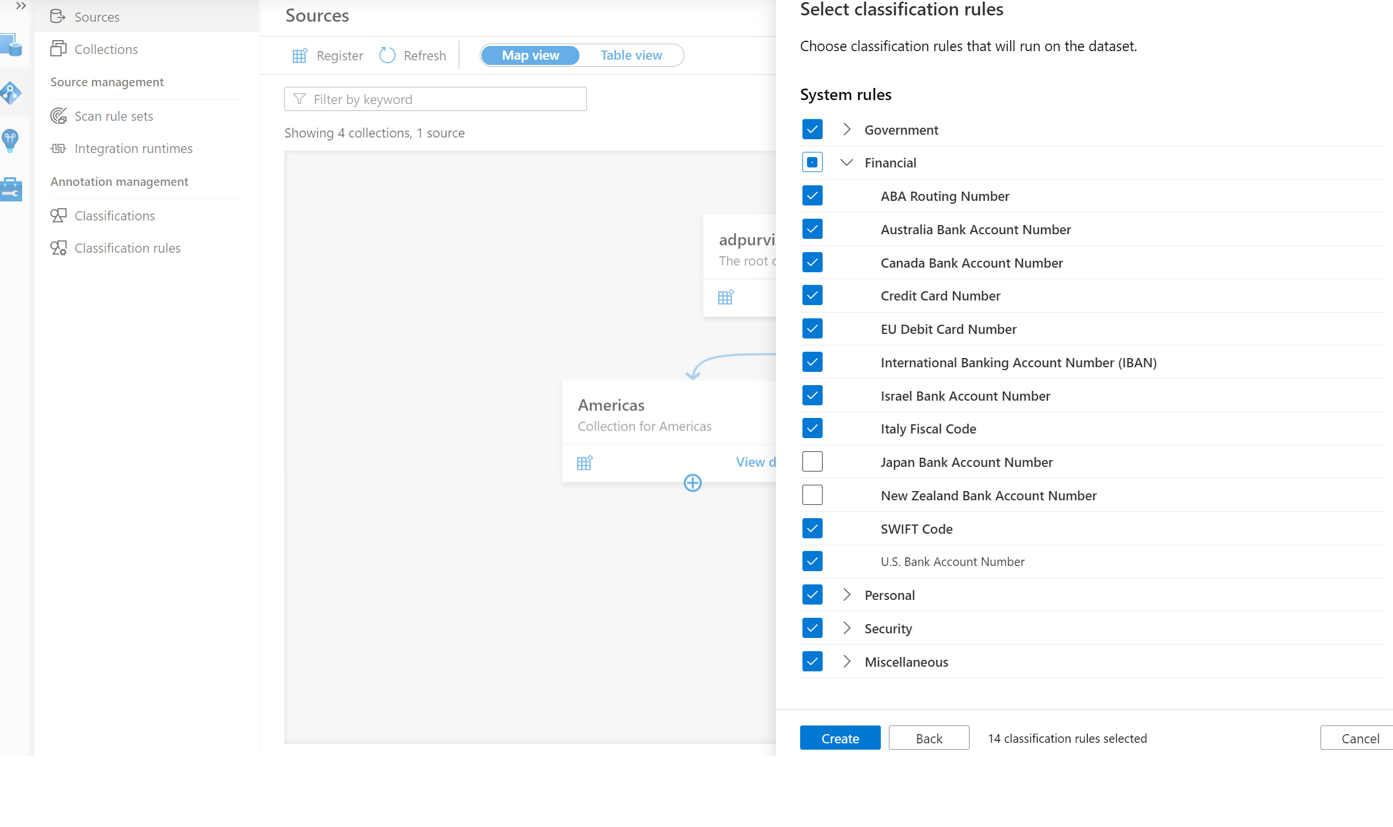

È possibile selezionare le regole di classificazione da includere nella regola di analisi

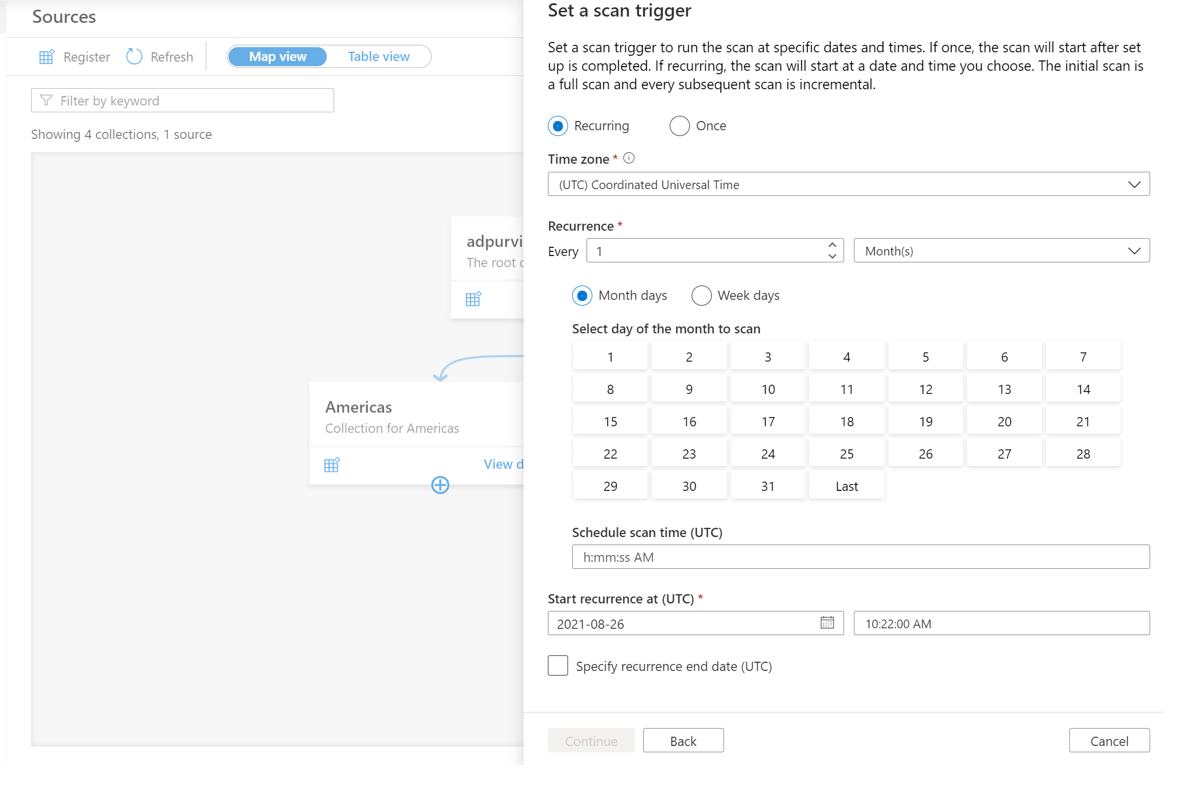

Scegliere il trigger di analisi. È possibile configurare una pianificazione o eseguire l'analisi una sola volta.

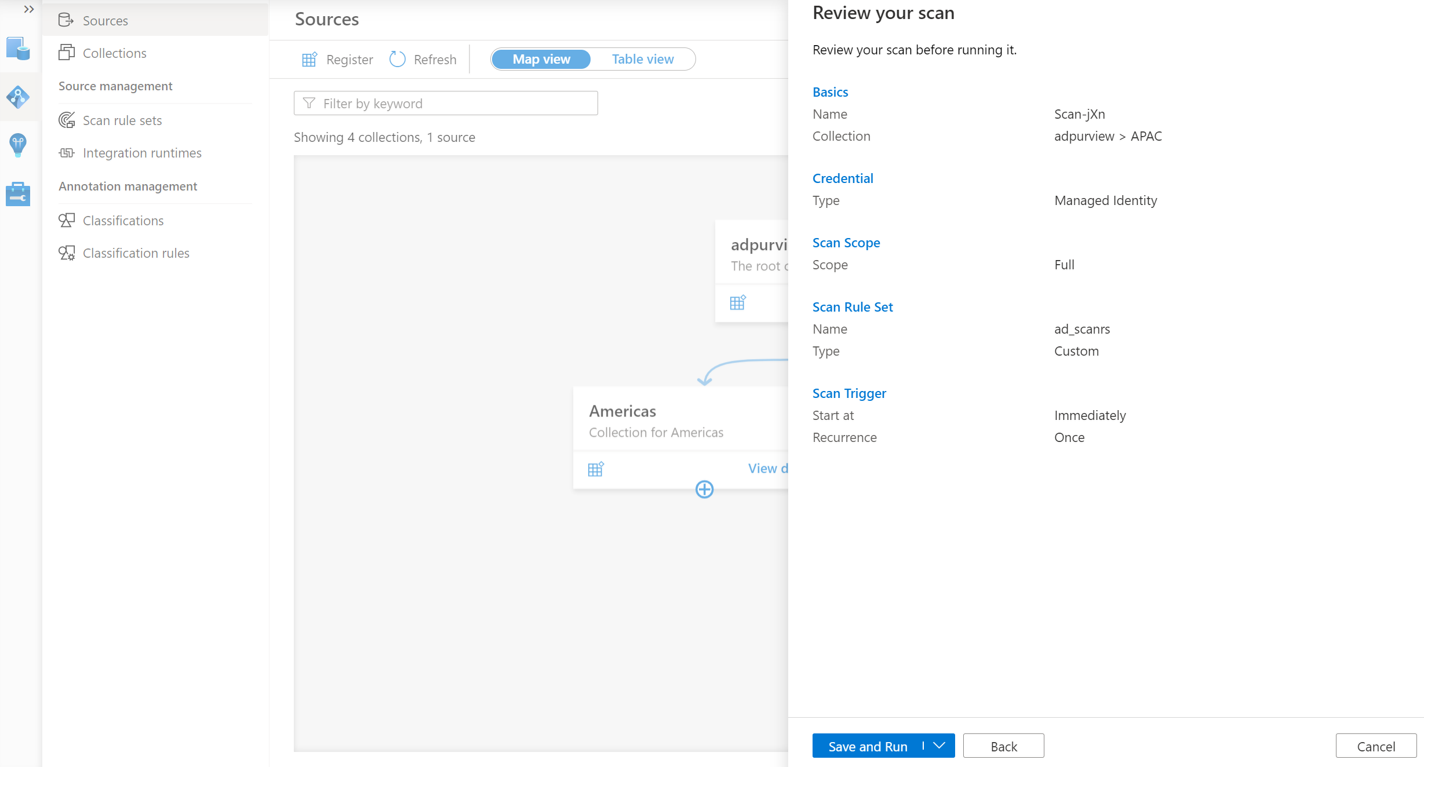

Esaminare l'analisi e selezionare Salva ed esegui.

Visualizzare le analisi e le esecuzioni di analisi

Per visualizzare le analisi esistenti:

- Passare al portale di Microsoft Purview. Nel riquadro sinistro selezionare Mappa dati.

- Selezionare l'origine dati. È possibile visualizzare un elenco di analisi esistenti nell'origine dati in Analisi recenti oppure è possibile visualizzare tutte le analisi nella scheda Analisi .

- Selezionare l'analisi con i risultati che si desidera visualizzare. Il riquadro mostra tutte le esecuzioni di analisi precedenti, insieme allo stato e alle metriche per ogni esecuzione dell'analisi.

- Selezionare l'ID di esecuzione per controllare i dettagli dell'esecuzione dell'analisi.

Gestire le analisi

Per modificare, annullare o eliminare un'analisi:

Passare al portale di Microsoft Purview. Nel riquadro sinistro selezionare Mappa dati.

Selezionare l'origine dati. È possibile visualizzare un elenco di analisi esistenti nell'origine dati in Analisi recenti oppure è possibile visualizzare tutte le analisi nella scheda Analisi .

Selezionare l'analisi da gestire. È quindi possibile eseguire automaticamente le seguenti azioni:

- Modificare l'analisi selezionando Modifica analisi.

- Annullare un'analisi in corso selezionando Annulla esecuzione analisi.

- Eliminare l'analisi selezionando Elimina analisi.

Nota

- L'eliminazione dell'analisi non elimina gli asset del catalogo creati dalle analisi precedenti.

Condivisione dati

Condivisione dei dati di Microsoft Purview (anteprima) consente la condivisione dei dati sul posto da ADLS Gen2 ad ADLS Gen2. Questa sezione fornisce informazioni dettagliate sui requisiti specifici di ADLS Gen2 per la condivisione e la ricezione dei dati sul posto. Fare riferimento a Come condividere i dati e Come ricevere la condivisione per istruzioni dettagliate su come usare la condivisione dei dati.

Account di archiviazione supportati per la condivisione dei dati sul posto

Per la condivisione dei dati sul posto sono supportati gli account di archiviazione seguenti:

- Aree: Canada centrale, Canada orientale, Regno Unito meridionale, Regno Unito occidentale, Australia orientale, Giappone orientale, Corea del Sud e Sud Africa settentrionale

- Opzioni di ridondanza: LRS, GRS, RA-GRS

- Livelli: ad accesso frequente, sporadico

Usare solo gli account di archiviazione senza carico di lavoro di produzione per l'anteprima.

Nota

Gli account di archiviazione di origine e di destinazione devono trovarsi nella stessa area l'uno dell'altro. Non è necessario che si trovano nella stessa area dell'account Microsoft Purview.

Autorizzazioni dell'account di archiviazione necessarie per condividere i dati

Per aggiungere o aggiornare un asset dell'account di archiviazione a una condivisione, è necessaria una delle autorizzazioni seguenti:

- Microsoft.Authorization/roleAssignments/write : questa autorizzazione è disponibile nel ruolo Proprietario .

- Microsoft.Storage/storageAccounts/blobServices/containers/BLOBs/modifyPermissions/ - Questa autorizzazione è disponibile nel ruolo Proprietario dati archiviazione BLOB .

Autorizzazioni dell'account di archiviazione necessarie per ricevere dati condivisi

Per eseguire il mapping di un asset dell'account di archiviazione in una condivisione ricevuta, è necessaria una delle autorizzazioni seguenti:

- Microsoft.Storage/storageAccounts/write : questa autorizzazione è disponibile nel ruolo Collaboratore e Proprietario .

- Microsoft.Storage/storageAccounts/blobServices/containers/write : questa autorizzazione è disponibile nel ruolo Collaboratore, Proprietario, Collaboratore dati BLOB di archiviazione e Proprietario dei dati del BLOB di archiviazione .

Aggiornare i dati condivisi nell'account di archiviazione di origine

Aggiornamenti i file o i dati condivisi nella cartella condivisa dall'account di archiviazione di origine verranno resi disponibili al destinatario nell'account di archiviazione di destinazione quasi in tempo reale. Quando si elimina la sottocartella o i file all'interno della cartella condivisa, questi scompariranno per il destinatario. Per eliminare la cartella condivisa, il file o le cartelle o i contenitori padre, è necessario prima revocare l'accesso a tutte le condivisioni dall'account di archiviazione di origine.

Accedere ai dati condivisi nell'account di archiviazione di destinazione

L'account di archiviazione di destinazione consente al destinatario di accedere ai dati condivisi in sola lettura quasi in tempo reale. È possibile connettere strumenti di analisi come Synapse Workspace e Databricks ai dati condivisi per eseguire l'analisi. Il costo per l'accesso ai dati condivisi viene addebitato all'account di archiviazione di destinazione.

Limite di servizio

L'account di archiviazione di origine può supportare fino a 20 destinazioni e l'account di archiviazione di destinazione può supportare fino a 100 origini. Se è necessario un aumento del limite, contattare il supporto tecnico.

Criteri

I tipi di criteri seguenti sono supportati in questa risorsa dati da Microsoft Purview:

- Criteri di proprietario dei dati : set di istruzioni di criteri che consentono di concedere a utenti e gruppi l'accesso alle origini dati.

- Criteri di accesso self-service : criteri che consentono agli utenti di richiedere l'accesso alle origini dati registrate in Microsoft Purview.

- Criteri di protezione : nega l'accesso ai dati contrassegnati con etichette di riservatezza a tutti gli utenti ad eccezione di quelli specificati dai criteri.

Prerequisiti dei criteri di accesso per gli account di archiviazione di Azure

Supporto dell'area

- Sono supportate tutte le aree di Microsoft Purview .

- Gli account di archiviazione nelle aree seguenti sono supportati senza la necessità di una configurazione aggiuntiva. Tuttavia, gli account di archiviazione con ridondanza della zona non sono supportati.

- Australia centrale

- Australia orientale

- Australia sud-orientale

- Brasile meridionale

- Canada centrale

- Canada orientale

- India centrale

- Stati Uniti centrali

- Asia orientale

- Stati Uniti orientali 2

- Stati Uniti orientali

- Francia centrale

- Germania Centro-Occidentale

- Giappone orientale

- Giappone occidentale

- Corea centrale

- Stati Uniti centro-settentrionali

- Europa settentrionale

- Norvegia Orientale

- Polonia centrale

- Qatar centrale

- Stati Uniti centro-meridionali

- Sudafrica settentrionale

- Asia sudorientale

- India meridionale

- Svezia centrale

- Svizzera nord

- Stati Uniti centro-occidentali

- Europa occidentale

- Stati Uniti occidentali

- Stati Uniti occidentali 2

- Stati Uniti occidentali 3

- Emirati Arabi Uniti Settentrionali

- Regno Unito meridionale

- Regno Unito orientale

- Gli account di archiviazione in altre aree del cloud pubblico sono supportati dopo l'impostazione del flag di funzionalità AllowPurviewPolicyEnforcement, come descritto nella sezione successiva. Gli account di archiviazione ZRS appena creati sono supportati, se creati dopo aver impostato il flag di funzionalità AllowPurviewPolicyEnforcement.

Se necessario, è possibile creare un nuovo account di archiviazione seguendo questa guida.

Configurare la sottoscrizione in cui risiede l'account di archiviazione di Azure per i criteri di Microsoft Purview

Questo passaggio è necessario solo in determinate aree (vedere la sezione precedente). Per consentire a Microsoft Purview di gestire i criteri per uno o più account di Archiviazione di Azure, eseguire i comandi di PowerShell seguenti nella sottoscrizione in cui si distribuirà l'account di archiviazione di Azure. Questi comandi di PowerShell consentiranno a Microsoft Purview di gestire i criteri in tutti gli account di Archiviazione di Azure in tale sottoscrizione.

Se si eseguono questi comandi in locale, assicurarsi di eseguire PowerShell come amministratore. In alternativa, è possibile usare il Cloud Shell di Azure nel portale di Azure: https://shell.azure.com.

# Install the Az module

Install-Module -Name Az -Scope CurrentUser -Repository PSGallery -Force

# Login into the subscription

Connect-AzAccount -Subscription <SubscriptionID>

# Register the feature

Register-AzProviderFeature -FeatureName AllowPurviewPolicyEnforcement -ProviderNamespace Microsoft.Storage

Se l'output dell'ultimo comando mostra RegistrationState come Registrato, la sottoscrizione è abilitata per i criteri di accesso. Se l'output è Registrazione, attendere almeno 10 minuti e quindi ripetere il comando. Non continuare a meno che RegistrationState non venga visualizzato come Registrato.

Configurare l'account Microsoft Purview per i criteri

Registrare l'origine dati in Microsoft Purview

Prima di creare un criterio in Microsoft Purview per una risorsa dati, è necessario registrare tale risorsa dati in Microsoft Purview Studio. Le istruzioni relative alla registrazione della risorsa dati sono disponibili più avanti in questa guida.

Nota

I criteri di Microsoft Purview si basano sul percorso arm della risorsa dati. Se una risorsa dati viene spostata in un nuovo gruppo di risorse o sottoscrizione, sarà necessario deregistrarla e quindi registrarla di nuovo in Microsoft Purview.

Configurare le autorizzazioni per abilitare l'imposizione dei criteri dati nell'origine dati

Dopo aver registrato una risorsa, ma prima di poter creare un criterio in Microsoft Purview per tale risorsa, è necessario configurare le autorizzazioni. Per abilitare l'imposizione dei criteri dati, è necessario un set di autorizzazioni. Questo vale per le origini dati, i gruppi di risorse o le sottoscrizioni. Per abilitare l'imposizione dei criteri di dati, è necessario disporre di privilegi specifici di Gestione identità e accesso (IAM) per la risorsa e di privilegi specifici di Microsoft Purview:

È necessario disporre di una delle combinazioni di ruoli IAM seguenti nel percorso di Azure Resource Manager della risorsa o in qualsiasi altro elemento padre, ovvero usando l'ereditarietà delle autorizzazioni IAM:

- Proprietario di IAM

- Collaboratore IAM e Amministratore accesso utente di IAM

Per configurare le autorizzazioni del controllo degli accessi in base al ruolo di Azure, seguire questa guida. Lo screenshot seguente mostra come accedere alla sezione Controllo di accesso nel portale di Azure per la risorsa dati per aggiungere un'assegnazione di ruolo.

Nota

Il ruolo proprietario di IAM per una risorsa dati può essere ereditato da un gruppo di risorse padre, una sottoscrizione o un gruppo di gestione della sottoscrizione. Controllare quali Microsoft Entra utenti, gruppi ed entità servizio contengono o ereditano il ruolo di proprietario di IAM per la risorsa.

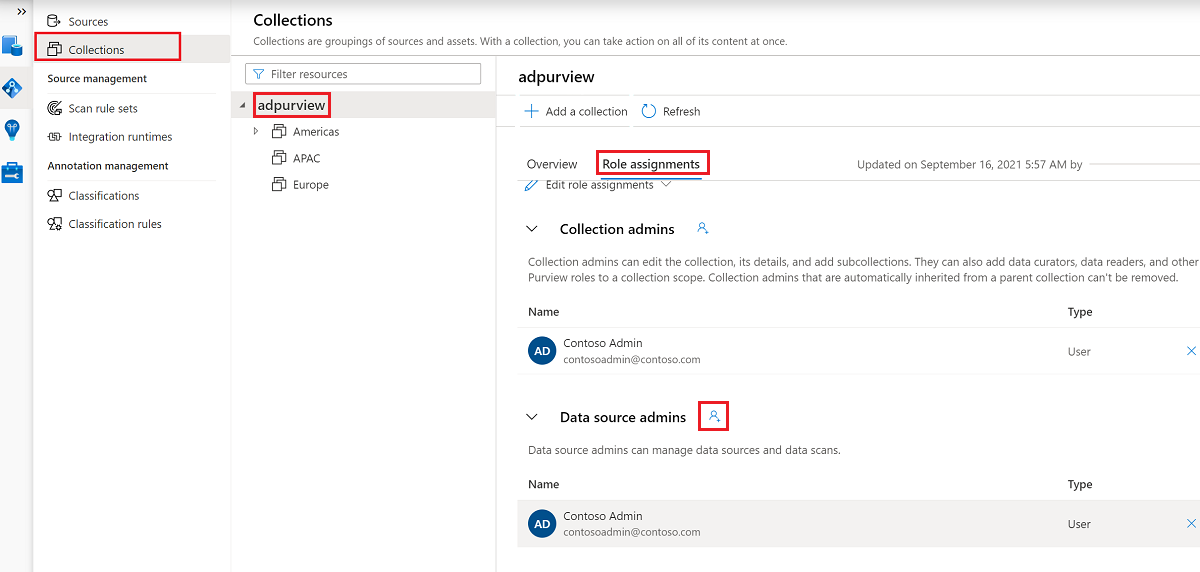

È anche necessario avere il ruolo di amministratore dell'origine dati di Microsoft Purview per la raccolta o una raccolta padre (se l'ereditarietà è abilitata). Per altre informazioni, vedere la guida sulla gestione delle assegnazioni di ruolo di Microsoft Purview.

Lo screenshot seguente mostra come assegnare il ruolo di amministratore dell'origine dati a livello di raccolta radice.

Configurare le autorizzazioni di Microsoft Purview per creare, aggiornare o eliminare i criteri di accesso

Per creare, aggiornare o eliminare criteri, è necessario ottenere il ruolo Autore criteri in Microsoft Purview a livello di raccolta radice:

- Il ruolo Autore criteri può creare, aggiornare ed eliminare i criteri DevOps e Proprietario dati.

- Il ruolo Autore criteri può eliminare i criteri di accesso self-service.

Per altre informazioni sulla gestione delle assegnazioni di ruolo di Microsoft Purview, vedere Creare e gestire raccolte nel Microsoft Purview Data Map.

Nota

Il ruolo di autore dei criteri deve essere configurato a livello di raccolta radice.

Inoltre, per eseguire facilmente ricerche Microsoft Entra utenti o gruppi durante la creazione o l'aggiornamento dell'oggetto di un criterio, è possibile ottenere l'autorizzazione Lettori directory in Microsoft Entra ID. Si tratta di un'autorizzazione comune per gli utenti in un tenant di Azure. Senza l'autorizzazione Lettore di directory, l'autore dei criteri dovrà digitare il nome utente o il messaggio di posta elettronica completo per tutte le entità incluse nell'oggetto di un criterio dati.

Configurare le autorizzazioni di Microsoft Purview per la pubblicazione dei criteri proprietario dei dati

I criteri del proprietario dei dati consentono controlli e saldi se si assegnano i ruoli di autore dei criteri di Microsoft Purview e amministratore dell'origine dati a persone diverse nell'organizzazione. Prima che i criteri di proprietario dei dati abbiano effetto, una seconda persona (amministratore dell'origine dati) deve esaminarlo e approvarlo in modo esplicito pubblicandolo. Questo non si applica ai criteri di accesso self-service o DevOps perché la pubblicazione è automatica quando tali criteri vengono creati o aggiornati.

Per pubblicare un criterio proprietario dei dati, è necessario ottenere il ruolo di amministratore dell'origine dati in Microsoft Purview a livello di raccolta radice.

Per altre informazioni sulla gestione delle assegnazioni di ruolo di Microsoft Purview, vedere Creare e gestire raccolte nel Microsoft Purview Data Map.

Nota

Per pubblicare i criteri proprietario dei dati, il ruolo di amministratore dell'origine dati deve essere configurato a livello di raccolta radice.

Delegare la responsabilità del provisioning dell'accesso ai ruoli in Microsoft Purview

Dopo aver abilitato una risorsa per l'applicazione dei criteri dati, qualsiasi utente di Microsoft Purview con il ruolo Autore criteri a livello di raccolta radice può effettuare il provisioning dell'accesso a tale origine dati da Microsoft Purview.

Nota

Qualsiasi amministratore della raccolta radice di Microsoft Purview può assegnare nuovi utenti ai ruoli di autore dei criteri radice. Qualsiasi amministratore della raccolta può assegnare nuovi utenti a un ruolo di amministratore dell'origine dati nella raccolta. Ridurre al minimo e controllare attentamente gli utenti che detengono i ruoli amministratore della raccolta Di Microsoft Purview, Amministratore origine dati o Autore criteri .

Se viene eliminato un account Microsoft Purview con criteri pubblicati, tali criteri smetteranno di essere applicati entro un periodo di tempo che dipende dall'origine dati specifica. Questa modifica può avere implicazioni sia sulla sicurezza che sulla disponibilità dell'accesso ai dati. I ruoli Collaboratore e Proprietario in IAM possono eliminare gli account Microsoft Purview. È possibile controllare queste autorizzazioni passando alla sezione Controllo di accesso (IAM) per l'account Microsoft Purview e selezionando Assegnazioni di ruolo. È anche possibile usare un blocco per impedire l'eliminazione dell'account Microsoft Purview tramite blocchi Resource Manager.

Registrare l'origine dati in Microsoft Purview per l'applicazione dei criteri di dati

La risorsa di archiviazione di Azure deve essere registrata prima con Microsoft Purview prima di poter creare criteri di accesso. Per registrare la risorsa, seguire le sezioni Prerequisiti e Registrazione di questa guida:

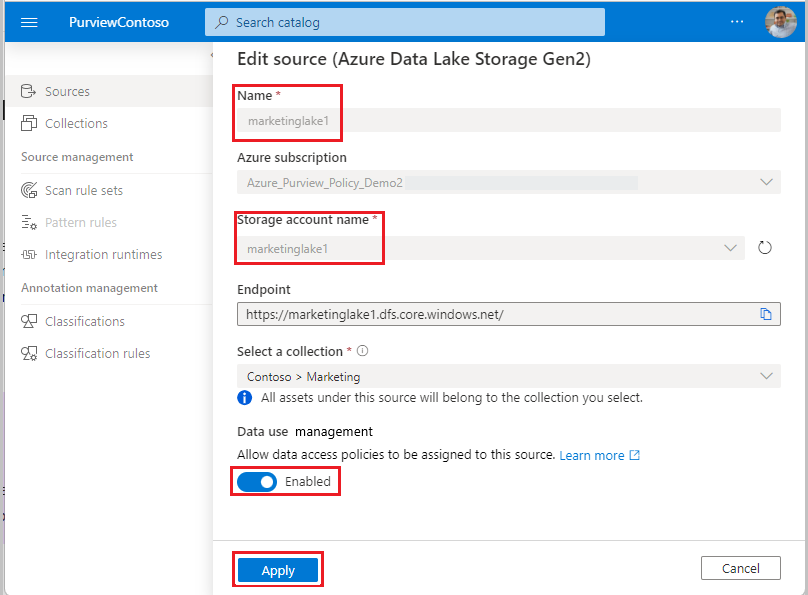

Dopo aver registrato l'origine dati, sarà necessario abilitare l'imposizione dei criteri dati. Si tratta di un prerequisito prima di poter creare criteri nell'origine dati. L'imposizione dei criteri di dati può influire sulla sicurezza dei dati, in quanto delega a determinati ruoli di Microsoft Purview che gestiscono l'accesso alle origini dati. Esaminare le procedure di sicurezza correlate all'imposizione dei criteri di dati in questa guida: Come abilitare l'imposizione dei criteri di dati

Quando l'opzione Imposizione criteri dati è impostata su Abilitato, l'origine dati avrà un aspetto simile a questo screenshot:

Creare un criterio

Per creare un criterio di accesso per Azure Data Lake Storage Gen2, seguire questa guida:

Per creare criteri che coprono tutte le origini dati all'interno di un gruppo di risorse o di una sottoscrizione di Azure, è possibile fare riferimento a questa sezione.

Criteri di protezione

I criteri di controllo di accesso di protezione (criteri di protezione) consentono alle organizzazioni di proteggere automaticamente i dati sensibili tra le origini dati. Microsoft Purview analizza già gli asset di dati e identifica gli elementi di dati sensibili e questa nuova funzionalità consente di limitare automaticamente l'accesso a tali dati usando etichette di riservatezza provenienti da Microsoft Purview Information Protection.

Seguire questa documentazione per creare un criterio di protezione: Come creare un criterio di Microsoft Purview Information Protection.

Passaggi successivi

Seguire le guide seguenti per altre informazioni su Microsoft Purview e sui dati.