Azure Bastion は、プライベート IP アドレスを介して仮想マシンに安全に接続するためにプロビジョニングするフル マネージド PaaS サービスです。 Azure portal から TLS 経由で直接、またはローカル コンピューターに既にインストールされているネイティブ SSH または RDP クライアントを介して、仮想マシンへの安全でシームレスな RDP/SSH 接続を提供します。 Azure Bastion 経由で接続する場合、仮想マシンにパブリック IP アドレス、エージェント、クライアント ソフトウェアはいずれも不要です。

Bastion は、プロビジョニングされる仮想ネットワーク内のすべての VM に対して安全な RDP および SSH 接続を提供します。 Azure Bastion を使用すると、RDP または SSH を使用した安全なアクセスを提供しながら、お使いの仮想マシンが RDP または SSH ポートを外部に公開しないように保護されます。

主な利点

| 特長 | 説明 |

|---|---|

| Azure portal を介した RDP と SSH | シングルクリックのシームレスなエクスペリエンスを使用して、Azure portal 内で RDP および SSH セッションに接続できます。 |

| RDP/SSH の TLS およびファイアウォール トラバーサルを介したリモート セッション | Azure Bastion では、ローカル デバイスに自動的にストリーミングされる HTML5 ベースの Web クライアントが使用されます。 RDP/SSH セッションは、ポート 443で TLS を経由します。 これにより、トラフィックがファイアウォールをより安全に通過できるようになります。 Bastion では、TLS 1.2 がサポートされています。 以前の TLS バージョンはサポートされません。 |

| Azure VM ではパブリック IP アドレスは必要ありません | Azure Bastion により、VM のプライベート IP アドレスを使用して Azure VM への RDP/SSH 接続が開かれます。 仮想マシンのパブリック IP アドレスは必要ありません。 |

| ネットワーク セキュリティ グループ (NSG) を管理する労力が不要 | Azure Bastion サブネットに NSG を適用する必要はありません。 Azure Bastion はプライベート IP 経由で仮想マシンに接続するため、Azure Bastion からの RDP または SSH のみを許可するよう構成できます。 これで、お使いの仮想マシンへの安全な接続が必要になるたびに NSG を管理する手間がなくなります。 NSG の詳細については、「ネットワーク セキュリティ グループ」を参照してください。 |

| VM 上の別の bastion ホストを管理する必要はありません | Azure Bastion は、Azure が提供するフル マネージド プラットフォーム PaaS サービスで、安全な RDP または SSH 接続を提供するよう内部で強化されています。 |

| ポート スキャンからの保護 | VM をインターネットに公開する必要がないため、VM は不正なユーザーや悪意のあるユーザーによるポート スキャンから保護されます。 |

| 一元的な強化 | Azure Bastion は仮想ネットワークの境界に配置されるため、仮想ネットワーク内の各仮想マシンを強化することについて心配する必要はありません。 |

| ゼロデイ攻撃からの保護 | Azure プラットフォームは、Azure Bastion を強化して常に最新の状態にしておくことで、ゼロデイ攻撃から保護します。 |

SKU

Azure Bastion では、複数の SKU レベルが提供されています。 次の表に、機能と対応する SKU を示します。 SKU の詳細については、構成設定に関する記事を参照してください。

| 機能 | Developer SKU | Basic SKU | Standard SKU | Premium SKU |

|---|---|---|---|---|

| 同じ仮想ネットワーク内のターゲット VM に接続する | はい | はい | はい | はい |

| ピアリングされた仮想ネットワーク内のターゲット VM に接続する | いいえ | はい | はい | はい |

| コンカレント接続のサポート | いいえ | はい | はい | はい |

| Azure Key Vault (AKV) で Linux VM のプライベート キーにアクセスする | はい | はい | はい | はい |

| SSH を使用した Linux VM への接続 | はい | はい | はい | あり |

| RDP を使用した Windows VM への接続 | はい | はい | はい | はい |

| RDP を使用した Linux VM への接続 | いいえ | いいえ | はい | はい |

| SSH を使用した Windows VM への接続 | いいえ | いいえ | はい | はい |

| カスタム受信ポートの指定 | いいえ | いいえ | はい | はい |

| Azure CLI を使用して VM に接続する | いいえ | いいえ | はい | はい |

| ホストのスケーリング | いいえ | いいえ | はい | はい |

| ファイルのアップロードまたはダウンロード | いいえ | いいえ | はい | はい |

| Kerberos 認証 | いいえ | はい | はい | はい |

| 共有可能リンク | いいえ | いいえ | はい | はい |

| IP アドレスを使用して VM に接続する | いいえ | いいえ | はい | はい |

| VM オーディオ出力 | はい | はい | はい | はい |

| コピー/貼り付けを無効にする (Web ベースのクライアント) | いいえ | いいえ | はい | はい |

| セッションの記録 | いいえ | いいえ | いいえ | はい |

| プライベート専用のデプロイ | いいえ | いいえ | いいえ | はい |

Architecture

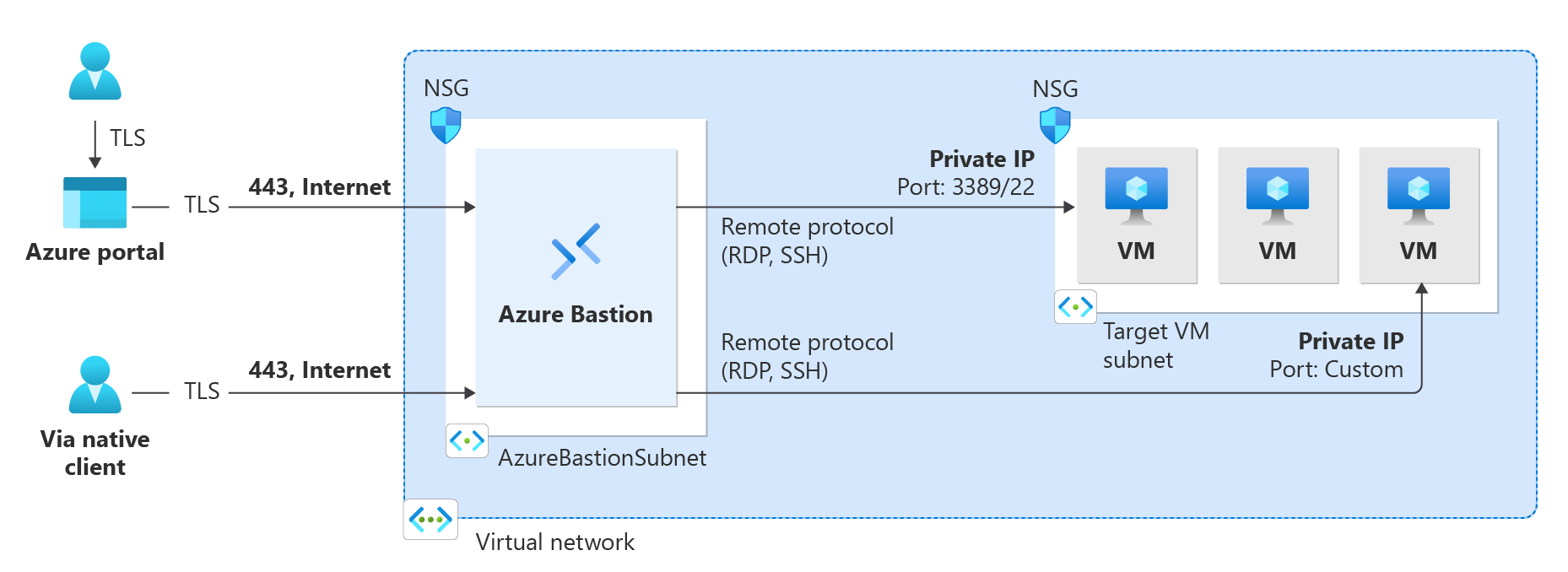

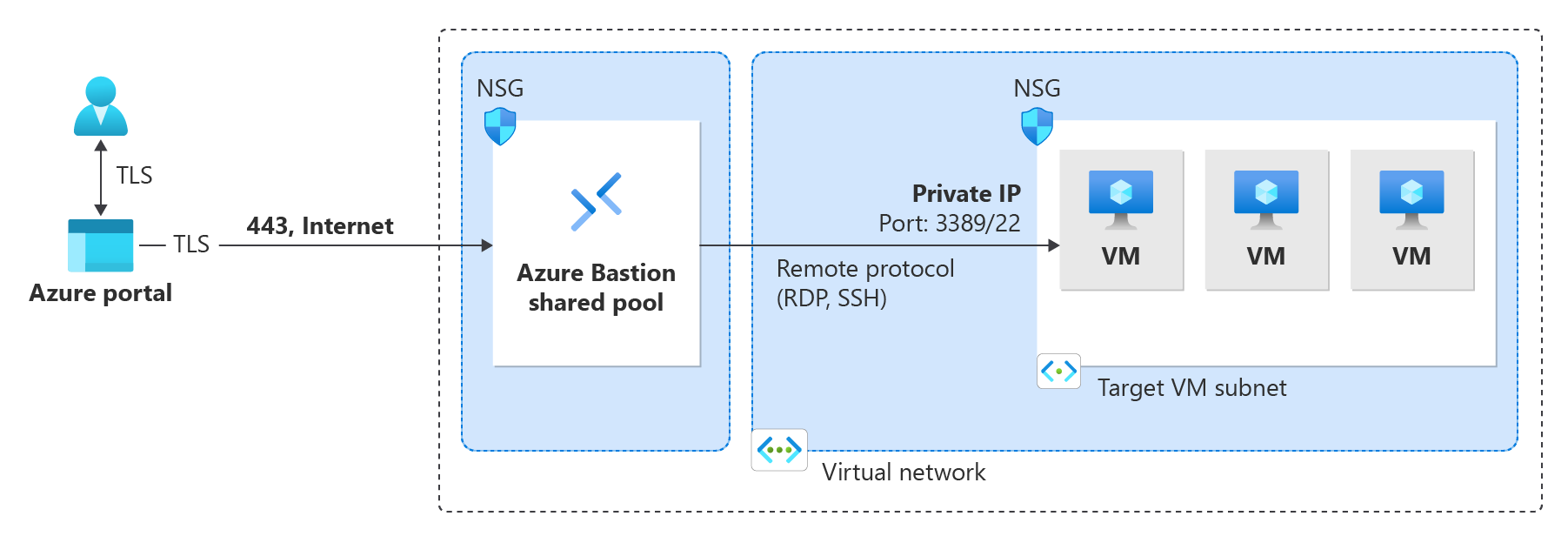

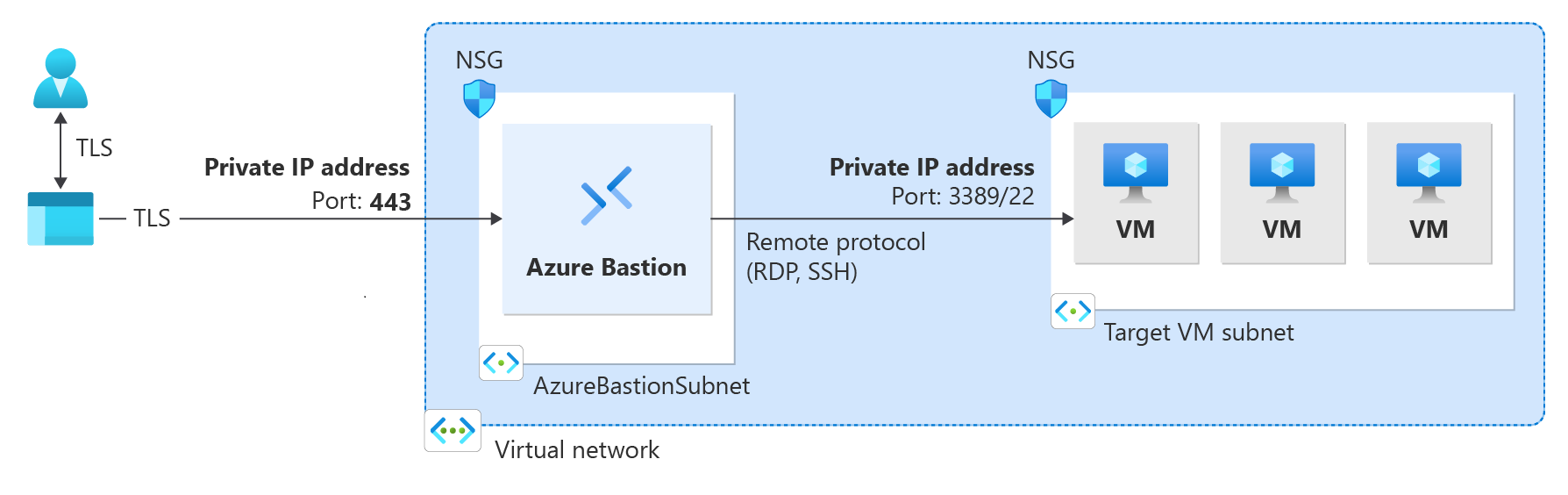

Azure Bastion には、選択した SKU とオプションの構成に応じて、複数のデプロイ アーキテクチャが用意されています。 ほとんどの SKU で、Bastion は仮想ネットワークにデプロイされ、仮想ネットワーク ピアリングをサポートします。 具体的には、Azure Bastion は、ローカルまたはピアリングされた仮想ネットワークに作成された VM に対する RDP または SSH の接続性を管理します。

RDP および SSH は、Azure で実行されているワークロードに接続できる、基本的な手段の一部です。 インターネット経由で RDP または SSH ポートを公開することは望ましくなく、重大な脅威にさらされる面と見なされます。 これは、プロトコルの脆弱性が原因であることがよくあります。 この脅威にさらされる面を含めるには、境界ネットワークの公開される側に bastion ホスト (ジャンプサーバーとも呼ばれます) をデプロイできます。 bastion ホスト サーバーは、攻撃に耐えられるように設計および構成されています。 また、Bastion のサーバーは、踏み台の背後やネットワーク内の奥の方にあるワークロードに対する RDP および SSH 接続も提供しています。

Bastion をデプロイするときに選択する SKU によって、アーキテクチャと使用可能な機能が決まります。 上位の SKU にアップグレードして、より多くの機能に対応することはできますが、デプロイ後に SKU をダウングレードすることはできません。 プライベート専用の SKU や Developer SKU などの特定のアーキテクチャは、デプロイ時に構成する必要があります。 各アーキテクチャの詳細については、Bastion の設計とアーキテクチャに関する説明を参照してください。

次の図は、Azure Bastion で使用できるアーキテクチャを示しています。

Basic SKU 以上

Developer SKU

プライベート専用のデプロイ

可用性ゾーン

一部のリージョンでは、可用性ゾーン (またはゾーンの冗長化のために複数) に Azure Bastion をデプロイする機能をサポートしています。 ゾーンをデプロイするには、手動で指定した設定を使用して Bastion をデプロイします (既定の自動設定を使用してデプロイしないでください)。 デプロイ時に目的の可用性ゾーンを指定します。 Bastion のデプロイ後にゾーンの可用性を変更することはできません。

Availability Zones のサポートは現在プレビュー段階です。 プレビュー期間中は、次のリージョンで利用できます。

- 米国東部

- オーストラリア東部

- 米国東部 2

- 米国中部

- カタール中部

- 南アフリカ北部

- 西ヨーロッパ

- 米国西部 2

- 北ヨーロッパ

- スウェーデン中部

- 英国南部

- カナダ中部

ホストのスケーリング

Azure Bastion は、ホストの手動スケーリングをサポートしています。 ホスト インスタンス (スケール ユニット) の数を構成して、Azure Bastion がサポートできる RDP/SSH の同時接続数を管理できます。 ホスト インスタンス数を増やすと、Azure Bastion でより多くの同時セッションを管理できます。 インスタンス数を減らすと、サポートされる同時セッション数が減少します。 Azure Bastion では、最大 50 個のホスト インスタンスをサポートしています。 この機能は、Standard SKU 以上で使用できます。

詳細については、構成設定に関する記事を参照してください。

価格

Azure Bastion の価格は、SKU、インスタンス (スケール ユニット)、およびデータ転送レートに基づく時間単位の価格の組み合わせです。 時間単位の価格は、送信データの使用状況に関係なく、Bastion がデプロイされた時点から開始されます。 最新の価格情報については、Azure Bastion の価格に関するページを参照してください。

新機能

RSS フィードを購読し、Azure の更新情報ページで、最新の Azure Bastion 機能の更新を確認します。

Bastion に関する FAQ

よくあるご質問については、Bastion の FAQ を参照してください。