Cisco Webex は通信およびコラボレーション プラットフォームとして、organization全体で効率的なコミュニケーションとコラボレーションを実現します。 データと資産交換に Cisco Webex を使用すると、機密性の高い組織の情報が外部ユーザーに公開される場合があります。たとえば、従業員との会話に参加しているチャット ルームなどです。

Cisco Webex を Defender for Cloud Apps に接続すると、ユーザーのアクティビティに関する分析情報が向上し、情報保護の検出が提供され、自動ガバナンス制御が可能になります。

主な脅威

- 侵害されたアカウントとインサイダーの脅威

- データ漏洩

- セキュリティに対する認識が不十分

- ランサムウェア

- アンマネージド Bring Your Own Device (BYOD)

Defender for Cloud Appsが環境を保護するのにどのように役立つか

- クラウドに保存されているデータに DLP およびコンプライアンス ポリシーを適用する

- 共有データの露出を制限し、コラボレーション ポリシーを実施する

- フォレンジック調査のためにアクティビティの監査証跡を使用する

組み込みのポリシーとポリシー テンプレートを使用して Cisco Webex を制御する

次の組み込みのポリシー テンプレートを使用して、潜在的な脅威を検出して通知できます。

| 種類 | 氏名 |

|---|---|

| 組み込みの異常検出ポリシー |

終了したユーザーによって実行されるアクティビティ (IdP としてMicrosoft Entra ID が必要) ランサムウェア検出 異常なファイル削除アクティビティ 通常とは異なるファイル共有アクティビティ 通常とは異なる複数のファイルダウンロード アクティビティ |

| ファイル ポリシー テンプレート | 未承認のドメインと共有されているファイルを検出する 個人用メール アドレスと共有されているファイルを検出する |

| アクティビティ ポリシー テンプレート | 1 人のユーザーによる一括ダウンロード 潜在的なランサムウェア アクティビティ |

注:

Cisco Webex を接続した後、Webex 会議を使用すると、添付ファイルはチャットで共有されている場合にのみDefender for Cloud Appsに取り込まれます。 会議で共有されている添付ファイルは取り込まれません。

ポリシーの作成の詳細については、「ポリシーの 作成」を参照してください。

ガバナンス制御を自動化する

潜在的な脅威の監視に加えて、次の Cisco Webex ガバナンス アクションを適用および自動化して、検出された脅威を修復できます。

| タイプ | 操作 |

|---|---|

| ユーザー ガバナンス | - ユーザーにアラートを通知する (Microsoft Entra ID 経由) - ユーザーにもう一度サインインすることを要求する (Microsoft Entra ID 経由) - ユーザーの一時停止 (Microsoft Entra ID 経由) |

| データ ガバナンス | - ごみ箱ファイル |

アプリからの脅威の修復の詳細については、「 接続されたアプリの管理」を参照してください。

Cisco Webex をリアルタイムで保護する

外部ユーザーをセキュリティで保護して共同作業し、機密データのダウンロードをアンマネージド デバイスまたは危険なデバイスにブロックして保護するためのベスト プラクティスを確認します。

Cisco Webex をMicrosoft Defender for Cloud Appsに接続する

このセクションでは、コネクタ API を使用して既存の Cisco Webex アカウントにMicrosoft Defender for Cloud Appsを接続する手順について説明します。 この接続を使用すると、Webex ユーザー、アクティビティ、ファイルを可視化して制御できます。 Defender for Cloud Appsが Cisco Webex を保護する方法については、「Cisco Webex を保護する」を参照してください。

前提条件:

接続用の専用サービス アカウントを作成することをお勧めします。 これにより、Webex で送信されたメッセージの削除など、Webex で実行されたガバナンス アクションがこのアカウントから実行されていることを確認できます。 そうしないと、Defender for Cloud Apps Webex に接続した管理者の名前が、アクションを実行したユーザーとして表示されます。

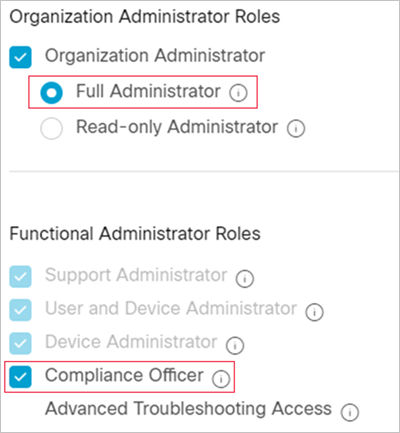

Webex には、完全な管理者ロールとコンプライアンス責任者ロールが必要です ([ロールとセキュリティ]>管理者ロール)。

Webex をDefender for Cloud Appsに接続するには:

Microsoft Defender ポータルで、[設定] を選択します。 次に、[ Cloud Apps] を選択します。 [ 接続済みアプリ] で、[ アプリ コネクタ] を選択します。

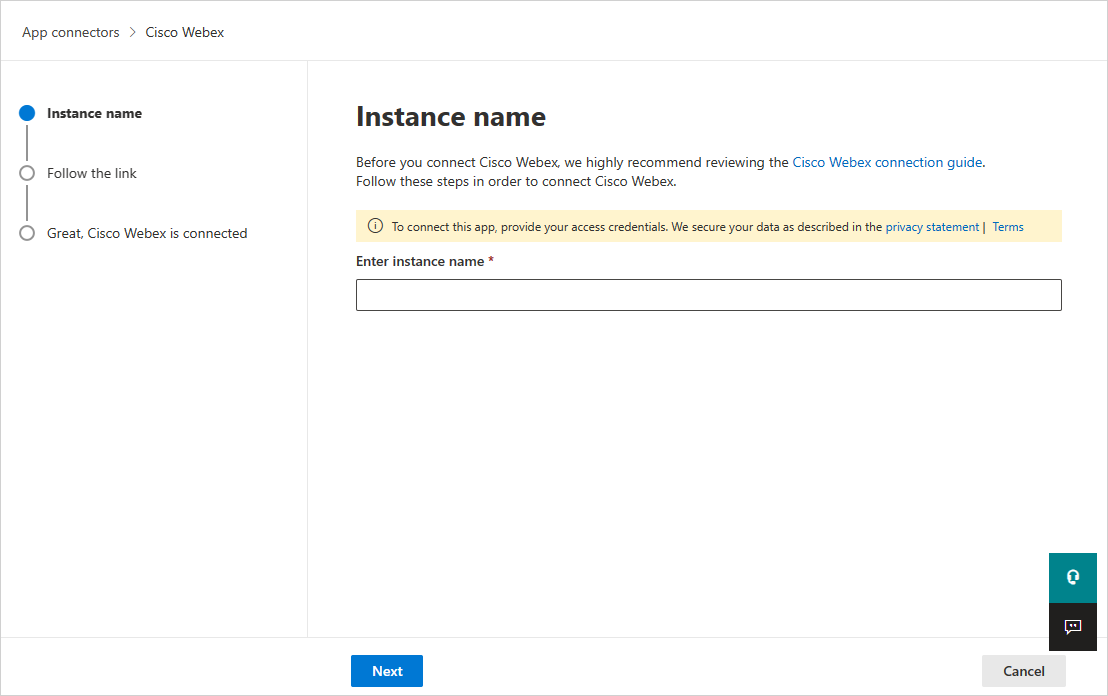

[ アプリ コネクタ ] ページで、[ +アプリの接続] をクリックし、その後に Cisco Webex をクリックします。

次のウィンドウで、コネクタに名前を付け、[ 次へ] を選択します。

[ リンクに従う ] ページで、[ Cisco Webex の接続] を選択します。 [Webex サインイン] ページが開きます。 資格情報を入力して、チームの Webex インスタンスへのDefender for Cloud Appsアクセスを許可します。

Webex から、チーム情報へのDefender for Cloud Appsアクセス、アクティビティ ログ、およびチーム メンバーとしてのアクティビティの実行を許可するかどうかを確認するメッセージが表示されます。 続行するには、[ 許可] をクリックします。

Defender for Cloud Apps コンソールに戻ると、Webex が正常に接続されたことを示すメッセージが表示されます。

Microsoft Defender ポータルで、[設定] を選択します。 次に、[ Cloud Apps] を選択します。 [ 接続済みアプリ] で、[ アプリ コネクタ] を選択します。 接続されている App Connector の状態が [接続済み] になっていることを確認します。

Webex を接続すると、接続の 7 日前にイベントが受信されます。 Defender for Cloud Appsは、過去 3 か月間のイベントをスキャンします。 これを増やすには、Cisco Webex pro ライセンスを持ち、Defender for Cloud Appsサポート付きのチケットを開く必要があります。

アプリの接続に問題がある場合は、「 アプリ コネクタのトラブルシューティング」を参照してください。

次の手順

問題が発生した場合は、こちらにお問い合わせください。 製品の問題に関するサポートを受ける場合は、サポート チケットを開いてください。