データ損失防止 (DLP) ポリシーは、ユーザーが誤って組織データを露出してしまうことを防ぎ、テナントの情報セキュリティを保護するためのガードレールとして機能します。 DLP ポリシーは、環境ごとに有効にするコネクタ、および一緒に使用できるコネクタのルールを適用します。 コネクタは、ビジネス データのみ、ビジネス データは許可されていません、またはブロック済のいずれかに分類されます。 ビジネス データのみのグループのコネクタは、同じアプリ内もしくはフロー内のそのグループの他のコネクタとのみ使用できます。 詳細: Microsoft Power Platform の管理: データ損失防止ポリシー

DLP ポリシーの確立は、環境戦略 と連動しています。

基本データ

- データ損失防止 (DLP) ポリシーは、ユーザーが意図せずデータを公開するのを防ぐためのガードレールとして機能します。

- DLP ポリシーは、環境レベルとテナント レベルでスコープすることができ、実用的で、高い生産性を妨げないポリシーを作成することができます。

- 環境の DLP ポリシーによって、テナント全体の DLP ポリシーがオーバーライドされることはありません。

- 1 つの環境に複数のポリシーが構成されている場合、最も制限されたポリシーがコネクタの組み合わせに適用されます。

- 既定では、DLP ポリシーはテナントに実装されていません。

- ポリシーはユーザー レベルでは適用できず、環境またはテナント レベルでのみ適用されます。

- DLP ポリシーはコネクタを認識しますが、コネクタを使用して行われる接続を制御しません。つまり、DLP ポリシーは、コネクタを使用して開発、テスト、または運用環境に接続するかどうかを認識しません。

- PowerShell および管理コネクタはポリシーを管理できます。

- 環境内のリソースのユーザーは、適用されるポリシーを表示できます。

コネクタ分類

ビジネス分類と非ビジネス分類は、特定のアプリまたはフローで一緒に使用できるコネクタの線引きを表します。 コネクタは、DLP ポリシーを使用して、次のグループに分類できます。

- ビジネス: 特定のPower Appまたは Power Automate リソースは、ビジネス グループの1つ以上のコネクタを使用できます。 Power App または Power Automate のリソースがビジネス コネクタを使用している場合、非ビジネス コネクタを使用することはできません。

- 非ビジネス: 特定のPower Appまたは Power Automate リソースは、非ビジネス グループの1つ以上のコネクタを使用できます。 Power App または Power Automate のリソースが非ビジネス コネクタを使用している場合、ビジネス コネクタを使用することはできません。

- ブロック済み: Power Appまたは Power Automate リソースは、ブロックされたグループのコネクタを使用できません。 Microsoft が所有するすべてのプレミアム コネクタとサード パーティ コネクタ (標準およびプレミアム) をブロックできます。 Microsoft が所有するすべての標準コネクタと Common Data Service コネクタは、ブロックすることはできません。

「ビジネス」と「非ビジネス」という名前には特別な意味はなく、単なるラベルです。 コネクタ自体のグループ化は重要であり、コネクタが配置されているグループの名前ではありません。

詳細: Microsoft Power Platform の管理: コネクタ分類

DLP ポリシーを作成するための戦略

環境を引き継ぐ管理者、あるいは Power Apps と Power Automate の利用をサポートし始める管理者には、DLP ポリシーは最初に設定すべきことの一つです。 ポリシーの基本セットが適切に配置されると、その後、例外の処理と、承認された後にこれらの例外を実装するターゲット DLP ポリシーの作成に集中できます。

共有ユーザーとチームの生産性環境の DLP ポリシーについては、次の開始点をお勧めします。

- 選択した環境 (運用環境など) を除くすべての環境にまたがるポリシーを作成し、このポリシーで使用可能なコネクタを Office 365 およびその他の標準的なマイクロサービスに限定し、他のすべてのアクセスをブロックします。 このポリシーは、既定の環境、および内部トレーニング イベントを実行するためのトレーニング環境に適用されます。 さらに、このポリシーは、作成されるすべての新しい環境にも適用されます。

- 共有ユーザーおよびチームの生産性環境に適した、より許可的な DLP ポリシーを作成します。 これらのポリシーにより、作成者は Office 365 サービスに加えて、Azure サービスのようなコネクタを使用できるようになります。 これらの環境で使用できるコネクタは、組織によって、また組織がビジネス データを格納する場所によって異なります。

運用環境 (部署およびプロジェクト) の DLP ポリシーについては、次の開始点をお勧めします。

- これらの環境を共有ユーザーおよびチームの生産性ポリシーから除外します。

- 部署およびプロジェクトと作業して、使用するコネクタとコネクタの組み合わせを確立し、選択した環境のみを含めるテナント ポリシーを作成します。

- これらの環境の管理者は、必要に応じて、環境ポリシーを使用して、カスタム コネクタをビジネスデータのみとして分類できます。

以下もお勧めします:

- 環境ごとに最小限の数のポリシーを作成します。 テナント ポリシーと環境ポリシーの間には、厳密な階層はありません。デザイン時や実行時に、アプリやフローが存在している環境に適用されたすべてのポリシーについて評価が行われ、リソースが DLP ポリシーに準拠しているか、それとも違反しているかが判断されます。 1つの 環境 に複数のDLPポリシー を適用すると、コネクタ スペースが複雑に断片化され、メーカーが直面している問題を把握するのが難しくなる可能性があります。

- テナント レベルのポリシーを使用して DLP ポリシーを集中管理し、環境ポリシーを使用してカスタム コネクタを分類するか、例外的な場合にのみ使用します。

基本戦略を配置して、例外の処理方法を計画します。 以下のことを行えます。

- 要求の却下。

- 既定の DLP ポリシーにコネクタを追加する。

- グローバル既定 DLP のすべて除外リストに環境を追加し、例外を含めてユース ケース固有の DLP ポリシーを作成します。

例: Contoso の DLP 戦略

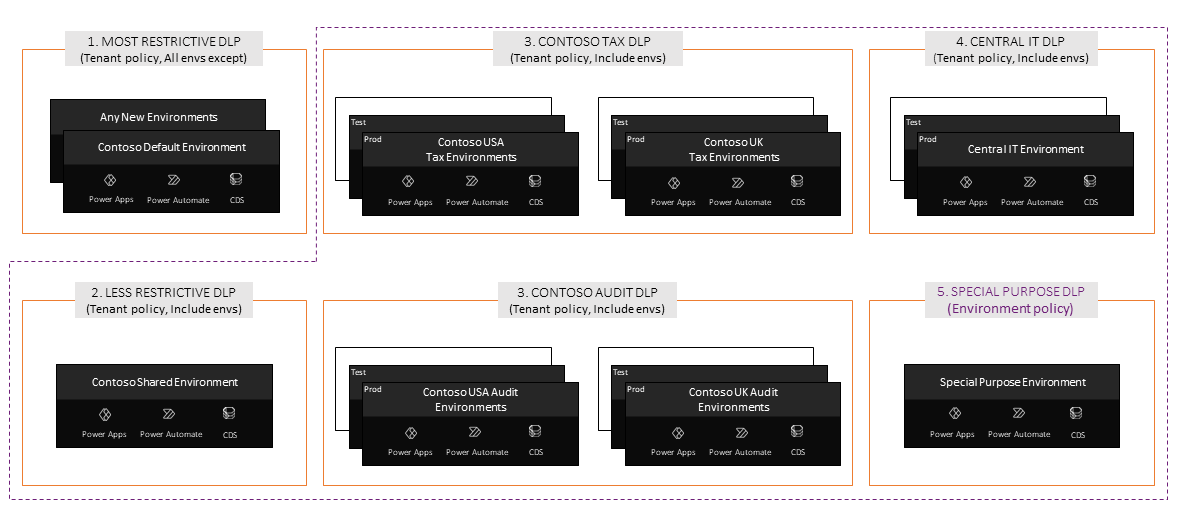

このガイダンスのサンプル組織である Contoso Corporation がどのように DLP ポリシーを設定したかを見てみましょう。 彼らの DLP ポリシーの設定は、彼らの環境戦略と密接に関係しています。

Contoso 管理者は、Center of Excellence (CoE) アクティビティ管理に加えて、ユーザーとチームの生産性シナリオとビジネス アプリケーションをサポートしたいと考えています。

Contoso 管理者がここで適用した環境と DLP 戦略は、次のもので構成されています。

テナント全体にわたる制限的な DLP ポリシーを、ポリシーのスコープから除外した一部の環境を除く、テナント内のすべての環境に適用しました。 管理者は、他のすべてのアクセスをブロックすることにより、このポリシーで使用可能なコネクタを Office 365 およびその他の標準マイクロサービスに限定して維持する予定です。 このポリシーは、既定の環境にも適用されます。

Contoso 管理者は、ユーザーがユーザーとチームの生産性のユース ケースのためにアプリを作成できるように、別の共有環境を作成しました。 この環境には、既定のポリシーほどリスク回避的ではないテナント レベルの DLP ポリシーが関連付けられており、作成者は、Office 365 サービスに加えて Azure サービスなどのコネクタを使用できます。 この環境は既定の環境ではないため、管理者はその環境作成者リストをアクティブにコントロールできます。 これは、共有ユーザーとチームの生産性環境および関連する DLP 設定への階層的なアプローチです。

さらに、事業部が基幹業務アプリケーションを作成できるように、各国/地域の税務監査関連会社用の、開発環境、テスト環境、運用環境を作成しました。 これらの環境への環境作成者のアクセスは慎重に管理され、部署の利害関係者と協議してテナント レベルの DLP ポリシーを使用し、適切なファーストパーティおよびサードパーティのコネクタが利用可能になります。

同様に、開発/テスト/運用環境は、関連するもしくは適切なアプリケーションを開発および展開するために、中央 IT が使用するために作成されます。 これらのビジネス アプリケーション シナリオには通常、これらの環境の作成者、テスター、およびユーザーが利用できるようにする必要がある、明確に定義されたコネクタのセットがあります。 これらのコネクタへのアクセスは、専用のテナント レベルのポリシーを使用して管理されます。

Contoso には、センター オブ エクセレンス活動専用の、特別な目的の環境もあります。 Contoso では、このチームは理論に基づく実験的なチームであるため、この特別な環境のための DLP ポリシーも実験的となります。 ここでは、テナント管理者は、この環境の DLP 管理を CoE チームの信頼できる環境管理者に直接委任し、それをすべてのテナント レベルの一連のポリシーから除外しました。 この環境は、環境レベルの DLP ポリシーによってのみ管理されます。これは、Contoso のルールではなく例外です。

予想どおり、Contoso で作成された新しい環境はすべて、元のすべての環境のポリシーにマップされます。

このようなテナント中心型の DLP ポリシーの設定では、環境管理者が、独自の環境レベルの DLP ポリシーを設定して、他の制限を追加したり、カスタム コネクタを分類したりすることができます。

データ ポリシーの設定

Power Platform 管理センターでポリシーを作成します。 詳細: データ ポリシーの管理

DLP SDK を使用して、DLP ポリシーにカスタム コネクタを追加します。

組織の DLP ポリシーを作成者に明確に伝える

SharePoint サイトまたは Wiki を設定し、次の点を明確に伝えます。

- テナント レベルおよび主要な環境レベル (既定の環境、試用版環境) など、組織で適用される DLP ポリシー。これには、ビジネス、非ビジネス、およびブロック済みとして分類されたコネクタのリストが含まれます。

- 作成者が例外シナリオについて連絡できるようにするための管理者グループの電子メール ID。 たとえば、管理者は、既存の DLP ポリシーを編集し、ソリューションを別の環境に移動し、新しい環境と DLP ポリシーを作成し、作成者とリソースをこの新しい環境に移動することで、作成者の法令順守を援助することができます。

また、組織の環境戦略を作成者に明確に伝えます。