この記事では、多要素認証 (MFA) を必要とするアカウントで Visual Studio を使用する方法について説明します。

MFA ポリシーを有効にする理由

外部ゲスト ユーザーと共同作業するときは、多要素認証 (MFA) などの 条件付きアクセス (CA) ポリシーを使用してアプリとデータを保護することをお勧めします。

有効にすると、ゲスト ユーザーはリソースにアクセスするためにユーザー名とパスワード以上のものが必要になり、追加のセキュリティ要件を満たす必要があります。 MFA ポリシーは、自分の組織のメンバーに対して有効にするのと同じ方法で、テナント、アプリ、または個々のゲスト ユーザー レベルで適用できます。

手記

16.6 より前のバージョンの Visual Studio では、MFA などの CA ポリシーを有効にし、2 つ以上のテナントに関連付けられているアカウントで使用すると、認証エクスペリエンスが低下する可能性があります。

これらの問題により、Visual Studio のインスタンスが 1 日に複数回再認証を求めるメッセージが表示される可能性があります。 同じ Visual Studio セッションの実行中でも、以前に認証されたテナントの資格情報を再入力する必要がある場合があります。

MFA ポリシーでの Visual Studio の使用

Visual Studio 2022 バージョン 17.11では、Windows 認証ブローカーが、Visual Studio でアカウントを追加および再認証するための既定のワークフローになりました。

Windows 認証ブローカーは、Web アカウント マネージャー (WAM) を使用し、セキュリティ、MFA サポートの強化、OS と Visual Studio に追加されたアカウント間のシームレスな統合など、多くの利点を提供します。 Visual Studio で認証メカニズムとして WAM を使用すると、MFA などの CA ポリシーを使用してセキュリティで保護されたリソースに簡単にアクセスできます。

WAM の使用に関するの問題が発生した場合は、Visual Studio アカウントを追加して再認証する代わりに、System Web ブラウザー を使用 することをお勧めします。

警告

このワークフローを使用しないと、エクスペリエンスが低下し、Visual Studio アカウントを追加または再認証するときに、複数の認証プロンプトが表示される可能性があります。

Windows 認証ブローカーの使用

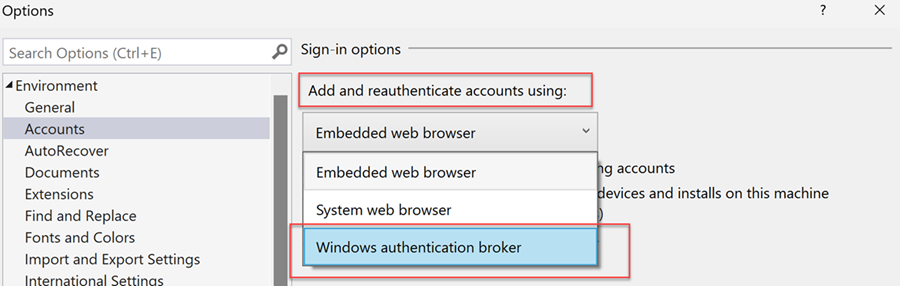

Visual Studio で認証メカニズムとして WAM の使用を開始するには:

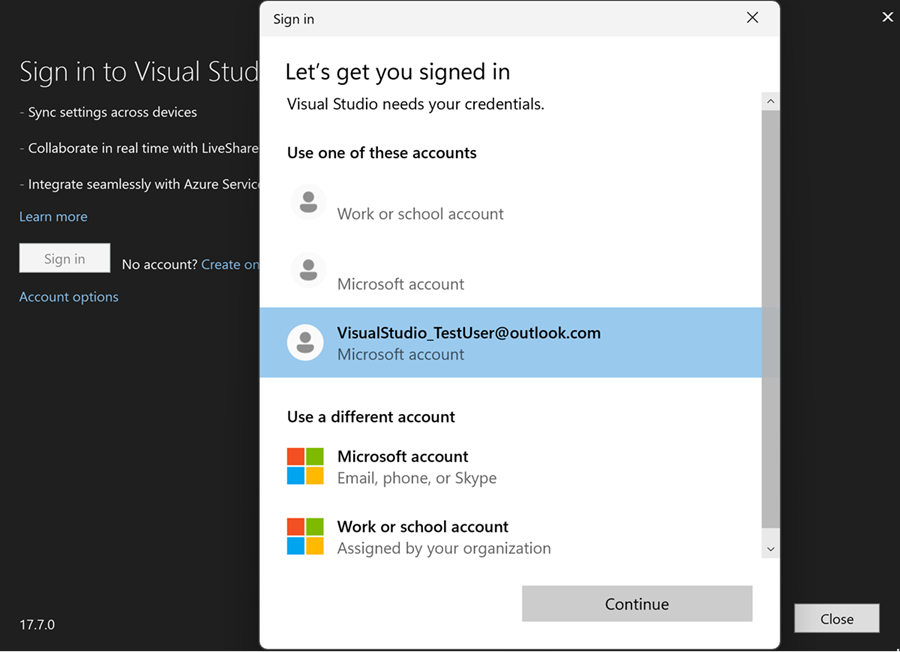

メッセージが表示されたら、WAM ダイアログからアカウントを選択します。 アカウントが一覧に表示されない場合は、[アカウントの追加]を使用してアカウントを追加してください。

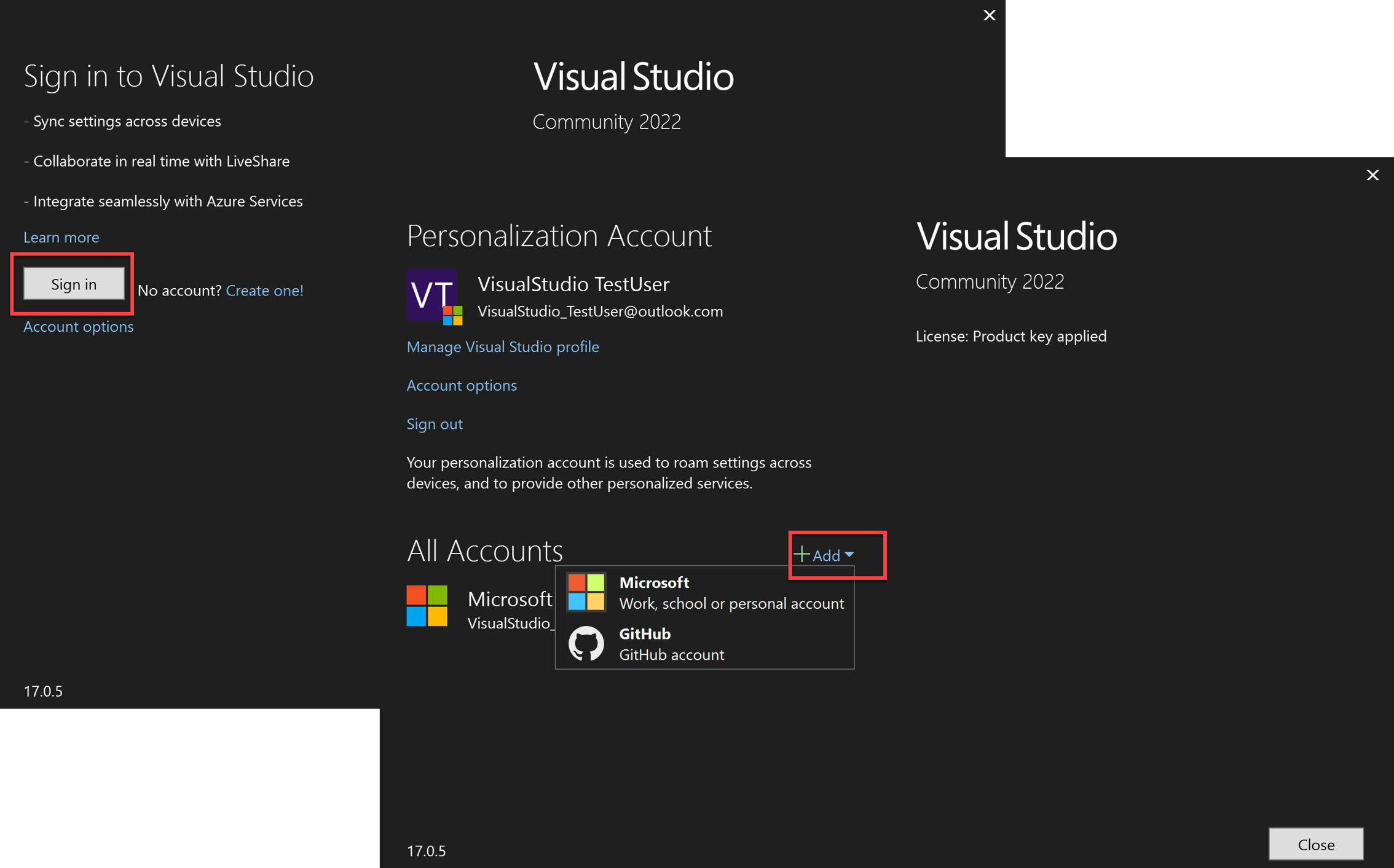

アカウントは、Visual Studio の [アカウント設定] ダイアログから管理できます。

Visual Studio の認証メカニズムとして Windows アカウント マネージャー (WAM) を使用することは、アカウントを追加して再認証するための推奨ワークフローです。 ただし、WAM の使用に関するの問題が発生した場合は、システム Web ブラウザーの使用に切り替えることができます。

システム Web ブラウザーの有効化

手記

最適なエクスペリエンスを実現するには、このワークフローに進む前に、システムの既定の Web ブラウザー データをクリアすることをお勧めします。 また、Windows 10 の [職場または学校の設定] の [Access の職場または学校に職場または学校のアカウントがある場合は、正しく認証されていることを確認してください。

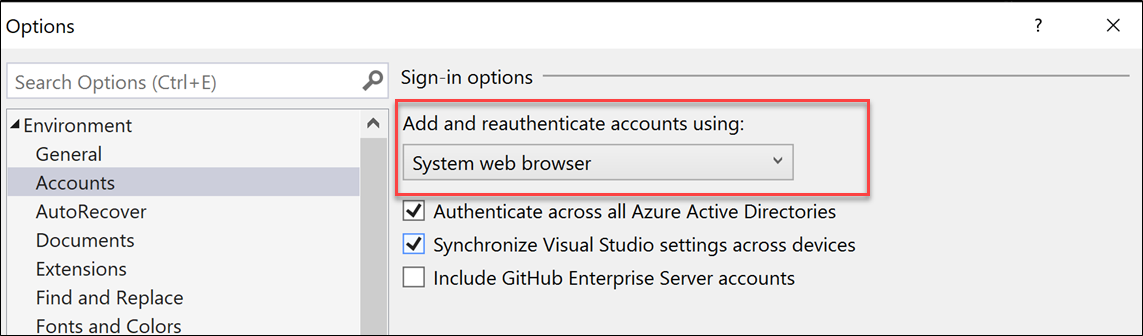

システム Web ブラウザーの ワークフローを有効にするには、Visual Studio の [オプション] ダイアログ ([ツール] > オプション...)に移動し、[アカウント] タブを選択し、[アカウントの追加と再認証 ] ドロップダウンから [システム Web ブラウザーの] を選択。

MFA ポリシーを使用して追加のアカウントにサインインする

プロファイル カード または [アカウント設定] ダイアログ ([ファイル > アカウント設定...])を使用して、Visual Studio にサインインまたはアカウントを追加できます。

Windows 認証ブローカー

Windows 認証ブローカー ワークフローが有効になったら、通常どおりにサインインしたり、アカウントを Visual Studio に追加したりできます。 Web アカウント マネージャー (WAM) は、Windows セッションにサインインしたアカウントなど、Windows に知られているアカウントでユーザーがログインできるようにすることで、サインイン エクスペリエンスを簡素化します。

システムウェブブラウザー

システム Web ブラウザー ワークフローが有効になったら、通常どおりにサインインしたり、Visual Studio にアカウントを追加したりできます。

このアクションにより、システムの既定の Web ブラウザーが開き、アカウントにサインインするように求められ、必要な MFA ポリシーが検証されます。

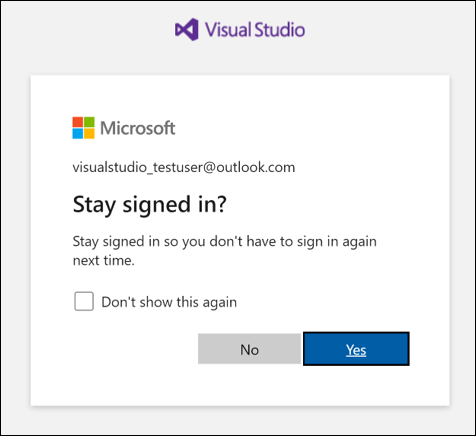

サインイン プロセス中に、サインインを維持するように求める追加のプロンプトが表示される場合があります。 このプロンプトは、2 回目にアカウントを使用してサインインすると表示される可能性があります。 資格情報を再入力する必要性を最小限に抑えるには、[はい] 選択することをお勧めします。これにより、ブラウザー セッション間で資格情報が確実に保持されます。

開発アクティビティとリソース構成に基づいて、セッション中に資格情報の再入力を求められる場合があります。 これは、新しいリソースを追加するとき、または CA/MFA 承認要件を以前に満たさずにリソースにアクセスしようとした場合に発生する可能性があります。

アカウントの再認証

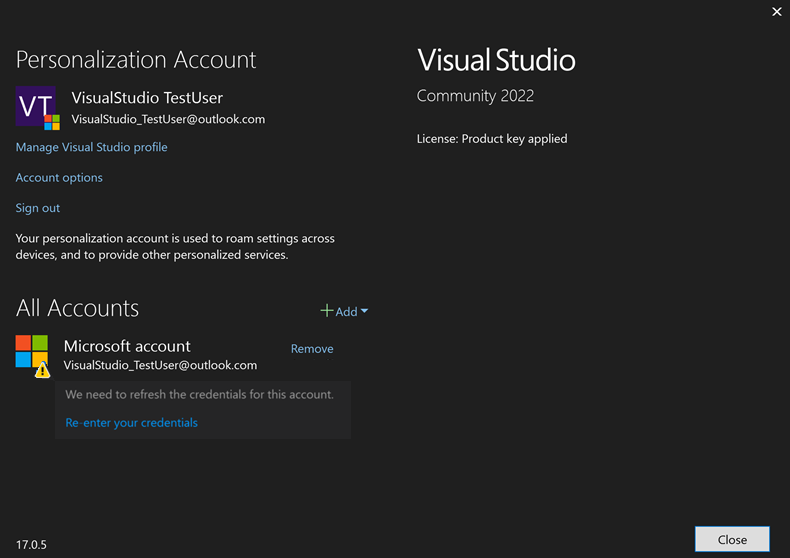

アカウントに問題がある場合は、Visual Studio からアカウント資格情報の再入力を求められる場合があります。

をクリックして資格情報を再入力、システムの既定の Web ブラウザーが開き、資格情報の自動更新が試みられます。 失敗した場合は、アカウントにサインインし、必要な CA/MFA ポリシーを検証するように求められます。

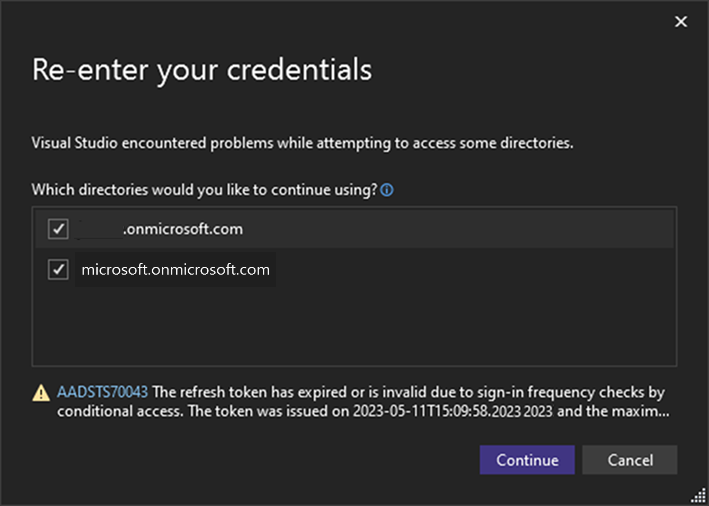

アカウントが複数の Azure Active Directory に関連付けられている場合、1 つ以上のディレクトリでアクセスの問題が発生した場合は、資格情報を再入力 ダイアログに、影響を受けるディレクトリと、関連付けられている AADSTS エラー コードが表示されます。

認証をやり直したくないディレクトリをオフにし、ホーム ディレクトリと、オンのままになっているゲスト テナントで、通常のサインイン操作を続けることができます。 選択されていないディレクトリは、アカウント フィルターの が削除されるまで、今後使用することはできません。

手記

最適なエクスペリエンスを実現するには、すべての CA/MFA ポリシーがリソースに対して検証されるまで、ブラウザーを開いたままにしておきます。 ブラウザーを閉じると、以前にビルドされた MFA の状態が失われ、追加の承認プロンプトが表示される場合があります。

サインイン問題の解決

CA/MFA の問題

CA/MFA の問題が発生している場合や、システム Web ブラウザーを使用している場合でもログインできない場合は、次の手順を試して問題を解決してください。

- Visual Studio でアカウントからサインアウトします。

- [ツール]>[オプション]>[アカウント] を選択> すべての Azure Active Directory で認証オフにします。

- もう一度サインインします。

手記

これらの手順の後、ログインできる可能性は高くなりますが、アカウントはフィルター処理された状態になります。 フィルター処理された状態では、アカウントの既定のテナントとリソースのみが使用できます。 Microsoft Entra の他のすべてのテナントとリソースにはアクセスできなくなりますが、手動で追加し直すことができます。

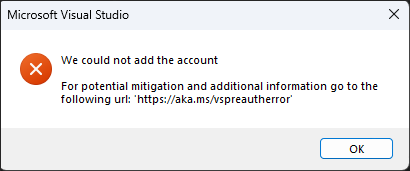

承認前の問題

Visual Studio 2022 バージョン 17.5 以降で、前のエラー ダイアログが表示された場合は、次の手順を試して問題を解決してください。

- Visual Studio でアカウントからサインアウトします。

- もう一度サインインします。

- 問題が発生する前に行っていたアクティビティやアクセスしようとしていたリソースを説明する新しい 問題 チケットを作成してください。

手記

チケットを作成すると、問題のある領域を特定し、問題を調査して対処するために必要なログを提供するのに役立ちます。

Web アカウント マネージャー (WAM) エラー

Windows 認証ブローカー ワークフローを使用して Visual Studioにサインインするときにエラーが発生した場合は、エラー ダイアログに記載されているアクションに従って問題を解決または報告します。 ダイアログのリンクを使用して、エラーの詳細を確認したり、エラー ログを表示したりできます。

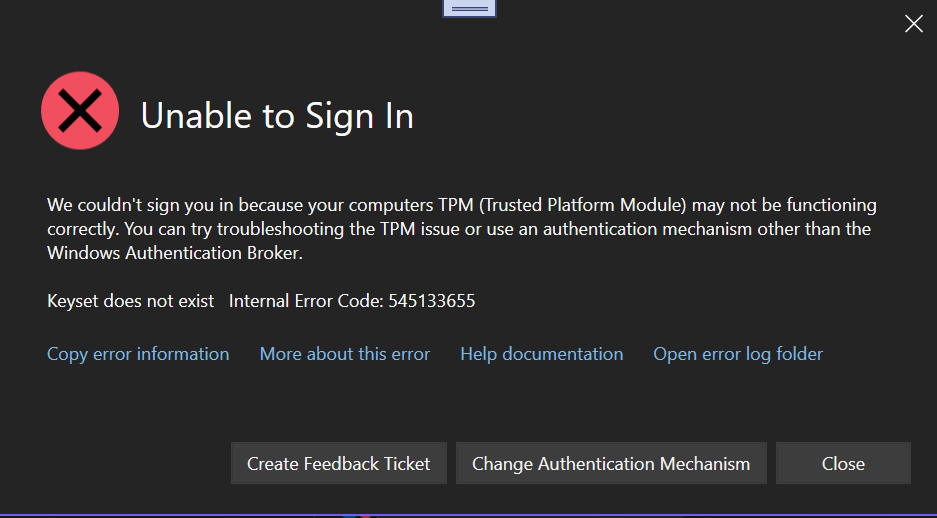

TPM (トラステッド プラットフォーム モジュール) エラー

たとえば、次のエラー ダイアログが表示された場合は、TPM エラーのトラブルシューティング 手順に従って、問題の解決を試みることができます。

Windows ブローカー以外の認証メカニズムに切り替える必要がある場合は、指示に従って、システムWebブラウザーを有効化し、に切り替えることができます。 これらの手順が機能せず、サポート契約がある場合は、テクニカル サポート でサポート チケットを開いてください

Visual Studio で特定の Microsoft Entra テナントの使用をオプトアウトする方法

Visual Studio 2019 バージョン 16.6 以降では、テナントを個別またはグローバルにフィルター処理し、Visual Studio から効果的に非表示にする柔軟性が提供されます。 フィルター処理を行うと、そのテナントで認証する必要がなくなりますが、関連付けられているリソースにアクセスできないことも意味します。

この機能は、複数のテナントがあるが、特定のサブセットをターゲットにして開発環境を最適化する場合に便利です。 また、問題のあるテナントを除外できるため、特定の CA/MFA ポリシーを検証できない場合にも役立ちます。

すべてのテナントを除外する方法

すべてのテナントをグローバルにフィルター処理するには、[アカウント設定] ダイアログ ([ファイル > アカウントの設定]... > アカウント オプション) を開き、すべての Azure Active Directory で 認証の選択を解除します。

このオプションの選択を解除すると、アカウントの既定のテナントでのみ認証が行われます。 また、アカウントがゲストである可能性がある他のテナントに関連付けられているリソースにはアクセスできないことも意味します。

個々のテナントを除外する方法

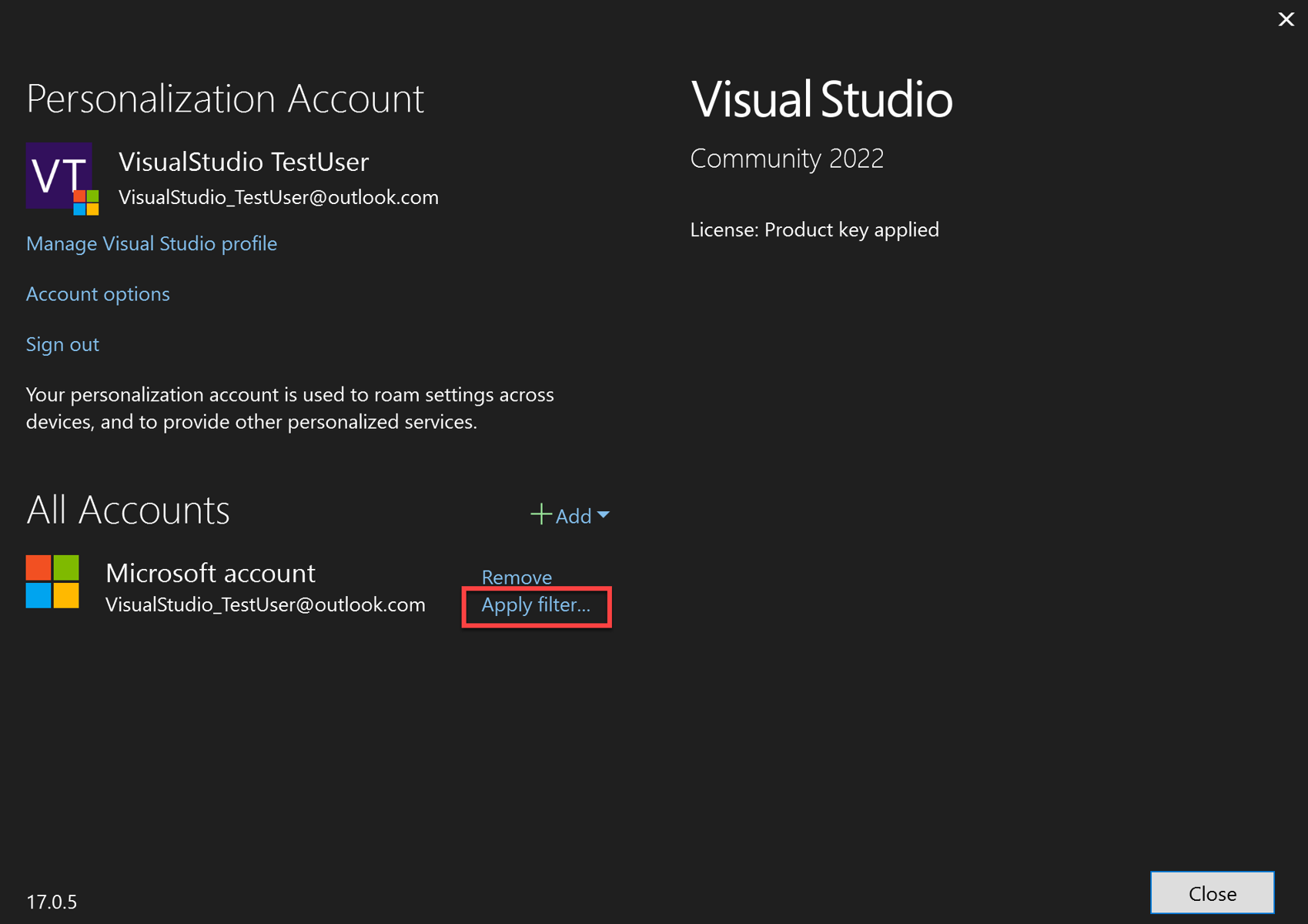

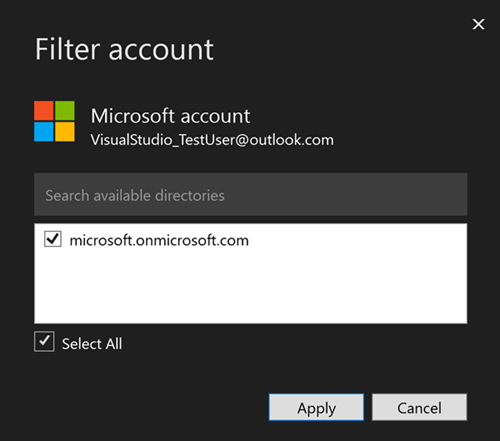

Visual Studio アカウントに関連付けられているテナントをフィルター処理するには、[アカウント設定] ダイアログ ([ファイル > アカウント設定...]) を開き、[フィルター の適用クリックします。

フィルターアカウント ダイアログボックスが表示され、アカウントで使用するテナントを選択することができます。

フィルターを適用するテナントの選択を解除すると、アカウントの設定 と フィルター アカウントの ダイアログにフィルター処理された状態が表示されます。

![アカウント設定と [アカウントのフィルター処理] ダイアログ](media/vs-2022/account-settings-filter-account-dialogs-tenants-filtered-out-state.png?view=vs-2022) でフィルター処理されたテナントの状態を示すスクリーンショット

でフィルター処理されたテナントの状態を示すスクリーンショット

Visual Studio でのネットワーク エラー

サインイン中に、Visual Studio でネットワークに関連するエラーが発生する場合があり、通常は Visual Studio 製品の問題ではなく、ローカルの IT サポートによる調査が必要になる場合があります。

エラー "プロキシの承認が必要です

コンピューターまたは組織でファイアウォールやプロキシ サーバーなどのセキュリティ対策を使用している場合は、プロキシまたはファイアウォール の背後で Visual Studio を使用するための要件に従っていることを確認してください。

SSL エラー

SSL エラーは、さまざまな形式で発生する可能性があります。 いくつかの例を次に示します。

- "基になる接続が閉じられました"

- "SSL 接続を確立できませんでした"

- "SSL/TLS セキュリティで保護されたチャネルを作成できませんでした"

- "既存の接続がリモート ホストによって強制的に閉じられました。" (これは、ファイアウォールが接続をブロックしていることが原因である可能性もあります)

- "基になる接続が閉じられました: 送信時に予期しないエラーが発生しました"

これらのエラーは、次の原因で発生する可能性があります。

- 特定のバージョンの TLS をブロックする企業プロキシまたはファイアウォール

- TLS 1.3 はマシンで有効になっていますが、ネットワークではサポートされていません。 コンピューターで TLS 1.3 を無効にして、そうであるかどうかをテストできます。

- 許可される SSL アルゴリズムとこの許可リストを制限するグループ ポリシーが、サーバーで想定されているものと一致しません。

SSL の問題のトラブルシューティングには、次のリソースが役立つ場合があります。

- Azure DevOps TLS 1.2 移行準備チェッカー

- .NET Framework を使用したトランスポート層セキュリティ (TLS) の のベスト プラクティス

- TLS レジストリ設定

TLS 1.3 を無効にする

1.3: [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.3\Client] "DisabledByDefault"=dword:00000001 "Enabled"=dword:00000000

接続拒否エラー

"ターゲット マシンがアクティブに拒否したため、接続できませんでした"

このエラーは、Visual Studio がインターネット エンドポイントへの接続を試みているときに、コンピューターが接続を拒否したことを意味します。

一般的な原因:

エラー メッセージにアドレス "127.0.0.1" がある場合は、ローカル プロキシ サーバーへの接続が試行されたが、ローカル プロキシ サーバーが実行されていないことを意味します。

VPN 接続 - VPN から切断して、もう一度試してください。 機能する場合は、VPN プロバイダーまたはネットワーク管理者に連絡する必要があります。 これには、企業 VPN またはサード パーティの VPN サービスが含まれます。

DNS - マシン上のドメイン参照が、想定されるサーバーを指していないアドレスに解決されました。 これは、想定されるサービスを実行せず、接続を拒否している別のマシンへの接続を意味します。 この問題をデバッグするには、NsLookup などのツールを使用して、Azure IP 範囲とサービス タグと比較できます。

IPV6 - 一部のコンピューターでは IPV6 が有効になっていますが、ネットワークはプロトコルをサポートしていません。 この場合、サーバーが見つからなかったため、接続拒否メッセージが表示されることがあります。 コンピューターで IPV6 を無効にして、接続が機能するかどうかを確認してください。

SSL の問題 - SSL エラーのを参照してください。

ネットワーク上のプロキシまたはファイアウォール - ネットワーク上にプロキシまたはファイアウォールがある場合、接続が通信を試みる最初のデバイスになり、接続を拒否している可能性があります。 ファイアウォールまたはプロキシ サーバーが接続をブロックしているかどうかを確認するには、ネットワーク管理者に問い合わせてください。 または、ネットワーク トレースを見ると、接続が確立されているコンピューターを示し、拒否しているユーザーを特定できます。 内部ネットワーク アドレスの場合は、プロキシまたはファイアウォールが接続をブロックしたことになります。 外部 IP アドレスの場合、これは通常、DNS、IPV6、または SSL の問題を意味します。

ネットワーク関連の問題のサポート

ネットワーク関連の問題は、通常、Visual Studio ではなく、コンピューターまたはネットワーク構成に関連します。 Developer Community ではいくつかのサポートが提供される場合がありますが、コンピューターの構成ではなく、Visual Studio 内の機能に重点を置いています。 ネットワーク固有のサポートについては、Microsoft サポート コミュニティ または テクニカルサポート が役立ちます。

初回起動時のエラー

Visual Studio を初めて起動するときにエラーが発生する場合があります。 エラー ダイアログには、Visual Studio を開くことができない問題が表示されます。

アクセスが拒否されました

次のいずれかのエラーが表示される場合があります。

これらのエラーが発生した場合は、Visual Studio の開いているインスタンスをすべて閉じ、エラー メッセージに記載されているファイルまたはディレクトリを削除して問題を解決します。

ファイルを削除する前に、ファイルのセキュリティアクセス許可を確認し、Developer Community フィードバック チケットのログ記録を検討してください。 これは、これらのファイルまたはディレクトリへのアクセスが拒否されている理由をより深く理解するのに役立ちます。

フィードバック チケットには、問題の調査に役立つ次の情報を含めてください。

- エラーに記載されているファイルまたはディレクトリに対するアクセス許可を持つグループとユーザーの説明またはスクリーンショット。 これを表示するには、ファイルまたはディレクトリを右クリックし、[プロパティ] >]選択します。

- Visual Studio の実行に使用しているユーザー アカウント。

- Visual Studio を 2 回目に起動したときにエラーが解決しない場合。

関連コンテンツ

- Visual Studio にサインインする