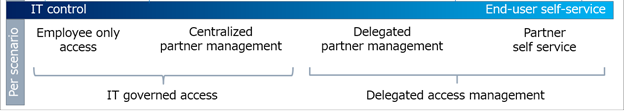

외부 액세스의 거버넌스를 고려할 때 시나리오별로 조직의 보안 및 협업 요구 사항을 평가합니다. 최종 사용자의 일상적인 협업을 통해 IT 팀이 제어하는 수준으로 시작할 수 있습니다. 규제 수준의 높은 산업의 조직에는 더 많은 IT 제어가 필요할 수 있습니다. 예를 들어, 방위 계약업체는 외부 사용자, 액세스 및 액세스 제거(모든 액세스, 시나리오 기반 또는 워크로드)를 긍정적으로 식별하고 문서화해야 하는 요구 사항을 가질 수 있습니다. 컨설팅 기관은 특정 기능을 사용하여 최종 사용자가 협업할 외부 사용자를 결정하도록 허용할 수 있습니다.

비고

협업을 엄격하게 제어하면 IT 예산이 증가하고, 생산성이 저하되며, 비즈니스 결과가 지연될 수 있습니다. 공식 협업 채널이 부담되는 것으로 인식되면 최종 사용자는 공식 채널을 회피하는 경향이 있습니다. 예를 들어 최종 사용자가 보호되지 않은 문서를 메일로 보냅니다.

시작하기 전 주의 사항:

이 문서는 10개 문서의 일련의 숫자 1입니다. 문서를 순서대로 검토하는 것이 좋습니다. 전체 시리즈를 보려면 다음 단계 섹션으로 이동합니다.

시나리오 기반 계획

IT 팀은 직원이 파트너와 협업할 수 있도록 파트너 액세스 권한을 위임할 수 있습니다. 지적 재산을 보호하기에 충분한 보안을 유지 관리하면서 이 위임을 수행할 수 있습니다.

리소스에 대한 직원 및 비즈니스 파트너 액세스를 평가하는 데 도움이 되는 조직 시나리오를 컴파일하고 평가합니다. 금융 기관에는 계좌 정보와 같은 리소스에 대한 직원 액세스를 제한하는 규정 준수 표준이 있을 수 있습니다. 반대로, 동일한 기관은 마케팅 캠페인과 같은 프로젝트에 대해 위임된 파트너 액세스를 사용하도록 설정할 수 있습니다.

시나리오 고려 사항

다음 목록을 사용하여 액세스 제어 수준을 측정할 수 있습니다.

- 정보 민감도 및 관련 노출 위험

- 다른 최종 사용자 관련 정보에 대한 파트너 액세스

- 위반 비용 및 중앙화된 제어/최종 사용자 충돌 부담 비교

또한 고도로 관리되는 제어를 시작하여 규정 준수 목표를 충족한 다음, 시간 경과에 따라 최종 사용자에게 일부 제어를 위임할 수 있습니다. 조직에는 동시 액세스 관리 모델이 있을 수 있습니다.

비고

파트너 관리 자격 증명은 외부 사용자가 자신의 회사의 리소스에 대한 액세스 권한을 잃을 때 리소스에 대한 액세스 종료를 알리는 방법입니다. 자세한 정보: B2B 협업 개요

외부 액세스 보안 목표

IT 관리 및 위임된 액세스의 목표는 다릅니다. IT 관리 액세스의 주요 목표는 다음과 같습니다.

- GRC(거버넌스, 규정 및 규정 준수) 대상 충족

- 최종 사용자, 그룹 및 기타 파트너에 대한 정보에 대한 파트너 액세스에 대한 높은 수준의 제어

액세스를 위임하는 주요 목표는 다음과 같습니다.

- 비즈니스 소유자가 보안 제약 조건으로 공동 작업 파트너를 결정할 수 있도록 설정

- 비즈니스 소유자가 정의한 규칙에 따라 파트너가 액세스를 요청할 수 있도록 설정

일반적인 목표

애플리케이션, 데이터 및 콘텐츠에 대한 액세스 제어

Microsoft Entra ID 및 Microsoft 365 버전에 따라 다양한 방법을 통해 제어 수준을 달성할 수 있습니다.

공격 노출 영역 줄이기

- Microsoft Entra Privileged Identity Management란? - Microsoft Entra ID, Azure 및 기타 Microsoft Online Services(예: Microsoft 365 또는 Microsoft Intune)의 리소스에 대한 액세스 관리, 제어 및 모니터링

- Exchange Server 데이터 손실 방지

활동 및 감사 로그 검토 준수 확인

IT 팀은 권한 관리를 통해 비즈니스 소유자에게 액세스 결정을 위임할 수 있으며 액세스 검토는 지속적인 액세스를 확인하는 데 도움이 됩니다. 민감도 레이블과 함께 자동화된 데이터 분류를 사용하여 중요한 콘텐츠의 암호화를 자동화하여 최종 사용자의 규정 준수를 완화할 수 있습니다.

다음 단계

다음 문서 시리즈를 사용하여 리소스에 대한 외부 액세스 보호에 대해 알아봅니다. 나열된 순서를 따르는 것이 좋습니다.