Beheerde identiteiten configureren voor Azure-resources in een virtuele-machineschaalset

Beheerde identiteiten voor Azure-resources is een functie van Microsoft Entra ID. Voor alle Azure-services die beheerde identiteiten voor Azure-resources ondersteunen, geldt een eigen tijdlijn. Controleer de beschikbaarheidsstatus van beheerde identiteiten voor uw resource en eventuele bekende problemen voordat u begint.

Beheerde identiteiten voor Azure-resources bieden Azure-services met een automatisch beheerde identiteit in Microsoft Entra ID. U kunt deze identiteit gebruiken voor verificatie bij alle services die Microsoft Entra-verificatie ondersteunen, zonder dat u aanmeldingsgegevens in uw code hoeft te hebben.

Zie Azure Policy gebruiken om beheerde identiteiten (preview) toe te wijzen voor meer informatie over de definitie en details van Azure Policy.

In dit artikel leert u om met behulp van de Azure Portal de volgende beheerde identiteiten uit te voeren voor bewerkingen van Azure-resources op een virtuele-machineschaalset:

Als u niet bekend bent met beheerde identiteiten voor Azure-resources, raadpleegt u de sectie Overzicht.

Als u nog geen Azure-account hebt, registreer u dan voor een gratis account voordat u verdergaat.

Voor het uitvoeren van de beheerbewerkingen in dit artikel zijn voor uw account de volgende Azure-roltoewijzingen nodig:

Notitie

Er zijn geen extra microsoft Entra-adreslijsttoewijzingen vereist.

- Inzender voor virtuele machines voor het inschakelen en verwijderen van een door het systeem toegewezen beheerde identiteit op een virtuele-machineschaalset.

Door het systeem toegewezen beheerde identiteit

In deze sectie wordt beschreven hoe u de door het systeem toegewezen beheerde identiteit in- en uitschakelt met behulp van Azure Portal.

Door het systeem toegewezen beheerde identiteit inschakelen tijdens het maken van een virtuele-machineschaalset

Op dit moment biedt Azure Portal geen ondersteuning voor het inschakelen van een door het systeem toegewezen beheerde identiteit tijdens het maken van een virtuele-machineschaalset. Raadpleeg in plaats daarvan het artikel in de quickstart over het maken van virtuele-machineschaalsets om eerst een virtuele-machineschaalset te maken. Ga verder met de volgende sectie voor meer informatie over het inschakelen van een door het systeem toegewezen beheerde identiteit op een virtuele-machineschaalset:

Een door het systeem toegewezen beheerde identiteit inschakelen op een bestaande virtuele-machineschaalset

Tip

Stappen in dit artikel kunnen enigszins variëren op basis van de portal waaruit u begint.

Als u de door het systeem toegewezen beheerde identiteit wilt inschakelen op een virtuele-machineschaalset die oorspronkelijk zonder is ingericht:

Meld u aan bij Azure Portal met een account dat is gekoppeld aan het Azure-abonnement dat de virtuele-machineschaalset bevat.

Navigeer naar de gewenste virtuele-machineschaalset.

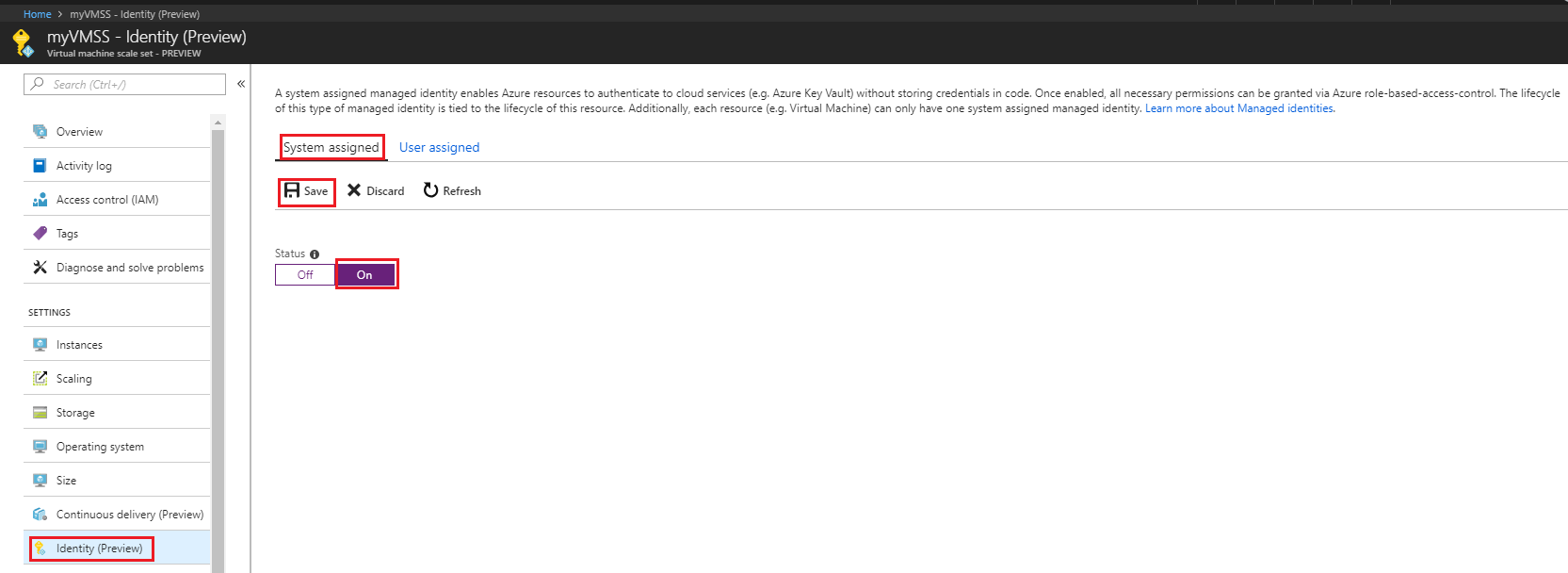

Selecteer onder Door systeem toegewezen, Status de optie Aan en klik op Opslaan:

Een door het systeem toegewezen beheerde identiteit uit een virtuele-machineschaalset verwijderen

Als u een virtuele-machineschaalset hebt waarvoor geen door het systeem toegewezen beheerde identiteit meer nodig is, doet u het volgende:

Meld u aan bij Azure Portal met een account dat is gekoppeld aan het Azure-abonnement dat de virtuele-machineschaalset bevat. Zorg er ook voor dat uw account deel uitmaakt van een rol waarmee u schrijfmachtigingen hebt voor de virtuele-machineschaalset.

Navigeer naar de gewenste virtuele-machineschaalset.

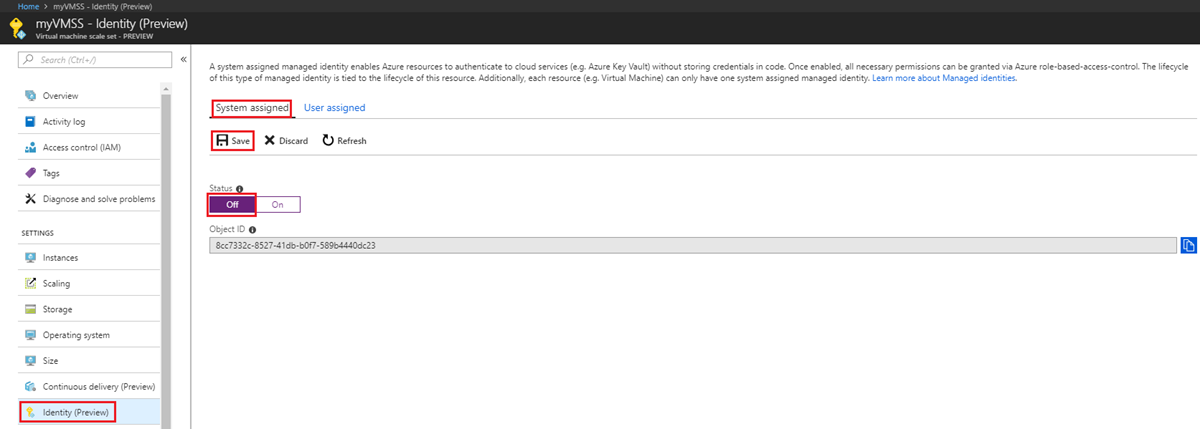

Selecteer onder Door systeem toegewezen, Status de optie Uit en klik op Opslaan:

Door de gebruiker toegewezen beheerde identiteit

In deze sectie leert u hoe u een door een gebruiker toegewezen beheerde identiteit kunt toevoegen aan/verwijderen uit een virtuele-machineschaalset met behulp van Azure Portal.

Door de gebruiker toegewezen beheerde identiteit inschakelen tijdens het maken van een virtuele-machineschaalset

Op dit moment ondersteunt Azure Portal niet het toewijzen van een door de gebruiker toegewezen beheerde identiteit tijdens het maken van een virtuele-machineschaalset. Raadpleeg in plaats daarvan het artikel in de quickstart over het maken van virtuele-machineschaalsets om eerst een virtuele-machineschaalset te maken. Ga vervolgens verder met de volgende sectie voor meer informatie over het eraan toewijzen van een door een gebruiker toegewezen beheerde identiteit:

Een door een gebruiker toegewezen beheerde identiteit toewijzen aan een bestaande virtuele-machineschaalset

Meld u aan bij Azure Portal met een account dat is gekoppeld aan het Azure-abonnement dat de virtuele-machineschaalset bevat.

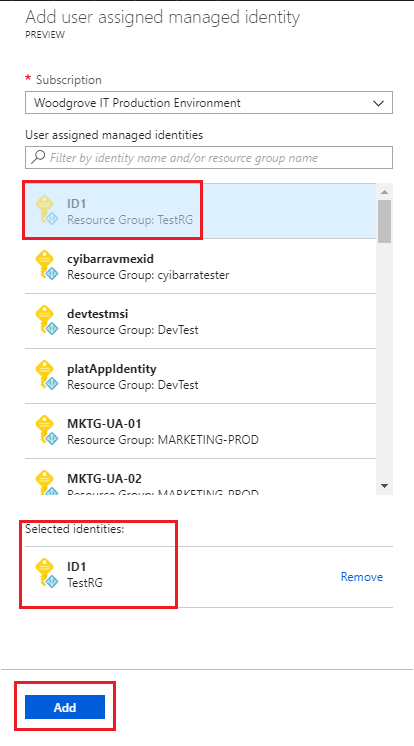

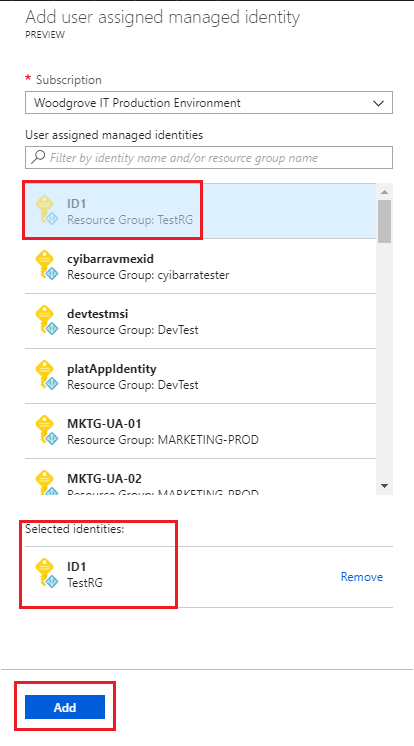

Ga naar de gewenste virtuele-machineschaalset en klik op Identiteit, Door gebruiker toegewezen en +Toevoegen.

Klik op de door de gebruiker toegewezen identiteit die u wilt toevoegen aan virtuele-machineschaalset en klik op Toevoegen.

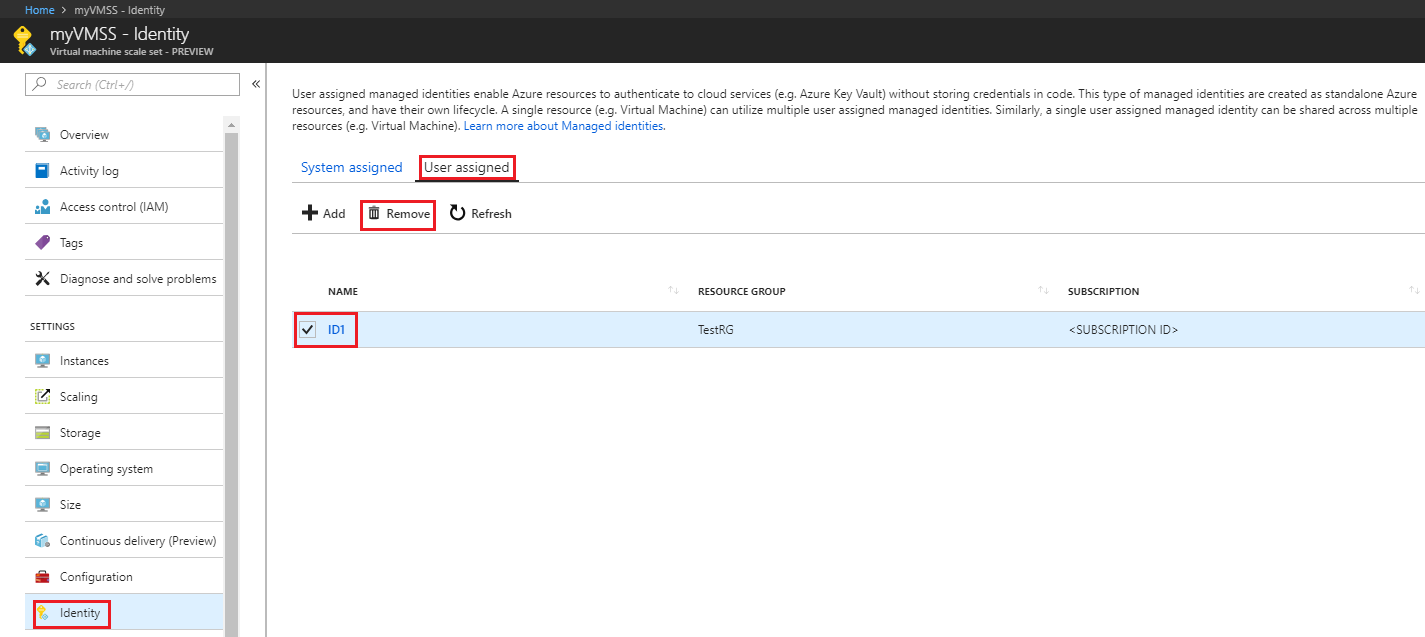

Een door de gebruiker toegewezen beheerde identiteit uit een virtuele-machineschaalset verwijderen

Meld u aan bij Azure Portal met een account dat is gekoppeld aan het Azure-abonnement dat de virtuele machine bevat.

Ga naar de gewenste virtuele-machineschaalset en klik op Identiteit, Door gebruiker toegewezen, de naam van de door de gebruiker toegewezen beheerde identiteit die u wilt verwijderen en klik op Verwijderen (Klik op Ja in het bevestigingsvenster).

Volgende stappen

- Met Azure Portal geeft u een door een virtuele-machineschaalset beheerde identiteit van Azure toegang tot een andere Azure-resource.

In dit artikel leert u hoe u de volgende beheerde identiteiten uitvoert voor bewerkingen van Azure-resources op een virtuele-machineschaalset van Azure met behulp van de Azure CLI:

- De door het systeem toegewezen beheerde identiteit inschakelen en uitschakelen op een virtuele-machineschaalset van Azure

- Een door de gebruiker toegewezen beheerde identiteit toevoegen aan en verwijderen uit een virtuele-machineschaalset van Azure

Als u nog geen Azure-account hebt, registreer u dan voor een gratis account voordat u verdergaat.

Vereisten

Zie Wat zijn beheerde identiteiten voor Azure-resources? als u niet bekend met beheerde identiteiten voor Azure-resources. Zie Beheerde identiteitstypen voor meer informatie over door het systeem toegewezen en door de gebruiker toegewezen beheerde identiteitstypen.

Voor het uitvoeren van de beheerbewerkingen in dit artikel zijn voor uw account de volgende toewijzingen van op rollen gebaseerd toegangsbeheer van Azure nodig:

Inzender voor virtuele machines voor het maken van een virtuele-machineschaalset en het inschakelen en verwijderen van een door het systeem en/of de gebruiker toegewezen beheerde identiteit op/uit een virtuele-machineschaalset.

De rol van inzender voor beheerde identiteit voor het maken van een door de gebruiker toegewezen beheerde identiteit.

De rol van operator voor beheerde identiteit voor het toewijzen/verwijderen van een door de gebruiker toegewezen beheerde identiteit aan/uit een virtuele-machine schaalset.

Notitie

Er zijn geen extra microsoft Entra-adreslijsttoewijzingen vereist.

Gebruik de Bash-omgeving in Azure Cloud Shell. Zie quickstart voor Bash in Azure Cloud Shell voor meer informatie.

Installeer de Azure CLI, indien gewenst, om CLI-referentieopdrachten uit te voeren. Als u in Windows of macOS werkt, kunt u Azure CLI uitvoeren in een Docker-container. Zie De Azure CLI uitvoeren in een Docker-container voor meer informatie.

Als u een lokale installatie gebruikt, meldt u zich aan bij Azure CLI met behulp van de opdracht az login. Volg de stappen die worden weergegeven in de terminal, om het verificatieproces te voltooien. Raadpleeg Aanmelden bij Azure CLI voor aanvullende aanmeldingsopties.

Installeer de Azure CLI-extensie bij het eerste gebruik, wanneer u hierom wordt gevraagd. Raadpleeg Extensies gebruiken met Azure CLI voor meer informatie over extensies.

Voer az version uit om de geïnstalleerde versie en afhankelijke bibliotheken te vinden. Voer az upgrade uit om te upgraden naar de nieuwste versie.

Door het systeem toegewezen beheerde identiteit

In deze sectie leert u hoe u de door het systeem toegewezen beheerde identiteit voor een virtuele-machineschaalset van Azure in- en uitschakelt met behulp van Azure Portal.

Door het systeem toegewezen beheerde identiteit inschakelen tijdens het maken van een virtuele-machineschaalset van Azure

Doe het volgende om een virtuele-machineschaalset te maken met de door het systeem toegewezen beheerde identiteit ingeschakeld:

Maak met az group create een resourcegroep voor de insluiting en implementatie van uw virtuele-machineschaalset en de bijbehorende resources. U kunt deze stap overslaan als u al een resourcegroep hebt die u in plaats daarvan wilt gebruiken:

az group create --name myResourceGroup --location westusMaak een virtuele-machineschaalset. In het volgende voorbeeld wordt een virtuele-machineschaalset met de naam myVMSS gemaakt met een door het systeem toegewezen beheerde identiteit, zoals aangevraagd door de

--assign-identityparameter, met de opgegeven--roleen--scope. Met de parameters--admin-usernameen--admin-passwordworden de naam van de gebruiker met beheerdersrechten en het wachtwoord van het account voor aanmelding bij de virtuele machine opgegeven. Werk deze waarden bij met waarden die geschikt zijn voor uw omgeving:az vmss create --resource-group myResourceGroup --name myVMSS --image win2016datacenter --upgrade-policy-mode automatic --custom-data cloud-init.txt --admin-username azureuser --admin-password myPassword12 --assign-identity --generate-ssh-keys --role contributor --scope mySubscription

Een door het systeem toegewezen beheerde identiteit inschakelen op een bestaande virtuele-machineschaalset van Azure

Als u de door het systeem toegewezen beheerde identiteit moet Inschakelen op een bestaande virtuele-machineschaalset van Azure:

az vmss identity assign -g myResourceGroup -n myVMSS

Een door het systeem toegewezen beheerde identiteit uitschakelen vanuit een virtuele-machineschaalset van Azure

Gebruik de volgende opdracht als u een virtuele-machineschaalset hebt die geen door het systeem toegewezen beheerde identiteit meer nodig heeft, maar nog wel de door de gebruiker toegewezen beheerde identiteiten nodig heeft:

az vmss update -n myVM -g myResourceGroup --set identity.type='UserAssigned'

Gebruik de volgende opdracht als u een virtuele machine hebt die geen door het systeem toegewezen beheerde identiteit meer nodig heeft en er geen door de gebruiker toegewezen beheerde identiteiten zijn:

Notitie

De waarde none is hoofdlettergevoelig. Deze moet uit kleine letters bestaan.

az vmss update -n myVM -g myResourceGroup --set identity.type="none"

Door de gebruiker toegewezen beheerde identiteit

In deze sectie leert u hoe u een door een gebruiker toegewezen beheerde identiteit kunt inschakelen en verwijderen met behulp van Azure CLI.

Door de gebruiker toegewezen beheerde identiteit inschakelen tijdens het maken van een virtuele-machineschaalset

In deze sectie wordt uitgelegd hoe u een schaalset voor virtuele machines kunt maken en een door de gebruiker toegewezen beheerde identiteit kunt toewijzen aan de virtuele-machineschaalset. Als u al een virtuele-machineschaalset hebt die u wilt gebruiken, kunt u deze sectie overslaan en doorgaan met de volgende.

U kunt deze stap overslaan als u al een resourcegroep hebt die u wilt gebruiken. Maak met az group create een resourcegroep voor insluiting en implementatie van uw door de gebruiker beheerde identiteit. Vervang de parameterwaarden

<RESOURCE GROUP>en<LOCATION>door uw eigen waarden. :az group create --name <RESOURCE GROUP> --location <LOCATION>Maak een door de gebruiker toegewezen beheerde identiteit met az identity create. De parameter

-ggeeft de resourcegroep aan waarin de door de gebruiker toegewezen beheerde identiteit wordt gemaakt en de parameter-ngeeft de naam ervan aan. Vervang de parameterwaarden<RESOURCE GROUP>en<USER ASSIGNED IDENTITY NAME>door uw eigen waarden:Belangrijk

Wanneer u door de gebruiker toegewezen beheerde identiteiten maakt, moet de naam beginnen met een letter of cijfer en kan een combinatie van alfanumerieke tekens, afbreekstreepjes (-) en onderstrepingstekens (_) bevatten. De toewijzing aan een virtuele machine of virtuele-machineschaalset verloopt goed als de naam wordt beperkt tot 24 tekens. Zie Veelgestelde vragen en bekende problemen voor meer informatie.

az identity create -g <RESOURCE GROUP> -n <USER ASSIGNED IDENTITY NAME>Het antwoord bevat details voor de door de gebruiker toegewezen beheerde identiteit die is gemaakt, vergelijkbaar met de volgende. De resourcewaarde

iddie is toegewezen aan de door de gebruiker toegewezen beheerde identiteit, wordt in de volgende stap gebruikt.{ "clientId": "00001111-aaaa-2222-bbbb-3333cccc4444", "clientSecretUrl": "https://control-westcentralus.identity.azure.net/subscriptions/<SUBSCRIPTON ID>/resourcegroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>/credentials?tid=5678&oid=9012&aid=00001111-aaaa-2222-bbbb-3333cccc4444", "id": "/subscriptions/<SUBSCRIPTON ID>/resourcegroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>", "location": "westcentralus", "name": "<USER ASSIGNED IDENTITY NAME>", "principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222", "resourceGroup": "<RESOURCE GROUP>", "tags": {}, "tenantId": "aaaabbbb-0000-cccc-1111-dddd2222eeee", "type": "Microsoft.ManagedIdentity/userAssignedIdentities" }Maak een virtuele-machineschaalset. In het volgende voorbeeld wordt een virtuele-machineschaalset gemaakt die is gekoppeld aan de nieuwe door de gebruiker toegewezen beheerde identiteit, zoals opgegeven door de

--assign-identityparameter, met de opgegeven--roleen--scope. Vervang de parameterwaarden<RESOURCE GROUP>,<VMSS NAME>,<USER NAME>,<PASSWORD>,<USER ASSIGNED IDENTITY>,<ROLE>en<SUBSCRIPTION>door uw eigen waarden.az vmss create --resource-group <RESOURCE GROUP> --name <VMSS NAME> --image <SKU Linux Image> --admin-username <USER NAME> --admin-password <PASSWORD> --assign-identity <USER ASSIGNED IDENTITY> --role <ROLE> --scope <SUBSCRIPTION>

Een door een gebruiker toegewezen beheerde identiteit toewijzen aan een bestaande virtuele-machineschaalset

Maak een door de gebruiker toegewezen beheerde identiteit met az identity create. De parameter

-ggeeft de resourcegroep aan waarin de door de gebruiker toegewezen beheerde identiteit wordt gemaakt en de parameter-ngeeft de naam ervan aan. Vervang de parameterwaarden<RESOURCE GROUP>en<USER ASSIGNED IDENTITY NAME>door uw eigen waarden:az identity create -g <RESOURCE GROUP> -n <USER ASSIGNED IDENTITY NAME>Het antwoord bevat details voor de door de gebruiker toegewezen beheerde identiteit die is gemaakt, vergelijkbaar met de volgende.

{ "clientId": "00001111-aaaa-2222-bbbb-3333cccc4444", "clientSecretUrl": "https://control-westcentralus.identity.azure.net/subscriptions/<SUBSCRIPTON ID>/resourcegroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY >/credentials?tid=5678&oid=9012&aid=aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb", "id": "/subscriptions/<SUBSCRIPTON ID>/resourcegroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY>", "location": "westcentralus", "name": "<USER ASSIGNED IDENTITY>", "principalId": "aaaaaaaa-bbbb-cccc-1111-222222222222", "resourceGroup": "<RESOURCE GROUP>", "tags": {}, "tenantId": "aaaabbbb-0000-cccc-1111-dddd2222eeee", "type": "Microsoft.ManagedIdentity/userAssignedIdentities" }U kunt de door de gebruiker toegewezen beheerde identiteit toewijzen aan uw virtuele-machineschaalset. Vervang de parameterwaarden

<RESOURCE GROUP>en<VIRTUAL MACHINE SCALE SET NAME>door uw eigen waarden.<USER ASSIGNED IDENTITY>is de resource-eigenschapnamevan de door de gebruiker toegewezen identiteit, zoals deze in de vorige stap is gemaakt:az vmss identity assign -g <RESOURCE GROUP> -n <VIRTUAL MACHINE SCALE SET NAME> --identities <USER ASSIGNED IDENTITY>

Een door de gebruiker toegewezen beheerde identiteit uit een virtuele-machineschaalset van Azure verwijderen

Als u een door de gebruiker toegewezen beheerde identiteit uit een virtuele-machineschaalset wilt verwijderen, gebruikt u az vmss identity remove. Als dit de enige door de gebruiker toegewezen beheerde identiteit is die is toegewezen aan de virtuele-machineschaalset, UserAssigned wordt deze verwijderd uit de waarde van het identiteitstype. Vervang de parameterwaarden <RESOURCE GROUP> en <VIRTUAL MACHINE SCALE SET NAME> door uw eigen waarden. Dit <USER ASSIGNED IDENTITY> is de eigenschap van name de door de gebruiker toegewezen beheerde identiteit, die u kunt vinden in de identiteitssectie van de virtuele-machineschaalset met behulp van az vmss identity show:

az vmss identity remove -g <RESOURCE GROUP> -n <VIRTUAL MACHINE SCALE SET NAME> --identities <USER ASSIGNED IDENTITY>

Als uw virtuele-machineschaalset geen door het systeem toegewezen beheerde identiteit heeft en u alle door de gebruiker toegewezen beheerde identiteiten wilt verwijderen, gebruikt u de volgende opdracht:

Notitie

De waarde none is hoofdlettergevoelig. Deze moet uit kleine letters bestaan.

az vmss update -n myVMSS -g myResourceGroup --set identity.type="none" identity.userAssignedIdentities=null

Als uw virtuele-machineschaalset zowel door het systeem toegewezen als door de gebruiker toegewezen beheerde identiteiten bevat, kunt u alle door de gebruiker toegewezen identiteiten verwijderen door over te schakelen naar het gebruik van alleen de door het systeem toegewezen beheerde identiteit. Gebruik de volgende opdracht:

az vmss update -n myVMSS -g myResourceGroup --set identity.type='SystemAssigned' identity.userAssignedIdentities=null

Volgende stappen

- Overzicht van beheerde identiteiten voor Azure-resources

- Voor de volledige quickstart voor het maken van Azure virtuele-machineschaalsets, zie Een virtuele-machineschaalset maken met CLI

In dit artikel leert u om met behulp van PowerShell de beheerde identiteiten uit te voeren voor bewerkingen van Azure-resources op een virtuele-machineschaalset:

- De door het systeem toegewezen beheerde identiteit inschakelen en uitschakelen op een virtuele-machineschaalset

- Een door de gebruiker toegewezen beheerde identiteit toevoegen aan en verwijderen van een virtuele-machineschaalset

Notitie

Het wordt aanbevolen de Azure Az PowerShell-module te gebruiken om te communiceren met Azure. Zie Azure PowerShell installeren om aan de slag te gaan. Raadpleeg Azure PowerShell migreren van AzureRM naar Az om te leren hoe u naar de Azure PowerShell-module migreert.

Vereisten

Als u niet bekend bent met beheerde identiteiten voor Azure-resources, raadpleegt u de sectie Overzicht. Let op dat u nagaat wat het verschil is tussen een door het systeem toegewezen en door de gebruiker beheerde toegewezen identiteit.

Als u nog geen Azure-account hebt, registreer u dan voor een gratis account voordat u verdergaat.

Voor het uitvoeren van de beheerbewerkingen in dit artikel zijn voor uw account de volgende toewijzingen van op rollen gebaseerd toegangsbeheer van Azure nodig:

Notitie

Er zijn geen extra microsoft Entra-adreslijsttoewijzingen vereist.

- Inzender voor virtuele machines voor het maken van een virtuele-machineschaalset en het inschakelen en verwijderen van een door het systeem toegewezen beheerde en/of door de gebruiker toegewezen beheerde identiteit uit een virtuele-machineschaalset.

- De rol van inzender voor beheerde identiteit voor het maken van een door de gebruiker toegewezen beheerde identiteit.

- De rol van operator voor beheerde identiteit voor het toewijzen/verwijderen van een door de gebruiker toegewezen beheerde identiteit aan/uit een virtuele-machine schaalset.

Als u de voorbeeldscripts wilt uitvoeren, hebt u twee opties:

- Gebruik de Azure Cloud Shell, die u kunt openen met behulp van de knop Probeer het nu in de rechterbovenhoek van codeblokken.

- Voer scripts lokaal uit door de nieuwste versie van Azure PowerShell te installeren en u vervolgens aan te melden bij Azure met

Connect-AzAccount.

Door het systeem toegewezen beheerde identiteit

In deze sectie leert u hoe u een door een systeem toegewezen beheerde identiteit kunt inschakelen en verwijderen met behulp van Azure PowerShell.

Door het systeem toegewezen beheerde identiteit inschakelen tijdens het maken van een virtuele-machineschaalset van Azure

Doe het volgende om een virtuele-machineschaalset te maken met de door het systeem toegewezen beheerde identiteit ingeschakeld:

Raadpleeg Voorbeeld 1 in het cmdlet-referentieartikel New-AzVmssConfig om een virtuele-machineschaalset te maken met een door het systeem toegewezen beheerde identiteit. Voeg de parameter

-IdentityType SystemAssignedtoe aan de cmdletNew-AzVmssConfig:$VMSS = New-AzVmssConfig -Location $Loc -SkuCapacity 2 -SkuName "Standard_A0" -UpgradePolicyMode "Automatic" -NetworkInterfaceConfiguration $NetCfg -IdentityType SystemAssigned`

Een door het systeem toegewezen beheerde identiteit inschakelen op een bestaande virtuele-machineschaalset van Azure

Als u een door het systeem toegewezen beheerde identiteit moet inschakelen op een bestaande virtuele-machineschaalset van Azure:

Zorg ervoor dat uw Azure-account deel uitmaakt van een rol waarmee u schrijfmachtigingen hebt voor de virtuele-machineschaalset, zoals "Inzender voor virtuele machines".

Haal de eigenschappen van de virtuele-machineschaalset op met behulp van de

Get-AzVmsscmdlet. Gebruik vervolgens de schakeloptie-IdentityTypein de cmdlet Update-AzVMss om een door het systeem toegewezen beheerde identiteit in te schakelen:Update-AzVmss -ResourceGroupName myResourceGroup -Name -myVmss -IdentityType "SystemAssigned"

Een door het systeem toegewezen beheerde identiteit uitschakelen vanuit een virtuele-machineschaalset van Azure

Gebruik de volgende cmdlet als u een virtuele-machineschaalset hebt die de door het systeem toegewezen beheerde identiteit niet meer nodig heeft, maar nog wel de door de gebruiker toegewezen beheerde identiteiten nodig heeft:

Zorg ervoor dat uw account deel uitmaakt van een rol waarmee u schrijfmachtigingen hebt voor de virtuele-machineschaalset, zoals "Inzender voor virtuele machines".

Voer de volgende cmdlet uit:

Update-AzVmss -ResourceGroupName myResourceGroup -Name myVmss -IdentityType "UserAssigned"Gebruik de volgende opdracht als u een virtuele-machineschaalset hebt die geen door het systeem toegewezen beheerde identiteit meer nodig heeft en die geen door de gebruiker toegewezen beheerde identiteiten heeft:

Update-AzVmss -ResourceGroupName myResourceGroup -Name myVmss -IdentityType None

Door de gebruiker toegewezen beheerde identiteit

In deze sectie leert u hoe u een door een gebruiker toegewezen beheerde identiteit kunt toevoegen aan/verwijderen van een virtuele-machineschaalset met behulp van Azure PowerShell.

Een door de gebruiker toegewezen beheerde identiteit toewijzen tijdens het maken van een virtuele-machineschaalset van Azure

Het maken van een nieuwe virtuele-machineschaalset met een door de gebruiker toegewezen beheerde identiteit wordt momenteel niet ondersteund via PowerShell. Raadpleeg de volgende sectie over hoe u een door de gebruiker toegewezen beheerde identiteit toevoegt aan een bestaande virtuele-machineschaalset. Controleer later op updates.

Een door de gebruiker toegewezen beheerde identiteit toewijzen aan een bestaande virtuele-machineschaalset van Azure

Doe het volgende om een door de gebruiker toegewezen beheerde identiteit toe te wijzen aan een bestaande virtuele-machineschaalset van Azure:

Zorg ervoor dat uw account deel uitmaakt van een rol waarmee u schrijfmachtigingen hebt voor de virtuele-machineschaalset, zoals "Inzender voor virtuele machines".

Haal de eigenschappen van de virtuele-machineschaalset op met behulp van de

Get-AzVMcmdlet. Wijs vervolgens een door de gebruiker toegewezen beheerde identiteit toe aan de virtuele-machineschaalset, gebruik de schakeloptie-IdentityTypeen-IdentityIDin de cmdlet Update-AzVMss. Vervang<VM NAME>,<SUBSCRIPTION ID>,<RESROURCE GROUP>,<USER ASSIGNED ID1>enUSER ASSIGNED ID2door uw eigen waarden.Belangrijk

Wanneer u door de gebruiker toegewezen beheerde identiteiten maakt, moet de naam beginnen met een letter of cijfer en kan een combinatie van alfanumerieke tekens, afbreekstreepjes (-) en onderstrepingstekens (_) bevatten. De toewijzing aan een virtuele machine of virtuele-machineschaalset verloopt goed als de naam wordt beperkt tot 24 tekens. Zie Veelgestelde vragen en bekende problemen voor meer informatie.

Update-AzVmss -ResourceGroupName <RESOURCE GROUP> -Name <VMSS NAME> -IdentityType UserAssigned -IdentityID "<USER ASSIGNED ID1>","<USER ASSIGNED ID2>"

Een door de gebruiker toegewezen beheerde identiteit uit een virtuele-machineschaalset van Azure verwijderen

Als uw virtuele-machineschaalset meerdere door de gebruiker toegewezen beheerde identiteiten heeft, kunt u alle, behalve de laatste, verwijderen met de volgende opdrachten. Vervang de parameterwaarden <RESOURCE GROUP> en <VIRTUAL MACHINE SCALE SET NAME> door uw eigen waarden. De <USER ASSIGNED IDENTITY NAME> is de naameigenschap van de door de gebruiker toegewezen beheerde identiteit; deze moet op de virtuele-machineschaalset blijven. Deze informatie vindt u in de sectie Identiteit van de virtuele-machineschaalset met behulp van az vmss show:

Update-AzVmss -ResourceGroupName myResourceGroup -Name myVmss -IdentityType UserAssigned -IdentityID "<USER ASSIGNED IDENTITY NAME>"

Als uw virtuele-machineschaalset geen door het systeem toegewezen beheerde identiteit heeft en u alle door de gebruiker toegewezen beheerde identiteiten wilt verwijderen, gebruikt u de volgende opdracht:

Update-AzVmss -ResourceGroupName myResourceGroup -Name myVmss -IdentityType None

Als uw virtuele-machineschaalset zowel door het systeem toegewezen als door de gebruiker toegewezen beheerde identiteiten bevat, kunt u alle door de gebruiker toegewezen beheerde identiteiten verwijderen door over te schakelen naar het gebruik van alleen de door het systeem toegewezen beheerde identiteit.

Update-AzVmss -ResourceGroupName myResourceGroup -Name myVmss -IdentityType "SystemAssigned"

Volgende stappen

Zie voor de volledige quickstarts voor het maken van virtuele Azure-machines:

In dit artikel leert u om de volgende beheerde identiteiten uit te voeren voor bewerkingen van Azure-resources op een virtuele-machineschaalset van Azure met behulp van Azure Resource Manager-implementatiesjabloon:

- De door het systeem toegewezen beheerde identiteit inschakelen en uitschakelen op een virtuele-machineschaalset van Azure

- Een door de gebruiker toegewezen beheerde identiteit toevoegen aan en verwijderen uit een virtuele-machineschaalset van Azure

Vereisten

Als u niet bekend bent met beheerde identiteiten voor Azure-resources, raadpleegt u de sectie Overzicht. Let op dat u nagaat wat het verschil is tussen een door het systeem toegewezen en door de gebruiker toegewezen beheerde identiteit.

Als u nog geen Azure-account hebt, registreer u dan voor een gratis account voordat u verdergaat.

Voor het uitvoeren van de beheerbewerkingen in dit artikel zijn voor uw account de volgende toewijzingen van op rollen gebaseerd toegangsbeheer van Azure nodig:

Notitie

Er zijn geen extra microsoft Entra-adreslijsttoewijzingen vereist.

- Inzender voor virtuele machines voor het maken van een virtuele-machineschaalset en het inschakelen en verwijderen van een door het systeem en/of de gebruiker toegewezen beheerde identiteit op/uit een virtuele-machineschaalset.

- De rol van inzender voor beheerde identiteit voor het maken van een door de gebruiker toegewezen beheerde identiteit.

- De rol van operator voor beheerde identiteit voor het toewijzen/verwijderen van een door de gebruiker toegewezen beheerde identiteit aan/uit een virtuele-machine schaalset.

Azure Resource Manager-sjablonen

Net als Azure Portal en het uitvoeren van scripts, bieden Azure Resource Manager-sjablonen de mogelijkheid om nieuwe of gewijzigde resources gedefinieerd door een Azure-resourcegroep te implementeren. Er zijn verschillende opties beschikbaar voor het bewerken en implementeren van sjablonen, zowel lokaal als op basis van een portal, waaronder:

- Door een aangepaste sjabloon van de Azure Marketplace te gebruiken, waarmee u een volledig nieuwe sjabloon kunt maken, of door het te baseren op een bestaande algemene sjabloon of een quickstart-sjabloon.

- Door af te leiden van een bestaande resourcegroep, door een sjabloon te exporteren vanaf ofwel de oorspronkelijke implementatie ofwel van de huidige status van de implementatie.

- Door een lokale JSON-editor (zoals VS Code) te gebruiken en deze vervolgens te uploaden en implementeren met behulp van PowerShell of CLI.

- Door het Azure Resource Group-project van Visual Studio te gebruiken om een sjabloon te maken en te implementeren.

Welke optie u ook kiest, de sjabloonsyntaxis is dezelfde tijdens de eerste implementatie en herimplementatie. Het inschakelen van beheerde identiteiten op een nieuwe of bestaande virtuele machine gebeurt op dezelfde manier. Azure Resource Manager voert ook standaard een incrementele update uit naar implementaties.

Door het systeem toegewezen beheerde identiteit

In deze sectie gaat u de door het systeem toegewezen beheerde identiteit in- en uitschakelen met behulp van een Azure Resource Manager-sjabloon.

Door het systeem toegewezen beheerde identiteit inschakelen tijdens het maken van een virtuele-machineschaalset of een bestaande virtuele-machineschaalset

Gebruik een account dat is gekoppeld aan het Azure-abonnement dat de virtuele-machineschaalset bevat, of u zich nu lokaal aanmeldt of via Azure Portal.

Als u de door het systeem toegewezen beheerde identiteit wilt inschakelen, laadt u de sjabloon in een editor, zoekt u de gewenste

Microsoft.Compute/virtualMachinesScaleSets-resource op in de resourcessectie en voegt u de eigenschapidentityop hetzelfde niveau toe als de eigenschap"type": "Microsoft.Compute/virtualMachinesScaleSets". Gebruik de volgende syntaxis:"identity": { "type": "SystemAssigned" }Wanneer u klaar bent, moeten de volgende secties worden toegevoegd aan de resourcesectie van uw sjabloon en moeten deze lijken op het voorbeeld dat hieronder wordt weergegeven:

"resources": [ { //other resource provider properties... "apiVersion": "2018-06-01", "type": "Microsoft.Compute/virtualMachineScaleSets", "name": "[variables('vmssName')]", "location": "[resourceGroup().location]", "identity": { "type": "SystemAssigned", }, "properties": { //other resource provider properties... "virtualMachineProfile": { //other virtual machine profile properties... } } } ]

Een door het systeem toegewezen beheerde identiteit uitschakelen vanuit een virtuele-machineschaalset van Azure

Als u een virtuele-machineschaalset hebt waarvoor geen door het systeem toegewezen beheerde identiteit meer nodig is, doet u het volgende:

Gebruik een account dat is gekoppeld aan het Azure-abonnement dat de virtuele-machineschaalset bevat, of u zich nu lokaal aanmeldt of via Azure Portal.

Laad de sjabloon in een editor en zoek de gewenste

Microsoft.Compute/virtualMachineScaleSets-resource op in de sectieresources. Als u een VM hebt die alleen een door het systeem toegewezen beheerde identiteit heeft, kunt u deze uitschakelen door het identiteitstype te wijzigen inNone.Microsoft.Compute/virtualMachineScaleSets API versie 01-06-2018

Als uw apiVersion

2018-06-01is en uw virtuele machine heeft zowel door het systeem als door de gebruiker toegewezen beheerde identiteiten, verwijdert uSystemAssigneduit het identiteitstype en bewaart uUserAssignedsamen met de woordenlijstwaarden userAssignedIdentities.Microsoft.Compute/virtualMachineScaleSets API versie 01-06-2018

Als uw apiVersion

2017-12-01is en uw virtuele-machineschaalset heeft zowel door het systeem als door de gebruiker toegewezen beheerde identiteiten, verwijdert uSystemAssigneduit het identiteitstype en bewaart uUserAssignedsamen met de matrixidentityIdsvan de door de gebruiker toegewezen beheerde identiteiten.In het volgende voorbeeld ziet u hoe u een door het systeem toegewezen beheerde identiteit verwijdert uit een virtuele-machineschaalset zonder door de gebruiker toegewezen beheerde identiteiten:

{ "name": "[variables('vmssName')]", "apiVersion": "2018-06-01", "location": "[parameters(Location')]", "identity": { "type": "None" } }

Door de gebruiker toegewezen beheerde identiteit

In deze sectie wijst u een door het systeem toegewezen beheerde identiteit toe aan een virtuele-machineschaalset met behulp van Azure Resource Manager-sjabloon.

Notitie

Zie Een door de gebruiker toegewezen beheerde identiteit maken als u een door de gebruiker toegewezen beheerde identiteit wilt maken met behulp van een Azure Resource Manager-sjabloon.

Een door een gebruiker toegewezen beheerde identiteit toewijzen aan een virtuele-machineschaalset

Voeg onder het element

resourcesde volgende vermelding toe om een door de gebruiker toegewezen beheerde identiteit aan uw virtuele-machineschaalset toe te wijzen. Vervang<USERASSIGNEDIDENTITY>door de naam van de door de gebruiker toegewezen beheerde identiteit die u hebt gemaakt.Microsoft.Compute/virtualMachineScaleSets API versie 01-06-2018

Als uw apiVersion

2018-06-01is, worden uw door de gebruiker toegewezen beheerde identiteiten opgeslagen in de woordenlijstindelinguserAssignedIdentitiesen moet de waarde<USERASSIGNEDIDENTITYNAME>worden opgeslagen in een variabele die is gedefinieerd in de sectievariablesvan uw sjabloon.{ "name": "[variables('vmssName')]", "apiVersion": "2018-06-01", "location": "[parameters(Location')]", "identity": { "type": "userAssigned", "userAssignedIdentities": { "[resourceID('Microsoft.ManagedIdentity/userAssignedIdentities/',variables('<USERASSIGNEDIDENTITYNAME>'))]": {} } } }Microsoft.Compute/virtualMachineScaleSets API versie 01-12-2017

Als uw

apiVersion2017-12-01of eerder is, worden uw door de gebruiker toegewezen beheerde identiteiten opgeslagen in de matrixidentityIdsen moet de waarde<USERASSIGNEDIDENTITYNAME>worden opgeslagen in een variabele die is gedefinieerd in de variabelensectie van uw sjabloon.{ "name": "[variables('vmssName')]", "apiVersion": "2017-03-30", "location": "[parameters(Location')]", "identity": { "type": "userAssigned", "identityIds": [ "[resourceID('Microsoft.ManagedIdentity/userAssignedIdentities/',variables('<USERASSIGNEDIDENTITY>'))]" ] } }Wanneer u klaar bent, moet uw sjabloon er ongeveer als volgt uitzien:

Microsoft.Compute/virtualMachineScaleSets API versie 01-06-2018

"resources": [ { //other resource provider properties... "apiVersion": "2018-06-01", "type": "Microsoft.Compute/virtualMachineScaleSets", "name": "[variables('vmssName')]", "location": "[resourceGroup().location]", "identity": { "type": "UserAssigned", "userAssignedIdentities": { "[resourceID('Microsoft.ManagedIdentity/userAssignedIdentities/',variables('<USERASSIGNEDIDENTITYNAME>'))]": {} } }, "properties": { //other virtual machine properties... "virtualMachineProfile": { //other virtual machine profile properties... } } } ]Microsoft.Compute/virtualMachines API versie 01-12-2017

"resources": [ { //other resource provider properties... "apiVersion": "2017-12-01", "type": "Microsoft.Compute/virtualMachineScaleSets", "name": "[variables('vmssName')]", "location": "[resourceGroup().location]", "identity": { "type": "UserAssigned", "identityIds": [ "[resourceID('Microsoft.ManagedIdentity/userAssignedIdentities/',variables('<USERASSIGNEDIDENTITYNAME>'))]" ] }, "properties": { //other virtual machine properties... "virtualMachineProfile": { //other virtual machine profile properties... } } } ]

Door de gebruiker toegewezen beheerde identiteit uit een virtuele-machineschaalset van Azure verwijderen

Als u een virtuele-machineschaalset hebt waarvoor geen door de gebruiker toegewezen beheerde identiteit meer nodig is, doet u het volgende:

Gebruik een account dat is gekoppeld aan het Azure-abonnement dat de virtuele-machineschaalset bevat, of u zich nu lokaal aanmeldt of via Azure Portal.

Laad de sjabloon in een editor en zoek de gewenste

Microsoft.Compute/virtualMachineScaleSets-resource op in de sectieresources. Als u een virtuele-machineschaalset hebt die alleen een door de gebruiker toegewezen beheerde identiteit heeft, kunt u deze uitschakelen door het identiteitstype te wijzigen inNone.In het volgende voorbeeld ziet u hoe u alle door de gebruiker beheerde identiteiten verwijdert uit een VM zonder door het systeem toegewezen beheerde identiteiten:

{ "name": "[variables('vmssName')]", "apiVersion": "2018-06-01", "location": "[parameters(Location')]", "identity": { "type": "None" } }Microsoft.Compute/virtualMachineScaleSets API versie 01-06-2018

Als u één door de gebruiker toegewezen beheerde identiteit uit een virtuele-machineschaalset wilt verwijderen, verwijdert u deze uit de woordenlijst

userAssignedIdentities.Als u een door het systeem toegewezen identiteit hebt, bewaart u deze in de waarde

typeonder de waardeidentity.Microsoft.Compute/virtualMachineScaleSets API versie 01-12-2017

Als u één door de gebruiker toegewezen beheerde identiteit uit een virtuele-machineschaalset wilt verwijderen, verwijdert u deze uit de matrix

identityIds.Als u een door het systeem toegewezen beheerde identiteit hebt, bewaart u deze in de waarde

typeonder de waardeidentity.

Volgende stappen

In dit artikel leert u om met behulp van CURL het Azure Resource Manager REST-eindpunt aan te roepen en daarmee de volgende beheerde identiteiten uit te voeren voor bewerkingen van Azure-resources op een virtuele-machineschaalset:

- De door het systeem toegewezen beheerde identiteit inschakelen en uitschakelen op een virtuele-machineschaalset van Azure

- Een door de gebruiker toegewezen beheerde identiteit toevoegen aan en verwijderen uit een virtuele-machineschaalset van Azure

Als u nog geen Azure-account hebt, registreer u dan voor een gratis account voordat u verdergaat.

Vereisten

Zie Wat zijn beheerde identiteiten voor Azure-resources? als u niet bekend met beheerde identiteiten voor Azure-resources. Zie Beheerde identiteitstypen voor meer informatie over door het systeem toegewezen en door de gebruiker toegewezen beheerde identiteitstypen.

Voor het uitvoeren van de beheerbewerkingen in dit artikel zijn voor uw account de volgende Azure-roltoewijzingen nodig:

Inzender voor virtuele machines voor het maken van een virtuele-machineschaalset en het inschakelen en verwijderen van een door het systeem en/of de gebruiker toegewezen beheerde identiteit op/uit een virtuele-machineschaalset.

De rol van inzender voor beheerde identiteit voor het maken van een door de gebruiker toegewezen beheerde identiteit.

De rol van operator voor beheerde identiteit voor het toewijzen/verwijderen van een door de gebruiker toegewezen identiteit aan/uit een virtuele-machine schaalset.

Notitie

Er zijn geen extra microsoft Entra-adreslijsttoewijzingen vereist.

Gebruik de Bash-omgeving in Azure Cloud Shell. Zie quickstart voor Bash in Azure Cloud Shell voor meer informatie.

Installeer de Azure CLI, indien gewenst, om CLI-referentieopdrachten uit te voeren. Als u in Windows of macOS werkt, kunt u Azure CLI uitvoeren in een Docker-container. Zie De Azure CLI uitvoeren in een Docker-container voor meer informatie.

Als u een lokale installatie gebruikt, meldt u zich aan bij Azure CLI met behulp van de opdracht az login. Volg de stappen die worden weergegeven in de terminal, om het verificatieproces te voltooien. Raadpleeg Aanmelden bij Azure CLI voor aanvullende aanmeldingsopties.

Installeer de Azure CLI-extensie bij het eerste gebruik, wanneer u hierom wordt gevraagd. Raadpleeg Extensies gebruiken met Azure CLI voor meer informatie over extensies.

Voer az version uit om de geïnstalleerde versie en afhankelijke bibliotheken te vinden. Voer az upgrade uit om te upgraden naar de nieuwste versie.

Door het systeem toegewezen beheerde identiteit

In deze sectie leert u hoe u een door het systeem toegewezen beheerde identiteit op een virtuele-machineschaalset kunt inschakelen en uitschakelen waarbij u CURL gebruikt om het Azure Resource Manager REST-eindpunt aan te roepen.

Door het systeem toegewezen beheerde identiteit inschakelen tijdens het maken van een virtuele-machineschaalset

Als u een virtuele-machineschaalset wilt maken waarvoor door het systeem toegewezen beheerde identiteit is ingeschakeld, moet u een virtuele-machineschaalset maken en een toegangstoken ophalen om curl te gebruiken om het Resource Manager-eindpunt aan te roepen met de door het systeem toegewezen beheerde identiteitstypewaarde.

Maak met az group create een resourcegroep voor de insluiting en implementatie van uw virtuele-machineschaalset en de bijbehorende resources. U kunt deze stap overslaan als u al een resourcegroep hebt die u in plaats daarvan wilt gebruiken:

az group create --name myResourceGroup --location westusMaak een netwerkinterface voor uw virtuele-machineschaalset:

az network nic create -g myResourceGroup --vnet-name myVnet --subnet mySubnet -n myNicHaal een Bearer-toegangstoken op dat u in de volgende stap in de autorisatie-header gaat gebruiken om uw virtuele-machineschaalset te maken met een door het systeem toegewezen beheerde identiteit.

az account get-access-tokenMaak in Azure Cloud Shell een virtuele-machineschaalset door met behulp van CURL het Azure Resource Manager REST-eindpunt aan te roepen. In het volgende voorbeeld wordt een virtuele-machineschaalset gemaakt met de naam myVMSS in de resourcegroep myResourceGroup met een door het systeem toegewezen beheerde identiteit, zoals aangegeven in de aanvraagbody met de waarde

"identity":{"type":"SystemAssigned"}. Vervang<ACCESS TOKEN>door de waarde die u in de vorige stap hebt ontvangen toen u een Bearer-toegangstoken en de<SUBSCRIPTION ID>-waarde hebt aangevraagd die van toepassing zijn voor uw omgeving.curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01' -X PUT -d '{"sku":{"tier":"Standard","capacity":3,"name":"Standard_D1_v2"},"location":"eastus","identity":{"type":"SystemAssigned"},"properties":{"overprovision":true,"virtualMachineProfile":{"storageProfile":{"imageReference":{"sku":"2016-Datacenter","publisher":"MicrosoftWindowsServer","version":"latest","offer":"WindowsServer"},"osDisk":{"caching":"ReadWrite","managedDisk":{"storageAccountType":"StandardSSD_LRS"},"createOption":"FromImage"}},"osProfile":{"computerNamePrefix":"myVMSS","adminUsername":"azureuser","adminPassword":"myPassword12"},"networkProfile":{"networkInterfaceConfigurations":[{"name":"myVMSS","properties":{"primary":true,"enableIPForwarding":true,"ipConfigurations":[{"name":"myVMSS","properties":{"subnet":{"id":"/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Network/virtualNetworks/myVnet/subnets/mySubnet"}}}]}}]}},"upgradePolicy":{"mode":"Manual"}}}' -H "Content-Type: application/json" -H "Authorization: Bearer <ACCESS TOKEN>"PUT https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01 HTTP/1.1Aanvraagheaders

Aanvraagheader Beschrijving Content-Type Vereist. Ingesteld op application/json.Autorisatie Vereist. Ingesteld op een geldig Bearer-toegangstoken.Aanvraagbody

{ "sku":{ "tier":"Standard", "capacity":3, "name":"Standard_D1_v2" }, "location":"eastus", "identity":{ "type":"SystemAssigned" }, "properties":{ "overprovision":true, "virtualMachineProfile":{ "storageProfile":{ "imageReference":{ "sku":"2016-Datacenter", "publisher":"MicrosoftWindowsServer", "version":"latest", "offer":"WindowsServer" }, "osDisk":{ "caching":"ReadWrite", "managedDisk":{ "storageAccountType":"StandardSSD_LRS" }, "createOption":"FromImage" } }, "osProfile":{ "computerNamePrefix":"myVMSS", "adminUsername":"azureuser", "adminPassword":"myPassword12" }, "networkProfile":{ "networkInterfaceConfigurations":[ { "name":"myVMSS", "properties":{ "primary":true, "enableIPForwarding":true, "ipConfigurations":[ { "name":"myVMSS", "properties":{ "subnet":{ "id":"/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Network/virtualNetworks/myVnet/subnets/mySubnet" } } } ] } } ] } }, "upgradePolicy":{ "mode":"Manual" } } }

Een door het systeem toegewezen beheerde identiteit inschakelen op een bestaande virtuele-machineschaalset

Als u een door het systeem toegewezen beheerde identiteit wilt inschakelen op een bestaande virtuele-machineschaalset, moet u een toegangstoken verkrijgen en vervolgens met CURL het Resource Manager REST-eindpunt aanroepen om het identiteitstype bij te werken.

Haal een Bearer-toegangstoken op dat u in de volgende stap in de autorisatie-header gaat gebruiken om uw virtuele-machineschaalset te maken met een door het systeem toegewezen beheerde identiteit.

az account get-access-tokenGebruik de volgende CURL-opdracht om het Azure Resource Manager REST-eindpunt aan te roepen, zodat u de door het systeem toegewezen beheerde identiteit kunt inschakelen voor de virtuele-machineschaalset, zoals aangegeven in de aanvraagbody door de waarde

{"identity":{"type":"SystemAssigned"}voor een virtuele-machineschaalset met de naam myVMSS. Vervang<ACCESS TOKEN>door de waarde die u in de vorige stap hebt ontvangen toen u een Bearer-toegangstoken en de<SUBSCRIPTION ID>-waarde hebt aangevraagd die van toepassing zijn voor uw omgeving.Belangrijk

U moet de door de gebruiker toegewezen beheerde identiteiten weergeven met behulp van de volgende CURL-opdracht

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.Compute/virtualMachineScaleSets/<VMSS NAME>?api-version=2018-06-01' -H "Authorization: Bearer <ACCESS TOKEN>", zodat u geen bestaande door de gebruiker aan de virtuele-machineschaalset toegewezen beheerde identiteiten verwijdert. Als u door de gebruiker toegewezen beheerde identiteiten hebt die zijn toegewezen aan de virtuele-machineschaalset, zoals aangegeven in deidentity-waarde in het antwoord, gaat u verder met stap 3 waarin wordt getoond hoe u door de gebruiker toegewezen beheerde identiteiten kunt behouden terwijl de door het systeem toegewezen beheerde identiteit wordt ingeschakeld op uw virtuele-machineschaalset.curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"SystemAssigned"}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01 HTTP/1.1Aanvraagheaders

Aanvraagheader Beschrijving Content-Type Vereist. Ingesteld op application/json.Autorisatie Vereist. Ingesteld op een geldig Bearer-toegangstoken.Aanvraagbody

{ "identity":{ "type":"SystemAssigned" } }Als u een door het systeem toegewezen beheerde identiteit wilt inschakelen op een virtuele-machineschaalset met bestaande door de gebruiker toegewezen beheerde identiteiten, moet u

SystemAssignedtoevoegen aan detype-waarde.Als aan uw virtuele-machineschaalset bijvoorbeeld de door de gebruiker toegewezen beheerde identiteiten

ID1enID2zijn toegewezen, en u een de door het systeem toegewezen beheerde identiteit wilt toevoegen aan de virtuele-machineschaalset, gebruikt u de volgende CURL-aanroep. Vervang<ACCESS TOKEN>en<SUBSCRIPTION ID>door de waarden die van toepassing zijn op uw omgeving.In API-versie

2018-06-01worden door de gebruiker toegewezen beheerde identiteiten opgeslagen in deuserAssignedIdentities-waarde in een woordenlijstindeling, dit in tegenstelling tot deidentityIds-waarde in een matrixindeling die wordt gebruikt in API-versie2017-12-01.API VERSION 2018-06-01

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"SystemAssigned,UserAssigned", "userAssignedIdentities":{"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{},"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2":{}}}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01 HTTP/1.1Aanvraagheaders

Aanvraagheader Beschrijving Content-Type Vereist. Ingesteld op application/json.Autorisatie Vereist. Ingesteld op een geldig Bearer-toegangstoken.Aanvraagbody

{ "identity":{ "type":"SystemAssigned,UserAssigned", "userAssignedIdentities":{ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{ }, "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2":{ } } } }API VERSION 2017-12-01

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01' -X PATCH -d '{"identity":{"type":"SystemAssigned,UserAssigned", "identityIds":["/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1","/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2"]}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01 HTTP/1.1Aanvraagheaders

Aanvraagheader Beschrijving Content-Type Vereist. Ingesteld op application/json.Autorisatie Vereist. Ingesteld op een geldig Bearer-toegangstoken.Aanvraagbody

{ "identity":{ "type":"SystemAssigned,UserAssigned", "identityIds":[ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1", "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2" ] } }

Een door het systeem toegewezen beheerde identiteit uitschakelen vanuit een virtuele-machineschaalset

Als u een door het systeem toegewezen identiteit wilt uitschakelen op een bestaande virtuele-machineschaalset, moet u een toegangstoken verkrijgen en vervolgens met CURL het Resource Manager REST-eindpunt aanroepen om het identiteitstype bij te werken naar None.

Haal een Bearer-toegangstoken op dat u in de volgende stap in de autorisatie-header gaat gebruiken om uw virtuele-machineschaalset te maken met een door het systeem toegewezen beheerde identiteit.

az account get-access-tokenWerk de virtuele-machineschaalset waarbij u met CURL het Azure Resource Manager REST-eindpunt aanroept om de door het systeem toegewezen beheerde identiteit uit te schakelen. In het volgende voorbeeld wordt een door het systeem toegewezen beheerde identiteit zoals aangegeven in de aanvraagbody met de waarde

{"identity":{"type":"None"}}uitgeschakeld vanuit een virtuele-machineschaalset met de naam myVMSS. Vervang<ACCESS TOKEN>door de waarde die u in de vorige stap hebt ontvangen toen u een Bearer-toegangstoken en de<SUBSCRIPTION ID>-waarde hebt aangevraagd die van toepassing zijn voor uw omgeving.Belangrijk

U moet de door de gebruiker toegewezen beheerde identiteiten weergeven met behulp van de volgende CURL-opdracht

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.Compute/virtualMachineScaleSets/<VMSS NAME>?api-version=2018-06-01' -H "Authorization: Bearer <ACCESS TOKEN>", zodat u geen bestaande door de gebruiker aan de virtuele-machineschaalset toegewezen beheerde identiteiten verwijdert. Als u een door de gebruiker aan de virtuele-machineschaalset toegewezen beheerde identiteit hebt, gaat u verder met stap 3 waarin wordt getoond hoe u door de gebruiker toegewezen beheerde identiteiten kunt behouden terwijl de door het systeem toegewezen beheerde identiteit wordt verwijderd van uw virtuele-machineschaalset.curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"None"}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01 HTTP/1.1Aanvraagheaders

Aanvraagheader Beschrijving Content-Type Vereist. Ingesteld op application/json.Autorisatie Vereist. Ingesteld op een geldig Bearer-toegangstoken.Aanvraagbody

{ "identity":{ "type":"None" } }Als u een door het systeem toegewezen beheerde identiteit wilt verwijderen uit een virtuele-machineschaalset met door de gebruiker toegewezen beheerde identiteiten, verwijdert u

SystemAssigneduit de{"identity":{"type:" "}}-waarde en behoudt u deUserAssigned-waarde en deuserAssignedIdentities-woordenlijstwaarden als u API-versie 2018-06-01 gebruikt. Als u API-versie 2017-12-01 of eerder gebruikt, moet u deidentityIds-matrix blijven gebruiken.

Door de gebruiker toegewezen beheerde identiteit

In deze sectie leert u hoe u een door de gebruiker toegewezen beheerde identiteit kunt toevoegen aan/verwijderen uit een virtuele-machineschaalset, door met behulp van CURL het Azure Resource Manager REST-eindpunt aan te roepen.

Door de gebruiker toegewezen beheerde identiteit inschakelen tijdens het maken van een virtuele-machineschaalset

Haal een Bearer-toegangstoken op dat u in de volgende stap in de autorisatie-header gaat gebruiken om uw virtuele-machineschaalset te maken met een door het systeem toegewezen beheerde identiteit.

az account get-access-tokenMaak een netwerkinterface voor uw virtuele-machineschaalset:

az network nic create -g myResourceGroup --vnet-name myVnet --subnet mySubnet -n myNicHaal een Bearer-toegangstoken op dat u in de volgende stap in de autorisatie-header gaat gebruiken om uw virtuele-machineschaalset te maken met een door het systeem toegewezen beheerde identiteit.

az account get-access-tokenMaak een door de gebruiker toegewezen beheerde identiteit met behulp van de instructies die hier worden gevonden: Een door de gebruiker toegewezen beheerde identiteit maken.

Maak een virtuele-machineschaalset door met behulp van CURL het Azure Resource Manager REST-eindpunt aan te roepen. In het volgende voorbeeld wordt een virtuele-machineschaalset gemaakt met de naam myVMSS in de resourcegroep myResourceGroup met een door de gebruiker toegewezen beheerde identiteit

ID1, zoals aangegeven in de aanvraagbody met de waarde"identity":{"type":"UserAssigned"}. Vervang<ACCESS TOKEN>door de waarde die u in de vorige stap hebt ontvangen toen u een Bearer-toegangstoken en de<SUBSCRIPTION ID>-waarde hebt aangevraagd die van toepassing zijn voor uw omgeving.API VERSION 2018-06-01

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01' -X PUT -d '{"sku":{"tier":"Standard","capacity":3,"name":"Standard_D1_v2"},"location":"eastus","identity":{"type":"UserAssigned","userAssignedIdentities":{"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{}}},"properties":{"overprovision":true,"virtualMachineProfile":{"storageProfile":{"imageReference":{"sku":"2016-Datacenter","publisher":"MicrosoftWindowsServer","version":"latest","offer":"WindowsServer"},"osDisk":{"caching":"ReadWrite","managedDisk":{"storageAccountType":"StandardSSD_LRS"},"createOption":"FromImage"}},"osProfile":{"computerNamePrefix":"myVMSS","adminUsername":"azureuser","adminPassword":"myPassword12"},"networkProfile":{"networkInterfaceConfigurations":[{"name":"myVMSS","properties":{"primary":true,"enableIPForwarding":true,"ipConfigurations":[{"name":"myVMSS","properties":{"subnet":{"id":"/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Network/virtualNetworks/myVnet/subnets/mySubnet"}}}]}}]}},"upgradePolicy":{"mode":"Manual"}}}' -H "Content-Type: application/json" -H "Authorization: Bearer <ACCESS TOKEN>"PUT https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01 HTTP/1.1Aanvraagheaders

Aanvraagheader Beschrijving Content-Type Vereist. Ingesteld op application/json.Autorisatie Vereist. Ingesteld op een geldig Bearer-toegangstoken.Aanvraagbody

{ "sku":{ "tier":"Standard", "capacity":3, "name":"Standard_D1_v2" }, "location":"eastus", "identity":{ "type":"UserAssigned", "userAssignedIdentities":{ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{ } } }, "properties":{ "overprovision":true, "virtualMachineProfile":{ "storageProfile":{ "imageReference":{ "sku":"2016-Datacenter", "publisher":"MicrosoftWindowsServer", "version":"latest", "offer":"WindowsServer" }, "osDisk":{ "caching":"ReadWrite", "managedDisk":{ "storageAccountType":"StandardSSD_LRS" }, "createOption":"FromImage" } }, "osProfile":{ "computerNamePrefix":"myVMSS", "adminUsername":"azureuser", "adminPassword":"myPassword12" }, "networkProfile":{ "networkInterfaceConfigurations":[ { "name":"myVMSS", "properties":{ "primary":true, "enableIPForwarding":true, "ipConfigurations":[ { "name":"myVMSS", "properties":{ "subnet":{ "id":"/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Network/virtualNetworks/myVnet/subnets/mySubnet" } } } ] } } ] } }, "upgradePolicy":{ "mode":"Manual" } } }API VERSION 2017-12-01

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01' -X PUT -d '{"sku":{"tier":"Standard","capacity":3,"name":"Standard_D1_v2"},"location":"eastus","identity":{"type":"UserAssigned","identityIds":["/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1"]},"properties":{"overprovision":true,"virtualMachineProfile":{"storageProfile":{"imageReference":{"sku":"2016-Datacenter","publisher":"MicrosoftWindowsServer","version":"latest","offer":"WindowsServer"},"osDisk":{"caching":"ReadWrite","managedDisk":{"storageAccountType":"StandardSSD_LRS"},"createOption":"FromImage"}},"osProfile":{"computerNamePrefix":"myVMSS","adminUsername":"azureuser","adminPassword":"myPassword12"},"networkProfile":{"networkInterfaceConfigurations":[{"name":"myVMSS","properties":{"primary":true,"enableIPForwarding":true,"ipConfigurations":[{"name":"myVMSS","properties":{"subnet":{"id":"/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Network/virtualNetworks/myVnet/subnets/mySubnet"}}}]}}]}},"upgradePolicy":{"mode":"Manual"}}}' -H "Content-Type: application/json" -H "Authorization: Bearer <ACCESS TOKEN>"PUT https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01 HTTP/1.1Aanvraagheaders

Aanvraagheader Beschrijving Content-Type Vereist. Ingesteld op application/json.Autorisatie Vereist. Ingesteld op een geldig Bearer-toegangstoken.Aanvraagbody

{ "sku":{ "tier":"Standard", "capacity":3, "name":"Standard_D1_v2" }, "location":"eastus", "identity":{ "type":"UserAssigned", "identityIds":[ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1" ] }, "properties":{ "overprovision":true, "virtualMachineProfile":{ "storageProfile":{ "imageReference":{ "sku":"2016-Datacenter", "publisher":"MicrosoftWindowsServer", "version":"latest", "offer":"WindowsServer" }, "osDisk":{ "caching":"ReadWrite", "managedDisk":{ "storageAccountType":"StandardSSD_LRS" }, "createOption":"FromImage" } }, "osProfile":{ "computerNamePrefix":"myVMSS", "adminUsername":"azureuser", "adminPassword":"myPassword12" }, "networkProfile":{ "networkInterfaceConfigurations":[ { "name":"myVMSS", "properties":{ "primary":true, "enableIPForwarding":true, "ipConfigurations":[ { "name":"myVMSS", "properties":{ "subnet":{ "id":"/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Network/virtualNetworks/myVnet/subnets/mySubnet" } } } ] } } ] } }, "upgradePolicy":{ "mode":"Manual" } } }

Een door de gebruiker toegewezen beheerde identiteit toewijzen aan een bestaande virtuele-machineschaalset van Azure

Haal een Bearer-toegangstoken op dat u in de volgende stap in de autorisatie-header gaat gebruiken om uw virtuele-machineschaalset te maken met een door het systeem toegewezen beheerde identiteit.

az account get-access-tokenMaak een door de gebruiker toegewezen beheerde identiteit met behulp van de hier vermelde instructies: Een door de gebruiker toegewezen beheerde identiteit maken.

U moet de identiteitstypen weergeven die aan de virtuele-machineschaalset zijn toegewezen met behulp van de volgende CURL-opdracht, zodat u geen bestaande door de gebruiker of het systeem aan de virtuele-machineschaalset toegewezen identiteiten verwijdert. Als u beheerde identiteiten hebt die zijn toegewezen aan de virtuele-machineschaalset, worden deze weergegeven in de

identity-waarde.curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.Compute/virtualMachineScaleSets/<VMSS NAME>?api-version=2018-06-01' -H "Authorization: Bearer <ACCESS TOKEN>"GET https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.Compute/virtualMachineScaleSets/<VMSS NAME>?api-version=2018-06-01 HTTP/1.1Aanvraagheaders

Aanvraagheader Beschrijving Autorisatie Vereist. Ingesteld op een geldig Bearer-toegangstoken.Als u geen door de gebruiker of het systeem toegewezen beheerde identiteiten hebt die aan de virtuele-machineschaalset zijn toegewezen, gebruikt u de volgende CURL-opdracht om het Azure Resource Manager REST-eindpunt aan te roepen voor het toewijzen van de eerste door de gebruiker toegewezen beheerde identiteit aan de virtuele-machineschaalset. Als u door de gebruiker of het systeem toegewezen beheerde identiteiten hebt die zijn toegewezen aan de virtuele-machineschaalset, gaat u verder met stap 5 waarin wordt getoond hoe u meerdere door de gebruiker toegewezen beheerde identiteiten aan een virtuele-machineschaalset kunt toevoegen terwijl u tevens de door het systeem toegewezen beheerde identiteit behoudt.

In het volgende voorbeeld wordt een door de gebruiker toegewezen beheerde identiteit

ID1toegewezen aan een virtuele-machineschaalset met de naam myVMSS in de resourcegroep myResourceGroup. Vervang<ACCESS TOKEN>door de waarde die u in de vorige stap hebt ontvangen toen u een Bearer-toegangstoken en de<SUBSCRIPTION ID>-waarde hebt aangevraagd die van toepassing zijn voor uw omgeving.API VERSION 2018-06-01

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-12-01' -X PATCH -d '{"identity":{"type":"userAssigned", "userAssignedIdentities":{"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{}}}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-12-01 HTTP/1.1Aanvraagheaders

Aanvraagheader Beschrijving Content-Type Vereist. Ingesteld op application/json.Autorisatie Vereist. Ingesteld op een geldig Bearer-toegangstoken.Aanvraagbody

{ "identity":{ "type":"userAssigned", "userAssignedIdentities":{ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{ } } } }API VERSION 2017-12-01

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01' -X PATCH -d '{"identity":{"type":"userAssigned", "identityIds":["/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1"]}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01 HTTP/1.1Aanvraagheaders

Aanvraagheader Beschrijving Content-Type Vereist. Ingesteld op application/json.Autorisatie Vereist. Ingesteld op een geldig Bearer-toegangstoken.Aanvraagbody

{ "identity":{ "type":"userAssigned", "identityIds":[ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1" ] } }Als u een bestaande door de gebruiker of door het systeem toegewezen beheerde identiteit hebt die is toegewezen aan uw virtuele-machineschaalset:

API VERSION 2018-06-01

Voeg de door de gebruiker toegewezen beheerde identiteit toe aan de woordenlijstwaarde

userAssignedIdentities.Als u bijvoorbeeld een door het systeem toegewezen beheerde identiteit en de momenteel door de gebruiker aan uw virtuele-machineschaalset toegewezen beheerde identiteit

ID1hebt en u de door de gebruiker toegewezen beheerde identiteitID2wilt toevoegen:curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"SystemAssigned, UserAssigned", "userAssignedIdentities":{"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{},"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2":{}}}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01 HTTP/1.1Aanvraagheaders

Aanvraagheader Beschrijving Content-Type Vereist. Ingesteld op application/json.Autorisatie Vereist. Ingesteld op een geldig Bearer-toegangstoken.Aanvraagbody

{ "identity":{ "type":"SystemAssigned, UserAssigned", "userAssignedIdentities":{ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1":{ }, "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2":{ } } } }API VERSION 2017-12-01

Bewaar de door de gebruiker toegewezen beheerde identiteiten die u in de matrixwaarde

identityIdswilt houden waarbij u de nieuwe door de gebruiker toegewezen beheerde identiteit toevoegt.Als u bijvoorbeeld een door het systeem toegewezen identiteit en de momenteel door de gebruiker aan uw virtuele-machineschaalset toegewezen beheerde identiteit

ID1hebt en u hieraan de door de gebruiker toegewezen beheerde identiteitID2wilt toevoegen:curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01' -X PATCH -d '{"identity":{"type":"SystemAssigned, UserAssigned", "identityIds":["/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1","/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2"]}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01 HTTP/1.1Aanvraagheaders

Aanvraagheader Beschrijving Content-Type Vereist. Ingesteld op application/json.Autorisatie Vereist. Ingesteld op een geldig Bearer-toegangstoken.Aanvraagbody

{ "identity":{ "type":"SystemAssigned, UserAssigned", "identityIds":[ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1", "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2" ] } }

Een door de gebruiker toegewezen beheerde identiteit uit een virtuele-machineschaalset verwijderen

Haal een Bearer-toegangstoken op dat u in de volgende stap in de autorisatie-header gaat gebruiken om uw virtuele-machineschaalset te maken met een door het systeem toegewezen beheerde identiteit.

az account get-access-tokenU moet de beheerde identiteiten weergeven met behulp van de volgende CURL-opdracht, zodat u geen bestaande door de gebruiker toegewezen beheerde identiteiten verwijdert die aan de virtuele-machineschaalset toegewezen moeten blijven of de aan het systeem toegewezen beheerde identiteit verwijdert:

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.Compute/virtualMachineScaleSets/<VMSS NAME>?api-version=2018-06-01' -H "Authorization: Bearer <ACCESS TOKEN>"GET https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.Compute/virtualMachineScaleSets/<VMSS NAME>?api-version=2018-06-01 HTTP/1.1Aanvraagheaders

Aanvraagheader Beschrijving Autorisatie Vereist. Ingesteld op een geldig Bearer-toegangstoken.Als u beheerde identiteiten hebt die aan de virtuele machine zijn toegewezen, worden deze in het antwoord in de

identity-waarde weergegeven.Als bij u bijvoorbeeld de door de gebruiker toegewezen beheerde identiteiten

ID1enID2zijn toegewezen aan uw virtuele-machineschaalset, en u wilt dat alleenID1blijft toegewezen en dat de door het systeem toegewezen beheerde identiteit behouden blijft:API VERSION 2018-06-01

Voeg

nulltoe aan de door de gebruiker toegewezen beheerde identiteit die u wilt verwijderen:curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"SystemAssigned, UserAssigned", "userAssignedIdentities":{"/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2":null}}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01 HTTP/1.1Aanvraagheaders

Aanvraagheader Beschrijving Content-Type Vereist. Ingesteld op application/json.Autorisatie Vereist. Ingesteld op een geldig Bearer-toegangstoken.Aanvraagbody

{ "identity":{ "type":"SystemAssigned, UserAssigned", "userAssignedIdentities":{ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID2":null } } }API VERSION 2017-12-01

Bewaar alleen de door de gebruiker toegewezen beheerde identiteit(en) die u in de

identityIds-matrix wilt behouden:curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01' -X PATCH -d '{"identity":{"type":"SystemAssigned,UserAssigned", "identityIds":["/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1"]}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2017-12-01 HTTP/1.1Aanvraagheaders

Aanvraagheader Beschrijving Content-Type Vereist. Ingesteld op application/json.Autorisatie Vereist. Ingesteld op een geldig Bearer-toegangstoken.Aanvraagbody

{ "identity":{ "type":"SystemAssigned,UserAssigned", "identityIds":[ "/subscriptions/<SUBSCRIPTION ID>/resourcegroups/myResourceGroup/providers/Microsoft.ManagedIdentity/userAssignedIdentities/ID1" ] } }

Als uw virtuele-machineschaalset zowel door het systeem toegewezen als door de gebruiker toegewezen beheerde identiteiten bevat, kunt u alle door de gebruiker toegewezen beheerde identiteiten verwijderen door te schakelen naar het gebruik van alleen het door het systeem toegewezen beheerde identiteiten met de volgende opdracht:

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"SystemAssigned"}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"

PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01 HTTP/1.1

Aanvraagheaders

| Aanvraagheader | Beschrijving |

|---|---|

| Content-Type | Vereist. Ingesteld op application/json. |

| Autorisatie | Vereist. Ingesteld op een geldig Bearer-toegangstoken. |

Aanvraagbody

{

"identity":{

"type":"SystemAssigned"

}

}

Als uw virtuele-machineschaalset alleen door de gebruiker toegewezen beheerde identiteiten bevat en u deze allemaal wilt verwijderen, gebruikt u de volgende opdracht:

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01' -X PATCH -d '{"identity":{"type":"None"}}' -H "Content-Type: application/json" -H Authorization:"Bearer <ACCESS TOKEN>"

PATCH https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachineScaleSets/myVMSS?api-version=2018-06-01 HTTP/1.1

Aanvraagheaders

| Aanvraagheader | Beschrijving |

|---|---|

| Content-Type | Vereist. Ingesteld op application/json. |

| Autorisatie | Vereist. Ingesteld op een geldig Bearer-toegangstoken. |

Aanvraagbody

{

"identity":{

"type":"None"

}

}

Volgende stappen

Zie voor informatie over het maken, weergeven of verwijderen van door de gebruiker toegewezen beheerde identiteiten met behulp van REST: