Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

De Kubernetes-community brengt ongeveer elke vier maanden kleine versies uit.

Secundaire versiereleases bevatten nieuwe functies en verbeteringen. Patch releases komen vaker voor (soms wekelijks) en zijn bedoeld voor kritieke bugfixes binnen een kleine versie. Patchreleases bevatten oplossingen voor beveiligingsproblemen of belangrijke bugs.

Kubernetes-versies

Kubernetes maakt gebruik van het standaard versiebeheerschema voor Semantic Versioning voor elke versie:

[major].[minor].[patch]

Examples:

1.29.2

1.29.1

Elk nummer in de versie weerspiegelt de compatibiliteit met eerdere versies:

- Primaire versies: Introduceer incompatibele API-wijzigingen of breek achterwaartse compatibiliteit.

- Secundaire versies: Nieuwe functies toevoegen terwijl compatibiliteit met eerdere versies behouden blijft.

- Patchversies: Bevatten achterwaarts compatibele bugfixes.

Gebruik altijd de nieuwste patchrelease voor uw huidige secundaire versie. Als uw productiecluster bijvoorbeeld draait op 1.29.1 en 1.29.2 de nieuwste patchversie beschikbaar is voor de subversie 1.29, moet u zo snel mogelijk upgraden naar 1.29.2 zodat uw cluster volledig is gepatcht en ondersteund.

AKS Kubernetes-releasekalender

Controleer de AKS Kubernetes-releasekalender voor toekomstige versiereleases. Als u realtime-updates van de status van de regio-release en releaseopmerkingen van de versie wilt bekijken, gaat u naar de AKS-releasestatuswebpagina. Zie AKS Release Tracker voor meer informatie over de webpagina met de releasestatus.

Notitie

AKS volgt 12 maanden ondersteuning voor een Kubernetes-versie die algemeen beschikbaar (GA) is. Lees onze veelgestelde vragen voor meer informatie over ons ondersteuningsbeleid voor Kubernetes-versiebeheer.

Zie de Kubernetes-geschiedenis voor de vorige releasegeschiedenis.

| K8s-versie | Upstream-uitgave | AKS Preview | AKS GA | Einde van het leven | Platformondersteuning |

|---|---|---|---|---|---|

| 1,29 | December 2023 | februari 2024 | Maart 2024 | mrt 2025 | Tot 1.33 GA |

| 1,30 | April 2024 | Jun 2024 | Juli 2024 | Juli 2025 | Tot 1.34 GA |

| 1.31 | aug 2024 | Oktober 2024 | November 2024 | nov. 2025 | Tot 1.35 GA |

| 1.32 | December 2024 | Februari 2025 | apr. 2025 | Maart 2026 | Tot 1.36 GA |

| 1.33 | apr. 2025 | Mei 2025 | jun. 2025 | Jun 2026 | Tot 1.37 GA |

LTS Versies

Notitie

Azure Linux 2.0 wordt beëindigd tijdens de LTS-periode van AKS v1.28–v1.31. Lees de sectie Azure Linux AKS LTS Releases voor meer informatie over het upgraden naar Azure Linux 3.0 op AKS v1.28–v1.31.

| K8s-versie | Upstream-uitgave | AKS Preview | AKS GA | Einde van het leven | LTS einde levensduur |

|---|---|---|---|---|---|

| 1.27 | apr 2023 | juni 2023 | juli 2023 | Juli 2024 | Juli 2025 |

| 1.28 | aug 2023 | sept. 2023 | nov. 2023 | jan 2025 | Februari 2026 |

| 1,29 | December 2023 | februari 2024 | Maart 2024 | mrt 2025 | Apr 2026 |

| 1,30 | April 2024 | Jun 2024 | Juli 2024 | Juli 2025 | Juli 2026 |

| 1.31 | aug 2024 | Oktober 2024 | November 2024 | nov. 2025 | November 2026 |

| 1.32 | December 2024 | Februari 2025 | apr. 2025 | Maart 2026 | Maart 2027 |

| 1.33 | apr. 2025 | Mei 2025 | jun. 2025 | Jun 2026 | Jun 2027 |

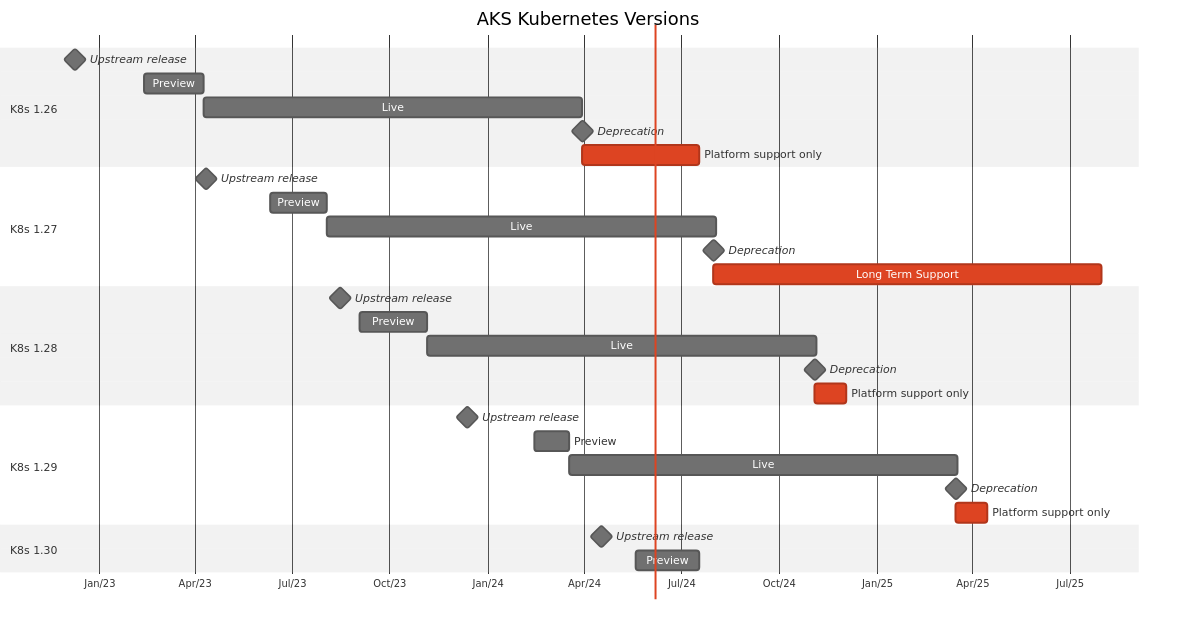

Gantt-diagram voor de AKS Kubernetes release planning

Als u deze informatie visueel wilt zien, ziet u hier een Gantt-diagram met alle huidige releases die worden weergegeven:

AKS-componenten met ingrijpende wijzigingen per versie

Let op de volgende belangrijke wijzigingen voordat u een upgrade uitvoert naar een van de beschikbare secundaire versies:

Kubernetes 1.33.0

| Invoegtoepassingen beheerd door AKS | AKS-onderdelen | Onderdelen van het besturingssysteem | Ingrijpende veranderingen | Opmerkingen |

|---|---|---|---|---|

| • aci-connector-linux 1.6.2 • addon-resizer v1.8.23-2 • ai-toolchain-operator 0.4.5 • aks-windows-gpu-device-plugin 0.0.19 • ama-logs-linux 3.1.26 • ama-logs-win win-3.1.26 • app-routing-operator 0.0.3 • azure-monitor-metrics-cfg-reader 6.16.0-main-04-15-2025-d78050c6-cfg • azure-monitor-metrics-ksm v2.15.0-4 • azure-monitor-metrics-linux 6.16.0-main-04-15-2025-d78050c6 • azure-monitor-metrics-target-allocator 6.16.0-main-04-15-2025-d78050c6-targetallocator • azure-monitor-metrics-windows 6.16.0-main-04-15-2025-d78050c6-win • azure-npm-image v1.5.45 • azure-npm-image-windows v1.5.5 • azure-policy 1.10.1 • azure-policy-webhook 1.10.0 • certgen v0.1.9 • cilium-agent 1.14.10-1 • cilium-envoy v1.31.5-250218 • cilium-operator-generic 1.14.10 • cloud-provider-node-manager-linux v1.33.0 • cloud-provider-node-manager-windows v1.33.0 • cluster-proportionele automatische schaalaanpassing v1.9.0-1 • container-networking-cilium-agent v1.16.6-250129 • container-networking-cilium-operator-generic v1.16.6-250129 • coredns v1.12.1-1 • kostenanalyse-agent v0.0.23 • kostenanalyse-opencost v1.111.0 • kostenanalyse-prometheus v2.54.1 • kostenanalyse-victoria-metrics v1.103.0 • extension-config-agent 1.23.3 • extensiemanager 1.23.3 • fqdn-policy v1.16.6-250129 • gpu-provisioner 0.3.3 • gezondheidcontrole-proxy v1.29.1 • hubble-relay v1.15.0 • image-cleaner v1.3.1 • ingress-appgw 1.8.1 • ip-masq-agent-v2 v0.1.15-2 • ipv6-hp-bpf v0.0.1 • keda v2.16.1 • keda-admission-webhooks v2.16.1 • keda-metrics-apiserver v2.16.1 • kube-egress-gateway-cni v0.0.20 • kube-egress-gateway-cni-ipam v0.0.20 • kube-egress-gateway-cnimanager v0.0.20 • kube-egress-gateway-daemon v0.0.20 • kube-egress-gateway-daemon-init v0.0.20 • metrics-server v0.7.2-6 • microsoft-defender-admission-controller 20250325.2 • microsoft-defender-low-level-collector 2.0.205 • microsoft-defender-low-level-init 1.3.81 • microsoft-defender-old-file-cleaner 1.0.214 • microsoft-defender-pod-collector 1.0.177 • microsoft-defender-security-publisher 1.0.211 • open-policy-agent-gatekeeper v3.18.2-1 • osm-bootstrap v1.2.9 • osm-controller v1.2.9 • osm-crds v1.2.9 • osm-healthcheck v1.2.9 • osm-init v1.2.9 • osm-injector v1.2.9 • osm-sidecar v1.32.2-hotfix.20241216 • overlay-vpa 1.2.1 • overlay-vpa-webhook-generation master.250430.1 • ratify-base v1.2.3 • retina-agent v0.0.31 • retina-agent-enterprise v0.1.9 • retina-agent-win v0.0.31 • retina-operator v0.1.9 • secrets-store-csi-driver v1.4.8 • secrets-store-csi-driver-windows v1.4.8 • secrets-store-driver-registrar-linux v2.11.1 • secrets-store-driver-registrar-windows v2.11.1 • secrets-store-livenessprobe-linux v2.13.1 • secrets-store-livenessprobe-windows v2.13.1 • secrets-store-provider-azure v1.6.2 • secrets-store-provider-azure-windows v1.6.2 • sgx-attestation 3.3.1 • sgx-plugin 1.0.0 • sgx-webhook 1.2.2 • tigera-operator v1.36.7 • windows-gmsa-webhook-image v0.12.1-2 • workload-identity-webhook v1.5.0 |

• addon-override-manager master.250116.1 • apiserver-network-proxy-server v0.30.3-hotfix.20240819 • app-routing-operator 0.2.5 • ccp-webhook master.250509.3 • cluster-autoscaler v1.32.1-aks • kostenanalyse-scraper v0.0.23 • customer-net-probe master.250430.1 • envoy v1.31.5-master.241218.3 • ingress-dispatcher v1.31.5-master.250126.7 • kube-state-metrics v2.15.0-4 • gpu-provisioner 0.3.3 • karpenter 0.7.3-aks • kube-egress-gateway-controller v0.0.20 • kubelet-serving-csr-approver v0.0.7 • live-patching-controller v0.0.8 |

• Linux - Ubuntu 22.04 • containerd 1.7.27-ubuntu22.04u1 • kubernetes-cri-tools 1.32.0-ubuntu22.04u3 • runc 1.2.6-ubuntu22.04u1 • Linux - AzureLinux 3.0 • containerd 2.0.0-4.azl3 • nvidia-container-toolkit 1.17.3 • Windows - Windows2022 • containerd v1.7.20-azure.1 |

• coredns v1.11.3-7 -> v1.12.1-1 • cloud-provider-node-manager-windows v1.32.5 -> v1.33.0 • cloud-provider-node-manager-linux v1.32.5 -> v1.33.0 |

Niet van toepassing. |

Kubernetes 1.32

| Invoegtoepassingen beheerd door AKS | AKS-onderdelen | Onderdelen van het besturingssysteem | Ingrijpende veranderingen | Opmerkingen |

|---|---|---|---|---|

| • Azure Policy 1.8.0 • Metrics-Server 0,6.3 • App-routeringsoperator v0.2.3 • KEDA 2.14.1 • Open Service Mesh v1.2.9 • Core DNS V1.9.4 • Overlay VPA 1.0.0 • Azure-Keyvault-SecretsProvider v1.4.5 • Application Gateway-ingangscontroller (AGIC) 1.7.2 • Image Cleaner v1.3.1 • Azure Workload Identity v1.3.0 • MDC Defender Low Level Collector 2.0.186 • open-policy-agent-gatekeeper v3.17.1 • Retina v0.0.17 |

• Cilium v1.17.0 • Clusterschaalaanpassing v1.30.6-aks • Tigera-Operator v1.34.7 |

• OS-afbeelding Ubuntu 22.04 Cgroups V2 • ContainerD 1.7.23-ubuntu22.04u1 voor Linux en v1.6.35+azure voor Windows • Azure Linux 3.0 • Cgroups V2 • ContainerD 1.7.13-3.azl |

• Calico v1.34.7 | Niet van toepassing. |

Kubernetes 1.31

| Invoegtoepassingen beheerd door AKS | AKS-onderdelen | Onderdelen van het besturingssysteem | Ingrijpende veranderingen | Opmerkingen |

|---|---|---|---|---|

| • Azure Policy 1.8.0 • Metrics-Server 0,6.3 • App-routeringsoperator v0.2.3 • KEDA 2.14.1 • Open Service Mesh v1.2.9 • Core DNS V1.9.4 • Overlay VPA 1.0.0 • Azure-Keyvault-SecretsProvider v1.4.5 • Application Gateway-ingangscontroller (AGIC) 1.7.2 • Image Cleaner v1.3.1 • Azure Workload Identity v1.3.0 • MDC Defender Low Level Collector 2.0.186 • open-policy-agent-gatekeeper v3.17.1 • Retina v0.0.17 |

• Cilium v1.16.6 • Cluster Autoscaler v1.30.6-aks • Tigera-Operator v1.30.11 |

• OS-afbeelding Ubuntu 22.04 Cgroups V2 • ContainerD 1.7.23-ubuntu22.04u1 voor Linux en v1.6.35+azure voor Windows • Azure Linux 3.0 • Cgroups V2 • ContainerD 1.7.13-3.azl |

• Calico 1.30.11 | Niet van toepassing. |

Kubernetes 1.30

| Invoegtoepassingen beheerd door AKS | AKS-onderdelen | Onderdelen van het besturingssysteem | Ingrijpende veranderingen | Opmerkingen |

|---|---|---|---|---|

| • Azure Policy 1.3.0 • App-routeringsoperator v0.2.3 • Metrics-Server 0,6.3 • KEDA 2.11.2 • Open Service Mesh 1.2.7 • Core DNS V1.9.4 • Overlay VPA 0.13.0 • Azure-Keyvault-SecretsProvider 1.4.1 • Application Gateway-ingangscontroller (AGIC) 1.7.2 • Image Cleaner v1.2.3 • Azure Workload Identity v1.2.0 • MDC Defender Security Publisher 1.0.68 • MDC Defender Old File Cleaner 1.3.68 • MDC Defender Pod Collector 1.0.78 • MDC Defender Low Level Collector 2.0.186 • Azure Active Directory Pod Identity 1.8.13.6 • GitOps 1.8.1 • CSI Secrets Store Driver 1.3.4-1 • azurefile-csi-driver 1.29.3 |

• Cilium v1.14.9 • CNI v1.4.43.1 (Standaard)/v1.5.11 (Azure CNI-overlay) • Cluster Autoscaler 1.27.3 • Tigera-Operator 1.30.7 |

• OS-afbeelding Ubuntu 22.04 Cgroups V2 • ContainerD 1.7.5 voor Linux en 1.7.1 voor Windows • Azure Linux 2.0 • Cgroups V2 • ContainerD 1.6 |

• Tigera-Operator 1.30.7 | Niet van toepassing. |

Kubernetes 1.29

| Invoegtoepassingen beheerd door AKS | AKS-onderdelen | Onderdelen van het besturingssysteem | Ingrijpende veranderingen | Opmerkingen |

|---|---|---|---|---|

| • Azure Policy 1.3.0 • csi-provisioner v4.0.0 • App-routeringsoperator v0.2.1 • csi-attacher v4.5.0 • csi-snapshotter v6.3.3 • snapshot-controller v6.3.3 • Metrics-Server 0,6.3 • KEDA 2.11.2 • Open Service Mesh 1.2.7 • Core DNS V1.9.4 • Overlay VPA 0.13.0 • Azure-Keyvault-SecretsProvider 1.4.1 • Application Gateway-ingangscontroller (AGIC) 1.7.2 • Image Cleaner v1.2.3 • Azure Workload Identity v1.2.0 • MDC Defender Security Publisher 1.0.68 • MDC Defender Old File Cleaner 1.3.68 • MDC Defender Pod Collector 1.0.78 • MDC Defender Low Level Collector 2.0.186 • Azure Active Directory Pod Identity 1.8.13.6 • GitOps 1.8.1 • CSI Secrets Store Driver 1.3.4-1 • azurefile-csi-driver 1.29.3 |

• Cilium v1.14.9 • CNI v1.4.43.1 (Standaard)/v1.5.11 (Azure CNI-overlay) • Cluster Autoscaler 1.27.3 • Tigera-Operator 1.30.7 |

• OS-afbeelding Ubuntu 22.04 Cgroups V2 • ContainerD 1.7.5 voor Linux en 1.7.1 voor Windows • Azure Linux 2.0 • Cgroups V2 • ContainerD 1.6 |

• Tigera-Operator 1.30.7 • csi-provisioner v4.0.0 • csi-attacher v4.5.0 • csi-snapshotter v6.3.3 • snapshot-controller v6.3.3 |

Niet van toepassing. |

alias minor-versie

Notitie

Alias kleine versie vereist Azure CLI versie 2.37 of hoger en API versie 20220401 of hoger. Gebruik az upgrade deze om de nieuwste versie van de CLI te installeren.

U kunt een AKS-cluster maken zonder een patchversie op te geven. Wanneer u een cluster maakt zonder een patch aan te wijzen, voert het cluster de nieuwste GA-patch van de secundaire versie uit. Als u bijvoorbeeld een cluster maakt met 1.29 en de meest recente GA-patch met 1.29.2 beschikbaar is, wordt uw cluster gemaakt met 1.29.2. Als u uw patchversie binnen dezelfde kleine versie wilt upgraden, gebruikt u autoupgrade.

Voer de az aks show --resource-group myResourceGroup --name myAKSCluster opdracht uit om te zien welke patch u gebruikt. De currentKubernetesVersion eigenschap toont de volledige Kubernetes-versie.

{

"apiServerAccessProfile": null,

"autoScalerProfile": null,

"autoUpgradeProfile": null,

"azurePortalFqdn": "myaksclust-myresourcegroup.portal.hcp.eastus.azmk8s.io",

"currentKubernetesVersion": "1.29.2",

}

Beleid voor ondersteuning van Kubernetes-versies

AKS definieert een algemeen beschikbare (GA)-versie als een versie die beschikbaar is in alle regio's en is ingeschakeld in alle SLO- of SLA-metingen. AKS ondersteunt drie ga-secundaire versies van Kubernetes:

AKS ondersteunt drie secundaire GA-versies:

- De nieuwste GA-versie (N).

- De twee vorige secundaire versies (N-1 en N-2).

- Elke ondersteunde secundaire versie kan elk willekeurig aantal patches op een bepaald moment ondersteunen. AKS behoudt zich het recht voor om patches te verwijderen als er een kritiek CVE- of beveiligingsprobleem wordt gedetecteerd. Raadpleeg voor informatie over de beschikbaarheid van patches en eventuele ad-hoc afstoting de releaseopmerkingen van de versie en bezoek de webpagina met de status van de AKS-release.

AKS biedt mogelijk ook ondersteuning voor preview-versies, die expliciet zijn gelabeld en onderhevig aan de voorwaarden voor preview.

AKS biedt platformondersteuning voor slechts één secundaire GA-versie van Kubernetes na de reguliere ondersteunde versies. Het platformondersteuningsvenster van Kubernetes-versies op AKS wordt 'N-3' genoemd. Zie platformondersteuningsbeleid voor meer informatie.

Notitie

AKS maakt gebruik van veilige implementatieprocedures die een geleidelijke implementatie van regio's omvatten. Dit betekent dat het maximaal 10 werkdagen kan duren voordat een nieuwe release of een nieuwe versie beschikbaar is in alle regio's.

Het ondersteunde venster van Secundaire versies van Kubernetes op AKS wordt 'N-2' genoemd, waarbij N verwijst naar de nieuwste release, wat betekent dat twee eerdere secundaire releases ook worden ondersteund.

Op de dag dat AKS bijvoorbeeld versie 1.29 introduceert, wordt ondersteuning geboden voor de volgende versies:

| Nieuwe kleine versie | Lijst met ondersteunde secundaire versies |

|---|---|

| 1,29 | 1.29, 1.28, 1.27 |

Wanneer een nieuwe secundaire versie wordt geïntroduceerd, wordt de oudste secundaire versie afgeschaft en verwijderd. Stel dat de huidige lijst met ondersteunde secundaire versies het volgende is:

1.29

1.28

1.27

Wanneer AKS 1.30 vrijgeeft, gaan alle 1.27-versies 30 dagen later uit de ondersteuning.

AKS kan elk aantal patches ondersteunen op basis van de beschikbaarheid van de upstream-communityrelease voor een bepaalde kleine versie. AKS behoudt zich het recht voor om een van deze patches op elk gewenst moment te verwijderen vanwege een CVE of mogelijk probleem met fouten. U wordt altijd aangemoedigd om de nieuwste patch voor een onderversie te gebruiken.

Platformondersteuningsbeleid

Platformondersteuningsbeleid is een verminderd ondersteuningsplan voor bepaalde niet-ondersteunde Kubernetes-versies. Tijdens platformondersteuning ontvangen klanten alleen ondersteuning van Microsoft voor AKS/Azure-platformgerelateerde problemen. Eventuele problemen met betrekking tot Kubernetes-functionaliteit en -onderdelen worden niet ondersteund.

Het platformondersteuningsbeleid is van toepassing op clusters in een n-3-versie (waarbij n de meest recente ondersteunde AKS GA subversie is) voordat het cluster overgaat naar n-4. Kubernetes v1.26 wordt bijvoorbeeld beschouwd als platformondersteuning wanneer v1.29 de nieuwste GA-versie is. Tijdens de versie v1.30-GA moet v1.26 echter automatisch worden bijgewerkt naar v1.27. Als u een n-2-versie gebruikt, wordt de versie n-3 verouderd op het moment dat deze overgaat naar n-3, en komt u in de ondersteunde fase van het platformbeleid.

AKS is afhankelijk van de releases en patches van Kubernetes, een Open Source-project dat alleen een schuifvenster van drie secundaire versies ondersteunt. AKS kan alleen volledige ondersteuning garanderen terwijl deze versies upstream worden onderhouden. Aangezien er upstream geen patches meer worden geproduceerd, kan AKS deze versies ongepatcht laten of een fork maken. Vanwege deze beperking biedt platformondersteuning geen ondersteuning voor het gebruik van Kubernetes upstream.

In deze tabel vindt u een overzicht van de ondersteuningsrichtlijnen voor communityondersteuning in vergelijking met platformondersteuning.

| Ondersteuningscategorie | Communityondersteuning (N-2) | Platformondersteuning (N-3) |

|---|---|---|

| Upgrades van N-3 naar een ondersteunde versie | Ondersteund | Ondersteund |

| Beschikbaarheid van platform (Azure) | Ondersteund | Ondersteund |

| Schalen van de knooppool | Ondersteund | Ondersteund |

| VM-beschikbaarheid | Ondersteund | Ondersteund |

| Problemen met betrekking tot opslag, netwerken | Ondersteund | Ondersteund, met uitzondering van opgeloste fouten en buiten gebruik gestelde onderdelen |

| Starten/stoppen | Ondersteund | Ondersteund |

| Certificaten roteren | Ondersteund | Ondersteund |

| SLA voor infrastructuur | Ondersteund | Ondersteund |

| SLA voor controlevlak | Ondersteund | Ondersteund |

| SLA (Platform) (AKS) | Ondersteund | Niet ondersteund |

| Kubernetes-onderdelen (inclusief invoegtoepassingen) | Ondersteund | Niet ondersteund |

| Componentenupdates | Ondersteund | Niet ondersteund |

| Hotfixes voor onderdelen | Ondersteund | Niet ondersteund |

| Opgeloste fouten toepassen | Ondersteund | Niet ondersteund |

| Beveiligingspatches toepassen | Ondersteund | Niet ondersteund |

| Kubernetes-API-ondersteuning | Ondersteund | Niet ondersteund |

| Knooppuntgroep maken | Ondersteund | Ondersteund |

| Cluster maken | Ondersteund | Niet ondersteund |

| Momentopname van knooppuntgroep | Ondersteund | Niet ondersteund |

| Upgrade van knooppuntafbeelding | Ondersteund | Ondersteund |

Notitie

De tabel is onderhevig aan wijzigingen en overzichten van algemene ondersteuningsscenario's. Scenario's met betrekking tot Kubernetes-functionaliteit en -onderdelen worden niet ondersteund voor N-3. Zie Ondersteuning en probleemoplossing voor AKS voor meer ondersteuning.

Ondersteunde kubectl versies

U kunt een kubectl versie gebruiken die een secundaire of nieuwere versie is dan uw kube-apiserver-versie. Kubernetes-ondersteuningsbeleid voor kubectl.

Als uw kube-apiserver bijvoorbeeld 1.28 is, kunt u versies 1.27 tot 1.29 van kubectl gebruiken met die kube-apiserver.

Voer de volgende opdracht uit om de nieuwste versie te installeren of bij te werken kubectl :

az aks install-cli

Langetermijnondersteuning (LTS)

AKS biedt één jaar community-ondersteuning en één jaar langetermijnondersteuning (LTS), inclusief backported beveiligingsoplossingen van de upstream-community. Onze upstream LTS-werkgroep draagt bij aan de community om onze klanten een langer ondersteuningsvenster te bieden.

Zie Langetermijnondersteuning voor Azure Kubernetes Service (AKS) voor meer informatie over LTS.

Release- en uitfaseringsproces

U kunt verwijzingen maken naar aanstaande versie-uitgaven en het uitfaseren hiervan op de AKS Kubernetes-releasekalender.

Voor nieuwe secundaire versies van Kubernetes:

- AKS kondigt de releasedatums van nieuwe versies en afschaffing van oude versies aan in de opmerkingen bij de AKS-release ten minste 30 dagen voordat ze worden verwijderd.

- AKS gebruikt Azure Advisor om u te waarschuwen als een nieuwe versie problemen in uw cluster kan veroorzaken vanwege afgeschafte API's. Azure Advisor waarschuwt u ook als u niet meer wordt ondersteund

- AKS publiceert een servicestatusmelding die beschikbaar is voor alle gebruikers met AKS- en portaltoegang en stuurt een e-mail naar de abonnementsbeheerders met de geplande datums voor het verwijderen van versies.

Notitie

Als u wilt weten wie uw abonnementsbeheerders zijn of deze wilt wijzigen, raadpleegt u Azure-abonnementen beheren.

- U hebt 30 dagen na het verwijderen van de versie om een upgrade uit te voeren naar een ondersteunde secundaire versieversie om ondersteuning te blijven ontvangen.

Voor nieuwe patchversies van Kubernetes:

- Vanwege de urgente aard van patchversies kunnen ze in de service worden geïntroduceerd zodra ze beschikbaar komen. Zodra deze beschikbaar zijn, hebben patches een minimale levenscyclus van twee maanden.

- Over het algemeen communiceert AKS niet breed over de release van nieuwe patchversies. AKS controleert en valideert echter voortdurend beschikbare CVE-patches om ze tijdig te ondersteunen in AKS. Als er een kritieke patch wordt gevonden of als er een gebruikersactie is vereist, wordt u door AKS op de hoogte gesteld van een upgrade naar de nieuw beschikbare patch.

- U hebt 30 dagen na het verwijderen van een patchrelease van AKS om een upgrade uit te voeren naar een ondersteunde patch en ondersteuning te blijven ontvangen. U kunt echter geen clusters of knooppuntgroepen meer maken zodra de versie is afgeschaft/verwijderd.

Uitzonderingen op het beleid voor ondersteunde versies

AKS behoudt zich het recht voor om nieuwe/bestaande versies toe te voegen of te verwijderen met een of meer kritieke fouten of beveiligingsproblemen die van invloed zijn op de productie, zonder voorafgaande kennisgeving.

Specifieke patchreleases kunnen worden overgeslagen of versneld worden geïmplementeerd, afhankelijk van de ernst van de fout of het beveiligingsprobleem.

Versies van Azure Portal en CLI

Als u een AKS-cluster implementeert met Azure Portal, Azure CLI, Azure PowerShell, wordt het cluster standaard ingesteld op de secundaire versie N-1 en de meest recente patch. Als AKS bijvoorbeeld ondersteuning biedt voor 1.29.2, 1.29.1, 1.28.7, 1.28.6, 1.27.11 en 1.27.10, is de standaardversie 1.28.7.

Gebruik de az aks get-versions opdracht om erachter te komen welke versies momenteel beschikbaar zijn voor uw abonnement en regio. In het volgende voorbeeld ziet u de beschikbare Kubernetes-versies voor de regio EastUS :

az aks get-versions --location eastus --output table

Veelgestelde vragen

Hoe informeert Microsoft mij over nieuwe Kubernetes-versies?

Het AKS-team kondigt nieuwe releasedatums voor Kubernetes-versies aan in onze documentatie, op GitHub en via e-mail naar abonnementsbeheerders met clusters die bijna aan het einde van de ondersteuning komen. AKS maakt ook gebruik van Azure Advisor om u in Azure Portal te waarschuwen als u niet meer wordt ondersteund en u informeert over afgeschafte API's die van invloed kunnen zijn op uw toepassing of ontwikkelingsproces.

Hoe vaak moet ik verwachten dat ik Kubernetes-versies moet upgraden om ondersteuning te blijven bieden?

Vanaf Kubernetes 1.19 heeft de opensource-community de ondersteuning voor één jaar uitgebreid. AKS zet zich in om patches en ondersteuning mogelijk te maken die overeenkomt met de upstream-toezeggingen. Voor AKS-clusters op 1.19 en hoger kunt u minimaal één keer per jaar upgraden om op een ondersteunde versie te blijven.

Wat gebeurt er wanneer u een Kubernetes-cluster upgradet met een secundaire versie die niet wordt ondersteund?

Als u de n-3-versie of ouder gebruikt, betekent dit dat u geen ondersteuning hebt en moet upgraden. Als uw upgrade van versie n-3 naar n-2 slaagt, bent u terug in ons ondersteuningsbeleid. Voorbeeld:

- Als de oudste ondersteunde secundaire AKS-versie 1.27 is en u zich op 1.26 of ouder bevindt, bent u buiten ondersteuning.

- Als u een upgrade hebt uitgevoerd van 1.26 naar 1.27 of hoger, bent u terug in ons ondersteuningsbeleid.

Downgrades worden niet ondersteund.

Wat betekent 'Buiten ondersteuning'?

'Buiten ondersteuning' betekent dat:

- De versie die u uitvoert, valt buiten de lijst met ondersteunde versies.

- U wordt gevraagd om het cluster bij te werken naar een ondersteunde versie wanneer u ondersteuning aanvraagt, tenzij u zich binnen de respijtperiode van 30 dagen na de afschaffing van de versie bevindt.

Daarnaast maakt AKS geen runtime- of andere garanties voor clusters buiten de lijst met ondersteunde versies.

Wat gebeurt er wanneer u een Kubernetes-cluster schaalt met een secundaire versie die niet wordt ondersteund?

Voor kleinere versies die niet door AKS worden ondersteund, moet het in- of uitschalen blijven werken. Omdat er geen garanties zijn met de kwaliteit van de service, raden we u aan een upgrade uit te voeren om uw cluster weer te ondersteunen.

Kun je voor altijd op een Kubernetes-versie blijven?

Als een cluster niet meer dan drie secundaire versies ondersteunt en beveiligingsrisico's met zich meebrengt, neemt Azure proactief contact met u op. Ze adviseren u om uw cluster te upgraden. Als u geen verdere actie onderneemt, behoudt Azure zich het recht voor om uw cluster namens u automatisch te upgraden.

Wat gebeurt er als u een Kubernetes-cluster schaalt met een secundaire versie die niet wordt ondersteund?

Voor kleinere versies die niet door AKS worden ondersteund, moet het in- of uitschalen blijven werken. Omdat er geen garanties zijn met de kwaliteit van de service, raden we u aan een upgrade uit te voeren om uw cluster weer te ondersteunen.

Welke versie ondersteunt het besturingsvlak als de knooppuntgroep zich niet in een van de ondersteunde AKS-versies bevindt?

Het besturingsvlak moet zich in een venster met versies van alle knooppuntgroepen bevinden. Raadpleeg de documentatie over het upgraden van knooppuntgroepen voor meer informatie over het upgraden van het besturingsvlak of knooppuntgroepen.

Wat is het toegestane verschil in versies tussen het besturingsvlak en de knooppuntgroep?

De version skew policy staat nu een verschil van maximaal 3 versies toe tussen de control plane en de agentgroepen. AKS volgt deze scheve versiebeleidswijziging vanaf versie 1.28.

Kan ik meerdere AKS-versies overslaan tijdens de clusterupgrade?

Als u een upgrade uitvoert van een ondersteund AKS-cluster, kunnen secundaire versies van Kubernetes niet worden overgeslagen. Kubernetes-besturingsvlakken versieverschilbeleid biedt geen ondersteuning voor het overslaan van kleine versies. Bijvoorbeeld upgrades tussen:

- 1.28.x ->1.29.x: toegestaan.

- 1.27.x ->1.28.x: toegestaan.

- 1.27.x ->1.29.x: niet toegestaan.

Voor upgrades van de besturingsvlakkenversie kun je tot 3 minor versies in opeenvolgende volgorde voor versies die door de gemeenschap worden ondersteund.

Upgraden van 1.27.x ->1.29.x:

- Upgraden van 1.27.x ->1.28.x.

- Upgrade van 1.28.x ->1.29.x.

Opmerking, vanaf versie 1.28 kunnen agentpoolversies tot 3 versies ouder zijn ten opzichte van de versies van het regelvlak volgens het verschuifbeleid vast te stellen. Als uw versie zich veel achter de minimaal ondersteunde versie bevindt, moet u mogelijk meer dan één upgradebewerking voor het besturingsvlak uitvoeren om naar de minimaal ondersteunde versie te gaan. Als uw huidige versie van het besturingsvlak bijvoorbeeld 1.23.x is en u een upgrade wilt uitvoeren naar een minimaal ondersteunde versie van 1.27.x als voorbeeld. Mogelijk moet u 4 keer een upgrade uitvoeren van 1.23.x om naar 1.27.x te gaan. Houd er ook rekening mee dat agentpoolversies kunnen worden bijgewerkt naar de minor-versie van het controlevlak. In het bovenstaande voorbeeld kunt u agentpoolversie twee keer upgraden, bijvoorbeeld van 1.23.x naar 1.25.x, wanneer de versie van het besturingsvlak 1.25.x is. En vervolgens van 1.25.x tot 1.27.x, wanneer de versie van het besturingsvlak 1.27.x is. Wanneer u een in-place upgrade uitvoert, waarbij het besturingsvlak en de agentpool samen worden geüpgraded, zijn dezelfde regels van toepassing als bij een upgrade van alleen het besturingsvlak.

Als u een upgrade uitvoert van een niet-ondersteunde versie , wordt de upgrade uitgevoerd zonder enige garantie voor functionaliteit en wordt uitgesloten van de serviceovereenkomsten en beperkte garantie. Clusters die niet-ondersteunde versie draaien hebben de flexibiliteit om upgrades van de controlelaag los te koppelen van upgrades van de knooppuntgroepen. Als uw versie echter verouderd is, raden we u aan het cluster opnieuw te maken.

Kan ik een nieuw 1.xx.x-cluster maken tijdens het ondersteuningsvenster van het platform?

Nee, het maken van nieuwe clusters is niet mogelijk tijdens de platformondersteuningsperiode.

Ik heb een nieuw afgeschafte versie die niet meer platformondersteuning biedt, kan ik nog steeds nieuwe knooppuntgroepen toevoegen? Of moet ik upgraden?

Ja, u kunt agentpools toevoegen zolang ze compatibel zijn met de control plane versie.

Volgende stappen

Zie voor meer informatie over het upgraden van uw cluster:

Azure Kubernetes Service