Vertrouwelijke containers in Azure

Vertrouwelijke containers bieden een set functies en mogelijkheden om uw standaardcontainerworkloads verder te beveiligen om hogere doelstellingen voor gegevensbeveiliging, gegevensprivacy en runtimecode-integriteit te bereiken. Vertrouwelijke containers worden uitgevoerd in een TEE (Trusted Execution Environment) met hardware-ondersteuning die intrinsieke mogelijkheden biedt, zoals gegevensintegriteit, vertrouwelijkheid van gegevens en code-integriteit. Azure biedt een portfolio met mogelijkheden via verschillende opties voor vertrouwelijke containerservices, zoals hieronder wordt besproken.

Vergoedingen

Vertrouwelijke containers in Azure worden uitgevoerd in TEE- of VM-omgevingen op basis van een enclave. Beide implementatiemodellen helpen bij het realiseren van hoge isolatie en geheugenversleuteling via hardwaregebaseerde garanties. Confidential Computing kan u helpen met uw beveiligingspostuur voor zero trust-implementatie in de Azure-cloud door uw geheugenruimte te beveiligen via versleuteling.

Hieronder ziet u de kwaliteiten van vertrouwelijke containers:

- Hiermee kunt u bestaande standaardcontainerinstallatiekopieën zonder codewijzigingen (lift-and-shift) binnen een TEE uitvoeren

- Mogelijkheid om nieuwe toepassingen uit te breiden/bouwen die vertrouwelijke computingbewustzijn hebben

- Hiermee kan de runtime-omgeving op afstand worden aangeroepen voor cryptografisch bewijs dat aangeeft wat is geïnitieerd zoals gerapporteerd door de beveiligde processor

- Biedt sterke garanties voor vertrouwelijkheid van gegevens, code-integriteit en gegevensintegriteit in een cloudomgeving met op hardware gebaseerde vertrouwelijke computing-aanbiedingen

- Helpt uw containers te isoleren van andere containergroepen/pods, evenals de kernel van het besturingssysteem van het VM-knooppunt

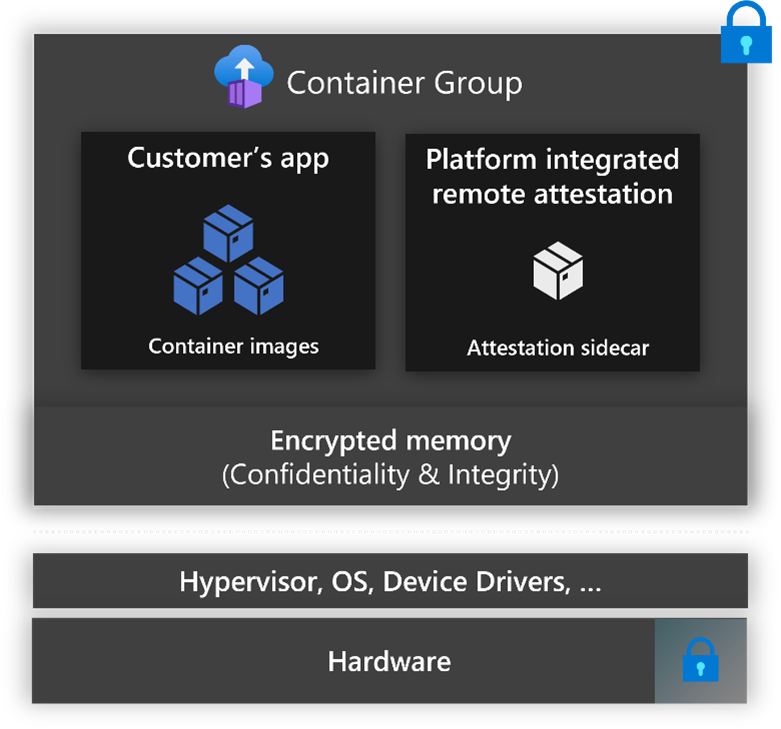

Vm Geïsoleerde vertrouwelijke containers in Azure Container Instances (ACI)

Vertrouwelijke containers in ACI maken snelle en eenvoudige implementatie van containers in azure mogelijk en met de mogelijkheid om gegevens en code in gebruik te beveiligen dankzij AMD EPYC-processors™ met vertrouwelijke computingmogelijkheden. Dit komt doordat uw container(s) wordt uitgevoerd in een hardwaregebaseerde en geteste TEE (Trusted Execution Environment) zonder dat u een gespecialiseerd programmeermodel hoeft te gebruiken en zonder overhead voor infrastructuurbeheer. Met deze lancering krijgt u het volgende:

- Volledige gastverklaring, die de cryptografische meting weerspiegelt van alle hardware- en softwareonderdelen die worden uitgevoerd in uw Trusted Computing Base (TCB).

- Hulpprogramma's voor het genereren van beleidsregels die worden afgedwongen in de vertrouwde uitvoeringsomgeving.

- Opensource-sidecarcontainers voor beveiligde sleutelrelease en versleutelde bestandssystemen.

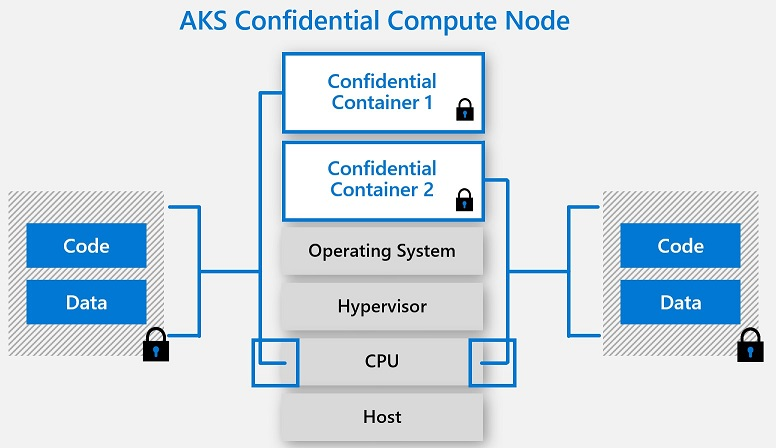

Vertrouwelijke containers in een Intel SGX-enclave via OSS- of partnersoftware

Azure Kubernetes Service (AKS) ondersteunt het toevoegen van Intel SGX Confidential Computing VM-knooppunten als agentpools in een cluster. Met deze knooppunten kunt u gevoelige workloads uitvoeren binnen een hardwaregebaseerde TEE. TEEs staan code op gebruikersniveau van containers toe om privéregio's van het geheugen toe te wijzen om de code rechtstreeks met CPU uit te voeren. Deze privégeheugenregio's die rechtstreeks met CPU worden uitgevoerd, worden enclaves genoemd. Enclaves helpen de vertrouwelijkheid van gegevens, gegevensintegriteit en code-integriteit te beschermen tegen andere processen die op dezelfde knooppunten worden uitgevoerd, evenals de Azure-operator. Het Intel SGX-uitvoeringsmodel verwijdert ook de tussenliggende lagen van gastbesturingssystemen, hostbesturingssystemen en Hypervisor, waardoor het kwetsbaarheid voor aanvallen wordt verminderd. Met het geïsoleerde hardwaremodel per container in een knooppunt kunnen toepassingen rechtstreeks worden uitgevoerd met de CPU, terwijl het speciale blok geheugen per container wordt versleuteld. Confidential Computing-knooppunten met vertrouwelijke containers zijn een uitstekende aanvulling op uw zero-trust-, beveiligingsplanning en diepgaande containerstrategie. Meer informatie over deze mogelijkheid vindt u hier

Vragen?

Als u vragen hebt over containeraanbiedingen, neemt u contact op met acconaks@microsoft.com.