Problemen met de netwerkverbinding oplossen

Dit artikel helpt u bij het oplossen van problemen met de netwerkverbinding met Behulp van Azure Migrate met privé-eindpunten.

Configuratie van privé-eindpunten valideren

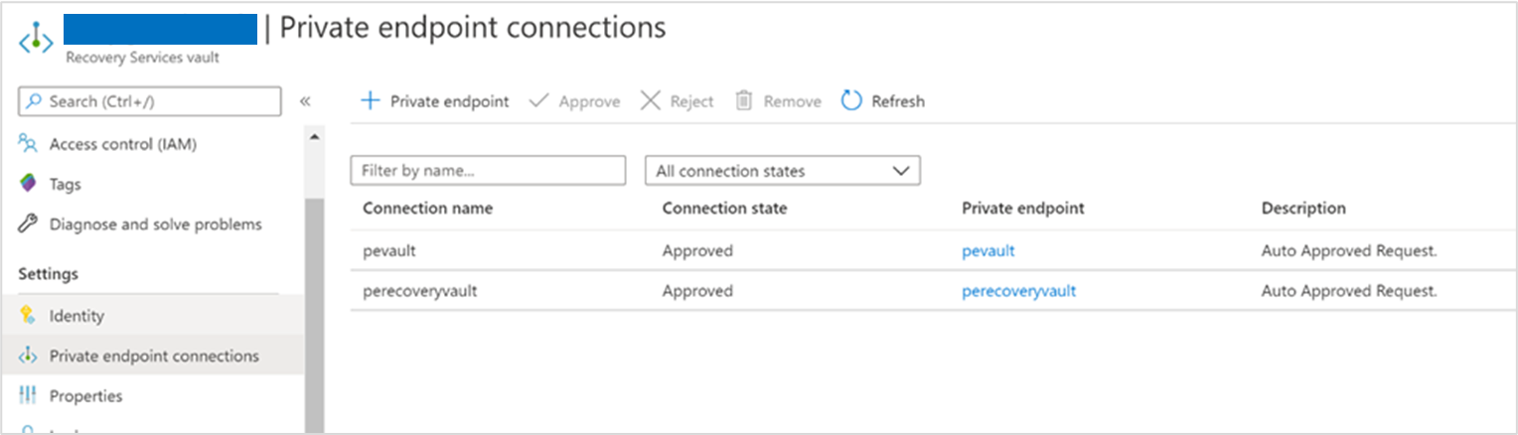

Zorg ervoor dat het privé-eindpunt een goedgekeurde status heeft.

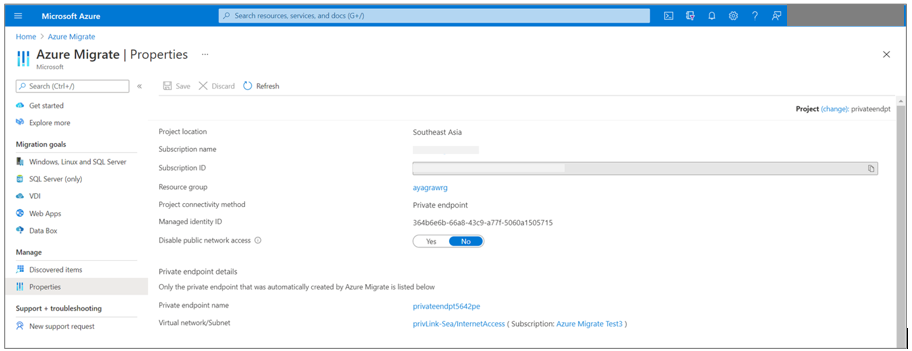

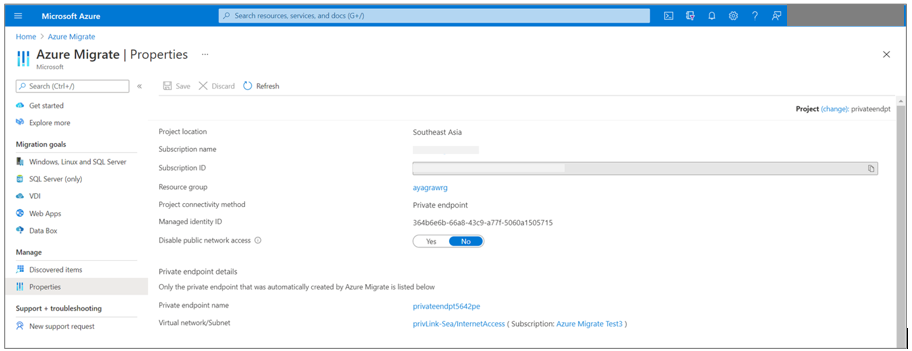

Ga naar Azure Migrate: pagina detectie- en evaluatie - en migratie- en moderniseringseigenschappen .

De eigenschappenpagina bevat de lijst met privé-eindpunten en FQDN's voor privékoppelingen die automatisch zijn gemaakt door Azure Migrate.

Selecteer het privé-eindpunt dat u wilt diagnosticeren.

a. Controleer of de verbindingsstatus is goedgekeurd. b. Als de verbinding de status In behandeling heeft, moet u deze goedkeuren. c. U kunt ook naar de privé-eindpuntresource navigeren en controleren of het virtuele netwerk overeenkomt met het virtuele netwerk van het privé-eindpunt migreren van het project.

De gegevensstroom valideren via de privé-eindpunten

Controleer de metrische gegevens van de gegevensstroom om de verkeersstroom via privé-eindpunten te controleren. Selecteer het privé-eindpunt op de pagina Azure Migrate: Serverevaluatie en -migratie en modernisering. U wordt omgeleid naar de sectie Overzicht van privé-eindpunten in Azure Private Link Center. Selecteer in het linkermenu Metrische gegevens om de gegevensbytes in en gegevensbytes uit weer te geven om de verkeersstroom weer te geven.

DNS-omzetting controleren

Het on-premises apparaat (of de replicatieprovider) heeft toegang tot de Azure Migrate-resources met behulp van de FQDN's (Fully Qualified Private Link Domain Names). Mogelijk hebt u aanvullende DNS-instellingen nodig om het privé-IP-adres van de privé-eindpunten uit de bronomgeving op te lossen. Zie dit artikel voor meer informatie over de DNS-configuratiescenario's waarmee u eventuele problemen met de netwerkverbinding kunt oplossen.

Als u de private link-verbinding wilt valideren, voert u een DNS-omzetting uit van de Azure Migrate-resource-eindpunten (private link-resource-FQDN's) van de on-premises server die als host fungeert voor het Migrate-apparaat en zorgt u ervoor dat deze wordt omgezet in een privé-IP-adres.

Ga als volgende te werk om de details van het privé-eindpunt te verkrijgen om de DNS-omzetting te controleren:

De gegevens van het privé-eindpunt en de FQDN's van de private link-resource zijn beschikbaar op de eigenschappenpagina's detectie en evaluatie en migratie en modernisering. Selecteer DNS-instellingen downloaden om de lijst weer te geven. Opmerking: alleen de privé-eindpunten die automatisch zijn gemaakt door Azure Migrate, worden hieronder vermeld.

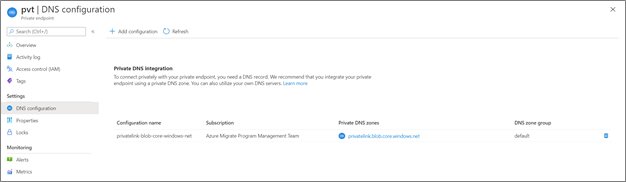

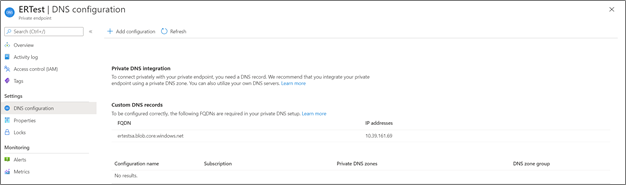

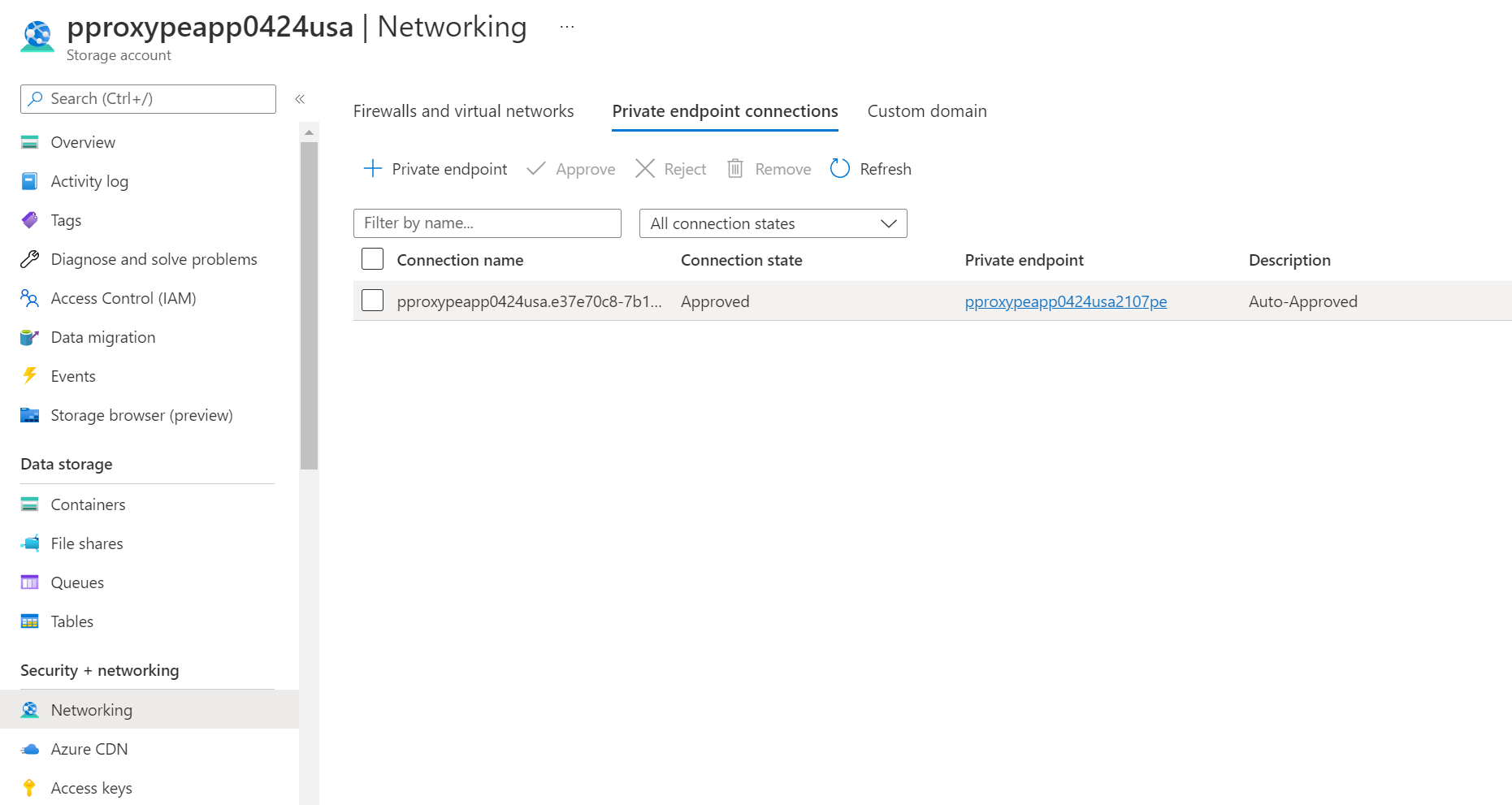

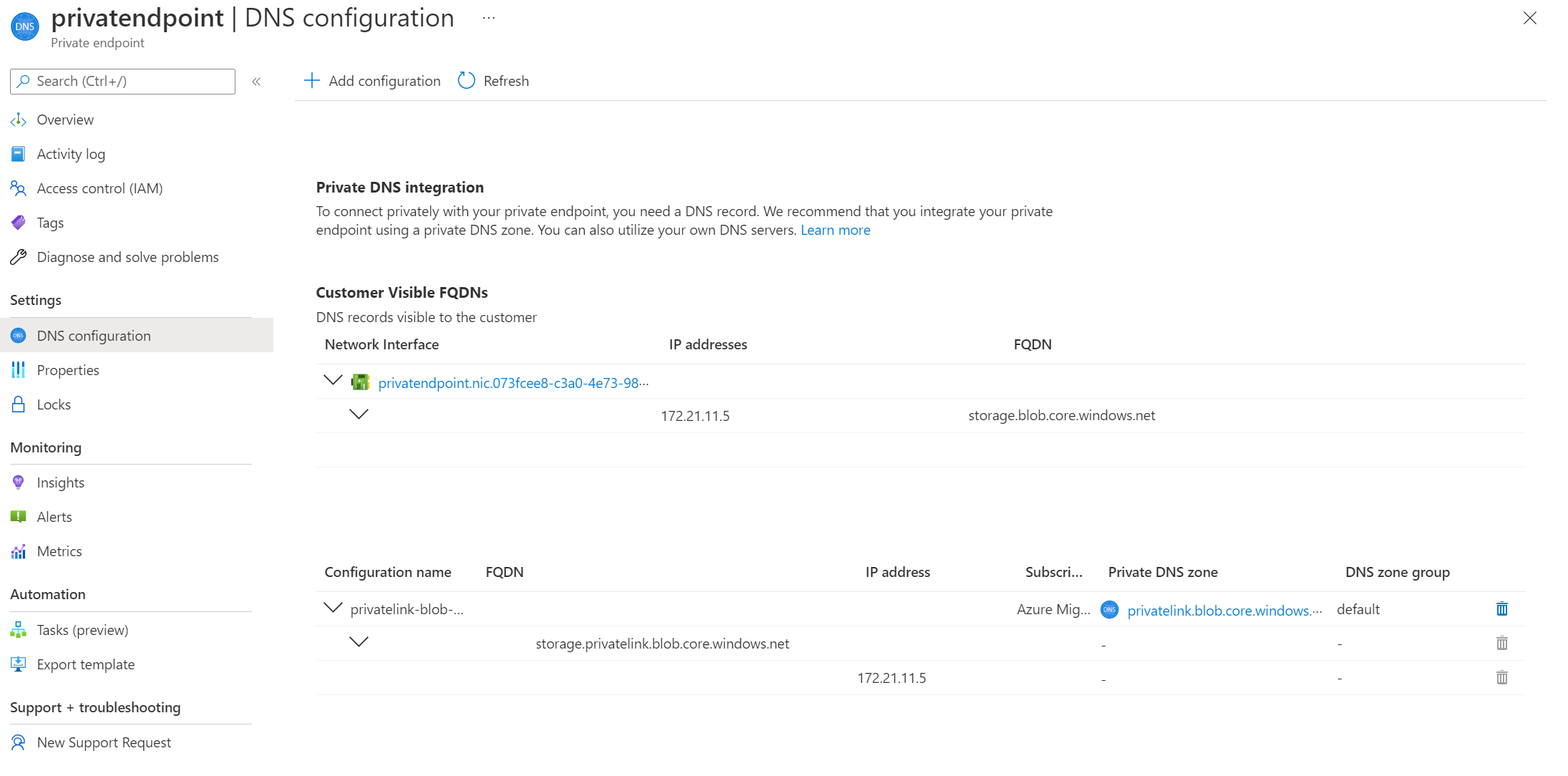

Als u een privé-eindpunt hebt gemaakt voor de opslagaccounts voor repliceren via een privénetwerk, kunt u de FQDN en het IP-adres van de privékoppeling verkrijgen, zoals hieronder wordt geïllustreerd.

Ga naar de privé-eindpuntverbindingen van het opslagaccount>>en selecteer het privé-eindpunt dat is gemaakt.

Ga naar Dns-instellingenconfiguratie> om de FQDN en het privé-IP-adres van het opslagaccount op te halen.

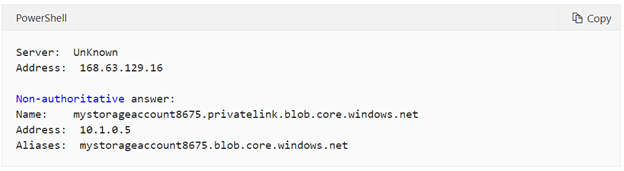

Een illustratief voorbeeld voor DNS-omzetting van de FQDN van de privékoppeling van het opslagaccount.

Voer

nslookup <storage-account-name>_.blob.core.windows.net.Vervangen in<storage-account-name>door de naam van het opslagaccount dat wordt gebruikt voor Azure Migrate.U ontvangt als volgt een bericht:

Er wordt een privé-IP-adres van 10.1.0.5 geretourneerd voor het opslagaccount. Dit adres behoort tot het subnet van het virtuele netwerk van het privé-eindpunt.

U kunt de DNS-omzetting voor andere Azure Migrate-artefacten controleren met behulp van een vergelijkbare benadering.

Als de DNS-omzetting onjuist is, voert u de volgende stappen uit:

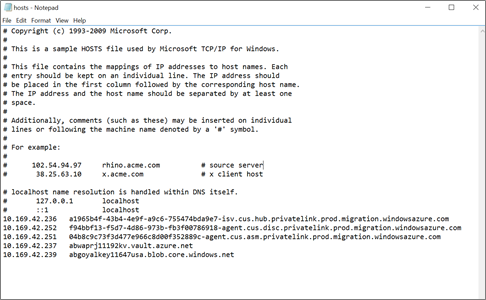

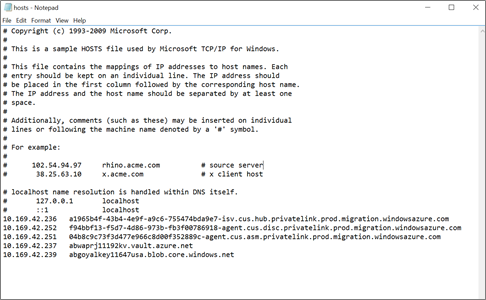

Aanbevolen: Werk de DNS-records van uw bronomgeving handmatig bij door het DNS-hosts-bestand op uw on-premises apparaat te bewerken met de FQDN's van de private link-resource en de bijbehorende privé-IP-adressen.

- Als u een aangepaste DNS gebruikt, controleert u de aangepaste DNS-instellingen en controleert u of de DNS-configuratie juist is. Zie het overzicht van privé-eindpunten voor hulp : DNS-configuratie.

- Als u DNS-servers van Azure gebruikt, raadpleegt u de onderstaande sectie voor verdere probleemoplossing.

Tip

Voor het testen kunt u de DNS-records van uw bronomgeving handmatig bijwerken door het DNS-hosts-bestand op uw on-premises apparaat te bewerken met de FQDN's van de private link-resource en de bijbehorende privé-IP-adressen.

De Privé-DNS-zone valideren

Als de DNS-omzetting niet werkt zoals beschreven in de vorige sectie, is er mogelijk een probleem met uw Privé-DNS zone.

Controleer of de vereiste Privé-DNS Zone-resource bestaat

Standaard maakt Azure Migrate ook een privé-DNS-zone die overeenkomt met het privatelink-subdomein voor elk resourcetype. De privé-DNS-zone wordt gemaakt in dezelfde Azure-resourcegroep als de privé-eindpuntresourcegroep. De Azure-resourcegroep moet privé-DNS-zoneresources bevatten met de volgende indeling:

- privatelink.vaultcore.azure.net voor de sleutelkluis

- privatelink.blob.core.windows.net voor het opslagaccount

- privatelink.siterecovery.windowsazure.com voor de Recovery Services-kluis (voor Hyper-V en replicaties op basis van agents)

- privatelink.prod.migration.windowsazure.com: project, evaluatieproject en detectiesite migreren.

Azure Migrate maakt automatisch de privé-DNS-zone (met uitzondering van het cache-/replicatieopslagaccount dat door de gebruiker is geselecteerd). U kunt de gekoppelde privé-DNS-zone vinden door naar de pagina met het privé-eindpunt te navigeren en DNS-configuraties te selecteren. Hier ziet u de privé-DNS-zone onder de sectie privé-DNS-integratie.

Als de DNS-zone niet aanwezig is (zoals hieronder wordt weergegeven), maakt u een nieuwe Privé-DNS Zone-resource.

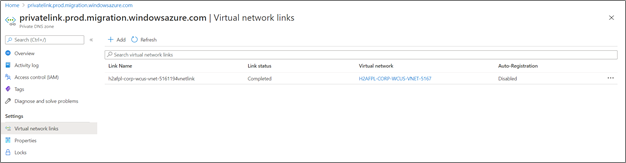

Controleer of de Privé-DNS-zone is gekoppeld aan het virtuele netwerk

De privé-DNS-zone moet worden gekoppeld aan het virtuele netwerk dat het privé-eindpunt voor de DNS-query bevat om het privé-IP-adres van het resource-eindpunt op te lossen. Als de privé-DNS-zone niet is gekoppeld aan het juiste virtuele netwerk, negeert een DNS-omzetting van dat virtuele netwerk de privé-DNS-zone.

Navigeer naar de privé-DNS-zoneresource in Azure Portal en selecteer de koppelingen naar het virtuele netwerk in het linkermenu. U ziet nu de gekoppelde virtuele netwerken.

Hier ziet u een lijst met koppelingen, elk met de naam van een virtueel netwerk in uw abonnement. Het virtuele netwerk dat de privé-eindpuntresource bevat, moet hier worden vermeld. Volg anders dit artikel om de privé-DNS-zone te koppelen aan een virtueel netwerk.

Zodra de privé-DNS-zone is gekoppeld aan het virtuele netwerk, zoekt DNS-aanvragen die afkomstig zijn van het virtuele netwerk naar DNS-records in de privé-DNS-zone. Dit is vereist voor de juiste adresomzetting naar het virtuele netwerk waar het privé-eindpunt is gemaakt.

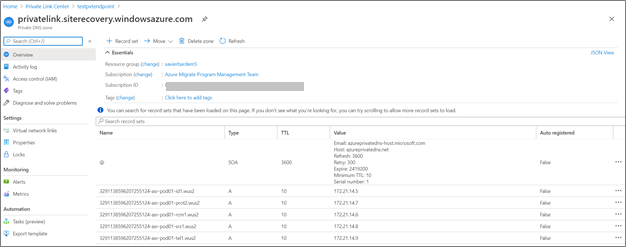

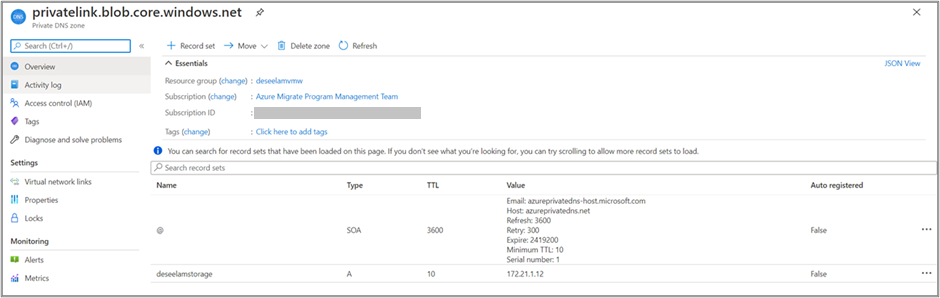

Controleer of de privé-DNS-zone de juiste A-records bevat

Ga naar de privé-DNS-zone die u wilt oplossen. Op de overzichtspagina ziet u alle DNS-records voor die privé-DNS-zone. Controleer of er een DNS A-record bestaat voor de resource. De waarde van de A-record (het IP-adres) moet het privé-IP-adres van de resources zijn. Als u de A-record met het verkeerde IP-adres vindt, moet u het verkeerde IP-adres verwijderen en een nieuw IP-adres toevoegen. Het is raadzaam dat u de hele A-record verwijdert en een nieuwe record toevoegt en een DNS-flush uitvoert op het on-premises bronapparaat.

Een illustratief voorbeeld voor de DNS A-record van het opslagaccount in de privé-DNS-zone:

Een illustratief voorbeeld voor de Microservices DNS A-records van de Recovery Services-kluis in de privé-DNS-zone:

Notitie

Wanneer u een A-record verwijdert of wijzigt, kan de computer nog steeds worden omgezet in het oude IP-adres omdat de TTL-waarde (Time To Live) mogelijk nog niet is verlopen.

Items die van invloed kunnen zijn op de connectiviteit van private link

Dit is een niet-volledige lijst met items die te vinden zijn in geavanceerde of complexe scenario's:

- Firewallinstellingen, ofwel de Azure Firewall die is verbonden met het virtuele netwerk of een aangepaste firewalloplossing die op de apparaatcomputer wordt geïmplementeerd.

- Netwerkpeering, die van invloed kan zijn op welke DNS-servers worden gebruikt en hoe verkeer wordt gerouteerd.

- Aangepaste gatewayoplossingen (NAT) kunnen van invloed zijn op hoe verkeer wordt gerouteerd, inclusief verkeer van DNS-query's.

Raadpleeg de gids voor probleemoplossing voor connectiviteitsproblemen met privé-eindpunten voor meer informatie.

Veelvoorkomende problemen bij het gebruik van Azure Migrate met privé-eindpunten

In deze sectie worden enkele veelvoorkomende problemen vermeld en worden stappen voor probleemoplossing voor het oplossen van het probleem voorgesteld.

Apparaatregistratie mislukt met de fout ForbiddenToAccessKeyVault

Maken of bijwerken van Azure Key Vault is mislukt voor <KeyVaultName> vanwege de fout <ErrorMessage>

Mogelijke oorzaken

Dit probleem kan optreden als het Azure-account dat wordt gebruikt om het apparaat te registreren, niet over de vereiste machtigingen beschikt of als het Azure Migrate-apparaat geen toegang heeft tot de Key Vault.

Herstel

Stappen voor het oplossen van toegangsproblemen met Key Vault:

- Zorg ervoor dat het Azure-gebruikersaccount dat wordt gebruikt voor het registreren van het apparaat ten minste inzendermachtigingen voor het abonnement heeft.

- Zorg ervoor dat de gebruiker die het apparaat probeert te registreren toegang heeft tot de Key Vault en dat er een toegangsbeleid is toegewezen in de sectie Toegangsbeleid voor Key Vault>. Meer informatie

- Meer informatie over de vereiste Azure-rollen en -machtigingen.

Stappen voor het oplossen van verbindingsproblemen met Key Vault: als u het apparaat hebt ingeschakeld voor connectiviteit met privé-eindpunten, gebruikt u de volgende stappen om problemen met de netwerkverbinding op te lossen:

Zorg ervoor dat het apparaat wordt gehost in hetzelfde virtuele netwerk of is verbonden met het virtuele Doelnetwerk van Azure (waarbij het privé-eindpunt van Key Vault is gemaakt) via een privékoppeling. Het privé-eindpunt van Key Vault wordt gemaakt in het virtuele netwerk dat is geselecteerd tijdens het maken van het project. U kunt de details van het virtuele netwerk controleren op de pagina Eigenschappen van Azure Migrate>.

Zorg ervoor dat het apparaat netwerkconnectiviteit heeft met de Key Vault via een privékoppeling. Als u de private link-connectiviteit wilt valideren, voert u een DNS-omzetting van het Key Vault-resource-eindpunt uit vanaf de on-premises server die als host fungeert voor het apparaat en zorgt u ervoor dat deze wordt omgezet in een privé-IP-adres.

Ga naar Azure Migrate: Detectie- en evaluatie-eigenschappen> om de details van privé-eindpunten voor resources te vinden, zoals de Sleutelkluis die is gemaakt tijdens de stap voor het genereren van sleutels.

Selecteer DNS-instellingen downloaden om de DNS-toewijzingen te downloaden.

Open de opdrachtregel en voer de volgende nslookup-opdracht uit om de netwerkverbinding met de Key Vault-URL te controleren die wordt vermeld in het DNS-instellingenbestand.

nslookup <your-key-vault-name>.vault.azure.netAls u de opdracht NS lookup uitvoert om het IP-adres van een sleutelkluis via een openbaar eindpunt op te lossen, ziet u een resultaat dat er als volgt uitziet:

c:\ >nslookup <your-key-vault-name>.vault.azure.net Non-authoritative answer: Name: Address: (public IP address) Aliases: <your-key-vault-name>.vault.azure.netAls u de opdracht NS lookup uitvoert om het IP-adres van een sleutelkluis via een privé-eindpunt op te lossen, ziet u een resultaat dat er als volgt uitziet:

c:\ >nslookup your_vault_name.vault.azure.net Non-authoritative answer: Name: Address: 10.12.4.20 (private IP address) Aliases: <your-key-vault-name>.vault.azure.net <your-key-vault-name>.privatelink.vaultcore.azure.netDe opdracht nslookup moet worden omgezet in een privé-IP-adres zoals hierboven vermeld. Het privé-IP-adres moet overeenkomen met het ip-adres dat wordt vermeld in het DNS-instellingenbestand.

Als de DNS-omzetting onjuist is, voert u de volgende stappen uit:

Werk de DNS-records van de bronomgeving handmatig bij door het BESTAND met DNS-hosts op het on-premises apparaat te bewerken met de DNS-toewijzingen en de bijbehorende privé-IP-adressen. Deze optie wordt aanbevolen voor testen.

Als u een aangepaste DNS-server gebruikt, controleert u uw aangepaste DNS-instellingen en controleert u of de DNS-configuratie juist is. Zie het overzicht van privé-eindpunten voor hulp : DNS-configuratie.

Overwegingen voor de proxyserver: als het apparaat een proxyserver gebruikt voor uitgaande connectiviteit, moet u mogelijk uw netwerkinstellingen en -configuraties valideren om ervoor te zorgen dat de URL's van de privékoppeling bereikbaar zijn en naar verwachting kunnen worden gerouteerd.

- Als de proxyserver voor internetverbinding is, moet u mogelijk verkeersstuurservers of regels toevoegen om de proxyserver voor de FQDN's van de private link te omzeilen. Meer informatie over het toevoegen van regels voor het omzeilen van proxy's.

- Als de proxyserver zich voor al het uitgaande verkeer bevindt, moet u er ook voor zorgen dat de proxyserver de FQDN's van de privékoppeling kan omzetten in hun respectieve privé-IP-adressen. Voor een snelle tijdelijke oplossing kunt u de DNS-records op de proxyserver handmatig bijwerken met de DNS-toewijzingen en de bijbehorende privé-IP-adressen, zoals hierboven wordt weergegeven. Deze optie wordt aanbevolen voor testen.

Als het probleem zich blijft voordoen, raadpleegt u deze sectie voor verdere probleemoplossing.

Nadat u de connectiviteit hebt geverifieerd, voert u het registratieproces opnieuw uit.

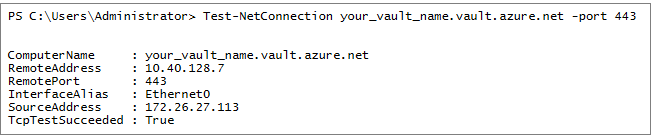

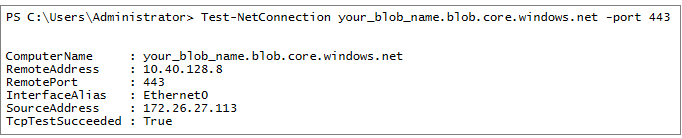

Connectiviteit van privé-eindpuntnetwerk valideren

U kunt de opdracht Test-NetConnection in PowerShell gebruiken om te controleren of de poort bereikbaar is vanaf het apparaat naar het privé-eindpunt. Zorg ervoor dat u het opslagaccount en de sleutelkluis voor het Azure Migrate-project kunt oplossen met behulp van het privé-IP-adres.

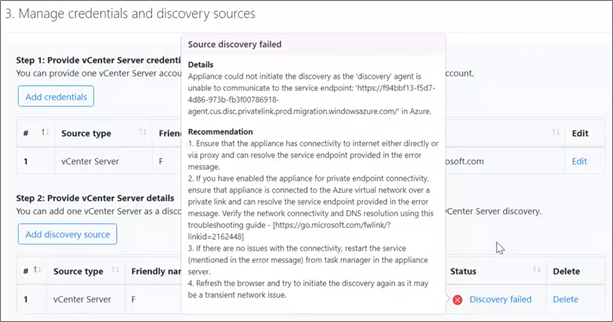

Detectie starten mislukt met de fout AgentNotConnected

Het apparaat kan detectie niet initiëren omdat de on-premises agent niet kan communiceren met het Azure Migrate-service-eindpunt: <URLLname> in Azure.

Mogelijke oorzaken

Dit probleem kan optreden als het apparaat de service-eindpunten die worden vermeld in het foutbericht niet kan bereiken.

Herstel

Zorg ervoor dat het apparaat rechtstreeks of via een proxy verbinding heeft en het service-eindpunt in het foutbericht kan oplossen.

Als u het apparaat hebt ingeschakeld voor privé-eindpuntconnectiviteit, moet u ervoor zorgen dat het apparaat via een privékoppeling is verbonden met het virtuele Azure-netwerk en de service-eindpunten die zijn opgegeven in het foutbericht kunnen oplossen.

Stappen voor het oplossen van connectiviteitsproblemen met Private Link-verbindingen met Azure Migrate-service-eindpunten:

Als u het apparaat hebt ingeschakeld voor privé-eindpuntconnectiviteit, gebruikt u de volgende stappen om problemen met de netwerkverbinding op te lossen:

- Zorg ervoor dat het apparaat wordt gehost in hetzelfde virtuele netwerk of is verbonden met het virtuele doelnetwerk van Azure (waar de privé-eindpunten zijn gemaakt) via een privékoppeling. Privé-eindpunten voor de Azure Migrate-services worden gemaakt in het virtuele netwerk dat is geselecteerd tijdens het maken van het project. U kunt de details van het virtuele netwerk controleren op de pagina Eigenschappen van Azure Migrate>.

Zorg ervoor dat het apparaat netwerkverbinding heeft met de URL's van het service-eindpunt en andere URL's, vermeld in het foutbericht, via een private link-verbinding. Als u de private link-connectiviteit wilt valideren, voert u een DNS-resolutie van de URL's uit van de on-premises server die als host fungeert voor het apparaat en zorgt u ervoor dat deze wordt omgezet in privé-IP-adressen.

Ga naar Azure Migrate: Detectie- en evaluatie-eigenschappen> om de details van privé-eindpunten te vinden voor de service-eindpunten die tijdens de stap voor het genereren van sleutels zijn gemaakt.

Selecteer DNS-instellingen downloaden om de DNS-toewijzingen te downloaden.

| DNS-toewijzingen met URL's voor privé-eindpunten | DETAILS |

|---|---|

| *.disc.privatelink.prod.migration.windowsazure.com | Azure Migrate Discovery-service-eindpunt |

| *.asm.privatelink.prod.migration.windowsazure.com | Azure Migrate Assessment-service-eindpunt |

| *.hub.privatelink.prod.migration.windowsazure.com | Azure Migrate-hub-eindpunt voor het ontvangen van gegevens van andere Aanbiedingen van Microsoft of externe onafhankelijke softwareleveranciers (ISV) |

| *.privatelink.siterecovery.windowsazure.com | Azure Site Recovery-service-eindpunt voor het organiseren van replicaties |

| *.vault.azure.net | Key Vault-eindpunt |

| *.blob.core.windows.net | Eindpunt van opslagaccount voor afhankelijkheids- en prestatiegegevens |

Naast de bovenstaande URL's heeft het apparaat toegang nodig tot de volgende URL's via internet, rechtstreeks of via proxy.

| Andere URL's voor de openbare cloud (URL's voor openbare eindpunten) |

DETAILS |

|---|---|

| *.portal.azure.com | Ga naar Azure Portal |

| .windows.net .msftauth.net .msauth.net .microsoft.com .live.com .office.com .microsoftonline.com .microsoftonline-p.com |

Wordt gebruikt voor toegangsbeheer en identiteitsbeheer door Microsoft Entra-id |

| management.azure.com | Voor het activeren van Azure Resource Manager-implementaties |

| *.services.visualstudio.com (optioneel) | Apparaatlogboeken uploaden die worden gebruikt voor interne bewaking. |

| aka.ms/* (optioneel) | Toegang tot koppelingen toestaan; wordt gebruikt om de meest recente updates voor apparaatservices te downloaden en te installeren |

| download.microsoft.com/download | Downloads van het Microsoft-downloadcentrum toestaan |

Open de opdrachtregel en voer de volgende nslookup-opdracht uit om de privatelink-verbinding met de URL's in het DNS-instellingenbestand te controleren. Herhaal deze stap voor alle URL's in het DNS-instellingenbestand.

Afbeelding: de connectiviteit van private link met het detectieservice-eindpunt controleren

nslookup 04b8c9c73f3d477e966c8d00f352889c-agent.cus.disc.privatelink.prod.migration.windowsazure.comAls de aanvraag het detectieservice-eindpunt kan bereiken via een privé-eindpunt, ziet u een resultaat dat er als volgt uitziet:

nslookup 04b8c9c73f3d477e966c8d00f352889c-agent.cus.disc.privatelink.prod.migration.windowsazure.com Non-authoritative answer: Name: Address: 10.12.4.23 (private IP address) Aliases: 04b8c9c73f3d477e966c8d00f352889c-agent.cus.disc.privatelink.prod.migration.windowsazure.com prod.cus.discoverysrv.windowsazure.comDe opdracht nslookup moet worden omgezet in een privé-IP-adres zoals hierboven vermeld. Het privé-IP-adres moet overeenkomen met het ip-adres dat wordt vermeld in het DNS-instellingenbestand.

Als de DNS-omzetting onjuist is, voert u de volgende stappen uit:

Werk de DNS-records van de bronomgeving handmatig bij door het BESTAND met DNS-hosts op het on-premises apparaat te bewerken met de DNS-toewijzingen en de bijbehorende privé-IP-adressen. Deze optie wordt aanbevolen voor testen.

Als u een aangepaste DNS-server gebruikt, controleert u uw aangepaste DNS-instellingen en controleert u of de DNS-configuratie juist is. Zie het overzicht van privé-eindpunten voor hulp : DNS-configuratie.

Overwegingen voor de proxyserver: als het apparaat een proxyserver gebruikt voor uitgaande connectiviteit, moet u mogelijk uw netwerkinstellingen en -configuraties valideren om ervoor te zorgen dat de URL's van de privékoppeling bereikbaar zijn en naar verwachting kunnen worden gerouteerd.

- Als de proxyserver voor internetverbinding is, moet u mogelijk verkeersstuurservers of regels toevoegen om de proxyserver voor de FQDN's van de private link te omzeilen. Meer informatie over het toevoegen van regels voor het omzeilen van proxy's.

- Als de proxyserver zich voor al het uitgaande verkeer bevindt, moet u er ook voor zorgen dat de proxyserver de FQDN's van de privékoppeling kan omzetten in hun respectieve privé-IP-adressen. Voor een snelle tijdelijke oplossing kunt u de DNS-records op de proxyserver handmatig bijwerken met de DNS-toewijzingen en de bijbehorende privé-IP-adressen, zoals hierboven wordt weergegeven. Deze optie wordt aanbevolen voor testen.

Als het probleem zich blijft voordoen, raadpleegt u deze sectie voor verdere probleemoplossing.

Nadat u de connectiviteit hebt geverifieerd, voert u het detectieproces opnieuw uit.

Importeren/exporteren mislukt met de fout '403: Deze aanvraag is niet gemachtigd om deze bewerking uit te voeren'

De aanvraag voor het exporteren/importeren/downloaden van rapporten mislukt met de fout '403: Deze aanvraag is niet gemachtigd om deze bewerking uit te voeren' voor projecten met privé-eindpuntconnectiviteit.

Mogelijke oorzaken

Deze fout kan optreden als de aanvraag voor exporteren/importeren/downloaden niet is gestart vanuit een geautoriseerd netwerk. Dit kan gebeuren als de aanvraag voor importeren/exporteren/downloaden is gestart vanaf een client die niet is verbonden met de Azure Migrate-service (virtueel Azure-netwerk) via een particulier netwerk.

Herstel

Optie 1 (aanbevolen):

U kunt deze fout oplossen door de import-/export-/downloadbewerking opnieuw uit te voeren vanaf een client die zich in een virtueel netwerk bevindt dat is verbonden met Azure via een privékoppeling. U kunt Azure Portal openen in uw on-premises netwerk of de VM van uw apparaat en de bewerking opnieuw uitvoeren.

Optie 2:

De import-/export-/downloadaanvraag maakt een verbinding met een opslagaccount voor het uploaden/downloaden van rapporten. U kunt ook de netwerkinstellingen wijzigen van het opslagaccount dat wordt gebruikt voor de import-/export-/downloadbewerking en toegang tot het opslagaccount toestaan via andere netwerken (openbare netwerken).

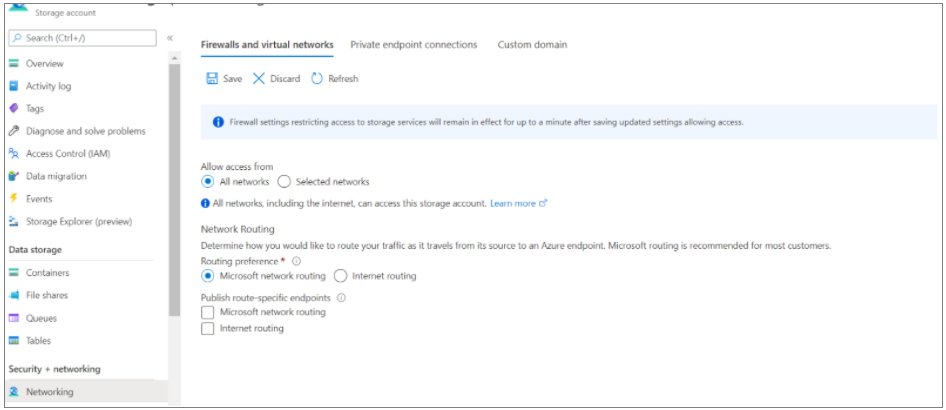

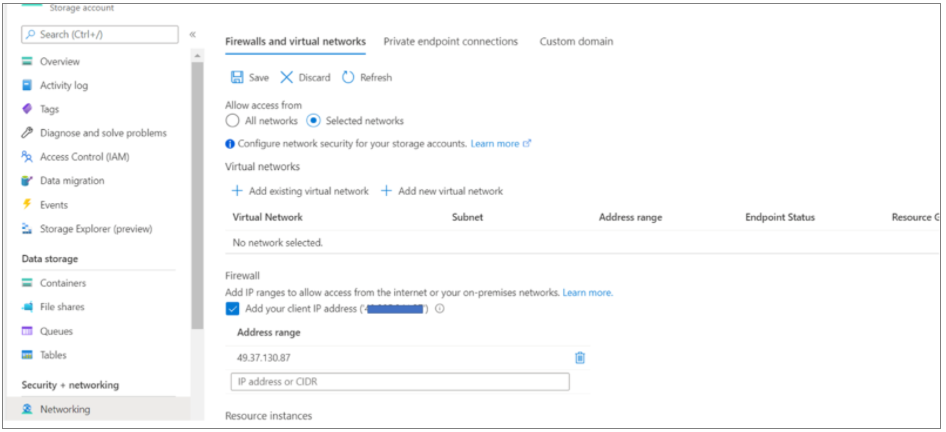

Als u het opslagaccount wilt instellen voor connectiviteit met een openbaar eindpunt,

Zoek het opslagaccount: de naam van het opslagaccount is beschikbaar op de pagina eigenschappen van Azure Migrate: Detectie en evaluatie. De naam van het opslagaccount heeft het achtervoegsel usa.

Navigeer naar het opslagaccount en bewerk de netwerkeigenschappen van het opslagaccount om toegang vanuit alle/andere netwerken toe te staan.

U kunt ook de toegang tot geselecteerde netwerken beperken en het openbare IP-adres van de client toevoegen vanaf waar u toegang probeert te krijgen tot Azure Portal.

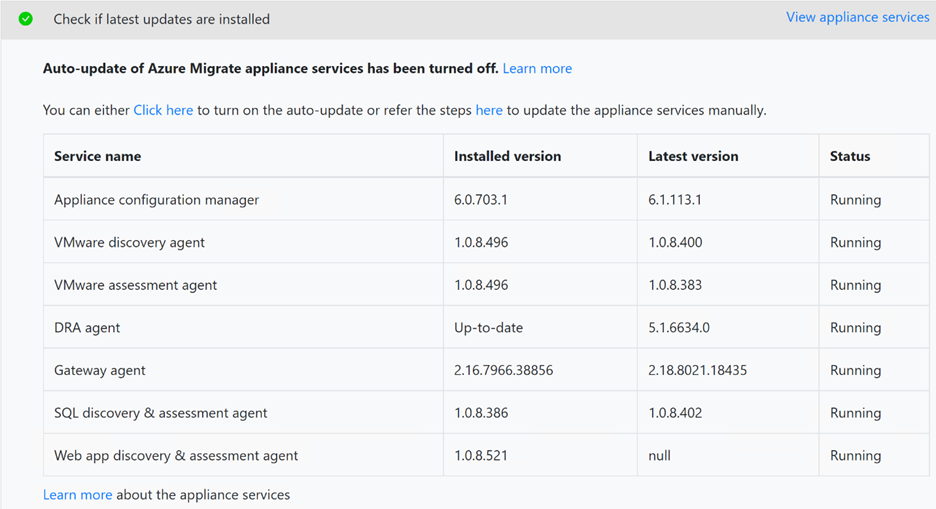

Voor het gebruik van privé-eindpunten voor replicatie moeten de Azure Migrate-apparaatservices worden uitgevoerd in de volgende versies

Mogelijke oorzaken

Dit probleem kan optreden als de services die op het apparaat worden uitgevoerd, niet worden uitgevoerd op de nieuwste versie. De DRA-agent organiseert serverreplicatie en coördineert de communicatie tussen gerepliceerde servers en Azure. De gatewayagent verzendt gerepliceerde gegevens naar Azure.

Notitie

Deze fout is alleen van toepassing op migraties van virtuele VMware-machines zonder agent.

Herstel

Controleer of de services die op het apparaat worden uitgevoerd, zijn bijgewerkt naar de nieuwste versies.

Hiervoor start u het configuratiebeheer van het apparaat vanaf uw apparaatserver en selecteert u Apparaatservices weergeven in het deelvenster Vereisten voor setup. Het apparaat en de bijbehorende onderdelen worden automatisch bijgewerkt. Zo niet, volg dan de instructies om de apparaatservices handmatig bij te werken.

Kan de configuratie niet opslaan: time-out van 504-gateway

Mogelijke oorzaken

Dit probleem kan optreden als het Azure Migrate-apparaat het service-eindpunt dat is opgegeven in het foutbericht niet kan bereiken.

Herstel

Als u de private link-verbinding wilt valideren, voert u een DNS-omzetting uit van de Azure Migrate-service-eindpunten (private link-resource-FQDN's) van de on-premises server die als host fungeert voor het Migrate-apparaat en zorgt u ervoor dat deze worden omgezet in privé-IP-adressen.

Ga als volgende te werk om de details van het privé-eindpunt te verkrijgen om de DNS-omzetting te controleren:

De details van het privé-eindpunt en de FQDN-informatie van de private link-resource zijn beschikbaar op de eigenschappenpagina's Detectie en Evaluatie en Migratie en modernisering. Selecteer DNS-instellingen downloaden op beide eigenschappenpagina's om de volledige lijst weer te geven.

Raadpleeg vervolgens deze richtlijnen om de DNS-omzetting te controleren.