Een subnet van een virtueel netwerk peering maken, wijzigen of verwijderen

Meer informatie over het maken, wijzigen of verwijderen van peering van een virtueel netwerk. Met peering voor virtuele netwerken kunt u virtuele netwerken in dezelfde regio verbinden en tussen regio's (ook wel Global Virtual Network Peering genoemd) via het Backbone-netwerk van Azure. Zodra de peering is uitgevoerd, worden de virtuele netwerken nog steeds beheerd als afzonderlijke resources. Als u geen kennis hebt van peering van virtuele netwerken, kunt u er meer informatie over vinden in het overzicht van peering van virtuele netwerken of door de zelfstudie voor peering van virtuele netwerken te voltooien.

Vereisten

Als u geen Azure-account met een actief abonnement hebt, maakt u er gratis een. Voer een van deze taken uit voordat u de rest van dit artikel start:

Meld u aan bij Azure Portal met een Azure-account met de benodigde machtigingen om met peerings te werken.

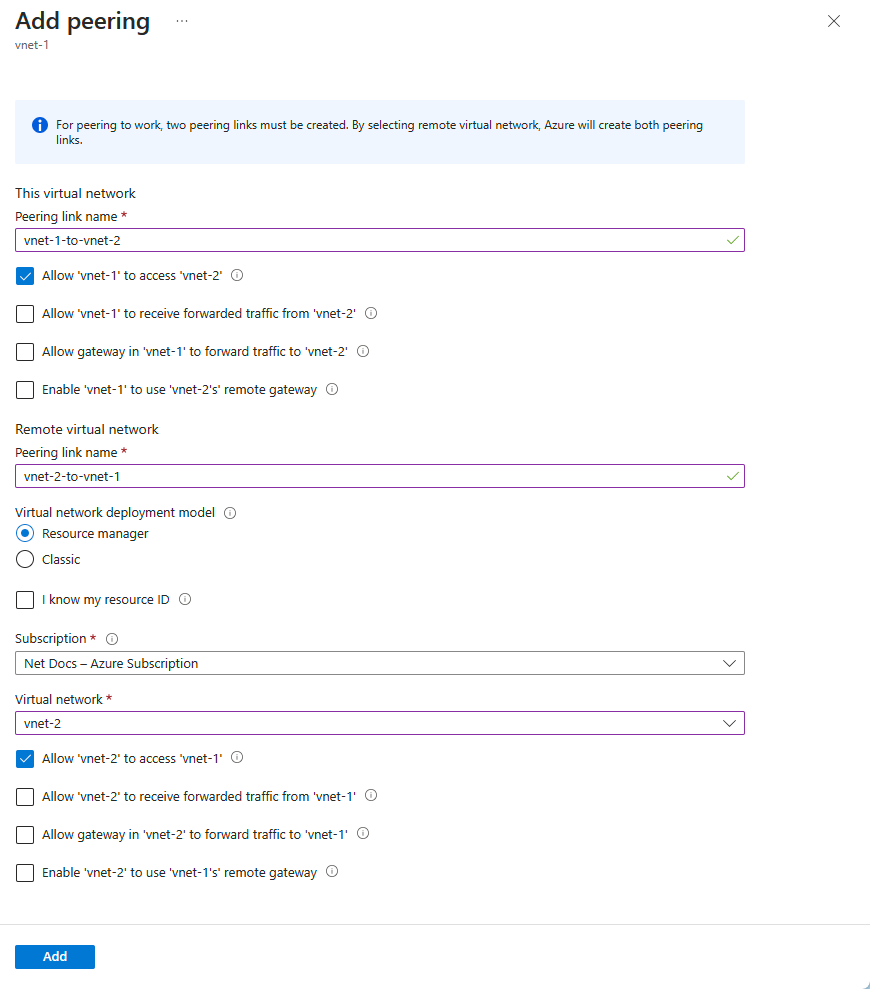

Peering maken

Voordat u een peering maakt, moet u vertrouwd raken met de vereisten en beperkingen en de benodigde machtigingen.

Voer in het zoekvak bovenaan Azure Portal het virtuele netwerk in. Selecteer Virtuele netwerken in de zoekresultaten.

Selecteer in virtuele netwerken het netwerk waarvoor u een peering wilt maken.

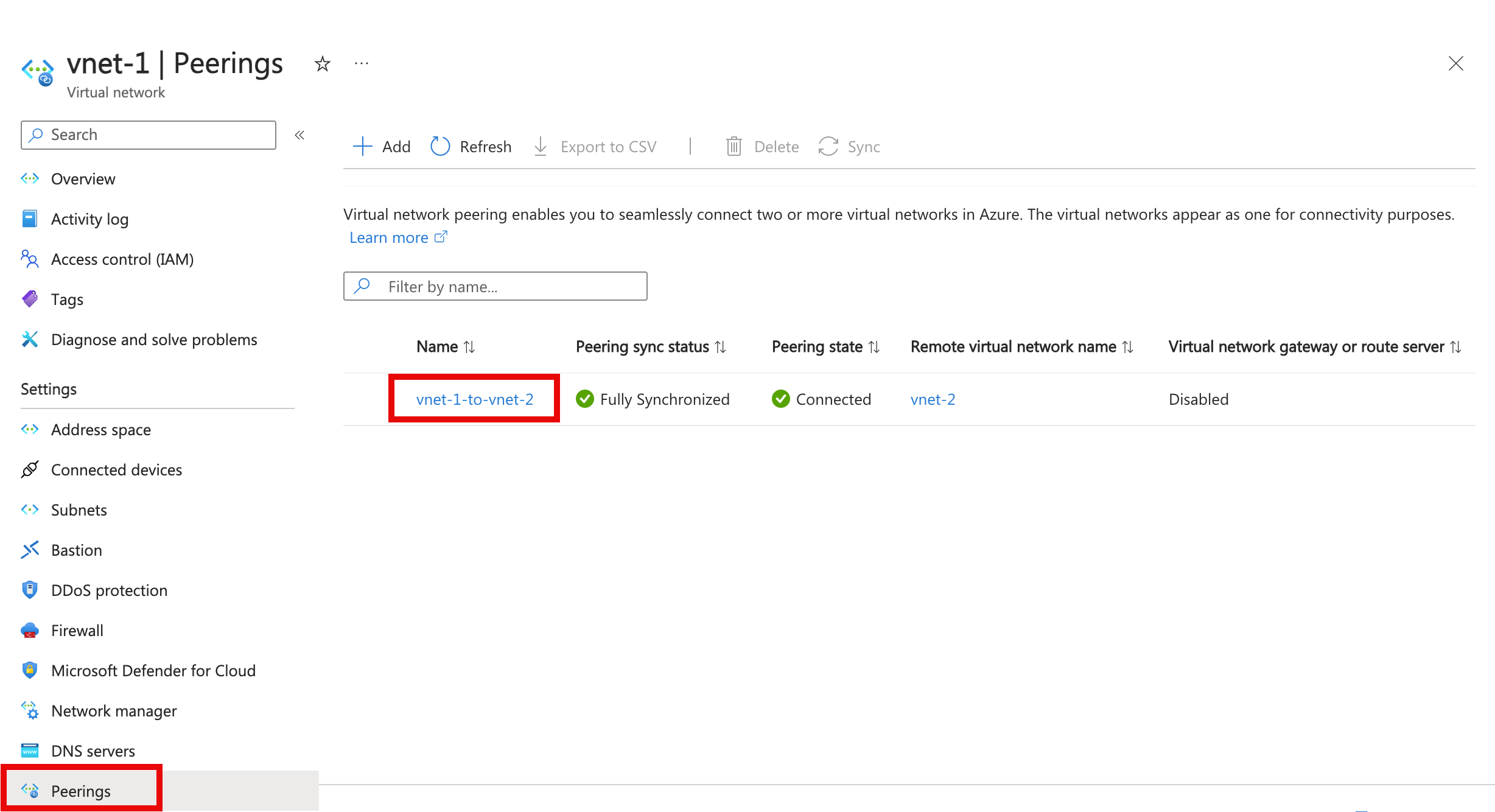

Selecteer Peerings in Instellingen.

Selecteer + Toevoegen.

Voer waarden in of selecteer deze voor de volgende instellingen en selecteer vervolgens Toevoegen.

Instellingen Beschrijving Samenvatting van extern virtueel netwerk Naam van peeringkoppeling De naam van de peering van het lokale virtuele netwerk. De naam moet uniek zijn binnen het virtuele netwerk. Implementatiemodel voor het virtuele netwerk Selecteer via welk implementatiemodel het virtuele netwerk waarmee u wilt peeren, is geïmplementeerd. Ik ken mijn resource-id Als u leestoegang hebt tot het virtuele netwerk waarmee u wilt peeren, laat u dit selectievakje uitgeschakeld. Als u geen leestoegang hebt tot het virtuele netwerk of abonnement waarmee u wilt peeren, schakelt u dit selectievakje in. Resource-id Dit veld wordt weergegeven wanneer u het selectievakje Mijn resource-id kent. De resource-id die u invoert, moet zijn voor een virtueel netwerk dat zich in hetzelfde netwerk bevindt of een andere Azure-regio ondersteunt als dit virtuele netwerk.

De volledige resource-id ziet er ongeveer als/subscriptions/<Id>/resourceGroups/<resource-group-name>/providers/Microsoft.Network/virtualNetworks/<virtual-network-name>volgt uit.

U kunt de resource-id voor een virtueel netwerk ophalen door de eigenschappen voor een virtueel netwerk weer te geven. Zie Virtuele netwerken beheren voor meer informatie over het weergeven van de eigenschappen voor een virtueel netwerk. Gebruikersmachtigingen moeten worden toegewezen als het abonnement is gekoppeld aan een andere Microsoft Entra-tenant dan het abonnement met het virtuele netwerk dat u peering gebruikt. Voeg een gebruiker uit elke tenant toe als gastgebruiker in de tegenovergestelde tenant.Abonnement Selecteer het abonnement van het virtuele netwerk waarmee u wilt peeren. Een of meer abonnementen worden weergegeven, afhankelijk van het aantal abonnementen waarvoor uw account leestoegang heeft. Virtueel netwerk Selecteer het externe virtuele netwerk. Instellingen voor peering van externe virtuele netwerken Toestaan dat het gekoppelde virtuele netwerk toegang heeft tot 'vnet-1' Deze optie is standaard geselecteerd.

- Selecteer deze optie om verkeer van het gekoppelde virtuele netwerk naar vnet-1 toe te staan. Met deze instelling kan communicatie tussen hub en spoke in de sternetwerktopologie worden ingeschakeld en kan een virtuele machine in het gekoppelde virtuele netwerk communiceren met een virtuele machine in vnet-1. De VirtualNetwork-servicetag voor netwerkbeveiligingsgroepen bevat het virtuele netwerk en het gekoppelde virtuele netwerk wanneer deze instelling is geselecteerd. Zie Azure-servicetags voor meer informatie over servicetags.Toestaan dat het gekoppelde virtuele netwerk doorgestuurd verkeer van vnet-1 ontvangt Deze optie is niet standaard geselecteerd.

Als u deze optie inschakelt, kan het gekoppelde virtuele netwerk verkeer ontvangen van virtuele netwerken die zijn gekoppeld aan vnet-1. Als vnet-2 bijvoorbeeld een NVA heeft die verkeer van buiten vnet-2 ontvangt dat wordt doorgestuurd naar vnet-1, kunt u deze instelling selecteren om toe te staan dat verkeer vnet-1 van vnet-2 bereikt. Als u deze mogelijkheid inschakelt, wordt het doorgestuurde verkeer via de peering toegestaan, maar er worden geen door de gebruiker gedefinieerde routes of virtuele netwerkapparaten gemaakt. Door de gebruiker gedefinieerde routes en virtuele netwerkapparaten worden afzonderlijk gemaakt.Gateway of routeserver in het gekoppelde virtuele netwerk toestaan verkeer door te sturen naar 'vnet-1' Deze optie is niet standaard geselecteerd.

- Als u deze instelling inschakelt, kan vnet-1 verkeer ontvangen van de gateway of routeserver van de gekoppelde virtuele netwerken. Als u deze optie wilt inschakelen, moet het gekoppelde virtuele netwerk een gateway of routeserver bevatten.Het gekoppelde virtuele netwerk inschakelen voor het gebruik van de externe gateway of routeserver van vnet-1 Deze optie is niet standaard geselecteerd.

- Deze optie kan alleen worden ingeschakeld als vnet-1 een externe gateway of routeserver heeft en 'vnet-1' 'Gateway toestaan in vnet-1' toestaat om verkeer door te sturen naar het gekoppelde virtuele netwerk. Deze optie kan worden ingeschakeld in slechts één van de peerings van virtuele netwerken.

U kunt deze optie ook selecteren als u wilt dat dit virtuele netwerk de externe routeserver gebruikt om routes uit te wisselen, raadpleegt u Azure Route Server.

NOTITIE: U kunt externe gateways niet gebruiken als u al een gateway hebt geconfigureerd in uw virtuele netwerk. Zie Een VPN-gateway configureren voor doorvoer in peering van een virtueel netwerk voor meer informatie over het gebruik van een gateway voor doorvoer.Samenvatting van lokaal virtueel netwerk Naam van peeringkoppeling De naam van de peering vanuit het externe virtuele netwerk. De naam moet uniek zijn binnen het virtuele netwerk. Peering-instellingen voor lokale virtuele netwerken Toestaan dat vnet-1 toegang heeft tot het gekoppelde virtuele netwerk Deze optie is standaard geselecteerd.

- Selecteer deze optie om verkeer van vnet-1 naar het gekoppelde virtuele netwerk toe te staan. Met deze instelling kan communicatie tussen hub en spoke in de sternetwerktopologie worden ingeschakeld en kan een virtuele machine in vnet-1 communiceren met een virtuele machine in het gekoppelde virtuele netwerk.Toestaan dat vnet-1 doorgestuurd verkeer van het gekoppelde virtuele netwerk ontvangt Deze optie is niet standaard geselecteerd.

Als u deze optie inschakelt, kan vnet-1 verkeer ontvangen van virtuele netwerken die zijn gekoppeld aan het gekoppelde virtuele netwerk. Als vnet-2 bijvoorbeeld een NVA heeft die verkeer van buiten vnet-2 ontvangt dat wordt doorgestuurd naar vnet-1, kunt u deze instelling selecteren om toe te staan dat verkeer vnet-1 bereikt van vnet-2. Als u deze mogelijkheid inschakelt, wordt het doorgestuurde verkeer via de peering toegestaan, maar er worden geen door de gebruiker gedefinieerde routes of virtuele netwerkapparaten gemaakt. Door de gebruiker gedefinieerde routes en virtuele netwerkapparaten worden afzonderlijk gemaakt.Gateway of routeserver in vnet-1 toestaan verkeer door te sturen naar het gekoppelde virtuele netwerk Deze optie is niet standaard geselecteerd.

- Als u deze instelling inschakelt, kan het gekoppelde virtuele netwerk verkeer ontvangen van de gateway of routeserver van vnet-1. Als u deze optie wilt inschakelen, moet vnet-1 een gateway of routeserver bevatten.Schakel vnet-1 in om de externe gateway of routeserver van de gekoppelde virtuele netwerken te gebruiken Deze optie is niet standaard geselecteerd.

- Deze optie kan alleen worden ingeschakeld als het gekoppelde virtuele netwerk een externe gateway of routeserver heeft en het gekoppelde virtuele netwerk 'Gateway in het gekoppelde virtuele netwerk toestaan om verkeer door te sturen naar 'vnet-1'. Deze optie kan worden ingeschakeld in slechts één van de peerings van vnet-1.

Notitie

Als u een virtuele netwerkgateway gebruikt om on-premises verkeer transitief naar een gekoppeld virtueel netwerk te verzenden, moet het IP-bereik van het gekoppelde virtuele netwerk voor het on-premises VPN-apparaat worden ingesteld op 'interessant' verkeer. Mogelijk moet u alle CIDR-adressen van het virtuele Azure-netwerk toevoegen aan de site-2-site-IPSec VPN-tunnelconfiguratie op het on-premises VPN-apparaat. CIDR-adressen bevatten resources zoals Hub, Spokes en PUNT-2-site-IP-adresgroepen. Anders kunnen uw on-premises resources niet communiceren met resources in het gekoppelde VNet. Interessant verkeer wordt gecommuniceerd via beveiligingskoppelingen van fase 2. De beveiligingskoppeling maakt een toegewezen VPN-tunnel voor elk opgegeven subnet. De laag on-premises en Azure VPN Gateway moet hetzelfde aantal site-2-site-VPN-tunnels en Azure VNet-subnetten ondersteunen. Anders kunnen uw on-premises resources niet communiceren met resources in het gekoppelde VNet. Raadpleeg uw on-premises VPN-documentatie voor instructies voor het maken van fase 2-beveiligingskoppelingen voor elk opgegeven Azure VNet-subnet.

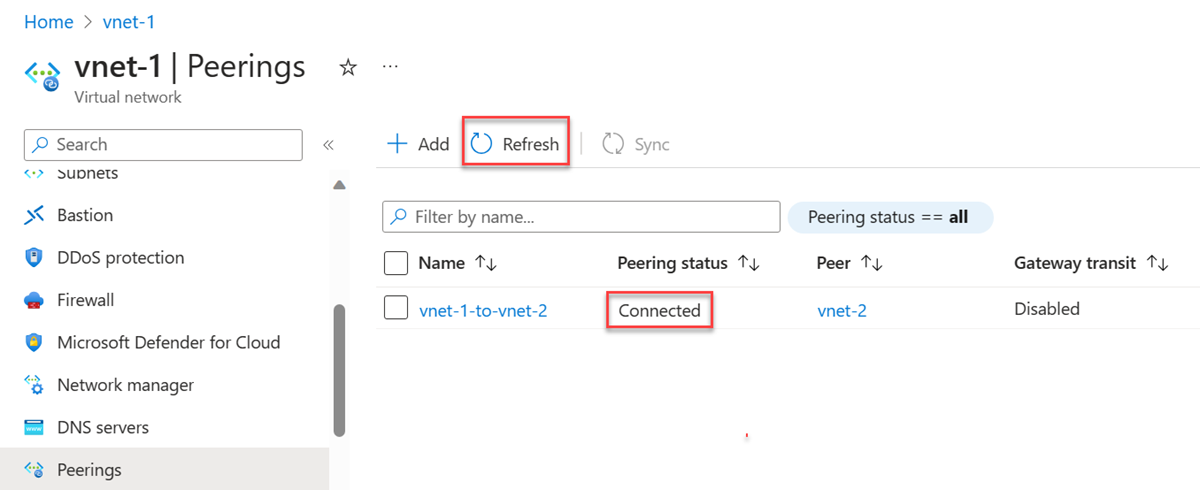

Selecteer de knop Vernieuwen na een paar seconden en de peeringstatus wordt gewijzigd van Bijwerken naar Verbonden.

Zie de volgende stappen voor stapsgewijze instructies voor het implementeren van peering tussen virtuele netwerken in verschillende abonnementen en implementatiemodellen.

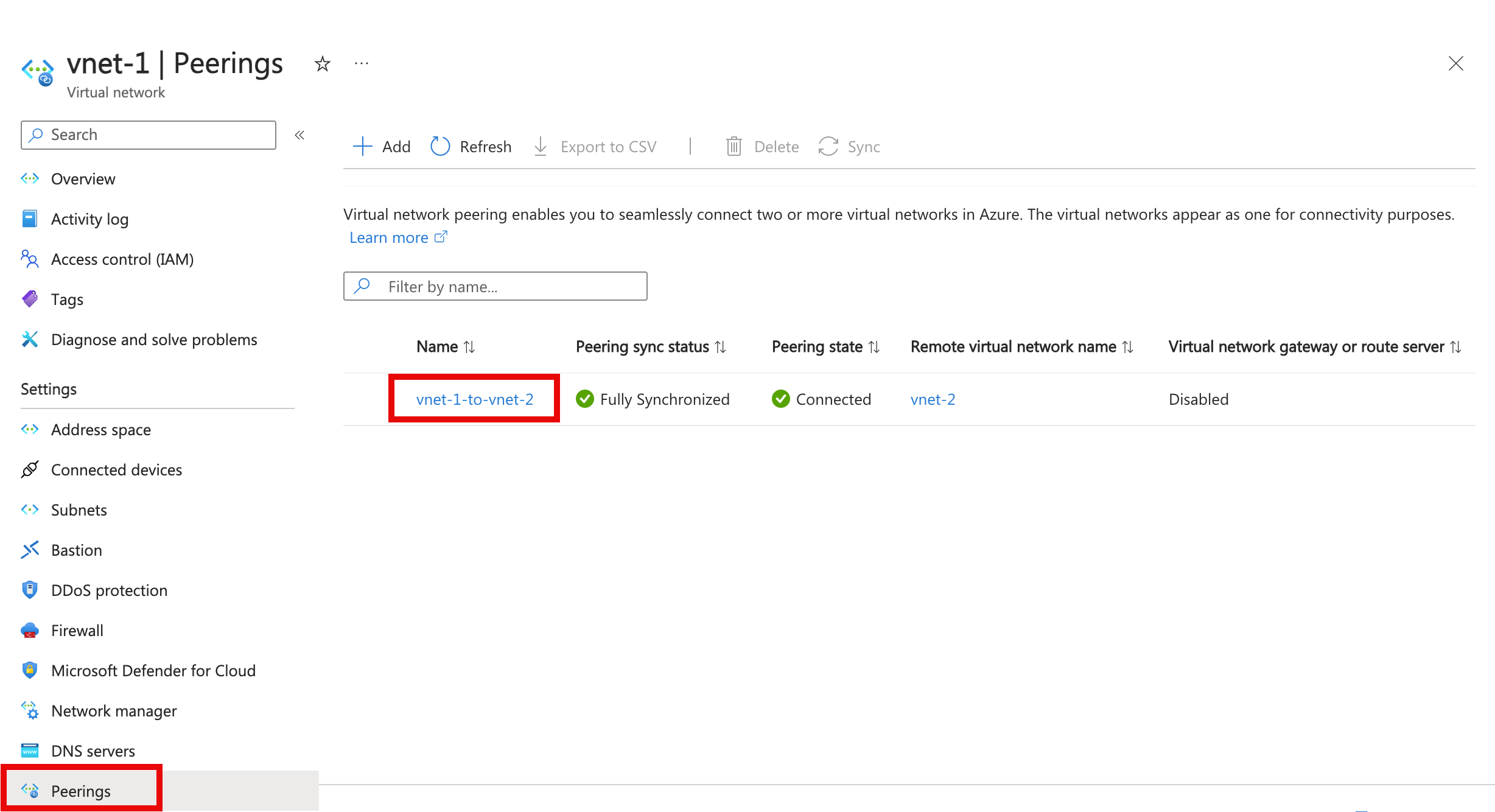

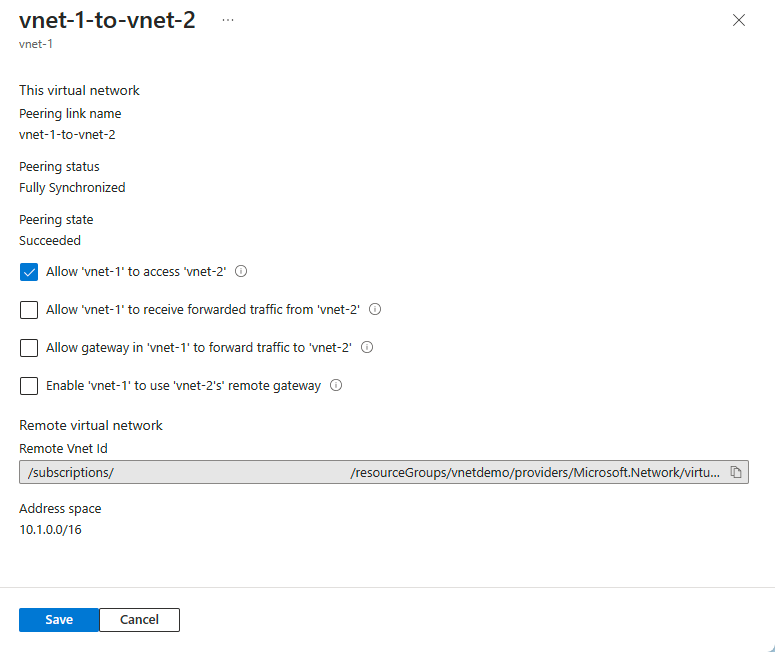

Peering-instellingen weer te geven of te wijzigen

Voordat u een peering wijzigt, moet u vertrouwd raken met de vereisten en beperkingen en de benodigde machtigingen.

Voer in het zoekvak bovenaan Azure Portal het virtuele netwerk in. Selecteer Virtuele netwerken in de zoekresultaten.

Selecteer het virtuele netwerk dat u wilt weergeven of wijzigen in virtuele netwerken.

Selecteer Peerings in Instellingen en selecteer vervolgens de peering waarvoor u instellingen wilt weergeven of wijzigen.

Wijzig de juiste instelling. Lees meer over de opties voor elke instelling in stap 4 van het maken van een peering. Selecteer Vervolgens Opslaan om de configuratiewijzigingen te voltooien.

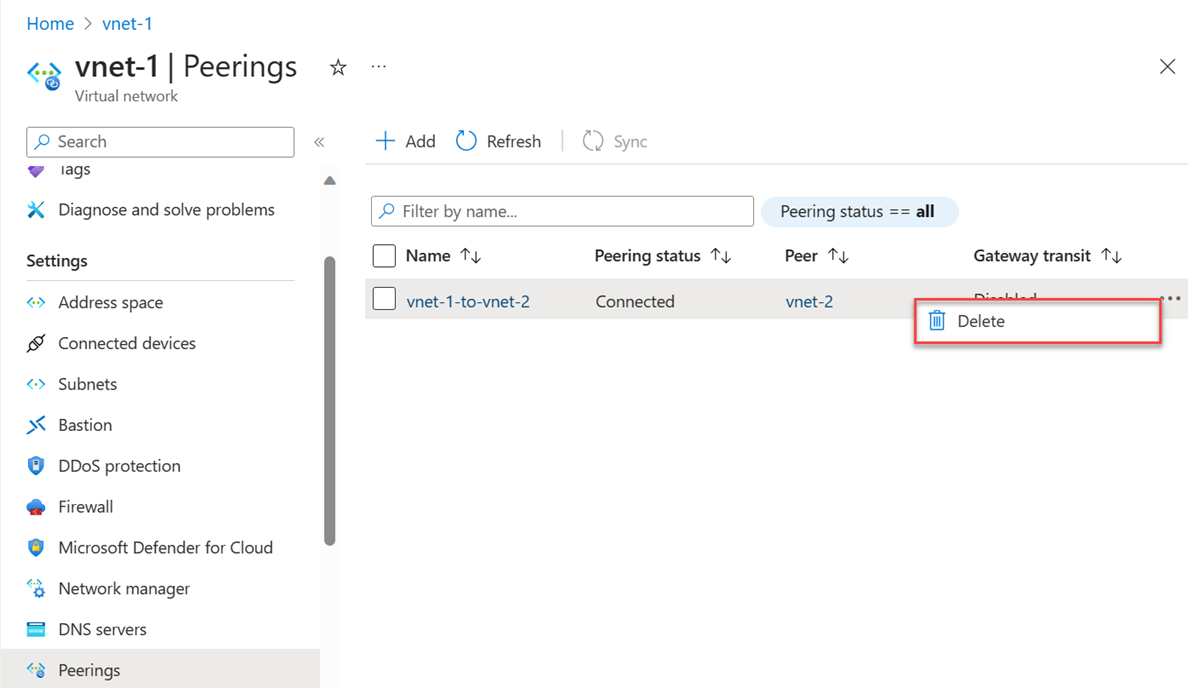

Een peering te verwijderen

Voordat u een peering verwijdert, moet u vertrouwd raken met de vereisten en beperkingen en de benodigde machtigingen.

Wanneer een peering tussen twee virtuele netwerken wordt verwijderd, kan verkeer niet meer tussen de virtuele netwerken stromen. Als u wilt dat virtuele netwerken soms communiceren, maar niet altijd, in plaats van een peering te verwijderen, deselecteert u de instelling Verkeer naar extern virtueel netwerk toestaan als u verkeer naar het externe virtuele netwerk wilt blokkeren. Het is mogelijk dat u netwerktoegang uitschakelt en inschakelt, dan peerings verwijderen en opnieuw maken.

Voer in het zoekvak bovenaan Azure Portal het virtuele netwerk in. Selecteer Virtuele netwerken in de zoekresultaten.

Selecteer het virtuele netwerk dat u wilt weergeven of wijzigen in virtuele netwerken.

Selecteer Peerings in Instellingen.

Schakel het selectievakje in naast de peering die u wilt verwijderen en selecteer vervolgens Verwijderen.

Voer in Peerings verwijderen in het bevestigingsvak in en selecteer Vervolgens Verwijderen.

Notitie

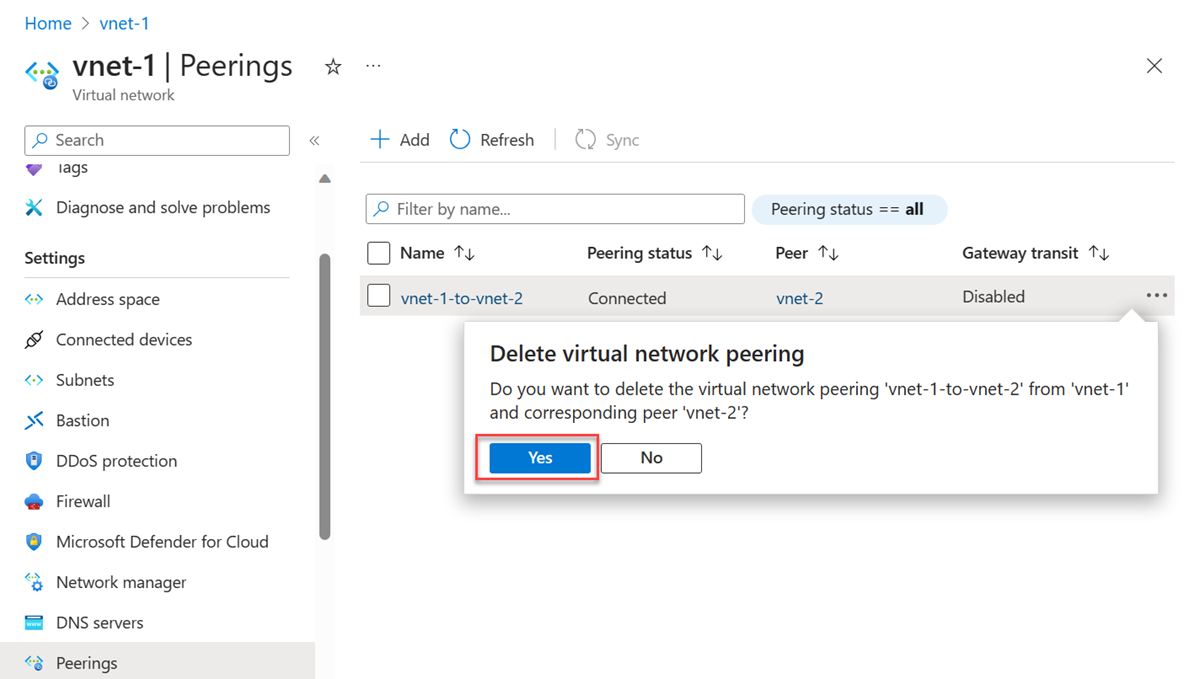

Wanneer u een peering van een virtueel netwerk verwijdert uit een virtueel netwerk, wordt de peering van het externe virtuele netwerk ook verwijderd.

Selecteer Verwijderen om de verwijdering te bevestigen in de bevestiging Verwijderen.

Vereisten en beperkingen

U kunt virtuele netwerken in dezelfde regio of verschillende regio's koppelen. Peering van virtuele netwerken in verschillende regio's wordt ook wel Global Virtual Network Peering genoemd.

Wanneer u een wereldwijde peering maakt, kunnen de gekoppelde virtuele netwerken bestaan in elke openbare Azure-cloudregio of In China-cloudregio's of in cloudregio's van de overheid. U kunt niet peeren tussen clouds. Een virtueel netwerk in de openbare Azure-cloud kan bijvoorbeeld niet worden gekoppeld aan een virtueel netwerk in Microsoft Azure dat wordt beheerd door de 21Vianet-cloud.

Wanneer u deel uitmaakt van een peering, kan een virtueel netwerk niet worden verplaatst. Als u een virtueel netwerk naar een andere resourcegroep of een ander abonnement wilt verplaatsen, moet u de peering verwijderen, het virtuele netwerk verplaatsen en vervolgens de peering opnieuw maken.

Resources in één virtueel netwerk kunnen niet communiceren met het front-end-IP-adres van een basic load balancer (intern of openbaar) in een wereldwijd gekoppeld virtueel netwerk. Ondersteuning voor basic load balancer bestaat alleen binnen dezelfde regio. Ondersteuning voor standard load balancer bestaat voor zowel peering van virtuele netwerken als globale peering van virtuele netwerken. Sommige services die gebruikmaken van een basic load balancer werken niet via wereldwijde peering van virtuele netwerken. Zie Beperkingen met betrekking tot peering van wereldwijde virtuele netwerken en load balancers voor meer informatie.

U kunt externe gateways gebruiken of gatewayoverdracht toestaan in wereldwijd gekoppelde virtuele netwerken en lokaal gekoppelde virtuele netwerken.

De virtuele netwerken kunnen zich in dezelfde of verschillende abonnementen bevinden. Wanneer u virtuele netwerken in verschillende abonnementen peert, kunnen beide abonnementen worden gekoppeld aan dezelfde of een andere Microsoft Entra-tenant. Als u nog geen AD-tenant hebt, kunt u er een maken.

De virtuele netwerken die u peert, moeten niet-overlapping VAN IP-adresruimten hebben.

U kunt twee virtuele netwerken koppelen die zijn geïmplementeerd via Resource Manager of een virtueel netwerk dat is geïmplementeerd via Resource Manager met een virtueel netwerk dat is geïmplementeerd via het klassieke implementatiemodel. U kunt geen twee virtuele netwerken koppelen die zijn gemaakt via het klassieke implementatiemodel. Lees het artikel Over Azure-implementatiemodellen als u niet bekend bent met Azure-implementatiemodellen . U kunt VPN Gateway gebruiken om twee virtuele netwerken te koppelen die zijn gemaakt via het klassieke implementatiemodel.

Wanneer u twee virtuele netwerken koppelt die zijn gemaakt via Resource Manager, moet er een peering worden geconfigureerd voor elk virtueel netwerk in de peering. U ziet een van de volgende typen voor peeringstatus:

Gestart: Wanneer u de eerste peering maakt, wordt de status gestart.

Verbonden: Wanneer u de tweede peering maakt, wordt de peeringstatus verbonden voor beide peerings. De peering is pas tot stand gebracht als de peeringstatus voor beide peerings voor beide virtuele netwerkpeeringen is verbonden.

Wanneer u een virtueel netwerk koppelt dat is gemaakt via Resource Manager met een virtueel netwerk dat is gemaakt via het klassieke implementatiemodel, configureert u alleen een peering voor het virtuele netwerk dat is geïmplementeerd via Resource Manager. U kunt peering niet configureren voor een virtueel netwerk (klassiek) of tussen twee virtuele netwerken die zijn geïmplementeerd via het klassieke implementatiemodel. Wanneer u de peering maakt van het virtuele netwerk (Resource Manager) naar het virtuele netwerk (klassiek), wordt de peeringstatus bijgewerkt en wordt de peering binnenkort gewijzigd in Verbonden.

Er wordt een peering tussen twee virtuele netwerken tot stand gebracht. Peerings zelf zijn niet transitief. Als u peerings maakt tussen:

VirtualNetwork1 en VirtualNetwork2

VirtualNetwork2 en VirtualNetwork3

Er is geen verbinding tussen VirtualNetwork1 en VirtualNetwork3 via VirtualNetwork2. Als u wilt dat VirtualNetwork1 en VirtualNetwork3 rechtstreeks communiceren, moet u een expliciete peering maken tussen VirtualNetwork1 en VirtualNetwork3 of een NVA in het Hub-netwerk doorlopen. Zie Hub-spoke-netwerktopologie in Azure voor meer informatie.

U kunt namen in gekoppelde virtuele netwerken niet omzetten met behulp van standaard Azure-naamomzetting. Als u namen in andere virtuele netwerken wilt omzetten, moet u Azure Privé-DNS of een aangepaste DNS-server gebruiken. Zie Naamomzetting met uw eigen DNS-server voor meer informatie over het instellen van uw eigen DNS-server.

Resources in gekoppelde virtuele netwerken in dezelfde regio kunnen met elkaar communiceren met dezelfde latentie als binnen hetzelfde virtuele netwerk. De netwerkdoorvoer is gebaseerd op de bandbreedte die is toegestaan voor de virtuele machine, evenredig aan de grootte. Er is geen extra beperking voor bandbreedte binnen de peering. Elke grootte van de virtuele machine heeft een eigen maximale netwerkbandbreedte. Zie Grootten voor virtuele machines in Azure voor meer informatie over de maximale netwerkbandbreedte voor verschillende grootten van virtuele machines.

Een virtueel netwerk kan worden gekoppeld aan een ander virtueel netwerk en kan ook worden verbonden met een ander virtueel netwerk met een virtuele Azure-netwerkgateway. Wanneer virtuele netwerken zijn verbonden via peering en een gateway, stroomt verkeer tussen de virtuele netwerken via de peeringconfiguratie in plaats van de gateway.

Punt-naar-site-VPN-clients moeten opnieuw worden gedownload nadat peering van virtuele netwerken is geconfigureerd om ervoor te zorgen dat de nieuwe routes naar de client worden gedownload.

Er worden nominale kosten in rekening gebracht voor inkomend en uitgaand verkeer dat gebruikmaakt van peering van een virtueel netwerk. Zie voor meer informatie de pagina met prijzen.

Toepassingsgateways waarvoor netwerkisolatie niet is ingeschakeld, staan niet toe dat verkeer wordt verzonden tussen gekoppelde VNET's wanneer verkeer naar extern virtueel netwerk is uitgeschakeld.

Machtigingen

De accounts die u gebruikt om te werken met peering van virtuele netwerken, moeten worden toegewezen aan de volgende rollen:

Inzender voor het netwerk: voor een virtueel netwerk dat is geïmplementeerd via Resource Manager.

Inzender voor klassiek netwerk: voor een virtueel netwerk dat is geïmplementeerd via het klassieke implementatiemodel.

Als uw account niet is toegewezen aan een van de vorige rollen, moet dit worden toegewezen aan een aangepaste rol waaraan de benodigde acties uit de volgende tabel zijn toegewezen:

| Actie | Naam |

|---|---|

| Microsoft.Network/virtualNetworks/virtualNetworkPeerings/write | Vereist voor het maken van een peering van virtueel netwerk A naar virtueel netwerk B. Virtueel netwerk A moet een virtueel netwerk zijn (Resource Manager) |

| Microsoft.Network/virtualNetworks/peer/action | Vereist voor het maken van een peering van virtueel netwerk B (Resource Manager) naar virtueel netwerk A |

| Microsoft.ClassicNetwork/virtualNetworks/peer/action | Vereist voor het maken van een peering van virtueel netwerk B (klassiek) naar virtueel netwerk A |

| Microsoft.Network/virtualNetworks/virtualNetworkPeerings/read | Een peering van een virtueel netwerk lezen |

| Microsoft.Network/virtualNetworks/virtualNetworkPeerings/delete | Een peering van een virtueel netwerk verwijderen |

Volgende stappen

Een peering van een virtueel netwerk kan worden gemaakt tussen virtuele netwerken die zijn gemaakt via dezelfde of verschillende implementatiemodellen die in dezelfde of verschillende abonnementen bestaan. Volg een zelfstudie voor een van de volgende scenario's:

Azure-implementatiemodel Abonnement Beide in Resource Manager Hetzelfde Verschillend Eén in Resource Manager, één klassiek Hetzelfde Verschillend Meer informatie over het maken van een sternetwerktopologie

Een peering voor een virtueel netwerk maken met behulp van PowerShell - of Azure CLI-voorbeeldscripts of met behulp van Azure Resource Manager-sjablonen

Azure Policy-definities maken en toewijzen voor virtuele netwerken