Een site-naar-site-verbinding maken met behulp van Azure Portal (klassiek)

In dit artikel leest u hoe u Azure Portal gebruikt om een site-naar-site-VPN-gatewayverbinding te maken vanaf uw on-premises netwerk naar het VNet. De stappen in dit artikel zijn van toepassing op het klassieke (verouderde) implementatiemodel en zijn niet van toepassing op het huidige implementatiemodel , Resource Manager. Zie in plaats daarvan de Resource Manager-versie van dit artikel .

Belangrijk

U kunt geen nieuwe virtuele netwerkgateways meer maken voor virtuele netwerken van het klassieke implementatiemodel (servicebeheer). Nieuwe virtuele netwerkgateways kunnen alleen worden gemaakt voor virtuele Resource Manager-netwerken.

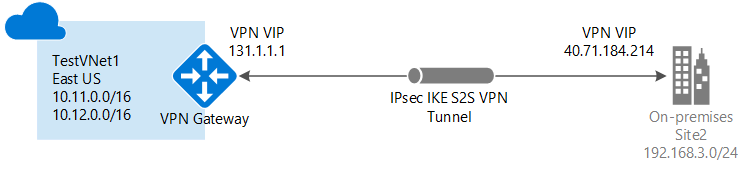

Een site-naar-site-VPN-gatewayverbinding wordt gebruikt om een on-premises netwerk via een IPsec-/IKE-VPN-tunnel (IKEv1 of IKEv2) te verbinden met een virtueel Azure-netwerk. Voor dit type verbinding moet er on-premises een VPN-apparaat aanwezig zijn waaraan een extern openbaar IP-adres is toegewezen. Zie Overzicht van VPN Gateway voor meer informatie over VPN-gateways.

Notitie

Dit artikel is geschreven voor het klassieke (verouderde) implementatiemodel. U wordt aangeraden in plaats daarvan het meest recente Azure-implementatiemodel te gebruiken. Het Resource Manager-implementatiemodel is het nieuwste implementatiemodel en biedt meer opties en functiecompatibiliteit dan het klassieke implementatiemodel. Zie Implementatiemodellen en de status van uw resources begrijpen om inzicht te krijgen in het verschil tussen deze twee implementatiemodellen.

Als u een andere versie van dit artikel wilt gebruiken, gebruikt u de inhoudsopgave in het linkerdeelvenster.

Voordat u begint

Controleer voordat u met de configuratie begint, of aan de volgende criteria is voldaan:

- U hebt vastgesteld dat u wilt werken met het klassieke implementatiemodel. Zie Een site-naar-site-verbinding maken (Resource Manager) als u wilt werken in het Resource Manager-implementatiemodel. U wordt aangeraden het Resource Manager-implementatiemodel te gebruiken, omdat het klassieke model verouderd is.

- U hebt een compatibel VPN-apparaat nodig en iemand die dit kan configureren. Zie Over VPN-apparaten voor meer informatie over compatibele VPN-apparaten en -apparaatconfiguratie.

- Controleer of u een extern gericht openbaar IPv4-adres voor het VPN-apparaat hebt.

- Als u niet bekend bent met de IP-adresbereiken in uw on-premises netwerkconfiguratie, moet u contact opnemen met iemand die deze gegevens voor u kan opgeven. Wanneer u deze configuratie maakt, moet u de IP-adresbereikvoorvoegsels opgeven die Azure naar uw on-premises locatie doorstuurt. Geen van de subnetten van uw on-premises netwerk kan overlappen met de virtuele subnetten waarmee u verbinding wilt maken.

- PowerShell is vereist om de gedeelde sleutel op te geven en de VPN-gatewayverbinding te maken. Wanneer u met het klassieke implementatiemodel werkt, kunt u Azure Cloud Shell niet gebruiken. In plaats daarvan moet u de nieuwste versie van de PowerShell-cmdlets van Azure Service Management (SM) lokaal op uw computer installeren. Deze cmdlets verschillen van de AzureRM- of Az-cmdlets. Zie Service Management-cmdlets installeren om de SM-cmdlets te installeren. Zie de Documentatie voor Azure PowerShell voor meer informatie over Azure PowerShell in het algemeen.

Voorbeeld van configuratiewaarden voor deze oefening

In de voorbeelden in dit artikel worden de volgende waarden gebruikt. U kunt deze waarden gebruiken om een testomgeving te maken of ze raadplegen om meer inzicht te krijgen in de voorbeelden in dit artikel. Wanneer u werkt met IP-adreswaarden voor adresruimte, wilt u meestal samenwerken met uw netwerkbeheerder om overlappende adresruimten te voorkomen, die van invloed kunnen zijn op routering. Vervang in dit geval de IP-adreswaarden door uw eigen ip-adres als u een werkende verbinding wilt maken.

- Resourcegroep: TestRG1

- VNet-naam: TestVNet1

- Adresruimte: 10.11.0.0/16

- Subnetnaam: FrontEnd

- Subnetadresbereik: 10.11.0.0/24

- Gatewaysubnet: 10.11.255.0/27

- Regio: (VS) VS - oost

- Lokale sitenaam: Site2

- Clientadresruimte: de adresruimte op uw on-premises site.

Een virtueel netwerk maken

Wanneer u een virtueel netwerk maakt dat moet worden gebruikt voor een S2S-verbinding, moet u ervoor zorgen dat de adresruimten die u opgeeft, niet overlappen met een van de clientadresruimten voor de lokale sites waarmee u verbinding wilt maken. Als u overlappende subnetten hebt, werkt de verbinding mogelijk niet goed.

Als u al beschikt over een VNet, controleert u of de instellingen compatibel zijn met het ontwerp van de VPN-gateway. Let met name op subnetten die mogelijk overlappen met andere netwerken.

Als u nog geen virtueel netwerk hebt, maakt u er een. De schermafbeeldingen dienen alleen als voorbeeld. Zorg dat u de waarden vervangt door die van uzelf.

Een virtueel netwerk maken

- Navigeer via een browser naar de Azure Portal en log, indien nodig, in met uw Azure-account.

- Selecteer +Een resource maken. In het veld Marketplace doorzoeken typt u 'virtueel netwerk'. Zoek Virtual Network in de geretourneerde lijst en selecteer het om de pagina Virtueel netwerk te openen.

- Op de pagina Virtueel netwerk, onder de knop Maken, ziet u 'Implementeren met Resource Manager (wijzigen in klassiek)'. Resource Manager is de standaardinstelling voor het maken van een VNet. U wilt geen Resource Manager-VNet maken. Selecteer (naar klassiek) om een klassiek VNet te maken. Selecteer vervolgens het tabblad Overzicht en selecteer Maken.

- Configureer op de pagina Virtueel netwerk (klassiek) maken op het tabblad Basis de VNet-instellingen met de voorbeeldwaarden.

- Selecteer Beoordelen en maken om uw VNet te valideren.

- Validatie wordt uitgevoerd. Nadat het VNet is gevalideerd, selecteert u Maken.

DNS-instellingen zijn geen vereist onderdeel van deze configuratie, maar DNS is nodig als u naamomzetting tussen uw VM's wilt. Het opgeven van een waarde betekent niet dat er een nieuwe DNS-server wordt gemaakt. Het IP-adres van de DNS-server dat u opgeeft, moet het adres zijn van een DNS-server zijn die de namen kan omzetten voor de resources waarmee u verbinding maakt.

Nadat u uw virtuele netwerk hebt gemaakt, kunt u het IP-adres van een DNS-server toevoegen om de naamomzetting te verwerken. Open de instellingen voor uw virtuele netwerk, selecteer DNS-servers en voeg het IP-adres toe van de DNS-server die u wilt gebruiken voor naamomzetting.

- Zoek het virtuele netwerk in de portal.

- Selecteer DNS-servers op de pagina voor uw virtuele netwerk in de sectie Instellingen.

- Voeg een DNS-server toe.

- Als u uw instellingen wilt opslaan, selecteert u Opslaan boven aan de pagina.

De site en gateway configureren

De site configureren

De lokale site verwijst doorgaans naar uw on-premises locatie. Het bevat het IP-adres van het VPN-apparaat waarnaar u een verbinding maakt en de IP-adresbereiken die via de VPN-gateway naar het VPN-apparaat worden gerouteerd.

Selecteer op de pagina voor uw VNet onder Instellingen de optie Site-naar-site-verbindingen.

Selecteer + Toevoegen op de pagina Site-naar-site-verbindingen.

Laat op de pagina Een VPN-verbinding en gateway configureren voor verbindingstype de optie Site-naar-site geselecteerd. Voor deze oefening moet u een combinatie van de voorbeeldwaarden en uw eigen waarden gebruiken.

IP-adres voor de VPN-gateway: dit is het openbare IP-adres van het VPN-apparaat voor uw on-premises netwerk. Voor het VPN-apparaat is een openbaar IPv4-adres vereist. Geef een geldig openbaar IP-adres op voor het VPN-apparaat waarmee u verbinding wilt maken. Deze moet bereikbaar zijn via Azure. Als u het IP-adres van het VPN-apparaat niet kent, kunt u altijd een tijdelijke aanduiding invoegen (zolang deze maar de indeling van een geldig openbaar IP-adres heeft) en dit later wijzigen.

Clientadresruimte: vermeld de IP-adresbereiken die u via deze gateway naar het lokale on-premises netwerk wilt routeren. U kunt meerdere adresruimtebereiken toevoegen. Zorg ervoor dat de bereiken die u hier opgeeft, niet overlappen met bereiken van andere netwerken waarmee uw virtuele netwerk verbinding maakt of met de adresbereiken van het virtuele netwerk zelf.

Selecteer onder aan de pagina NIET Beoordelen en maken. Selecteer in plaats daarvan Volgende: Gateway>.

De gateway van het virtuele netwerk configureren

Selecteer op de pagina Gateway de volgende waarden:

Grootte: dit is de gateway-SKU die u gebruikt om uw virtuele netwerkgateway te maken. Klassieke VPN-gateways gebruiken de oude (verouderde) gateway-SKU's. Zie Working with virtual network gateway SKUs (old SKUs) (Werken met virtuele netwerkgateway-SKU's (oude SKU's)) voor meer informatie over de oude gateway-SKU's. U kunt Standard voor deze oefening selecteren.

Gatewaysubnet: de grootte van het gatewaysubnet dat u opgeeft, is afhankelijk van de configuratie van de VPN-gateway die u wilt maken. Hoewel het mogelijk is om een gatewaysubnet te maken dat zo klein is als /29, raden we u aan /27 of /28 te gebruiken. U maakt dan een groter subnet dat meer adressen bevat. Met een groter gatewaysubnet beschikt u over voldoende IP-adressen voor mogelijke toekomstige configuraties.

Selecteer Beoordelen en maken onderaan de pagina om uw instellingen te valideren. Selecteer Maken om te implementeren. Het kan tot 45 minuten duren voordat een virtuele netwerkgateway wordt gemaakt, afhankelijk van de gateway-SKU die u hebt geselecteerd.

Uw VPN-apparaat configureren

Voor site-naar-site-verbindingen met een on-premises netwerk is een VPN-apparaat vereist. In deze stap configureert u het VPN-apparaat. Bij de configuratie van uw VPN-apparaat hebt u de volgende waarden nodig:

- Een gedeelde sleutel. Dit is dezelfde gedeelde sleutel die u opgeeft wanneer u uw site-naar-site-VPN-verbinding maakt. In onze voorbeelden gebruiken we een eenvoudige gedeelde sleutel. We raden u aan een complexere sleutel te genereren.

- Het openbare IP-adres van de gateway van uw virtuele netwerk. U kunt het openbare IP-adres weergeven met behulp van Azure Portal, PowerShell of de CLI.

Afhankelijk van het VPN-apparaat dat u hebt, kunt u mogelijk een configuratiescript voor een VPN-apparaat downloaden. Zie voor meer informatie Configuratiescripts van VPN-apparaat downloaden.

De volgende koppelingen bevatten meer configuratiegegevens:

Zie Over VPN-apparaten voor meer informatie over compatibele VPN-apparaten.

Controleer voordat u uw VPN-apparaat configureert op bekende compatibiliteitsproblemen met apparaten.

Zie Gevalideerde VPN-apparaten voor koppelingen naar instellingen voor apparaatconfiguratie. We bieden de apparaatconfiguratiekoppelingen op basis van best effort, maar het is altijd raadzaam om contact op te nemen met de fabrikant van uw apparaat voor de meest recente configuratiegegevens.

De lijst bevat de versies die we hebben getest. Als de versie van het besturingssysteem voor uw VPN-apparaat niet in de lijst staat, is deze mogelijk nog steeds compatibel. Neem contact op met de fabrikant van uw apparaat.

Zie Overzicht van vpn-apparaatconfiguraties van partners voor basisinformatie over de configuratie van VPN-apparaten.

Zie Bewerkingsvoorbeelden voor voorbeelden van het bewerken van de apparaatconfiguratie.

Zie Informatie over cryptografische vereisten en Azure VPN-gateways voor informatie over cryptografische vereisten.

Zie De standaard-IPsec-/IKE-parameters voor informatie over parameters die u nodig hebt om uw configuratie te voltooien. De informatie bevat IKE-versie, Diffie-Hellman-groep (DH), verificatiemethode, versleutelings- en hash-algoritmen, sa-levensduur (security association), perfect forward secrecy (PFS) en Dead Peer Detection (DPD).

Zie Aangepast IPsec-/IKE-verbindingsbeleid configureren voor S2S VPN en VNet-naar-VNet voor configuratiestappen voor IPsec-/IKE-beleid.

Als u meerdere op beleid gebaseerde VPN-apparaten wilt verbinden, raadpleegt u Een VPN-gateway verbinden met meerdere on-premises op beleid gebaseerde VPN-apparaten.

Waarden ophalen

Wanneer u klassieke VNets maakt in Azure Portal, is de naam die u bekijkt niet de volledige naam die u voor PowerShell gebruikt. Een VNet met de naam TestVNet1 in de portal kan bijvoorbeeld een veel langere naam hebben in het netwerkconfiguratiebestand. Voor een VNet in de naam van de resourcegroep 'ClassicRG' ziet er mogelijk ongeveer als volgt uit: Group ClassicRG TestVNet1. Wanneer u uw verbindingen maakt, is het belangrijk dat u de waarden gebruikt die u in het netwerkconfiguratiebestand ziet.

In de volgende stappen maakt u verbinding met uw Azure-account en downloadt en bekijkt u het netwerkconfiguratiebestand om de waarden te verkrijgen die vereist zijn voor uw verbindingen.

Download en installeer de nieuwste versie van de PowerShell-cmdlets van Azure Service Management (SM). De meeste mensen hebben de Resource Manager-modules lokaal geïnstalleerd, maar hebben geen Service Management-modules. Service Management-modules zijn verouderd en moeten afzonderlijk worden geïnstalleerd. Zie Service Management-cmdlets installeren voor meer informatie.

Open de PowerShell-console met verhoogde rechten en maak verbinding met uw account. Gebruik de volgende voorbeelden om verbinding te maken. U moet deze opdrachten lokaal uitvoeren met behulp van de PowerShell Service Management-module. Maak verbinding met uw account. Gebruik het volgende voorbeeld als hulp bij het maken van de verbinding:

Add-AzureAccountControleer de abonnementen voor het account.

Get-AzureSubscriptionAls u meerdere abonnementen hebt, selecteert u het abonnement dat u wilt gebruiken.

Select-AzureSubscription -SubscriptionId "Replace_with_your_subscription_ID"Maak een map op uw computer. Bijvoorbeeld C:\AzureVNet

Exporteer het netwerkconfiguratiebestand naar de map. In dit voorbeeld wordt het netwerkconfiguratiebestand geëxporteerd naar C:\AzureNet.

Get-AzureVNetConfig -ExportToFile C:\AzureNet\NetworkConfig.xmlOpen het bestand met een teksteditor en bekijk de namen voor uw VNets en sites. Deze namen zijn de namen die u gebruikt wanneer u uw verbindingen maakt.

VNet-namen worden vermeld als virtualNetworkSite-naam =

Sitenamen worden vermeld als LocalNetworkSiteRef-naam =

Maak de verbinding

Notitie

Voor het klassieke implementatiemodel is deze stap niet beschikbaar in Azure Portal of via Azure Cloud Shell. U moet de Service Management-versie (SM) van de Azure PowerShell-cmdlets lokaal vanaf uw bureaublad gebruiken.

In deze stap stelt u met behulp van de waarden uit de vorige stappen de gedeelde sleutel in en maakt u de verbinding. De sleutel die u hebt ingesteld, moet dezelfde sleutel zijn die is gebruikt in de configuratie van uw VPN-apparaat.

Stel de gedeelde sleutel in en maak de verbinding.

- Wijzig de waarde -VNetName en de waarde -LocalNetworkSiteName. Gebruik voor een naam die spaties bevat, enkele aanhalingstekens rond de waarde.

- De '-SharedKey' is een waarde die u genereert en geeft vervolgens op. In het voorbeeld hebben we abc123 gebruikt, maar u kunt (en moet) iets complexer genereren. Het is van belang dat de waarde die u hier opgeeft, dezelfde waarde is die u hebt opgegeven bij het configureren van het VPN-apparaat.

Set-AzureVNetGatewayKey -VNetName 'Group TestRG1 TestVNet1' ` -LocalNetworkSiteName '6C74F6E6_Site2' -SharedKey abc123Wanneer de verbinding is gemaakt, is het resultaat: Status: geslaagd.

De verbinding controleren

U kunt de verbindingsstatus voor een klassieke VNet-VPN-gateway weergeven door in Azure Portal naar de verbinding te navigeren. De volgende stappen tonen één manier om te navigeren naar uw verbinding en deze te controleren.

- Ga in Azure Portal naar uw klassieke virtuele netwerk (VNet).

- Klik op de pagina van het virtuele netwerk op het type verbinding dat u wilt weergeven. Bijvoorbeeld site-naar-site-verbindingen.

- Selecteer op de pagina Site-naar-site-verbindingen onder Naam de siteverbinding die u wilt weergeven.

- Bekijk op de pagina Eigenschappen de informatie over de verbinding.

Als u problemen ondervindt bij het maken van verbinding, raadpleegt u de sectie Probleemoplossing van de inhoudsopgave in het linkerdeelvenster.

Een VPN-gateway opnieuw instellen

Het opnieuw instellen van een Azure VPN-gateway is handig als u cross-premises VPN-connectiviteit verliest in een of meer Site-to-Site VPN-tunnels. In een dergelijke situatie functioneren al uw on-premises VPN-apparaten naar behoren, maar kunnen ze geen IPsec-tunnels tot stand brengen met de Azure VPN-gateways.

De cmdlet voor het opnieuw instellen van een klassieke gateway is Reset-AzureVNetGateway. De Azure PowerShell-cmdlets voor Service Management moeten lokaal op uw bureaublad worden geïnstalleerd. U kunt Azure Cloud Shell niet gebruiken. Voordat u een reset uitvoert, moet u ervoor zorgen dat u de nieuwste versie van de PowerShell-cmdlets voor Service Management (SM) hebt.

Wanneer u deze opdracht gebruikt, moet u ervoor zorgen dat u de volledige naam van het virtuele netwerk gebruikt. Klassieke VNets die zijn gemaakt met behulp van de portal hebben een lange naam die vereist is voor PowerShell. U kunt de lange naam bekijken met behulp van Get-AzureVNetConfig -ExportToFile C:\Myfoldername\NetworkConfig.xml.

In het volgende voorbeeld wordt de gateway opnieuw ingesteld voor een virtueel netwerk met de naam 'Group TestRG1 TestVNet1' (dit wordt weergegeven als 'TestVNet1' in de portal):

Reset-AzureVNetGateway –VnetName 'Group TestRG1 TestVNet1'

Resultaat:

Error :

HttpStatusCode : OK

Id : f1600632-c819-4b2f-ac0e-f4126bec1ff8

Status : Successful

RequestId : 9ca273de2c4d01e986480ce1ffa4d6d9

StatusCode : OK

Het formaat van een gateway-SKU wijzigen

Als u het formaat van een gateway voor het klassieke implementatiemodel wilt wijzigen, moet u de PowerShell-cmdlets van Service Management gebruiken. Gebruik de volgende opdracht:

Resize-AzureVirtualNetworkGateway -GatewayId <Gateway ID> -GatewaySKU HighPerformance

Volgende stappen

- Wanneer de verbinding is voltooid, kunt u virtuele machines aan uw virtuele netwerken toevoegen. Zie Virtuele machines voor meer informatie.

- Zie Informatie over geforceerde tunneling voor meer informatie over geforceerde tunneling.