Beleid voor eindpuntdetectie en -respons voor eindpuntbeveiliging in Intune

Wanneer u Microsoft Defender voor Eindpunt integreert met Intune, kunt u eindpuntbeveiligingsbeleid gebruiken voor eindpuntdetectie en -respons (EDR) om de EDR-instellingen te beheren en apparaten te onboarden voor Microsoft Defender voor Eindpunt.

Eindpuntdetectie- en reactiemogelijkheden van Microsoft Defender voor Eindpunt geavanceerde aanvalsdetecties bieden die bijna in realtime en actie kunnen worden uitgevoerd. Beveiligingsanalisten kunnen waarschuwingen effectief prioriteit geven, zichtbaarheid krijgen in het volledige bereik van een beveiligingsschending en reactieacties ondernemen om bedreigingen te herstellen.

Van toepassing op:

- Linux

- macOS

- Windows 10

- Windows 11

- Windows Server 2012 R2 en hoger (wanneer beheerd door Configuration Manager via het scenario voor tenantkoppeling of via het scenario voor het beheer van Microsoft Defender voor Eindpunt beveiligingsinstellingen)

Over Intune-beleid voor eindpuntdetectie en -respons

het beleid voor eindpuntdetectie en -respons van Intune omvat platformspecifieke profielen voor het beheren van de onboarding-installatie van Microsoft Defender voor Eindpunt. Elk profiel bevat een onboardingpakket dat van toepassing is op het apparaatplatform waarop het beleid is gericht. Onboardingpakketten zijn de wijze waarop apparaten zijn geconfigureerd voor gebruik met Microsoft Defender voor Eindpunt. Nadat een apparaat onboarding heeft uitgevoerd, kunt u bedreigingsgegevens van dat apparaat gaan gebruiken.

U maakt en beheert EDR-beleid vanuit het eindpuntdetectie- en antwoordknooppunt dat zich in het knooppunt Eindpuntbeveiliging van het Microsoft Intune-beheercentrum bevindt.

Wanneer u EDR-beleid maakt voor het onboarden van apparaten, kunt u de vooraf geconfigureerde beleidsoptie gebruiken of een beleid maken waarvoor handmatige configuratie van de instellingen is vereist, inclusief identificatie van het onboardingpakket:

Vooraf geconfigureerd beleid: wordt alleen ondersteund voor Windows-apparaten en gebruik deze optie om snel een vooraf geconfigureerd EDR-onboardingbeleid te implementeren op alle toepasselijke apparaten. U kunt de vooraf geconfigureerde beleidsoptie gebruiken voor apparaten die worden beheerd met Intune en voor tenant gekoppelde apparaten die worden beheerd via Configuration Manager. Wanneer u de vooraf geconfigureerde optie gebruikt, kunt u instellingen in het beleid niet bewerken voordat het beleid wordt gemaakt en in eerste instantie wordt geïmplementeerd. Na de implementatie kunt u enkele geselecteerde instellingen bewerken. Zie Een vooraf geconfigureerd EDR-beleid gebruiken in dit artikel voor meer informatie.

Handmatig een beleid maken: wordt ondersteund voor alle platforms en gebruik deze optie om een onboardingbeleid te maken dat u kunt implementeren op afzonderlijke groepen apparaten. Wanneer u dit pad gebruikt, kunt u een van de beschikbare instellingen in het beleid configureren voordat het wordt geïmplementeerd voor toegewezen groepen. Zie Een handmatig gemaakt EDR-beleid gebruiken in dit artikel voor meer informatie.

Op basis van het platform waarop een beleid is gericht, EDR-beleid voor apparaten die u beheert met Intune implementeren op groepen apparaten van Microsoft Entra ID, of op verzamelingen on-premises apparaten die u synchroniseert vanuit Configuration Manager via het scenario voor tenantkoppeling.

Tip

Naast het EDR-beleid kunt u apparaatconfiguratiebeleid gebruiken om apparaten te onboarden voor Microsoft Defender voor Eindpunt. Apparaatconfiguratiebeleid biedt echter geen ondersteuning voor aan tenant gekoppelde apparaten.

Wanneer u meerdere beleidsregels of beleidstypen gebruikt, zoals apparaatconfiguratiebeleid en eindpuntdetectie en antwoordbeleid voor het beheren van dezelfde apparaatinstellingen (zoals onboarding bij Defender voor Eindpunt), kunt u beleidsconflicten voor apparaten maken. Zie Conflicten beheren in het artikel Beveiligingsbeleid beheren voor meer informatie over conflicten.

Vereisten voor EDR-beleid

Algemeen:

Tenant voor Microsoft Defender voor Eindpunt: uw Microsoft Defender voor Eindpunt-tenant moet zijn geïntegreerd met uw Microsoft Intune-tenant (Intune-abonnement) voordat u EDR-beleid kunt maken. Zie voor meer informatie:

- Gebruik Microsoft Defender voor Eindpunt voor hulp bij het integreren van Microsoft Defender voor Eindpunt met Microsoft Intune.

- Verbind Microsoft Defender voor Eindpunt met Intune om de service-naar-serviceverbinding tussen Intune en Microsoft Defender voor Eindpunt in te stellen.

Ondersteuning voor Configuration Manager-clients:

Tenantkoppeling instellen voor Configuration Manager-apparaten: als u ondersteuning wilt bieden voor het implementeren van EDR-beleid op apparaten die worden beheerd door Configuration Manager, configureert u tenantkoppeling. Deze taak omvat het configureren van Configuration Manager apparaatverzamelingen ter ondersteuning van eindpuntbeveiligingsbeleid van Intune.

Zie Tenantkoppeling configureren ter ondersteuning van beleid voor eindpuntbeveiliging als u tenantkoppelingen wilt instellen, met inbegrip van de synchronisatie van Configuration Manager verzamelingen met het Microsoft Intune-beheercentrum en deze wilt laten werken met beleidsregels voor eindpuntbeveiliging.

Zie Instellen van Configuration Manager voor ondersteuning van EDR-beleid in dit artikel voor meer informatie over het gebruik van EDR-beleid met apparaten die zijn gekoppeld aan tenants.

Op rollen gebaseerd toegangsbeheer (RBAC)

Zie Assign-role-based-access-controls-for-endpoint-security-policy voor hulp bij het toewijzen van het juiste niveau van machtigingen en rechten voor het beheren van Intune eindpuntdetectie en -antwoordbeleid.

Over het eindpuntdetectie- en antwoordknooppunt

In het Microsoft Intune-beheercentrum is het knooppunt Eindpuntdetectie en -antwoord onderverdeeld in twee tabbladen:

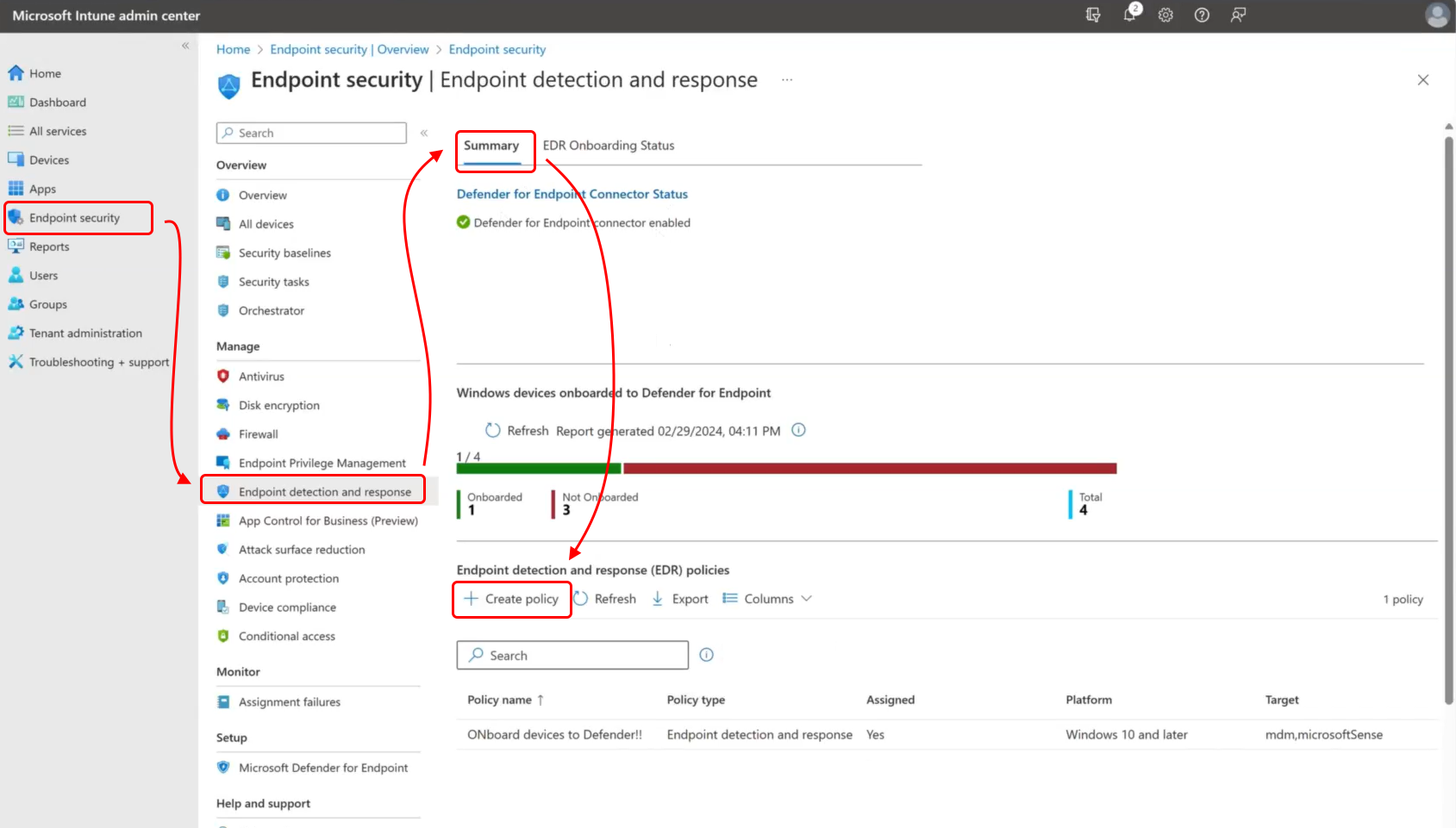

Tabblad Samenvatting:

Het tabblad Samenvatting biedt een weergave op hoog niveau van al uw EDR-beleidsregels, zowel handmatig geconfigureerde beleidsregels als de beleidsregels die u maakt met de optie Vooraf geconfigureerd beleid implementeren.

Het tabblad Samenvatting bevat de volgende gebieden:

Status van Defender voor Eindpuntconnector : in deze weergave wordt de huidige connectorstatus voor uw tenant weergegeven. Het label, Status van defender voor eindpuntconnector, is ook een koppeling waarmee de Defender-portal wordt geopend. Deze weergave is hetzelfde als op de pagina Overzicht van eindpuntbeveiliging.

Windows-apparaten die zijn toegevoegd aan Defender voor Eindpunt: in deze weergave ziet u een tenantbrede status voor EDR-onboarding (Endpoint Detection and Response), met tellingen voor beide apparaten die al dan niet zijn toegevoegd aan Microsoft Defender voor Eindpunt.

Beleid voor eindpuntdetectie en -respons (EDR): hier kunt u nieuw handmatig geconfigureerd EDR-beleid maken en de lijst met alle EDR-beleidsregels voor uw tenant weergeven. De beleidslijst bevat zowel handmatig geconfigureerde beleidsregels als het beleid dat u maakt met de optie Vooraf geconfigureerd beleid implementeren.

Als u een beleid selecteert in de lijst, wordt een diepere weergave van dat beleid geopend, waarin u de configuratie ervan kunt bekijken en ervoor kunt kiezen om de details en configuratie ervan te bewerken. Als het beleid vooraf is geconfigureerd, zijn de instellingen die u kunt bewerken beperkt.

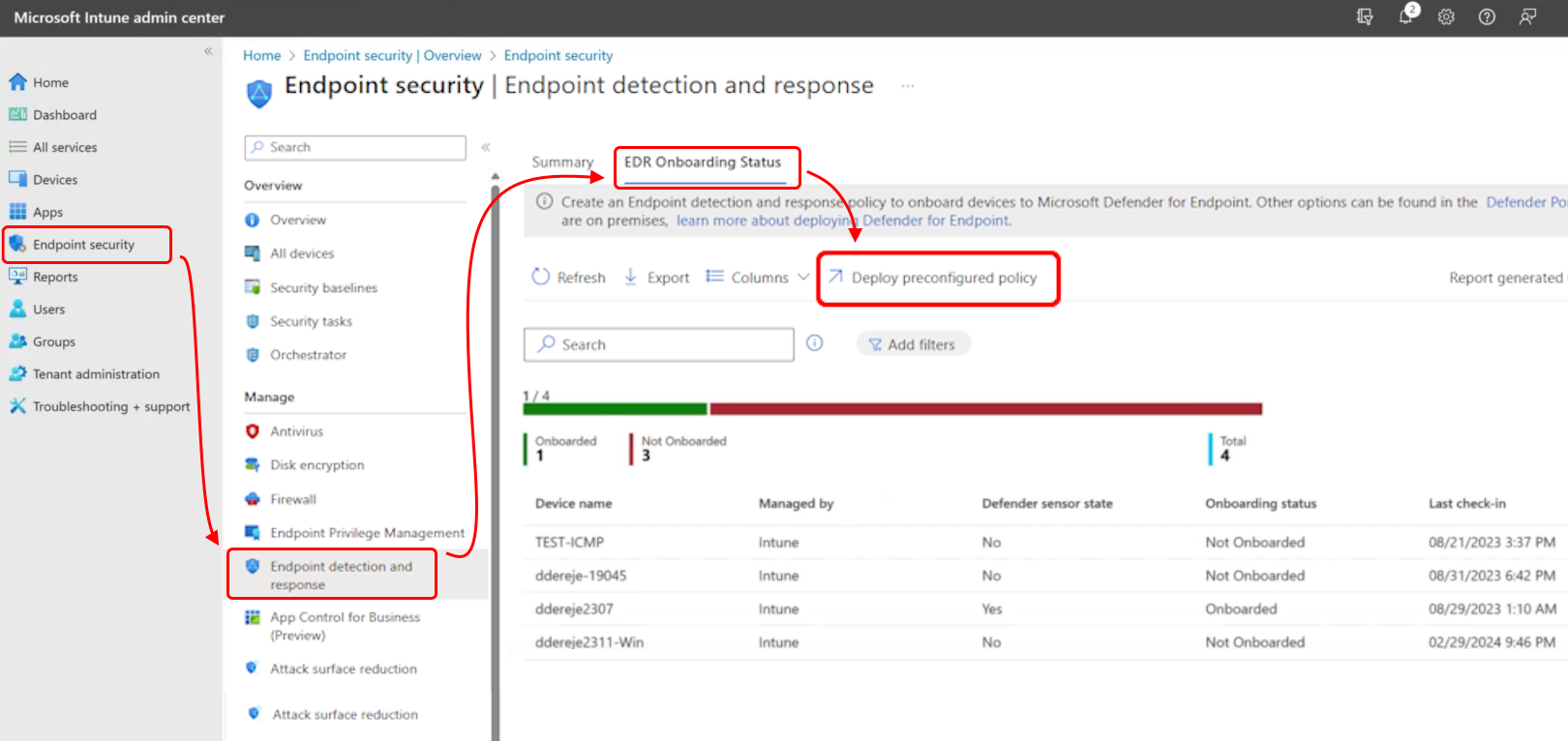

Tabblad EDR-onboardingstatus:

Op dit tabblad wordt een overzicht op hoog niveau weergegeven van apparaten die al dan niet zijn onboarden voor Microsoft Defender voor Eindpunt en biedt ondersteuning voor het inzoomen op afzonderlijke apparaten. Deze samenvatting bevat apparaten die worden beheerd door Intune en apparaten die worden beheerd via het tenantkoppelingsscenario en Configuration Manager.

Dit tabblad bevat ook de optie voor het maken en implementeren van een vooraf geconfigureerd onboardingbeleid voor Windows-apparaten.

Het tabblad EDR-onboardingstatus bevat:

Vooraf geconfigureerd beleid implementeren: deze optie wordt boven aan de pagina weergegeven, boven het overzichtsdiagram voor onboarding, en wordt gebruikt om een vooraf geconfigureerd beleid te maken voor het onboarden van Windows-apparaten voor Microsoft Defender voor Eindpunt.

Het overzichtsdiagram van de onboardingstatus van EDR: in deze grafiek worden de aantallen apparaten weergegeven die al dan niet zijn onboarding voor Microsoft Defender voor Eindpunt.

Apparatenlijst : onder het overzichtsdiagram ziet u een lijst met apparaten met details, waaronder:

- Apparaatnaam

- Hoe het apparaat wordt beheerd

- De EDR-onboardingstatus van apparaten

- Datum en tijdstip van laatste incheckdatum

- De laatst bekende status van de Defender-sensor van het apparaat

EDR-profielen

Apparaten die worden beheerd door Microsoft Intune

Linux : als u EDR voor Linux-apparaten wilt beheren, selecteert u het Linux-platform . Het volgende profiel is beschikbaar:

Eindpuntdetectie en -respons: Intune implementeert het beleid op apparaten in uw toegewezen groepen. Dit profiel ondersteunt het gebruik met:

- Apparaten die zijn ingeschreven met Intune.

- Apparaten die worden beheerd via Beveiligingsbeheer voor Microsoft Defender voor Eindpunt.

EDR-sjablonen voor Linux bevatten twee instellingen voor de categorie Apparaattags van Defender voor Eindpunt:

- Waarde van tag - Er kan slechts één waarde per tag worden ingesteld. Het type tag is uniek en mag’niet worden herhaald in hetzelfde profiel.

- Type label - De tag GROUP, wordt het apparaat gelabeld met de opgegeven waarde. De tag wordt weergegeven in het beheercentrum op de apparaatpagina en kan worden gebruikt voor het filteren en groeperen van apparaten.

Zie Voorkeuren instellen voor Microsoft Defender voor Eindpunt op Linux in de Defender-documentatie voor meer informatie over defender voor eindpuntinstellingen die beschikbaar zijn voor Linux.

macOS : als u EDR voor macOS-apparaten wilt beheren, selecteert u het macOS-platform . Het volgende profiel is beschikbaar:

Eindpuntdetectie en -respons: Intune implementeert het beleid op apparaten in uw toegewezen groepen. Dit profiel ondersteunt het gebruik met:

- Apparaten die zijn ingeschreven met Intune.

- Apparaten die worden beheerd via Beveiligingsbeheer voor Microsoft Defender voor Eindpunt.

EDR-sjablonen voor macOS bevatten twee instellingen voor de categorie Apparaattags van Defender voor Eindpunt:

- Type label - De tag GROUP, wordt het apparaat gelabeld met de opgegeven waarde. De tag wordt weergegeven in het beheercentrum op de apparaatpagina en kan worden gebruikt voor het filteren en groeperen van apparaten.

- Waarde van tag - Er kan slechts één waarde per tag worden ingesteld. Het type tag is uniek en mag’niet worden herhaald in hetzelfde profiel.

Zie Voorkeuren instellen voor Microsoft Defender voor Eindpunt op macOS in de Defender-documentatie voor meer informatie over defender voor eindpuntinstellingen die beschikbaar zijn voor macOS.

Windows : als u EDR voor Windows-apparaten wilt beheren, selecteert u het Windows-platform . Het volgende profiel is beschikbaar:

Eindpuntdetectie en -respons: Intune implementeert het beleid op apparaten in uw toegewezen groepen. Dit profiel ondersteunt het gebruik met:

- Apparaten die zijn ingeschreven met Intune.

- Apparaten die worden beheerd via Beveiligingsbeheer voor Microsoft Defender voor Eindpunt.

Opmerking

Vanaf 5 april 2022 is het platform Windows 10 en later vervangen door het Windows 10-, Windows 11- en Windows Server-platform dat nu eenvoudiger wordt genoemd als Windows.

Het Windows-platform ondersteunt apparaten die communiceren via Microsoft Intune of Microsoft Defender voor Eindpunt. Deze profielen voegen ook ondersteuning toe voor het Windows Server-platform dat niet wordt ondersteund via systeemeigen Microsoft Intune.

Profielen voor dit nieuwe platform maken gebruik van de indeling van de instellingen in de catalogus instellingen. Elke nieuwe profielsjabloon voor dit nieuwe platform bevat dezelfde instellingen als de oudere profielsjabloon die deze vervangt. Met deze wijziging kunt u geen nieuwe versies van de oude profielen meer maken. Uw bestaande exemplaren van het oude profiel blijven beschikbaar om te gebruiken en te bewerken.

Opties voorMicrosoft Defender voor Eindpunt clientconfiguratiepakkettype:

- Alleen van toepassing op Windows-apparaten

Nadat u de service-naar-serviceverbinding tussen Intune en Microsoft Defender voor Eindpunt hebt geconfigureerd, wordt de optie Automatisch van connector beschikbaar voor de instelling Microsoft Defender voor Eindpunt clientconfiguratiepakkettype. Deze optie is pas beschikbaar als u de verbinding hebt geconfigureerd.

Wanneer u Automatisch vanuit de connector selecteert, krijgt Intune automatisch het onboardingpakket (blob) van uw Defender voor Eindpunt-implementatie. Deze keuze vervangt de noodzaak om handmatig een onboardingpakket voor dit profiel te configureren. Er is geen optie om automatisch een offboardpakket te configureren.

Apparaten die worden beheerd door Configuration Manager

Detectie van en reactie op eindpunt

Voor het beheren van instellingen voor eindpuntdetectie en antwoordbeleid voor Configuration Manager apparaten wanneer u tenantkoppeling gebruikt.

Platform: Windows (ConfigMgr)

Profiel: Eindpuntdetectie en -respons (ConfigMgr)

Vereiste versie van Configuration Manager:

- Configuration Manager huidige vertakkingsversie 2002 of hoger, met in-console update Configuration Manager 2002 Hotfix (KB4563473)

- Configuration Manager technical preview 2003 of hoger

Ondersteunde Configuration Manager apparaatplatforms:

- Windows 8.1 (x86, x64), vanaf Configuration Manager versie 2010

- Windows 10 en later (x86, x64, ARM64)

- Windows 11 en hoger (x86, x64, ARM64)

- Windows Server 2012 R2 (x64), vanaf Configuration Manager versie 2010

- Windows Server 2016 en hoger(x64)

Belangrijk

Op 22 oktober 2022 Microsoft Intune de ondersteuning beëindigd voor apparaten met Windows 8.1. Technische ondersteuning en automatische updates op deze apparaten zijn niet beschikbaar.

Als je momenteel Windows 8.1 gebruikt, ga je naar Windows 10/11-apparaten. Microsoft Intune heeft ingebouwde beveiligings- en apparaatfuncties waarmee Windows 10/11-clientapparaten worden beheerd.

Configuration Manager instellen ter ondersteuning van EDR-beleid

Voordat u EDR-beleid kunt implementeren op Configuration Manager apparaten, moet u de configuraties voltooien die in de volgende secties worden beschreven.

Deze configuraties worden gemaakt in de Configuration Manager-console en uw Configuration Manager-implementatie. Als u niet bekend bent met Configuration Manager, kunt u samenwerken met een Configuration Manager-beheerder om deze taken uit te voeren.

In de volgende secties worden de vereiste taken behandeld:

Tip

Zie de volgende artikelen in de inhoud van de Configuration Manager voor meer informatie over het gebruik van Microsoft Defender voor Eindpunt met Configuration Manager:

Taak 1: De update voor Configuration Manager installeren

Configuration Manager versie 2002 is een update vereist voor het gebruik van eindpuntdetectie- en antwoordbeleidsregels dat u implementeert vanuit het Microsoft Intune-beheercentrum.

Details bijwerken:

- hotfix voor Configuration Manager 2002 (KB4563473)

Deze update is beschikbaar als een update in de console voor Configuration Manager 2002.

Als u deze update wilt installeren, volgt u de richtlijnen van Updates in de console installeren in de documentatie voor Configuration Manager.

Nadat u de update hebt geïnstalleerd, gaat u hier terug om door te gaan met het configureren van uw omgeving om EDR-beleid te ondersteunen vanuit het Microsoft Intune-beheercentrum.

Taak 2: Tenantkoppeling en verzamelingen synchroniseren configureren

Met Tenantkoppeling geeft u verzamelingen apparaten op van uw Configuration Manager-implementatie die moeten worden gesynchroniseerd met het Microsoft Intune-beheercentrum. Nadat verzamelingen zijn gesynchroniseerd, gebruikt u het beheercentrum om informatie over deze apparaten weer te geven en om EDR-beleid van Intune naar hen te implementeren.

Zie Tenantkoppeling inschakelen in de Configuration Manager inhoud voor meer informatie over het scenario Tenantkoppeling.

Tenantkoppeling inschakelen wanneer co-beheer niet is ingeschakeld

Tip

U gebruikt de wizard Co-beheerconfiguratie in de Configuration Manager-console om tenantkoppeling in te schakelen, maar u hoeft co-beheer niet in te schakelen.

Als u co-beheer wilt inschakelen, moet u bekend zijn met co-beheer, de vereisten en het beheren van workloads voordat u doorgaat. Zie Wat is co-beheer in de documentatie voor Configuration Manager.

Als u tenantkoppeling wilt inschakelen wanneer co-beheer niet is ingeschakeld, moet u zich aanmelden bij de AzurePublicCloud voor uw omgeving. Voordat u verdergaat, raadpleegt u Machtigingen en rollen in de documentatie voor Configuration Manager om ervoor te zorgen dat u een account hebt dat de procedure kan voltooien.

- Ga in de Configuration Manager beheerconsole naarBeheeroverzicht>>Cloud Services>Co-beheer.

- Selecteer co-beheer configureren op het lint om de wizard te openen.

- Selecteer op de pagina Tenant-onboardingde optie AzurePublicCloud voor uw omgeving. Azure Government cloud wordt niet ondersteund.

- Selecteer Aanmelden en geef een account op met voldoende machtigingen voor uw AzurePublicCloud-omgeving .

De volgende worden ondersteund voor apparaten die u beheert met Intune:

- Platform: Windows: Intune implementeert het beleid op apparaten in uw Microsoft Entra groepen.

- Profiel: Eindpuntdetectie en -respons

Een vooraf geconfigureerd EDR-beleid gebruiken

Intune ondersteunt het gebruik van een vooraf geconfigureerd EDR-beleid voor Windows-apparaten die worden beheerd door Intune en door Configuration Manager via het tenantkoppelingsscenario.

Selecteer op de pagina EDR-onboardingstatus van het beleid voor eindpuntdetectie en -respons van Intune de optie Vooraf geconfigureerd beleid implementeren om Intune een vooraf geconfigureerd beleid te laten maken en implementeren om Microsoft Defender voor Eindpunt op toepasselijke apparaten te installeren.

Deze optie vindt u boven aan de pagina, boven het rapport Windows-apparaten die zijn toegevoegd aan Defender voor Eindpunt:

Voordat u deze optie kunt selecteren, moet u de Defender for Endpoint Connector configureren, waarmee een service-naar-service-verbinding tot stand wordt gebracht tussen Intune en Microsoft Defender voor Eindpunt. Het beleid gebruikt de connector om een Microsoft Defender voor Eindpunt onboarding-blob op te halen voor gebruik bij het onboarden van apparaten. Zie Connect Microsoft Defender voor Eindpunt to Intune in het artikel Configure Defender for Endpoint (Defender voor eindpunt configureren) voor meer informatie over het configureren van deze connector.

Als u het tenantkoppelingsscenario gebruikt om apparaten te ondersteunen die worden beheerd door Configuration Manager, stelt u Configuration Manager in om EDR-beleid te ondersteunen vanuit het Microsoft Intune-beheercentrum. Zie Tenantkoppeling configureren ter ondersteuning van beleid voor eindpuntbeveiliging.

Het vooraf geconfigureerde EDR-beleid maken

Wanneer u de optie Vooraf geconfigureerd beleid implementeren gebruikt, kunt u de standaardbeleidsconfiguraties voor het installeren van Microsoft Defender voor Eindpunt, bereiktags of toewijzingen niet wijzigen. Nadat het beleid is gemaakt, kunt u echter enkele details bewerken, waaronder de configuratie van toewijzingsfilters.

Ga als volgende te werk om het beleid te maken:

Ga in het Microsoft Intune-beheercentrum naar Eindpuntbeveiliging>Eindpuntdetectie en antwoord> open het tabblad >EDR-onboardingstatus selecteer Vooraf geconfigureerd beleid implementeren.

Geef op de pagina Een profiel maken een van de volgende combinaties op en selecteer vervolgens Maken:

Voor apparaten die worden beheerd door Intune:

- Platform = Windows

- Profiel = Eindpuntdetectie en -respons

Voor apparaten die worden beheerd via het scenario voor tenantkoppeling:

- Platform = Windows (ConfigMgr)

- Profiel = Eindpuntdetectie en -respons (ConfigMgr)

Belangrijk

Voor implementatie op gekoppelde tenantapparaten moet de verzameling Alle bureaublad- en serverclients worden ingeschakeld en gesynchroniseerd in uw tenant.

Geef op de pagina Basisbeginselen een naam op voor dit beleid. U kunt eventueel ook een beschrijving toevoegen.

Op de pagina Controleren en maken kunt u de beschikbare categorieën uitvouwen om de beleidsconfiguratie te controleren, maar u kunt geen wijzigingen aanbrengen. Intune gebruikt alleen toepasselijke instellingen op basis van de combinatie Platform en Profiel die u hebt geselecteerd. Voor apparaten die worden beheerd door Intune, is het beleid bijvoorbeeld gericht op de groep Alle apparaten. De groep Alle bureaublad- en serverclients is gericht op apparaten die zijn gekoppeld aan de tenant.

Selecteer Opslaan om het vooraf geconfigureerde beleid te maken en te implementeren.

Een vooraf geconfigureerd EDR-beleid bewerken

Nadat u een vooraf geconfigureerd beleid hebt gemaakt, kunt u dit vinden op het tabblad Samenvatting voor eindpuntdetectie en -antwoordbeleid. Als u een beleid selecteert, kunt u er vervolgens voor kiezen om enkele, maar niet alle beleidsopties te bewerken. Voor Intune apparaten kunt u bijvoorbeeld de volgende opties bewerken:

- Basic: U kunt de volgende opties bewerken:

- Naam

- Beschrijving

- Configuratie-instelling: de volgende twee instellingen kunnen worden gewijzigd van de standaardinstelling Niet geconfigureerd:

- Voorbeeld delen

- [Afgeschaft] Frequentie van telemetrierapportage

- Toewijzingen: U kunt de groepstoewijzing niet wijzigen, maar u kunt wel Toewijzingsfilters toevoegen.

Een handmatig gemaakt EDR-beleid gebruiken

Op de pagina EDR-samenvatting van het beleid voor eindpuntdetectie en -respons van Intune kunt u Beleid maken selecteren om te beginnen met het handmatig configureren van een EDR-beleid voor het onboarden van apparaten voor Microsoft Defender voor Eindpunt.

Deze optie vindt u boven aan de pagina, boven het rapport Windows-apparaten die zijn toegevoegd aan Defender voor Eindpunt:

Een handmatig geconfigureerd EDR-beleid maken

Meld je aan bij het Microsoft Intune-beheercentrum.

Selecteer Eindpuntbeveiliging>Eindpuntdetectie en -respons>Beleid maken.

Selecteer het platform en profiel voor uw beleid. De volgende informatie identificeert uw opties:

Intune: Intune implementeert het beleid op apparaten in uw toegewezen groepen. Wanneer u het beleid maakt, selecteert u:

- Platform: Linux, macOS of Windows

- Profiel: Eindpuntdetectie en -respons

Configuration Manager: Configuration Manager implementeert het beleid op apparaten in uw Configuration Manager-verzamelingen. Wanneer u het beleid maakt, selecteert u:

- Platform: Windows (ConfigMgr)

- Profiel: Eindpuntdetectie en -respons (ConfigMgr)

Selecteer Maken.

Voer op de pagina Basisinformatie een naam en een beschrijving in voor het profiel en selecteer dan Volgende.

Kies op de pagina Configuratie-instellingenDe optie Automatisch van connector voor Microsoft Defender voor Eindpunt type clientconfiguratiepakket. Configureer de frequentie-instellingen voor voorbeeld delen en telemetrierapportage die u wilt beheren met dit profiel.

Opmerking

Als u tenants wilt onboarden of offboarden met behulp van het onboarding-bestand in de Microsoft Defender voor Eindpunt-portal, selecteert u Onboard of Offboard en geeft u de inhoud van het onboarding-bestand op bij de invoer direct onder de selectie.

Wanneer je klaar bent met het configureren van instellingen, selecteer je Volgende.

Als u Bereiktags gebruikt, kiest u op de pagina Bereiktagsde optie Bereiktags selecteren om het deelvenster Tags selecteren te openen om bereiktags toe te wijzen aan het profiel.

Selecteer Volgende om door te gaan.

Selecteer op de pagina Toewijzingen de groepen of verzamelingen die dit beleid ontvangen. De keuze is afhankelijk van het platform en profiel dat u hebt geselecteerd:

- Selecteer voor Intune groepen uit Microsoft Entra.

- Voor Configuration Manager selecteert u de verzamelingen van Configuration Manager die zijn gesynchroniseerd met het Microsoft Intune-beheercentrum en zijn ingeschakeld voor Microsoft Defender voor Eindpunt-beleid.

U kunt ervoor kiezen om op dit moment geen groepen of verzamelingen toe te wijzen en het beleid later te bewerken om een toewijzing toe te voegen.

Wanneer u klaar bent om verder te gaan, selecteert u Volgende.

Kies op de pagina Controleren en maken de optie Maken zodra u klaar bent.

Het nieuwe profiel wordt weergegeven in de lijst wanneer u het beleidstype selecteert voor het profiel dat u hebt gemaakt.

De onboardingstatus voor een apparaat bijwerken

Organisaties moeten mogelijk de onboarding-informatie op een apparaat bijwerken via Microsoft Intune.

Deze update kan nodig zijn vanwege een wijziging in de onboarding-nettolading voor Microsoft Defender voor Eindpunt, of wanneer dit wordt aangestuurd door Microsoft-ondersteuning.

Als u de onboarding-informatie bijwerkt, wordt het apparaat bij de volgende herstart om te beginnen met het gebruik van de nieuwe onboarding-nettolading.

Opmerking

Deze informatie verplaatst een apparaat niet noodzakelijkerwijs tussen tenants zonder het apparaat volledig te offboarden van de oorspronkelijke tenant. Neem contact op met Microsoft Ondersteuning voor opties voor het migreren van apparaten tussen Microsoft Defender voor Eindpunt organisaties.

Proces voor het bijwerken van de nettolading

Download de nieuwe nettolading Mobile Apparaatbeheer Nieuwe onboarding vanuit de Microsoft Defender voor Eindpunt-console.

Maak een nieuwe groep om de effectiviteit van het nieuwe beleid te valideren.

Sluit de nieuwe groep uit van uw bestaande EDR-beleid.

Maak een nieuw beleid voor eindpuntdetectie en -respons, beschreven in EDR-beleid maken.

Tijdens het maken van het beleid selecteert u Onboard in het configuratietype clientpakket en geeft u de inhoud van het onboardingbestand op in de Microsoft Defender voor Eindpunt-console.

Wijs het beleid toe aan de nieuwe groep die is gemaakt voor validatie.

Voeg bestaande apparaten toe aan de validatiegroep en zorg ervoor dat de wijzigingen werken zoals verwacht.

Breid de implementatie geleidelijk uit en uiteindelijk wordt het oorspronkelijke beleid buiten gebruik gesteld.

Opmerking

Als u eerder de optie Automatisch van connector hebt gebruikt om de onboardinggegevens op te halen, neemt u contact op met microsoft-ondersteuning om het gebruik van de nieuwe onboardinggegevens te bevestigen.

Voor organisaties die onboarding-informatie bijwerken op aanwijzing van Microsoft-ondersteuning, stuurt Microsoft u door wanneer de connector is bijgewerkt om gebruik te maken van de nieuwe onboarding-nettolading.

EDR-beleidsrapporten en -bewaking

U kunt details bekijken over het EDR-beleid dat u gebruikt in het eindpuntimplementatie- en antwoordknooppunt van het Microsoft Intune-beheercentrum.

Voor beleidsdetails gaat u in het beheercentrum naar het tabbladEindpuntimplementatie en antwoordoverzicht> van eindpuntbeveiliging> en selecteert u het beleid waarvoor u de nalevingsdetails wilt bekijken:

Voor beleidsregels die zijn gericht op het Linux-, macOS- of Windows-platform (Intune), geeft Intune een overzicht weer van de naleving van het beleid. U kunt ook de grafiek selecteren om een lijst met apparaten weer te geven die het beleid hebben ontvangen en inzoomen op afzonderlijke apparaten voor meer informatie.

Voor Windows-apparaten geeft de grafiek voor Windows-apparaten die zijn toegevoegd aan Defender for Endpoint het aantal apparaten weer dat is toegevoegd aan Microsoft Defender voor Eindpunt en die nog niet zijn onboarden.

Als u ervoor wilt zorgen dat uw apparaten in deze grafiek volledig worden weergegeven, implementeert u het onboardingprofiel op al uw apparaten. Apparaten die extern onboarden voor Microsoft Defender voor Eindpunt, zoals groepsbeleid of PowerShell, worden geteld als Apparaten zonder de Defender for Endpoint-sensor.

Voor beleidsregels die zijn gericht op het Windows-platform (ConfigMgr) (Configuration Manager), geeft Intune een overzicht weer van naleving van het beleid dat geen ondersteuning biedt voor inzoomen om aanvullende details weer te geven. De weergave is beperkt omdat het beheercentrum beperkte statusgegevens ontvangt van Configuration Manager, waarmee de implementatie van het beleid naar Configuration Manager apparaten wordt beheerd.

Als u details voor afzonderlijke apparaten wilt weergeven, gaat u naar het tabblad Eindpuntimplementatie>en -antwoord>EDR Onboarding Status en selecteert u een apparaat in de lijst om aanvullende apparaatspecifieke details weer te geven.

Volgende stappen

- Eindpuntbeveiligingsbeleid configureren.

- Meer informatie over eindpuntdetectie en -respons vindt u in de documentatie over Microsoft Defender voor Eindpunt.