Overzicht van Microsoft Defender voor Eindpunt Abonnement 1

Van toepassing op

Microsoft Defender voor Eindpunt is een bedrijfsplatform voor eindpuntbeveiliging dat is ontworpen om organisaties zoals het uwe te helpen geavanceerde bedreigingen te voorkomen, te detecteren, te onderzoeken en erop te reageren. We zijn verheugd aan te kondigen dat Defender voor Eindpunt nu beschikbaar is in twee abonnementen:

- Defender for Endpoint Plan 1, beschreven in dit artikel; En

- Defender voor Eindpunt-abonnement 2, algemeen beschikbaar en voorheen bekend als Defender voor Eindpunt.

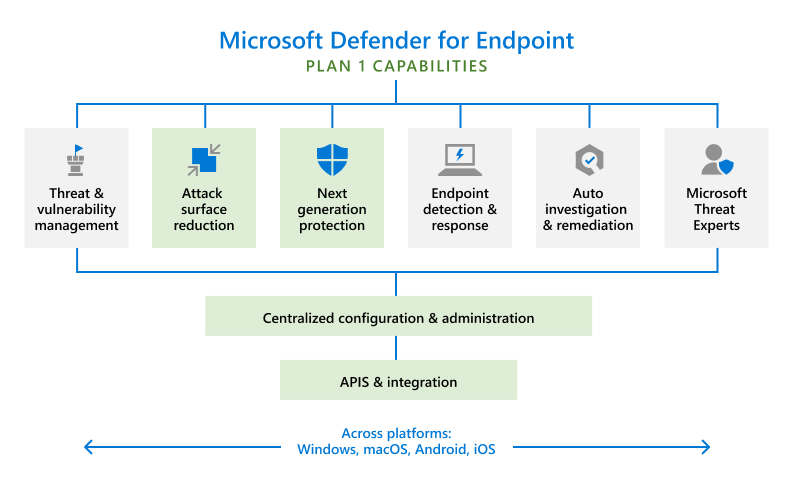

In de groene vakken in de volgende afbeelding ziet u wat er is opgenomen in Defender for Endpoint Plan 1:

Gebruik deze handleiding om het volgende te doen:

- Krijg een overzicht van wat er is opgenomen in Defender voor Eindpunt-abonnement 1

- Meer informatie over het instellen en configureren van Defender voor Eindpunt-abonnement 1

- Aan de slag met de Microsoft Defender portal, waar u incidenten en waarschuwingen kunt bekijken, apparaten kunt beheren en rapporten over gedetecteerde bedreigingen kunt gebruiken

- Een overzicht van onderhoud en bewerkingen

Mogelijkheden van Defender for Endpoint Plan 1

Defender voor Eindpunt-abonnement 1 bevat de volgende mogelijkheden:

- Beveiliging van de volgende generatie met toonaangevende, robuuste antimalware- en antivirusbeveiliging

- Handmatige reactieacties, zoals het verzenden van een bestand in quarantaine, die uw beveiligingsteam kan uitvoeren op apparaten of bestanden wanneer bedreigingen worden gedetecteerd

- Mogelijkheden voor het verminderen van kwetsbaarheid voor aanvallen die apparaten beveiligen, zero-day-aanvallen voorkomen en gedetailleerde controle bieden over de toegang en het gedrag van eindpunten

- Gecentraliseerde configuratie en beheer met de Microsoft Defender portal en integratie met Microsoft Intune

- Beveiliging voor verschillende platforms, waaronder Windows-, macOS-, iOS- en Android-apparaten

In de volgende secties vindt u meer informatie over deze mogelijkheden.

Beveiliging van de volgende generatie

Beveiliging van de volgende generatie omvat robuuste antivirus- en antimalwarebeveiliging. Met beveiliging van de volgende generatie krijgt u het volgende:

- Op gedrag gebaseerde, heuristische en realtime antivirusbeveiliging

- Cloudbeveiliging, waaronder vrijwel directe detectie en blokkering van nieuwe en opkomende bedreigingen

- Speciale beveiliging en productupdates, inclusief updates met betrekking tot Microsoft Defender Antivirus

Zie Overzicht van de volgende generatie beveiliging voor meer informatie.

Handmatige reactieacties

Handmatige reactieacties zijn acties die uw beveiligingsteam kan uitvoeren wanneer bedreigingen worden gedetecteerd op eindpunten of in bestanden. Defender voor Eindpunt bevat bepaalde handmatige reactieacties die kunnen worden uitgevoerd op een apparaat dat is gedetecteerd als mogelijk gecompromitteerd of verdachte inhoud bevat. U kunt ook reactieacties uitvoeren op bestanden die zijn gedetecteerd als bedreigingen. De volgende tabel bevat een overzicht van de handmatige reactieacties die beschikbaar zijn in Defender voor Eindpunt-abonnement 1.

| Bestand/apparaat | Actie | Omschrijving |

|---|---|---|

| Apparaat | Antivirusscan uitvoeren | Start een antivirusscan. Als er bedreigingen op het apparaat worden gedetecteerd, worden deze bedreigingen vaak aangepakt tijdens een antivirusscan. |

| Apparaat | Apparaat isoleren | Hiermee wordt een apparaat losgekoppeld van het netwerk van uw organisatie, terwijl de verbinding met Defender voor Eindpunt behouden blijft. Met deze actie kunt u het apparaat bewaken en indien nodig verdere actie ondernemen. |

| Bestand | Een indicator toevoegen om een bestand te blokkeren of toe te staan | Blokkeren-indicatoren voorkomen dat draagbare uitvoerbare bestanden worden gelezen, geschreven of uitgevoerd op apparaten. Indicatoren voor toestaan voorkomen dat bestanden worden geblokkeerd of hersteld. |

Zie de volgende artikelen voor meer informatie:

Kwetsbaarheid voor aanvallen verminderen

De aanvalsoppervlakken van uw organisatie zijn allemaal plekken waar u kwetsbaar bent voor cyberaanvallen. Met Defender for Endpoint Plan 1 kunt u uw kwetsbaarheid voor aanvallen verminderen door de apparaten en toepassingen te beveiligen die uw organisatie gebruikt. De mogelijkheden voor het verminderen van kwetsbaarheid voor aanvallen die zijn opgenomen in Defender voor Eindpunt-abonnement 1, worden beschreven in de volgende secties.

- Regels voor het verminderen van kwetsbaarheid voor aanvallen

- Ransomware-beperking

- Apparaatbesturing

- Webbeveiliging

- Netwerkbeveiliging

- Netwerkfirewall

- Toepassingsbeheer

Zie Overzicht van kwetsbaarheid voor aanvallen verminderen voor meer informatie over mogelijkheden voor het verminderen van kwetsbaarheid voor aanvallen in Defender voor Eindpunt.

Regels voor het verminderen van kwetsbaarheid voor aanvallen

Regels voor het verminderen van kwetsbaarheid voor aanvallen zijn gericht op bepaald softwaregedrag dat als riskant wordt beschouwd. Dit gedrag is onder andere:

- Uitvoerbare bestanden en scripts starten die proberen andere bestanden te downloaden of uit te voeren

- Verborgen of anderszins verdachte scripts uitvoeren

- Gedrag initiëren dat apps meestal niet initiëren tijdens normaal werk

Legitieme zakelijke toepassingen kunnen dergelijk softwaregedrag vertonen; Dit gedrag wordt echter vaak als riskant beschouwd omdat ze vaak worden misbruikt door aanvallers via malware. Regels voor het verminderen van kwetsbaarheid voor aanvallen kunnen risicovol gedrag beperken en uw organisatie veilig houden.

Zie Regels voor het verminderen van kwetsbaarheid voor aanvallen gebruiken om malware-infectie te voorkomen voor meer informatie.

Ransomware-beperking

Met gecontroleerde maptoegang krijgt u beperking van ransomware. Met gecontroleerde maptoegang hebben alleen vertrouwde apps toegang tot beveiligde mappen op uw eindpunten. Apps worden toegevoegd aan de lijst met vertrouwde apps op basis van hun prevalentie en reputatie. Uw beveiligingsteam kan ook apps toevoegen aan of verwijderen uit de lijst met vertrouwde apps.

Zie Belangrijke mappen beveiligen met beheerde maptoegang voor meer informatie.

Apparaatbeheer

Soms komen bedreigingen voor de apparaten van uw organisatie in de vorm van bestanden op verwisselbare stations, zoals USB-stations. Defender voor Eindpunt bevat mogelijkheden om te voorkomen dat bedreigingen van niet-geautoriseerde randapparatuur uw apparaten in gevaar brengen. U kunt Defender voor Eindpunt zo configureren dat verwisselbare apparaten en bestanden op verwisselbare apparaten worden geblokkeerd of toegestaan.

Zie USB-apparaten en verwisselbare media beheren voor meer informatie.

Webbeveiliging

Met webbeveiliging kunt u de apparaten van uw organisatie beschermen tegen webbedreigingen en ongewenste inhoud. Webbeveiliging omvat beveiliging tegen webdreigingen en filteren van webinhoud.

- Beveiliging tegen webbedreigingen voorkomt toegang tot phishing-sites, malwarevectoren, misbruiksites, niet-vertrouwde sites of sites met een lage reputatie en sites die u expliciet blokkeert.

- Filteren van webinhoud voorkomt toegang tot bepaalde sites op basis van hun categorie. Categorieën kunnen inhoud voor volwassenen, vrijetijdssites, juridische aansprakelijkheidssites en meer omvatten.

Zie Webbeveiliging voor meer informatie.

Netwerkbeveiliging

Met netwerkbeveiliging kunt u voorkomen dat uw organisatie toegang krijgt tot gevaarlijke domeinen die phishing-oplichting, aanvallen en andere schadelijke inhoud op internet kunnen hosten.

Zie Uw netwerk beveiligen voor meer informatie.

Netwerkfirewall

Met netwerkfirewallbeveiliging kunt u regels instellen die bepalen welk netwerkverkeer naar of van de apparaten van uw organisatie mag stromen. Met uw netwerkfirewall en geavanceerde beveiliging die u krijgt met Defender voor Eindpunt, kunt u het volgende doen:

- Het risico op netwerkbeveiligingsbedreigingen verminderen

- Gevoelige gegevens en intellectueel eigendom beschermen

- Uw investering in beveiliging uitbreiden

Zie firewall Windows Defender met geavanceerde beveiliging voor meer informatie.

Toepassingsbeheer

Toepassingsbeheer beschermt uw Windows-eindpunten door alleen vertrouwde toepassingen en code uit te voeren in de systeemkern (kernel). Uw beveiligingsteam kan regels voor toepassingsbeheer definiëren die rekening houden met de kenmerken van een toepassing, zoals het coontwerp van certificaten, de reputatie, het starten van het proces en meer. Toepassingsbeheer is beschikbaar in Windows 10 of hoger.

Zie Toepassingsbeheer voor Windows voor meer informatie.

Gecentraliseerd beheer

Defender for Endpoint Plan 1 bevat de Microsoft Defender portal, waarmee uw beveiligingsteam actuele informatie over gedetecteerde bedreigingen kan bekijken, de juiste acties kan ondernemen om bedreigingen te beperken en de instellingen voor bedreigingsbeveiliging van uw organisatie centraal kan beheren.

Zie overzicht van Microsoft Defender portal voor meer informatie.

Toegangsbeheer op basis van rollen

Met op rollen gebaseerd toegangsbeheer (RBAC) kan uw beveiligingsbeheerder rollen en groepen maken om de juiste toegang te verlenen tot de Microsoft Defender portal (https://security.microsoft.com). Met RBAC hebt u gedetailleerde controle over wie toegang heeft tot Defender for Cloud en wat ze kunnen zien en doen.

Zie Portaltoegang beheren met op rollen gebaseerd toegangsbeheer voor meer informatie.

Rapportage

De Microsoft Defender portal (https://security.microsoft.com) biedt eenvoudig toegang tot informatie over gedetecteerde bedreigingen en acties om deze bedreigingen aan te pakken.

- De startpagina bevat kaarten om in één oogopslag weer te geven welke gebruikers of apparaten risico lopen, hoeveel bedreigingen zijn gedetecteerd en welke waarschuwingen/incidenten zijn gemaakt.

- De sectie Incidenten & waarschuwingen bevat alle incidenten die zijn gemaakt als gevolg van geactiveerde waarschuwingen. Waarschuwingen en incidenten worden gegenereerd wanneer bedreigingen op verschillende apparaten worden gedetecteerd.

- Het Actiecentrum bevat herstelacties die zijn uitgevoerd. Als een bestand bijvoorbeeld wordt verzonden om in quarantaine te worden geplaatst of als een URL wordt geblokkeerd, wordt elke actie weergegeven in het actiecentrum op het tabblad Geschiedenis .

- De sectie Rapporten bevat rapporten met gedetecteerde bedreigingen en hun status.

Zie Aan de slag met Microsoft Defender voor Eindpunt Abonnement 1 voor meer informatie.

API‘s

Met de Defender voor Eindpunt-API's kunt u werkstromen automatiseren en integreren met de aangepaste oplossingen van uw organisatie.

Zie Defender voor Eindpunt-API's voor meer informatie.

Platformoverschrijdende ondersteuning

De meeste organisaties gebruiken verschillende apparaten en besturingssystemen. Defender for Endpoint Plan 1 ondersteunt de volgende besturingssystemen:

- Windows 10 en 11

- Windows 7 (ESU vereist) Pro of Enterprise

- Windows 8.1 Pro, Enterprise en Pro Education

- macOS (de drie meest recente releases worden ondersteund)

- iOS

- Android OS

Voor servers is een extra licentie vereist, zoals:

- Microsoft Defender voor servers abonnement 1 of abonnement 2 (aanbevolen voor zakelijke klanten) als onderdeel van de Defender for Cloud-aanbieding. Voor meer informatie. zie Overzicht van Microsoft Defender voor servers.

- Microsoft Defender voor Eindpunt voor servers (aanbevolen voor zakelijke klanten). Zie Onboarding van Defender voor eindpunten voor Windows Server voor meer informatie.

- Microsoft Defender voor Bedrijfsservers (voor kleine en middelgrote ondernemingen met Microsoft Defender voor Bedrijven). Zie How to get Microsoft Defender voor Bedrijfsservers (Microsoft Defender voor Bedrijfsservers ophalen) voor meer informatie.

Zie Microsoft-licentie- en productvoorwaarden.

Volgende stappen

- Defender voor Eindpunt-abonnement 1 instellen en configureren

- Aan de slag met Defender voor Eindpunt-abonnement 1

- Defender voor Eindpunt-abonnement 1 beheren

- Meer informatie over uitsluitingen voor Microsoft Defender voor Eindpunt en Microsoft Defender Antivirus

Tip

Wil je meer weten? Engage met de Microsoft Security-community in onze Tech Community: Microsoft Defender voor Eindpunt Tech Community.

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor