Microsoft Defender voor Eindpunt implementeren in macOS met Microsoft Intune

Van toepassing op:

- Microsoft Defender voor Eindpunt op macOS

- Plan 1 voor Microsoft Defender voor Eindpunt

- Plan 2 voor Microsoft Defender voor Eindpunt

- Microsoft Defender voor bedrijven

In dit artikel wordt beschreven hoe u Microsoft Defender voor Eindpunt op macOS implementeert via Microsoft Intune.

Vereisten en systeemvereisten

Voordat u aan de slag gaat, raadpleegt u de hoofdpagina Microsoft Defender voor Eindpunt op macOS voor een beschrijving van de vereisten en systeemvereisten voor de huidige softwareversie.

Overzicht

De volgende tabel bevat een overzicht van de stappen die u moet uitvoeren om Microsoft Defender voor Eindpunt op Macs te implementeren en te beheren via Microsoft Intune. Zie de volgende tabel voor meer gedetailleerde stappen.

| Stap | Voorbeeldbestandsnaam | Bundel-id |

|---|---|---|

| Systeemextensie goedkeuren | sysext.mobileconfig |

N.v.t. |

| Netwerkuitbreidingsbeleid | netfilter.mobileconfig |

N.v.t. |

| Volledige schijftoegang | fulldisk.mobileconfig |

com.microsoft.wdav.epsext |

| configuratie-instellingen voor Microsoft Defender voor Eindpunt Als u van plan bent om niet-Microsoft-antivirusprogramma's uit te voeren op Mac, stelt u in passiveMode op true. |

MDE_MDAV_and_exclusion_settings_Preferences.xml |

com.microsoft.wdav |

| Achtergrondservices | background_services.mobileconfig |

N.v.t. |

| Microsoft Defender voor Eindpunt-meldingen configureren | notif.mobileconfig |

com.microsoft.wdav.tray |

| Toegankelijkheidsinstellingen | accessibility.mobileconfig |

com.microsoft.dlp.daemon |

| Bluetooth | bluetooth.mobileconfig |

com.microsoft.dlp.agent |

| Microsoft AutoUpdate (MAU) configureren | com.microsoft.autoupdate2.mobileconfig |

com.microsoft.autoupdate2 |

| Apparaatbesturing | DeviceControl.mobileconfig |

N.v.t. |

| Preventie van gegevensverlies | DataLossPrevention.mobileconfig |

N.v.t. |

| Het onboarding-pakket downloaden | WindowsDefenderATPOnboarding__MDATP_wdav.atp.xml |

com.microsoft.wdav.atp |

| De Microsoft Defender voor Eindpunt implementeren in macOS-toepassing | Wdav.pkg |

N.v.t. |

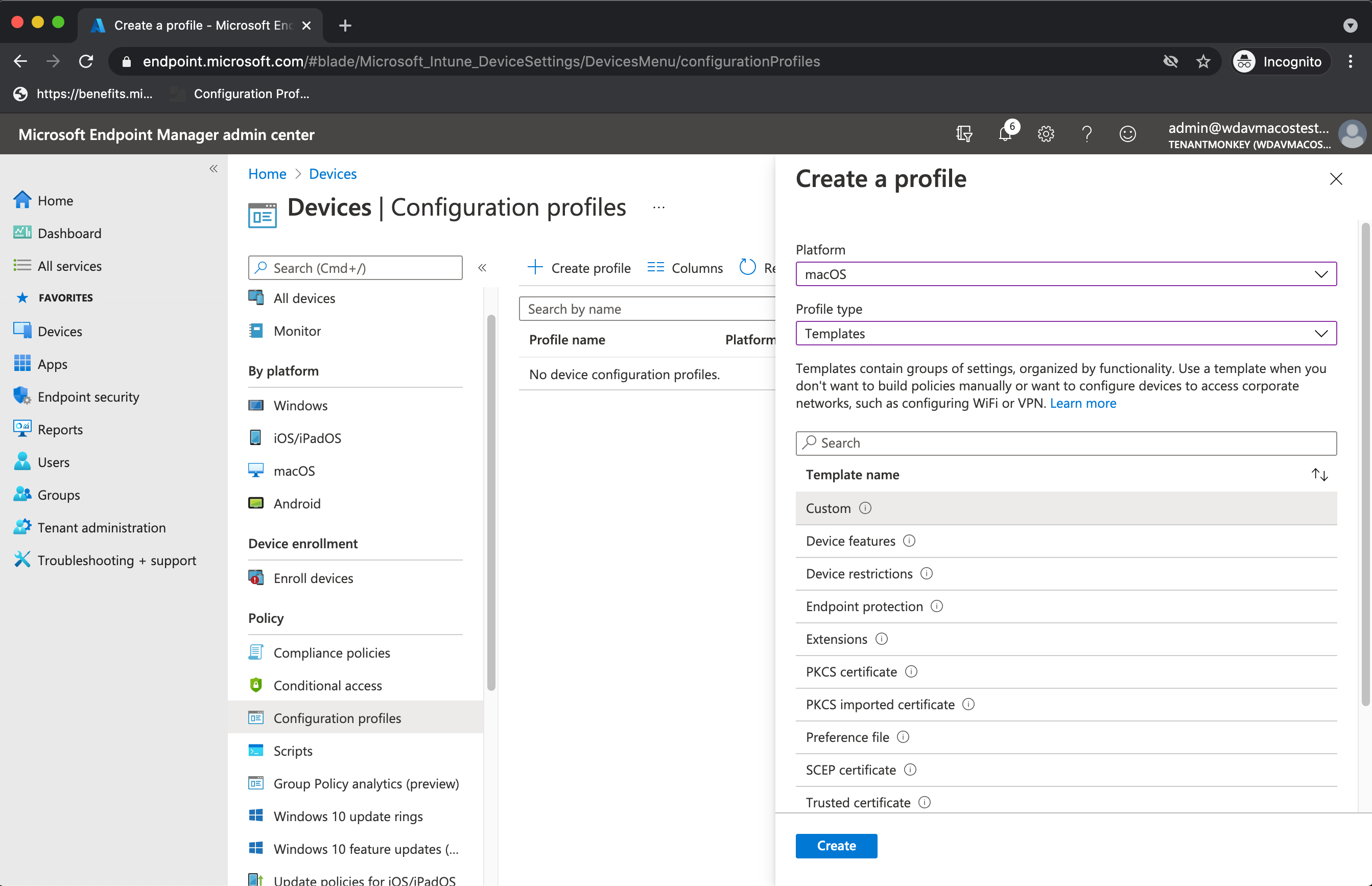

Creatie systeemconfiguratieprofielen

De volgende stap is het maken van systeemconfiguratieprofielen die Microsoft Defender voor Eindpunt nodig hebben. Open inhet Microsoft Intune-beheercentrumapparaatconfiguratieprofielen>.

Stap 1: systeemextensies goedkeuren

Ga in het Intune-beheercentrum naar Apparaten en selecteer onder Apparaten beherende optie Configuratie.

Selecteer onder Configuratieprofielende optie Creatie Profiel.

Dit profiel is nodig voor Big Sur (11) of hoger. Dit wordt genegeerd in oudere versies van macOS, omdat ze de kernelextensie gebruiken.

Selecteer op het tabblad Beleidde optie Creatie>Nieuw beleid.

Selecteer onder Platformde optie macOS.

Selecteer onder Profieltypede optie Sjablonen.

Selecteer onder Sjabloonnaamde optie Extensies en selecteer vervolgens Creatie.

Ga naar het tabblad Basisinformatie en geef het profiel een naam . Bijvoorbeeld

SysExt-prod-macOS-Default-MDE. Selecteer vervolgens Volgende.Selecteer Volgende.

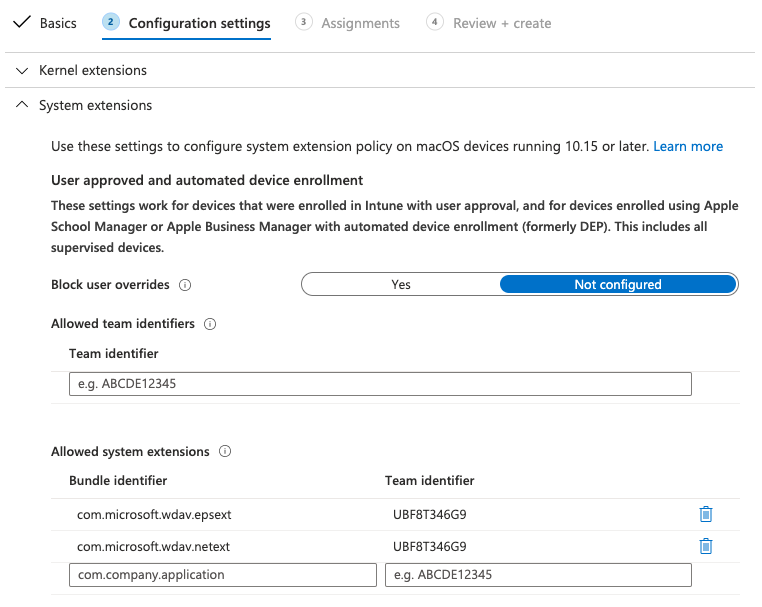

Vouw op het tabblad Configuratie-instellingensysteemextensies uit en voeg de volgende vermeldingen toe in de sectie Toegestane systeemextensies :

Bundel-id Team-id com.microsoft.wdav.epsextUBF8T346G9com.microsoft.wdav.netextUBF8T346G9Selecteer Volgende.

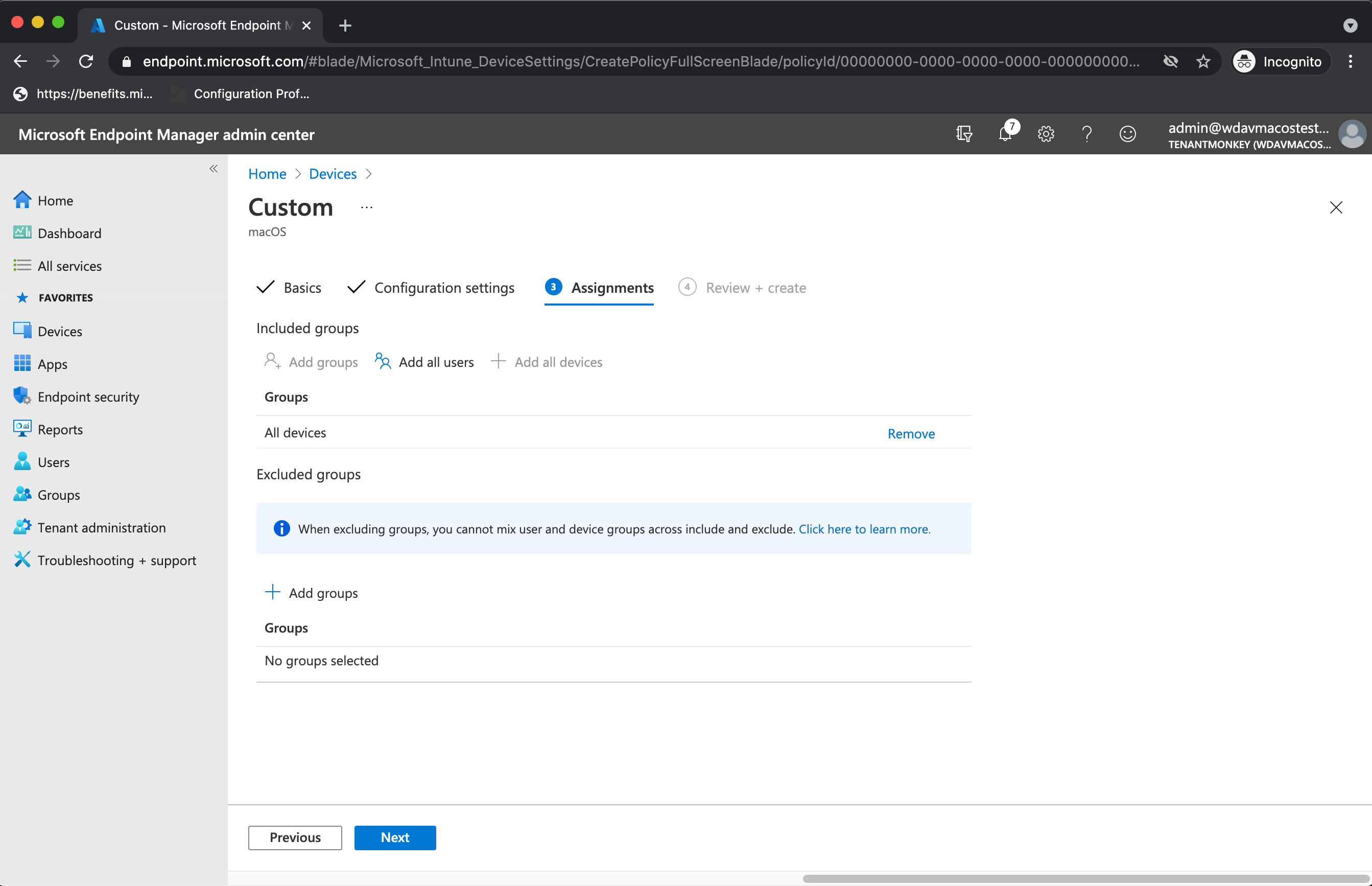

Wijs op het tabblad Toewijzingen het profiel toe aan een groep waarin de macOS-apparaten en/of gebruikers zich bevinden of selecteer de opties Alle gebruikers toevoegen en Alle apparaten toevoegen . Selecteer Volgende.

Controleer het configuratieprofiel. Selecteer Maken.

Stap 2: Netwerkfilter

Als onderdeel van de mogelijkheden voor eindpuntdetectie en -respons inspecteert Microsoft Defender voor Eindpunt op macOS socketverkeer en rapporteert deze informatie aan de Microsoft 365 Defender-portal. Met het volgende beleid kan de netwerkextensie deze functionaliteit uitvoeren.

Download netfilter.mobileconfig uit de GitHub-opslagplaats.

Netwerkfilter configureren:

Selecteer onder Configuratieprofielende optie Creatie Profiel.

Selecteer onder Platformde optie macOS.

Selecteer onder Profieltypede optie Sjablonen.

Selecteer onder Sjabloonnaamde optie Aangepast.

Selecteer Maken.

Ga naar het tabblad Basisinformatie en geef het profiel een naam . Bijvoorbeeld

NetFilter-prod-macOS-Default-MDE. Selecteer vervolgens Volgende.Voer op het tabblad Configuratie-instellingen de naam van het aangepaste configuratieprofiel in. Bijvoorbeeld

NetFilter-prod-macOS-Default-MDE.Kies een implementatiekanaal en selecteer vervolgens Volgende.

Selecteer Volgende.

Wijs op het tabblad Toewijzingen het profiel toe aan een groep waarin de macOS-apparaten en/of gebruikers zich bevinden, of Alle gebruikers en Alle apparaten.

Controleer het configuratieprofiel. Selecteer Maken.

Stap 3: Volledige schijftoegang

Opmerking

Te beginnen met macOS Catalina (10.15) of hoger, om de eindgebruikers privacy te bieden, heeft het de FDA (Volledige schijftoegang) gemaakt. Als u TCC (Transparency, Consent & Control) inschakelt via een mobile Apparaatbeheer-oplossing zoals Intune, wordt het risico geëlimineerd dat Defender voor Eindpunt de autorisatie voor volledige schijftoegang verliest om goed te werken.

Dit configuratieprofiel verleent volledige schijftoegang aan Microsoft Defender voor Eindpunt. Als u eerder Microsoft Defender voor Eindpunt hebt geconfigureerd via Intune, raden we u aan de implementatie bij te werken met dit configuratieprofiel.

Download fulldisk.mobileconfig uit de GitHub-opslagplaats.

Volledige schijftoegang configureren:

Selecteer in het Intune-beheercentrum onder Configuratieprofielende optie profiel Creatie.

Selecteer onder Platformde optie macOS.

Selecteer onder Profieltypede optie Sjablonen.

Selecteer onder Sjabloonnaamde optie Aangepast. Selecteer vervolgens Creatie

Selecteer Maken.

Ga naar het tabblad Basisinformatie en geef het profiel een naam . Bijvoorbeeld

Background_Services-prod-macOS-Default-MDE.Selecteer Volgende.

Voer op het tabblad Configuratie-instellingen de naam van het aangepaste configuratieprofiel in. Bijvoorbeeld

background_services.mobileconfig.Kies een implementatiekanaal en selecteer vervolgens Volgende.

Selecteer een configuratieprofielbestand.

Wijs op het tabblad Toewijzingen het profiel toe aan een groep waarin de macOS-apparaten en/of gebruikers zich bevinden, of Alle gebruikers en Alle apparaten.

Controleer het configuratieprofiel. Selecteer Maken.

Opmerking

Volledige schijftoegang verleend via Apple MDM-configuratieprofiel wordt niet weergegeven in Systeeminstellingen => Privacy & Beveiliging => Volledige schijftoegang.

Stap 4: Achtergrondservices

Voorzichtigheid

macOS 13 (Ventura) bevat nieuwe privacyverbeteringen. Vanaf deze versie kunnen toepassingen standaard niet op de achtergrond worden uitgevoerd zonder expliciete toestemming. Microsoft Defender voor Eindpunt moet het daemonproces op de achtergrond uitvoeren. Dit configuratieprofiel verleent Background Service-machtigingen aan Microsoft Defender voor Eindpunt. Als u eerder Microsoft Defender voor Eindpunt hebt geconfigureerd via Microsoft Intune, raden we u aan de implementatie bij te werken met dit configuratieprofiel.

Download background_services.mobileconfig uit de GitHub-opslagplaats.

Achtergrondservices configureren:

Selecteer onder Configuratieprofielende optie Creatie Profiel.

Selecteer onder Platformde optie macOS.

Selecteer onder Profieltypede optie Sjablonen.

Selecteer onder Sjabloonnaamde optie Aangepast en selecteer vervolgens Creatie.

Ga naar het tabblad Basisinformatie en geef het profiel een naam . Bijvoorbeeld

BackgroundServices-prod-macOS-Default-MDE.Selecteer Volgende.

Voer op het tabblad Configuratie-instellingen de naam van het aangepaste configuratieprofiel in. Bijvoorbeeld

background_services.mobileconfig.Kies een implementatiekanaal.

Selecteer Volgende.

Selecteer een configuratieprofielbestand.

Wijs op het tabblad Toewijzingen het profiel toe aan een groep waarin de macOS-apparaten en/of gebruikers zich bevinden, of Alle gebruikers en Alle apparaten.

Controleer het configuratieprofiel. Selecteer Maken.

Stap 5: Meldingen

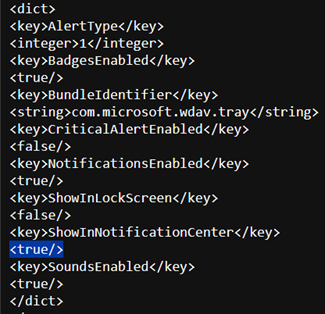

Dit profiel wordt gebruikt om Microsoft Defender voor Eindpunt in macOS en Microsoft AutoUpdate toe te staan meldingen weer te geven in de gebruikersinterface.

Download notif.mobileconfig uit de GitHub-opslagplaats.

Als u meldingen voor eindgebruikers wilt uitschakelen, kunt u NotificationCenter weergeven wijzigen van true in falsenotif.mobileconfig.

Meldingen configureren:

Selecteer onder Configuratieprofielende optie Creatie Profiel.

Selecteer onder Platformde optie macOS.

Selecteer onder Profieltypede optie Sjablonen.

Selecteer onder Sjabloonnaamde optie Aangepast.

Selecteer Maken.

Ga naar het tabblad Basisinformatie en geef het profiel een naam . Bijvoorbeeld

BackgroundServices-prod-macOS-Default-MDE.Selecteer Volgende.

Voer op het tabblad Configuratie-instellingen de naam van het aangepaste configuratieprofiel in. Bijvoorbeeld

Notif.mobileconfig.Kies een implementatiekanaal en selecteer vervolgens Volgende.

Selecteer een configuratieprofielbestand.

Wijs op het tabblad Toewijzingen het profiel toe aan een groep waarin de macOS-apparaten en/of gebruikers zich bevinden, of Alle gebruikers en Alle apparaten.

Controleer het configuratieprofiel. Selecteer Maken.

Stap 6: Toegankelijkheidsinstellingen

Dit profiel wordt gebruikt om Microsoft Defender voor Eindpunt in macOS toegang te geven tot de toegankelijkheidsinstellingen op Apple macOS High Sierra (10.13.6) en hoger.

Download accessibility.mobileconfig uit de GitHub-opslagplaats.

Selecteer onder Configuratieprofielende optie Creatie Profiel.

Selecteer onder Platformde optie macOS.

Selecteer onder Profieltypede optie Sjablonen.

Selecteer onder Sjabloonnaamde optie Aangepast.

Selecteer Maken.

Ga naar het tabblad Basisinformatie en geef het profiel een naam . Bijvoorbeeld

Accessibility-prod-macOS-Default-MDE.Selecteer Volgende.

Voer op het tabblad Configuratie-instellingen de naam van het aangepaste configuratieprofiel in. Bijvoorbeeld

Accessibility.mobileconfig.Kies een implementatiekanaal.

Selecteer Volgende.

Selecteer een configuratieprofielbestand.

Wijs op het tabblad Toewijzingen het profiel toe aan een groep waarin de macOS-apparaten en/of gebruikers zich bevinden, of Alle gebruikers en Alle apparaten.

Controleer het configuratieprofiel. Selecteer Maken.

Stap 7: Bluetooth-machtigingen

Voorzichtigheid

macOS 14 (Sonoma) bevat nieuwe privacyverbeteringen. Vanaf deze versie hebben toepassingen standaard geen toegang tot Bluetooth zonder expliciete toestemming. Microsoft Defender voor Eindpunt gebruikt dit als u Bluetooth-beleid configureert voor Apparaatbeheer.

Download bluetooth.mobileconfig vanuit de GitHub-opslagplaats en gebruik dezelfde werkstroom als voor de bovenstaande toegankelijkheidsinstellingen om Bluetooth-toegang in te schakelen.

Opmerking

Bluetooth verleend via Apple MDM-configuratieprofiel wordt niet weergegeven in Systeeminstellingen => Privacy & Beveiliging => Bluetooth.

Stap 8: Microsoft AutoUpdate

Dit profiel wordt gebruikt om de Microsoft Defender voor Eindpunt op macOS bij te werken via Microsoft AutoUpdate (MAU). Als u Microsoft Defender voor Eindpunt implementeert in macOS, hebt u de opties om een bijgewerkte versie van de toepassing (Platform Update) te krijgen die zich in de verschillende kanalen bevindt die hier worden vermeld:

- Bètaversie (Insiders-Fast)

- Huidig kanaal (preview, Insiders-Slow)

- Huidig kanaal (productie)

Zie Updates implementeren voor Microsoft Defender voor Eindpunt op macOS voor meer informatie.

Download AutoUpdate2.mobileconfig uit de GitHub-opslagplaats.

Opmerking

Het voorbeeld van AutoUpdate2.mobileconfig uit de GitHub-opslagplaats heeft deze ingesteld op Huidig kanaal (productie).

Selecteer onder Configuratieprofielende optie Creatie Profiel.

Selecteer onder Platformde optie macOS.

Selecteer onder Profieltypede optie Sjablonen.

Selecteer onder Sjabloonnaamde optie Aangepast.

Selecteer Maken.

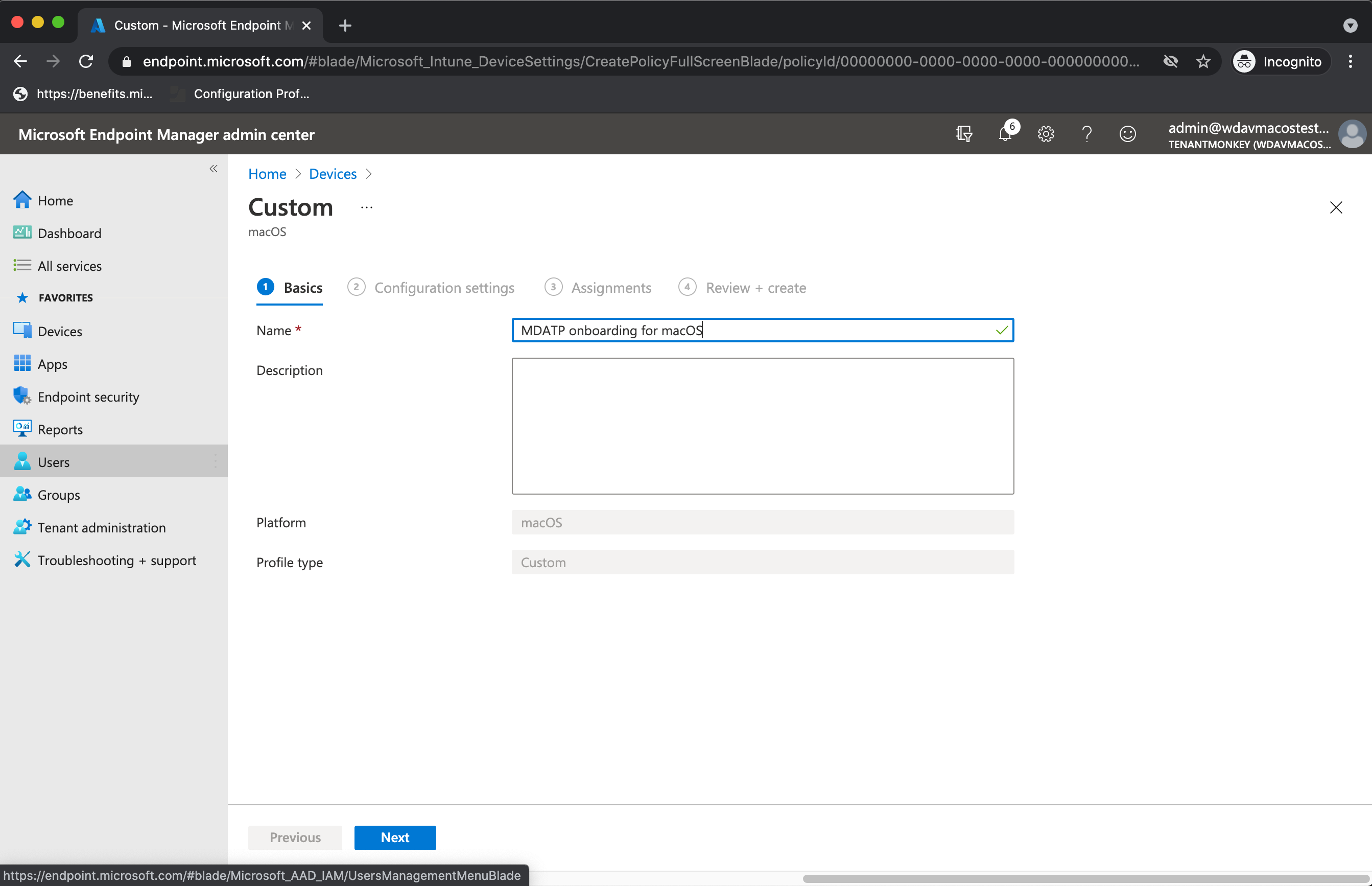

Ga naar het tabblad Basisinformatie en geef het profiel een naam . En

MDATP onboarding for MacOSselecteer vervolgens Volgende.Voer op het tabblad Configuratie-instellingen de naam van het aangepaste configuratieprofiel in. Bijvoorbeeld

com.microsoft.autoupdate2.mobileconfig.Kies een implementatiekanaal.

Selecteer Volgende.

Selecteer een configuratieprofielbestand.

Wijs op het tabblad Toewijzingen het profiel toe aan een groep waarin de macOS-apparaten en/of gebruikers zich bevinden, of Alle gebruikers en Alle apparaten.

Controleer het configuratieprofiel. Selecteer Maken.

Stap 9: configuratie-instellingen Microsoft Defender voor Eindpunt

In deze stap gaan we verder met Voorkeuren waarmee u antimalware- en EDR-beleid kunt configureren met behulp van Microsoft Defender XDR portal (https://security.microsoft.com) of Microsoft Intune (https://intune.microsoft.com).

9a. Beleid instellen met behulp van Microsoft Defender portal

Doorloop Microsoft Defender voor Eindpunt configureren in Intune voordat u het beveiligingsbeleid instelt met behulp van Microsoft Defender voor Eindpunt Beheer van beveiligingsinstellingen.

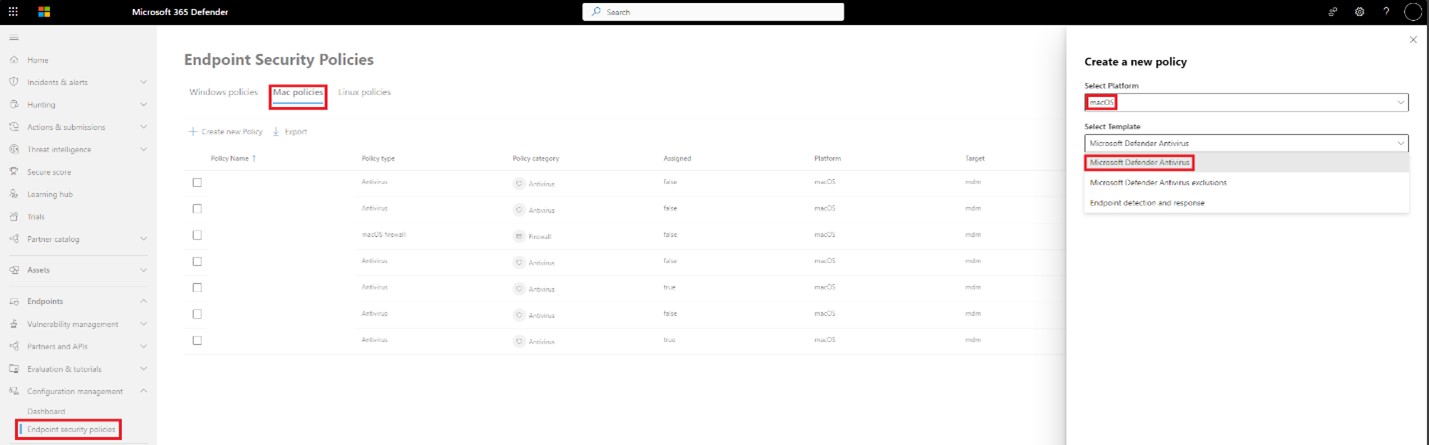

Ga in de Microsoft Defender portal naar Configuratiebeheer>Eindpuntbeveiligingsbeleid>Mac-beleid>Creatie nieuw beleid.

Selecteer onder Platform selecterende optie macOS.

Kies onder Sjabloon selecteren een sjabloon en selecteer Creatie Beleid.

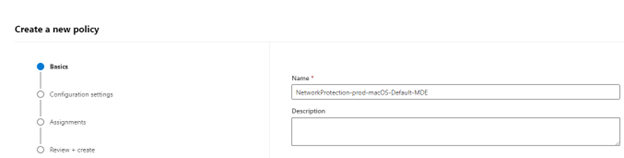

Geef een naam en beschrijving op voor het beleid en selecteer vervolgens Volgende.

Wijs op het tabblad Toewijzingen het profiel toe aan een groep waarin de macOS-apparaten en/of gebruikers zich bevinden, of Alle gebruikers en Alle apparaten.

Zie voor meer informatie over het beheren van beveiligingsinstellingen:

- Microsoft Defender voor Eindpunt op apparaten beheren met Microsoft Intune

- Beveiligingsinstellingen voor Windows, macOS en Linux systeemeigen beheren in Defender voor Eindpunt

Belangrijk

Het beleid dat via Intune is ingesteld, heeft voorrang op de Microsoft Defender voor Eindpunt Beheer van beveiligingsinstellingen.

Beleid instellen met behulp van Microsoft Intune

U kunt de beveiligingsinstellingen voor Microsoft Defender voor Eindpunt in macOS beheren onder Voorkeuren instellen in Microsoft Intune.

Zie Voorkeuren instellen voor Microsoft Defender voor Eindpunt op Mac voor meer informatie.

Stap 10: Netwerkbeveiliging voor Microsoft Defender voor Eindpunt in macOS

In de Microsoft Defender-portal:

Ga naar Configuratiebeheer>Eindpuntbeveiligingsbeleid>Mac-beleid>Creatie nieuw beleid.

Selecteer onder Platform selecterende optie macOS.

Selecteer onder Sjabloon selecterende optie Antivirus Microsoft Defender en selecteer Creatie Beleid.

Voer op het tabblad Basisbeginselen de naam en beschrijving van het beleid in. Selecteer Volgende.

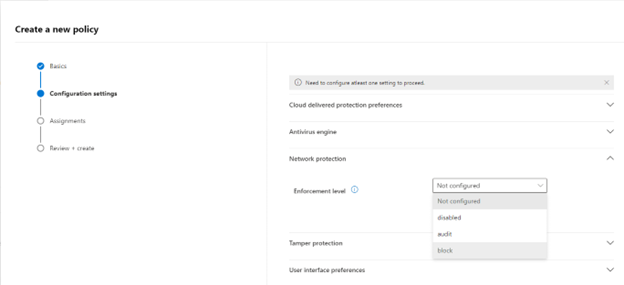

Selecteer op het tabblad Configuratie-instellingen onder Netwerkbeveiliging een afdwingingsniveau. Selecteer Volgende.

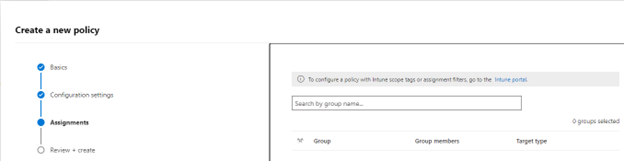

Wijs op het tabblad Toewijzingen het profiel toe aan een groep waarin de macOS-apparaten en/of gebruikers zich bevinden, of Alle gebruikers en Alle apparaten.

Controleer het beleid in Review+Creatie en selecteer Opslaan.

Tip

U kunt netwerkbeveiliging ook configureren door de informatie uit Netwerkbeveiliging toe te voegen om te voorkomen dat macOS-verbindingen met slechte sites naar de .mobileconig uit stap 8.

Stap 11: Apparaatbeheer voor Microsoft Defender voor Eindpunt in macOS

Als u Apparaatbeheer voor Microsoft Defender voor Eindpunt in macOS wilt instellen, volgt u de stappen in:

Stap 12: Preventie van gegevensverlies (DLP) voor eindpunt

Als u DLP (Preventie van gegevensverlies) van Purview voor eindpunten in macOS wilt instellen, volgt u de stappen in MacOS-apparaten onboarden en offboarden in Compliance-oplossingen met behulp van Microsoft Intune.

Stap 13: Status van PList (.mobileconfig) controleren

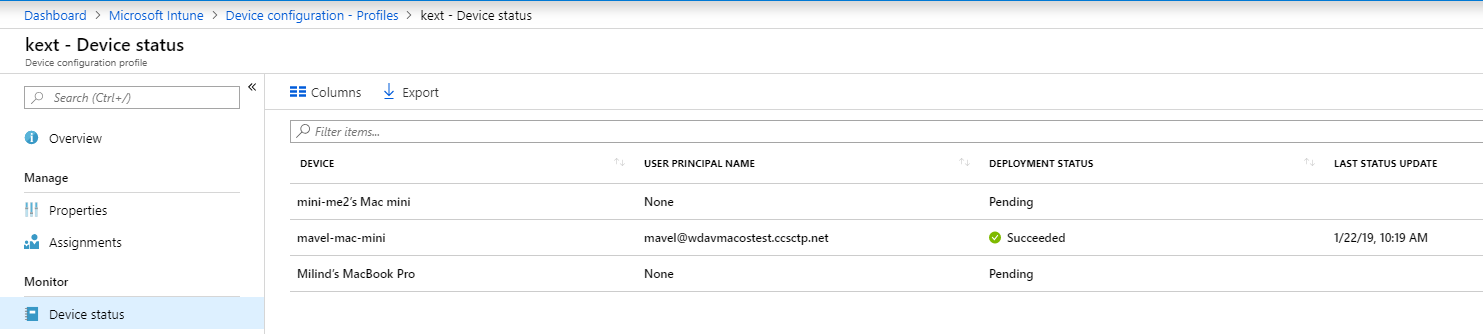

Nadat u de profielconfiguratie hebt voltooid, kunt u de status van het beleid bekijken.

Status weergeven

Zodra de Intune wijzigingen zijn doorgegeven aan de ingeschreven apparaten, ziet u deze vermeld onder Apparaatstatus bewaken>:

Clientapparaat instellen

Een standaard Bedrijfsportal installatie is voldoende voor een Mac-apparaat.

Apparaatbeheer bevestigen.

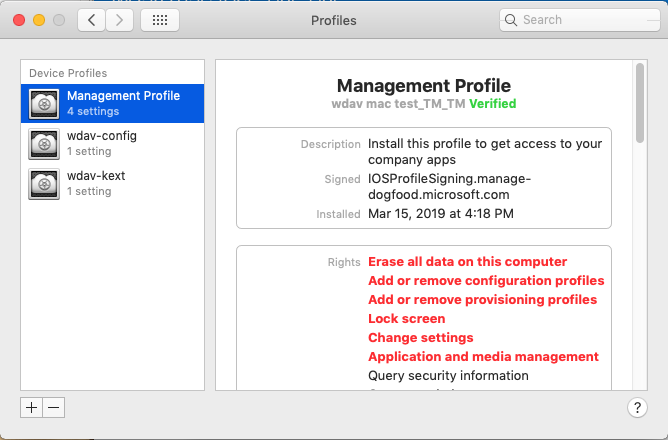

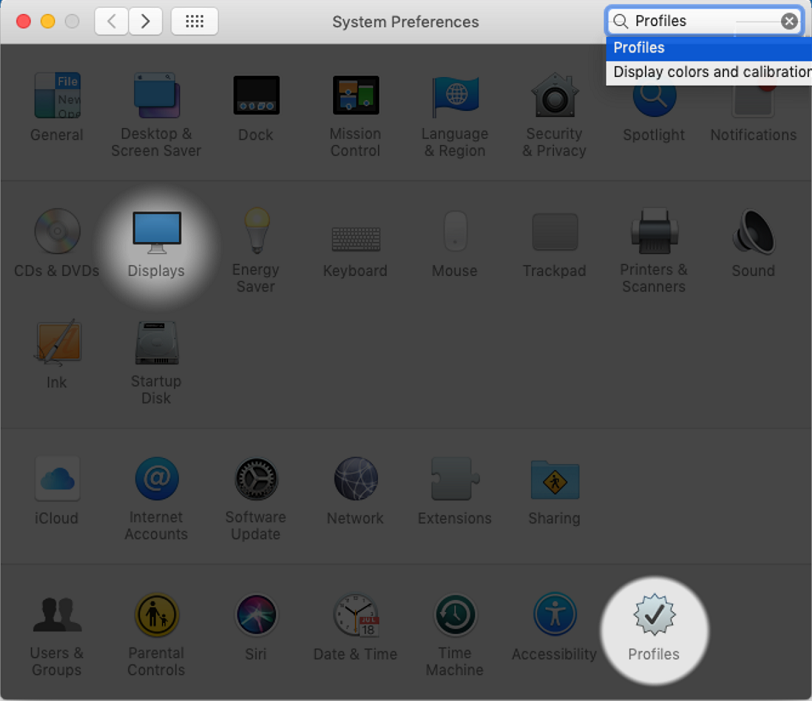

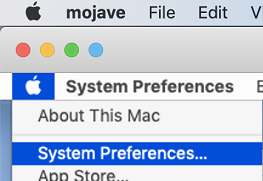

Selecteer Systeemvoorkeuren openen, zoek Beheerprofiel in de lijst en selecteer Goedkeuren.... Uw beheerprofiel wordt weergegeven als Geverifieerd:

Selecteer Doorgaan en voltooi de inschrijving.

U kunt nu meer apparaten inschrijven. U kunt ze ook later inschrijven, nadat de configuratie van het inrichtingssysteem en de toepassingspakketten zijn voltooid.

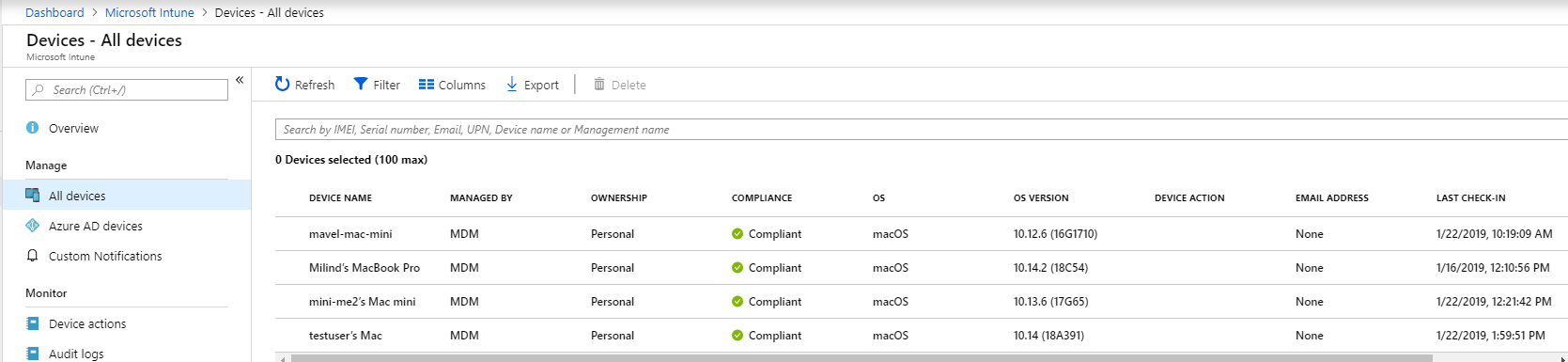

Open in IntuneApparaten>beheren>Alle apparaten. Hier ziet u uw apparaat in de lijst:

Status van clientapparaat controleren

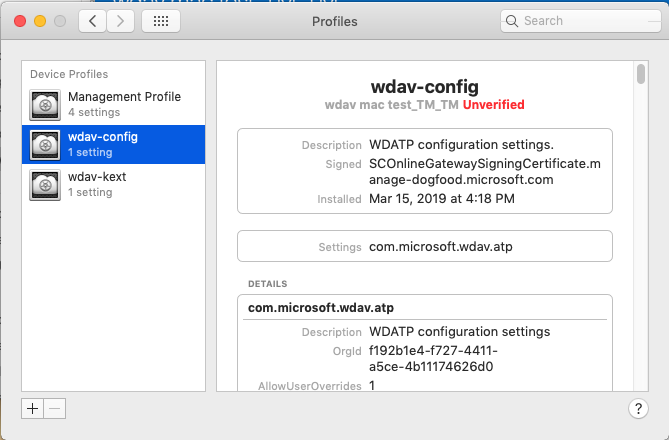

Nadat de configuratieprofielen zijn geïmplementeerd op uw apparaten, opent u SysteemvoorkeurenProfielen> op uw Mac-apparaat.

Controleer of de volgende configuratieprofielen aanwezig en geïnstalleerd zijn. Het beheerprofiel moet het Intune systeemprofiel zijn. Wdav-config en wdav-kext zijn systeemconfiguratieprofielen die zijn toegevoegd in Intune:

U ziet ook het pictogram Microsoft Defender voor Eindpunt in de rechterbovenhoek.

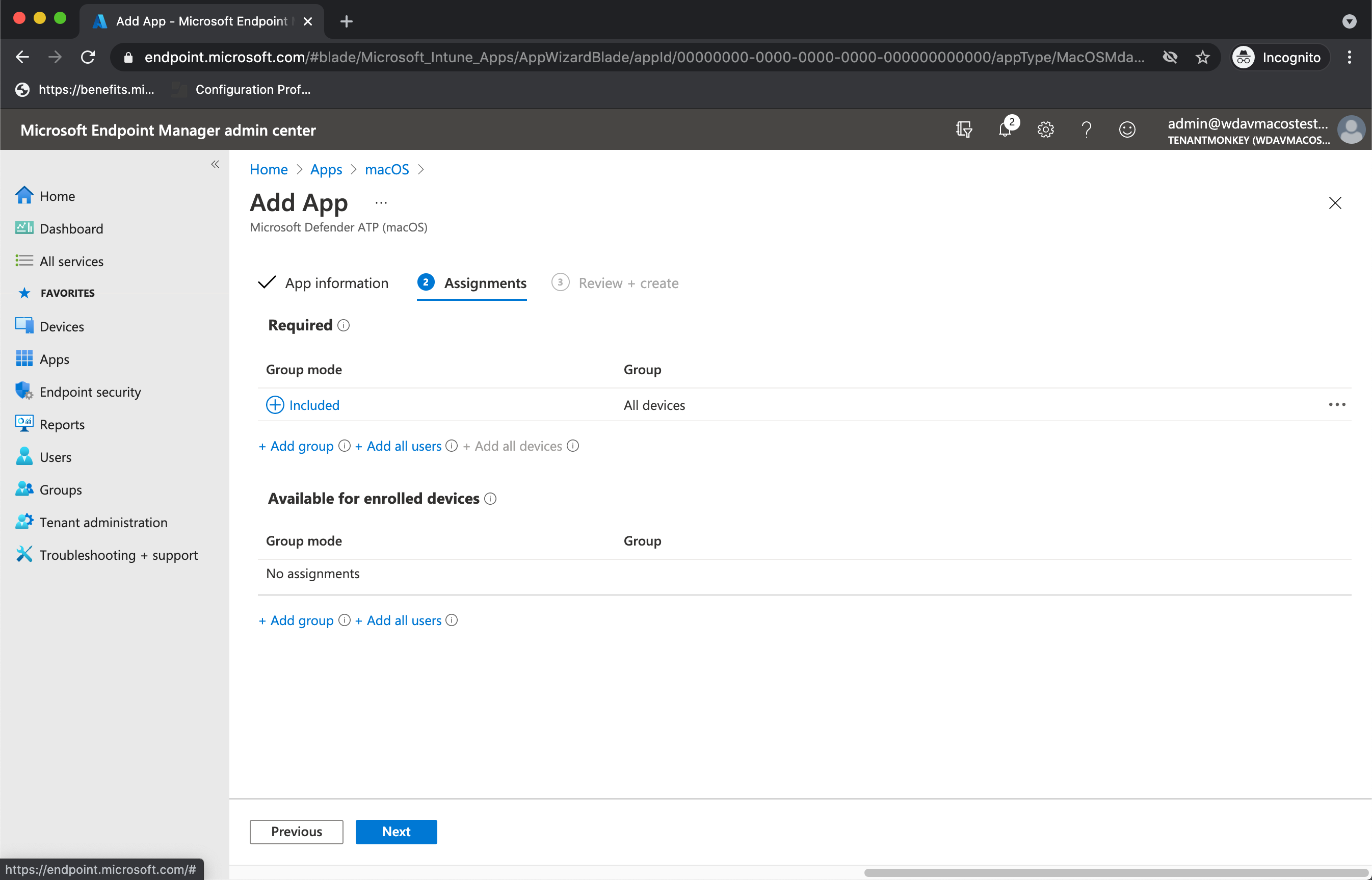

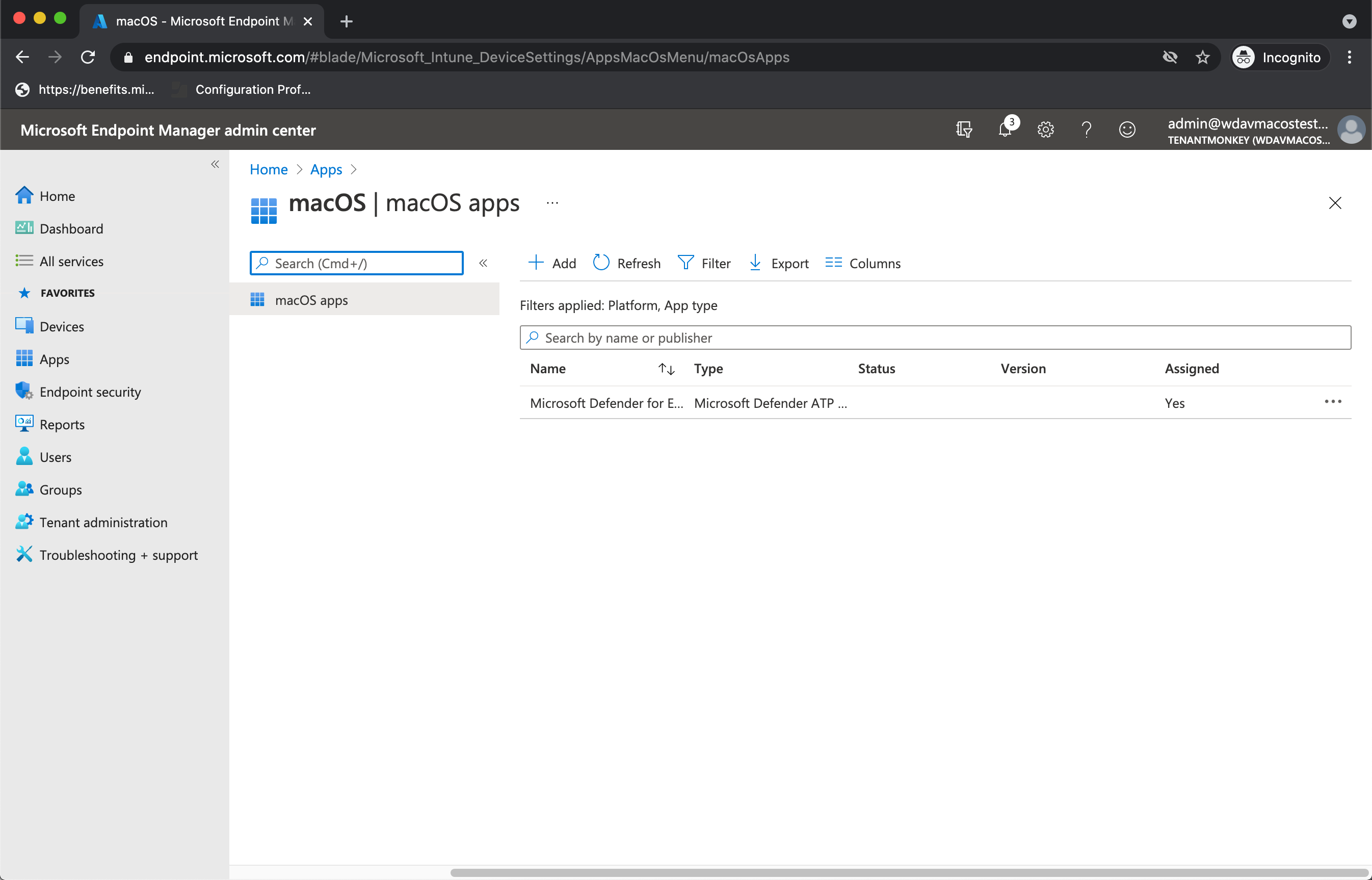

Stap 14: Toepassing publiceren

Met deze stap kunt u Microsoft Defender voor Eindpunt implementeren op ingeschreven machines.

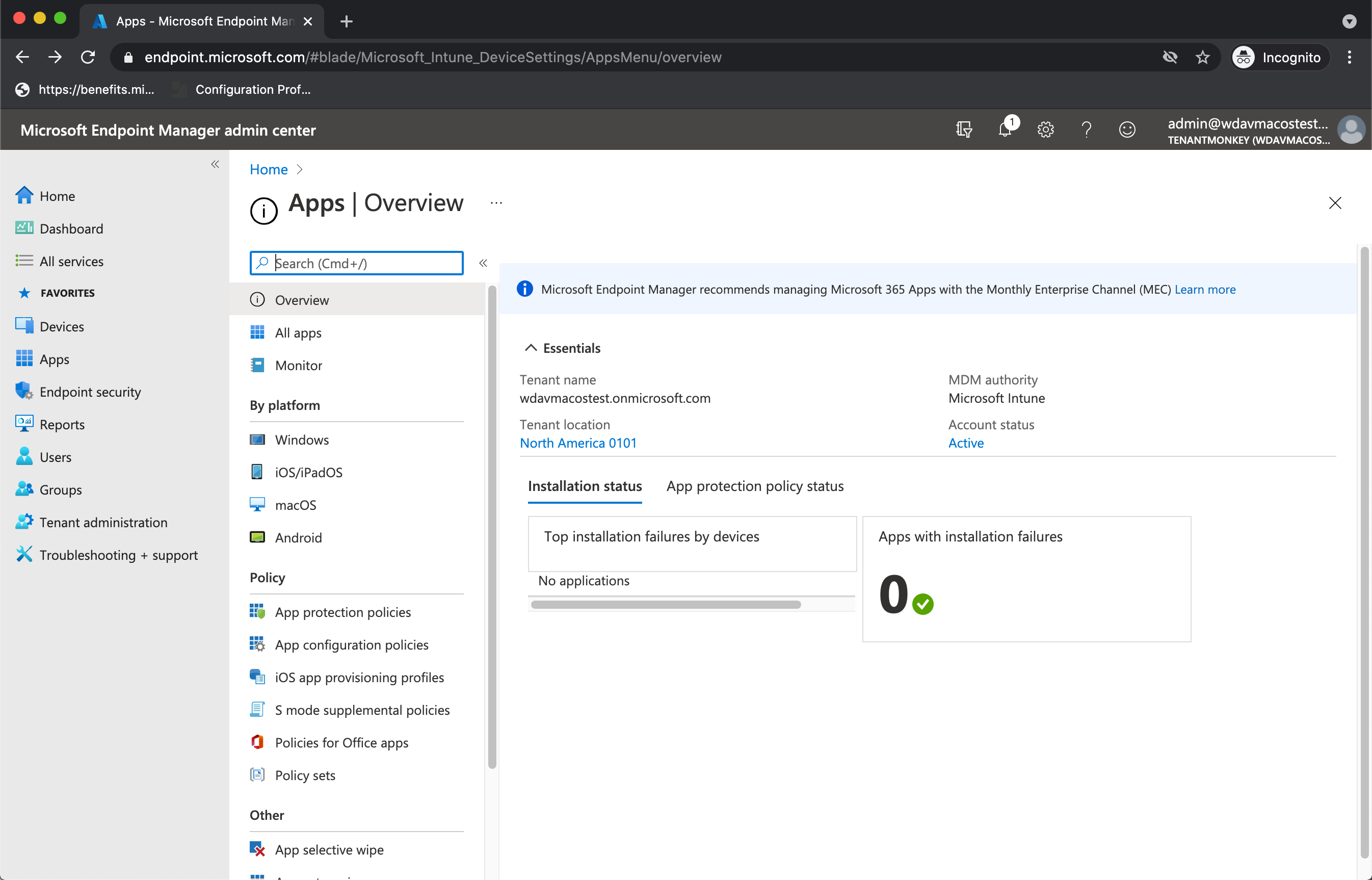

Open Apps in het Microsoft Intune-beheercentrum.

Selecteer Op platform>macOS>Toevoegen.

Selecteer onder App-typede optie macOS. Selecteer Selecteren.

Behoud de standaardwaarden in de App-gegevens en selecteer Volgende.

Selecteer volgende op het tabblad Toewijzingen.

Controleren en Creatie. U kunt naar Apps>per platform>macOS gaan om dit te zien in de lijst met alle toepassingen.

Zie Microsoft Defender voor Eindpunt toevoegen aan macOS-apparaten met behulp van Microsoft Intune voor meer informatie.

Belangrijk

Maak en implementeer de configuratieprofielen in de bovenstaande volgorde (stap 1-13) voor een geslaagde systeemconfiguratie.

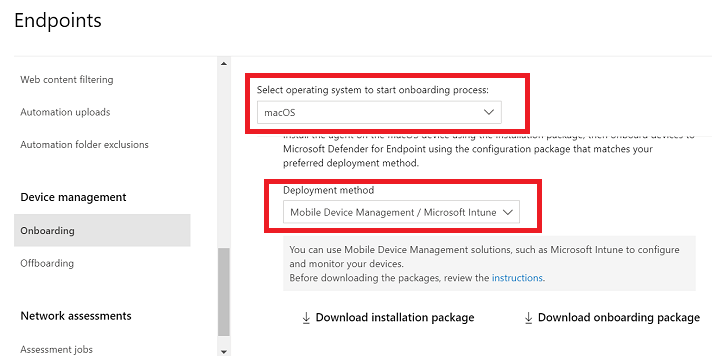

Stap 15: Het onboardingpakket downloaden

De onboardingpakketten downloaden van de Microsoft 365 Defender-portal:

Ga in de Microsoft 365 Defender-portal naar Instellingen>Eindpunten>Apparaatbeheer>Onboarding.

Stel het besturingssysteem in op macOS en de implementatiemethode op Mobile Apparaatbeheer/Microsoft Intune.

Selecteer Onboardingpakket downloaden. Sla deze op als WindowsDefenderATPOnboardingPackage.zip in dezelfde map.

Pak de inhoud van het .zip-bestand uit:

unzip WindowsDefenderATPOnboardingPackage.zip

Archive: WindowsDefenderATPOnboardingPackage.zip

warning: WindowsDefenderATPOnboardingPackage.zip appears to use backslashes as path separators

inflating: intune/kext.xml

inflating: intune/WindowsDefenderATPOnboarding.xml

inflating: jamf/WindowsDefenderATPOnboarding.plist

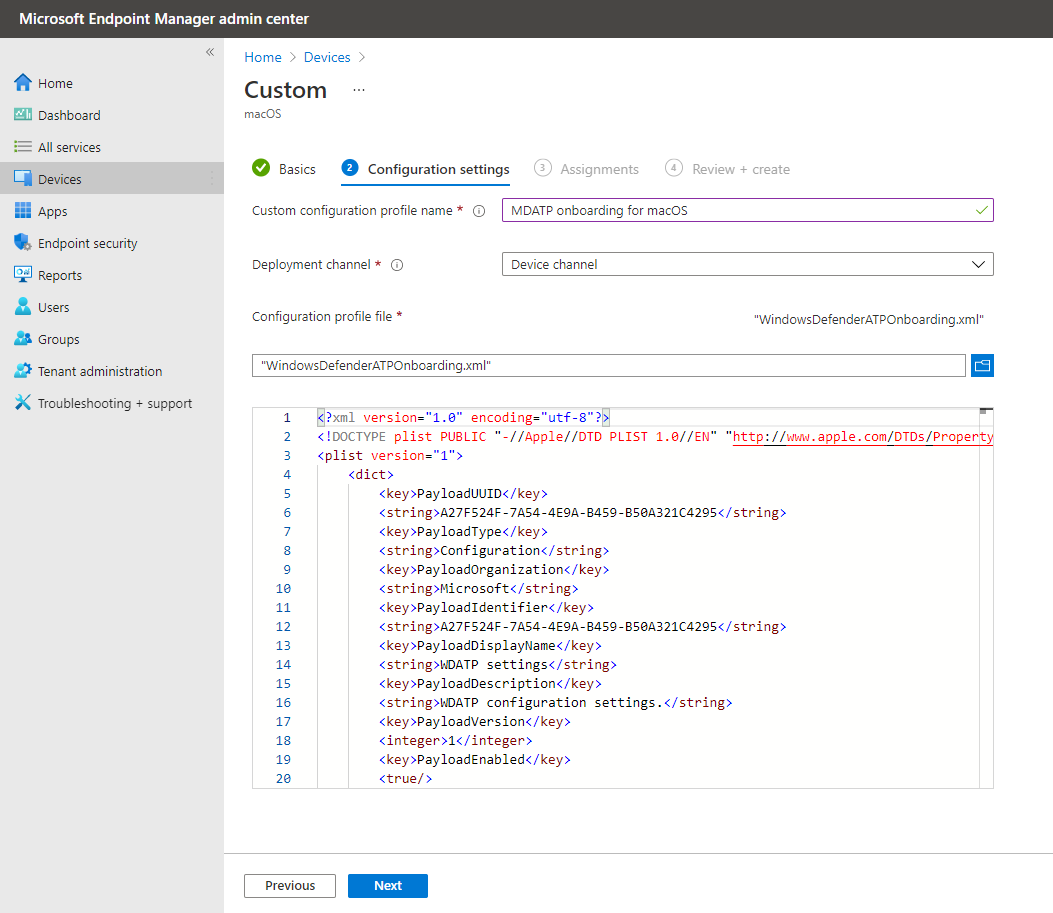

Stap 16: het onboardingpakket implementeren

Dit profiel bevat licentiegegevens voor Microsoft Defender voor Eindpunt.

Het onboardingpakket implementeren:

Selecteer onder Configuratieprofielende optie Creatie Profiel.

Selecteer onder Platformde optie macOS.

Selecteer onder Profieltypede optie Sjablonen.

Selecteer onder Sjabloonnaamde optie Aangepast.

Selecteer Maken.

Ga naar het tabblad Basisinformatie en geef het profiel een naam . Bijvoorbeeld

Autoupdate-prod-macOS-Default-MDE. Selecteer Volgende.Voer op het tabblad Configuratie-instellingen de naam van het aangepaste configuratieprofiel in. Bijvoorbeeld

Autoupdate.mobileconfig.Kies een implementatiekanaal.

Selecteer Volgende.

Selecteer een configuratieprofielbestand.

Wijs op het tabblad Toewijzingen het profiel toe aan een groep waarin de macOS-apparaten en/of gebruikers zich bevinden, of Alle gebruikers en Alle apparaten.

Controleer het configuratieprofiel. Selecteer Maken.

Open Apparaten>Configuratieprofielen om het gemaakte profiel te zien.

Stap 17: Detectie van antimalware controleren

Zie het volgende artikel om te testen voor een antimalwaredetectiebeoordeling: Antivirusdetectietest voor het controleren van de onboarding- en reporting services van het apparaat

Stap 18: EDR-detectie controleren

Zie het volgende artikel om te testen voor een EDR-detectiebeoordeling: EDR-detectietest voor het controleren van onboarding van apparaten en Reporting Services

Problemen oplossen

Probleem: Er is geen licentie gevonden.

Oplossing: volg de stappen in dit artikel om een apparaatprofiel te maken met behulp van WindowsDefenderATPOnboarding.xml.

Installatieproblemen met logboekregistratie

Zie Installatieproblemen met logboekregistratie voor informatie over het vinden van het automatisch gegenereerde logboek dat door het installatieprogramma is gemaakt wanneer er een fout optreedt.

Zie voor informatie over procedures voor probleemoplossing:

- Problemen met systeemextensie in Microsoft Defender voor Eindpunt in macOS oplossen

- Installatieproblemen voor Microsoft Defender voor Eindpunt in macOS oplossen

- Licentieproblemen voor Microsoft Defender voor Eindpunt in macOS oplossen

- Verbindingsproblemen met de cloud oplossen voor Microsoft Defender voor Eindpunt in macOS

- Prestatieproblemen voor Microsoft Defender voor Eindpunt in macOS oplossen

Uninstallation

Zie Verwijderen voor meer informatie over het verwijderen van Microsoft Defender voor Eindpunt op macOS van clientapparaten.

Aanbevolen inhoud

Microsoft Defender voor Eindpunt toevoegen aan macOS-apparaten met behulp van Microsoft Intune

Meer informatie over het toevoegen van Microsoft Defender voor Eindpunt aan macOS-apparaten met behulp van Microsoft Intune.

Voorbeelden van beleidsregels voor apparaatbeheer voor Intune

Meer informatie over het gebruik van beleidsregels voor apparaatbeheer met behulp van voorbeelden die kunnen worden gebruikt met Intune.

Overzicht van Microsoft Defender voor Eindpunt op iOS

Hierin wordt beschreven hoe u Microsoft Defender voor Eindpunt implementeert op iOS-functies.

Microsoft Defender voor Eindpunt implementeren in iOS met Microsoft Intune

Hierin wordt beschreven hoe u Microsoft Defender voor Eindpunt op iOS implementeert met behulp van een app.

Microsoft Defender voor Eindpunt configureren in Microsoft Intune

Beschrijft verbinding maken met Defender voor Eindpunt, het onboarden van apparaten, het toewijzen van naleving voor risiconiveaus en beleid voor voorwaardelijke toegang.

Problemen oplossen en antwoorden vinden op veelgestelde vragen met betrekking tot Microsoft Defender voor Eindpunt in iOS

Probleemoplossing en veelgestelde vragen: Microsoft Defender voor Eindpunt op iOS.

Microsoft Defender voor Eindpunt in Android-functies configureren

Hierin wordt beschreven hoe u Microsoft Defender voor Eindpunt configureert op Android.

Defender voor Eindpunt beheren op Android-apparaten in Intune - Azure

Configureer Microsoft Defender voor Eindpunt webbeveiliging op Android-apparaten die worden beheerd door Microsoft Intune.

Tip

Wil je meer weten? Engage met de Microsoft Security-community in onze Tech Community: Microsoft Defender voor Eindpunt Tech Community.

Feedback

Binnenkort beschikbaar: In de loop van 2024 zullen we GitHub-problemen geleidelijk uitfaseren als het feedbackmechanisme voor inhoud en deze vervangen door een nieuw feedbacksysteem. Zie voor meer informatie: https://aka.ms/ContentUserFeedback.

Feedback verzenden en weergeven voor