Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

De Microsoft Defender portal is een geïntegreerd platform voor beveiligingsbewerkingen dat incidentbeheer, opsporing van bedreigingen en workloadbeheer voor meerdere tenants van klanten samenbrengt. Zie Microsoft Defender multitenantbeheer voor een uitgebreid overzicht van deze mogelijkheden en hun voordelen.

Deze handleiding is gericht op het implementeren van tenantbeheer voor Managed Security Service Providers (MSSP's). Het omvat het hele proces van de eerste installatie en het onboarden van klanten tot geavanceerde operationele werkstromen voor MSSP's.

Belangrijkste mogelijkheden & differentiators

Belangrijke functies van de Microsoft Defender-portal voor MSSP's zijn:

Geïntegreerd incidentbeheer: één uniforme incidentenwachtrij bevat gegevens uit Microsoft Sentinel, Microsoft Defender en bronnen van derden. Zie Beveiligingsbewerkingen beheren tussen tenants voor meer informatie

Platformoverschrijdende opsporing van bedreigingen: geïntegreerde opsporingsmogelijkheden voor beveiligingsgegevens, elimineert de noodzaak om te schakelen tussen portals en stelt analisten in staat om de gegevens die ze nodig hebben eenvoudig te vinden in hun hele klantenbestand. Zie Geavanceerde opsporing voor meer informatie.

Proactieve aanvalsonderbreking: Aanvalsonderbreking biedt proactieve beveiliging door aanvallen te stoppen die worden uitgevoerd. Het werkt op systeemeigen Microsoft Defender-technologieën en in omgevingen van derden, zoals SAP, AWS, Proofpoint en Okta. Microsoft Defender vermindert de verblijfstijd en voorkomt laterale verplaatsing door automatisch gecompromitteerde referenties in te roepen, schadelijke sessies te isoleren en aanvallers te neutraliseren.

Analyse van het aanvalspad en visualisatie van blootstelling: analyseer aanvalspaden en verminder de blootstelling door te visualiseren hoe cyberaanvallers misbruik kunnen maken van beveiligingsproblemen om zich lateraal te verplaatsen tussen blootgestelde assets in klantomgevingen. Ontvang begeleide aanbevelingen voor het verminderen van blootstelling en het prioriteren van acties op basis van de mogelijke impact van elke blootstelling. Zie Microsoft Beveiliging Exposure Management voor meer informatie.

Verbeterde detectienauwkeurigheid: detecteer en onderzoek snel en nauwkeurig door de diepte van signalen Microsoft Defender te combineren met de flexibiliteit van logboekbronnen van Microsoft Sentinel. Dit resulteert in een verbeterde signaal-ruisverhouding en verbeterde correlatie van waarschuwingen.

Ai-aangedreven beveiligingsbewerkingen: profiteer van Microsoft Security Copilot voor samenvattingen en rapporten van incidenten, begeleid onderzoek, automatisch gegenereerde Microsoft Teams-berichten, codeanalyse en meer. Zie Aan de slag met agentische AI voor meer informatie.

Schaalbaar multitenantbeheer: krijg geaggregeerde weergaven van de waarschuwingen, incidenten en assets van uw tenants, zoek alle gegevens van uw tenants op en onderhoud een consistente beveiligingsbasislijn voor uw tenants met behulp van inhoudsbeheer- en distributiefuncties voor aangepaste detectieregels, eindpuntbeveiligingsbeleid, analyseregels, automatiseringsregels en meer.

Inzichten in continue verbetering: Ontvang op maat gemaakte aanbevelingen na incidenten voor het voorkomen van vergelijkbare of herhaalde cyberaanvallen, die rechtstreeks zijn gekoppeld aan Microsoft Beveiliging Exposure Management initiatieven om de gereedheidsscores automatisch te verbeteren wanneer acties worden voltooid.

Als u beveiligingsbewerkingen wilt bouwen in de Microsoft Defender Portal, leest u de vereisten en voert u de volgende stappen uit:

Stap 1 : uw omgeving voorbereiden: uw MSSP-omgeving voorbereiden en uw klanten onboarden naar een configuratie met meerdere tenants

Stap 2 - Inhoudsbeheer: bouw eenmaal beveiligingsinhoud en implementeer deze efficiënt voor alle tenants van klanten.

Stap 3 : Beveiligingsbewerkingen voor meerdere tenants: voer dagelijkse reactie op incidenten, opsporing van bedreigingen en onderzoeken uit voor tenants van klanten.

Vereisten

Bij de overgang van klanten naar de Microsoft Defender-portal moeten Microsoft Sentinel werkruimten worden gemigreerd en moet de continuïteit van beveiligingsbewerkingen worden gewaarborgd.

- Zie Connect Microsoft Sentinel to Microsoft Defender XDR voor het technische migratieproces.

- Stel duidelijke tijdlijnen en verwachtingen vast met klanten voordat u begint met de overgang

- Controleer de toegangsvereisten voor meerdere tenants en zorg ervoor dat de juiste delegering is geconfigureerd voor elke tenant van de klant

- Bepaal de optimale werkruimteconfiguratie (primair versus secundair) op basis van de omgeving en nalevingsvereisten van elke klant

Stap 1: uw omgeving voorbereiden

Toegang tot meerdere tenants van klanten instellen

MSSP's kunnen toegang tot klanttenants delegeren via verschillende methoden. Meer informatie over opties voor gedelegeerde toegang , zodat u de aanpak kunt kiezen die het beste past bij de behoeften van uw organisatie en klantvereisten.

Opmerking

Er zijn scenario's waarin MSSP's geen regels voor meerdere werkruimten mogen gebruiken. Wanneer dezelfde regel bijvoorbeeld van toepassing is op meerdere afzonderlijke werkruimten, hoeven gegevens niet aan elkaar te worden gecorreleerd. Voor dit scenario moeten MSSP's dezelfde regel pushen naar de werkruimten waarvoor deze van toepassing is.

Scenario voor geavanceerde automatiseringsregel/playbook

Voor sommige geavanceerde scenario's met automatiseringsregels en playbooks moet Azure Lighthouse nog steeds worden gebruikt. Bijvoorbeeld om het intellectuele eigendom van een playbook te beschermen dat wordt gehost in de partnertenant wanneer het playbook acties moet uitvoeren in de tenant van de klant. Een ander voorbeeld wordt beschreven in Reactie op bedreigingen automatiseren in Microsoft Sentinel met automatiseringsregels

Geïntegreerde RBAC

Als u kijkt naar het gebruik van geïntegreerde RBAC bij het beheren van uw Microsoft Defender voor Office 365 klanten, moet u een Licentie voor Defender voor Office 365 Plan 2 hebben. Zie voor meer informatie:

Azure B2B

Azure uitgenodigde B2B-gasten worden niet ondersteund door ervaringen die eerder onder Microsoft Exchange Online RBAC vielen. Omdat Defender voor Office 365 geïntegreerde RBAC leunt op Exchange Online Beheer API's, hebben acties die worden uitgevoerd in Defender voor Office 365 beperkingen. B2B-gastbeheerders kunnen fouten krijgen bij het uitvoeren van bepaalde acties, zoals:

- Spam- en phishingbeleid beheren

- Tabl beheren

- E-mailberichten uit quarantaine kunnen niet worden vrijgegeven

- Bedreigingsverkenner ontbreekt in navigatiedeelvenster

Rechten beheren

Rechtenbeheer is een functie voor identiteitsbeheer waarmee organisaties de identiteits- en toegangslevenscyclus op schaal kunnen beheren door werkstromen voor toegangsaanvragen, toegangstoewijzingen, beoordelingen en verloop te automatiseren.

Enkele typische configuraties voor rechtenbeheer zijn:

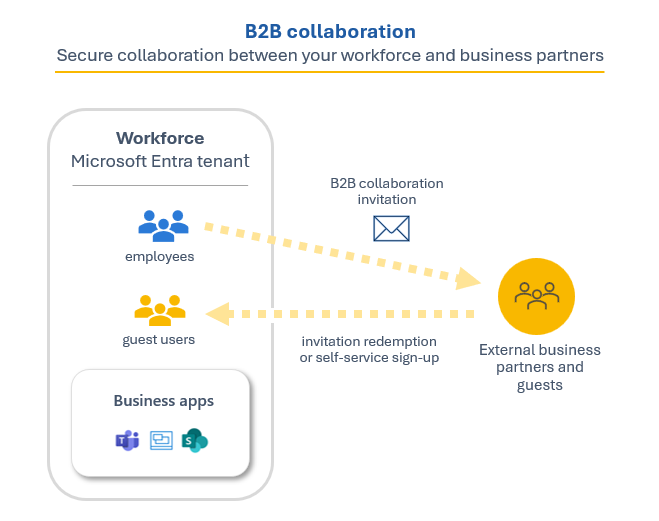

B2B Collaboration

- Externe gebruikers uitnodigen als gast in uw tenant

- Ondersteunt voorwaardelijke toegang, MFA en levenscyclusbeheer

- Ideaal voor partners, leveranciers en contractanten die toegang tot apps/resources nodig hebben die kunnen worden beheerd

Instellingen voor toegang tussen tenants

- Gedetailleerde controle over binnenkomende/uitgaande samenwerking

- MFA- en apparaatcompatibiliteitsclaims tussen tenants vertrouwen

- Standaard- of organisatiespecifiek beleid configureren

B2B Direct Connect

- Wederzijds vertrouwen tussen twee Microsoft Entra tenants mogelijk maken

- Naadloze samenwerking via gedeelde Teams-kanalen zonder gasten toe te voegen

- Perfect voor doorlopende samenwerkingsverbanden waarbij gebruikers referenties voor thuisgebruik bewaren

Vaak zijn een combinatie van B2B Collaboration en instellingen voor toegang tussen tenants de meest relevante opties voor een MSSP.

In deze afbeelding ziet u de gastweergave van de B2B-samenwerking in de tenant van de klant.

Zie Voorbeeldmachtigingen van ingebouwde rollen voor Microsoft Sentinel ingebouwde rollen voor Microsoft Defender geïntegreerde RBAC-rollen voor voorbeelden van roltoewijzingen voor verschillende SOC-rollen.

Stap 2: inhoud beheren

Inhoud beheren en distribueren

In Microsoft Sentinel verwijst inhoud naar de bouwstenen die beveiligingsbewerkingen mogelijk maken. Het bevat analyseregels, gegevensconnectors, opsporingsquery's, parsers, playbooks, watchlists en werkmappen. Microsoft Sentinel biedt out-of-the-box inhoud die u kunt gebruiken als zodanig of u kunt deze aanpassen. U kunt ook aangepaste inhoud maken en distribueren om te voldoen aan specifieke vereisten. Effectief inhoudsbeheer en distributie zorgen voor consistente beveiligingsbasislijnen, snelle reactie op bedreigingen en schaalbare bewerkingen voor tenants van klanten.

MSSP's die in de Microsoft Defender-portal werken, hebben verschillende hulpprogramma's voor het beheren en distribueren van beveiligingsinhoud op schaal:

| Optie | Geschikt voor | Technische details | Belangrijkste mogelijkheden | Meer informatie |

|---|---|---|---|---|

| Systeemeigen distributie van multitenant-inhoud | Snelle implementatie van standaardinhoud in veel tenants | Maakt gebruik van het ingebouwde multitenantbeheer van de Defender-portal. Ideaal voor OOB-inhoud of licht aangepaste inhoud. |

|

Inhoudsdistributie in multitenantbeheer |

| Microsoft Sentinel opslagplaatsen (inhoud als code) | Gestructureerde DevOps-processen en gematigde aanpassingsbehoeften | Maakt geavanceerd beheer en levenscyclusbeheer mogelijk. Snelle configuratie en vermindering van menselijke fouten. |

|

Inhoud als code beheren met Microsoft Sentinel opslagplaatsen (openbare preview) |

| Aangepaste CI/CD-pijplijnen | Maximale aanpassing en automatisering voor tenants | Gebouwd met Azure DevOps of GitHub Actions. Hiervoor zijn aangepaste scripts en configuratiebestanden vereist. Huidige methode voor geavanceerde inhoudstypen. |

|

Implementaties van opslagplaatsen aanpassen (openbare preview) |

Tip

We raden een hybride benadering aan, waarbij systeemeigen multitenant-inhoudsdistributiemogelijkheden voor onmiddellijke implementatiebehoeften worden gecombineerd met CI/CD-werkstromen voor aangepaste inhoudsontwikkeling, tests en geavanceerde automatiseringsscenario's.

Algemene architectuurpatronen voor opslagplaatsen voor MSSP's

Een belangrijke overweging bij CI/CD-pijplijnen met meerdere klanten is het kiezen van de beste structuur voor alle clients. Hoewel er geen universele benadering is, raden we u aan om drie patronen te overwegen:

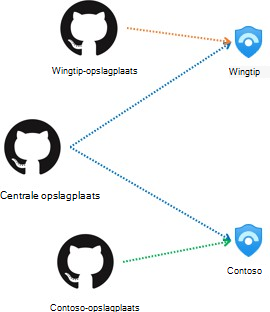

Patroon 1: Centrale opslagplaats voor algemene inhoud, klantspecifieke opslagplaatsen voor op maat gemaakte inhoud

Eén centrale opslagplaats voor algemene inhoud die is geïmplementeerd voor alle klanten

Afzonderlijke opslagplaatsen voor klantspecifieke aanpassingen

Elke werkruimte van de klant maakt verbinding met beide opslagplaatsen

Optimaal voor MSSP's met evenwichtige algemene en op maat gemaakte inhoudsbehoeften

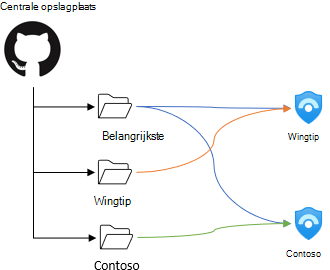

Patroon 2: Enkele opslagplaats met aangepaste mappen

Alle inhoud in één opslagplaats

Mapstructuur op basis van gedeelde gegevensbronnen, bijvoorbeeld Entra ID Analytics of klantnamen

Implementatiepijplijnen aangepast per klantverbinding

Vereist meer initiële installatie, maar vereenvoudigt het beheer van opslagplaatsen

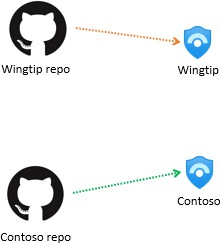

Patroon 3: Één opslagplaats per klant

Volledige inhoudsscheiding tussen klanten

Volledige flexibiliteit voor aanpassing voor elke klant

Het beste voor klanten met unieke inhoudsvereisten

Hogere beheeroverhead, maar maximale isolatie

Als u uw CI/CD-pijplijnen wilt aanpassen, gebruikt u configuratiebestanden in elke opslagplaatsvertakking om prioriteit te geven aan de implementatie van inhoud met hoge prioriteit, inhoud uit te sluiten die u niet wilt implementeren en parameterbestanden toe te wijzen aan de bijbehorende inhoudsbestanden. Zie Uw verbindingsconfiguratie aanpassen voor meer informatie.

Zie Use Azure Azure DevOps to manage Microsoft Sentinel for MSSP's and multitenant environments (Azure DevOps gebruiken voor het beheren van Microsoft Sentinel voor MSSP's en omgevingen met meerdere tenants) voor meer informatie over het gebruik van DevOps in scenario's met meerdere tenants.

Overwegingen voor gedeeld inhoudsbeheer

Wanneer MSSP's en klanten beide inhoud beheren, kunnen er conflicten optreden, met name als u zowel inhoud als code gebruikt als de portal voor inhoudsbeheer. Updates in uw opslagplaatsen voor inhoud als code alle wijzigingen in die inhoud via de portal overschrijven.

Om dergelijke conflicten te voorkomen, raden we het volgende aan:

- Alleen gecentraliseerd beheer: machtigingen beperken zodat alleen MSSP-gebruikers inhoud kunnen maken en bijwerken.

- Gedeeld beheer met duidelijke markeringen: voorvoegsel MSSP-beheerde items met een naamconventie. Dit staat lokale updates toe, maar vermindert fouten.

Stap 3: beveiligingsbewerkingen voor meerdere tenants

Beveiligingsbewerkingen beheren tussen tenants

De Microsoft Defender portal bevat alle relevante informatie, zodat u niet hoeft over te schakelen naar een andere portal of pagina. De uniforme incidentwachtrij en de mogelijkheid om gebeurtenissen en waarschuwingen te correleren, kunnen een grotere, mogelijk uitgebreidere aanval onthullen, waardoor een volledig aanvalsverhaal wordt geboden. Hiermee kunt u ook de namen van de detectiebron en product bekijken en filters hierop toepassen en delen, waardoor incident- en waarschuwingstriaging efficiënter wordt.

Incidenten en waarschuwingen beheren

Incident triage: Het trieren van incidenten is een kernactiviteit in een SOC, te beginnen met de sectie Onderzoeken en reageren in de Defender-portal. De integratie van Microsoft Sentinel incidenten en waarschuwingen met Defender consolideert alle relevante informatie op één plek, waardoor u niet meer hoeft te schakelen tussen portals of pagina's. Voor deze gestroomlijnde werkstroom zijn mogelijk hertraining van analisten en updates van bestaande SOC-processen vereist.

Zie Triageprocessen voor incidenten bijwerken voor de Defender-portal voor meer informatie.

Waarschuwingscorrelatie en incident samenvoegen: De correlatie-engine van Defender voegt incidenten samen wanneer gemeenschappelijke elementen tussen waarschuwingen in afzonderlijke incidenten worden herkend. Wanneer een nieuwe waarschuwing voldoet aan correlatiecriteria , wordt deze samengevoegd en gecorreleerd met andere gerelateerde waarschuwingen van alle detectiebronnen in een nieuw incident. De uniforme incidentwachtrij onthult een uitgebreidere aanval, waardoor analisten efficiënter worden en een volledig aanvalsverhaal worden geboden.

In scenario's met meerdere werkruimten worden alleen waarschuwingen van een primaire werkruimte gecorreleerd met Microsoft Defender gegevens. Er zijn ook scenario's waarin incidenten niet kunnen worden samengevoegd.

Zie Begrijpen hoe waarschuwingen worden gecorreleerd en incidenten worden samengevoegd in de Defender-portal voor meer informatie.

Organisatie met meerdere tenants: U kunt incidenten, waarschuwingen en cases in tenants van klanten bekijken en beheren in een uniforme wachtrij. Elke analist kan een multitenantweergave instellen met de tenants die ze beheren. Zie Microsoft Defender multitenantbeheer voor meer informatie.

Integratie met externe ticketingsystemen: Als een extern ticketingsysteem de waarschuwingen en incidenten die u beheert ophaalt en synchroniseert, raden we u aan de Microsoft Graph REST API v1.0 te gebruiken om naadloze integratie en efficiënt beheer van incidenten en waarschuwingen in verschillende systemen te garanderen.

Als u de Microsoft Sentinel SecurityInsights-API gebruikt om te communiceren met Microsoft Sentinel incidenten, moet u mogelijk uw automatiseringsvoorwaarden en triggercriteria bijwerken vanwege wijzigingen in de antwoordtekst.

Zie API's configureren voor meer informatie.

Geavanceerd opsporen

Met geavanceerde opsporing kunt u proactief zoeken naar inbraakpogingen en inbreukactiviteiten in e-mail, gegevens, apparaten en accounts in meerdere tenants en werkruimten tegelijk, op één plaats. Als u meerdere tenants hebt met Microsoft Sentinel werkruimten die zijn toegevoegd aan de Microsoft Defender portal (MTO), kunt u Microsoft Sentinel opvragen met gegevens uit al uw werkruimten, waarbij query's worden uitgevoerd in meerdere werkruimten en tenants met behulp van de werkruimteoperator in uw query.

Zie Geavanceerde opsporing in Microsoft Defender multitenantbeheer voor meer informatie.

Workloads beheren tussen tenants

In deze sectie worden de verschillende acties besproken die u kunt uitvoeren en methoden die u kunt gebruiken voor het beheren van specifieke workloads, hetzij via MTO of andere beschikbare middelen.

Eindpunten

De weergave met meerdere tenants in de Defender-portal biedt beveiligingsbeheerders een geconsolideerde weergave van alle beveiligingsbeleidsregels in hun hele organisatie, inclusief het beleid van alle tenants, zonder dat ze van portal hoeven te veranderen. Ga naar EndpointsConfiguration Management>Endpoint Security Policies (Eindpuntbeveiligingsbeleid voor eindpunten>) voor toegang tot deze pagina.

Zodra de tenants zijn onboarding naar multitenantbeheer in Defender (MTO), kunnen eindpunten voor alle onboarded tenants worden beheerd via de pagina Apparaten . Zie Apparaten in multitenantbeheer voor meer informatie.

Belangrijk

Als u beveiligingsinstellingen voor meerdere tenants in de weergave met meerdere tenants in de Defender-portal wilt beheren, moet u voldoen aan alle vereisten voor het configureren van beveiligingsinstellingen voor één tenant voor elk van de tenants, waaronder de volgende RBAC-vereisten:

- Gebruik voor Microsoft Defender de rol beveiligingsbeheerder (of aangepaste rol met machtigingen voor beveiligingsconfiguratiebeheer die zijn afgestemd op alle apparaten)

- Gebruik voor Microsoft Intune de rol Eindpuntbeveiligingsmanager

- De apparaten in elke Defender-tenant moeten zijn gekoppeld aan de bijbehorende Microsoft Entra-tenant

Zie Intune gebruiken om Microsoft Defender instellingen te beheren op apparaten die niet zijn ingeschreven bij Intune voor meer informatie.

Opmerking

Multitenantbeheer in Defender (MTO) biedt geen ondersteuning voor Microsoft Defender voor Bedrijven tenants.

hulpprogramma's voor Email en samenwerking

Bij het beheren van e-mail- en samenwerkingshulpprogramma's in de geïntegreerde portal zijn er enkele belangrijke verschillen tussen mogelijkheden die betrekking hebben op het beheren van klanten via B2B en Granular Delegated Beheer Privileges (GDAP).

Identiteiten

De weergave met meerdere tenants in de Defender-portal biedt complexe organisaties middelen om regio's en bedrijfseenheden te scheiden in afzonderlijke tenants, zonder dat de toegang tot die tenantgegevens verloren gaat.

Zodra de tenants zijn onboarding naar multitenantbeheer in Defender (MTO), kunnen identiteiten in alle onboarded tenants worden beheerd via de pagina Identiteiten. Zie Multitenant-identiteiten voor meer informatie.

Cloudtoepassingen

Microsoft Defender for Cloud Apps is een SaaS-beveiligingsoplossing (Software-as-a-Service) die wordt geleverd met relevante licenties en een nalevingsgrens van de tenant waar de licentie is ingericht. Vanwege deze architectuur nemen alleen Microsoft 365- en Azure-connectors activiteiten op en activeren ze waarschuwingen voor gebruikers binnen deze tenants. U kunt echter nog steeds meerdere connectors van derden verbinden.

Defender for Cloud Apps is systeemeigen geïntegreerd met Microsoft Defender en volgt dezelfde multitenancymogelijkheden. Hoewel connectors zijn beperkt tot een specifieke tenant, zijn de gegevens die worden opgenomen uit elke tenant in de CloudAppEvents tabel en incidenten of waarschuwingen beschikbaar via MTO. U kunt zoeken naar gebeurtenissen in tenants en triage-incidenten of die afkomstig zijn van Defender for Cloud Apps signalen.

Zie Microsoft Defender for Cloud Apps overzicht voor meer informatie.

Cloud

Microsoft Defender voor Cloud is geïntegreerd met Microsoft Defender. Met deze integratie hebt u toegang tot Defender voor Cloud-waarschuwingen en -incidenten in de Defender-portal en beschikt u over uitgebreidere context voor onderzoeken die cloudresources, apparaten en identiteiten omvatten. Hiermee kunnen beveiligingsteams een volledig beeld krijgen van een aanval, inclusief verdachte en schadelijke gebeurtenissen die zich voordoen in hun cloudomgeving.

Zie Wat is Microsoft Defender voor cloud? voor meer informatie.

Blootstellingsbeheer

Microsoft Beveiliging Exposure Management is een beveiligingsoplossing die een uniforme weergave biedt van de beveiligingsstatus voor bedrijfsmiddelen en workloads. Het verrijkt assetinformatie met beveiligingscontext waarmee u aanvallen proactief kunt beheren, kritieke assets kunt beschermen en blootstellingsrisico's kunt verkennen en beperken.

Zie Wat is Microsoft Beveiliging Exposure Management? voor meer informatie.

Gegevens

Microsoft Purview-oplossingen voor gegevensbeveiliging bieden geïntegreerde gegevensdetectie, -classificatie en -beveiliging in clouds, SaaS en on-premises gegevensarchieven. Ze vormen een aanvulling op Defender en Microsoft Sentinel door gegevensrisico om te zetten in bruikbare beveiligingssignalen, zodat u begrijpt welke gevoelige gegevens bestaan, waar ze zich bevinden en hoe ze worden geopend of gedeeld. Zie Microsoft Purview-oplossingen voor gegevensbeveiliging voor meer informatie.

Belangrijke integraties zijn:

Waarschuwingen en incidenten (Defender en Sentinel): Microsoft Purview-preventie van gegevensverlies, Insider Risk Management en detecties op basis van vertrouwelijkheidslabels genereren waarschuwingen die naar de uniforme incidentwachtrij stromen. Dit maakt correlatie mogelijk met apparaat-, identiteit-, cloudtoepassings- en netwerksignalen, waardoor aanvalsverhalen tussen domeinen worden weergegeven en het schakelen tussen contexten voor analisten wordt verminderd. Wanneer Microsoft Purview-waarschuwingen deel uitmaken van een incident, worden in de geïntegreerde portal de metagegevens weergegeven en kunnen deze worden gebruikt in automatiseringsregels en playbooks via de Microsoft Graph-beveiligings-API's, net als andere Defender- en Sentinel-waarschuwingen.

Opsporing en onderzoek (geavanceerde opsporing): Microsoft Purview-gebeurtenissen, zoals DLP-treffers (preventie van gegevensverlies), afwijkingen in bestandstoegang en labelwijzigingen zijn beschikbaar in het geavanceerde opsporingsschema van Defender. U kunt query's voor meerdere tenants uitvoeren in de MTO-portal om patronen te zoeken die gegevens-, identiteits- en eindpuntsignalen omvatten. Bijvoorbeeld een toename van zeer gevoelige bestandsdownloads van één gebruiker, gevolgd door afwijkend aanmeldingsgedrag.

Contextverrijking: De gegevensinventaris en -classificatie van Purview verrijken het Security Exposure Management verhaal door kritieke gegevensassets toe te koppelen aan blootstellingsinzichten en aanvalspaden. Dit helpt bij het prioriteren van risicobeperkingen op basis van de bedrijfsimpact van blootgestelde gegevens.

Cases beheren

De geïntegreerde portal voor beveiligingsbewerkingen biedt systeemeigen casebeheer om afhankelijkheid van externe ticketingsystemen te elimineren en de beveiligingscontext binnen de Defender-portal te onderhouden. Zie Overzicht van cases voor volledige richtlijnen over casefuncties, werkstromen, het koppelen van incidenten en IOC's, RBAC-vereisten en aanpassingsopties. Zie Cases beheren in MTO voor multitenant-casebeheer.

Opmerking: Casebeheer biedt ondersteuning voor aangepaste werkstromen, taaktoewijzingen, uitgebreide samenwerking en het koppelen van bewijsmateriaal.

Aan de slag met Microsoft Sentinel data lake

Microsoft Sentinel bevat een geïntegreerd data lake voor beveiliging, ontworpen om kosten te optimaliseren, gegevensbeheer te vereenvoudigen en de acceptatie van AI in beveiligingsbewerkingen te versnellen. Deze data lake fungeert als basis voor het Microsoft Sentinel-platform. Het heeft een cloudeigen architectuur en brengt alle beveiligingsgegevens samen voor meer zichtbaarheid, diepere beveiligingsanalyse en contextbewustheid. Het biedt betaalbare, langetermijnretentie, zodat organisaties robuuste beveiliging kunnen handhaven zonder kosten in gevaar te brengen.

Met het Microsoft Sentinel-platform kunt u uw MSSP-aanbiedingen uitbreiden via professionele services, beheerde services en agentische oplossingen:

Advies, advies en strategische richtlijnen bieden over lake-architecturen, met waardevolle mogelijkheden voor implementatie, configuratie en kostenoptimalisatie.

Zorg voor doorlopend beheer van Microsoft Sentinel Data Lake-platforms en SOC-bewerkingen, zodat uw klanten de kosten voor gegevensopname en retentie kunnen verlagen en terugkerende inkomstenstromen worden uitgebreid door verbeterde beveiligingsmogelijkheden.

Ontwikkel AI-agentische oplossingen voor geautomatiseerde bedreigingsverrijking en -respons, het bouwen van analyses en het ontwikkelen van SOAR naar werkstromen op basis van agents.

Aan de slag met agentische AI

U hebt meerdere mogelijkheden om in contact te komen met uw klanten en uw MSSP-aanbiedingen te diversifiëren als het gaat om agentische AI-scenario's in de Microsoft Defender-portal. We splitsen deze voordelen op in buckets Verkopen, Bouwen en Gebruiken .

Verkopen

U kunt contact opnemen met uw klanten om adviesservices te verkopen die agentische oplossingen opleiden, inschakelen, configureren en implementeren, zoals:

Door de partner ontwikkelde adviesservices : traditionele adviesservices die beschikbaar zijn via Microsoft Marketplace. Bied trainingsworkshops, implementatieafspraken en evaluaties, proof-of-concepts of proof-of-value-leveringen. Deze services zijn geweldige kansen om de beveiligingsrijpheid van uw klantomgeving te verbeteren, de vaardigheden en gereedheid van hun personeel te vergroten en het rendement van de productinvestering te laten zien met praktijkscenario's voor gebruiksscenario's.

Door de partner ontwikkelde beveiligingsservices : traditionele beveiligingsservices, zoals door partners beheerde beveiligingsservices, door partners beheerde XDR-oplossingen en andere door partners ontwikkelde beveiligingsservices zijn beschikbaar in de Microsoft Beveiliging Store.

Door Microsoft ontwikkelde Security Copilot agenten - Microsoft heeft Security Copilot agents ontwikkeld die betrekking hebben op Microsoft Defender, Microsoft Sentinel en andere beveiligingsoplossingen die beschikbaar zijn in de Defender-portal.

Door de partner ontwikkelde Security Copilot agents: deze agents zijn beschikbaar voor aankoop en implementatie via de Microsoft Beveiliging Store. U kunt uw eigen gepubliceerde Security Copilot agents of andere partneragenten integreren in de Microsoft Defender omgeving van uw klanten. Zie Partneragents voor meer informatie.

Build

Ontwikkel Security Copilot agents die kunnen worden gegenereerd via de Microsoft Beveiliging Store. De agents kunnen een eenmalig aankoopmodel op basis van een abonnement zijn voor terugkerende agentupdates of gratis worden aangeboden. Door partner ontwikkelde agenttypen zijn onder andere:

- Op rollen/persona gebaseerde agents - Ontworpen met vaardigheden voor het uitvoeren van een specifiek type persona of rol, zoals een L1 SOC-analist

- Agents op basis van scenario's : ontworpen met vaardigheden voor een specifiek type scenario, zoals phishing, insider threat of advanced persistent threats (APT's)

- Productgebaseerde agents - Ontworpen met vaardigheden om te integreren met een specifiek product/oplossing, zoals Microsoft Defender of een externe beveiligingsleverancier

Zie overzicht van Microsoft Security Copilot-agentontwikkeling voor meer informatie.

Gebruik

Door partners ontwikkelde agents binnen de Microsoft Defender-omgeving van uw klant als onderdeel van hun door partners beheerde SOC-aanbieding. Dit omvat het handelen namens uw klant binnen hun tenant als een uitbreiding van hun interne team, of het uitvoeren van SOC-activiteiten vanuit hun tenant en het toepassen van multitenancymogelijkheden van Microsoft Defender via gedelegeerde toegang.

Trainings- en communityresources

Overgangshandleiding: Uw Microsoft Sentinel-omgeving overzetten naar de Defender-portal

Procedure: Microsoft Sentinel verbinden met de Microsoft Defender

Documentatie: Documentatie voor het geïntegreerde platform voor beveiligingsbewerkingen van Microsoft

Blogs: VEELGESTELDE VRAGEN | 2

Verschillen in mogelijkheden: Microsoft Sentinel in de Microsoft Defender-portal

Waarschuwingscorrelatie en incident samenvoegen: correlatie van waarschuwingen en incident samenvoegen in de Microsoft Defender-portal

Wat is er nieuw: nieuw in het geïntegreerde SecOps-platform van Microsoft

Overgang van Microsoft Sentinel naar Microsoft Defender– 10 videoseries:

Opgenomen webinars:

Overgang naar het Unified SOC Platform: Deep Dive en Interactive Q&A voor SOC-professionals

De Unified SecOps-ervaring met de nieuwste functies van Microsoft Sentinel

Wat is er nieuw in Microsoft Sentinel en het Unified Security Operations Platform

De kracht van unified SecOps ontgrendelen: meerdere werkruimten en tenants beheren

Casebeheer: Nieuwe functies voor casebeheer verkennen en casebeheer verkennen in het Unified SecOps-platform

Word lid van onze beveiligingscommunity: https://aka.ms/SecurityCommunity