Przejrzyj akcje korygowania po zautomatyzowanym badaniu

Dotyczy:

Działania naprawcze

Po uruchomieniu zautomatyzowanego dochodzenia dla każdego badanego dowodu generowany jest werdykt. Werdykty mogą być złośliwe, podejrzane lub nie znaleziono zagrożeń.

W zależności od

- typ zagrożenia,

- wynikowy werdykt, oraz

- sposób konfigurowania grup urządzeń w organizacji,

Akcje korygowania mogą być wykonywane automatycznie lub tylko po zatwierdzeniu przez zespół ds. operacji zabezpieczeń w organizacji.

Uwaga

Tworzenie grupy urządzeń jest obsługiwane w usłudze Defender for Endpoint Plan 1 i Plan 2.

Oto kilka przykładów:

Przykład 1: Grupy urządzeń firmy Fabrikam są ustawione na Wartość Pełna — automatycznie koryguj zagrożenia (zalecane ustawienie). W takim przypadku akcje korygowania są wykonywane automatycznie dla artefaktów, które są uważane za złośliwe po zautomatyzowanym badaniu (zobacz Przeglądanie zakończonych akcji).

Przykład 2: Urządzenia firmy Contoso są uwzględnione w grupie urządzeń ustawionej dla aplikacji Semi — wymagają zatwierdzenia dla każdego korygowania. W takim przypadku zespół ds. operacji zabezpieczeń firmy Contoso musi przejrzeć i zatwierdzić wszystkie akcje korygowania po zautomatyzowanym badaniu (zobacz Przeglądanie oczekujących akcji).

Przykład 3: W przypadku aplikacji Tailspin Toys grupy urządzeń mają ustawioną wartość Brak automatycznej odpowiedzi (niezalecane). W takim przypadku zautomatyzowane badania nie są wykonywane. Żadne akcje korygowania nie są podejmowane ani oczekujące, a żadne akcje nie są rejestrowane w Centrum akcji dla swoich urządzeń (zobacz Zarządzanie grupami urządzeń).

Bez względu na to, czy jest wykonywane automatycznie, czy po zatwierdzeniu, zautomatyzowane badanie i korygowanie może spowodować co najmniej jedną akcję korygowania:

- Kwarantanna pliku

- Usuwanie klucza rejestru

- Zabij proces

- Zatrzymywanie usługi

- Wyłączanie sterownika

- Usuwanie zaplanowanego zadania

Przeglądanie oczekujących akcji

Przejdź do portalu Microsoft Defender i zaloguj się.

W okienku nawigacji wybierz pozycję Centrum akcji.

Przejrzyj elementy na karcie Oczekujące .

Wybierz akcję, aby otworzyć okienko wysuwane.

W okienku wysuwanym przejrzyj informacje, a następnie wykonaj jedną z następujących czynności:

- Wybierz pozycję Otwórz stronę badania , aby wyświetlić więcej szczegółów na temat badania.

- Wybierz pozycję Zatwierdź , aby zainicjować oczekującą akcję.

- Wybierz pozycję Odrzuć , aby zapobiec podjęciu oczekującej akcji.

- Wybierz pozycję Go hunt ,aby przejść do pozycji Zaawansowane wyszukiwanie zagrożeń.

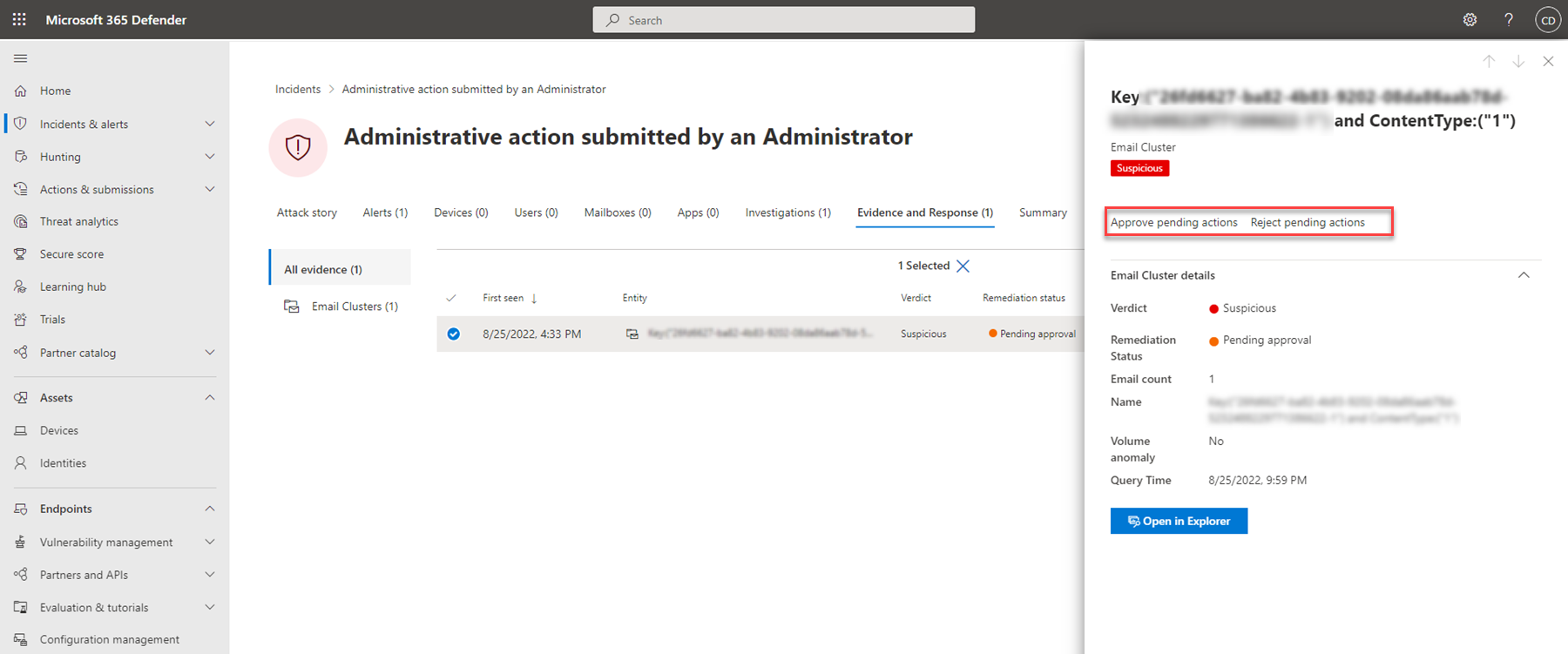

Zatwierdzanie lub odrzucanie akcji korygowania

W przypadku zdarzeń ze stanem korygowania oczekującego zatwierdzenia można również zatwierdzić lub odrzucić akcję korygowania z poziomu zdarzenia.

- W okienku nawigacji przejdź do obszaru Zdarzenia & alerty>Zdarzenia.

- Filtruj akcję Oczekująca dla stanu zautomatyzowanego badania (opcjonalnie).

- Wybierz nazwę zdarzenia, aby otworzyć jego stronę podsumowania.

- Wybierz kartę Dowody i odpowiedź .

- Wybierz element z listy, aby otworzyć okienko wysuwane.

- Przejrzyj informacje, a następnie wykonaj jedną z następujących czynności:

- Wybierz opcję Zatwierdź oczekującą akcję, aby zainicjować oczekującą akcję.

- Wybierz opcję Odrzuć oczekującą akcję, aby zapobiec podjęciu oczekującej akcji.

Przejrzyj ukończone akcje

Przejdź do portalu Microsoft Defender i zaloguj się.

W okienku nawigacji wybierz pozycję Centrum akcji.

Przejrzyj elementy na karcie Historia .

Wybierz element, aby wyświetlić więcej szczegółów dotyczących tej akcji korygowania.

Cofnij ukończone akcje

Jeśli ustalisz, że urządzenie lub plik nie stanowi zagrożenia, możesz cofnąć podjęte akcje korygowania, niezależnie od tego, czy te akcje zostały wykonane automatycznie, czy ręcznie. W centrum akcji na karcie Historia możesz cofnąć dowolną z następujących akcji:

| Źródło akcji | Obsługiwane akcje |

|---|---|

|

|

Uwaga

Usługa Defender for Endpoint Plan 1 i Microsoft Defender dla Firm obejmują tylko następujące ręczne akcje odpowiedzi:

- Uruchomiono skanowanie antywirusowe

- Izolowanie urządzenia

- Zatrzymywanie i kwarantanna pliku

- Dodawanie wskaźnika w celu zablokowania lub zezwolenia na plik

Aby cofnąć wiele akcji jednocześnie

Przejdź do centrum akcji (https://security.microsoft.com/action-center) i zaloguj się.

Na karcie Historia wybierz akcje, które chcesz cofnąć. Pamiętaj, aby wybrać elementy o tym samym typie akcji. Zostanie otwarte okienko wysuwane.

W okienku wysuwanym wybierz pozycję Cofnij.

Aby usunąć plik z kwarantanny na wielu urządzeniach

Przejdź do centrum akcji (https://security.microsoft.com/action-center) i zaloguj się.

Na karcie Historia wybierz element z plikiem Kwarantanna typu Akcja.

W okienku wysuwanym wybierz pozycję Zastosuj do X więcej wystąpień tego pliku, a następnie wybierz pozycję Cofnij.

Poziomy automatyzacji, wyniki zautomatyzowanego badania i wynikowe akcje

Poziomy automatyzacji mają wpływ na to, czy niektóre akcje korygowania są wykonywane automatycznie, czy tylko po zatwierdzeniu. Czasami zespół ds. operacji zabezpieczeń ma więcej kroków do wykonania w zależności od wyników zautomatyzowanego badania. Poniższa tabela zawiera podsumowanie poziomów automatyzacji, wyników zautomatyzowanych badań i czynności, które należy wykonać w każdym przypadku.

| Ustawienie grupy urządzeń | Wyniki zautomatyzowanego badania | Co robić |

|---|---|---|

|

Pełne — automatyczne korygowanie zagrożeń (zalecane) |

Werdykt Złośliwy jest osiągany w celu uzyskania dowodu. Odpowiednie akcje korygowania są wykonywane automatycznie. |

Przejrzyj ukończone akcje |

| Semi — wymaga zatwierdzenia wszelkich działań korygowania | Werdykt złośliwego lub podejrzanego jest osiągany w celu uzyskania dowodu. Akcje korygowania oczekują na zatwierdzenie. |

Zatwierdzanie (lub odrzucanie) oczekujących akcji |

| Semi — wymaga zatwierdzenia korygowania folderów podstawowych | Werdykt Złośliwy jest osiągany w celu uzyskania dowodu. Jeśli artefakt jest plikiem lub plikiem wykonywalnym i znajduje się w katalogu systemu operacyjnego, takim jak folder systemu Windows lub folder Pliki programu, akcje korygowania oczekują na zatwierdzenie. Jeśli artefakt nie znajduje się w katalogu systemu operacyjnego, akcje korygowania są wykonywane automatycznie. |

|

| Semi — wymaga zatwierdzenia korygowania folderów podstawowych | Werdykt Podejrzanego jest osiągnięty w celu uzyskania dowodu. Akcje korygowania oczekują na zatwierdzenie. |

Zatwierdź (lub odrzuć) oczekujące akcje. |

| Semi — wymaga zatwierdzenia korygowania folderów innych niż temp | Werdykt Złośliwy jest osiągany w celu uzyskania dowodu. Jeśli artefakt jest plikiem lub plikiem wykonywalnym, który nie znajduje się w folderze tymczasowym, takim jak folder pobierania użytkownika lub folder tymczasowy, akcje korygowania oczekują na zatwierdzenie. Jeśli artefakt jest plikiem lub plikiem wykonywalnym znajdującym się w folderze tymczasowym, akcje korygowania są wykonywane automatycznie. |

|

| Semi — wymaga zatwierdzenia korygowania folderów innych niż temp | Werdykt Podejrzanego jest osiągnięty w celu uzyskania dowodu. Akcje korygowania oczekują na zatwierdzenie. |

Zatwierdzanie (lub odrzucanie) oczekujących akcji |

| Dowolny z poziomów automatyzacji pełnej lub średniej | Werdykt Nie znaleziono zagrożeń jest osiągnięty na dowód. Nie są podejmowane żadne akcje korygowania i żadne akcje nie oczekują na zatwierdzenie. |

Wyświetl szczegóły i wyniki zautomatyzowanych badań |

| Brak automatycznej odpowiedzi (niezalecane) | Nie są uruchamiane żadne zautomatyzowane dochodzenia, więc nie są podejmowane żadne werdykty i nie są podejmowane żadne działania korygujące ani oczekujące na zatwierdzenie. | Rozważ skonfigurowanie lub zmianę grup urządzeń w celu korzystania z automatyzacji pełnej lub średniej |

Wszystkie werdykty są śledzone w centrum akcji.

Uwaga

W usłudze Defender dla firm możliwości zautomatyzowanego badania i korygowania są wstępnie ustawione do używania funkcji Pełne — automatycznie koryguj zagrożenia. Te możliwości są domyślnie stosowane do wszystkich urządzeń.

Następne kroki

- Dowiedz się więcej o możliwościach odpowiedzi na żywo

- Proaktywne wyszukiwanie zagrożeń przy użyciu zaawansowanego wyszukiwania zagrożeń

- Rozwiązywanie problemów z wynikami fałszywie pozytywnymi/negatywnymi w ochronie punktu końcowego w usłudze Microsoft Defender

Zobacz też

Porada

Chcesz dowiedzieć się więcej? Engage ze społecznością microsoft security w naszej społeczności technicznej: Ochrona punktu końcowego w usłudze Microsoft Defender Tech Community.