Co nowego w usłudze Microsoft Defender for Identity

Ten artykuł jest często aktualizowany, aby poinformować o nowościach w najnowszych wersjach usługi Microsoft Defender for Identity.

Co nowego zakresu i odwołań

Wersje usługi Defender for Identity są wdrażane stopniowo w różnych dzierżawach klientów. Jeśli w tym miejscu jest udokumentowana funkcja, która nie jest jeszcze widoczna w dzierżawie, sprawdź później aktualizację.

Aby uzyskać więcej informacji, zobacz również:

- Co nowego w usłudze Microsoft Defender XDR

- Co nowego na platformie Ochrona punktu końcowego w usłudze Microsoft Defender

- Co nowego w usłudze Microsoft Defender for Cloud Apps

Aby uzyskać informacje o wersjach i funkcjach wydanych sześć miesięcy temu lub starszych, zobacz Co nowego archiwum dla usługi Microsoft Defender for Identity.

Październik 2024 r.

Rozwiązanie MDI rozszerza zakres dzięki nowym rekomendacjom dotyczącymi stanu tożsamości 10

Nowe oceny stanu zabezpieczeń tożsamości (ISPM) mogą pomóc klientom monitorować błędną konfigurację, obserwując słabe punkty i zmniejszając ryzyko potencjalnego ataku na infrastrukturę lokalną.

Te nowe zalecenia dotyczące tożsamości, w ramach wskaźnika bezpieczeństwa firmy Microsoft, to nowe raporty dotyczące stanu zabezpieczeń związane z infrastrukturą usługi Active Directory i obiektami zasad grupy:

Obiekt zasad grupy można modyfikować przy użyciu kont nieuprzywilejowanych

Wbudowane konto gościa usługi Active Directory jest włączone

Ponadto zaktualizowaliśmy istniejące zalecenie "Modyfikowanie niezabezpieczonych delegowania protokołu Kerberos, aby zapobiec personifikacji", aby uwzględnić wskazanie ograniczonego delegowania Protokołu Kerberos z przejściem protokołu do usługi uprzywilejowanej.

Sierpień 2024 r.

Nowy czujnik Microsoft Entra Connect:

W ramach naszych ciągłych wysiłków w celu zwiększenia zasięgu usługi Microsoft Defender for Identity w środowiskach tożsamości hybrydowych wprowadziliśmy nowy czujnik dla serwerów Microsoft Entra Connect. Ponadto udostępniliśmy 3 nowe rozwiązania do wykrywania zabezpieczeń hybrydowych i 4 nowe zalecenia dotyczące stanu tożsamości przeznaczone specjalnie dla programu Microsoft Entra Connect, pomagając klientom w zachowaniu ochrony i ograniczeniu potencjalnych zagrożeń.

Nowe zalecenia dotyczące stanu tożsamości programu Microsoft Entra Connect:

- Obracanie hasła dla konta łącznika Microsoft Entra Connect

- Naruszone konto łącznika Microsoft Entra Connect (konto łącznika usług AD DS, często wyświetlane jako MSOL_XXXXXXXX) może udzielić dostępu do funkcji o wysokim poziomie uprawnień, takich jak replikacja i resetowanie haseł, co umożliwia osobom atakującym modyfikowanie ustawień synchronizacji i naruszenie zabezpieczeń zarówno w środowiskach w chmurze, jak i w środowiskach lokalnych, a także oferuje kilka ścieżek do naruszenia całej domeny. W tej ocenie zalecamy klientom zmianę hasła kont MSOL przy użyciu hasła ustawionego ostatnio ponad 90 dni temu. Aby dowiedzieć się więcej, kliknij tutaj.

- Usuwanie niepotrzebnych uprawnień replikacji dla konta Microsoft Entra Connect

- Domyślnie konto łącznika Microsoft Entra Connect ma szerokie uprawnienia do zapewnienia właściwej synchronizacji (nawet jeśli nie są one rzeczywiście wymagane). Jeśli synchronizacja skrótów haseł nie jest skonfigurowana, ważne jest usunięcie niepotrzebnych uprawnień w celu zmniejszenia potencjalnego obszaru ataków. Aby uzyskać więcej informacji, kliknij tutaj.

- Zmienianie hasła dla konfiguracji bezproblemowego konta logowania jednokrotnego firmy Microsoft

- Ten raport zawiera listę wszystkich bezproblemowych kont komputerów logowania jednokrotnego firmy Microsoft z hasłem ustawionym ostatnio ponad 90 dni temu. Hasło do konta komputera logowania jednokrotnego platformy Azure nie jest automatycznie zmieniane co 30 dni. Jeśli osoba atakująca naruszy to konto, może wygenerować bilety usług dla konta AZUREADSSOACC w imieniu dowolnego użytkownika i personifikować dowolnego użytkownika w dzierżawie usługi Microsoft Entra zsynchronizowanej z usługą Active Directory. Osoba atakująca może użyć tej metody do późniejszego przejścia z usługi Active Directory do identyfikatora Entra firmy Microsoft. Aby dowiedzieć się więcej, kliknij tutaj.

Nowe wykrycia programu Microsoft Entra Connect:

- Podejrzane logowanie interakcyjne do serwera Microsoft Entra Connect

- Bezpośrednie logowania do serwerów Microsoft Entra Connect są bardzo nietypowe i potencjalnie złośliwe. Osoby atakujące często atakują te serwery w celu kradzieży poświadczeń w celu uzyskania szerszego dostępu do sieci. Usługa Microsoft Defender for Identity może teraz wykrywać nietypowe logowania do serwerów Microsoft Entra Connect, pomagając identyfikować i reagować na te potencjalne zagrożenia szybciej. Ma to zastosowanie, gdy serwer Microsoft Entra Connect jest serwerem autonomicznym i nie działa jako kontroler domeny.

- Resetowanie hasła użytkownika przez konto Microsoft Entra Connect

- Konto łącznika Microsoft Entra Connect często posiada wysokie uprawnienia, w tym możliwość resetowania haseł użytkownika. Usługa Microsoft Defender for Identity ma teraz wgląd w te akcje i wykryje użycie tych uprawnień, które zostały zidentyfikowane jako złośliwe i niezgodne z prawem. Ten alert zostanie wyzwolony tylko wtedy, gdy funkcja zapisywania zwrotnego haseł jest wyłączona.

- Podejrzane zapisywanie zwrotne przez firmę Microsoft Entra Connect w poufnym użytkowniku

- Chociaż program Microsoft Entra Connect już uniemożliwia zapisywanie zwrotne dla użytkowników w grupach uprzywilejowanych, usługa Microsoft Defender for Identity rozszerza tę ochronę, identyfikując dodatkowe typy kont poufnych. To rozszerzone wykrywanie pomaga zapobiegać nieautoryzowanym resetowaniom haseł na kontach krytycznych, co może być kluczowym krokiem w zaawansowanych atakach przeznaczonych zarówno dla środowisk w chmurze, jak i w środowisku lokalnym.

Dodatkowe ulepszenia i możliwości:

- Nowe działanie każdego nieudanego resetowania hasła na poufnym koncie dostępnym w tabeli "IdentityDirectoryEvents" w obszarze Wyszukiwanie zaawansowane. Może to pomóc klientom śledzić nieudane zdarzenia resetowania haseł i tworzyć niestandardowe wykrywanie na podstawie tych danych.

- Zwiększona dokładność wykrywania ataków synchronizacji kontrolera domeny.

- Nowy problem z kondycją w przypadkach, w których czujnik nie może pobrać konfiguracji z usługi Microsoft Entra Connect.

- Rozszerzone monitorowanie alertów zabezpieczeń, takich jak Narzędzie do zdalnego wykonywania programu PowerShell, przez włączenie nowego czujnika na serwerach Microsoft Entra Connect.

Dowiedz się więcej o nowym czujniku

Zaktualizowany moduł defenderForIdentity programu PowerShell

Moduł DefenderForIdentity programu PowerShell został zaktualizowany, uwzględniając nowe funkcje i zwracając się do kilku poprawek błędów. Najważniejsze ulepszenia obejmują:

- Nowe

New-MDIDSApolecenie cmdlet: upraszcza tworzenie kont usług z ustawieniem domyślnym dla kont usług zarządzanych przez grupę (gMSA) i opcją tworzenia kont standardowych. - Automatyczne wykrywanie podstawowego kontrolera domeny: zwiększa niezawodność tworzenia obiektu zasad grupy (GPO), automatycznie kierując emulator podstawowego kontrolera domeny (PDCe) dla większości operacji usługi Active Directory.

- Ręczne określanie wartości docelowej kontrolera domeny: nowy parametr serwera dla

Get/Set/Test-MDIConfigurationpoleceń cmdlet, co umożliwia określenie kontrolera domeny do określania wartości docelowej zamiast podstawowego kontrolera domeny.

Aby uzyskać więcej informacji, zobacz:

- Moduł DefenderForIdentity programu PowerShell (Galeria programu PowerShell)

- Dokumentacja referencyjna programu PowerShell usługi DefenderForIdentity

Lipiec 2024 r.

6 Nowe wykrycia są nowe w publicznej wersji zapoznawczej:

- Możliwy atak NetSync

- NetSync to moduł w programie Mimikatz, narzędziu po eksploatacji, który żąda skrótu hasła hasła hasła urządzenia docelowego, udając, że jest kontrolerem domeny. Osoba atakująca może wykonywać złośliwe działania w sieci przy użyciu tej funkcji w celu uzyskania dostępu do zasobów organizacji.

- Możliwe przejęcie bezproblemowego konta logowania jednokrotnego firmy Microsoft

- Obiekt konta bezproblemowego logowania jednokrotnego (logowania jednokrotnego) firmy Microsoft, AZUREADSSOACC, został zmodyfikowany podejrzanie. Osoba atakująca może przenieść się później ze środowiska lokalnego do chmury.

- Podejrzane zapytanie LDAP

- Wykryto podejrzane zapytanie protokołu LDAP (Lightweight Directory Access Protocol) skojarzone ze znanym narzędziem do ataku. Osoba atakująca może wykonać rekonesans na późniejsze kroki.

- Do użytkownika dodano podejrzaną nazwę SPN

- Do poufnego użytkownika dodano podejrzaną nazwę główną usługi (SPN). Osoba atakująca może próbować uzyskać podwyższony poziom dostępu do ruchu bocznego w organizacji

- Podejrzane tworzenie grupy ESXi

- W domenie została utworzona podejrzana grupa VMWare ESXi. Może to oznaczać, że osoba atakująca próbuje uzyskać więcej uprawnień do dalszych kroków ataku.

- Podejrzane uwierzytelnianie usług AD FS

- Konto przyłączone do domeny zalogowało się przy użyciu usług Active Directory Federation Services (ADFS) z podejrzanego adresu IP. Osoba atakująca mogła ukradć poświadczenia użytkownika i używa jej do późniejszego przenoszenia w organizacji.

Defender for Identity w wersji 2.238

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Czerwiec 2024 r.

Łatwe wyszukiwanie informacji o użytkowniku na pulpicie nawigacyjnym ITDR

Widżet Tarcza zawiera krótkie omówienie liczby użytkowników w środowiskach hybrydowych, w chmurze i lokalnych. Ta funkcja zawiera teraz bezpośrednie linki do platformy Advanced Hunting, oferując szczegółowe informacje o użytkownikach na wyciągnięcie ręki.

Widżet kondycji wdrożenia ITDR obejmuje teraz dostęp warunkowy firmy Microsoft i Dostęp Prywatny Microsoft Entra

Teraz możesz wyświetlić dostępność licencji dla dostępu warunkowego obciążenia firmy Microsoft Entra, dostępu warunkowego użytkownika firmy Microsoft Entra i Dostęp Prywatny Microsoft Entra.

Defender for Identity w wersji 2.237

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Maj 2024 r.

Defender for Identity w wersji 2.236

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Defender for Identity w wersji 2.235

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Kwiecień 2024 r.

Łatwe wykrywanie luki CVE-2024-21427 Luka w zabezpieczeniach dotycząca obejścia funkcji zabezpieczeń protokołu Kerberos w systemie Windows

Aby pomóc klientom lepiej identyfikować i wykrywać próby obejścia protokołów zabezpieczeń zgodnie z tą luką w zabezpieczeniach, dodaliśmy nowe działanie w obszarze Zaawansowane wyszukiwanie zagrożeń, które monitoruje uwierzytelnianie Kerberos AS.

Dzięki tym danym klienci mogą teraz łatwo tworzyć własne niestandardowe reguły wykrywania w usłudze Microsoft Defender XDR i automatycznie wyzwalać alerty dla tego typu działań

Dostęp do portalu XDR w usłudze Defender —> wyszukiwanie zagrożeń —> zaawansowane wyszukiwanie zagrożeń.

Teraz możesz skopiować nasze zalecane zapytanie, jak pokazano poniżej, i kliknąć pozycję "Utwórz regułę wykrywania". Należy pamiętać, że podane zapytanie śledzi również nieudane próby logowania, które mogą generować informacje niepowiązane z potencjalnym atakiem. W związku z tym możesz dostosować zapytanie zgodnie z konkretnymi wymaganiami.

IdentityLogonEvents

| where Application == "Active Directory"

| where Protocol == "Kerberos"

| where LogonType in("Resource access", "Failed logon")

| extend Error = AdditionalFields["Error"]

| extend KerberosType = AdditionalFields['KerberosType']

| where KerberosType == "KerberosAs"

| extend Spns = AdditionalFields["Spns"]

| extend DestinationDC = AdditionalFields["TO.DEVICE"]

| where Spns !contains "krbtgt" and Spns !contains "kadmin"

| project Timestamp, ActionType, LogonType, AccountUpn, AccountSid, IPAddress, DeviceName, KerberosType, Spns, Error, DestinationDC, DestinationIPAddress, ReportId

Defender for Identity w wersji 2.234

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Defender for Identity w wersji 2.233

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Marzec 2024 r.

Nowe uprawnienia tylko do odczytu do wyświetlania ustawień usługi Defender for Identity

Teraz możesz skonfigurować użytkowników usługi Defender for Identity z uprawnieniami tylko do odczytu, aby wyświetlić ustawienia usługi Defender for Identity.

Aby uzyskać więcej informacji, zobacz Wymagane uprawnienia defender for Identity w usłudze Microsoft Defender XDR.

Nowy interfejs API oparty na programie Graph do wyświetlania problemów z kondycją i zarządzania nimi

Teraz możesz wyświetlać problemy z kondycją usługi Microsoft Defender for Identity i zarządzać nimi za pomocą interfejsu API programu Graph

Aby uzyskać więcej informacji, zobacz Zarządzanie problemami z kondycją za pośrednictwem interfejsu API programu Graph.

Defender for Identity w wersji 2.232

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Defender for Identity w wersji 2.231

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Luty 2024 r.

Defender for Identity w wersji 2.230

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Nowa ocena stanu zabezpieczeń dla niezabezpieczonej konfiguracji punktu końcowego usług AD CS IIS

Usługa Defender for Identity dodała nowe zalecenie Edytowanie niezabezpieczonych punktów końcowych usług IIS rejestracji certyfikatów ADCS (ESC8) w wskaźniku bezpieczeństwa firmy Microsoft.

Usługi certyfikatów Active Directory (AD CS) obsługują rejestrację certyfikatów za pomocą różnych metod i protokołów, w tym rejestracji za pośrednictwem protokołu HTTP przy użyciu usługi rejestracji certyfikatów (CES) lub interfejsu rejestracji internetowej (Certsrv). Niezabezpieczone konfiguracje punktów końcowych usług IIS CES lub Certsrv mogą powodować luki w zabezpieczeniach w celu przekazywania ataków (ESC8).

Nowe zalecenie Edytowanie niezabezpieczonego rejestrowania certyfikatów usług ADCS dla punktów końcowych usług IIS (ESC8) zostało dodane do innych zaleceń związanych z usługami AD CS, które zostały niedawno wydane. Razem te oceny oferują raporty dotyczące stanu zabezpieczeń, które udostępniają problemy z zabezpieczeniami i poważne błędy konfiguracji, które publikują zagrożenia dla całej organizacji, wraz z powiązanymi wykrywaniami.

Aby uzyskać więcej informacji, zobacz:

- Ocena zabezpieczeń: edytowanie niezabezpieczonych punktów końcowych usług IIS rejestracji certyfikatów usługi ADCS (ESC8)

- Oceny stanu zabezpieczeń dla czujników usług AD CS

- Oceny stanu zabezpieczeń usługi Microsoft Defender for Identity

Defender for Identity w wersji 2.229

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

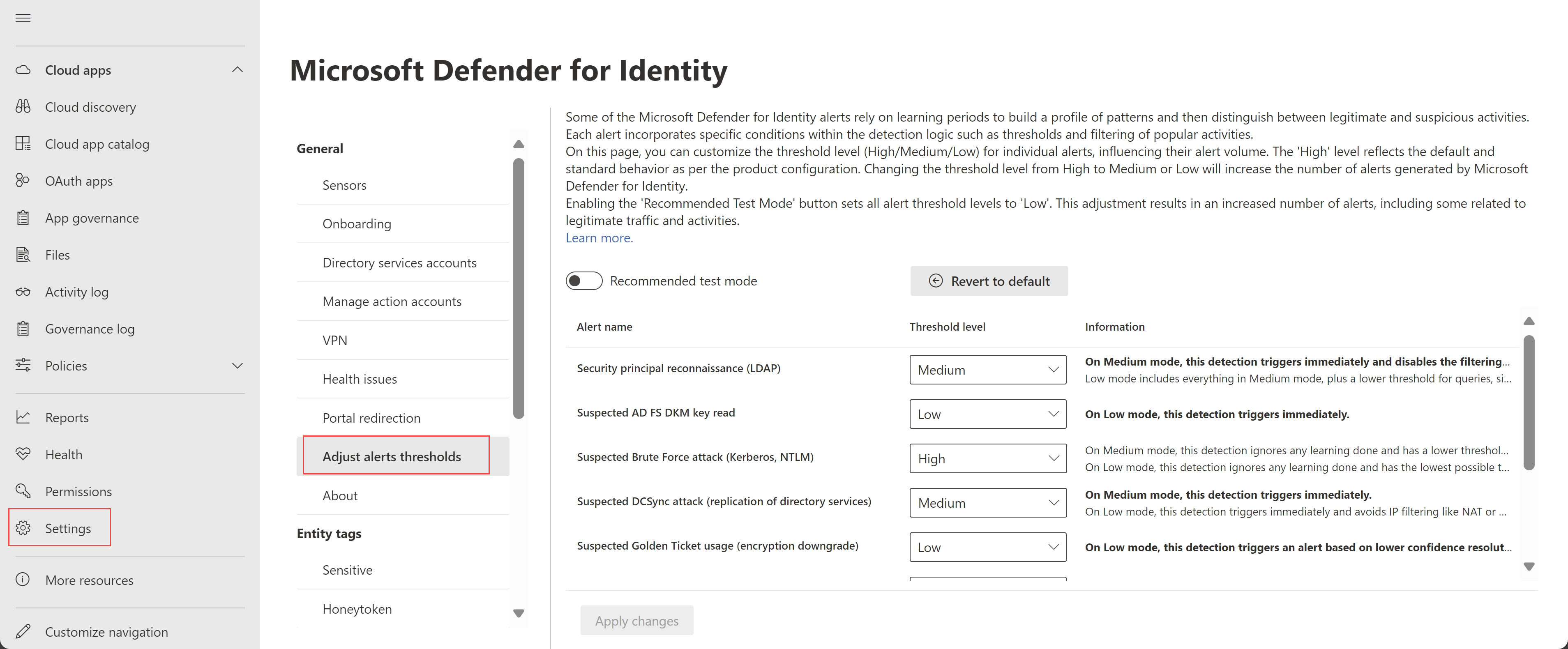

Ulepszone środowisko użytkownika do dostosowywania progów alertów (wersja zapoznawcza)

Strona Ustawienia zaawansowane usługi Defender for Identity została zmieniona na Dostosowywanie progów alertów i zapewnia odświeżone środowisko z większą elastycznością dostosowywania progów alertów.

Zmiany obejmują:

Usunęliśmy poprzednią opcję Usuń okres nauki i dodaliśmy nową opcję Zalecany tryb testu. Wybierz pozycję Zalecany tryb testu, aby ustawić wszystkie poziomy progowe na Niski, zwiększając liczbę alertów i ustawiając wszystkie inne poziomy progowe na tylko do odczytu.

Poprzednia kolumna poziomu poufności została zmieniona na Poziom progu z nowo zdefiniowanymi wartościami. Domyślnie wszystkie alerty są ustawione na wysoki próg, który reprezentuje domyślne zachowanie i standardową konfigurację alertu.

W poniższej tabeli wymieniono mapowanie między poprzednimi wartościami poziomu poufności a nowymi wartościami poziomu progu:

| Poziom poufności (poprzednia nazwa) | Poziom progu (nowa nazwa) |

|---|---|

| Normalne | Wysoka |

| Medium | Medium |

| Wysoka | Niska |

Jeśli na stronie Ustawienia zaawansowane zdefiniowano określone wartości, przenieśliśmy je na nową stronę Dostosowywanie progów alertów w następujący sposób:

| Konfiguracja strony Ustawień zaawansowanych | Nowa konfiguracja strony Dostosowywanie progów alertów |

|---|---|

| Usuwanie włączonego okresu nauki | Zalecany tryb testu został wyłączony. Ustawienia konfiguracji progu alertu pozostają takie same. |

| Usuwanie wyłączonego okresu nauki | Zalecany tryb testu został wyłączony. Ustawienia konfiguracji progu alertu są resetowane do ich wartości domyślnych z wysokim poziomem progu. |

Alerty są zawsze wyzwalane natychmiast, jeśli jest wybrana opcja Zalecany tryb testu lub jeśli poziom progu jest ustawiony na Średni lub Niski, niezależnie od tego, czy okres szkoleniowy alertu został już ukończony.

Aby uzyskać więcej informacji, zobacz Dostosowywanie progów alertów.

Strony szczegółów urządzenia zawierają teraz opisy urządzeń (wersja zapoznawcza)

Usługa Microsoft Defender XDR zawiera teraz opisy urządzeń w okienkach szczegółów urządzenia i na stronach szczegółów urządzenia. Opisy są wypełniane z atrybutu Opis usługi Active Directory urządzenia.

Na przykład w okienku bocznym szczegółów urządzenia:

Aby uzyskać więcej informacji, zobacz Kroki badania dotyczące podejrzanych urządzeń.

Defender for Identity w wersji 2.228

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze i czujnika usługi Defender for Identity oraz następujące nowe alerty:

- Rekonesans wyliczania konta (LDAP) (identyfikator zewnętrzny 2437) (wersja zapoznawcza)

- Zmiana hasła trybu przywracania usług katalogowych (identyfikator zewnętrzny 2438) (wersja zapoznawcza)

Styczeń 2024

Defender for Identity w wersji 2.227

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Karta Oś czasu dodana dla jednostek grupy

Teraz możesz wyświetlić działania i alerty dotyczące jednostki grupy usługi Active Directory z ostatnich 180 dni w usłudze Microsoft Defender XDR, takie jak zmiany członkostwa w grupach, zapytania LDAP itd.

Aby uzyskać dostęp do strony osi czasu grupy, wybierz pozycję Otwórz oś czasu w okienku szczegółów grupy.

Na przykład:

Aby uzyskać więcej informacji, zobacz Kroki badania dotyczące podejrzanych grup.

Konfigurowanie i weryfikowanie środowiska usługi Defender for Identity za pomocą programu PowerShell

Usługa Defender for Identity obsługuje teraz nowy moduł programu PowerShell DefenderForIdentity , który jest przeznaczony do konfigurowania i weryfikowania środowiska do pracy z usługą Microsoft Defender for Identity.

Używając poleceń programu PowerShell, aby uniknąć błędów konfiguracji i zaoszczędzić czas i uniknąć niepotrzebnego obciążenia systemu.

Dodaliśmy następujące procedury do dokumentacji usługi Defender for Identity, aby ułatwić korzystanie z nowych poleceń programu PowerShell:

- Zmienianie konfiguracji serwera proxy przy użyciu programu PowerShell

- Konfigurowanie, pobieranie i testowanie zasad inspekcji przy użyciu programu PowerShell

- Generowanie raportu z bieżącymi konfiguracjami za pomocą programu PowerShell

- Testowanie uprawnień i delegowania DSA za pomocą programu PowerShell

- Testowanie łączności z usługą przy użyciu programu PowerShell

Aby uzyskać więcej informacji, zobacz:

- Moduł DefenderForIdentity programu PowerShell (Galeria programu PowerShell)

- Dokumentacja referencyjna programu PowerShell usługi DefenderForIdentity

Defender for Identity w wersji 2.226

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Defender for Identity w wersji 2.225

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Grudzień 2023

Uwaga

Jeśli widzisz zmniejszoną liczbę alertów dotyczących zdalnych prób wykonania kodu, zobacz nasze zaktualizowane ogłoszenia września, które obejmują aktualizację logiki wykrywania tożsamości usługi Defender for Identity. Usługa Defender for Identity nadal rejestruje działania zdalnego wykonywania kodu, tak jak poprzednio.

Obszar i pulpit nawigacyjny nowych tożsamości w usłudze Microsoft 365 Defender (wersja zapoznawcza)

Klienci usługi Defender for Identity mają teraz nowy obszar Tożsamości w usłudze Microsoft 365 Defender, aby uzyskać informacje o zabezpieczeniach tożsamości za pomocą usługi Defender for Identity.

W usłudze Microsoft 365 Defender wybierz pozycję Tożsamości, aby wyświetlić dowolną z następujących nowych stron:

Pulpit nawigacyjny: na tej stronie przedstawiono grafy i widżety ułatwiające monitorowanie działań związanych z wykrywaniem zagrożeń i reagowaniem na zagrożenia tożsamości. Na przykład:

Aby uzyskać więcej informacji, zobacz Praca z pulpitem nawigacyjnym ITDR usługi Defender for Identity.

Problemy z kondycją: ta strona została przeniesiona z obszaru Tożsamości ustawień > i zawiera listę bieżących problemów z kondycją dla ogólnego wdrożenia usługi Defender for Identity i określonych czujników. Aby uzyskać więcej informacji, zobacz Microsoft Defender for Identity sensor health issues (Problemy z kondycją czujnika usługi Microsoft Defender for Identity).

Narzędzia: ta strona zawiera linki do przydatnych informacji i zasobów podczas pracy z usługą Defender for Identity. Na tej stronie można znaleźć linki do dokumentacji, w szczególności narzędzia do planowania pojemności i skryptu Test-MdiReadiness.ps1.

Defender for Identity w wersji 2.224

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Oceny stanu zabezpieczeń dla czujników usług AD CS (wersja zapoznawcza)

Oceny stanu zabezpieczeń usługi Defender for Identity aktywnie wykrywają i polecają akcje w konfiguracjach lokalna usługa Active Directory.

Zalecane akcje obejmują teraz następujące nowe oceny stanu zabezpieczeń, w szczególności dla szablonów certyfikatów i urzędów certyfikacji.

Zalecane akcje szablonów certyfikatów:

- Uniemożliwianie użytkownikom żądania certyfikatu ważnego dla dowolnych użytkowników na podstawie szablonu certyfikatu (ESC1)

- Edytuj nadmiernie permissive szablon certyfikatu z uprzywilejowanym EKU (dowolny cel EKU lub bez EKU) (ESC2)

- Nieprawidłowo skonfigurowany szablon certyfikatu agenta rejestracji (ESC3)

- Edytowanie błędnie skonfigurowanych szablonów certyfikatów listy ACL (ESC4)

- Edytowanie nieprawidłowo skonfigurowanego właściciela szablonów certyfikatów (ESC4)

Zalecane akcje urzędu certyfikacji:

Nowe oceny są dostępne w ramach wskaźnika bezpieczeństwa firmy Microsoft, wystawiając problemy z zabezpieczeniami i poważne błędy konfiguracji, które stanowią zagrożenie dla całej organizacji wraz z wykrywaniem. Twój wynik zostanie odpowiednio zaktualizowany.

Na przykład:

Aby uzyskać więcej informacji, zobacz Oceny stanu zabezpieczeń usługi Microsoft Defender for Identity.

Uwaga

Chociaż oceny szablonów certyfikatów są dostępne dla wszystkich klientów, którzy mają zainstalowane usługi AD CS w swoim środowisku, oceny urzędu certyfikacji są dostępne tylko dla klientów, którzy zainstalowali czujnik na serwerze usług AD CS. Aby uzyskać więcej informacji, zobacz Nowy typ czujnika dla usług certyfikatów Active Directory (AD CS).

Defender for Identity w wersji 2.223

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Defender for Identity w wersji 2.222

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Defender for Identity w wersji 2.221

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Listopad 2023

Defender for Identity w wersji 2.220

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Defender for Identity w wersji 2.219

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Oś czasu tożsamości zawiera ponad 30 dni danych (wersja zapoznawcza)

Usługa Defender for Identity stopniowo wdraża rozszerzone przechowywanie danych na temat szczegółów tożsamości do ponad 30 dni.

Karta Oś czasu strony szczegółów tożsamości, która zawiera działania z usługi Defender for Identity, Microsoft Defender dla Chmury Apps i Ochrona punktu końcowego w usłudze Microsoft Defender, obecnie zawiera co najmniej 150 dni i rośnie. W ciągu najbliższych kilku tygodni mogą wystąpić pewne różnice w współczynnikach przechowywania danych.

Aby wyświetlić działania i alerty na osi czasu tożsamości w określonym przedziale czasu, wybierz domyślny zakres 30 dni , a następnie wybierz pozycję Zakres niestandardowy. Przefiltrowane dane z ponad 30 dni temu są wyświetlane przez maksymalnie siedem dni w danym momencie.

Na przykład:

Aby uzyskać więcej informacji, zobacz Badanie zasobów i Badanie użytkowników w usłudze Microsoft Defender XDR.

Defender for Identity w wersji 2.218

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Październik 2023

Defender for Identity w wersji 2.217

Ta wersja obejmuje następujące ulepszenia:

Raport podsumowania: raport podsumowania jest aktualizowany w celu uwzględnienia dwóch nowych kolumn na karcie Problemy z kondycją:

- Szczegóły: Dodatkowe informacje na temat problemu, takie jak lista obiektów, których dotyczy problem, lub określone czujniki, na których występuje problem.

- Zalecenia: lista zalecanych akcji, które można podjąć w celu rozwiązania problemu lub sposobu dalszego zbadania problemu.

Aby uzyskać więcej informacji, zobacz Pobieranie i planowanie raportów usługi Defender for Identity w usłudze Microsoft Defender XDR (wersja zapoznawcza).

Problemy z kondycją: Dodano przełącznik "Usuń okres uczenia" został automatycznie wyłączony dla tego problemu z kondycją dzierżawy

Ta wersja obejmuje również poprawki błędów dla usług w chmurze i czujnika usługi Defender for Identity.

Defender for Identity w wersji 2.216

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Wrzesień 2023

Zmniejszona liczba alertów dotyczących zdalnych prób wykonania kodu

Aby lepiej dopasować alerty usługi Defender for Identity i Ochrona punktu końcowego w usłudze Microsoft Defender, zaktualizowaliśmy logikę wykrywania dla wykrywania prób zdalnego wykonywania kodu w usłudze Defender for Identity.

Chociaż ta zmiana powoduje zmniejszenie liczby alertów dotyczących zdalnych prób wykonania kodu, usługa Defender for Identity nadal rejestruje działania zdalnego wykonywania kodu. Klienci mogą nadal tworzyć własne zaawansowane zapytania wyszukiwania zagrożeń i tworzyć niestandardowe zasady wykrywania.

Ustawienia poufności alertów i ulepszenia okresu szkoleniowego

Niektóre alerty usługi Defender for Identity czekają na okres szkoleniowy przed wyzwoleniem alertów, tworząc profil wzorców do użycia podczas rozróżniania między uzasadnionymi i podejrzanymi działaniami.

Usługa Defender for Identity oferuje teraz następujące ulepszenia środowiska szkoleniowego:

Administratorzy mogą teraz użyć ustawienia Usuń okres uczenia w celu skonfigurowania poufności używanej dla określonych alertów. Zdefiniuj czułość jako Normal , aby skonfigurować ustawienie Usuń okres nauki jako Wyłączone dla wybranego typu alertu.

Po wdrożeniu nowego czujnika w nowym obszarze roboczym usługi Defender for Identity ustawienie Usuń okres uczenia jest automatycznie włączone przez 30 dni. Po zakończeniu 30 dni ustawienie Usuń okres nauki jest automatycznie wyłączone , a poziomy poufności alertów są zwracane do ich domyślnej funkcjonalności.

Aby usługa Defender for Identity korzystała ze standardowej funkcjonalności okresu szkoleniowego, w której alerty nie są generowane do czasu ukończenia okresu szkoleniowego, skonfiguruj ustawienie Usuń okresy szkoleniowe na Wyłączone.

Jeśli wcześniej zaktualizowano ustawienie Usuń okres nauki, ustawienie pozostanie skonfigurowane tak, jak zostało skonfigurowane.

Aby uzyskać więcej informacji, zobacz Ustawienia zaawansowane.

Uwaga

Na stronie Ustawienia zaawansowane pierwotnie wymieniono alert rekonesansu konta w obszarze Opcji Usuń okres szkoleniowy jako konfigurowalny dla ustawień poufności. Ten alert został usunięty z listy i został zastąpiony alertem rekonesansu podmiotu zabezpieczeń (LDAP). Ta usterka interfejsu użytkownika została usunięta w listopadzie 2023 r.

Defender for Identity w wersji 2.215

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Raporty usługi Defender for Identity zostały przeniesione do głównego obszaru Raporty

Teraz możesz uzyskać dostęp do raportów usługi Defender for Identity z głównego obszaru Raporty usługi Microsoft Defender XDR zamiast obszaru Ustawienia . Na przykład:

Aby uzyskać więcej informacji, zobacz Pobieranie i planowanie raportów usługi Defender for Identity w usłudze Microsoft Defender XDR (wersja zapoznawcza).

Przycisk Wyszukiwanie zagrożeń dla grup w usłudze Microsoft Defender XDR

Usługa Defender for Identity dodała przycisk Wyszukiwanie języka Go dla grup w usłudze Microsoft Defender XDR. Użytkownicy mogą używać przycisku Wyszukiwania języka Go do wykonywania zapytań dotyczących działań i alertów związanych z grupą podczas badania.

Na przykład:

Aby uzyskać więcej informacji, zobacz Szybkie wyszukiwanie informacji o jednostkach lub zdarzeniach za pomocą wyszukiwania.

Defender for Identity w wersji 2.214

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Ulepszenia wydajności

Usługa Defender for Identity dokonała wewnętrznych ulepszeń dotyczących opóźnień, stabilności i wydajności podczas przenoszenia zdarzeń w czasie rzeczywistym z usług Defender for Identity do usługi Microsoft Defender XDR. Klienci nie powinni oczekiwać żadnych opóźnień w danych usługi Defender for Identity wyświetlanych w usłudze Microsoft Defender XDR, takich jak alerty lub działania na potrzeby zaawansowanego wyszukiwania zagrożeń.

Aby uzyskać więcej informacji, zobacz:

- Alerty zabezpieczeń w usłudze Microsoft Defender for Identity

- Oceny stanu zabezpieczeń usługi Microsoft Defender for Identity

- Proaktywne wyszukiwanie zagrożeń za pomocą zaawansowanego wyszukiwania zagrożeń w usłudze Microsoft Defender XDR

Sierpień 2023

Defender for Identity w wersji 2.213

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Defender for Identity w wersji 2.212

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Defender for Identity w wersji 2.211

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.

Nowy typ czujnika dla usług certyfikatów Active Directory (AD CS)

Usługa Defender for Identity obsługuje teraz nowy typ czujnika ADCS dla dedykowanego serwera ze skonfigurowanymi usługami certyfikatów Active Directory (AD CS).

Nowy typ czujnika zidentyfikowany na stronie Ustawienia > Czujniki tożsamości w usłudze > Microsoft Defender XDR. Aby uzyskać więcej informacji, zobacz Zarządzanie i aktualizowanie czujników usługi Microsoft Defender for Identity.

Wraz z nowym typem czujnika usługa Defender for Identity udostępnia również powiązane alerty usług AD CS i raporty wskaźnika bezpieczeństwa. Aby wyświetlić nowe alerty i raporty wskaźnika bezpieczeństwa, upewnij się, że wymagane zdarzenia są zbierane i rejestrowane na serwerze. Aby uzyskać więcej informacji, zobacz Konfigurowanie inspekcji dla zdarzeń usług certyfikatów Active Directory (AD CS).

AD CS jest rolą systemu Windows Server, która wystawia certyfikaty infrastruktury kluczy publicznych (PKI) i zarządza nimi w protokołach bezpiecznej komunikacji i uwierzytelniania. Aby uzyskać więcej informacji, zobacz Co to są usługi certyfikatów Active Directory?

Defender for Identity w wersji 2.210

Ta wersja obejmuje ulepszenia i poprawki błędów dla usług w chmurze oraz czujnik usługi Defender for Identity.