Tożsamości zarządzane dla zasobów języka

Tożsamości zarządzane dla zasobów platformy Azure to jednostki usługi, które tworzą tożsamość firmy Microsoft Entra i określone uprawnienia dla zasobów zarządzanych platformy Azure. Tożsamości zarządzane to bezpieczniejszy sposób udzielania dostępu do danych magazynu i zastępowania wymagań dotyczących dołączania tokenów sygnatury dostępu współdzielonego (SAS) do źródłowych i docelowych adresów URL kontenera.

Tożsamości zarządzane umożliwiają udzielanie dostępu do dowolnego zasobu obsługującego uwierzytelnianie firmy Microsoft Entra, w tym własnych aplikacji.

Aby udzielić dostępu do zasobu platformy Azure, przypisz rolę platformy Azure do tożsamości zarządzanej przy użyciu kontroli dostępu opartej na rolach (

Azure RBAC)platformy Azure.Korzystanie z tożsamości zarządzanych na platformie Azure nie wiąże się z żadnymi dodatkowymi kosztami.

Ważne

W przypadku korzystania z tożsamości zarządzanych nie dołączaj adresu URL tokenu SAS do żądań HTTP — żądania kończą się niepowodzeniem. Użycie tożsamości zarządzanych zastępuje wymaganie uwzględnienia tokenów sygnatury dostępu współdzielonego (SAS) przy użyciu źródłowych i docelowych adresów URL kontenera.

Aby używać tożsamości zarządzanych dla operacji językowych, należy utworzyć zasób Language w określonym regionie geograficznym platformy Azure, takim jak Wschodnie stany USA. Jeśli region zasobów języka jest ustawiony na Globalny, nie można użyć uwierzytelniania tożsamości zarządzanej. Nadal można jednak używać tokenów sygnatury dostępu współdzielonego (SAS).

Wymagania wstępne

Do rozpoczęcia pracy potrzebne są następujące zasoby:

Aktywne konto platformy Azure. Jeśli nie masz, możesz utworzyć bezpłatne konto.

Zasób języka sztucznej inteligencji platformy Azure z jedną usługą utworzony w lokalizacji regionalnej.

Krótka wiedza na temat kontroli dostępu opartej na rolach (

Azure RBAC) platformy Azure przy użyciu witryny Azure Portal.Konto usługi Azure Blob Storage w tym samym regionie co zasób języka. Należy również utworzyć kontenery do przechowywania i organizowania danych obiektów blob na koncie magazynu.

Jeśli konto magazynu znajduje się za zaporą, należy włączyć następującą konfigurację:

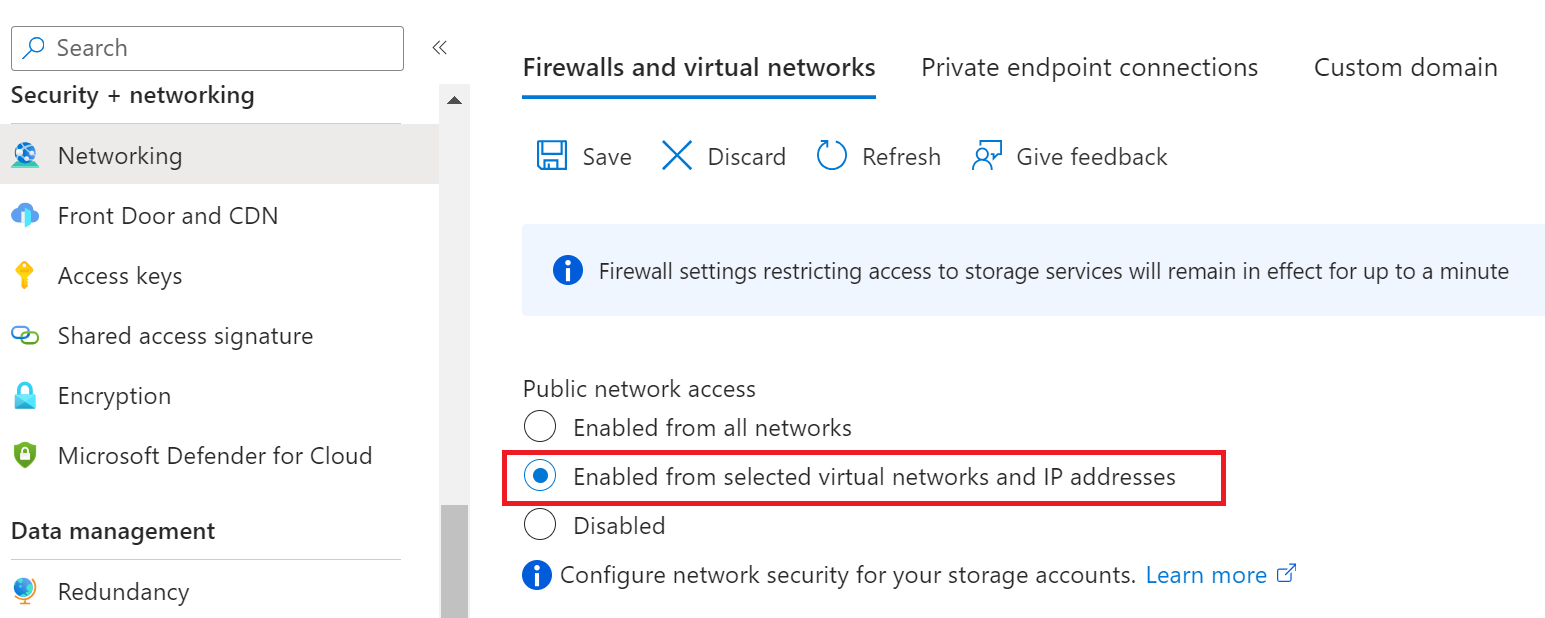

Przejdź do witryny Azure Portal i zaloguj się na swoje konto platformy Azure.

Wybierz konto magazynu.

W grupie Zabezpieczenia i sieć w okienku po lewej stronie wybierz pozycję Sieć.

Na karcie Zapory i sieci wirtualne wybierz pozycję Włączone z wybranych sieci wirtualnych i adresów IP.

Usuń zaznaczenie wszystkich pól wyboru.

Upewnij się, że wybrano routing sieciowy firmy Microsoft.

W sekcji Wystąpienia zasobów wybierz pozycję Microsoft.CognitiveServices/accounts jako typ zasobu i wybierz zasób Language jako nazwę wystąpienia.

Upewnij się, że pole Zezwalaj usługom platformy Azure na liście zaufanych usług na dostęp do tego konta magazynu jest zaznaczone. Aby uzyskać więcej informacji na temat zarządzania wyjątkami, zobacz Konfigurowanie zapór i sieci wirtualnych usługi Azure Storage.

Wybierz pozycję Zapisz.

Uwaga

Propagacja zmian sieci może potrwać do 5 minut.

Mimo że dostęp do sieci jest teraz dozwolony, zasób języka nadal nie może uzyskać dostępu do danych na koncie usługi Storage. Musisz utworzyć tożsamość zarządzaną i przypisać określoną rolę dostępu do zasobu Language.

Przypisania tożsamości zarządzanej

Istnieją dwa typy tożsamości zarządzanych: przypisane przez system i przypisane przez użytkownika. Obecnie tłumaczenie dokumentów obsługuje tożsamość zarządzaną przypisaną przez system:

Tożsamość zarządzana przypisana przez system jest włączona bezpośrednio w wystąpieniu usługi. Nie jest ona domyślnie włączona; Musisz przejść do zasobu i zaktualizować ustawienie tożsamości.

Tożsamość zarządzana przypisana przez system jest powiązana z zasobem w całym cyklu życia. Jeśli usuniesz zasób, tożsamość zarządzana zostanie również usunięta.

W poniższych krokach włączymy tożsamość zarządzaną przypisaną przez system i przyznamy zasobowi języka ograniczony dostęp do konta usługi Azure Blob Storage.

Włączanie tożsamości zarządzanej przypisanej przez system

Aby móc tworzyć, odczytywać lub usuwać obiekty blob, musisz udzielić dostępu do zasobu Language na koncie magazynu. Po włączeniu zasobu Language z tożsamością zarządzaną przypisaną przez system możesz użyć kontroli dostępu opartej na rolach platformy Azure (Azure RBAC), aby zapewnić dostęp funkcji językowych do kontenerów usługi Azure Storage.

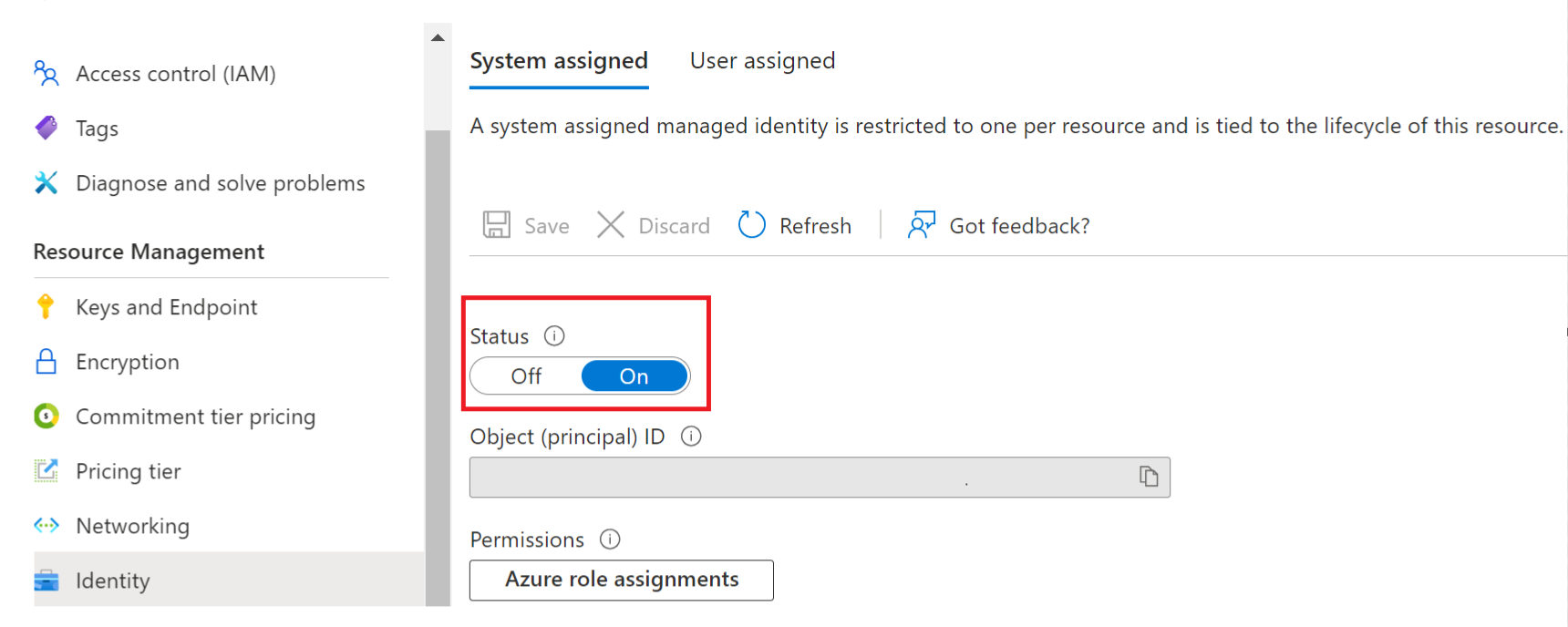

Przejdź do witryny Azure Portal i zaloguj się na swoje konto platformy Azure.

Wybierz zasób języka.

W grupie Zarządzanie zasobami w okienku po lewej stronie wybierz pozycję Tożsamość. Jeśli zasób został utworzony w regionie globalnym, karta Tożsamość nie jest widoczna. Do uwierzytelniania nadal można używać tokenów sygnatury dostępu współdzielonego (SAS).

Na karcie Przypisane przez system włącz przełącznik Stan .

Ważne

Tożsamości zarządzane przypisane przez użytkownika nie spełniają wymagań scenariusza konta magazynu przetwarzania wsadowego. Pamiętaj, aby włączyć tożsamość zarządzaną przypisaną przez system.

Wybierz pozycję Zapisz.

Udzielanie dostępu do konta magazynu dla zasobu językowego

Ważne

Aby przypisać przypisaną przez system rolę tożsamości zarządzanej, musisz mieć uprawnienia Microsoft.Authorization/roleAssignments/write, takie jak Właściciel lub Administrator dostępu użytkowników w zakresie magazynu dla zasobu magazynu.

Przejdź do witryny Azure Portal i zaloguj się na swoje konto platformy Azure.

Wybierz zasób języka.

W grupie Zarządzanie zasobami w okienku po lewej stronie wybierz pozycję Tożsamość.

W obszarze Uprawnienia wybierz pozycję Przypisania ról platformy Azure:

Na otwartej stronie Przypisania ról platformy Azure wybierz swoją subskrypcję z menu rozwijanego, a następnie wybierz pozycję + Dodaj przypisanie roli.

Następnie przypisz rolę Współautor danych obiektu blob usługi Storage do zasobu usługi językowej. Rola Współautor danych obiektu blob usługi Storage zapewnia dostęp do odczytu, zapisu i usuwania kontenera obiektów blob oraz danych języka (reprezentowanego przez tożsamość zarządzaną przypisaną przez system). W oknie podręcznym Dodawanie przypisania roli wypełnij pola w następujący sposób i wybierz pozycję Zapisz:

Pole Wartość Scope Magazyn. Subskrypcja Subskrypcja skojarzona z zasobem magazynu. Zasób Nazwa zasobu magazynu. Rola Współautor danych obiektu blob usługi Storage.

Po wyświetleniu komunikatu potwierdzenia Dodano przypisanie roli odśwież stronę, aby wyświetlić dodane przypisanie roli.

Jeśli od razu nie widzisz nowego przypisania roli, poczekaj i spróbuj odświeżyć stronę ponownie. Po przypisaniu lub usunięciu przypisań ról może upłynąć do 30 minut, aby zmiany zaczęły obowiązywać.

Żądania HTTP

Żądanie operacji usługi językowej dokumentu natywnego jest przesyłane do punktu końcowego usługi językowej za pośrednictwem żądania POST.

W przypadku tożsamości zarządzanej i

Azure RBACfunkcji nie trzeba już dołączać adresów URL sygnatur dostępu współdzielonego.Jeśli operacja powiedzie się, metoda POST zwraca

202 Acceptedkod odpowiedzi, a usługa tworzy żądanie.Przetworzone dokumenty są wyświetlane w kontenerze docelowym.