Omówienie uprawnień udziału NAS w usłudze Azure NetApp Files

Usługa Azure NetApp Files oferuje kilka sposobów zabezpieczania danych NAS. Jednym z aspektów tego zabezpieczeń są uprawnienia. W usłudze NAS uprawnienia można podzielić na dwie kategorie:

- Limit uprawnień dostępu do udostępniania, kto może zainstalować wolumin NAS. NFS kontroluje uprawnienia dostępu współużytkowania za pośrednictwem adresu IP lub nazwy hosta. Protokół SMB kontroluje to za pośrednictwem list kontroli dostępu użytkowników i grup (ACL).

- Uprawnienia dostępu do plików ograniczają możliwości użytkowników i grup po zamontowaniu woluminu NAS. Uprawnienia dostępu do plików są stosowane do poszczególnych plików i folderów.

Uprawnienia usługi Azure NetApp Files opierają się na standardach NAS, upraszczając proces zabezpieczeń woluminów NAS dla administratorów i użytkowników końcowych za pomocą znanych metod.

Uwaga

Jeśli uprawnienia powodujące konflikt są wyświetlane na liście udziałów i plików, zostanie zastosowane najbardziej restrykcyjne uprawnienie. Jeśli na przykład użytkownik ma dostęp tylko do odczytu na poziomie udziału i pełną kontrolę na poziomie pliku , użytkownik otrzymuje dostęp do odczytu na wszystkich poziomach.

Uprawnienia dostępu do udziału

Początkowy punkt wejścia, który ma zostać zabezpieczony w środowisku NAS, to dostęp do samego udziału. W większości przypadków dostęp powinien być ograniczony tylko do użytkowników i grup, którzy potrzebują dostępu do udziału. Przy użyciu uprawnień dostępu współużytkowania można zablokować, kto może nawet zainstalować udział w pierwszej kolejności.

Ponieważ najbardziej restrykcyjne uprawnienia zastępują inne uprawnienia, a udział jest głównym punktem wejścia do woluminu (z najmniejszą kontrolą dostępu), uprawnienia udziału powinny być zgodne z logiką lejka, gdzie udział zezwala na większy dostęp niż bazowe pliki i foldery. Logika lejka wprowadza bardziej szczegółowe, restrykcyjne mechanizmy kontroli.

Zasady eksportowania systemu plików NFS

Woluminy w usłudze Azure NetApp Files są udostępniane klientom systemu plików NFS przez wyeksportowanie ścieżki dostępnej dla klienta lub zestawu klientów. Zarówno NFSv3, jak i NFSv4.x używają tej samej metody, aby ograniczyć dostęp do udziału NFS w usłudze Azure NetApp Files: zasady eksportowania.

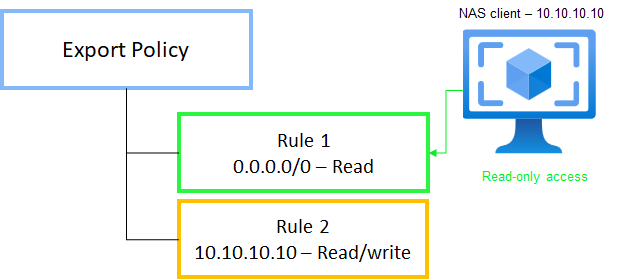

Zasady eksportu to kontener dla zestawu reguł dostępu wymienionych w kolejności żądanego dostępu. Te reguły kontrolują dostęp do udziałów NFS przy użyciu adresów IP klienta lub podsieci. Jeśli klient nie znajduje się na liście w regule zasad eksportu — zezwala lub jawnie odmawia dostępu — ten klient nie może zainstalować eksportu systemu plików NFS. Ponieważ reguły są odczytywane w kolejności sekwencyjnej, jeśli do klienta jest stosowana bardziej restrykcyjna reguła zasad (na przykład w drodze podsieci), najpierw jest ona odczytywana i stosowana. Kolejne reguły zasad, które zezwalają na większy dostęp, są ignorowane. Na tym diagramie przedstawiono klienta, który ma adres IP 10.10.10.10 uzyskujący dostęp tylko do odczytu do woluminu, ponieważ podsieć 0.0.0.0/0 (każdy klient w każdej podsieci) jest ustawiony na tylko do odczytu i jest wymieniony jako pierwszy w zasadach.

Opcje reguł eksportu dostępne w usłudze Azure NetApp Files

Podczas tworzenia woluminu usługi Azure NetApp Files można skonfigurować kilka opcji kontroli dostępu do woluminów NFS.

- Indeks: określa kolejność oceniania reguły zasad eksportu. Jeśli klient mieści się w wielu regułach w zasadach, pierwsza odpowiednia reguła dotyczy klienta, a kolejne reguły są ignorowane.

- Dozwolone klientów: określa, do których klientów ma zastosowanie reguła. Ta wartość może być adresem IP klienta, rozdzielaną przecinkami listą adresów IP lub podsiecią zawierającą wielu klientów. Wartości nazwy hosta i grupy netgroup nie są obsługiwane w usłudze Azure NetApp Files.

- Dostęp: określa poziom dostępu dozwolony dla użytkowników niebędących użytkownikami głównymi. W przypadku woluminów NFS bez włączonego protokołu Kerberos opcje to: Tylko do odczytu, Odczyt i zapis lub Brak dostępu. W przypadku woluminów z włączoną obsługą protokołu Kerberos opcje to: Kerberos 5, Kerberos 5i lub Kerberos 5p.

- Dostęp do katalogu głównego: określa sposób traktowania użytkownika głównego w eksportach systemu plików NFS dla danego klienta. Jeśli ustawiono wartość "Wł.", katalog główny jest katalogem głównym. Jeśli ustawiono wartość "Wyłączone" , katalog główny zostanie zmieciony do anonimowego identyfikatora użytkownika 65534.

- Tryb chown: określa, co użytkownicy mogą uruchamiać polecenia zmiany własności w eksporcie (chown). Jeśli zostanie ustawiona wartość "Ograniczone", tylko użytkownik główny może uruchomić właściwość chown. Jeśli ustawiono wartość "Nieograniczone", każdy użytkownik z odpowiednimi uprawnieniami do plików/folderów może uruchamiać polecenia chown.

Domyślna reguła zasad w usłudze Azure NetApp Files

Podczas tworzenia nowego woluminu tworzona jest domyślna reguła zasad. Zasady domyślne uniemożliwiają scenariusz, w którym wolumin jest tworzony bez reguł zasad, co ogranicza dostęp do każdego klienta próbującego uzyskać dostęp do eksportu. Jeśli nie ma żadnych reguł, nie ma dostępu.

Reguła domyślna ma następujące wartości:

- Indeks = 1

- Dozwolone klientów = 0.0.0.0/0 (wszyscy klienci zezwolono na dostęp)

- Dostęp = odczyt i zapis

- Dostęp do katalogu głównego = włączone

- Tryb Chown = Ograniczony

Te wartości można zmienić podczas tworzenia woluminu lub po utworzeniu woluminu.

Eksportowanie reguł zasad za pomocą protokołu Kerberos systemu plików NFS włączonego w usłudze Azure NetApp Files

Protokół Kerberos systemu plików NFS można włączyć tylko na woluminach przy użyciu systemu plików NFSv4.1 w usłudze Azure NetApp Files. Protokół Kerberos zapewnia dodatkowe zabezpieczenia, oferując różne tryby szyfrowania dla instalacji systemu plików NFS, w zależności od używanego typu protokołu Kerberos.

Po włączeniu protokołu Kerberos wartości reguł zasad eksportu zmieniają się, aby zezwolić na określanie dozwolonego trybu Kerberos. W tej samej regule można włączyć wiele trybów zabezpieczeń protokołu Kerberos, jeśli potrzebujesz dostępu do więcej niż jednego.

Te tryby zabezpieczeń obejmują:

- Kerberos 5: Szyfrowane jest tylko uwierzytelnianie początkowe.

- Kerberos 5i: Uwierzytelnianie użytkowników i sprawdzanie integralności.

- Kerberos 5p: uwierzytelnianie użytkowników, sprawdzanie integralności i prywatność. Wszystkie pakiety są szyfrowane.

Tylko klienci z obsługą protokołu Kerberos mogą uzyskiwać dostęp do woluminów przy użyciu reguł eksportu określających protokół Kerberos; w przypadku włączenia protokołu Kerberos nie AUTH_SYS jest dozwolony dostęp.

Usuwanie katalogu głównego

Istnieją pewne scenariusze, w których chcesz ograniczyć dostęp główny do woluminu usługi Azure NetApp Files. Ponieważ katalog główny ma nieskrępowany dostęp do niczego w woluminie NFS — nawet w przypadku jawnego odmowy dostępu do katalogu głównego przy użyciu bitów trybu lub list ACL — jedynym sposobem ograniczenia dostępu głównego jest powiedzenie serwerowi NFS, że katalog główny z określonego klienta nie jest już root.

W obszarze Reguły zasad eksportu wybierz pozycję "Dostęp do katalogu głównego: wyłączony", aby usunąć katalog główny z identyfikatorem użytkownika innego niż główny, anonimowy identyfikator użytkownika 65534. Oznacza to, że katalog główny na określonych klientach jest teraz identyfikatorem użytkownika 65534 (zazwyczaj nfsnobody na klientach NFS) i ma dostęp do plików i folderów na podstawie list ACL/bitów trybu określonych dla tego użytkownika. W przypadku bitów trybu uprawnienia dostępu są zwykle objęte prawami dostępu "Wszyscy". Ponadto pliki zapisywane jako "root" od klientów, których dotyczy reguła root squash, tworzą pliki i foldery jako nfsnobody:65534 użytkownik. Jeśli wymagasz, aby katalog główny był katalogem głównym, ustaw wartość "Dostęp do katalogu głównego" na wartość "Włączone".

Aby dowiedzieć się więcej na temat zarządzania zasadami eksportu, zobacz Konfigurowanie zasad eksportu dla woluminów NFS lub woluminów z podwójnym protokołem.

Eksportowanie kolejności reguł zasad

Kolejność reguł zasad eksportu określa sposób ich stosowania. Pierwsza reguła na liście, która ma zastosowanie do klienta NFS, jest regułą używaną dla tego klienta. W przypadku używania zakresów/podsieci CIDR dla reguł zasad eksportu klient systemu plików NFS w tym zakresie może otrzymać niepożądany dostęp ze względu na zakres, w którym jest uwzględniony.

Rozważmy następujący przykład:

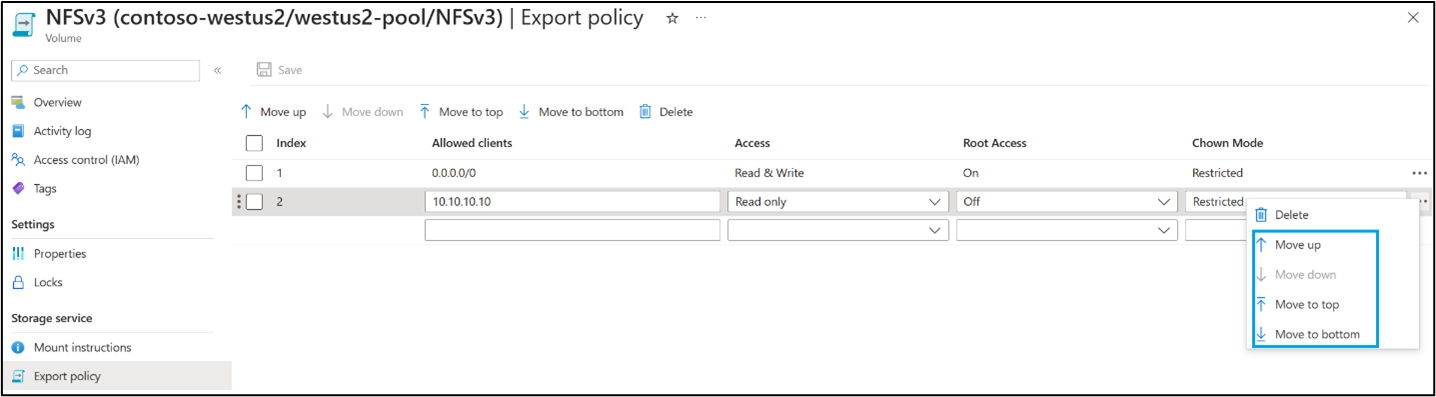

- Pierwsza reguła w indeksie zawiera wszystkich klientów we wszystkich podsieciach za pomocą domyślnej reguły zasad przy użyciu 0.0.0.0.0/0 jako wpisu Dozwolone klienci . Ta reguła umożliwia dostęp do odczytu i zapisu wszystkim klientom dla tego woluminu NFSv3 usługi Azure NetApp Files.

- Druga reguła w indeksie jawnie wyświetla listę klienta NFS 10.10.10.10 i jest skonfigurowana tak, aby ograniczyć dostęp do "Tylko do odczytu", bez dostępu do katalogu głównego (root jest zgnieciony).

W obecnej postaci klient 10.10.10.10 odbiera dostęp ze względu na pierwszą regułę na liście. Następna reguła nigdy nie jest oceniana pod kątem ograniczeń dostępu, dlatego 10.10.10.10 uzyskaj dostęp do odczytu i zapisu, mimo że jest wymagany komunikat "Tylko do odczytu". Root jest również root, a nie jest zgnieciony.

Aby rozwiązać ten problem i ustawić dostęp do żądanego poziomu, reguły można ponownie uporządkować, aby umieścić żądaną regułę dostępu klienta powyżej wszystkich reguł podsieci/CIDR. Możesz zmienić kolejność reguł zasad eksportu w witrynie Azure Portal, przeciągając reguły lub używając poleceń Przenieś w menu w ... wierszu dla każdej reguły zasad eksportu.

Uwaga

Interfejs wiersza polecenia usługi Azure NetApp Files lub interfejs API REST można używać tylko do dodawania lub usuwania reguł zasad eksportu.

Udziały SMB

Udziały SMB umożliwiają użytkownikom końcowym dostęp do woluminów SMB lub podwójnych protokołów w usłudze Azure NetApp Files. Mechanizmy kontroli dostępu dla udziałów SMB są ograniczone w płaszczyźnie sterowania usługi Azure NetApp Files tylko do opcji zabezpieczeń protokołu SMB, takich jak wyliczanie oparte na dostępie i funkcje udostępniania bez przeglądania. Te opcje zabezpieczeń są konfigurowane podczas tworzenia woluminu za pomocą funkcji Edytuj wolumin .

Listy ACL uprawnień na poziomie udziału są zarządzane za pośrednictwem konsoli mmC systemu Windows, a nie za pośrednictwem usługi Azure NetApp Files.

Właściwości udziału związane z zabezpieczeniami

Usługa Azure NetApp Files oferuje wiele właściwości udziału, aby zwiększyć bezpieczeństwo administratorów.

Wyliczanie oparte na dostępie

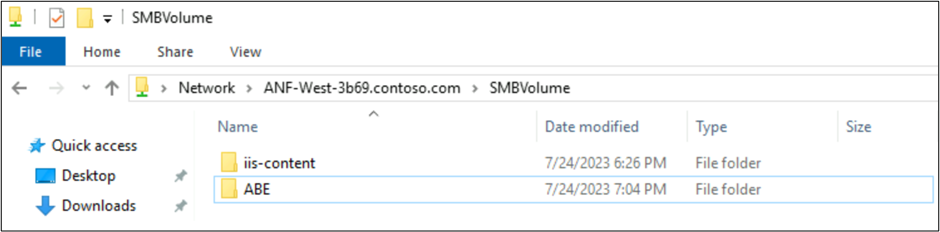

Wyliczenie oparte na dostępie to funkcja woluminu SMB usługi Azure NetApp Files, która ogranicza wyliczanie plików i folderów (czyli wyświetlanie listy zawartości) w protokole SMB tylko dla użytkowników z dozwolonym dostępem do udziału. Jeśli na przykład użytkownik nie ma dostępu do odczytu pliku lub folderu w udziale z włączonym wyliczaniem opartym na dostępie, plik lub folder nie jest wyświetlany na listach katalogów. W poniższym przykładzie użytkownik (smbuser) nie ma dostępu do odczytu folderu o nazwie "ABE" w woluminie SMB usługi Azure NetApp Files. Ma tylko contosoadmin dostęp.

W poniższym przykładzie wyliczanie oparte na dostępie jest wyłączone, więc użytkownik ma dostęp do ABE katalogu .SMBVolume

W następnym przykładzie włączono wyliczanie oparte na dostępie, więc ABE katalog SMBVolume nie jest wyświetlany dla użytkownika.

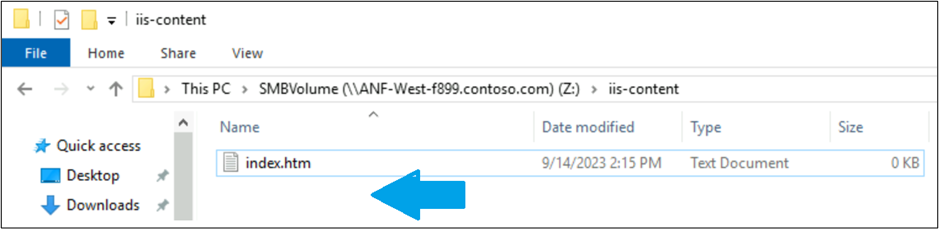

Uprawnienia są również rozszerzane na poszczególne pliki. W poniższym przykładzie wyliczenie oparte na dostępie jest wyłączone i ABE-file wyświetlane użytkownikowi.

W przypadku włączonego ABE-file wyliczania opartego na dostępie nie jest wyświetlane użytkownikowi.

Udziały niezwiązane z przeglądaniem

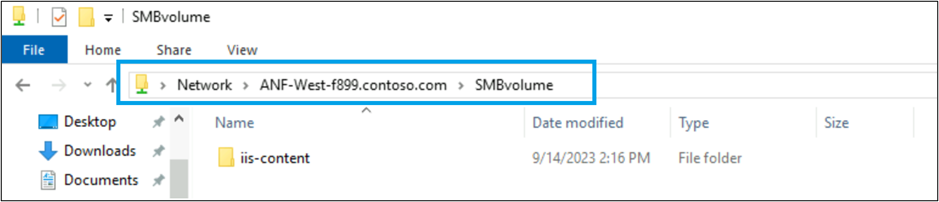

Funkcja udziałów niemożliwych do przeglądania w usłudze Azure NetApp Files ogranicza klientom możliwość przeglądania udziału SMB przez ukrycie udziału z widoku w Eksploratorze Windows lub wyświetlanie udziałów w widoku "net view". Tylko użytkownicy końcowi, którzy znają ścieżki bezwzględne do udziału, mogą znaleźć udział.

Na poniższej ilustracji właściwość udziału bez przeglądania nie jest włączona dla SMBVolumeprogramu , dlatego wolumin jest wyświetlany na liście serwera plików (przy użyciu polecenia \\servername).

W przypadku włączenia SMBVolume udziałów bez przeglądania w usłudze Azure NetApp Files ten sam widok serwera plików nie obejmuje SMBVolumeelementu .

Na następnej ilustracji udział SMBVolume ma włączone udziały bez przeglądania w usłudze Azure NetApp Files. Po włączeniu tej opcji jest to widok najwyższego poziomu serwera plików.

Mimo że wolumin na liście nie może być widoczny, pozostaje dostępny, jeśli użytkownik zna ścieżkę pliku.

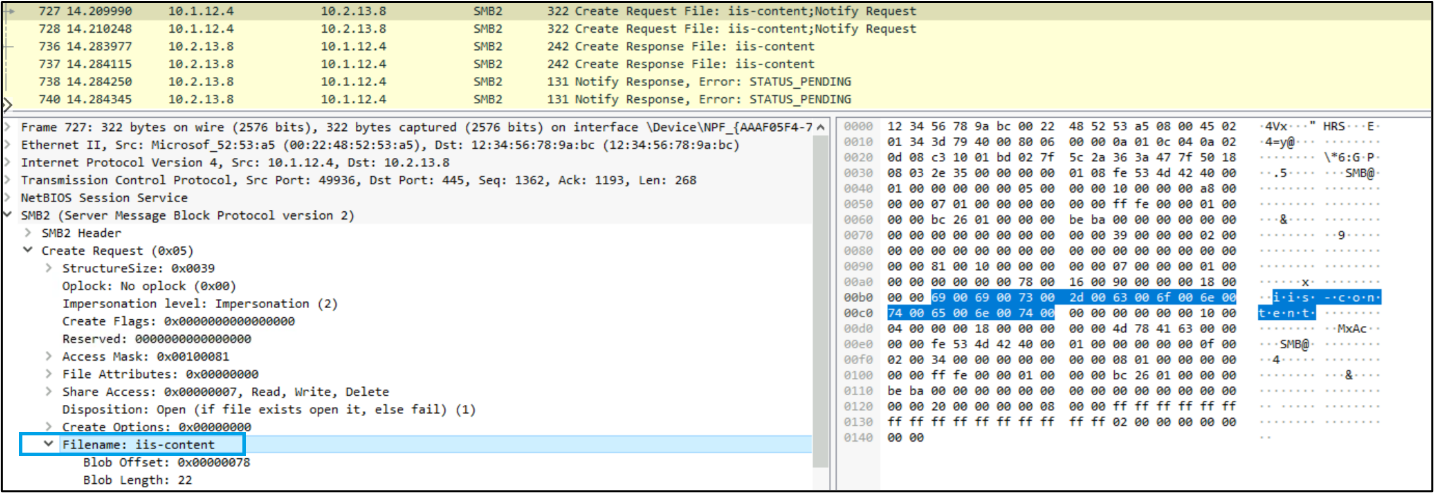

Szyfrowanie SMB3

Szyfrowanie SMB3 to funkcja woluminu SMB usługi Azure NetApp Files, która wymusza szyfrowanie za pośrednictwem przewodu dla klientów SMB w celu zwiększenia bezpieczeństwa w środowiskach NAS. Na poniższej ilustracji przedstawiono przechwytywanie ekranu ruchu sieciowego, gdy szyfrowanie SMB jest wyłączone. Informacje poufne — takie jak nazwy plików i dojścia plików — są widoczne.

Po włączeniu szyfrowania SMB pakiety są oznaczone jako zaszyfrowane i nie są widoczne żadne poufne informacje. Zamiast tego jest on wyświetlany jako "Zaszyfrowane dane SMB3".

Listy ACL udziału SMB

Udziały SMB mogą kontrolować dostęp do użytkowników i grup w domenie usługi Active Directory, a także kontrolować poziomy dostępu do użytkowników i grup. Pierwszy poziom uprawnień, które są oceniane, to listy kontroli dostępu współużytkowania (ACL).

Uprawnienia udziału SMB są bardziej podstawowe niż uprawnienia do plików: mają zastosowanie tylko do odczytu, zmiany lub pełnej kontroli. Uprawnienia udziału można zastąpić uprawnieniami plików, a uprawnienia do plików można zastąpić uprawnieniami udziału; najbardziej restrykcyjne uprawnienie jest zgodne. Jeśli na przykład grupa "Wszyscy" ma pełną kontrolę nad udziałem (zachowanie domyślne), a konkretni użytkownicy mają dostęp tylko do odczytu do folderu za pośrednictwem listy ACL na poziomie pliku, dostęp do odczytu jest stosowany do tych użytkowników. Wszyscy inni użytkownicy, którzy nie są jawnie wymienieni na liście ACL, mają pełną kontrolę

Z drugiej strony, jeśli uprawnienie udziału jest ustawione na "Odczyt" dla określonego użytkownika, ale uprawnienie na poziomie pliku jest ustawione na pełną kontrolę dla tego użytkownika, dostęp "Odczyt" jest wymuszany.

W środowiskach NAS z podwójnym protokołem listy ACL współużytkowania protokołu SMB mają zastosowanie tylko do użytkowników protokołu SMB. Klienci systemu plików NFS korzystają z zasad eksportu i reguł dla reguł dostępu współużytkowanego. W związku z tym kontrolowanie uprawnień na poziomie plików i folderów jest preferowane w przypadku list ACL na poziomie udziału, szczególnie w przypadku woluminów NAS z podwójnym protokołem.

Aby dowiedzieć się, jak skonfigurować listy ACL, zobacz Zarządzanie listami ACL udziałów SMB w usłudze Azure NetApp Files.