Oferty platformy Azure

Maszyny wirtualne i kontenery

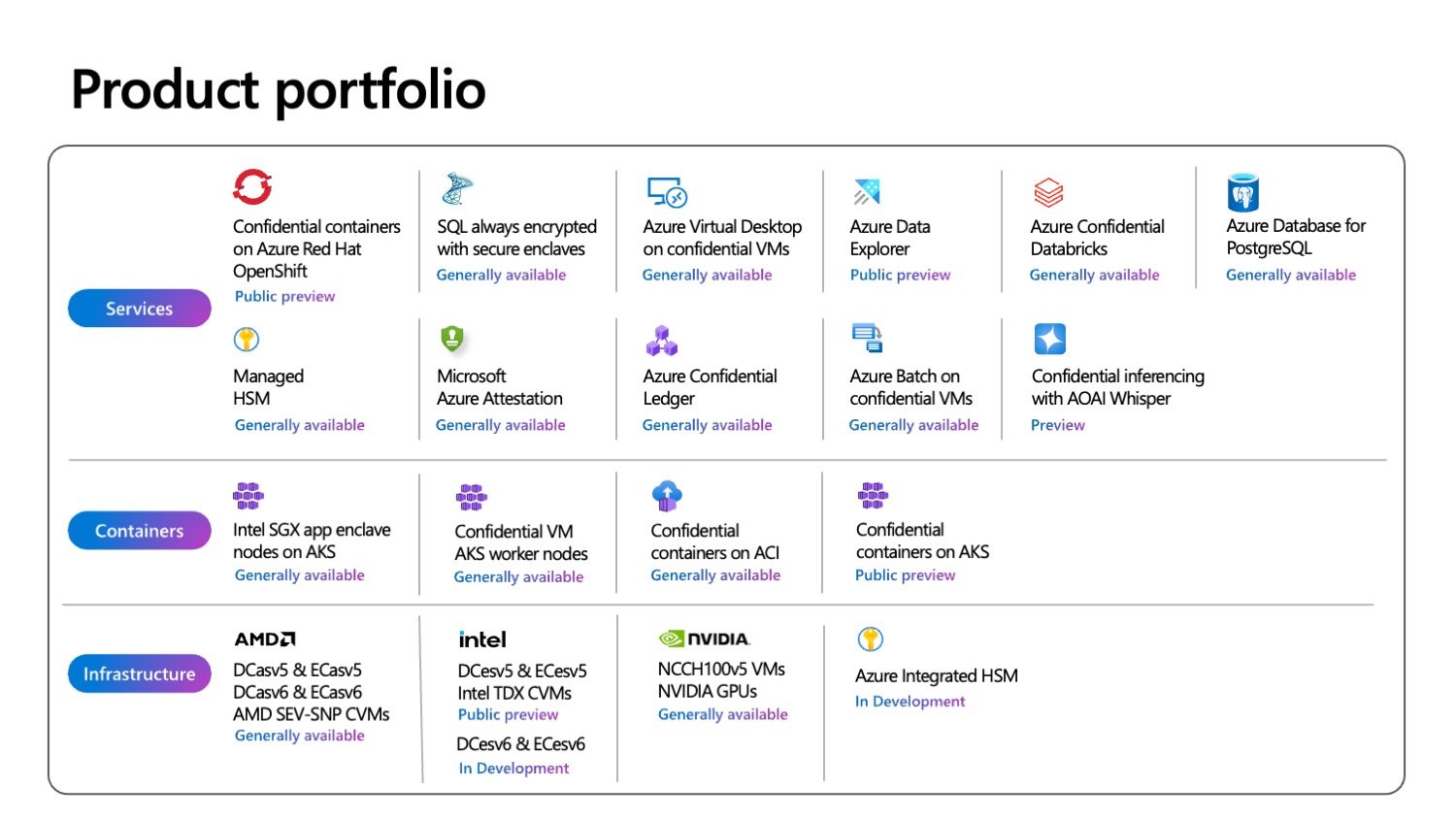

Platforma Azure zapewnia najszerszą obsługę technologii ze wzmocnionych zabezpieczeniami, takich jak AMD SEV-SNP, Intel TDX i Intel SGX. Wszystkie technologie spełniają naszą definicję poufnego przetwarzania, pomagając organizacjom zapobiegać nieautoryzowanemu dostępowi lub modyfikacji kodu i danych podczas ich używania.

Poufne maszyny wirtualne korzystające z protokołu AMD SEV-SNP. Usługi DCasv5 i ECasv5 umożliwiają przenoszenie istniejących obciążeń metodą "lift-and-shift" i pomagają chronić dane przed operatorem chmury przy użyciu poufności na poziomie maszyny wirtualnej.

Poufne maszyny wirtualne korzystające z technologii Intel TDX. Usługi DCesv5 i ECesv5 umożliwiają przenoszenie istniejących obciążeń i pomaga chronić dane od operatora chmury przy użyciu poufności na poziomie maszyny wirtualnej.

Maszyny wirtualne z enklawami aplikacji używającymi intel SGX. DCsv2, DCsv3 i DCdsv3 umożliwiają organizacjom tworzenie enklaw sprzętowych. Te bezpieczne enklawy pomagają chronić przed operatorami chmury i własnymi administratorami maszyn wirtualnych.

Kontenery obsługujące enklawę aplikacji działające w usłudze Azure Kubernetes Service (AKS). Węzły poufnego przetwarzania w usłudze AKS używają środowiska Intel SGX do tworzenia izolowanych środowisk enklawy w węzłach między poszczególnymi aplikacjami kontenerów.

Usługi poufne

Platforma Azure oferuje różne możliwości paaS, SaaS i maszyn wirtualnych obsługujące lub oparte na poufnych obliczeniach, w tym:

Zarządzany moduł HSM usługi Azure Key Vault, w pełni zarządzana, wysoce dostępna, zgodna ze standardami usługa w chmurze, która umożliwia ochronę kluczy kryptograficznych dla aplikacji w chmurze przy użyciu zweryfikowanych sprzętowych modułów zabezpieczeń (HSM) fiPS 140-2 poziom 3.

Funkcja Always Encrypted z bezpiecznymi enklawami w usłudze Azure SQL. Poufność poufnych danych jest chroniona przed złośliwym oprogramowaniem i wysoce uprzywilejowanymi nieautoryzowanymi użytkownikami, uruchamiając zapytania SQL bezpośrednio wewnątrz środowiska TEE.

Usługa Azure Databricks pomaga zwiększyć bezpieczeństwo i zwiększyć poufność usługi Databricks Lakehouse przy użyciu poufnych maszyn wirtualnych.

Usługa Azure Virtual Desktop zapewnia, że pulpit wirtualny użytkownika jest szyfrowany w pamięci, chroniony w użyciu i wspierany przez główny element główny zaufania sprzętu.

Zaświadczanie platformy Microsoft Azure , zdalna usługa zaświadczania służąca do weryfikowania wiarygodności wielu zaufanych środowisk wykonywania (TEE) i weryfikowania integralności plików binarnych uruchomionych wewnątrz środowisk TEE.

Zaufane zarządzanie tożsamościami sprzętowymi — usługa, która obsługuje zarządzanie pamięcią podręczną certyfikatów dla wszystkich środowisk TEE znajdujących się na platformie Azure i udostępnia informacje o zaufanej bazie obliczeniowej (TCB) w celu wymuszenia minimalnej linii bazowej dla rozwiązań zaświadczania.

Rejestr poufny platformy Azure. Lista ACL to rejestr sprawdzający naruszenia służący do przechowywania poufnych danych na potrzeby rejestrowania i inspekcji lub przejrzystości danych w scenariuszach obejmujących wiele firm. Oferuje ona gwarancje zapisu raz do odczytu i wielu, co sprawia, że dane nie mogą być wymazywalne i niezmodyfikowalne. Usługa jest oparta na platformie Microsoft Research Confidential Consortium Framework.

Oferty dodatkowe

Usługa Azure IoT Edge obsługuje poufne aplikacje działające w bezpiecznych enklawach na urządzeniu Internetu rzeczy (IoT). Urządzenia IoT są często narażone na manipulowanie i fałszerzowanie, ponieważ są fizycznie dostępne dla złych aktorów. Poufne urządzenia usługi IoT Edge dodają zaufanie i integralność na brzegu, chroniąc dostęp do danych przechwyconych i przechowywanych wewnątrz samego urządzenia przed przesyłaniem strumieniowym do chmury.

Poufne wnioskowanie w środowisku uruchomieniowym ONNX, serwerze wnioskowania uczenia maszynowego (ML), który ogranicza dostawcy hostingu uczenia maszynowego dostęp zarówno do żądania wnioskowania, jak i odpowiadającej mu odpowiedzi.

Zaufane uruchamianie jest dostępne na wszystkich maszynach wirtualnych generacji 2, które zapewniają wzmocnione funkcje zabezpieczeń — bezpieczny rozruch, wirtualny moduł zaufanej platformy i monitorowanie integralności rozruchu — które chronią przed zestawami rozruchowymi, zestawami rootkit i złośliwym oprogramowaniem na poziomie jądra.