Defender dla Chmury zbiera dane z maszyn wirtualnych platformy Azure, zestawów skalowania maszyn wirtualnych, kontenerów IaaS i komputerów spoza platformy Azure (w tym maszyn lokalnych) w celu monitorowania pod kątem luk w zabezpieczeniach i zagrożeń. Agent usługi Log Analytics zbiera dane, które odczytują różne konfiguracje i dzienniki zdarzeń związane z zabezpieczeniami z maszyny i kopiują dane do obszaru roboczego na potrzeby analizy.

Zbieranie danych

Jak mogę włączyć zbieranie danych?

Zbieranie danych jest automatycznie włączane po włączeniu planu usługi Defender, który wymaga składnika monitorowania.

Co się stanie po włączeniu zbierania danych?

Po włączeniu automatycznej aprowizacji Defender dla Chmury używa agenta usługi Log Analytics na wszystkich obsługiwanych maszynach wirtualnych platformy Azure i wszystkich nowych utworzonych maszynach wirtualnych platformy Azure. Automatyczna aprowizacja jest zalecana, ale dostępna jest również ręczna instalacja agenta. Dowiedz się, jak zainstalować rozszerzenie agenta usługi Log Analytics.

Agent włącza zdarzenie tworzenia procesu 4688 i pole CommandLine wewnątrz zdarzenia 4688. Nowe procesy utworzone na maszynie wirtualnej są rejestrowane przez dziennik zdarzeń i monitorowane przez usługi wykrywania Defender dla Chmury. Aby uzyskać więcej informacji na temat szczegółów zarejestrowanych dla każdego nowego procesu, zobacz pola opisu w 4688. Agent zbiera również 4688 zdarzeń utworzonych na maszynie wirtualnej i przechowuje je w wyszukiwaniu.

Agent umożliwia również zbieranie danych na potrzeby adaptacyjnych kontrolek aplikacji, Defender dla Chmury konfiguruje lokalne zasady funkcji AppLocker w trybie inspekcji, aby zezwalać na wszystkie aplikacje. Te zasady powodują generowanie zdarzeń przez funkcję AppLocker, które są następnie zbierane i używane przez Defender dla Chmury. Należy pamiętać, że te zasady nie są skonfigurowane na żadnych maszynach, na których istnieją już skonfigurowane zasady funkcji AppLocker.

Gdy Defender dla Chmury wykryje podejrzane działania na maszynie wirtualnej, klient otrzyma powiadomienie e-mail, jeśli podano informacje kontaktowe dotyczące zabezpieczeń. Alert jest również widoczny na pulpicie nawigacyjnym alertów zabezpieczeń Defender dla Chmury.

Agenci

Co to jest agent usługi Log Analytics?

Aby monitorować luki w zabezpieczeniach i zagrożenia, Microsoft Defender dla Chmury zależy od agenta usługi Log Analytics — ten agent jest taki sam, jak używany przez usługę Azure Monitor.

Agent jest czasami nazywany programem Microsoft Monitoring Agent (lub "MMA").

Agent zbiera różne szczegóły konfiguracji związane z zabezpieczeniami i dzienniki zdarzeń z połączonych maszyn, a następnie kopiuje dane do obszaru roboczego usługi Log Analytics w celu dalszej analizy. Przykładami takich danych są: typ i wersja systemu operacyjnego, dzienniki systemu operacyjnego (dzienniki zdarzeń systemu Windows), uruchomione procesy, nazwa komputera, adresy IP i zalogowany użytkownik.

Upewnij się, że na maszynach działa jeden z obsługiwanych systemów operacyjnych dla agenta zgodnie z opisem na następujących stronach:

Agent usługi Log Analytics dla obsługiwanych systemów operacyjnych Windows

Agent usługi Log Analytics dla obsługiwanych systemów operacyjnych Linux

Dowiedz się więcej o danych zebranych przez agenta usługi Log Analytics.

Co kwalifikuje maszynę wirtualną do automatycznej aprowizacji instalacji agenta usługi Log Analytics?

Maszyny wirtualne IaaS z systemem Windows lub Linux kwalifikują się w następujących przypadkach:

- Rozszerzenie agenta usługi Log Analytics nie jest obecnie zainstalowane na maszynie wirtualnej.

- Maszyna wirtualna jest w stanie uruchomienia.

- Zainstalowano agenta maszyny wirtualnej platformy Azure z systemem Windows lub Linux.

- Maszyna wirtualna nie jest używana jako urządzenie, takie jak zapora aplikacji internetowej lub zapora nowej generacji.

Jakie zdarzenia zabezpieczeń zbiera agent usługi Log Analytics?

Aby uzyskać pełną listę zdarzeń zabezpieczeń zebranych przez agenta, zobacz Jakie typy zdarzeń są przechowywane dla ustawień zdarzeń zabezpieczeń "Wspólne" i "Minimalne".

Ważne

W przypadku niektórych usług, takich jak Azure Firewall, rejestrowanie zasobu, który generuje wiele dzienników, może zużywać magazyn w obszarze roboczym usługi Log Analytics. Upewnij się, że używasz pełnego rejestrowania tylko wtedy, gdy jest to konieczne.

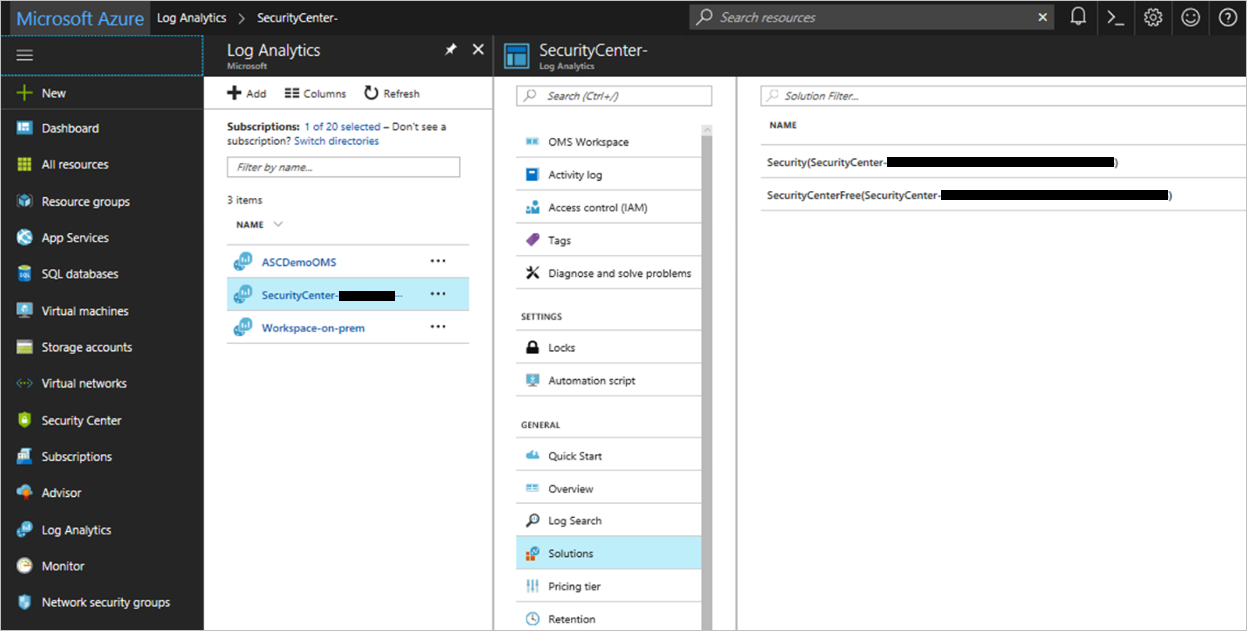

Co zrobić, jeśli agent usługi Log Analytics został już zainstalowany jako rozszerzenie na maszynie wirtualnej?

Po zainstalowaniu agenta monitorowania jako rozszerzenia konfiguracja rozszerzenia umożliwia raportowanie tylko w jednym obszarze roboczym. Defender dla Chmury nie zastępuje istniejących połączeń z obszarami roboczymi użytkowników. Defender dla Chmury przechowuje dane zabezpieczeń z maszyny wirtualnej w obszarze roboczym, który jest już połączony po zainstalowaniu na nim rozwiązania "Zabezpieczenia" lub "SecurityCenterFree". Defender dla Chmury może uaktualnić wersję rozszerzenia do najnowszej wersji w tym procesie.

Aby uzyskać więcej informacji, zobacz Automatyczna aprowizacja w przypadkach wstępnej instalacji agenta.

Co zrobić, jeśli agent usługi Log Analytics jest zainstalowany bezpośrednio na maszynie, ale nie jako rozszerzenie (agent bezpośredni)?

Jeśli agent usługi Log Analytics jest zainstalowany bezpośrednio na maszynie wirtualnej (a nie jako rozszerzenie platformy Azure), Defender dla Chmury instaluje rozszerzenie agenta usługi Log Analytics i może uaktualnić agenta usługi Log Analytics do najnowszej wersji.

Zainstalowany agent nadal raportuje do już skonfigurowanych obszarów roboczych, a raporty do obszaru roboczego skonfigurowanego w Defender dla Chmury. (Obsługa wielu homingów jest obsługiwana na maszynach z systemem Windows).

W przypadku niestandardowych obszarów roboczych użytkownika należy zainstalować w nim rozwiązanie "Security" lub "SecurityCenterFree", aby Defender dla Chmury mogły przetwarzać zdarzenia z maszyn wirtualnych i komputerów raportujących do tego obszaru roboczego.

W przypadku maszyn z systemem Linux obsługa wielu hostów agentów nie jest jeszcze obsługiwana. Jeśli zostanie wykryta istniejąca instalacja agenta, Defender dla Chmury nie używa agenta ani nie zmienia konfiguracji maszyny.

W przypadku istniejących maszyn w subskrypcjach dołączonych do Defender dla Chmury przed 17 marca 2019 r. obsługa wielu serwerów agentów nie jest jeszcze obsługiwana. Jeśli zostanie wykryta istniejąca instalacja agenta, Defender dla Chmury nie używa agenta ani nie zmienia konfiguracji maszyny. W przypadku tych maszyn zobacz zalecenie "Rozwiązywanie problemów z kondycją agenta monitorowania na maszynach", aby rozwiązać problemy z instalacją agenta na tych maszynach

Aby uzyskać więcej informacji, zobacz następną sekcję Co się stanie, jeśli agent bezpośredni programu System Center Operations Manager lub pakietu OMS jest już zainstalowany na mojej maszynie wirtualnej?

Co zrobić, jeśli agent programu System Center Operations Manager jest już zainstalowany na mojej maszynie wirtualnej?

Defender dla Chmury implementuje usługę Azure Policy, która nie zezwala na instalowanie agenta usługi Log Analytics podczas instalowania agenta programu System Center Operations Manager na komputerze. Obaj agenci mają możliwość obsługi wielu elementów domowych i raportowania do programu System Center Operations Manager i obszaru roboczego usługi Log Analytics. Agent programu Operations Manager i agent usługi Log Analytics mają wspólne biblioteki czasu wykonywania. Uwaga — jeśli jest zainstalowana wersja 2012 agenta programu Operations Manager, nie włączaj automatycznej aprowizacji (możliwości zarządzania można utracić, gdy serwer programu Operations Manager jest również w wersji 2012).

Jaki jest wpływ na usunięcie tych rozszerzeń?

Jeśli usuniesz rozszerzenie monitorowania firmy Microsoft, Defender dla Chmury nie będzie w stanie zebrać danych zabezpieczeń z maszyny wirtualnej, a niektóre zalecenia dotyczące zabezpieczeń i alerty są niedostępne. W ciągu 24 godzin Defender dla Chmury określa, że maszyna wirtualna nie ma rozszerzenia i ponownie zainstaluje rozszerzenie.

Jak mogę zatrzymać automatyczne instalowanie agenta i tworzenie obszaru roboczego?

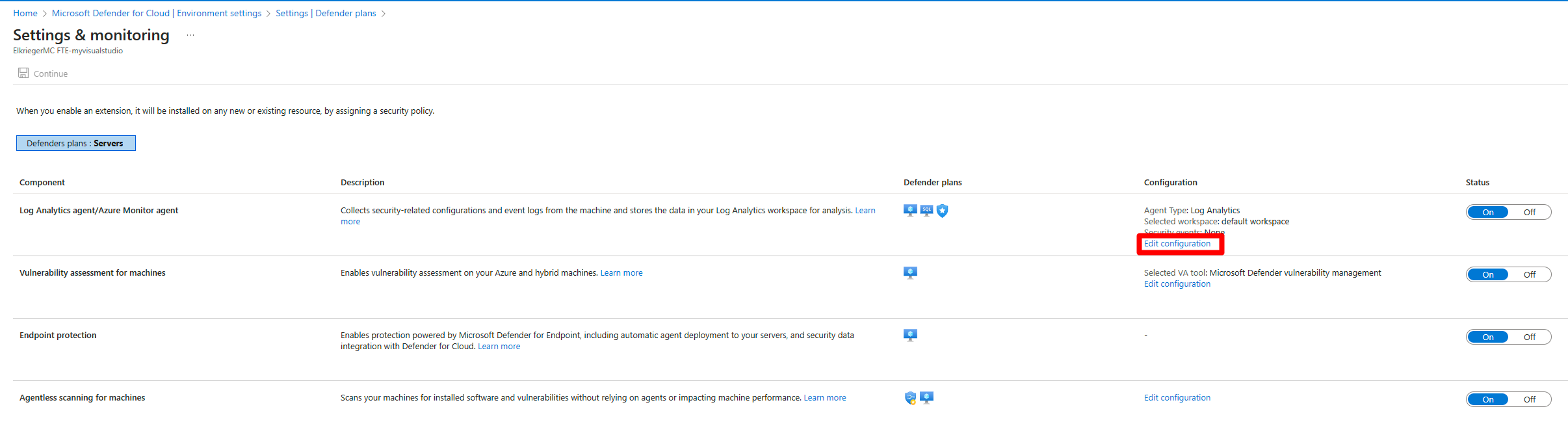

Wdrażanie rozszerzeń za pomocą Defender dla Chmury jest zdecydowanie zalecane w celu uzyskania alertów zabezpieczeń i zaleceń dotyczących aktualizacji systemu, luk w zabezpieczeniach systemu operacyjnego i ochrony punktu końcowego. Wyłączenie rozszerzeń ogranicza te alerty i zalecenia. Można jednak wyłączyć automatyczną aprowizację dla określonego agenta lub rozszerzenia:

Aby wyłączyć automatyczną aprowizację dla określonego agenta lub rozszerzenia:

W witrynie Azure Portal otwórz Defender dla Chmury i wybierz pozycję Ustawienia środowiska.

Wybierz odpowiednią subskrypcję.

W kolumnie Pokrycie monitorowania planu usługi Defender for Server wybierz pozycję Ustawienia.

Wyłącz rozszerzenie, które chcesz zatrzymać automatyczne aprowizowania.

Wybierz pozycję Zapisz.

Czy należy zrezygnować z automatycznej instalacji agenta i tworzenia obszaru roboczego?

Uwaga

Pamiętaj, aby zapoznać się z sekcjami Jakie są konsekwencje rezygnacji? i zalecanymi krokami w przypadku rezygnacji, jeśli zdecydujesz się zrezygnować z automatycznej aprowizacji.

Jeśli te scenariusze mają zastosowanie, możesz zrezygnować z automatycznej aprowizacji:

Automatyczna instalacja agenta przez Defender dla Chmury dotyczy całej subskrypcji. Nie można zastosować automatycznej instalacji do podzbioru maszyn wirtualnych. Jeśli istnieją krytyczne maszyny wirtualne, których nie można zainstalować za pomocą agenta usługi Log Analytics, należy zrezygnować z automatycznej aprowizacji.

Instalacja rozszerzenia agenta usługi Log Analytics aktualizuje wersję agenta. Dotyczy to agenta bezpośredniego i agenta programu System Center Operations Manager (w tym ostatnim agenta programu Operations Manager i usługi Log Analytics mają wspólne biblioteki środowiska uruchomieniowego — które są aktualizowane w procesie). Jeśli zainstalowany agent programu Operations Manager jest w wersji 2012 i został uaktualniony, możliwości zarządzania można utracić, gdy serwer programu Operations Manager jest również w wersji 2012. Rozważ rezygnację z automatycznej aprowizacji, jeśli zainstalowany agent programu Operations Manager jest w wersji 2012.

Jeśli chcesz uniknąć tworzenia wielu obszarów roboczych na subskrypcję i masz własny niestandardowy obszar roboczy w ramach subskrypcji, masz dwie opcje:

Możesz zrezygnować z automatycznej aprowizacji. Po migracji ustaw domyślne ustawienia obszaru roboczego zgodnie z opisem w temacie Jak mogę używać istniejącego obszaru roboczego usługi Log Analytics?

Możesz też zezwolić na ukończenie migracji, zainstalować agenta usługi Log Analytics na maszynach wirtualnych i maszynach wirtualnych połączonych z utworzonym obszarem roboczym. Następnie wybierz własny niestandardowy obszar roboczy, ustawiając domyślne ustawienie obszaru roboczego z wyrażeniem zgody na ponowne skonfigurowanie już zainstalowanych agentów. Aby uzyskać więcej informacji, zobacz Jak mogę używać istniejącego obszaru roboczego usługi Log Analytics?

Jakie są konsekwencje rezygnacji z automatycznej aprowizacji?

Po zakończeniu migracji Defender dla Chmury nie może zbierać danych zabezpieczeń z maszyny wirtualnej, a niektóre zalecenia dotyczące zabezpieczeń i alerty są niedostępne. Jeśli zrezygnujesz, zainstaluj agenta usługi Log Analytics ręcznie. Zobacz zalecane kroki w przypadku rezygnacji.

Jakie są zalecane kroki w przypadku rezygnacji z automatycznej aprowizacji?

Ręcznie zainstaluj rozszerzenie agenta usługi Log Analytics, aby Defender dla Chmury mógł zbierać dane zabezpieczeń z maszyn wirtualnych i udostępniać zalecenia i alerty. Aby uzyskać wskazówki dotyczące instalacji, zobacz Instalacja agenta dla maszyny wirtualnej z systemem Windows lub agenta dla maszyny wirtualnej z systemem Linux.

Agent można połączyć z dowolnym istniejącym niestandardowym obszarem roboczym lub utworzonym obszarem roboczym Defender dla Chmury. Jeśli niestandardowy obszar roboczy nie ma włączonego rozwiązania "Zabezpieczenia" lub "SecurityCenterFree", musisz zastosować rozwiązanie. Aby zastosować, wybierz niestandardowy obszar roboczy i zastosuj warstwę cenową za pośrednictwem strony Ustawienia>środowiska Plany usługi Defender.

Defender dla Chmury umożliwia poprawne rozwiązanie w obszarze roboczym na podstawie wybranych opcji.

Jak mogę usunąć rozszerzenia pakietu OMS zainstalowane przez Defender dla Chmury?

Agenta usługi Log Analytics można usunąć ręcznie, ale nie jest to zalecane. Usuwanie limitów rozszerzeń pakietu OMS Defender dla Chmury rekomendacji i alertów.

Uwaga

Jeśli zbieranie danych jest włączone, Defender dla Chmury zainstaluje ponownie agenta po jego usunięciu. Przed ręcznym usunięciem agenta należy wyłączyć zbieranie danych. Aby uzyskać instrukcje dotyczące wyłączania zbierania danych, zobacz Jak mogę zatrzymać automatyczną instalację agenta i tworzenie obszaru roboczego?

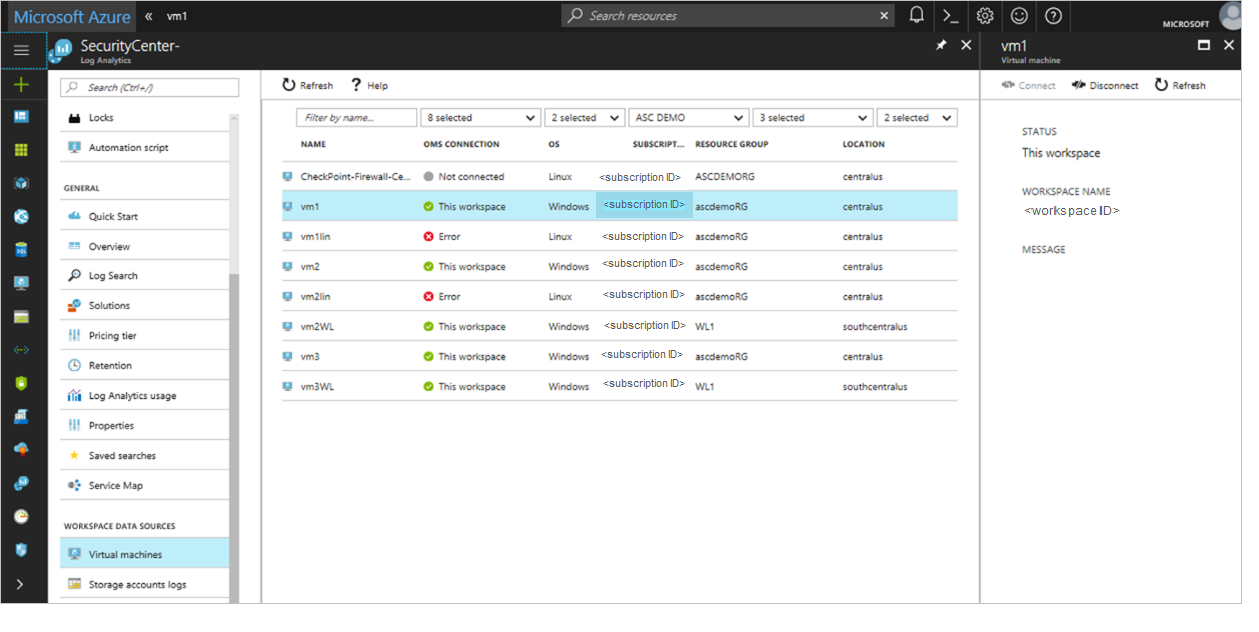

Aby ręcznie usunąć agenta:

W portalu otwórz usługę Log Analytics.

Na stronie Log Analytics wybierz obszar roboczy:

Wybierz maszyny wirtualne, które nie chcesz monitorować, i wybierz pozycję Rozłącz.

Uwaga

Jeśli maszyna wirtualna z systemem Linux ma już agenta pakietu OMS, usunięcie rozszerzenia spowoduje również usunięcie agenta i ponowne zainstalowanie go.

Czy Defender dla Chmury działać przy użyciu bramy pakietu OMS?

Tak. Microsoft Defender dla Chmury używa usługi Azure Monitor do zbierania danych z maszyn wirtualnych i serwerów platformy Azure przy użyciu agenta usługi Log Analytics. Aby zebrać dane, każda maszyna wirtualna i serwer muszą łączyć się z Internetem przy użyciu protokołu HTTPS. Połączenie może być bezpośrednie, przy użyciu serwera proxy lub za pośrednictwem bramy pakietu OMS.

Czy agent usługi Log Analytics ma wpływ na wydajność moich serwerów?

Agent zużywa nominalną ilość zasobów systemowych i powinien mieć niewielki wpływ na wydajność. Aby uzyskać więcej informacji na temat wpływu na wydajność oraz agenta i rozszerzenia, zobacz przewodnik planowania i obsługi.

Bez agenta

Czy skanowanie bez agenta powoduje cofnięcie przydziału maszyn wirtualnych?

L.p. Skanowanie bez agenta nie skanuje cofniętych przydziałów maszyn wirtualnych.

Czy skanowanie bez agenta skanuje dyski systemu operacyjnego i dyski danych?

Tak. Skanowanie bez agenta skanuje zarówno dysk systemu operacyjnego, jak i dyski danych.

O której porze dnia moja maszyna wirtualna jest skanowana, w tym godzina rozpoczęcia i zakończenia?

Pora dnia jest dynamiczna i może ulec zmianie w różnych kontach i subskrypcjach.

Czy istnieją jakieś dane telemetryczne dotyczące skopiowanej migawki?

W usłudze AWS operacje na koncie klienta można śledzić za pośrednictwem usługi CloudTrail.

Które dane są zbierane z migawek?

Skanowanie bez agenta zbiera dane podobne do danych zbieranych przez agenta w celu przeprowadzenia tej samej analizy. Nieprzetworzone dane osobowe, dane osobowe lub poufne dane biznesowe nie są zbierane, a do Defender dla Chmury są wysyłane tylko wyniki metadanych.

Gdzie są kopiowane migawki dysku?

Bez agenta Analiza migawek odbywa się w bezpiecznych środowiskach zarządzanych przez Defender dla Chmury.

Środowiska są regionalne w wielu chmurach, takie jak migawki pozostają w tym samym regionie chmury co maszyna wirtualna, z której pochodzą (na przykład migawka wystąpienia usługi EC2 na zachodzie USA zostanie przeanalizowana w tym samym regionie, bez kopiowania do innego regionu lub chmury).

Środowisko skanowania, w którym są analizowane dyski, jest niestabilne, izolowane i wysoce bezpieczne.

Jak migawka dysku jest obsługiwana na koncie Microsoft? Czy firma Microsoft może udostępniać zasady zabezpieczeń i prywatności platformy skanowania bez agenta?

Platforma skanowania bez agentów jest poddawane inspekcji i zgodne ze ścisłymi standardami zabezpieczeń i prywatności firmy Microsoft. Niektóre podjęte środki są (nie jest to pełna lista):

- Izolacja fizyczna na region, dodatkowa izolacja na klienta i subskrypcję

- Szyfrowanie E2E w spoczynku i tranzyt

- Migawki dysków natychmiast przeczyszczane po skanowaniu

- Tylko metadane (tj. wyniki zabezpieczeń) opuszczają izolowane środowisko skanowania

- Środowisko skanowania jest autonomiczne

- Wszystkie operacje są poddawane inspekcji wewnętrznej

Jakie są koszty związane ze skanowaniem bez agenta?

Skanowanie bez agenta jest uwzględniane w planach usługi Defender Cloud Security Posture Management (CSPM) i Defender for Servers P2. Podczas włączania nie Defender dla Chmury są naliczane żadne inne koszty.

Uwaga

Opłaty za przechowywanie migawek dysków są naliczane za platformę AWS. Proces skanowania Defender dla Chmury aktywnie próbuje zminimalizować okres, w którym migawka jest przechowywana na twoim koncie (zazwyczaj do kilku minut). Platforma AWS może obciążać koszty związane z obciążeniem magazynu migawek dysków. Zapoznaj się z platformą AWS, aby zobaczyć, jakie koszty mają zastosowanie do Ciebie.

Jak mogę śledzić koszty platformy AWS poniesione dla migawek dysków utworzonych przez skanowanie bez agenta Defender dla Chmury?

Migawki dysków są tworzone przy użyciu klucza tagu CreatedBy i wartości tagu Microsoft Defender for Cloud . Tag CreatedBy śledzi, kto utworzył zasób.

Tagi należy aktywować w konsoli rozliczeń i zarządzania kosztami. Aktywowanie tagów może potrwać do 24 godzin.

Po aktywowaniu tagów platforma AWS generuje raport alokacji kosztów jako wartość rozdzielaną przecinkami (. Plik CSV) z użyciem i kosztami pogrupowane według aktywnych tagów.

Obszary robocze

Czy są naliczane opłaty za dzienniki usługi Azure Monitor w obszarach roboczych utworzonych przez Defender dla Chmury?

Dla każdego obszaru roboczego istnieje 500 MB wolnego pozyskiwania danych. Jest on obliczany na węzeł, na raportowany obszar roboczy, dziennie i dostępny dla każdego obszaru roboczego z zainstalowanym rozwiązaniem "Zabezpieczenia" lub "Oprogramowanie chroniące przed złośliwym kodem". Opłaty są naliczane za wszystkie dane pozyskane przez limit 500 MB.

Obszary robocze utworzone przez Defender dla Chmury, skonfigurowane dla dzienników usługi Azure Monitor dla rozliczeń węzłów, nie powodują naliczania opłat za dzienniki usługi Azure Monitor. Defender dla Chmury rozliczenia są zawsze oparte na zasadach zabezpieczeń Defender dla Chmury i rozwiązaniach zainstalowanych w obszarze roboczym:

Zwiększone zabezpieczenia wyłączone — Defender dla Chmury włącza rozwiązanie "SecurityCenterFree" w domyślnym obszarze roboczym. Nie ma żadnych opłat, jeśli nie ma włączonych planów usługi Defender.

Wszystkie plany Microsoft Defender dla Chmury włączone — Defender dla Chmury włącza rozwiązanie "Zabezpieczenia" w domyślnym obszarze roboczym.

Aby uzyskać szczegółowe informacje o cenach w walucie lokalnej lub regionie, zobacz stronę cennika.

Uwaga

Warstwa cenowa usługi Log Analytics obszarów roboczych utworzonych przez Defender dla Chmury nie ma wpływu na rozliczenia Defender dla Chmury.

Uwaga

Ten artykuł został niedawno zaktualizowany, aby użyć terminu Dzienniki usługi Azure Monitor zamiast usługi Log Analytics. Dane dziennika są nadal przechowywane w obszarze roboczym usługi Log Analytics i są nadal zbierane i analizowane przez tę samą usługę Log Analytics. Aktualizujemy terminologię, aby lepiej odzwierciedlać rolę dzienników w usłudze Azure Monitor. Aby uzyskać szczegółowe informacje, zobacz Zmiany terminologii usługi Azure Monitor.

Gdzie jest tworzony domyślny obszar roboczy usługi Log Analytics?

Lokalizacja domyślnego obszaru roboczego zależy od regionu świadczenia usługi Azure:

- W przypadku maszyn wirtualnych w Stany Zjednoczone i Brazylii lokalizacja obszaru roboczego to Stany Zjednoczone

- W przypadku maszyn wirtualnych w Kanadzie lokalizacja obszaru roboczego to Kanada

- W przypadku maszyn wirtualnych w Europie lokalizacja obszaru roboczego to Europa

- W przypadku maszyn wirtualnych w Wielkiej Brytanii lokalizacja obszaru roboczego to Wielka Brytania

- W przypadku maszyn wirtualnych w Azji Wschodniej i Azji Południowo-Wschodniej lokalizacja obszaru roboczego to Azja

- W przypadku maszyn wirtualnych w Korei lokalizacja obszaru roboczego to Korea

- W przypadku maszyn wirtualnych w Indiach lokalizacja obszaru roboczego to Indie

- W przypadku maszyn wirtualnych w Japonii lokalizacja obszaru roboczego to Japonia

- W przypadku maszyn wirtualnych w Chinach lokalizacja obszaru roboczego to Chiny

- W przypadku maszyn wirtualnych w Australii lokalizacja obszaru roboczego to Australia

Czy mogę usunąć domyślne obszary robocze utworzone przez Defender dla Chmury?

Usunięcie domyślnego obszaru roboczego nie jest zalecane. Defender dla Chmury używa domyślnych obszarów roboczych do przechowywania danych zabezpieczeń z maszyn wirtualnych. Jeśli usuniesz obszar roboczy, Defender dla Chmury nie może zebrać tych danych, a niektóre zalecenia dotyczące zabezpieczeń i alerty są niedostępne.

Aby odzyskać, usuń agenta usługi Log Analytics na maszynach wirtualnych połączonych z usuniętym obszarem roboczym. Defender dla Chmury ponownie instaluje agenta i tworzy nowe domyślne obszary robocze.

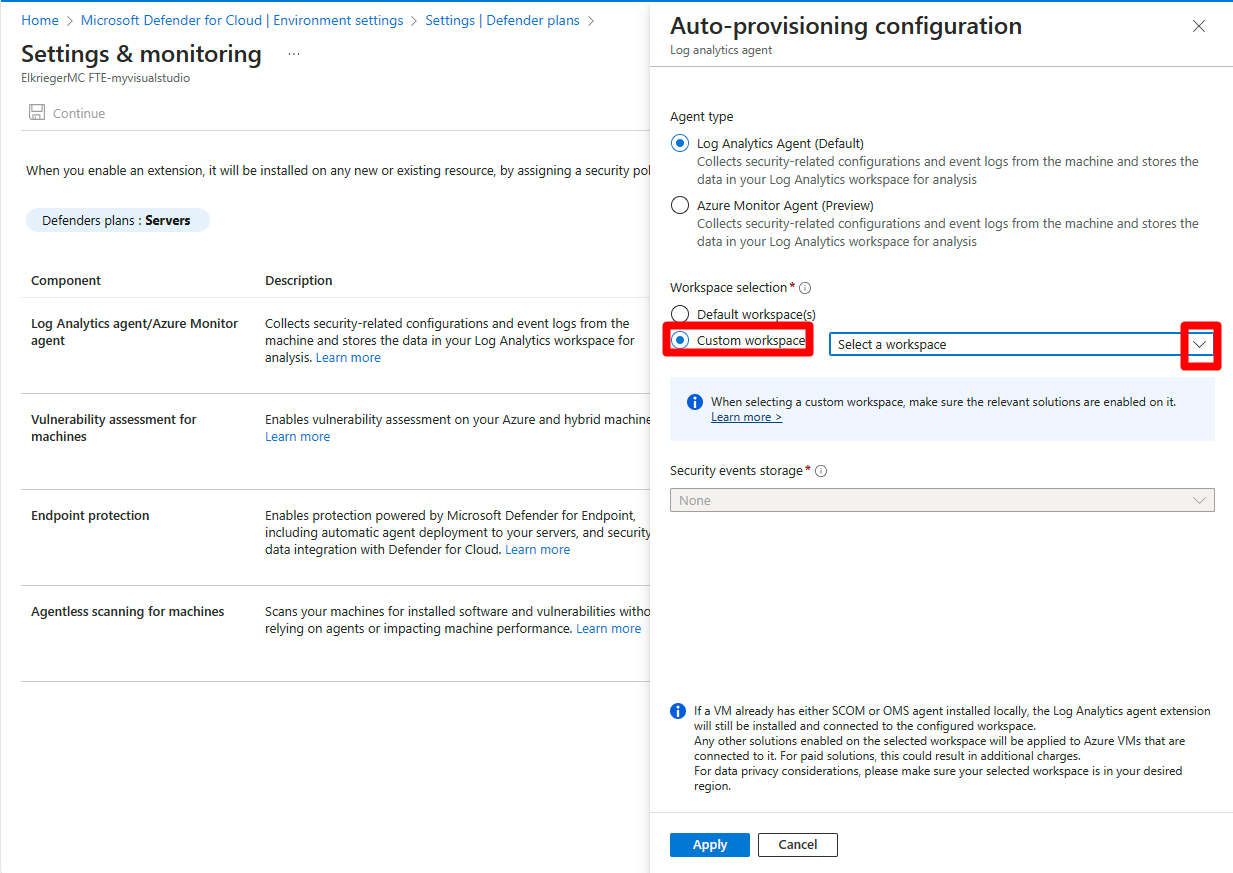

Jak mogę używać istniejącego obszaru roboczego usługi Log Analytics?

Możesz wybrać istniejący obszar roboczy usługi Log Analytics do przechowywania danych zebranych przez Defender dla Chmury. Aby użyć istniejącego obszaru roboczego usługi Log Analytics:

- Obszar roboczy musi być skojarzony z wybraną subskrypcją platformy Azure.

- Aby uzyskać dostęp do obszaru roboczego, musisz mieć co najmniej uprawnienia do odczytu.

Uwaga

Aby uzyskać alerty zabezpieczeń od tego agenta, upewnij się, że agent usługi Log Analytics i komputer, na którym agent uruchamia oba raporty do obszaru roboczego usługi Log Analytics w tej samej dzierżawie.

Aby wybrać istniejący obszar roboczy usługi Log Analytics:

W menu Defender dla Chmury otwórz pozycję Ustawienia środowiska.

Wybierz odpowiednią subskrypcję.

W kolumnie Pokrycie monitorowania planu usługi Defender for Server wybierz pozycję Ustawienia.

W przypadku agenta usługi Log Analytics wybierz pozycję Edytuj konfigurację.

Wybierz pozycję Niestandardowy obszar roboczy i wybierz istniejący obszar roboczy.

Napiwek

Lista zawiera tylko obszary robocze, do których masz dostęp i które znajdują się w subskrypcji platformy Azure.

Wybierz Zastosuj.

Wybierz Kontynuuj.

Wybierz pozycję Zapisz i potwierdź, że chcesz ponownie skonfigurować monitorowane maszyny wirtualne.

Ważne

Ten wybór jest istotny tylko w przypadku zmiany konfiguracji z domyślnego obszaru roboczego na niestandardowy obszar roboczy. Jeśli zmieniasz ustawienie z jednego niestandardowego obszaru roboczego na inny lub z niestandardowego obszaru roboczego do domyślnego obszaru roboczego, zmiana nie jest stosowana do istniejących maszyn.

- Wybierz pozycję Nie , jeśli chcesz, aby nowe ustawienia obszaru roboczego miały być stosowane tylko na nowych maszynach wirtualnych. Nowe ustawienia obszaru roboczego dotyczą tylko nowych instalacji agentów; nowo odnalezione maszyny wirtualne, które nie mają zainstalowanego agenta usługi Log Analytics.

- Wybierz pozycję Tak , jeśli chcesz, aby nowe ustawienia obszaru roboczego miały być stosowane na wszystkich maszynach wirtualnych. Ponadto każda maszyna wirtualna połączona z Defender dla Chmury utworzonym obszarem roboczym jest ponownie połączona z nowym docelowym obszarem roboczym.

Uwaga

Jeśli wybierzesz pozycję Tak, nie usuwaj żadnych obszarów roboczych utworzonych przez Defender dla Chmury, dopóki wszystkie maszyny wirtualne nie zostaną ponownie połączone z nowym docelowym obszarem roboczym. Ta operacja kończy się niepowodzeniem, jeśli obszar roboczy zostanie usunięty zbyt wcześnie.

Czy Defender dla Chmury zastąpić istniejące połączenia między maszynami wirtualnymi i obszarami roboczymi?

Jeśli maszyna wirtualna ma już zainstalowanego agenta usługi Log Analytics jako rozszerzenie platformy Azure, Defender dla Chmury nie zastępuje istniejącego połączenia obszaru roboczego. Zamiast tego Defender dla Chmury używa istniejącego obszaru roboczego. Maszyna wirtualna jest chroniona, jeśli rozwiązanie "SecurityCenterFree" lub "SecurityCenterFree" zostało zainstalowane w obszarze roboczym, do którego jest raportowany.

Rozwiązanie Defender dla Chmury jest instalowane w obszarze roboczym wybranym na ekranie Zbieranie danych, jeśli jeszcze nie istnieje, a rozwiązanie jest stosowane tylko do odpowiednich maszyn wirtualnych. Po dodaniu rozwiązania jest on automatycznie wdrażany domyślnie dla wszystkich agentów systemu Windows i Linux połączonych z obszarem roboczym usługi Log Analytics. Określanie wartości docelowej rozwiązania umożliwia zastosowanie zakresu do Twoich rozwiązań.

Napiwek

Jeśli agent usługi Log Analytics jest zainstalowany bezpośrednio na maszynie wirtualnej (nie jako rozszerzenie platformy Azure), Defender dla Chmury nie instaluje agenta usługi Log Analytics, a monitorowanie zabezpieczeń jest ograniczone.

Czy Defender dla Chmury instalować rozwiązania w istniejących obszarach roboczych usługi Log Analytics? Jakie są implikacje dotyczące rozliczeń?

Gdy Defender dla Chmury określi, że maszyna wirtualna jest już połączona z utworzonym obszarem roboczym, Defender dla Chmury włącza rozwiązania w tym obszarze roboczym zgodnie z konfiguracją cennika. Rozwiązania są stosowane tylko do odpowiednich zasobów za pośrednictwem określania wartości docelowej rozwiązania, więc rozliczenia pozostają takie same.

Nie włączono planów usługi Defender — Defender dla Chmury instaluje rozwiązanie "SecurityCenterFree" w obszarze roboczym i nie są naliczane opłaty.

Włącz wszystkie plany usługi Microsoft Defender — Defender dla Chmury instaluje rozwiązanie "Zabezpieczenia" w obszarze roboczym.

Czy mam już obszary robocze w moim środowisku, czy mogę ich używać do zbierania danych zabezpieczeń?

Jeśli maszyna wirtualna ma już zainstalowanego agenta usługi Log Analytics jako rozszerzenie platformy Azure, Defender dla Chmury używa istniejącego połączonego obszaru roboczego. Rozwiązanie Defender dla Chmury jest zainstalowane w obszarze roboczym, jeśli jeszcze nie istnieje, a rozwiązanie jest stosowane tylko do odpowiednich maszyn wirtualnych za pośrednictwem określania wartości docelowej rozwiązania.

Gdy Defender dla Chmury instaluje agenta usługi Log Analytics na maszynach wirtualnych, używa domyślnych obszarów roboczych utworzonych przez Defender dla Chmury, jeśli nie wskazuje na istniejący obszar roboczy.

Mam już rozwiązanie zabezpieczeń w moich obszarach roboczych. Jakie są implikacje dotyczące rozliczeń?

Rozwiązanie Zabezpieczenia i inspekcja służy do włączania usługi Microsoft Defender dla serwerów. Jeśli rozwiązanie Zabezpieczenia i inspekcja jest już zainstalowane w obszarze roboczym, Defender dla Chmury używa istniejącego rozwiązania. Nie ma żadnych zmian w rozliczeniach.