Szybki start: tworzenie usługi Azure Front Door przy użyciu witryny Azure Portal

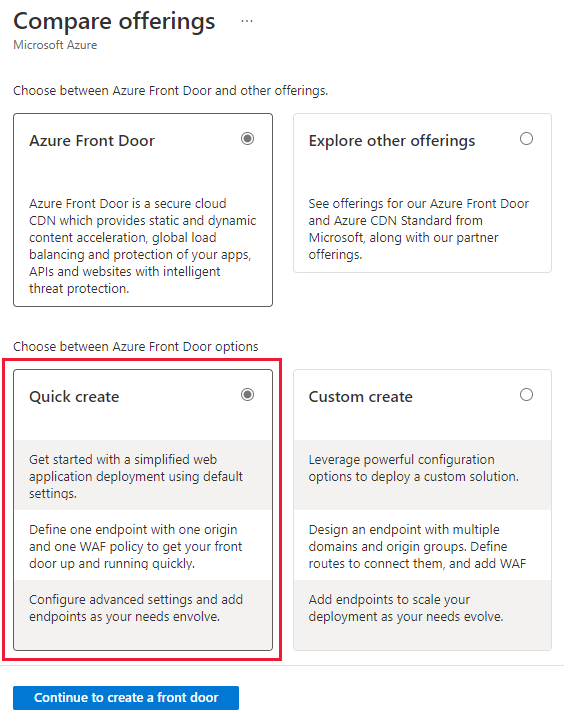

Ten przewodnik Szybki start przeprowadzi Cię przez proces tworzenia profilu usługi Azure Front Door przy użyciu witryny Azure Portal. Dostępne są dwie opcje tworzenia profilu usługi Azure Front Door: szybkie tworzenie i tworzenie niestandardowe. Opcja Szybkie tworzenie umożliwia skonfigurowanie podstawowych ustawień profilu, a opcja Tworzenie niestandardowe umożliwia dostosowanie profilu przy użyciu bardziej zaawansowanych ustawień.

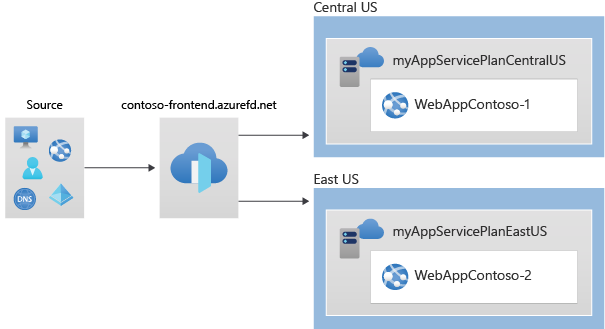

W tym przewodniku Szybki start użyjesz opcji Tworzenie niestandardowe, aby utworzyć profil usługi Azure Front Door. Najpierw wdrożysz dwie usługi App Services jako serwery pochodzenia. Następnie skonfigurujesz profil usługi Azure Front Door, aby kierować ruch do usług App Services na podstawie określonych reguł. Na koniec przetestujesz łączność z usługami App Services, korzystając z nazwy hosta frontonu usługi Azure Front Door.

Uwaga

W przypadku obciążeń internetowych zdecydowanie zalecamy korzystanie z ochrony przed atakami DDoS platformy Azure i zapory aplikacji internetowej w celu ochrony przed pojawiającymi się atakami DDoS. Inną opcją jest zastosowanie usługi Azure Front Door wraz z zaporą aplikacji internetowej. Usługa Azure Front Door oferuje ochronę na poziomie platformy przed atakami DDoS na poziomie sieci. Aby uzyskać więcej informacji, zobacz Punkt odniesienia zabezpieczeń dla usług platformy Azure.

Wymagania wstępne

Konto platformy Azure z aktywną subskrypcją. Utwórz konto bezpłatnie.

Tworzenie profilu usługi Front Door — szybkie tworzenie

Zaloguj się w witrynie Azure Portal.

Aby utworzyć nowy zasób dla profilów usług Front Door i CDN, przejdź do strony głównej lub menu platformy Azure i wybierz przycisk + Utwórz zasób . Następnie wprowadź profile usługi Front Door i CDN w polu wyszukiwania i wybierz pozycję Utwórz.

Na stronie Porównanie ofert wybierz pozycję Szybkie tworzenie. Następnie wybierz pozycję Kontynuuj, aby utworzyć usługę Front Door.

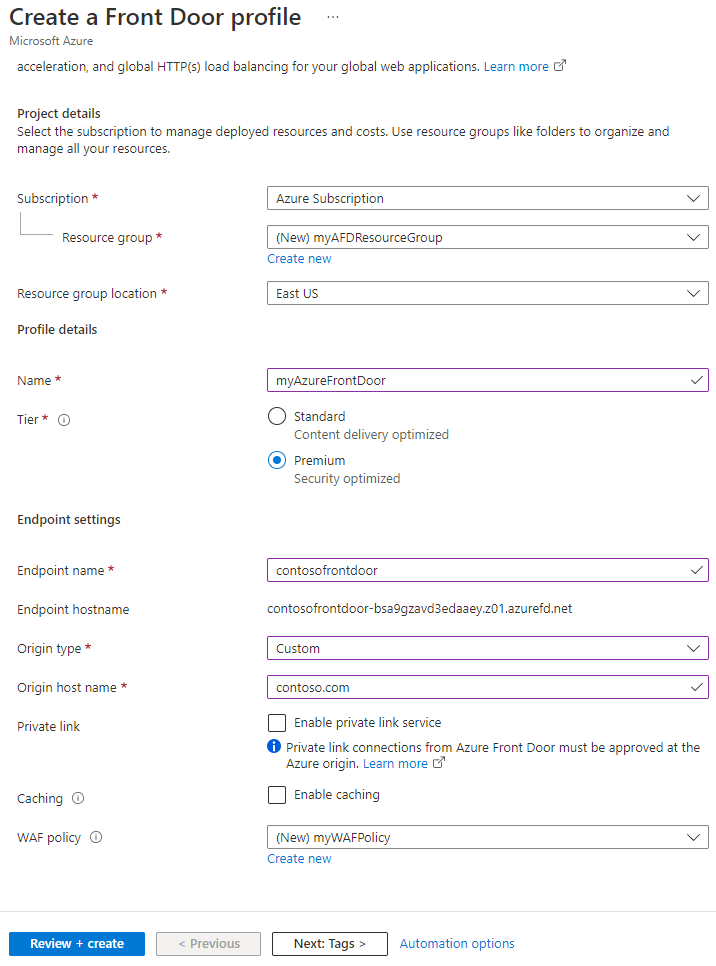

Na stronie Tworzenie profilu usługi Front Door podaj następujące informacje dotyczące wymaganych ustawień.

Ustawienia Opis Subskrypcja Wybierz subskrypcję. Grupa zasobów: Wybierz pozycję Utwórz nową i wprowadź ciąg myAFDResourceGroup w polu tekstowym. Nazwa/nazwisko Nadaj swojemu profilowi nazwę. W tym przykładzie użyto elementu myAzureFrontDoor. Warstwa Wybierz warstwę Standardowa lub Premium. Warstwa Standardowa jest zoptymalizowana pod kątem dostarczania zawartości. Warstwa Premium jest oparta na warstwie Standardowa i koncentruje się na zabezpieczeniach. Zobacz Porównanie warstw. Nazwa punktu końcowego Wprowadź globalnie unikatową nazwę punktu końcowego. Typ źródła Wybierz typ zasobu dla źródła. W tym przykładzie wybieramy usługę App Service jako źródło z włączonym usługą Private Link. Nazwa hosta źródła Wprowadź nazwę hosta źródła. Łącze prywatne Włącz usługę łącza prywatnego, jeśli chcesz mieć połączenie prywatne między usługą Azure Front Door i źródłem. Obsługiwane są tylko wewnętrzne moduły równoważenia obciążenia, obiekty blob usługi Storage i usługi App Services. Aby uzyskać więcej informacji, zobacz Usługa Private Link z usługą Azure Front Door. Buforowanie Zaznacz pole wyboru, jeśli chcesz buforować zawartość bliżej użytkowników globalnie przy użyciu brzegowych punktów dostępu usługi Azure Front Door i sieci firmy Microsoft. Zasady zapory aplikacji internetowej Wybierz pozycję Utwórz nową lub wybierz z listy rozwijanej istniejące zasady zapory aplikacji internetowej, jeśli chcesz włączyć tę funkcję. Uwaga

Podczas tworzenia profilu usługi Azure Front Door musisz wybrać źródło z tej samej subskrypcji, w której jest tworzona usługa Front Door.

Wybierz pozycję Przejrzyj i utwórz , a następnie wybierz pozycję Utwórz , aby wdrożyć profil usługi Azure Front Door.

Uwaga

- Propagacja konfiguracji usługi Azure Front Door do wszystkich adresów POP brzegowych może potrwać kilka minut.

- Jeśli włączono usługę Private Link, przejdź do strony zasobu źródła. Wybierz pozycję Sieć>Konfiguruj łącze prywatne. Następnie wybierz oczekujące żądanie z usługi Azure Front Door i wybierz pozycję Zatwierdź. Po kilku sekundach źródło będzie dostępne za pośrednictwem usługi Azure Front Door w bezpieczny sposób.

Tworzenie profilu usługi Front Door — tworzenie niestandardowe

W poprzednim samouczku utworzono profil usługi Azure Front Door za pomocą szybkiego tworzenia, który utworzył profil przy użyciu podstawowych konfiguracji.

Profil usługi Azure Front Door jest tworzony przy użyciu niestandardowego tworzenia i wdrażania dwóch usług App Services używanych przez profil usługi Azure Front Door jako źródła.

Tworzenie dwóch wystąpień aplikacji internetowej

Jeśli masz już usługi do użycia jako źródło, przejdź do tworzenia usługi Front Door dla aplikacji.

W tym przykładzie pokazano, jak utworzyć dwa wystąpienia aplikacji internetowej wdrożone w dwóch różnych regionach świadczenia usługi Azure. Oba wystąpienia aplikacji internetowej działają w trybie aktywny/aktywny, co oznacza, że mogą obsługiwać ruch przychodzący. Ta konfiguracja różni się od konfiguracji Aktywne/Stand-By, w której jedno wystąpienie służy jako kopia zapasowa drugiej.

Aby utworzyć dwie usługi Web Apps dla tego przykładu, wykonaj następujące kroki:

Zaloguj się w witrynie Azure Portal.

Aby rozpocząć tworzenie pierwszej aplikacji internetowej, wybierz przycisk + Utwórz zasób w lewym górnym rogu portalu. Następnie wpisz ciąg Aplikacja internetowa w polu wyszukiwania i wybierz pozycję Utwórz , aby kontynuować konfigurację.

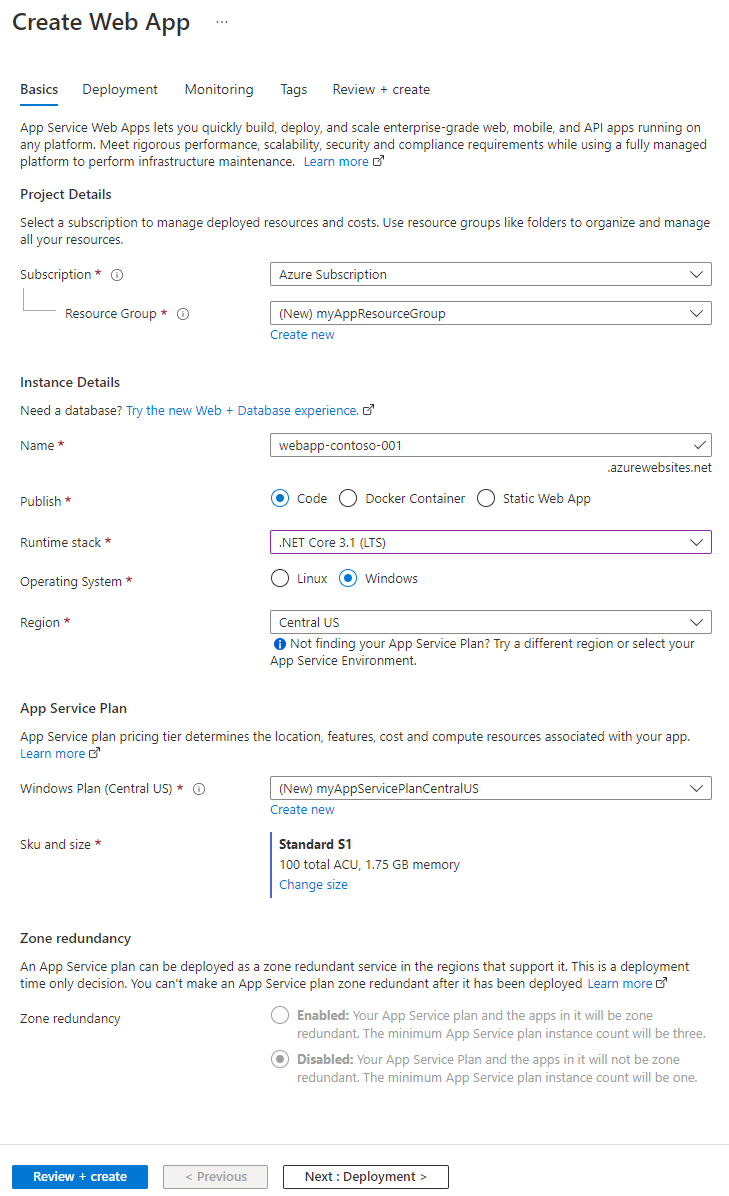

Na stronie Tworzenie aplikacji internetowej wypełnij wymagane informacje na karcie Podstawy.

Ustawienie opis Subskrypcja Wybierz subskrypcję. Grupa zasobów: Wybierz pozycję Utwórz nową i wprowadź wartość myAppResourceGroup w polu tekstowym. Nazwa/nazwisko Wprowadź unikatową nazwę aplikacji internetowej. W tym przykładzie użyto aplikacji internetowej contoso-001. Publikowanie Wybierz pozycję Kod. Stos środowiska uruchomieniowego Wybierz pozycję .NET Core 3.1 (LTS).. System operacyjny Wybierz pozycję Windows. Region Wybierz pozycję Środkowe stany USA. Plan systemu Windows Wybierz pozycję Utwórz nowy i wprowadź myAppServicePlanCentralUS w polu tekstowym. Jednostka SKU i rozmiar Wybierz pozycję Standardowa S1 100 total ACU, 1,75 GB pamięci. Aby ukończyć tworzenie aplikacji internetowej, wybierz przycisk Przejrzyj i utwórz i zweryfikuj podsumowanie ustawień. Następnie wybierz przycisk Utwórz , aby rozpocząć proces wdrażania, co może potrwać do minuty.

Aby utworzyć drugą aplikację internetową, wykonaj te same kroki co pierwsza aplikacja internetowa, ale wprowadź następujące zmiany w ustawieniach:

Ustawienie opis Grupa zasobów: Wybierz pozycję Utwórz nową i wprowadź wartość myAppResourceGroup2. Nazwa/nazwisko Wprowadź unikatową nazwę aplikacji internetowej, w tym przykładzie webapp-contoso-002. Region Inny region, w tym przykładzie Południowo-środkowe stany USA Plan usługi App Service dla systemu>Windows Wybierz pozycję Nowy i wprowadź myAppServicePlanSouthCentralUS, a następnie wybierz przycisk OK.

Tworzenie usługi Front Door dla aplikacji

W tym kroku skonfigurujesz usługę Azure Front Door, aby kierować ruch użytkowników do najbliższego źródła aplikacji internetowej na podstawie opóźnienia. Stosujesz zasady zapory aplikacji internetowej (WAF), aby chronić usługę Azure Front Door przed złośliwymi atakami.

Zaloguj się w witrynie Azure Portal.

Wybierz pozycję + Utwórz zasób na stronie głównej lub w menu platformy Azure, wyszukaj pozycję Profile usługi Front Door i CDN, a następnie wybierz pozycję Utwórz.

Wybierz pozycję Utwórz niestandardową na stronie Porównanie ofert , a następnie pozycję Kontynuuj , aby utworzyć usługę Front Door.

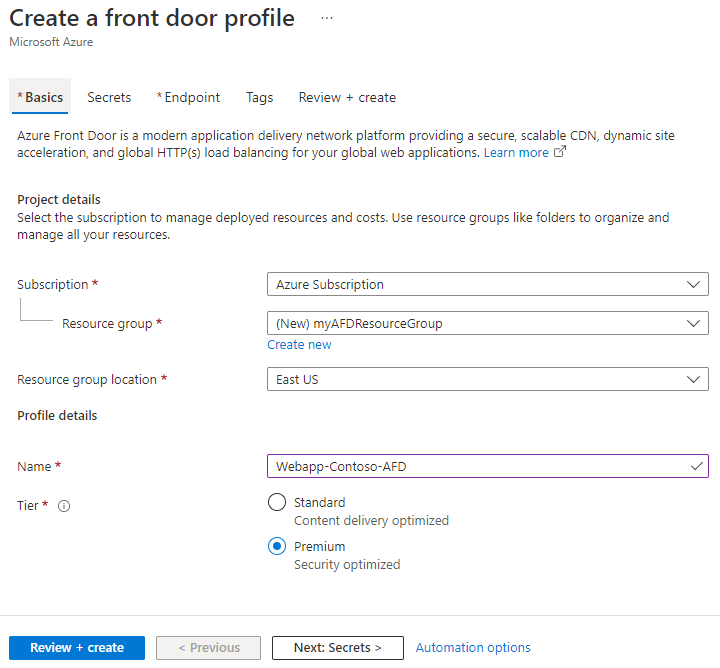

Na karcie Podstawy wprowadź lub wybierz następujące informacje, a następnie wybierz pozycję Dalej: Wpis tajny.

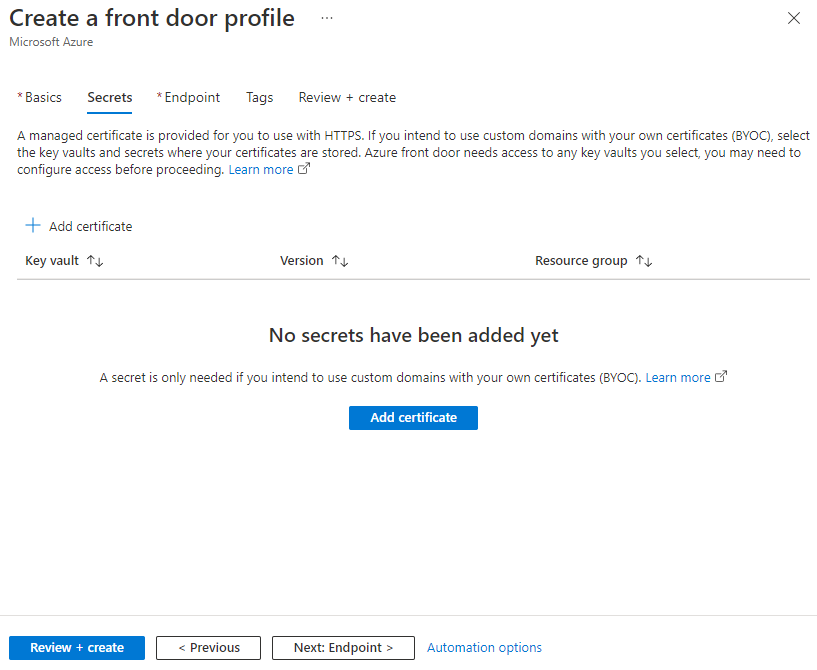

Ustawienie Wartość Subskrypcja Wybierz subskrypcję. Grupa zasobów: Wybierz pozycję Utwórz nowy i wprowadź ciąg myAFDResourceGroup w polu tekstowym. Lokalizacja grupy zasobów Wybierz pozycję Wschodnie stany USA. Nazwa/nazwisko Wprowadź unikatową nazwę w tej subskrypcji Webapp-Contoso-AFD Warstwa Wybierz pozycję Premium. Opcjonalnie: Wpisy tajne. Jeśli planujesz używać certyfikatów zarządzanych, możesz pominąć ten krok. Jeśli masz istniejącą usługę Key Vault na platformie Azure zawierającą certyfikat dla domeny niestandardowej, możesz wybrać pozycję Dodaj certyfikat. Możesz również dodać certyfikat później w środowisku zarządzania.

Uwaga

Aby dodać certyfikat z usługi Azure Key Vault jako użytkownik, musisz mieć odpowiednie uprawnienia.

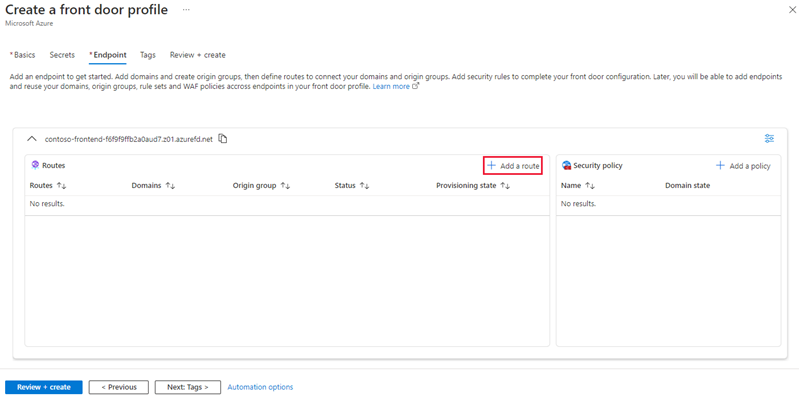

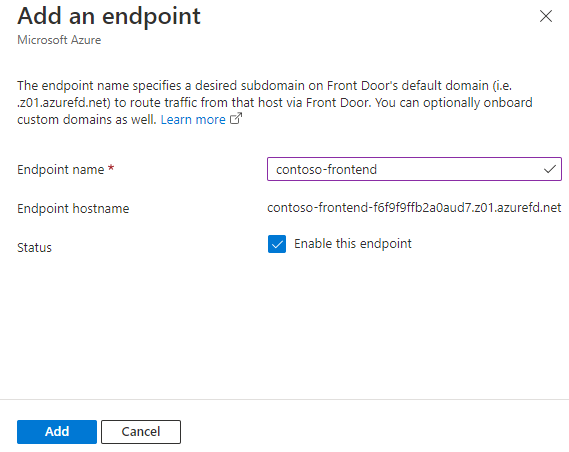

Na karcie Punkt końcowy wybierz pozycję Dodaj punkt końcowy, wprowadź globalnie unikatową nazwę (w tym przykładzie użyto contoso-fronton) i wybierz pozycję Dodaj. Po wdrożeniu można utworzyć więcej punktów końcowych.

Aby skonfigurować routing do źródła aplikacji internetowej, wybierz pozycję + Dodaj trasę.

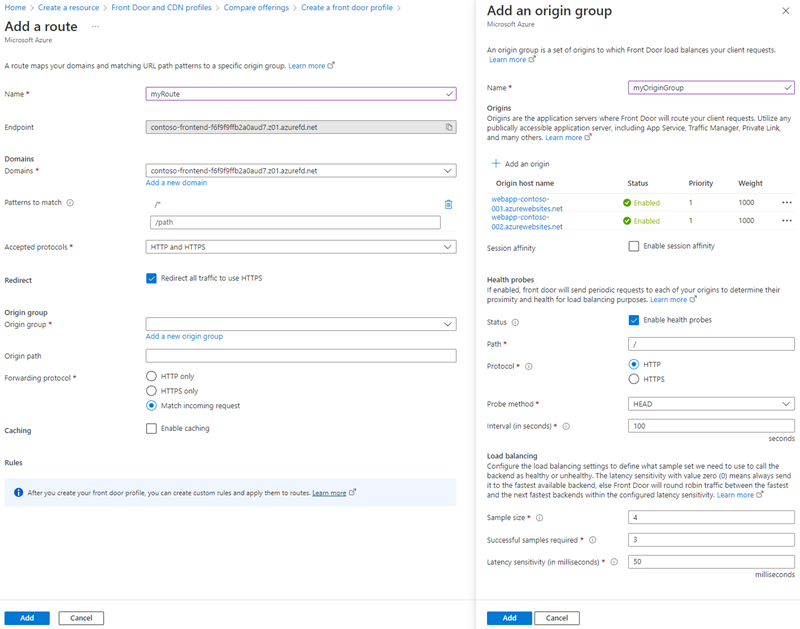

Wprowadź lub wybierz następujące informacje na stronie Dodawanie trasy i wybierz pozycję Dodaj , aby dodać trasę do konfiguracji punktu końcowego.

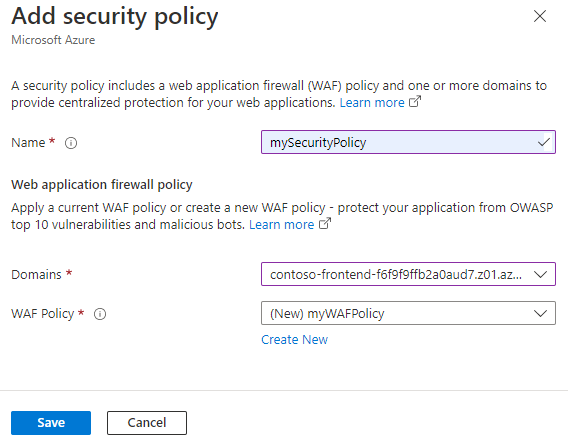

Ustawienie opis Nazwa/nazwisko Podaj nazwę identyfikującą mapowanie między domenami i grupą pochodzenia. Domeny System wygenerował nazwę domeny do użycia. Aby dodać domenę niestandardową, wybierz pozycję Dodaj nową domenę. W tym przykładzie użyto domyślnej nazwy domeny. Wzorce do dopasowania Określ adresy URL, które akceptuje ta trasa. W tym przykładzie jest używane ustawienie domyślne, które akceptuje wszystkie ścieżki adresu URL. Zaakceptowane protokoły Wybierz protokół akceptowany przez trasę. W tym przykładzie akceptowane są żądania HTTP i HTTPS. Przekierowanie Włącz to ustawienie, aby przekierować wszystkie żądania HTTP do punktu końcowego HTTPS. Grupa pochodzenia Aby utworzyć nową grupę pochodzenia, wybierz pozycję Dodaj nową grupę pochodzenia i wprowadź myOriginGroup jako nazwę grupy pochodzenia. Następnie wybierz pozycję + Dodaj źródło i wprowadź wartość WebApp1 w polu Nazwa i Usługi aplikacji dla typu źródła. W polu Nazwa hosta wybierz pozycję webapp-contoso-001.azurewebsites.net i wybierz pozycję Dodaj , aby dodać źródło do grupy pochodzenia. Powtórz kroki, aby dodać drugą aplikację internetową jako źródło z aplikacją WebApp2 jako nazwę i webapp-contoso-002.azurewebsites.net jako nazwę hosta. Wybierz priorytet dla każdego źródła, a najniższa liczba ma najwyższy priorytet. Jeśli potrzebujesz usługi Azure Front Door do obsługi obu źródeł, użyj priorytetu 1. Wybierz wagę dla każdego źródła, z wagą określającą sposób kierowania ruchu do źródeł. Użyj równych wag 1000, jeśli ruch musi być kierowany do obu źródeł w równym stopniu. Po dodaniu obu źródeł aplikacji internetowej wybierz pozycję Dodaj , aby zapisać konfigurację grupy pochodzenia. Ścieżka do źródła Nie wprowadzaj żadnej wartości. Protokół przesyłania dalej Wybierz protokół odbierany przez grupę pochodzenia. W tym przykładzie użyto tego samego protokołu co żądania przychodzące. Buforowanie Zaznacz pole wyboru, jeśli chcesz używać brzegowych punktów dostępu usługi Azure Front Door i sieci firmy Microsoft do buforowania zawartości bliżej użytkowników globalnie. Reguły Po wdrożeniu profilu usługi Azure Front Door możesz użyć reguł, aby dostosować trasę. Wybierz pozycję + Dodaj zasady , aby zastosować zasady zapory aplikacji internetowej (WAF) do co najmniej jednej domeny w profilu usługi Azure Front Door.

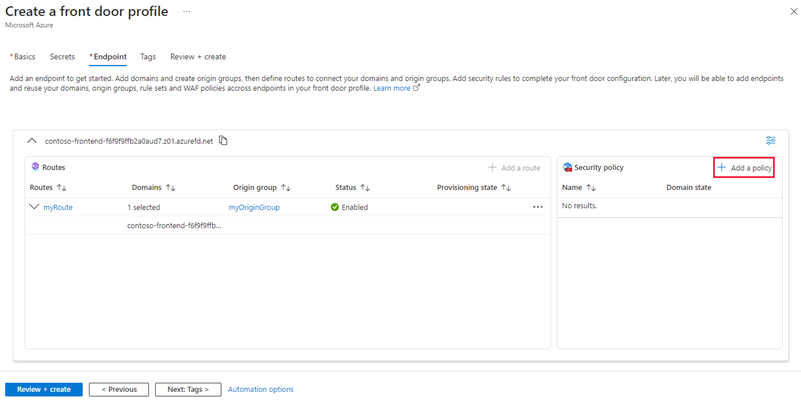

Aby utworzyć zasady zabezpieczeń, podaj nazwę, która jednoznacznie je identyfikuje. Następnie wybierz domeny, do których chcesz zastosować zasady. Możesz również wybrać istniejące zasady zapory aplikacji internetowej lub utworzyć nowe. Aby zakończyć, wybierz pozycję Zapisz , aby dodać zasady zabezpieczeń do konfiguracji punktu końcowego.

Aby wdrożyć profil usługi Azure Front Door, wybierz pozycję Przejrzyj i utwórz , a następnie pozycję Utwórz. Konfiguracje są propagowane do wszystkich lokalizacji brzegowych w ciągu kilku minut.

Weryfikowanie usługi Azure Front Door

Wdrożenie globalne profilu usługi Azure Front Door trwa kilka minut. Następnie możesz uzyskać dostęp do utworzonego hosta frontonu, wprowadzając jego nazwę hosta punktu końcowego w przeglądarce. Na przykład contoso-frontend.z01.azurefd.net. Żądanie jest automatycznie kierowane do najbliższego serwera między określonymi serwerami w grupie pochodzenia.

Aby przetestować natychmiastową globalną funkcję trybu failover, wykonaj następujące kroki, jeśli aplikacje zostały utworzone w tym przewodniku Szybki start. Zostanie wyświetlona strona informacji ze szczegółami aplikacji.

Aby uzyskać dostęp do hosta frontonu, wprowadź nazwę hosta punktu końcowego w przeglądarce zgodnie z wcześniejszym opisem. Na przykład

contoso-frontend.z01.azurefd.net.W witrynie Azure Portal znajdź i wybierz pozycję App Services na pasku wyszukiwania. Znajdź jedną z aplikacji internetowych z listy, taką jak WebApp-Contoso-001.

Aby zatrzymać aplikację internetową, wybierz ją z listy, a następnie wybierz pozycję Zatrzymaj. Potwierdź akcję, wybierając pozycję Tak.

Załaduj ponownie przeglądarkę, aby ponownie wyświetlić stronę informacji.

Napiwek

Przejście do drugiej aplikacji internetowej może zająć trochę czasu. Może być konieczne ponowne załadowanie przeglądarki.

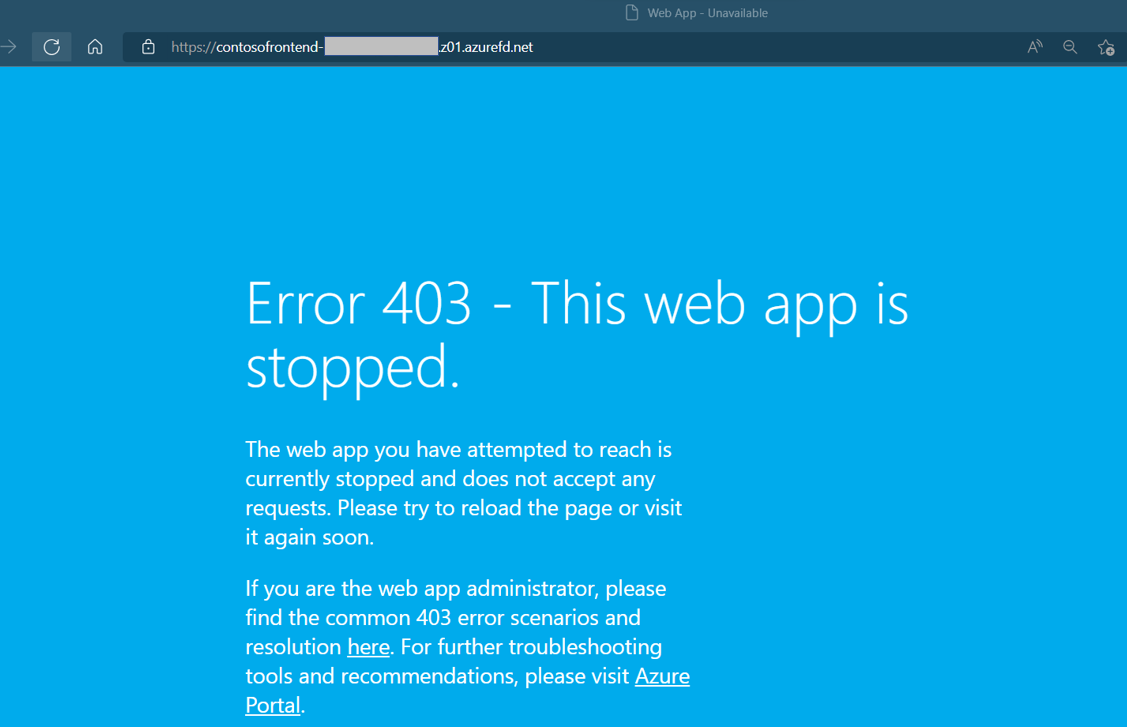

Aby zatrzymać drugą aplikację internetową, wybierz ją z listy, a następnie wybierz pozycję Zatrzymaj. Potwierdź akcję, wybierając pozycję Tak.

Załaduj ponownie stronę internetową. Po odświeżeniu powinien zostać wyświetlony komunikat o błędzie.

Czyszczenie zasobów

Po zakończeniu zadania możesz usunąć wszystkie utworzone zasoby. Usunięcie grupy zasobów eliminuje również jego zawartość. Aby uniknąć naliczania niepotrzebnych opłat, zalecamy usunięcie tych zasobów, jeśli nie planujesz korzystać z tej usługi Azure Front Door.

W witrynie Azure Portal znajdź i wybierz pozycję Grupy zasobów przy użyciu paska wyszukiwania lub przejdź do pozycji Grupy zasobów z menu witryny Azure Portal.

Użyj opcji filtru lub przewiń listę w dół, aby zlokalizować grupę zasobów, taką jak myAFDResourceGroup, myAppResourceGroup lub myAppResourceGroup2.

Wybierz grupę zasobów, a następnie wybierz opcję Usuń grupę zasobów.

Ostrzeżenie

Usunięcie grupy zasobów jest nieodwracalną akcją. Zasoby w grupie zasobów nie będą możliwe do odzyskania po ich usunięciu.

Wprowadź nazwę grupy zasobów, aby potwierdzić, a następnie wybierz przycisk Usuń .

Wykonaj te same kroki dla pozostałych dwóch grup zasobów.

Następne kroki

Przejdź do następnego artykułu, aby dowiedzieć się, jak skonfigurować domenę niestandardową dla usługi Azure Front Door.