Konfigurowanie protokołu HTTPS w domenie niestandardowej usługi Azure Front Door przy użyciu witryny Azure Portal

Usługa Azure Front Door umożliwia domyślnie bezpieczne dostarczanie protokołu Transport Layer Security (TLS) do aplikacji podczas korzystania z własnych domen niestandardowych. Aby dowiedzieć się więcej o domenach niestandardowych, w tym o sposobie pracy domen niestandardowych z protokołem HTTPS, zobacz Domeny w usłudze Azure Front Door.

Usługa Azure Front Door obsługuje certyfikaty zarządzane przez platformę Azure i certyfikaty zarządzane przez klienta. Z tego artykułu dowiesz się, jak skonfigurować oba typy certyfikatów dla domen niestandardowych usługi Azure Front Door.

Wymagania wstępne

- Przed skonfigurowaniem protokołu HTTPS dla domeny niestandardowej należy najpierw utworzyć profil usługi Azure Front Door. Aby uzyskać więcej informacji, zobacz Tworzenie profilu usługi Azure Front Door.

- Jeśli nie masz jeszcze domeny niestandardowej, musisz najpierw kupić go u dostawcy domeny. Zobacz na przykład temat Buy a custom domain name (Kupowanie nazwy domeny niestandardowej).

- Jeśli używasz platformy Azure do hostowania domen DNS, musisz delegować system nazw domen dostawcy domeny (DNS) do usługi Azure DNS. Więcej informacji można znaleźć w temacie Delegowanie domeny do usługi DNS platformy Azure. W przeciwnym razie, jeśli używasz dostawcy domeny do obsługi domeny DNS, musisz ręcznie zweryfikować domenę, wprowadzając żądane rekordy TXT domeny DNS.

Certyfikaty zarządzane przez usługę Azure Front Door dla domen nienależących do platformy Azure

Jeśli masz własną domenę, a domena nie jest jeszcze skojarzona z inną usługą platformy Azure, która prewaliduje domeny usługi Azure Front Door, wykonaj następujące kroki:

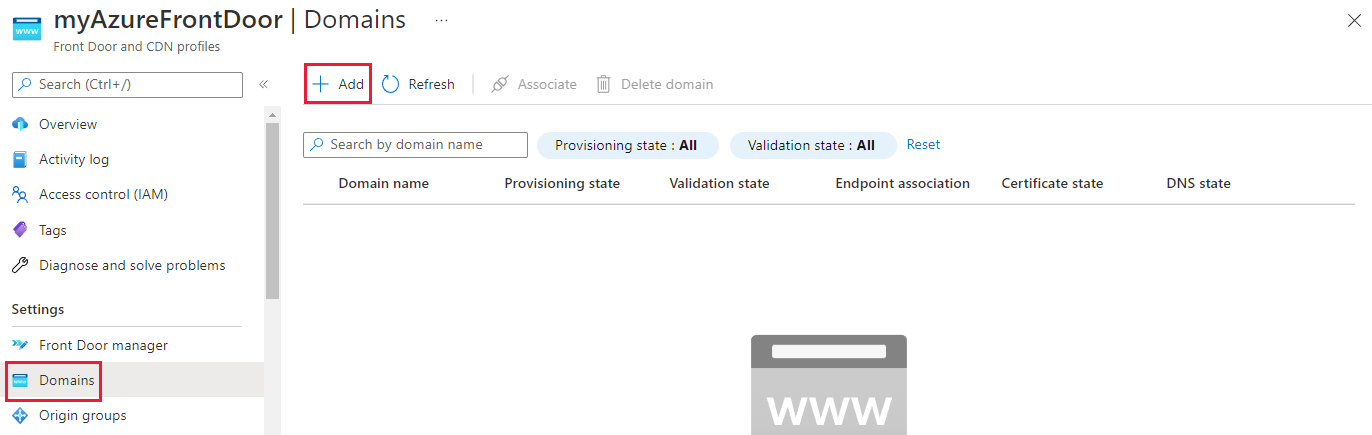

W obszarze Ustawienia wybierz pozycję Domeny dla profilu usługi Azure Front Door. Następnie wybierz pozycję + Dodaj , aby dodać nową domenę.

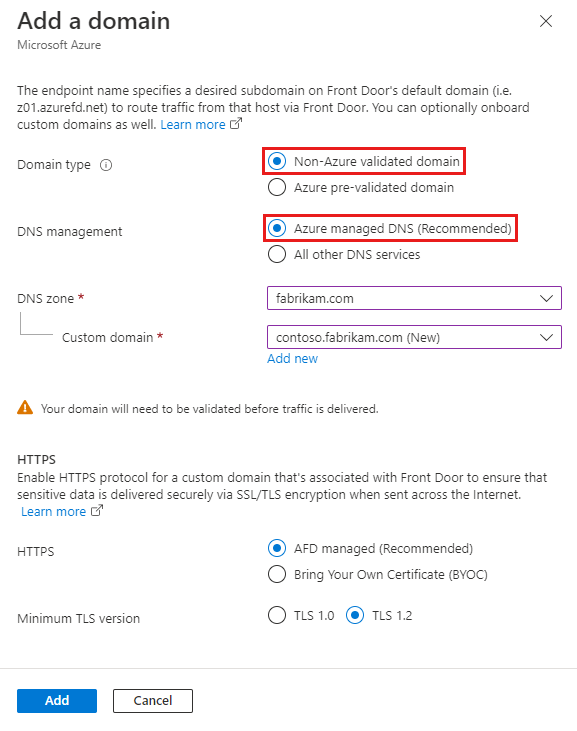

W okienku Dodawanie domeny wprowadź lub wybierz następujące informacje. Następnie wybierz pozycję Dodaj , aby dołączyć domenę niestandardową.

Ustawienie Wartość Typ domeny Wybierz wstępnie zweryfikowaną domenę spoza platformy Azure. Zarządzanie systemem DNS Wybierz pozycję Zarządzany system DNS platformy Azure (zalecane). Strefa DNS Wybierz strefę usługi Azure DNS, która hostuje domenę niestandardową. Domena niestandardowa Wybierz istniejącą domenę lub dodaj nową domenę. HTTPS Wybierz pozycję Zarządzane przez usługę AFD (zalecane). Zweryfikuj i skojarz domenę niestandardową z punktem końcowym, wykonując kroki umożliwiające włączenie domeny niestandardowej.

Po pomyślnym skojarzeniu domeny niestandardowej z punktem końcowym usługa Azure Front Door generuje certyfikat i wdraża go. Ten proces może potrwać od kilku minut do godziny.

Certyfikaty zarządzane przez platformę Azure dla wstępnie zwartych domen platformy Azure

Jeśli masz własną domenę, a domena jest skojarzona z inną usługą platformy Azure, która prewaliduje domeny dla usługi Azure Front Door, wykonaj następujące kroki:

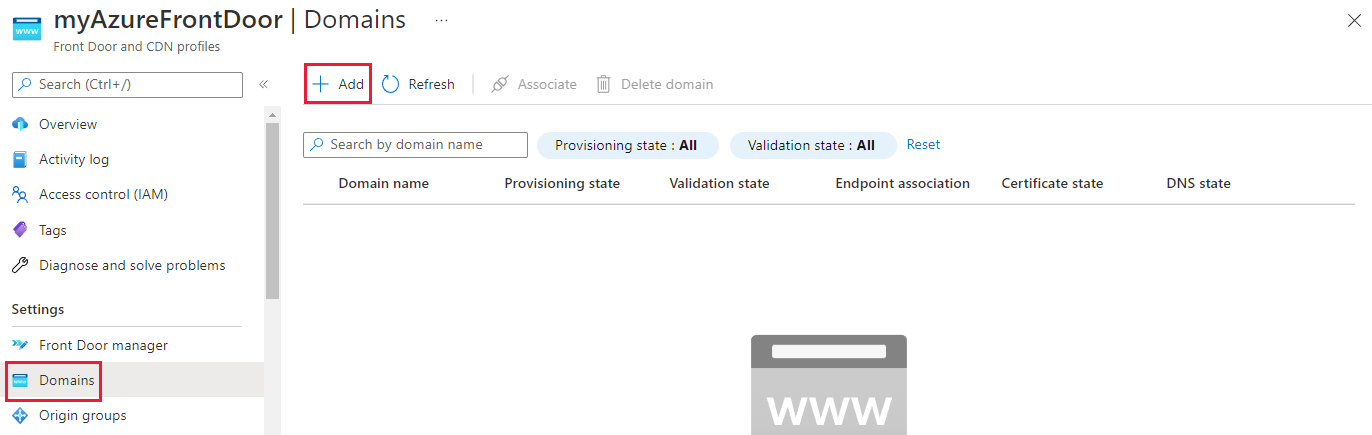

W obszarze Ustawienia wybierz pozycję Domeny dla profilu usługi Azure Front Door. Następnie wybierz pozycję + Dodaj , aby dodać nową domenę.

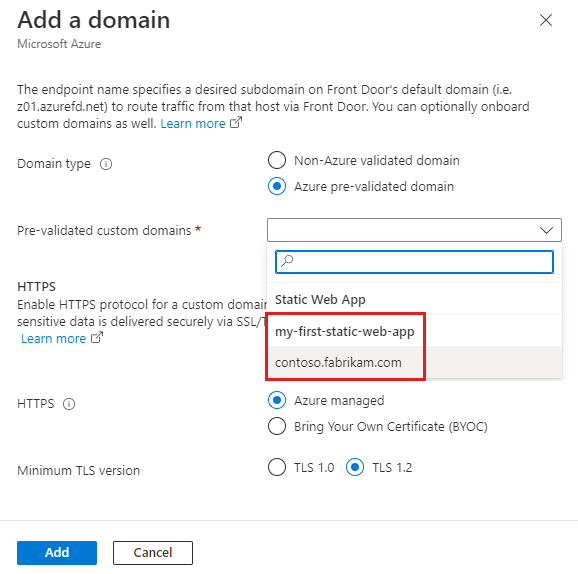

W okienku Dodawanie domeny wprowadź lub wybierz następujące informacje. Następnie wybierz pozycję Dodaj , aby dołączyć domenę niestandardową.

Ustawienie Wartość Typ domeny Wybierz wstępnie zweryfikowaną domenę platformy Azure. Wstępnie zweryfikowane domeny niestandardowe Wybierz niestandardową nazwę domeny z listy rozwijanej usług platformy Azure. HTTPS Wybierz pozycję Zarządzane przez platformę Azure. Zweryfikuj i skojarz domenę niestandardową z punktem końcowym, wykonując kroki umożliwiające włączenie domeny niestandardowej.

Po pomyślnym skojarzeniu domeny niestandardowej z punktem końcowym certyfikat zarządzany przez usługę Azure Front Door zostanie wdrożony w usłudze Azure Front Door. Ten proces może potrwać od kilku minut do godziny.

Używanie własnego certyfikatu

Możesz również użyć własnego certyfikatu TLS. Certyfikat TLS musi spełniać określone wymagania. Aby uzyskać więcej informacji, zobacz Wymagania dotyczące certyfikatów.

Przygotowanie własnego magazynu kluczy i certyfikat

Utwórz oddzielne wystąpienie usługi Azure Key Vault, w którym są przechowywane certyfikaty TLS usługi Azure Front Door. Aby uzyskać więcej informacji, zobacz Tworzenie wystąpienia usługi Key Vault. Jeśli masz już certyfikat, możesz przekazać go do nowego wystąpienia usługi Key Vault. W przeciwnym razie możesz utworzyć nowy certyfikat za pośrednictwem usługi Key Vault od jednego z partnerów urzędu certyfikacji.

Obecnie istnieją dwa sposoby uwierzytelniania usługi Azure Front Door w celu uzyskania dostępu do usługi Key Vault:

- Tożsamość zarządzana: usługa Azure Front Door używa tożsamości zarządzanej do uwierzytelniania w usłudze Key Vault. Ta metoda jest zalecana, ponieważ jest bezpieczniejsza i nie wymaga zarządzania poświadczeniami. Aby uzyskać więcej informacji, zobacz Używanie tożsamości zarządzanych w usłudze Azure Front Door. Przejdź do pozycji Wybierz certyfikat dla usługi Azure Front Door, aby wdrożyć , jeśli używasz tej metody.

- Rejestracja aplikacji: usługa Azure Front Door używa rejestracji aplikacji do uwierzytelniania w usłudze Key Vault. Ta metoda jest przestarzała i zostanie wycofana w przyszłości. Aby uzyskać więcej informacji, zobacz Używanie rejestracji aplikacji w usłudze Azure Front Door.

Ostrzeżenie

*Usługa Azure Front Door obecnie obsługuje tylko usługę Key Vault w tej samej subskrypcji. Wybranie usługi Key Vault w ramach innej subskrypcji powoduje niepowodzenie.

- Usługa Azure Front Door nie obsługuje certyfikatów z wielokropowymi algorytmami kryptografii krzywej. Ponadto certyfikat musi mieć kompletny łańcuch certyfikatów z certyfikatami liścia i certyfikatów pośrednich. Główny urząd certyfikacji musi być również częścią listy zaufanych urzędów certyfikacji firmy Microsoft.

Zarejestruj usługę Azure Front Door

Zarejestruj jednostkę usługi dla usługi Azure Front Door jako aplikację w identyfikatorze Entra firmy Microsoft przy użyciu programu Microsoft Graph PowerShell lub interfejsu wiersza polecenia platformy Azure.

Uwaga

- Ta akcja wymaga posiadania uprawnień administratora dostępu użytkowników w usłudze Microsoft Entra ID. Rejestracja musi być wykonywana tylko raz dla dzierżawy firmy Microsoft Entra.

- Identyfikatory aplikacji 205478c0-bd83-4e1b-a9d6-db63a3e1e1c8 i d4631e1e-daab-479b-be77-ccb713491fc0 są wstępnie zdefiniowane przez platformę Azure dla usługi Azure Front Door Standard i Premium we wszystkich dzierżawach i subskrypcjach platformy Azure. Usługa Azure Front Door (wersja klasyczna) ma inny identyfikator aplikacji.

W razie potrzeby zainstaluj program Microsoft Graph PowerShell w programie PowerShell na komputerze lokalnym.

Uruchom następujące polecenie za pomocą programu PowerShell:

Chmura publiczna platformy Azure:

New-MgServicePrincipal -AppId '205478c0-bd83-4e1b-a9d6-db63a3e1e1c8'Chmura platformy Azure dla instytucji rządowych:

New-MgServicePrincipal -AppId 'd4631ece-daab-479b-be77-ccb713491fc0'

Udziel usłudze Azure Front Door dostępu do magazynu kluczy

Udziel usłudze Azure Front Door uprawnień dostępu do certyfikatów na nowym koncie usługi Key Vault utworzonym specjalnie dla usługi Azure Front Door. Aby usługa Azure Front Door pobierała certyfikat, wystarczy udzielić GET uprawnień do certyfikatu i wpisu tajnego.

Na koncie usługi Key Vault wybierz pozycję Zasady dostępu.

Wybierz pozycję Dodaj nowe lub Utwórz, aby utworzyć nowe zasady dostępu.

W obszarze Uprawnienia wpisu tajnego wybierz pozycję Pobierz , aby zezwolić usłudze Azure Front Door na pobieranie certyfikatu.

W obszarze Uprawnienia certyfikatu wybierz pozycję Pobierz , aby zezwolić usłudze Azure Front Door na pobieranie certyfikatu.

W obszarze Wybierz podmiot zabezpieczeń wyszukaj ciąg 205478c0-bd83-4e1b-a9d6-db63a3e1e1c8 i wybierz pozycję Microsoft.AzureFrontDoor-Cdn. Wybierz opcję Dalej.

W obszarze Aplikacja wybierz pozycję Dalej.

Na stronie Przeglądanie + tworzenie wybierz pozycję Utwórz.

Uwaga

Jeśli magazyn kluczy jest chroniony za pomocą ograniczeń dostępu do sieci, upewnij się, że zezwalaj zaufanym usługi firmy Microsoft na dostęp do magazynu kluczy.

Usługa Azure Front Door może teraz uzyskać dostęp do tego magazynu kluczy i certyfikatów, które zawiera.

Wybierz certyfikat do wdrożenia dla usługi Azure Front Door

Powróć do usługi Azure Front Door w warstwie Standardowa/Premium w portalu.

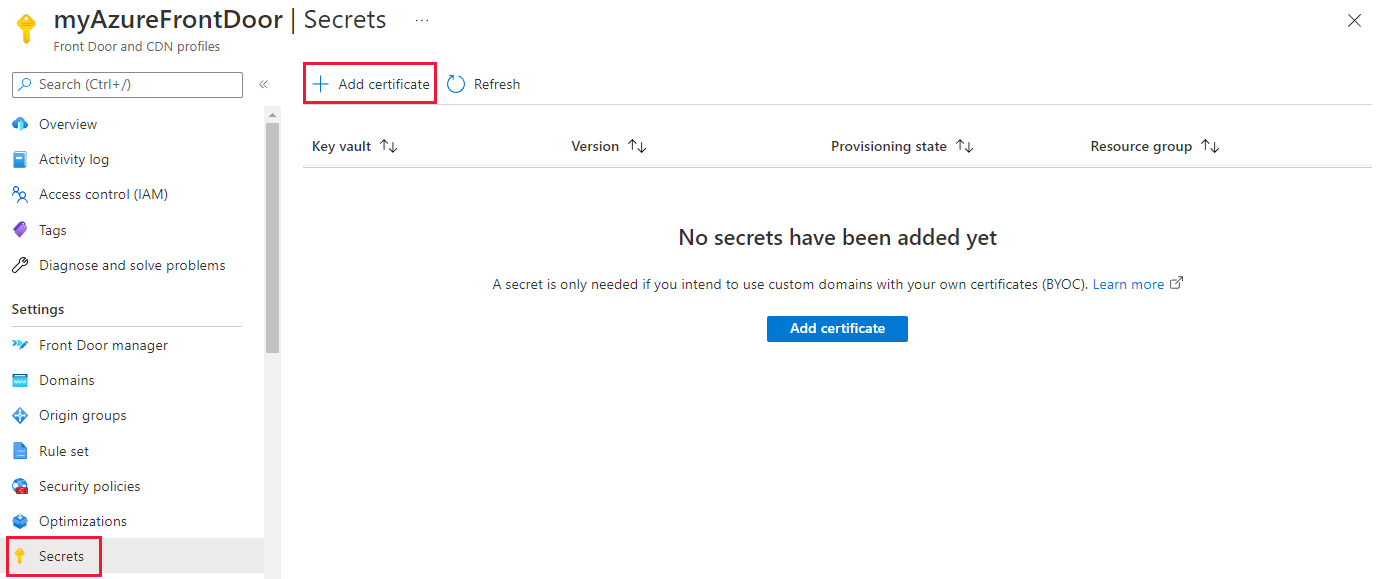

W obszarze Ustawienia przejdź do pozycji Wpisy tajne i wybierz pozycję + Dodaj certyfikat.

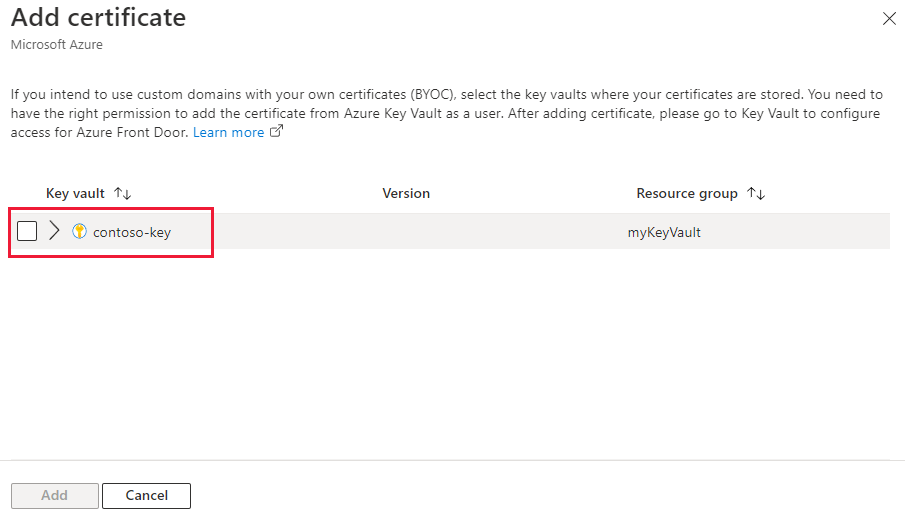

W okienku Dodawanie certyfikatu zaznacz pole wyboru certyfikatu, który chcesz dodać do usługi Azure Front Door Standard/Premium.

Po wybraniu certyfikatu należy wybrać wersję certyfikatu. Jeśli wybierzesz pozycję Najnowsze, usługa Azure Front Door automatycznie aktualizuje się za każdym razem, gdy certyfikat zostanie obrócony (odnawiany). Możesz również wybrać określoną wersję certyfikatu, jeśli wolisz samodzielnie zarządzać rotacją certyfikatów.

Pozostaw wybraną wersję jako Najnowsza , a następnie wybierz pozycję Dodaj.

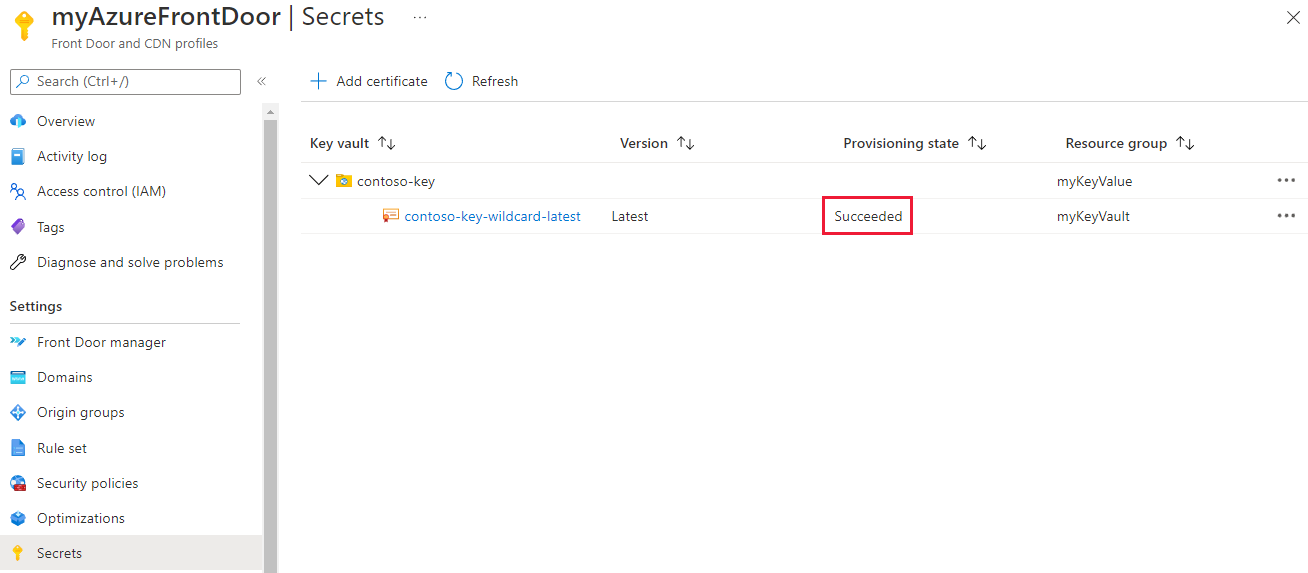

Po pomyślnym aprowizacji certyfikatu można go użyć podczas dodawania nowej domeny niestandardowej.

W obszarze Ustawienia przejdź do pozycji Domeny i wybierz pozycję + Dodaj , aby dodać nową domenę niestandardową. W okienku Dodawanie domeny w polu HTTPS wybierz pozycję Przynieś własny certyfikat (BYOC). W polu Wpis tajny wybierz certyfikat, którego chcesz użyć z listy rozwijanej.

Uwaga

Nazwa pospolita wybranego certyfikatu musi być zgodna z dodaną domeną niestandardową.

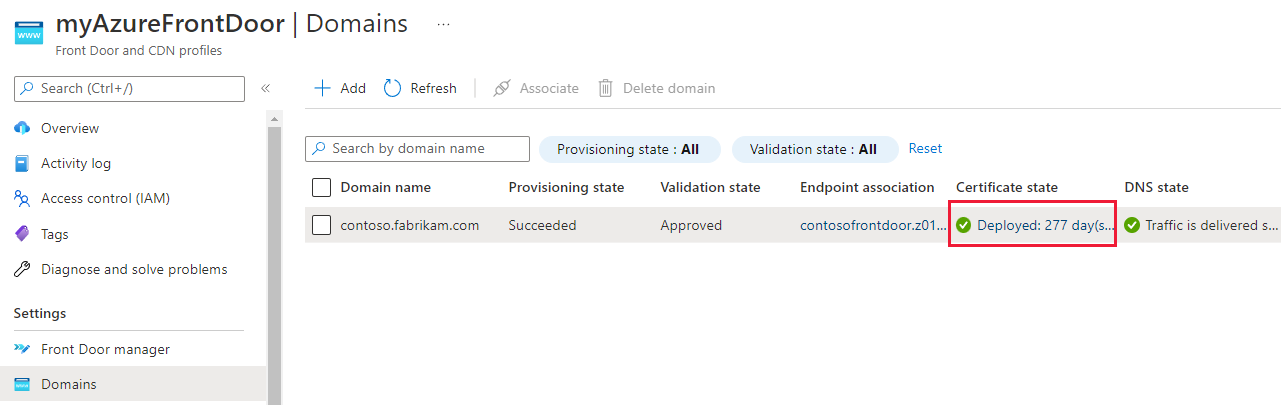

Postępuj zgodnie z instrukcjami wyświetlanymi na ekranie, aby zweryfikować certyfikat. Następnie skojarz nowo utworzoną domenę niestandardową z punktem końcowym zgodnie z opisem w temacie Konfigurowanie domeny niestandardowej.

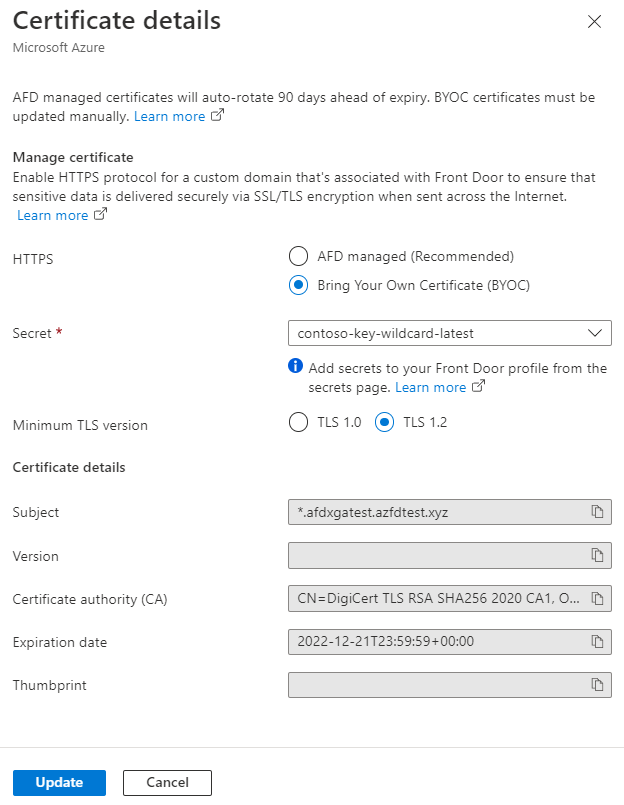

Przełączanie między typami certyfikatów

Można zmieniać ustawienie dla domeny między używaniem certyfikatu zarządzanego przez usługę Azure Front Door a certyfikatu zarządzanego przez klienta. Aby uzyskać więcej informacji, zobacz Domeny w usłudze Azure Front Door.

Wybierz stan certyfikatu, aby otworzyć okienko Szczegóły certyfikatu.

W okienku Szczegóły certyfikatu można zmienić między usługą Azure Front Door managed i Bring Your Own Certificate (BYOC).

Jeśli wybierzesz pozycję Bring Your Own Certificate (BYOC), wykonaj powyższe kroki, aby wybrać certyfikat.

Wybierz pozycję Aktualizuj, aby zmienić certyfikat skojarzony z domeną.

Następne kroki

- Dowiedz się więcej o buforowaniu za pomocą usługi Azure Front Door Standard/Premium.

- Omówienie domen niestandardowych w usłudze Azure Front Door.

- Dowiedz się więcej na temat kompleksowego protokołu TLS w usłudze Azure Front Door.