Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Dotyczy: ✔️ Front Door Premium

Ten artykuł przeprowadzi Cię przez proces konfigurowania usługi Azure Front Door Premium do prywatnego połączenia się ze źródłem konta magazynowego za pomocą usługi Azure Private Link.

Wymagania wstępne

- Konto platformy Azure z aktywną subskrypcją. Utwórz konto bezpłatnie.

Łącze prywatne. Aby uzyskać więcej informacji, zobacz Tworzenie usługi Private Link dla serwera internetowego pochodzenia.

Zaloguj się do witryny Azure Portal przy użyciu konta platformy Azure.

Łącze prywatne. Aby uzyskać więcej informacji, zobacz Utwórz usługę łącza prywatnego dla serwera źródłowego.

Azure Cloud Shell lub Azure CLI.

Kroki opisane w tym artykule umożliwiają interaktywne uruchamianie poleceń interfejsu wiersza polecenia platformy Azure w usłudze Azure Cloud Shell. Aby uruchomić polecenia w usłudze Cloud Shell, wybierz pozycję Otwórz usługę Cloud Shell w prawym górnym rogu bloku kodu. Wybierz pozycję Kopiuj , aby skopiować kod i wklej go w usłudze Cloud Shell, aby go uruchomić. Możesz również uruchomić usługę Cloud Shell z poziomu witryny Azure Portal.

Możesz również zainstalować interfejs wiersza polecenia platformy Azure lokalnie , aby uruchomić polecenia. Jeśli uruchamiasz Azure CLI lokalnie, zaloguj się do Azure używając polecenia az login.

Uwaga

Prywatne punkty końcowe wymagają, aby konto magazynu spełniało określone wymagania. Aby uzyskać więcej informacji, zobacz Using Private Endpoints for Azure Storage (Używanie prywatnych punktów końcowych dla usługi Azure Storage).

Włączanie usługi Private Link do konta magazynu w usłudze Azure Front Door

W tej sekcji zamapujesz usługę Private Link na prywatny punkt końcowy utworzony w sieci prywatnej usługi Azure Front Door.

W profilu usługi Azure Front Door Premium w obszarze Ustawienia wybierz pozycję Grupy źródeł.

Wybierz grupę źródeł zawierającą konto magazynowe, dla którego chcesz włączyć usługę Private Link.

Wybierz + Dodaj źródło konta magazynowego, aby dodać nowe źródło konta magazynowego lub wybierz wcześniej utworzone źródło konta magazynowego z listy.

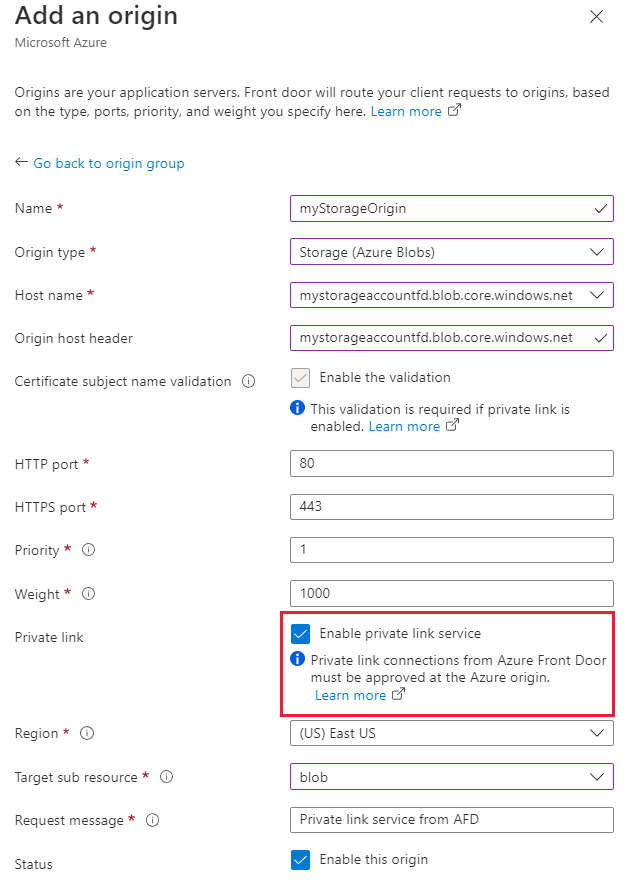

Aby skonfigurować blob magazynowy, z którym usługa Azure Front Door Premium ma nawiązać prywatne połączenie, wybierz lub wprowadź następujące wartości.

Ustawienie Wartość Nazwisko Wprowadź nazwę, aby zidentyfikować to źródło pamięci masowej. Typ pochodzenia Magazyn (Azure Blob Storage) Nazwa hosta Wybierz hosta z listy rozwijanej, która ma być źródłem. Nagłówek hosta pochodzenia Możesz dostosować nagłówek hosta źródła lub pozostawić go jako domyślny. Port HTTP 80 (wartość domyślna) Port HTTPS 443 (ustawienie domyślne) Priorytet Różne źródła mogą mieć różne priorytety w celu zapewnienia źródeł podstawowych, pomocniczych i kopii zapasowych. Waga 1000 (wartość domyślna). Przypisz wagi do różnych źródeł, gdy chcesz rozdzielać ruch. Rejon Wybierz region, który jest taki sam lub najbliżej źródła. Docelowy zasób podrzędny Typ podźródła zasobu wybranego wcześniej, do którego może uzyskać dostęp prywatny punkt końcowy. Możesz wybrać obiekt blob lub internet. Wiadomość żądania Niestandardowy komunikat, który ma być wyświetlany przy zatwierdzaniu prywatnego punktu końcowego.

Wybierz pozycję Dodaj , aby zapisać konfigurację.

Wybierz pozycję Aktualizuj , aby zapisać ustawienia grupy pochodzenia.

Uwaga

Upewnij się, że ścieżka źródłowa w regule routingu jest poprawnie skonfigurowana przy użyciu ścieżki pliku kontenera magazynu, aby można było pobierać pliki.

Użyj polecenia az afd origin create , aby utworzyć nowe źródło usługi Azure Front Door. Wartość private-link-location musi pochodzić z dostępnych regionów , a private-link-sub-resource-type wartość to blob.

az afd origin create --enabled-state Enabled \

--resource-group 'myResourceGroup' \

--origin-group-name 'og1' \

--origin-name 'mystorageorigin' \

--profile-name 'contosoAFD' \

--host-name 'mystorage.blob.core.windows.net' \

--origin-host-header 'mystorage.blob.core.windows.net' \

--http-port 80 \

--https-port 443 \

--priority 1 \

--weight 500 \

--enable-private-link true \

--private-link-location 'EastUS' \

--private-link-request-message 'AFD storage origin Private Link request.' \

--private-link-resource '/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/myResourceGroup/providers/Microsoft.Storage/storageAccounts/mystorage' \

--private-link-sub-resource-type blob

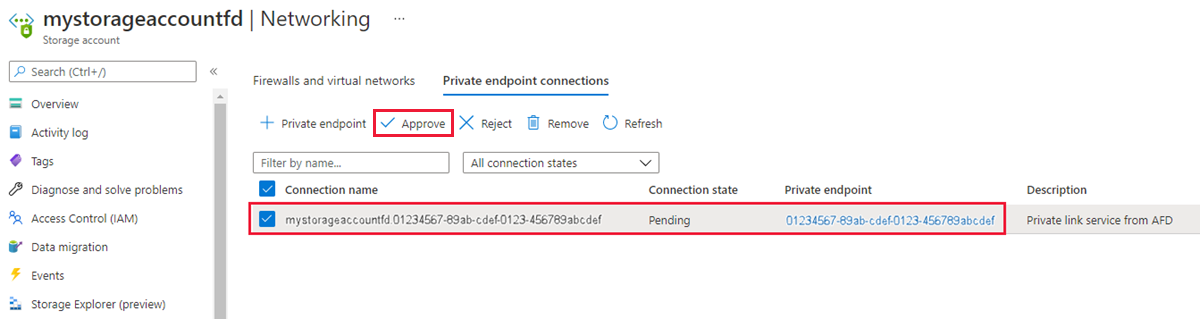

Zatwierdź połączenie prywatnego punktu końcowego usługi Front Door z kontem magazynu

Przejdź do konta magazynowego, dla którego skonfigurowano Private Link w poprzedniej sekcji.

W obszarze Ustawienia wybierz pozycję Sieć.

W obszarze Sieć wybierz pozycję Połączenia prywatnego punktu końcowego.

Wybierz oczekujące żądanie prywatnego punktu końcowego z usługi Azure Front Door Premium, a następnie wybierz pozycję Zatwierdź.

Użyj polecenia az network private-endpoint-connection list, aby wyświetlić listę prywatnych połączeń punktów końcowych dla konta przechowywania. Zwróć uwagę na

Resource IDpołączenie prywatnego punktu końcowego z danych wyjściowych.az network private-endpoint-connection list --name 'mystorage' --resource-group 'myResourceGroup' --type 'Microsoft.Storage/storageAccounts'Użyj polecenia az network private-endpoint-connection approve , aby zatwierdzić połączenie prywatnego punktu końcowego.

az network private-endpoint-connection approve --id '/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/myResourceGroup/providers/Microsoft.Storage/storageAccounts/mystorage/privateEndpointConnections/mystorage.aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e'

Nawiązanie połączenia po zatwierdzeniu trwa kilka minut. Po skonfigurowaniu możesz uzyskać dostęp do konta pamięci prywatnie za pośrednictwem usługi Azure Front Door Premium. Publiczny dostęp do Internetu do konta magazynu jest wyłączony po włączeniu prywatnego punktu końcowego.

Uwaga

Jeśli obiekt blob lub kontener na koncie magazynu nie zezwala na dostęp anonimowy, żądania wysyłane względem obiektu blob/kontenera powinny być autoryzowane. Jedną z opcji autoryzowania żądania jest użycie sygnatur dostępu współdzielonego.

Typowe błędy, których należy unikać

Poniżej przedstawiono typowe błędy podczas konfigurowania źródła z włączonym usługą Azure Private Link:

- Dodanie źródła za pomocą usługi Azure Private Link włączonej do istniejącej grupy pochodzenia zawierającej źródła publiczne. Usługa Azure Front Door nie zezwala na mieszanie źródeł publicznych i prywatnych w tej samej grupie źródeł.

- Nie używanie tokenów SAS podczas nawiązywania połączenia z kontem magazynu, które nie dopuszcza dostępu anonimowego.