Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Dotyczy: Azure Logic Apps (Zużycie + Standardowa)

Skonfiguruj tożsamość zarządzaną, gdy chcesz uwierzytelnić połączenia z przepływów pracy aplikacji Logic Apps do zasobów Azure chronionych przez Microsoft Entra. Ta tożsamość uzyskuje dostęp do chronionych zasobów w imieniu aplikacji logiki i eliminuje konieczność przechowywania poświadczeń, wpisów tajnych lub tokenów dostępu oraz zarządzania nimi. Ze względu na to zachowanie tożsamość zarządzana jest zalecana do uwierzytelniania. Platforma Azure zarządza tą tożsamością, aby zapewnić bezpieczeństwo szczegółów uwierzytelniania.

W usłudze Azure Logic Apps wiele łączników obsługuje oba typy tożsamości zarządzanych:

- Tożsamość przypisana przez system

- Tożsamość przypisana przez użytkownika

W tym przewodniku pokazano, jak wykonać następujące zadania:

- Skonfiguruj tożsamość przypisaną przez system w zasobie aplikacji logicznej.

- Utwórz i skonfiguruj tożsamość przypisaną przez użytkownika w zasobie aplikacji logicznej.

Ten przewodnik zawiera kroki dotyczące witryny Azure Portal i szablonu usługi Azure Resource Manager (szablon usługi ARM). W przypadku programu Azure PowerShell, interfejsu wiersza polecenia platformy Azure i interfejsu API REST platformy Azure zobacz:

| Narzędzie | Dokumentacja |

|---|---|

| Azure PowerShell |

-

Przypisane przez system - Przypisana przez użytkownika |

| Interfejs wiersza polecenia platformy Azure |

-

Przypisane przez system - Przypisana przez użytkownika |

| Interfejs REST API Azure |

-

Przypisane przez system - Przypisana przez użytkownika |

Aby uzyskać więcej informacji, zobacz:

- Co to są tożsamości zarządzane

- Typy tożsamości zarządzanych

- Łączniki obsługujące tożsamości zarządzane

- Zasoby platformy Azure obsługujące tożsamości zarządzane

Wymagania wstępne

Konto i subskrypcja platformy Azure. Uzyskaj bezpłatne konto platformy Azure.

Musisz użyć tej samej subskrypcji platformy Azure dla zasobu aplikacji logiki, tożsamości zarządzanej i docelowego zasobu platformy Azure, do którego chcesz uzyskać dostęp.

Zasób aplikacji logiki i przepływ pracy, w którym chcesz używać tożsamości zarządzanej.

Aby uzyskać więcej informacji, zobacz:

Docelowy zasób platformy Azure, do którego chcesz uzyskać dostęp.

Uprawnienia administratora firmy Microsoft Entra.

W dalszej części tego przewodnika musisz przypisać rolę platformy Azure do tożsamości zarządzanej z wymaganym dostępem w zasobie docelowym. W tym zadaniu potrzebne są uprawnienia umożliwiające przypisanie ról Azure do tożsamości w dzierżawie Microsoft Entra.

Zagadnienia dotyczące korzystania z tożsamości zarządzanych

Przed skonfigurowaniem i użyciem tożsamości zarządzanej w aplikacji Logic Apps zapoznaj się z następującymi zagadnieniami:

Zasób aplikacji logiki ma tylko jedną unikatową tożsamość przypisaną przez system.

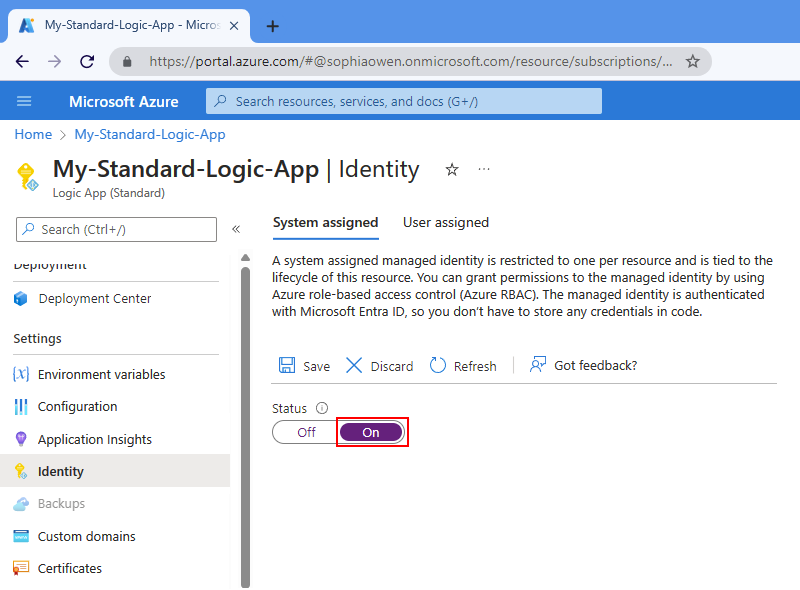

Domyślnie standardowe aplikacje logiki automatycznie włączają tożsamość przypisaną przez system.

Zasób aplikacji logiki może mieć tożsamość przypisaną przez system i co najmniej jedną tożsamość przypisaną przez użytkownika w tym samym czasie.

Aplikacja logiki może używać tożsamości przypisanej przez system lub przypisanej przez użytkownika, ale nie obu w tym samym czasie.

Aplikacja logiki może używać tylko jednej tożsamości przypisanej przez użytkownika naraz.

Zasób aplikacji logiki może współużytkować tę samą tożsamość przypisaną przez użytkownika w innych zasobach aplikacji logiki.

Można używać tożsamości zarządzanej na poziomie zasobu aplikacji logicznej oraz na poziomie połączenia.

W przypadku aplikacji logiki Standard opcja wdrożenia hybrydowego nie obsługuje uwierzytelniania tożsamości zarządzanej. Zamiast tego należy utworzyć i użyć rejestracji aplikacji.

Aby uzyskać więcej informacji, zobacz:

Łączniki obsługujące tożsamości zarządzane

Aby operacje wbudowanego i zarządzanego łącznika w usłudze Azure Logic Apps obsługiwały uwierzytelnianie tożsamości zarządzanej, muszą obsługiwać uwierzytelnianie OAuth w usłudze Microsoft Entra.

W poniższych tabelach przedstawiono przykładowe łączniki obsługujące uwierzytelnianie tożsamości zarządzanej w oparciu o typ aplikacji logiki.

| Typ łącznika | Obsługiwane łączniki |

|---|---|

| Wbudowana | — Azure API Management - Usługi aplikacyjne Azure — Azure Functions - HTTP - HTTP + webhook Uwaga: Operacje HTTP mogą uwierzytelniać połączenia z kontami usługi Azure Storage za zaporami platformy Azure przy użyciu tożsamości przypisanej przez system. Jednak operacje HTTP nie obsługują tożsamości przypisanej przez użytkownika do uwierzytelniania tych samych połączeń. |

| Zarządzana | - Azure App Service — Azure Automation — Azure Blob Storage Wystąpienie kontenera Azure — Azure Cosmos DB — Azure Data Explorer — Azure Data Factory — Azure Data Lake — Azure Digital Twins — Azure Event Grid — Azure Event Hubs — Azure IoT Central V2 — Azure Key Vault -Dzienniki usługi Azure Monitor — Kolejki platformy Azure — Azure Resource Manager — Azure Service Bus — Microsoft Sentinel — Azure Table Storage Azure – maszyna wirtualna - SQL Server |

Aby uzyskać bardziej pełną listę, zobacz:

- Typy uwierzytelniania dla wyzwalaczy i akcji z obsługą uwierzytelniania

- Usługi platformy Azure obsługujące tożsamości zarządzane dla zasobów platformy Azure

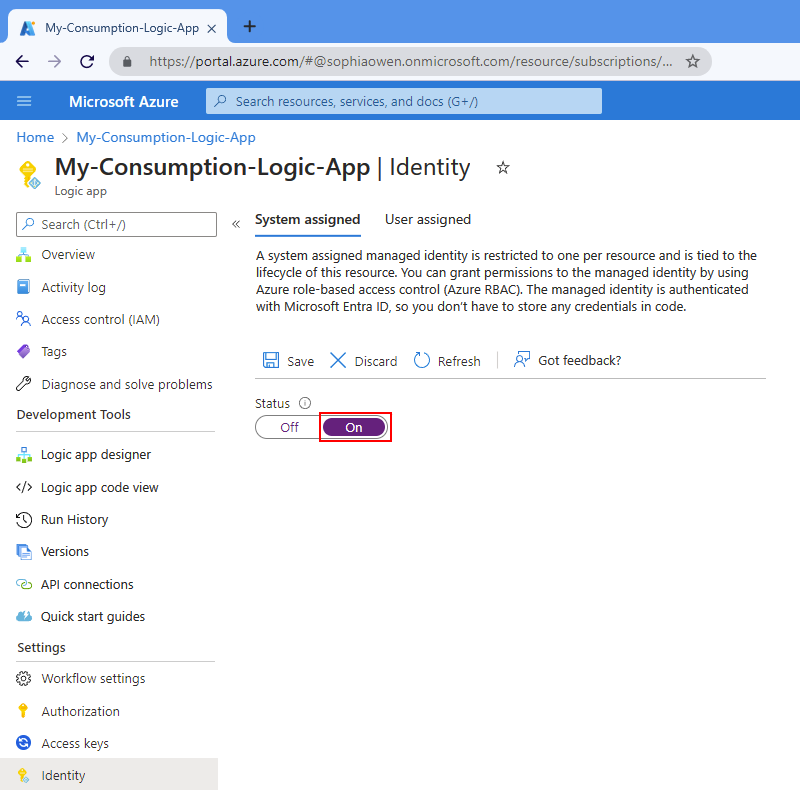

Włączanie tożsamości przypisanej przez system (portal)

Na podstawie typu aplikacji logiki wykonaj odpowiednie kroki dla witryny Azure Portal:

Na zasobie aplikacji logiki Consumption ręcznie włącz tożsamość przypisaną przez system.

W witrynie Azure Portal otwórz zasób aplikacji logiki Zużycie.

Na pasku bocznym aplikacji logiki w obszarze Ustawienia wybierz pozycję Tożsamość.

Na stronie Tożsamość w obszarze System przypisany wybierz pozycję Włączone, a następnie wybierz pozycję Zapisz. Aby potwierdzić, wybierz pozycję Tak.

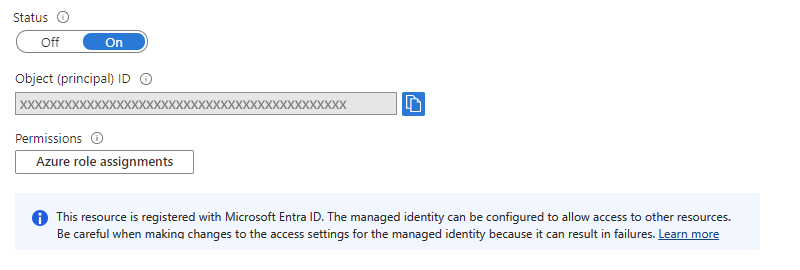

Zasób aplikacji logiki może teraz używać tożsamości przypisanej przez system. Ta tożsamość jest zarejestrowana w identyfikatorze Entra firmy Microsoft i jest reprezentowana przez identyfikator obiektu.

Własność Wartość Opis Identyfikator obiektu (głównego) < identity-resource-ID> Unikatowy identyfikator globalny (GUID), który reprezentuje tożsamość przydzieloną przez system dla aplikacji logicznej w dzierżawie Microsoft Entra.

Włącz tożsamość przypisaną przez system (szablon ARM)

Aby zautomatyzować tworzenie i wdrażanie zasobów aplikacji logiki, użyj szablonu usługi ARM.

W szablonie na poziomie głównym definicja zasobu aplikacji logiki wymaga obiektu z właściwością identity ustawioną type na SystemAssigned, na przykład:

{

"apiVersion": "2016-06-01",

"type": "Microsoft.logic/workflows",

"name": "[variables('logicappName')]",

"location": "[resourceGroup().location]",

"identity": {

"type": "SystemAssigned"

},

"properties": {},

<...>

}

Gdy platforma Azure tworzy definicję zasobu aplikacji logicznej, obiekt identity otrzymuje następujące właściwości principalId i tenantId.

"identity": {

"type": "SystemAssigned",

"principalId": "<principal-ID>",

"tenantId": "<Entra-tenant-ID>"

}

| Właściwość (JSON) | Wartość | Opis |

|---|---|---|

principalId |

< identyfikator podmiotu> | Globalnie unikatowy identyfikator (GUID) używany przez platformę Microsoft Entra do zarządzania głównym elementem usługi dla tożsamości zarządzanej w dzierżawie platformy Microsoft Entra. Ten identyfikator GUID czasami jest wyświetlany jako "identyfikator obiektu" lub objectID. |

tenantId |

< Microsoft-Entra-tenant-ID> | Globalnie unikatowy identyfikator (GUID), który reprezentuje dzierżawę firmy Microsoft Entra, w której aplikacja logiczna jest teraz członkiem. W dzierżawie firmy Microsoft Entra jednostka usługi ma taką samą nazwę jak wystąpienie aplikacji logiki. |

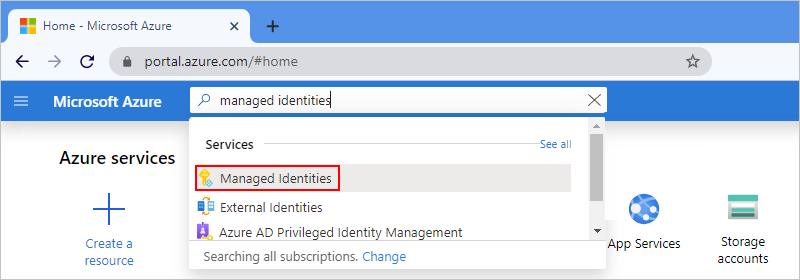

Tworzenie tożsamości przypisanej przez użytkownika (portal)

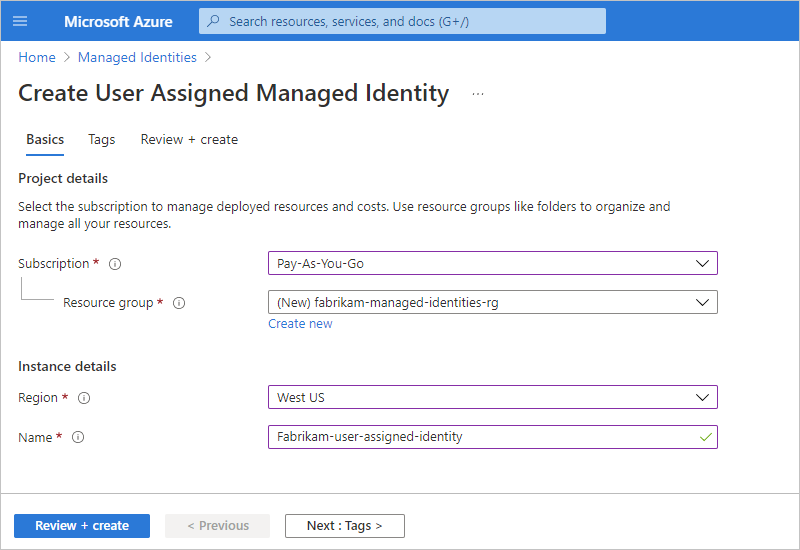

Musisz utworzyć tożsamość jako oddzielny zasób platformy Azure, zanim będzie można włączyć tożsamość przypisaną użytkownikowi na zasobie aplikacji logicznej typu Zużycie lub Standard.

W polu wyszukiwania witryny Azure Portal wprowadź ciąg

managed identities. Z listy wyników wybierz pozycję Tożsamości zarządzane.Na pasku narzędzi tożsamości zarządzanych wybierz pozycję Utwórz.

Wprowadź informacje o tożsamości zarządzanej, na przykład:

Własność Wymagane Wartość Opis Subskrypcja Tak < Nazwa subskrypcji platformy Azure> Nazwa subskrypcji platformy Azure. Grupa zasobów: Tak < nazwa-grupy-zasobów platformy Azure> Nazwa grupy zasobów platformy Azure. Utwórz nową grupę lub wybierz istniejącą grupę. W tym przykładzie zostanie utworzona nowa grupa o nazwie fabrikam-managed-identities-RG.Region Tak < Region świadczenia usługi Azure> Region świadczenia usługi Azure, w którym mają być przechowywane informacje o zasobie. W tym przykładzie użyto West US.Nazwa/nazwisko Tak < nazwa przypisanej przez użytkownika tożsamości> Nazwa do nadania tożsamości przypisanej użytkownikowi. W tym przykładzie użyto Fabrikam-user-assigned-identity.Zakres izolacji Nie. - Brak (ustawienie domyślne)

- RegionZakres efektywnego wykorzystania tożsamości zarządzanej. Po zakończeniu wybierz Przejrzyj i utwórz.

Po zweryfikowaniu informacji przez platformę Azure platforma Azure utworzy tożsamość zarządzaną. Teraz możesz dodać tożsamość przypisaną przez użytkownika do zasobu aplikacji logiki.

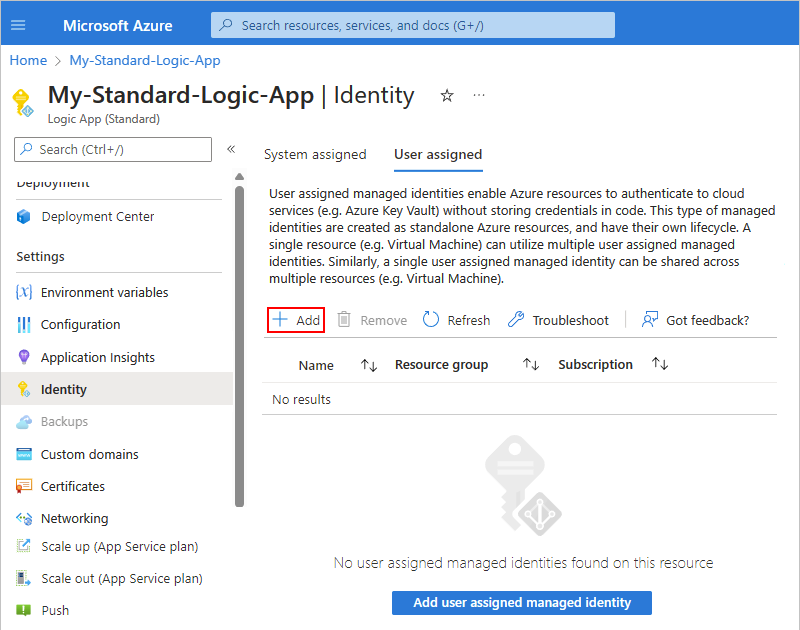

Dodawanie tożsamości przypisanej przez użytkownika do aplikacji Logic (portal)

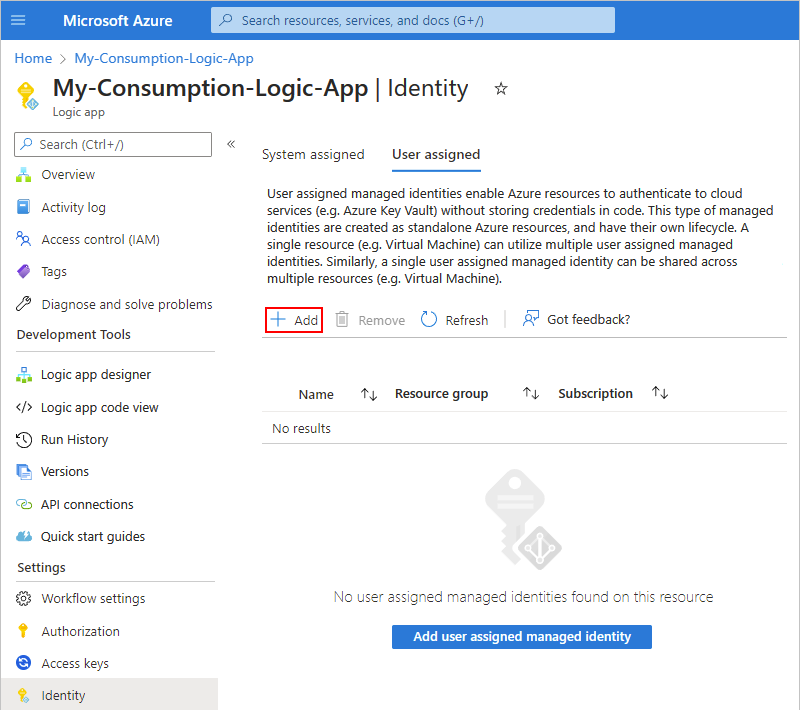

Po utworzeniu tożsamości przypisanej przez użytkownika dodaj ją do zasobu aplikacji logiki typu zużycie lub Standard.

W portalu Azure otwórz zasób aplikacji logiki Consumption.

Na pasku bocznym aplikacji logiki w obszarze Ustawienia wybierz pozycję Tożsamość.

Na stronie Tożsamość wybierz pozycję Przypisany użytkownik, a następnie wybierz pozycję Dodaj.

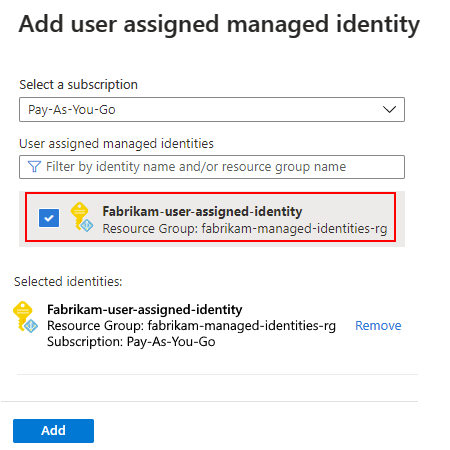

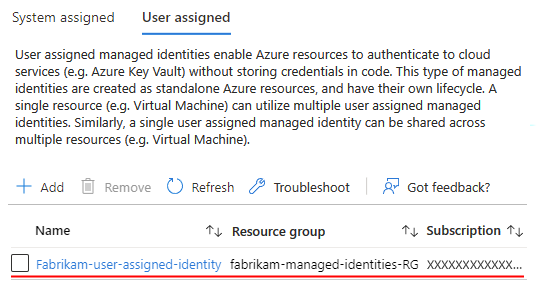

W okienku Dodawanie przypisanej przez użytkownika zarządzanej tożsamości wykonaj następujące kroki:

Z listy Wybierz subskrypcję wybierz subskrypcję platformy Azure.

Z listy tożsamości zarządzanych wybierz tożsamość przypisaną przez użytkownika, którą chcesz.

Aby przefiltrować listę, w polu wyszukiwania Tożsamości zarządzane przypisane przez użytkownika wprowadź nazwę tożsamości lub grupy zasobów, na przykład:

Po zakończeniu wybierz pozycję Dodaj.

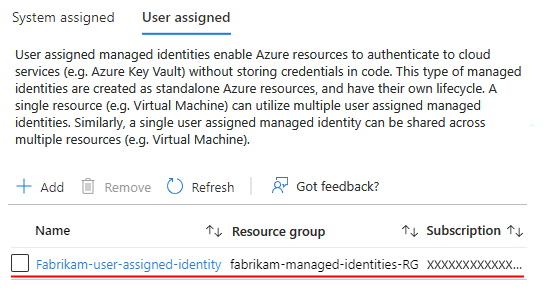

Aplikacja logiki jest teraz skojarzona z tożsamością przypisaną przez użytkownika.

Tworzenie tożsamości przypisanej przez użytkownika (szablon ARM)

Aby zautomatyzować tworzenie i wdrażanie zasobów aplikacji logiki, użyj szablonu usługi ARM. Te szablony obsługują tożsamości przypisane przez użytkownika do uwierzytelniania.

W sekcji szablonu resources definicja zasobu aplikacji logiki wymaga następujących elementów:

- Obiekt

identityz właściwością ustawionątypenaUserAssigned. - Obiekt podrzędny

userAssignedIdentitiesokreślający przypisany przez użytkownika zasób i nazwę.

Przykład poniżej przedstawia definicję zasobu logicznej aplikacji typu Consumption oraz przepływu pracy dla żądania HTTP PUT z nieparametryzowanym obiektem identity. Odpowiedź na żądanie PUT i kolejną operację GET obejmuje również ten obiekt identity.

Zasób aplikacji logiki w trybie konsumpcyjnym może mieć zarówno tożsamość przypisaną przez system, jak i wiele tożsamości przypisanych przez użytkownika.

{

"$schema": "https://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {<template-parameters>},

"resources": [

{

"apiVersion": "2016-06-01",

"type": "Microsoft.logic/workflows",

"name": "[variables('logicappName')]",

"location": "[resourceGroup().location]",

"identity": {

"type": "UserAssigned",

"userAssignedIdentities": {

"/subscriptions/<Azure-subscription-ID>/resourceGroups/<Azure-resource-group-name>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<user-assigned-identity-name>": {}

}

},

"properties": {

"definition": {<logic-app-workflow-definition>}

},

"parameters": {},

"dependsOn": []

},

],

"outputs": {}

}

Jeśli szablon zawiera definicję zasobu tożsamości zarządzanej, możesz sparametryzować identity obiekt. W poniższym przykładzie pokazano, jak obiekt podrzędny userAssignedIdentities odwołuje się do zmiennej userAssignedIdentityName zdefiniowanej w sekcji variables szablonu. Ta zmienna odwołuje się do identyfikatora zasobu przypisanego przez użytkownika dla jego tożsamości.

{

"$schema": "https://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"Template_LogicAppName": {

"type": "string"

},

"Template_UserAssignedIdentityName": {

"type": "securestring"

}

},

"variables": {

"logicAppName": "[parameters('Template_LogicAppName')]",

"userAssignedIdentityName": "[parameters('Template_UserAssignedIdentityName')]"

},

"resources": [

{

"apiVersion": "2016-06-01",

"type": "Microsoft.logic/workflows",

"name": "[variables('logicAppName')]",

"location": "[resourceGroup().location]",

"identity": {

"type": "UserAssigned",

"userAssignedIdentities": {

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities/', variables('userAssignedIdentityName'))]": {}

}

},

"properties": {

"definition": {<logic-app-workflow-definition>}

},

"parameters": {},

"dependsOn": [

"[resourceId('Microsoft.ManagedIdentity/userAssignedIdentities/', variables('userAssignedIdentityName'))]"

]

},

{

"apiVersion": "2018-11-30",

"type": "Microsoft.ManagedIdentity/userAssignedIdentities",

"name": "[parameters('Template_UserAssignedIdentityName')]",

"location": "[resourceGroup().location]",

"properties": {}

}

]

}

Gdy szablon tworzy definicję zasobu aplikacji logiki, identity obiekt zawiera następujące principalId właściwości i clientId :

"identity": {

"type": "UserAssigned",

"userAssignedIdentities": {

"<resource-ID>": {

"principalId": "<principal-ID>",

"clientId": "<client-ID>"

}

}

}

| Właściwość (JSON) | Wartość | Opis |

|---|---|---|

principalId |

< identyfikator podmiotu> | Globalnie unikatowy identyfikator (GUID), którego firma Microsoft Entra używa do zarządzania obiektem jednostki usługi dla tożsamości zarządzanej w dzierżawie firmy Microsoft Entra. Ten identyfikator GUID czasami jest wyświetlany jako "identyfikator obiektu" lub objectID. W dzierżawie Microsoft Entra, główna jednostka usługi ma taką samą nazwę jak wystąpienie aplikacji logiki. |

clientId |

< ID klienta> | Globalnie unikatowy identyfikator (GUID), który reprezentuje tożsamość aplikacji logiki i określa tożsamość do użycia podczas wywołań środowiska uruchomieniowego. |

Aby uzyskać więcej informacji na temat szablonów usługi Azure Resource Manager i tożsamości zarządzanych dla usługi Azure Functions, zobacz Szablon usługi ARM — Azure Functions.

Przyznawanie dostępu do zasobu tożsamości

Aby można było użyć tożsamości zarządzanej do uwierzytelniania, należy udzielić tożsamości dostępu do docelowego chronionego zasobu platformy Azure. Sposób konfigurowania dostępu może się różnić w zależności od zasobu docelowego, na przykład:

Azure role-based access control (RBAC) (Kontrola dostępu oparta na rolach na platformie Azure)

Niektóre zasoby Azure, takie jak konta magazynowe, wymagają użycia kontroli dostępu opartej na rolach (RBAC) w celu przypisania roli do zasobu docelowego, zapewniając niezbędne uprawnienia dla Twojej tożsamości.

Aby na przykład nadać tożsamości zarządzanej dostęp do konta Blob Storage na platformie Azure, musisz przypisać odpowiednią rolę Azure do tożsamości, aby mogła ona korzystać z zasobu konta magazynu.

W tej sekcji przedstawiono sposób przypisywania roli przy użyciu witryny Azure Portal i szablonu usługi Azure Resource Manager (szablonu usługi ARM).

W przypadku programu Azure PowerShell, interfejsu wiersza polecenia platformy Azure i interfejsu API REST platformy Azure zobacz:

Narzędzie Dokumentacja Azure PowerShell Dodaj przypisanie roli Interfejs wiersza polecenia platformy Azure Dodaj przypisanie roli Interfejs REST API Azure Dodaj przypisanie roli Zasady dostępu

Inne zasoby platformy Azure, takie jak magazyny kluczy, umożliwiają również utworzenie zasad dostępu w zasobie docelowym z niezbędnymi uprawnieniami dla tożsamości.

Można na przykład utworzyć zasady dostępu w zasobie magazynu kluczy, aby przypisać niezbędne uprawnienia do tożsamości zarządzanej.

W tej sekcji pokazano, jak utworzyć zasady dostępu przy użyciu witryny Azure Portal.

W przypadku szablonów usługi Resource Manager, programu Azure PowerShell i interfejsu wiersza polecenia platformy Azure zobacz:

Narzędzie Dokumentacja Szablon usługi Azure Resource Manager (szablon ARM) Definicja zasobu zasad dostępu usługi Key Vault Azure PowerShell Przypisywanie zasad dostępu do usługi Key Vault Interfejs wiersza polecenia platformy Azure Przypisywanie zasad dostępu do usługi Key Vault

Dostęp tożsamości zarządzanej do zasobów wyższego poziomu

Jeśli tożsamość zarządzana ma dostęp do zasobu w tej samej subskrypcji, tożsamość może uzyskiwać dostęp tylko do tego zasobu, a nie innych zasobów w hierarchii nadrzędnej tego zasobu. W projektancie przepływu pracy niektóre wyzwalacze i akcje wymagają, aby najpierw wybrać subskrypcję lub grupę zasobów, zanim będzie można wybrać zasób docelowy. Jeśli tożsamość nie ma dostępu do tych zasobów wyższego poziomu, projektant nie wyświetla zasobu docelowego.

Aby rozwiązać ten problem, należy najpierw wybrać dostęp tożsamości do każdego zasobu wyższego poziomu.

W innych sytuacjach tożsamość musi mieć dostęp do zasobu, w którym została włączona. Załóżmy na przykład, że masz akcję przepływu pracy, która aktualizuje ustawienia aplikacji w nadrzędnej aplikacji logiki przepływu pracy. Jeśli akcja używa tożsamości zarządzanej do uzyskiwania dostępu do tych ustawień, nadaj tożsamości dostęp do tej nadrzędnej aplikacji logiki.

Przypisywanie dostępu opartego na rolach do tożsamości zarządzanej (portalu)

W przypadku zasobów platformy Azure, które wymagają przypisania roli dla tożsamości zarządzanej, wykonaj następujące kroki:

W witrynie Azure Portal otwórz zasób, do którego tożsamość potrzebuje dostępu.

W tym przykładzie jako docelowy zasób platformy Azure jest używane konto magazynowe.

Na pasku bocznym zasobu wybierz pozycję Kontrola dostępu (zarządzanie dostępem i tożsamościami).

Na pasku narzędzi strony Kontrola dostępu (IAM) wybierz pozycję Dodaj>przypisanie roli.

Uwaga

Jeśli nie możesz wybrać pozycji Dodaj przypisanie roli, nie masz uprawnień do przypisywania ról. Potrzebujesz uprawnień administratora firmy Microsoft Entra , aby można było przypisywać role do tożsamości zarządzanych.

Aby przypisać wymaganą rolę do tożsamości zarządzanej, wykonaj następujące kroki:

Na karcie Rola znajdź i wybierz wbudowaną rolę firmy Microsoft Entra , która zapewnia tożsamości wymagany dostęp do bieżącego zasobu, a następnie wybierz pozycję Dalej.

W tym przykładzie wybrano rolę o nazwie Współautor danych obiektu blob Storage. Ta rola zapewnia dostęp do zapisu do zawartości obiektów blob w kontenerze usługi Azure Storage.

Aby uzyskać więcej informacji, zobacz Role, które uzyskują dostęp do zawartości obiektu blob w kontenerze usługi Azure Storage.

Na karcie Członkowie wykonaj następujące kroki, aby wybrać tożsamość zarządzaną:

W obszarze Przypisz dostęp do wybierz Tożsamość zarządzaną.

W obszarze Dodaj członków wybierz pozycję + Wybierz członków.

W okienku Wybieranie tożsamości zarządzanych wybierz subskrypcję platformy Azure.

Na podstawie swojej tożsamości zarządzanej wybierz typ tożsamości zarządzanej, a następnie wybierz swoją tożsamość zarządzaną.

Typ tożsamości zarządzanej Opis Tożsamość zarządzana przypisana przez użytkownika Wyświetl i wybierz włączoną tożsamość zarządzaną przypisaną przez użytkownika w dowolnym zasobie platformy Azure. Wszystkie tożsamości zarządzane przypisane przez system Wyświetl i wybierz włączoną tożsamość zarządzaną przypisaną przez system w dowolnym zasobie platformy Azure. Aplikacja logiki Wyświetl i wybierz włączoną tożsamość zarządzaną tylko dla zasobów aplikacji Logic Apps. Po zakończeniu wybierz pozycję Wybierz.

Aby uzyskać więcej informacji, zobacz:

Uwierzytelnij wyzwalacz lub akcję przy użyciu tożsamości zarządzanej.

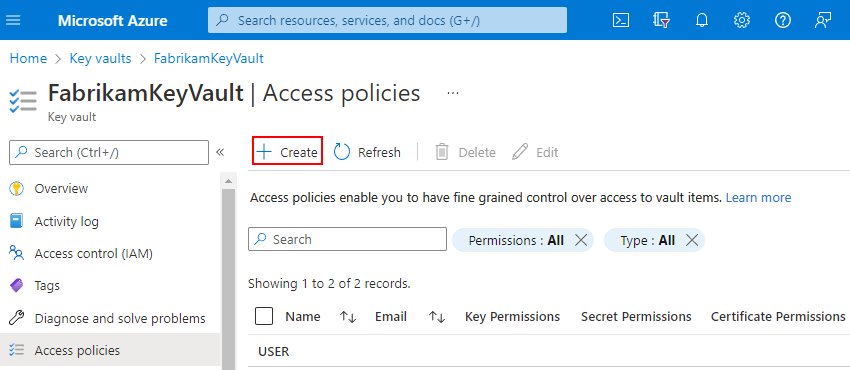

Tworzenie zasad dostępu w witrynie Azure Portal

W przypadku zasobów platformy Azure, w których chcesz utworzyć zasady dostępu dla tożsamości zarządzanej, wykonaj następujące kroki:

W witrynie Azure Portal otwórz zasób, do którego tożsamość potrzebuje dostępu.

W tym przykładzie jako docelowy zasób platformy Azure jest używany magazyn kluczy.

Na pasku bocznym zasobu wybierz pozycję Zasady dostępu.

Uwaga

Jeśli zasób nie ma opcji Zasady dostępu , przypisz rolę.

Na pasku narzędzi strony wybierz pozycję Utwórz , aby otworzyć okienko Tworzenie zasad dostępu .

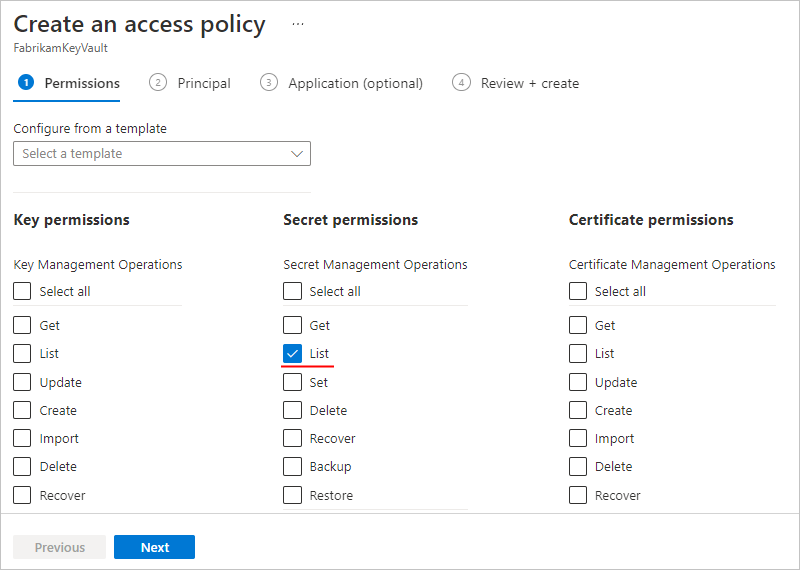

Na karcie Uprawnienia wybierz uprawnienia, których tożsamość potrzebuje do uzyskania dostępu do zasobu docelowego.

Aby na przykład użyć tożsamości z akcją Listowanie tajemnic łącznika zarządzanego usługi Azure Key Vault, tożsamość musi mieć uprawnienia do listowania. W tym scenariuszu w kolumnie Uprawnienia sekretu wybierz Lista.

Po zakończeniu wybierz przycisk Dalej.

Na karcie Podmiot wybierz tożsamość zarządzaną.

W tym przykładzie wybrano tożsamość przypisaną przez użytkownika.

Pomiń opcjonalny krok Aplikacja , wybierz pozycję Dalej i zakończ tworzenie zasad dostępu.

Uwierzytelnij wyzwalacz lub akcję, używając tożsamości zarządzanej.

Uwierzytelnianie dostępu przy użyciu tożsamości zarządzanej

W tej sekcji pokazano, jak używać tożsamości zarządzanej do uwierzytelniania dostępu dla wyzwalacza przepływu pracy lub akcji obsługującej uwierzytelnianie tożsamości zarządzanej. W tym przykładzie nadal można skonfigurować dostęp dla tożsamości zarządzanej przy użyciu kontroli dostępu opartej na rolach i konta usługi Azure Storage. Chociaż docelowy zasób platformy Azure może się różnić, ogólne kroki są w większości podobne.

Ważne

Jeśli masz funkcję platformy Azure, w której chcesz użyć tożsamości przypisanej przez system, najpierw włącz uwierzytelnianie dla usługi Azure Functions.

W poniższych krokach pokazano, jak używać tożsamości zarządzanej przy użyciu witryny Azure Portal. Aby użyć tożsamości zarządzanej w podstawowej definicji JSON przy użyciu edytora kodu, zobacz Uwierzytelnianie tożsamości zarządzanej.

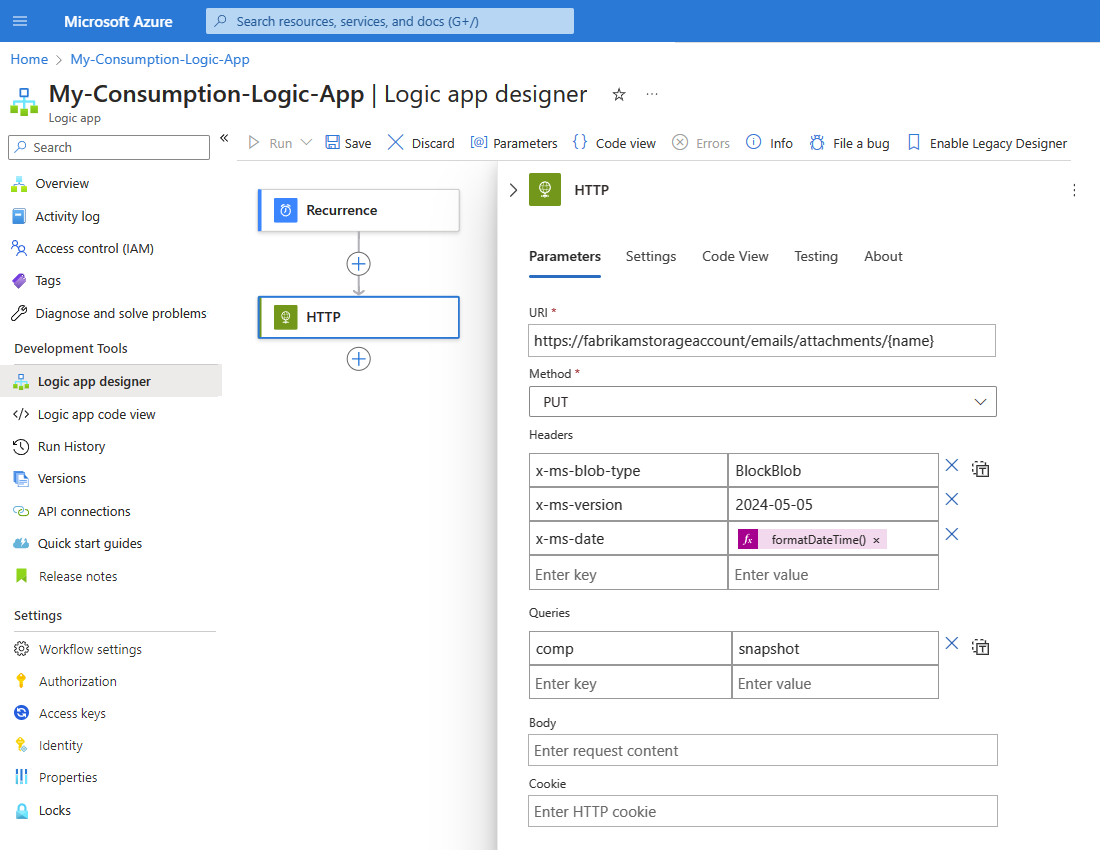

W witrynie Azure Portal otwórz zasób aplikacji logiki Zużycie.

Dodaj wyzwalacz lub akcję, która obsługuje tożsamości zarządzane, jeśli jeszcze tego nie zrobiono.

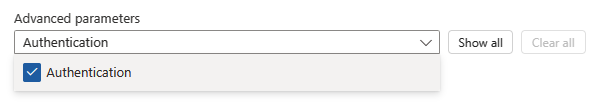

W wyzwalaczu lub akcji wykonaj następujące kroki:

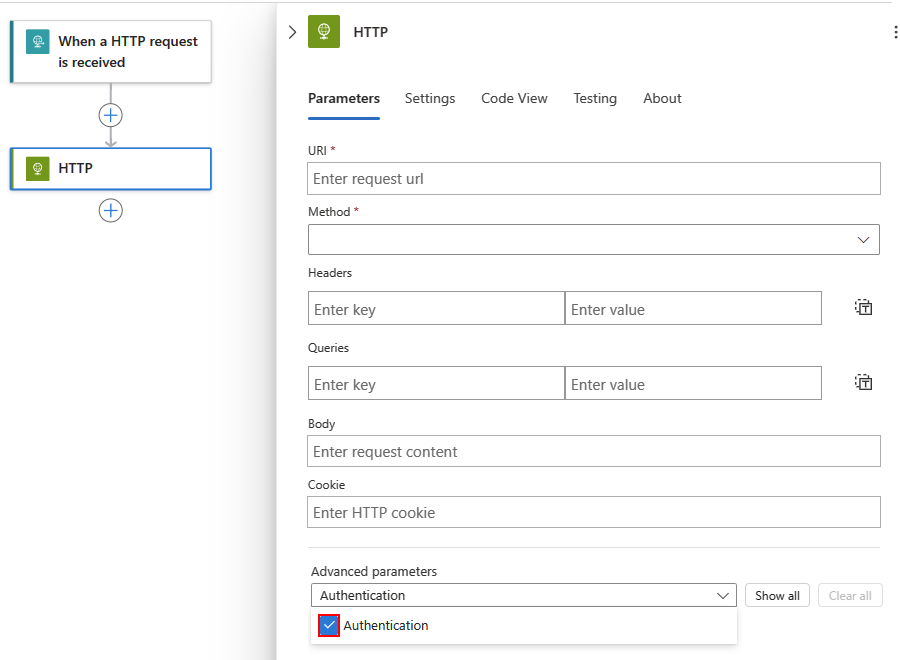

Operacje wbudowane

Te kroki używają akcji HTTP jako przykładu.

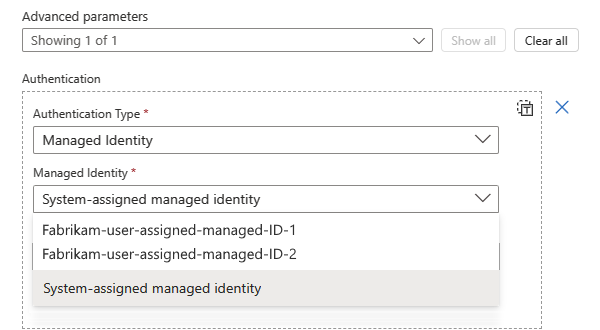

Z listy Parametry zaawansowane wybierz parametr Authentication (Uwierzytelnianie).

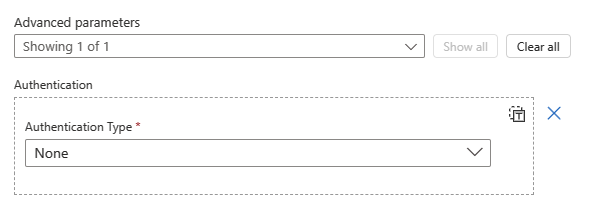

Zostanie wyświetlona zarówno lista Parametr uwierzytelniania , jak i Typ uwierzytelniania , na przykład:

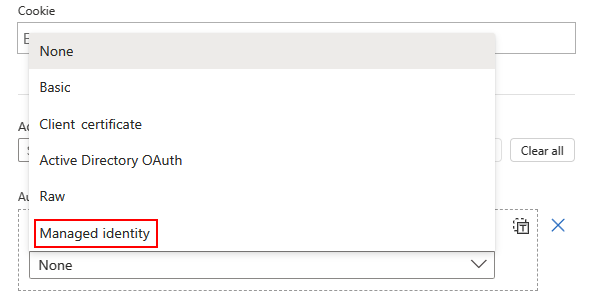

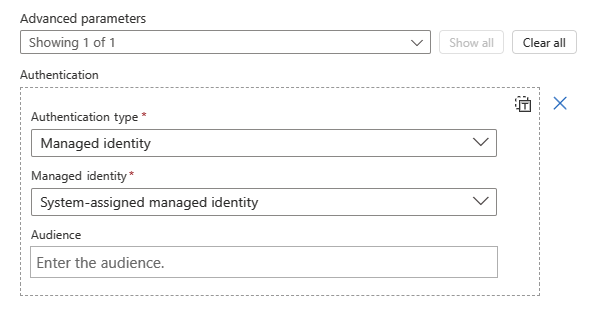

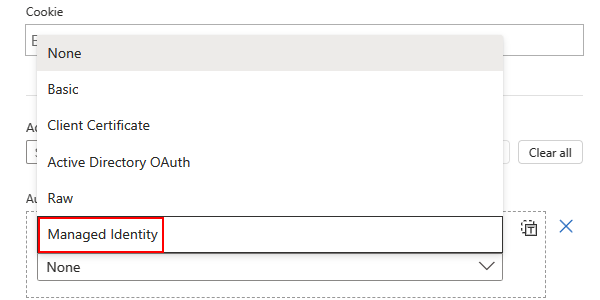

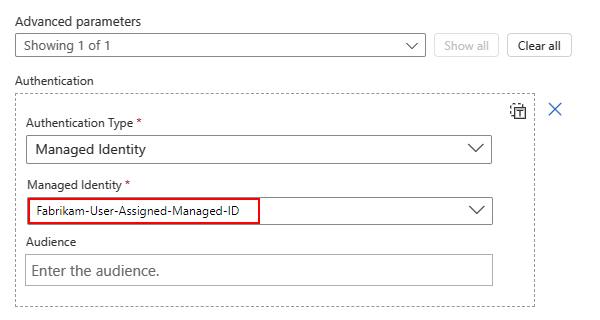

Z listy Typ uwierzytelniania wybierz pozycję Tożsamość zarządzana.

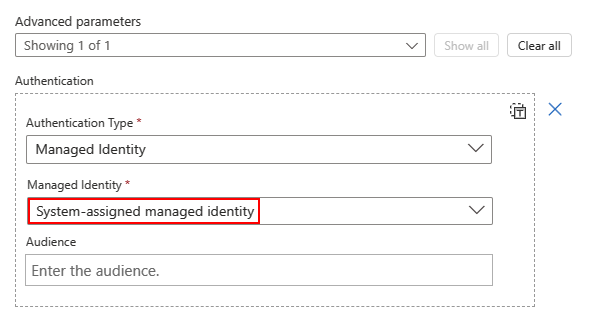

Sekcja Uwierzytelnianie zawiera teraz następujące opcje:

Parametr Opis Tożsamość zarządzana Tożsamość zarządzana do użycia. Audiencja Pojawia się na określonych wyzwalaczach i akcjach, aby można było ustawić identyfikator zasobu dla docelowego zasobu lub usługi platformy Azure.

Domyślnie parametr Audience używa identyfikatorahttps://management.azure.com/zasobu, który jest identyfikatorem zasobu dla usługi Azure Resource Manager.Z listy Tożsamość zarządzana wybierz odpowiednią tożsamość, na przykład:

Uwaga

Domyślnie tożsamość zarządzana przypisana przez system jest wybraną opcją, nawet jeśli nie włączysz żadnych tożsamości zarządzanych. Jednak aby pomyślnie użyć tożsamości zarządzanej, musisz najpierw włączyć tę tożsamość w aplikacji logicznej. Aplikacje logiki typu konsumpcyjnego nie włączają automatycznie tożsamości systemowej, w przeciwieństwie do aplikacji logiki w warstwie standardowej.

Aby uzyskać więcej informacji, zobacz Przykład: Uwierzytelnianie wbudowanego wyzwalacza lub akcji przy użyciu tożsamości zarządzanej.

Operacje łącznika zarządzanego

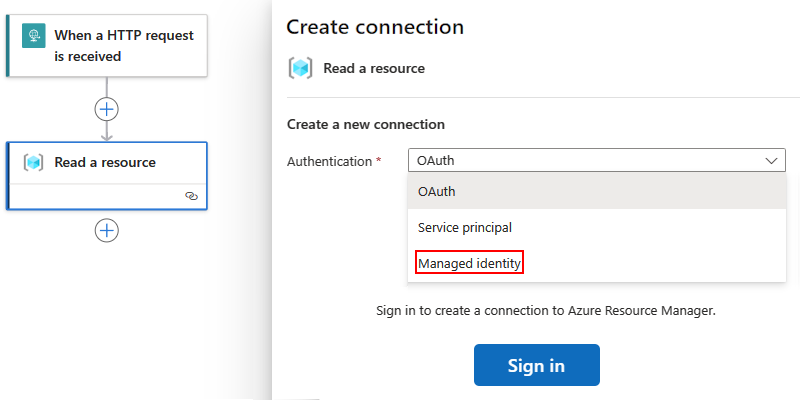

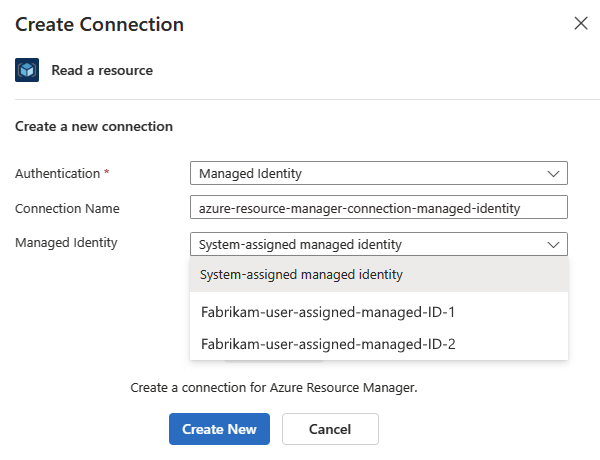

W okienku Tworzenie połączenia z listy Uwierzytelnianie wybierz pozycję Tożsamość zarządzana, na przykład:

W następnym okienku w polu Nazwa połączenia wprowadź nazwę, która ma być używana dla połączenia.

Na podstawie łącznika wybierz jedną z następujących opcji:

Jednouwierzytelnianie: te łączniki obsługują tylko jeden typ uwierzytelniania, który jest tożsamością zarządzaną w tym przypadku.

W poniższych krokach użyto akcji zasobu platformy Azure jako przykładu:

Z listy Tożsamość zarządzana wybierz obecnie włączoną tożsamość zarządzaną.

Wybierz pozycjęUtwórz nowy.

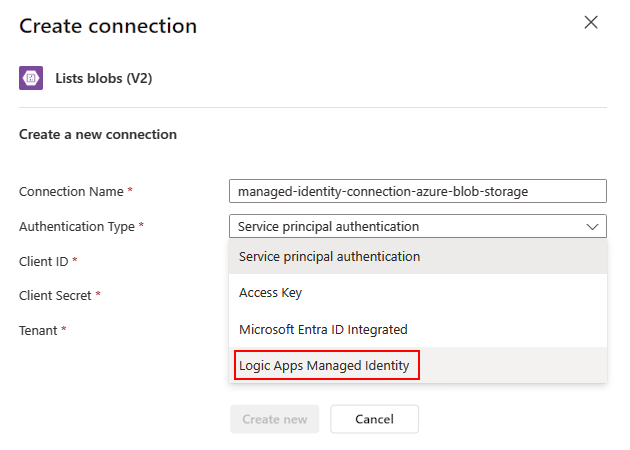

Uwierzytelnianie wieloskładnikowe: te łączniki obsługują wiele typów uwierzytelniania, ale można wybrać i użyć tylko jednego typu jednocześnie.

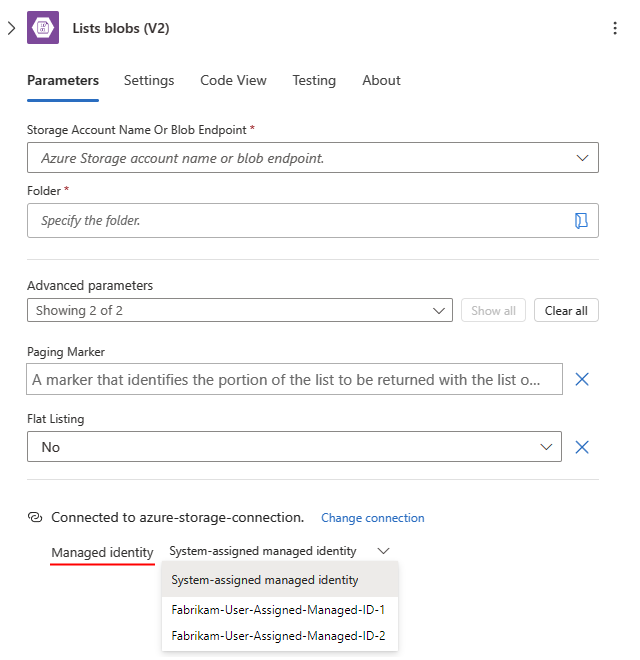

W poniższych krokach użyto akcji usługi Azure Blob Storage jako przykładu:

Z listy Typ uwierzytelniania wybierz opcję Zarządzana tożsamość Logic Apps.

Wybierz pozycjęUtwórz nowy.

Aby uzyskać więcej informacji, zobacz Przykład: Uwierzytelnianie wyzwalacza lub akcji zarządzanego łącznika za pomocą tożsamości zarządzanej.

Przykład: Uwierzytelnianie wbudowanego wyzwalacza lub akcji przy użyciu tożsamości zarządzanej

Wbudowany wyzwalacz HTTP lub akcja mogą używać tożsamości przypisanej przez system, której włączenie nastąpiło w zasobie aplikacji logicznej. Ogólnie rzecz biorąc, wyzwalacz HTTP lub akcja używa następujących właściwości, aby określić zasób lub jednostkę, do której chcesz uzyskać dostęp:

| Własność | Wymagane | Opis |

|---|---|---|

| Metoda | Tak | Metoda HTTP dla operacji, którą chcesz uruchomić |

| Identyfikator URI | Tak | Adres URL punktu końcowego umożliwiający uzyskanie dostępu do docelowego zasobu lub jednostki platformy Azure. Składnia identyfikatora URI zwykle zawiera identyfikator zasobu dla docelowego zasobu lub usługi platformy Azure. |

| Nagłówki | Nie. | Wszelkie potrzebne wartości nagłówka lub które mają zostać uwzględnione w żądaniu wychodzącym, takie jak typ zawartości |

| Zapytania | Nie. | Jakiekolwiek parametry zapytania, które są potrzebne lub które chcesz uwzględnić w żądaniu. Na przykład parametry zapytania dla określonej operacji lub dla wersji interfejsu API operacji, którą chcesz uruchomić. |

| Authentication | Tak | Typ uwierzytelniania używany do uwierzytelniania dostępu do docelowego zasobu lub usługi platformy Azure |

W konkretnym przykładzie załóżmy, że chcesz uruchomić operację migawki obiektu blob na obiekcie blob na koncie Azure Storage, na którym wcześniej skonfigurowałeś dostęp dla swojej tożsamości. Jednak łącznik usługi Azure Blob Storage nie oferuje obecnie tej operacji. Zamiast tego można uruchomić tę operację, używając akcji HTTP lub innej operacji API REST usługi Blob Service.

Ważne

Aby uzyskać dostęp do kont usługi Azure Storage za zaporami przy użyciu łącznika usługi Azure Blob Storage i tożsamości zarządzanych, upewnij się, że skonfigurujesz również konto magazynu z wyjątkiem umożliwiającym dostęp do zaufanych usług firmy Microsoft.

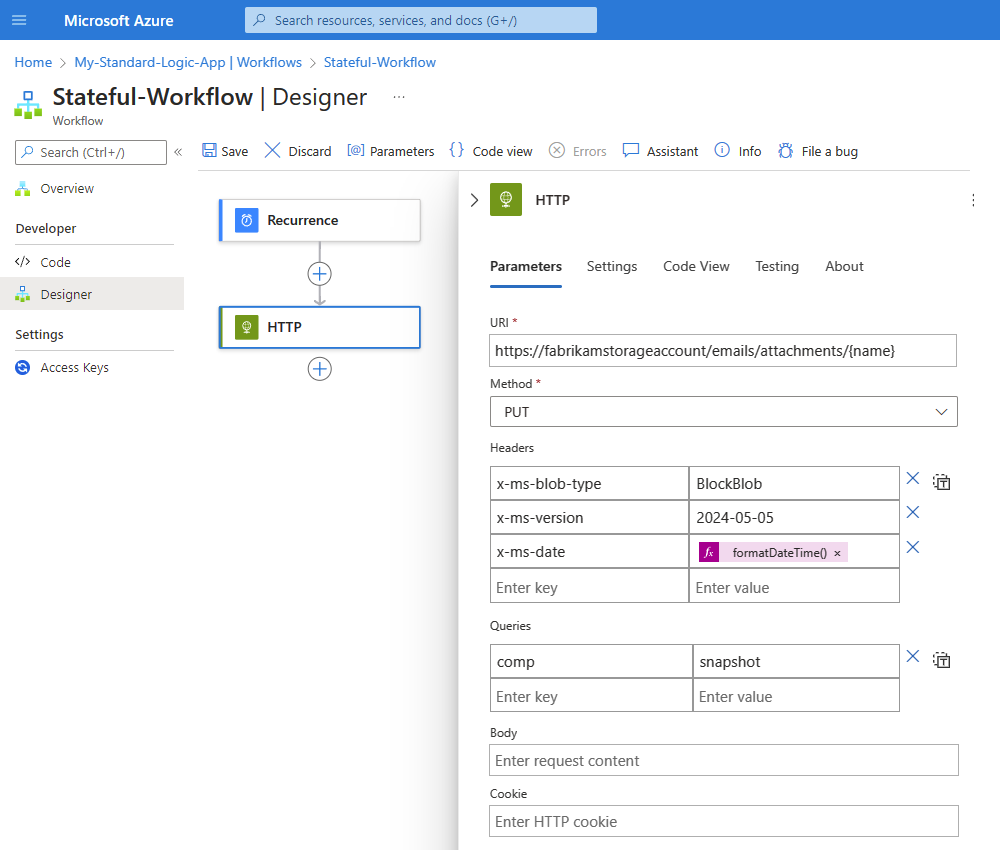

Aby uruchomić operację Snapshot Blob, akcja HTTP określa następujące właściwości:

| Własność | Wymagane | Przykładowa wartość | Opis |

|---|---|---|---|

| Identyfikator URI | Tak | https://<storage-account-name>/<folder-name>/{name} |

Identyfikator zasobu dla pliku usługi Azure Blob Storage w środowisku globalnym (publicznym) platformy Azure, który używa tej składni. |

| Metoda | Tak | PUT |

Metoda HTTP używana przez operację migawki obiektu blob. |

| Nagłówki | Dla usługi Azure Storage | x-ms-blob-type = BlockBlob x-ms-version = 2024-05-05 x-ms-date = formatDateTime(utcNow(),'r') |

Wartości nagłówków x-ms-blob-type, x-ms-versioni i x-ms-date są wymagane dla operacji usługi Azure Storage. Ważne: W wychodzących żądaniach wyzwalacza i akcji HTTP dla usługi Azure Storage nagłówek wymaga właściwości x-ms-version i wersji interfejsu API dla operacji, którą chcesz uruchomić. Wartość x-ms-date musi być bieżącą datą. W przeciwnym razie przepływ pracy kończy się niepowodzeniem z powodu błędu 403 FORBIDDEN . Aby uzyskać bieżącą datę w wymaganym formacie, możesz użyć wyrażenia w przykładowej wartości. Aby uzyskać więcej informacji, zobacz: - Nagłówki żądań — migawka obiektu blob - Wersjonowanie dla usług Azure Storage |

| Zapytania | Tylko dla operacji migawki obiektu blob | comp = snapshot |

Nazwa parametru zapytania i wartość operacji. |

W projektancie przepływu pracy dodaj dowolny wyzwalacz, a następnie dodaj akcję HTTP .

W poniższym przykładzie pokazano przykład akcji HTTP ze wszystkimi wcześniej opisanymi wartościami właściwości do użycia dla operacji zrzutu obiektu blob.

W akcji HTTP z listy Zaawansowane parametry wybierz pozycję Uwierzytelnianie.

Sekcja Uwierzytelnianie zostanie wyświetlona w akcji HTTP .

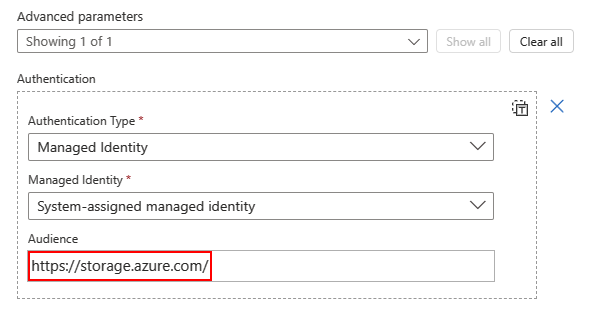

Z listy Typ uwierzytelniania wybierz pozycję Tożsamość zarządzana.

Z listy Tożsamość zarządzana wybierz z dostępnych opcji na podstawie danego scenariusza.

Jeśli skonfigurujesz tożsamość przypisaną przez system, wybierz pozycję Tożsamość zarządzana przypisana przez system.

Jeśli skonfigurujesz tożsamość przypisaną przez użytkownika, wybierz tę tożsamość.

W tym przykładzie kontynuowana jest tożsamość zarządzana przypisana przez system.

Niektóre wyzwalacze i akcje pokazują parametr Odbiorca, aby można było wprowadzić identyfikator docelowego zasobu lub usługi platformy Azure.

Na przykład aby uwierzytelnić dostęp do zasobu usługi Key Vault w globalnej chmurze platformy Azure, ustaw parametr Audience na dokładnie następujący identyfikator zasobu:

https://vault.azure.netW przeciwnym razie domyślnie parametr Audience używa identyfikatora

https://management.azure.com/zasobu, który jest identyfikatorem zasobu dla usługi Azure Resource Manager.Ważne

Identyfikator zasobu docelowego musi dokładnie odpowiadać wartości oczekiwanej przez identyfikator Entra firmy Microsoft. W przeciwnym razie może zostać wyświetlony błąd 400 Nieprawidłowe żądanie lub Błąd 401 Brak autoryzacji . Jeśli identyfikator zasobu zawiera jakiekolwiek ukośniki końcowe, uwzględnij je. Jeśli nie, nie uwzględnij ich.

Na przykład identyfikator zasobu dla wszystkich kont usługi Azure Blob Storage wymaga końcowego ukośnika. Jednak identyfikator zasobu dla określonego konta magazynowego nie wymaga końcowego ukośnika. Sprawdź identyfikatory zasobów dla usług platformy Azure, które obsługują identyfikator Entra firmy Microsoft.

Poniższy przykład ustawia parametr Audience na

https://storage.azure.com/. Ta wartość oznacza, że tokeny dostępu do uwierzytelniania są ważne dla wszystkich kont magazynowych. Dla określonego konta magazynu, podaj adres URL usługi głównejhttps://<your-storage-account>.blob.core.windows.net.Aby uzyskać więcej informacji, zobacz:

Kontynuuj tworzenie przepływu pracy na podstawie scenariusza.

Przykład: Uwierzytelnianie wyzwalacza lub akcji łącznika zarządzanego przy użyciu tożsamości zarządzanej

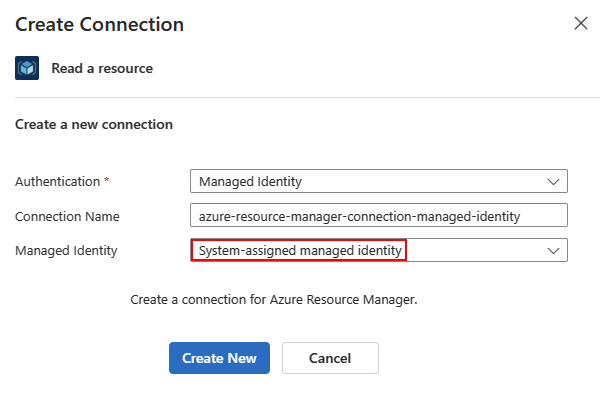

Łącznik zarządzany usługi Azure Resource Manager ma akcję o nazwie Odczyt zasobu, która może korzystać z tożsamości zarządzanej, jaką włączasz w zasobie aplikacji logiki. W tym przykładzie pokazano, jak używać tożsamości zarządzanej przypisanej przez system z łącznikiem zarządzanym.

W projektancie przepływu pracy dodaj akcję usługi Azure Resource Manager o nazwie Odczyt zasobu.

W okienku Tworzenie połączenia z listy Uwierzytelnianie wybierz pozycję Tożsamość zarządzana, a następnie wybierz pozycję Zaloguj.

Uwaga

W niektórych łącznikach lista Typ uwierzytelniania pokazuje zamiast tego tożsamość zarządzaną usługi Logic Apps. Jeśli w twoim scenariuszu jest wyświetlana ta opcja, wybierz tę opcję.

Wprowadź nazwę połączenia i wybierz odpowiednią tożsamość zarządzaną.

Jeśli włączono tożsamość przypisaną przez system, lista Tożsamości zarządzanej automatycznie wybiera tożsamość zarządzaną przypisaną przez system. Jeśli zamiast tego włączono tożsamość przypisaną przez użytkownika, lista automatycznie wybiera tożsamość przypisaną przez użytkownika.

W tym przykładzie zarządzana tożsamość przypisana przez system jest jedynym dostępnym wyborem.

Uwaga

Jeśli nie włączysz tożsamości zarządzanej podczas próby utworzenia lub zmiany połączenia albo jeśli usuniesz tożsamość zarządzaną, gdy nadal istnieje połączenie z włączoną tożsamością zarządzaną, zostanie wyświetlony błąd informujący, że musisz włączyć tożsamość i udzielić dostępu do zasobu docelowego.

Po zakończeniu wybierz pozycję Utwórz nową.

Po utworzeniu połączenia projektant może pobrać dowolne wartości dynamiczne, zawartość lub schemat przy użyciu uwierzytelniania tożsamości zarządzanej.

Kontynuuj tworzenie przepływu pracy na podstawie scenariusza.

Połączenia z tożsamościami zarządzanymi w definicjach zasobów aplikacji logicznej

Typ połączenia uwierzytelnionego za pomocą tożsamości zarządzanej to specjalny typ połączenia, który działa wyłącznie z tożsamością zarządzaną. W czasie wykonywania przepływu pracy połączenie korzysta z tożsamości zarządzanej włączonej w zasobie aplikacji logiki. Usługa Azure Logic Apps sprawdza, czy jakiekolwiek operacje łącznika zarządzanego w przepływie pracy używają tożsamości zarządzanej i czy istnieją wszystkie wymagane uprawnienia do uzyskiwania dostępu do odpowiednich zasobów docelowych. Jeśli ta kontrola zakończy się pomyślnie, usługa Azure Logic Apps pobierze token usługi Microsoft Entra skojarzony z tożsamością zarządzaną, używa tej tożsamości do uwierzytelniania dostępu do docelowych zasobów platformy Azure i wykonuje odpowiednie operacje w przepływie pracy.

W zasobie aplikacji logicznej typu Consumption zapisz konfigurację połączenia w obiekcie definicji zasobu parameters. Ten obiekt zawiera $connections obiekt, który obejmuje wskaźniki do identyfikatora zasobu połączenia, a także identyfikatora zasobu tożsamości zarządzanej, gdy włączysz tożsamość przypisaną przez użytkownika.

W poniższym przykładzie pokazano parameters obiekt, gdy tożsamość przypisana przez system jest włączona w aplikacji logiki:

"parameters": {

"$connections": {

"value": {

"<action-name>": {

"connectionId": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>",

"connectionName": "<connector-name>",

"connectionProperties": {

"authentication": {

"type": "ManagedServiceIdentity"

}

},

"id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/<managed-connector-type>"

}

}

}

}

W poniższym przykładzie pokazano obiekt parameters, gdy jest włączona zarządzana tożsamość przypisana przez użytkownika w aplikacji Logic Apps.

"parameters": {

"$connections": {

"value": {

"<action-name>": {

"connectionId": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>",

"connectionName": "<connector-name>",

"connectionProperties": {

"authentication": {

"type": "ManagedServiceIdentity",

"identity": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/microsoft.managedidentity/userassignedidentities/<managed-identity-name>"

}

},

"id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/<managed-connector-type>"

}

}

}

}

Szablon ARM dla łącza API i tożsamości zarządzanych

Jeśli używasz szablonu usługi ARM do automatyzacji wdrażania, a przepływ pracy zawiera połączenie interfejsu API utworzone przez łącznik zarządzany i używa tożsamości zarządzanej, musisz wykonać dodatkowy krok.

W szablonie ARM definicja zasobu łącznika zależy od tego, czy używasz zasobu aplikacji logiki typu Consumption czy Standard, oraz czy łącznik pokazuje opcje pojedynczego lub wielokrotnego uwierzytelniania.

Poniższe przykłady dotyczą zasobów aplikacji logicznych typu Consumption. Pokazują one, jak podstawowa definicja zasobu łącznika różni się między łącznikiem pojedynczego uwierzytelniania a łącznikiem wielouwierzytelniania.

Jednouwierzytelnianie

Ten przykład pokazuje podstawową definicję zasobu połączenia dla akcji łącznika, która obsługuje tylko jeden typ uwierzytelniania i używa tożsamości zarządzanej w przepływie pracy aplikacji logiki zużycia. Definicja zawiera następujące atrybuty:

Właściwość

kindjest ustawiona naV1dla przepływu pracy Zużycia.Właściwość

parameterValueTypema ustawioną wartośćAlternative.

{

"type": "Microsoft.Web/connections",

"apiVersion": "[providers('Microsoft.Web','connections').apiVersions[0]]",

"name": "[variables('connections_<connector-name>_name')]",

"location": "[parameters('location')]",

"kind": "V1",

"properties": {

"alternativeParameterValues": {},

"api": {

"id": "[subscriptionResourceId('Microsoft.Web/locations/managedApis', parameters('location'), '<connector-name>')]"

},

"authenticatedUser": {},

"connectionState": "Enabled",

"customParameterValues": {},

"displayName": "[variables('connections_<connector-name>_name')]",

"parameterValueSet": {},

"parameterValueType": "Alternative"

}

},

Wiele metod uwierzytelniania

W tym przykładzie przedstawiono podstawową definicję zasobu połączenia dla akcji łącznika, która obsługuje wiele typów uwierzytelniania i używa tożsamości zarządzanej w przepływie pracy aplikacji logiki Zużycie. Definicja zawiera następujące atrybuty:

Właściwość

kindjest ustawiona naV1dla przepływu pracy typu Zużycie.Obiekt

parameterValueSetzawiera właściwośćname, która jest ustawiona domanagedIdentityAuth, oraz właściwośćvalues, która jest ustawiona do pustego obiektu.

{

"type": "Microsoft.Web/connections",

"apiVersion": "[providers('Microsoft.Web','connections').apiVersions[0]]",

"name": "[variables('connections_<connector-name>_name')]",

"location": "[parameters('location')]",

"kind": "V1",

"properties": {

"alternativeParameterValues": {},

"api": {

"id": "[subscriptionResourceId('Microsoft.Web/locations/managedApis', parameters('location'), '<connector-name>')]"

},

"authenticatedUser": {},

"connectionState": "Enabled",

"customParameterValues": {},

"displayName": "[variables('connections_<connector-name>_name')]",

"parameterValueSet": {

"name": "managedIdentityAuth",

"values": {}

}

}

}

Konfigurowanie zaawansowanej kontroli na potrzeby uwierzytelniania połączeń interfejsu API

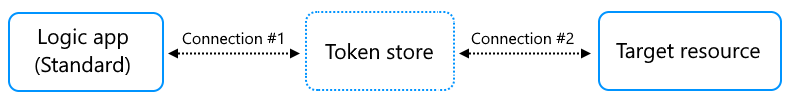

Gdy przepływ pracy aplikacji logiki w warstwie Standard używa łącza API, który tworzy łącznik zarządzany, usługa Azure Logic Apps używa dwóch połączeń do komunikowania się z zasobem docelowym, takim jak konto e-mail lub magazyn kluczy.

Połączenie nr 1 zostało skonfigurowane przy użyciu uwierzytelniania dla wewnętrznego magazynu tokenów.

Połączenie nr 2 jest skonfigurowane z uwierzytelnianiem dla zasobu docelowego.

Jednak gdy przepływ pracy aplikacji logiki typu Consumption używa połączenia interfejsu API, nie można wyświetlić ani skonfigurować połączenia #1. Jeśli używasz zasobu aplikacji logicznej w warstwie Standardowej, uzyskujesz większą kontrolę nad aplikacją i przepływami pracy. Domyślnie połączenie nr 1 używa tożsamości przypisanej przez system.

Jeśli twój scenariusz wymaga bardziej precyzyjnej kontroli nad uwierzytelnianiem połączeń interfejsu API, zmień uwierzytelnianie dla połączenia #1 z domyślnej tożsamości przypisanej przez system do dowolnej tożsamości przypisanej przez użytkownika dodanej do aplikacji logiki. To uwierzytelnianie dotyczy każdego połączenia interfejsu API, dzięki czemu można mieszać tożsamości przypisane przez system i przypisane przez użytkownika między różnymi połączeniami z tym samym zasobem docelowym.

W pliku connections.json aplikacji logiki Standard, który przechowuje informacje o każdym połączeniu API, definicja każdego połączenia zawiera dwa przykładowe obiekty authentication.

"keyvault": {

"api": {

"id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/keyvault"

},

"authentication": {

"type": "ManagedServiceIdentity",

},

"connection": {

"id": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>"

},

"connectionProperties": {

"authentication": {

"audience": "https://vault.azure.net",

"type": "ManagedServiceIdentity"

}

},

"connectionRuntimeUrl": "<connection-runtime-URL>"

}

Pierwszy

authenticationobiekt mapuje na połączenie #1.Ten obiekt opisuje uwierzytelnianie używane do komunikacji z wewnętrznym magazynem tokenów. W przeszłości właściwość

typebyła zawsze ustawiona naManagedServiceIdentitydla aplikacji wdrażanych na platformę Azure, bez możliwości konfiguracji.Drugi

authenticationobiekt mapuje na połączenie nr 2.Ten obiekt opisuje uwierzytelnianie używane do komunikowania się z zasobem docelowym i może się różnić w zależności od typu uwierzytelniania wybranego dla tego połączenia.

Dlaczego zmienić uwierzytelnianie dla magazynu tokenów?

W niektórych scenariuszach możesz współużytkować i używać tego samego połączenia interfejsu API w wielu zasobach aplikacji logiki, ale nie chcesz dodawać tożsamości przypisanej przez system dla każdego zasobu aplikacji logiki do zasad dostępu zasobu docelowego.

W innych scenariuszach możliwe, że nie będziesz chciał skonfigurować tożsamości przypisanej przez system w aplikacji logicznej. Aby zamiast tego użyć tożsamości przypisanej przez użytkownika, możesz zmienić uwierzytelnianie na tożsamość przypisaną przez użytkownika i całkowicie wyłączyć tożsamość przypisaną przez system.

Zmień uwierzytelnianie dla magazynu tokenów

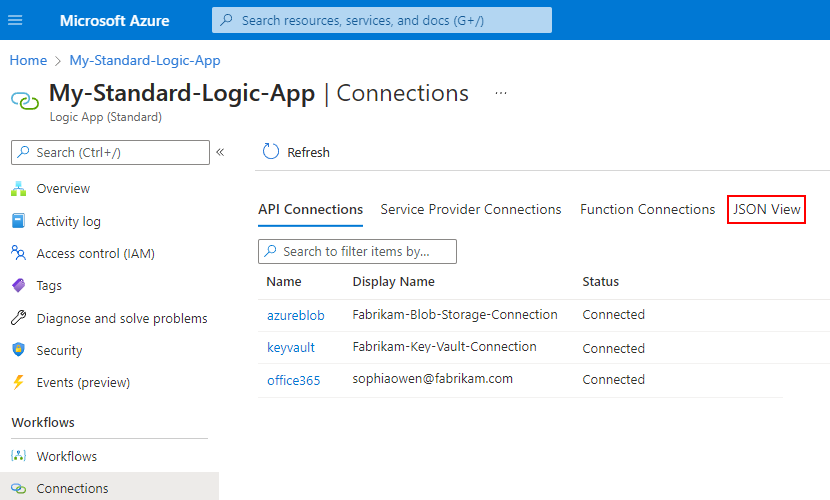

W portalu Azure otwórz zasób standardowej aplikacji logiki.

Na pasku bocznym zasobu w obszarze Przepływy pracy wybierz pozycję Połączenia.

W okienku Połączenia wybierz pozycję Widok JSON.

W edytorze JSON znajdź

managedApiConnectionsobiekt . Ten obiekt zawiera połączenia API we wszystkich przepływach pracy zasobu aplikacji Logic Apps.Znajdź połączenie, w którym chcesz dodać tożsamość zarządzaną przypisaną przez użytkownika.

Na przykład, załóżmy, że proces roboczy pracuje z połączeniem usługi Azure Key Vault.

"keyvault": { "api": { "id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/keyvault" }, "authentication": { "type": "ManagedServiceIdentity" }, "connection": { "id": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>" }, "connectionProperties": { "authentication": { "audience": "https://vault.azure.net", "type": "ManagedServiceIdentity" } }, "connectionRuntimeUrl": "<connection-runtime-URL>" }W definicji połączenia wykonaj następujące kroki:

Znajdź pierwszy

authenticationobiekt. Jeśli w tymidentityobiekcie nie istnieje żadnaauthenticationwłaściwość, aplikacja logiki niejawnie używa tożsamości przypisanej przez system.Dodaj właściwość

identityprzy użyciu przykładu w tym kroku.Ustaw wartość właściwości na identyfikator zasobu dla tożsamości przypisanej użytkownikowi.

"keyvault": { "api": { "id": "/subscriptions/<Azure-subscription-ID>/providers/Microsoft.Web/locations/<Azure-region>/managedApis/keyvault" }, "authentication": { "type": "ManagedServiceIdentity", // Add "identity" property here "identity": "/subscriptions/<Azure-subscription-ID>/resourcegroups/<resource-group-name>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<identity-resource-ID>" }, "connection": { "id": "/subscriptions/<Azure-subscription-ID>/resourceGroups/<resource-group-name>/providers/Microsoft.Web/connections/<connector-name>" }, "connectionProperties": { "authentication": { "audience": "https://vault.azure.net", "type": "ManagedServiceIdentity" } }, "connectionRuntimeUrl": "<connection-runtime-URL>" }W portalu Azure przejdź do zasobu docelowego i przyznaj dostęp do zarządzanej tożsamości przypisanej przez użytkownika na podstawie potrzeb zasobu docelowego.

Na przykład, w przypadku usługi Azure Key Vault, dodaj tożsamość do polityk dostępu Key Vault. W przypadku usługi Azure Blob Storage przypisz odpowiednią rolę tożsamości w koncie magazynowym.

Wyłącz tożsamość zarządzaną

Aby przestać używać tożsamości zarządzanej do uwierzytelniania, wykonaj następujące kroki:

W zasobie aplikacji logiki wyłącz tożsamość przypisaną przez system lub usuń tożsamość przypisaną przez użytkownika.

Po wyłączeniu tożsamości zarządzanej w zasobie aplikacji logiki usuniesz możliwość żądania dostępu do zasobów platformy Azure, do których tożsamość miała dostęp.

Uwaga

Jeśli wyłączysz tożsamość przypisaną przez system, wszystkie połączenia korzystające z tej tożsamości w przepływach pracy aplikacji Logic Apps przestaną działać podczas wykonywania, nawet jeśli natychmiast ponownie włączysz tę tożsamość.

Dzieje się tak, ponieważ wyłączenie tożsamości powoduje usunięcie identyfikatora obiektu. Za każdym razem, gdy włączysz tożsamość, platforma Azure generuje tożsamość z innym i unikatowym identyfikatorem obiektu. Aby rozwiązać ten problem, utwórz ponownie połączenia, aby używały bieżącego identyfikatora obiektu dla bieżącej tożsamości przypisanej przez system.

Unikaj wyłączania tożsamości przypisanej przez system tak bardzo, jak to możliwe. Aby usunąć dostęp tożsamości do zasobów Azure, usuń rolę tożsamości z zasobu docelowego. Jeśli usuniesz zasób aplikacji logiki, platforma Azure automatycznie usunie tożsamość zarządzaną z identyfikatora Entra firmy Microsoft.

W poniższych sekcjach pokazano, jak wyłączyć tożsamość zarządzaną za pomocą Azure Portal i Azure Resource Manager Template (ARM Template). W przypadku programu Azure PowerShell, interfejsu wiersza polecenia platformy Azure i interfejsu API REST platformy Azure zobacz:

| Narzędzie | Dokumentacja |

|---|---|

| Azure PowerShell | 1. Usuń przypisanie roli. 2. Usuń tożsamość przypisaną przez użytkownika. |

| Interfejs wiersza polecenia platformy Azure | 1. Usuń przypisanie roli. 2. Usuń tożsamość przypisaną przez użytkownika. |

| Interfejs REST API Azure | 1. Usuń przypisanie roli. 2. Usuń tożsamość przypisaną przez użytkownika. |

Aby uzyskać więcej informacji, zobacz Usuwanie przypisań ról platformy Azure.

Wyłącz tożsamość zarządzaną w portalu Azure

Aby usunąć dostęp do tożsamości zarządzanej, najpierw usuń przypisanie roli tej tożsamości z zasobu docelowego, a następnie wyłącz tożsamość zarządzaną.

Usuwanie przypisania roli

Następujące kroki powodują usunięcie dostępu do zasobu docelowego z tożsamości zarządzanej:

W witrynie Azure Portal przejdź do docelowego zasobu platformy Azure, w którym chcesz usunąć dostęp dla tożsamości zarządzanej.

Na pasku bocznym zasobu docelowego wybierz pozycję Kontrola dostępu (IAM). Na pasku narzędzi wybierz pozycję Przypisania ról.

Na liście ról wybierz tożsamości zarządzane, które chcesz usunąć. Na pasku narzędzi wybierz pozycję Usuń.

Uwaga

Jeśli opcja Usuń jest wyłączona, najprawdopodobniej nie masz uprawnień. Aby uzyskać więcej informacji na temat uprawnień umożliwiających zarządzanie rolami dla zasobów, zobacz Uprawnienia roli administratora w identyfikatorze Entra firmy Microsoft.

Wyłącz tożsamość zarządzaną w zasobie logiki aplikacji

W witrynie Azure Portal otwórz zasób aplikacji logiki.

Na pasku bocznym zasobu aplikacji logiki w obszarze Ustawienia wybierz pozycję Tożsamość, a następnie wykonaj kroki dotyczące tożsamości:

Wybierz System przypisany>Wyłączony>Zapisz. Gdy platforma Azure wyświetli monit o potwierdzenie, wybierz pozycję Tak.

Wybierz Przydzielone przez użytkownika i tożsamość zarządzaną, a następnie wybierz Usuń. Gdy platforma Azure wyświetli monit o potwierdzenie, wybierz pozycję Tak.

Wyłącz tożsamość zarządzaną w szablonie ARM

Tożsamość zarządzana aplikacji Logic Apps, utworzona przy użyciu szablonu ARM, wymaga ustawienia właściwości podrzędnej identity obiektu na type.

"identity": {

"type": "None"

}