Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

W tym artykule opisano, jak używać łącznika agenta Azure Monitor (AMA) do streamingu i filtrowania zdarzeń z dzienników serwera Windows Domain Name System (DNS). Następnie możesz głęboko analizować dane, aby chronić serwery DNS przed zagrożeniami i atakami. Serwer AMA i jego rozszerzenie DNS są instalowane w systemie Windows Server w celu przekazywania danych z dzienników analitycznych DNS do obszaru roboczego usługi Microsoft Sentinel.

DNS to powszechnie używany protokół, który odwzorowuje nazwy hostów na adresy IP odczytywane przez komputery. Ponieważ system DNS nie został zaprojektowany z myślą o zabezpieczeniach, usługa jest wysoce objęta złośliwym działaniem, dzięki czemu rejestrowanie jest istotną częścią monitorowania zabezpieczeń. Niektóre dobrze znane zagrożenia, które dotyczą serwerów DNS, obejmują ataki DDoS ukierunkowane na serwery DNS, wzmacnianie DDoS, przejęcie DNS i nie tylko.

Chociaż wprowadzono pewne mechanizmy w celu poprawy ogólnego bezpieczeństwa tego protokołu, serwery DNS są nadal usługą wysoce docelową. Organizacje mogą monitorować dzienniki DNS, aby lepiej zrozumieć aktywność sieci oraz zidentyfikować podejrzane zachowanie lub ataki ukierunkowane na zasoby w sieci. Zdarzenia DNS systemu Windows za pośrednictwem łącznika AMA zapewniają ten typ widoczności. Na przykład użyj łącznika, aby zidentyfikować klientów, którzy próbują rozpoznać złośliwe nazwy domen, wyświetlić i monitorować obciążenia żądań na serwerach DNS lub wyświetlić dynamiczne błędy rejestracji DNS.

Uwaga

Zdarzenia DNS systemu Windows za pośrednictwem łącznika AMA obsługują tylko zdarzenia dziennika analitycznego.

Wymagania wstępne

Przed rozpoczęciem sprawdź, czy masz:

- Włączono obszar roboczy usługi Log Analytics dla Microsoft Sentinel.

- Zdarzenia DNS systemu Windows poprzez łącznik danych AMA są częścią rozwiązania Windows Server DNS z centrum zawartości.

- System Windows Server 2016 i nowsze wersje lub Windows Server 2012 R2 z poprawką dotyczącą inspekcji.

- Zainstalowana rola serwera DNS z włączonymi dziennikami zdarzeń analitycznych DNS-Server. Dzienniki zdarzeń analitycznych DNS nie są domyślnie włączone. Aby uzyskać więcej informacji, zobacz Włączanie rejestrowania zdarzeń analitycznych.

Aby zebrać zdarzenia z dowolnego systemu, który nie jest maszyną wirtualną platformy Azure, upewnij się, że usługa Azure Arc jest zainstalowana. Zainstaluj i włącz usługę Azure Arc przed włączeniem łącznika opartego na agencie usługi Azure Monitor. To wymaganie obejmuje:

- Serwery z systemem Windows zainstalowane na maszynach fizycznych

- Serwery z systemem Windows zainstalowane na lokalnych maszynach wirtualnych

- Serwery z systemem Windows zainstalowane na maszynach wirtualnych w chmurach spoza platformy Azure

Konfiguracja łącznika AMA dla systemu Windows DNS za pośrednictwem portalu

Użyj opcji konfiguracji portalu, aby skonfigurować łącznik przy użyciu pojedynczej reguły zbierania danych (DCR) dla obszaru roboczego. Następnie użyj filtrów zaawansowanych, aby odfiltrować określone zdarzenia lub informacje, przekazując tylko cenne dane, które chcesz monitorować, zmniejszając koszty i użycie przepustowości.

Jeśli musisz utworzyć wiele kontrolerów DCR, zamiast tego użyj interfejsu API . Użycie interfejsu API do utworzenia wielu Rejestracji zmian dokumentów nadal będzie pokazywać tylko jedną Rejestrację zmian dokumentów w portalu.

Aby skonfigurować łącznik:

W usłudze Microsoft Sentinel otwórz stronę Łączniki danych i znajdź zdarzenia DNS systemu Windows za pośrednictwem łącznika usługi AMA .

W dolnej części okienka bocznego wybierz pozycję Otwórz stronę łącznika.

W obszarze Konfiguracja wybierz pozycję Utwórz regułę zbierania danych. Możesz utworzyć pojedynczy kontroler domeny dla każdego obszaru roboczego.

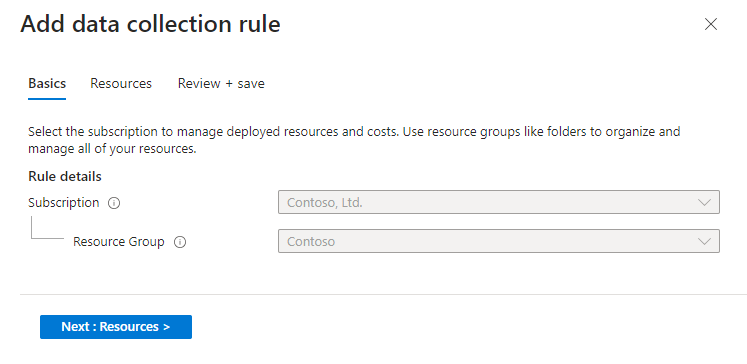

Nazwa DCR, subskrypcja i grupa zasobów są automatycznie ustawiane na podstawie nazwy obszaru roboczego, bieżącej subskrypcji i grupy zasobów, z której wybrano łącznik. Na przykład:

Wybierz kartę > Dodaj zasoby.

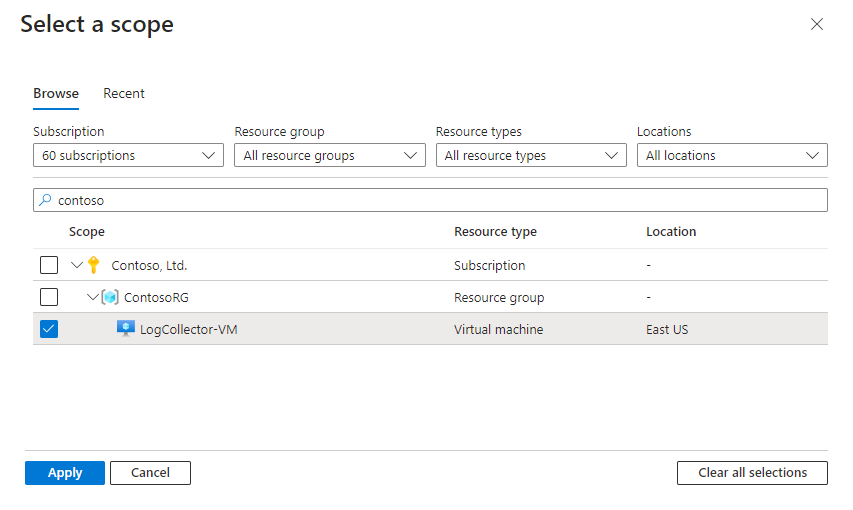

Wybierz maszyny wirtualne, na których chcesz zainstalować łącznik, aby zbierać dzienniki. Na przykład:

Przejrzyj zmiany i wybierz pozycję Zapisz>zastosuj.

Konfiguracja Windows DNS za pośrednictwem łącznika AMA przy użyciu interfejsu API

Użyj opcji konfiguracji interfejsu API, aby skonfigurować łącznik, korzystając z wielu DCR dla każdego obszaru roboczego. Jeśli wolisz użyć pojedynczego DCR, użyj opcji portalu zamiast tego.

Użycie interfejsu API do utworzenia wielu DCR nadal pokazuje tylko jeden DCR w portalu.

Użyj następującego przykładu jako szablonu, aby utworzyć lub zaktualizować kontroler domeny:

Adres URL żądania i nagłówki żądania

PUT https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Insights/dataCollectionRules/{dataCollectionRuleName}?api-version={latest-supported-version}

Aby uzyskać najnowszą obsługiwaną wersję interfejsu API, zobacz Reguły zbierania danych — interfejs API REST (Azure Monitor) | Microsoft Learn.

Treść żądania

{

"location": "eastus2",

"kind" : "Windows",

"properties": {

"dataSources": {

"windowsEventLogs": [],

"extensions": [

{

"streams": [

"Microsoft-ASimDnsActivityLogs"

],

"extensionName": "MicrosoftDnsAgent",

"extensionSettings": {

"Filters": [

{

"FilterName": "SampleFilter",

"Rules": [

{

"Field": "EventOriginalType",

"FieldValues": [

"260"

]

}

]

}

]

},

"name": "SampleDns"

}

]

},

"destinations": {

"logAnalytics": [

{

"name" : "WorkspaceDestination",

"workspaceId" : "{WorkspaceGuid}",

"workspaceResourceId" : "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroup}/providers/Microsoft.OperationalInsights/workspaces/{sentinelWorkspaceName}"

}

]

},

"dataFlows": [

{

"streams": [

"Microsoft-ASimDnsActivityLogs"

],

"destinations": [

"WorkspaceDestination"

]

}

],

},

"tags" : {}

}

Użyj zaawansowanych filtrów w swoich DCRs

Dzienniki zdarzeń serwera DNS mogą zawierać ogromną liczbę zdarzeń. Zalecamy używanie zaawansowanego filtrowania w celu odfiltrowania niepotrzebnych zdarzeń przed przekazaniem danych, co pozwala zaoszczędzić cenny czas klasyfikacji i koszty. Filtry usuwają niepotrzebne dane ze strumienia zdarzeń przekazanych do obszaru roboczego i opierają się na kombinacji różnych pól.

Aby uzyskać więcej informacji, zobacz Dostępne pola do filtrowania.

Tworzenie filtrów zaawansowanych za pośrednictwem portalu

Poniższa procedura umożliwia tworzenie filtrów za pośrednictwem portalu. Aby uzyskać więcej informacji na temat tworzenia filtrów za pomocą interfejsu API, zobacz Zaawansowane przykłady filtrowania.

Aby utworzyć filtry za pośrednictwem portalu:

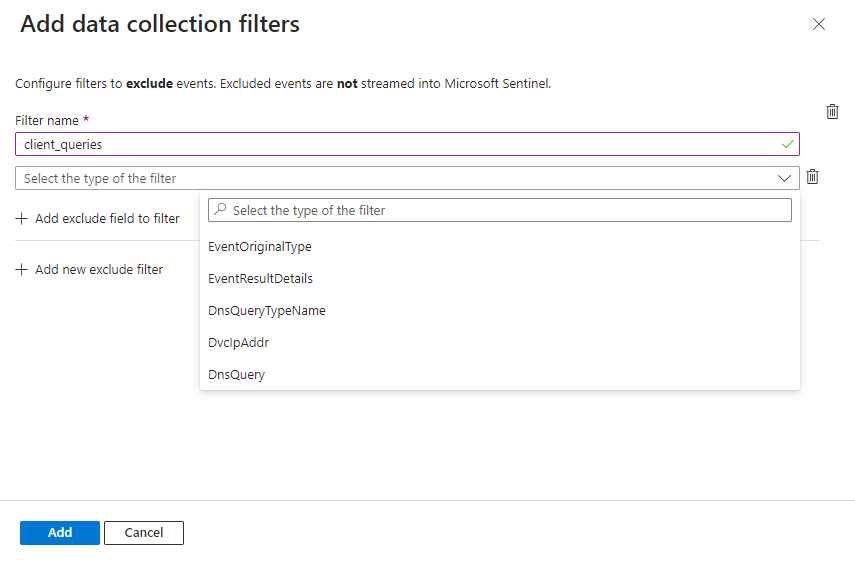

Na stronie łącznika w obszarze Konfiguracja wybierz pozycję Dodaj filtry zbierania danych.

Wprowadź nazwę filtru i wybierz typ filtru, który jest parametrem, który zmniejsza liczbę zebranych zdarzeń. Parametry są znormalizowane zgodnie ze znormalizowanym schematem DNS. Aby uzyskać więcej informacji, zobacz Dostępne pola do filtrowania.

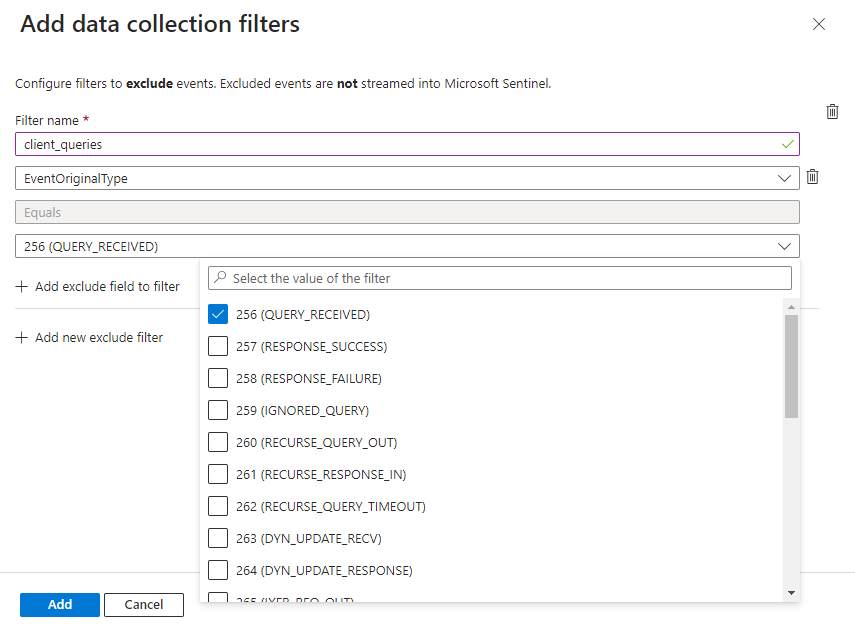

Wybierz wartości, dla których chcesz filtrować pole spośród wartości wymienionych na liście rozwijanej.

Aby dodać złożone filtry, wybierz pozycję Dodaj pole wykluczania, aby filtrować i dodać odpowiednie pole.

- Użyj list rozdzielanych przecinkami, aby zdefiniować wiele wartości dla każdego pola.

- Aby utworzyć filtry złożone, użyj różnych pól z relacją AND.

- Aby połączyć różne filtry, użyj relacji OR między nimi.

Filtry obsługują również symbole wieloznaczne w następujący sposób:

- Dodaj kropkę po każdej gwiazdki (

*.). - Nie używaj spacji między listą domen.

- Symbole wieloznaczne dotyczą tylko domen podrzędnych domeny, w tym

www.domain.com, niezależnie od protokołu. Jeśli na przykład używasz*.domain.comw filtrze zaawansowanym:- Filtr ma zastosowanie do

www.domain.comisubdomain.domain.com, niezależnie od tego, czy używany protokół to HTTPS, FTP, itd. - Filtr nie ma zastosowania do

domain.comelementu . Aby zastosować filtr dodomain.com, określ domenę bezpośrednio, bez użycia symbolu wieloznakowego.

- Filtr ma zastosowanie do

Aby dodać więcej nowych filtrów, wybierz pozycję Dodaj nowy filtr wykluczania.

Po zakończeniu dodawania filtrów wybierz pozycję Dodaj.

Po powrocie na stronę głównego łącznika wybierz pozycję Zastosuj zmiany , aby zapisać i wdrożyć filtry w łącznikach. Aby edytować lub usunąć istniejące filtry lub pola, wybierz ikony edycji lub usuwania w tabeli w obszarze Konfiguracja .

Aby dodać pola lub filtry po początkowym wdrożeniu, wybierz ponownie pozycję Dodaj filtry zbierania danych.

Zaawansowane przykłady filtrowania

Skorzystaj z poniższych przykładów, aby utworzyć często używane filtry zaawansowane za pośrednictwem portalu lub interfejsu API.

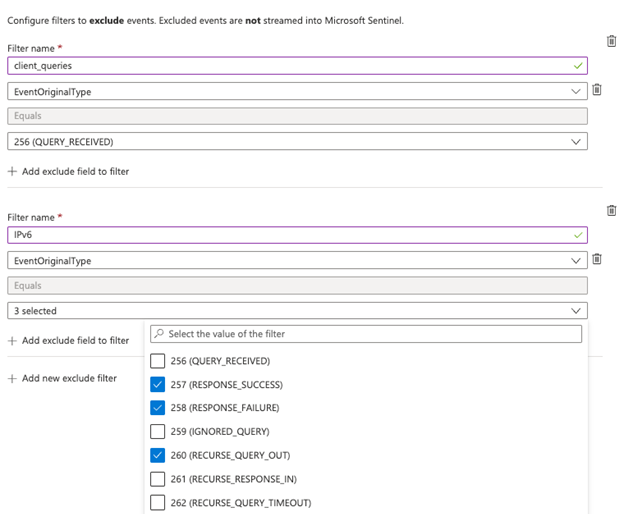

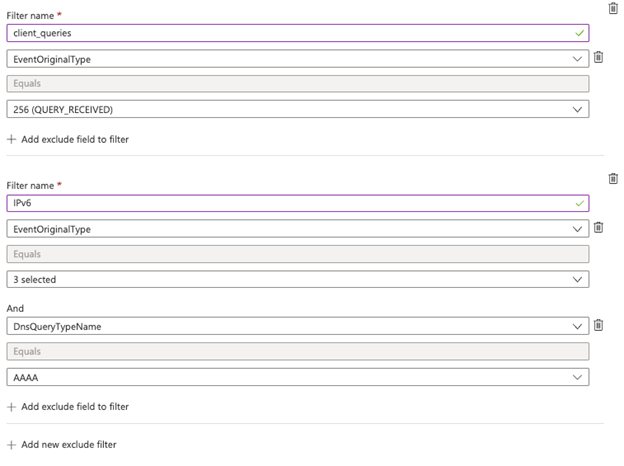

Nie zbieraj określonych identyfikatorów zdarzeń

Ten filtr instruuje łącznik, aby nie zbierał identyfikatorów zdarzeń 256, 257 ani 260 z adresami IPv6.

Za pomocą portalu usługi Microsoft Sentinel:

Utwórz filtr z polem EventOriginalType przy użyciu operatora Equals z wartościami 256, 257 i 260.

Utwórz filtr z polem EventOriginalType zdefiniowanym powyżej, i użyj operatora And, w tym pole DnsQueryTypeName ustawione na AAAA.

Korzystanie z interfejsu API:

"Filters": [

{

"FilterName": "SampleFilter",

"Rules": [

{

"Field": "EventOriginalType",

"FieldValues": [

"256", "257", "260"

]

},

{

"Field": "DnsQueryTypeName",

"FieldValues": [

"AAAA"

]

}

]

},

{

"FilterName": "EventResultDetails",

"Rules": [

{

"Field": "EventOriginalType",

"FieldValues": [

"230"

]

},

{

"Field": "EventResultDetails",

"FieldValues": [

"BADKEY","NOTZONE"

]

}

]

}

]

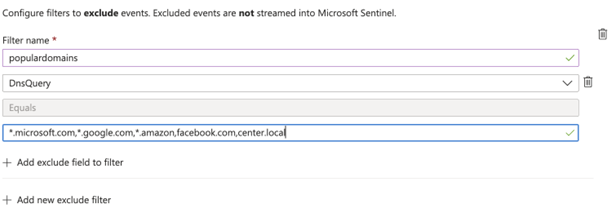

Nie zbieraj zdarzeń z określonymi domenami

Ten filtr instruuje łącznik, aby nie zbierał zdarzeń z żadnej poddomeny microsoft.com, google.com, amazon.com lub zdarzeń z facebook.com lub center.local.

Za pomocą portalu usługi Microsoft Sentinel:

Ustaw pole DnsQuery za pomocą operatora Equals oraz listy *.microsoft.com,*.google.com,facebook.com,*.amazon.com,center.local.

Przejrzyj te zagadnienia dotyczące używania symboli wieloznacznych.

Aby zdefiniować różne wartości w jednym polu, użyj operatora OR .

Korzystanie z interfejsu API:

Zapoznaj się z tą listą uwag dotyczącą używania symboli wieloznacznych.

"Filters": [

{

"FilterName": "SampleFilter",

"Rules": [

{

"Field": "DnsQuery",

"FieldValues": [

"*.microsoft.com", "*.google.com", "facebook.com", "*.amazon.com","center.local"

]

}

]

}

]

Normalizacja przy użyciu karty ASIM

Ten łącznik jest w pełni znormalizowany przy użyciu analizatorów Zaawansowanego Modelu Informacji Bezpieczeństwa (ASIM). Łącznik przesyła strumieniowo zdarzenia pochodzące z dzienników analitycznych do znormalizowanej tabeli o nazwie ASimDnsActivityLogs. Ta tabela działa jako tłumacz, posługując się jednym zunifikowanym językiem, współdzielonym przez wszystkie przyszłe łączniki DNS.

W przypadku analizatora niezależnego od źródła, który łączy wszystkie dane DNS i zapewnia, że analiza jest uruchamiana we wszystkich skonfigurowanych źródłach, użyj ujednolicającego parsera DNS ASIM_Im_Dns.

Ujednolicający parser ASIM uzupełnia natywną tabelę ASimDnsActivityLogs. Chociaż tabela natywna jest zgodna z ASIM, analizator jest potrzebny do rozszerzenia jej funkcjonalności o możliwości takie jak aliasy, które są dostępne wyłącznie podczas wykonywania zapytań, oraz do łączenia ASimDnsActivityLogs z innymi źródłami danych DNS.

Schemat DNS ASIM reprezentuje aktywność protokołu DNS, jak zarejestrowano ją w dziennikach analitycznych serwera DNS systemu Windows. Schemat jest zarządzany przez oficjalne listy parametrów i RFC definiujące pola i wartości.

Zobacz listę pól serwera DNS systemu Windows przetłumaczonych na znormalizowane nazwy pól.

Powiązana zawartość

W tym artykule przedstawiono sposób konfigurowania zdarzeń DNS systemu Windows za pośrednictwem łącznika usługi AMA w celu przekazywania danych i filtrowania dzienników DNS systemu Windows. Aby dowiedzieć się więcej o usłudze Microsoft Sentinel, zobacz następujące artykuły: