Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Najpopularniejszym standardem branżowym transmisji analizy zagrożeń jest połączenie formatu danych STIX i protokołu TAXII. Jeśli Organizacja otrzymuje wskaźniki zagrożeń z rozwiązań obsługujących bieżącą wersję STIX/TAXII (2.0 lub 2.1), możesz użyć łącznika danych Analizy zagrożeń — TAXII, aby wprowadzić wskaźniki zagrożeń do usługi Microsoft Sentinel. Ten łącznik umożliwia wbudowanemu klientowi TAXII w usłudze Microsoft Sentinel importowanie analizy zagrożeń z serwerów TAXII 2.x.

Aby zaimportować wskaźniki zagrożeń w formacie STIX do usługi Microsoft Sentinel z serwera TAXII, musisz uzyskać identyfikator główny i identyfikator kolekcji interfejsu API serwera TAXII. Następnie włączysz łącznik danych Analizy zagrożeń — TAXII w usłudze Microsoft Sentinel.

Dowiedz się więcej na temat analizy zagrożeń w usłudze Microsoft Sentinel, a w szczególności na temat kanałów informacyjnych analizy zagrożeń TAXII , które można zintegrować z usługą Microsoft Sentinel.

Uwaga

Aby uzyskać informacje o dostępności funkcji w chmurach dla instytucji rządowych USA, zobacz tabele usługi Microsoft Sentinel w temacie Dostępność funkcji w chmurze dla klientów instytucji rządowych USA.

Aby uzyskać więcej informacji, zobacz Łączenie platformy analizy zagrożeń (TIP) z usługą Microsoft Sentinel.

Ważne

Usługa Microsoft Sentinel jest ogólnie dostępna w portalu Microsoft Defender, w tym dla klientów bez licencji XDR usługi Microsoft Defender lub E5.

Począwszy od lipca 2026 r., wszyscy klienci korzystający z usługi Microsoft Sentinel w witrynie Azure Portal zostaną przekierowani do portalu usługi Defender i będą używać usługi Microsoft Sentinel tylko w portalu usługi Defender. Od lipca 2025 r. wielu nowych klientów jest automatycznie dołączanych i przekierowywanych do portalu usługi Defender.

Jeśli nadal używasz usługi Microsoft Sentinel w witrynie Azure Portal, zalecamy rozpoczęcie planowania przejścia do portalu usługi Defender w celu zapewnienia bezproblemowego przejścia i pełnego wykorzystania ujednoliconego środowiska operacji zabezpieczeń oferowanego przez usługę Microsoft Defender. Aby uzyskać więcej informacji, zobacz It's Time to Move: Retiring Microsoft Sentinel's Azure Portal for greater security (Przenoszenie: wycofywanie witryny Azure Portal usługi Microsoft Sentinel w celu zwiększenia bezpieczeństwa).

Wymagania wstępne

- Aby zainstalować, zaktualizować i usunąć autonomiczną zawartość lub rozwiązania w Centrum Zawartości, potrzebna jest rola Kontrybutora usługi Microsoft Sentinel na poziomie grupy zasobów.

- Aby przechowywać wskaźniki zagrożeń, musisz mieć uprawnienia do odczytu i zapisu w obszarze roboczym usługi Microsoft Sentinel.

- Musisz mieć identyfikator URI interfejsu API TAXII 2.0 lub TAXII 2.1 i identyfikator kolekcji.

Pobieranie identyfikatora głównego i identyfikatora kolekcji interfejsu API serwera TAXII

Serwery TAXII 2.x anonsują katalogi głównych interfejsów API, które są adresami URL hostujących kolekcje analizy zagrożeń. Zazwyczaj można znaleźć katalog główny interfejsu API i identyfikator kolekcji na stronach dokumentacji dostawcy analizy zagrożeń, który hostuje serwer TAXII.

Uwaga

W niektórych przypadkach dostawca anonsuje tylko adres URL nazywany punktem końcowym odnajdywania. Możesz użyć narzędzia cURL, aby przeglądać punkt końcowy odnajdywania i pobierać główny punkt wejścia API.

Instalowanie rozwiązania analizy zagrożeń w usłudze Microsoft Sentinel

Aby zaimportować wskaźniki zagrożeń do usługi Microsoft Sentinel z serwera TAXII, wykonaj następujące kroki:

W przypadku usługi Microsoft Sentinel w witrynie Azure Portal w obszarze Zarządzanie zawartością wybierz pozycję Centrum zawartości.

W przypadku usługi Microsoft Sentinel w portalu usługi Defender wybierz Microsoft Sentinel, >, Centrum zawartości.

Znajdź i wybierz rozwiązanie analizy zagrożeń .

Wybierz przycisk Zainstaluj/Aktualizuj.

Wybierz przycisk Zainstaluj/Aktualizuj.

Aby uzyskać więcej informacji na temat zarządzania składnikami rozwiązania, zobacz Odnajdywanie i wdrażanie gotowej zawartości.

Włączanie łącznika danych Analizy zagrożeń — TAXII

Aby skonfigurować łącznik danych TAXII, wybierz menu Łączniki danych .

Znajdź i wybierz łącznik danych Threat Intelligence - TAXII, a następnie wybierz Otwórz stronę łącznika.

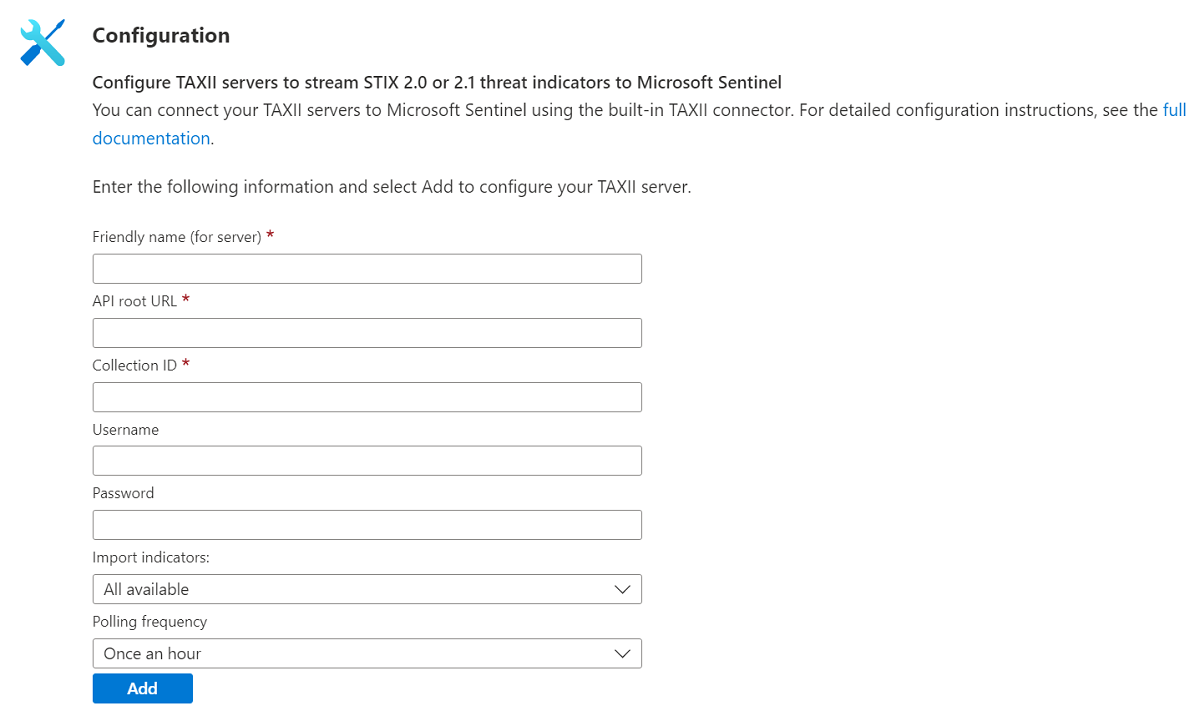

Wprowadź nazwę kolekcji serwerów TAXII w polu tekstowym Przyjazna nazwa . Wypełnij pola tekstowe dla głównego adresu URL interfejsu API, identyfikatora kolekcji, nazwy użytkownika (w razie potrzeby) i hasła (w razie potrzeby). Wybierz grupę wskaźników i odpowiednią częstotliwość sondowania. Wybierz pozycję Dodaj.

Powinno zostać wyświetlone potwierdzenie pomyślnego nawiązania połączenia z serwerem TAXII. Powtórz ostatni krok tyle razy, ile chcesz połączyć z wieloma kolekcjami z co najmniej jednego serwera TAXII.

W ciągu kilku minut wskaźniki zagrożeń powinny zacząć przepływać do tego obszaru roboczego usługi Microsoft Sentinel. Znajdź nowe wskaźniki w okienku Analiza zagrożeń . Dostęp do niego można uzyskać z menu usługi Microsoft Sentinel.

Lista dozwolonych adresów IP dla klienta TAXII usługi Microsoft Sentinel

Niektóre serwery TAXII, takie jak FS-ISAC, muszą zachować adresy IP klienta TAXII usługi Microsoft Sentinel na liście dozwolonych. Większość serwerów TAXII nie ma tego wymagania.

W razie potrzeby następujące adresy IP to adresy, które należy uwzględnić na liście dozwolonych:

- 20.193.17.32

- 20.197.219.106

- 20.48.128.36

- 20.199.186.58

- 40.80.86.109

- 52.158.170.36

- 20.52.212.85

- 52.251.70.29

- 20.74.12.78

- 20.194.150.139

- 20.194.17.254

- 51.13.75.153

- 102.133.139.160

- 20.197.113.87

- 40.123.207.43

- 51.11.168.197

- 20.71.8.176

- 40.64.106.65

Powiązana zawartość

W tym artykule przedstawiono sposób łączenia usługi Microsoft Sentinel z kanałami informacyjnymi analizy zagrożeń przy użyciu protokołu TAXII. Aby dowiedzieć się więcej o usłudze Microsoft Sentinel, zobacz następujące artykuły:

- Dowiedz się, jak uzyskać wgląd w dane i potencjalne zagrożenia.

- Rozpocznij wykrywanie zagrożeń za pomocą usługi Microsoft Sentinel.